Jak usunąć trojana Anubis z systemów operacyjnych Android

![]() Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Czym jest trojan Anubis?

Atakujące użytkowników Androida Anubis to złośliwe oprogramowanie sklasyfikowane jako trojan bankowy.

To malware próbuje ukraść informacje bankowe oraz może prowadzić do strat finansowych ofiar, problemów z prywatnością i innych poważnych problemów. Zaobserwowano, że Anubis rozsyła się za pośrednictwem oszukańczych/zwodniczych stron internetowych, które w jakiś sposób zawierają informacje o koronawirusie/pandemii COVID-19.

Jedna z oszukańczych witryn wykorzystywanych do promowania Anubisa jest prezentowana jako oficjalna strona internetowa lub strona zatwierdzona przez Światową Organizację Zdrowia (WHO). Sugeruje to oryginalne godło/logo WHO umieszczone na dole strony, jednak ta złośliwa witryna nie jest w żaden sposób połączona z WHO i używa logo z oczywistym naruszeniem polityki publikowania.

Ten emblemat może być używany wyłącznie za wyraźną pisemną zgodą, ponieważ sugeruje oficjalną współpracę, zaangażowanie lub zgodę Światowej Organizacji Zdrowia. W obecnym klimacie społecznym oszuści i cyberprzestępcy często włączają materiały dotyczące WHO, aby zwabić potencjalne ofiary.

Ta rzekomo zatwierdzona przez WHO witryna zachęca osoby do pobrania formularza zawierającego listę ratujących życie metod zapobiegania i ochrony przed koronawirusem/COVID-19. Inna witryna promująca to malware w podobny sposób wykorzystuje pandemię wirusową, aby osiągnąć swój cel.

Twierdzi, że aby wspomóc wszystkich operatorów w walce z koronawirusem/COVID-19, bezpłatnie oferowany jest ekwiwalent 8 GB internetu w telefonii komórkowej. Użytkownik otrzymuje polecenie pobrania, zainstalowania i przyznania nieokreślonego poziomu dostępu do aplikacji, po czym otrzyma obiecaną ilość danych.

Te strony internetowe są oszustwami – zamiast dotrzymywać obietnic, użytkownicy niechcący wpuszczą Anubisa na swoje urządzenia. Ten trojan atakuje głównie informacje bankowe, takie jak dane karty kredytowej i inne powiązane dane uwierzytelniające. Infekcje Anubisa mogą skutkować stratami finansowymi, poważnymi problemami z prywatnością i innymi poważnymi problemami.

Dlatego jeśli wiadomo lub podejrzewa się, że trojan Anubis (lub inne złośliwe oprogramowanie) już zainfekował system, zdecydowanie zaleca się jego natychmiastowe usunięcie.

| Nazwa | Malware Anubis |

| Typ zagrożenia | Malware na Androida, złośliwa aplikacja, niechciana aplikacja. |

| Nazwy wykrycia | Avast (Android:Cerberus-F [Bank]), BitDefender (Trojan.GenericKD.33540408), ESET-NOD32 (wariant Android/TrojanDropper.Agent.EMX), Kaspersky (HEUR:Trojan-Dropper.AndroidOS.Hqwar.bz), Pełna lista (VirusTotal) |

| Objawy | Urządzenie działa wolno, ustawienia systemu są zmienione bez zgody użytkowników, pojawiają się podejrzane aplikacje, znacznie wzrasta zużycie danych i baterii, przeglądarki przekierowują na nieuczciwe strony internetowe, wyświetlane są natrętne reklamy. |

| Metody dystrybucji | Zainfekowane załączniki do wiadomości e-mail, złośliwe reklamy online, socjotechnika, zwodnicze aplikacje, oszukańcze strony internetowe. |

| Zniszczenie | Skradzione dane osobowe (wiadomości prywatne, loginy/hasła itp.), zmniejszona wydajność urządzenia, szybkie rozładowywanie baterii, zmniejszona prędkość połączenia internetowego, duże straty danych, straty finansowe, skradziona tożsamość (złośliwe aplikacje mogą nadużywać aplikacji komunikacyjnych). |

| Usuwanie malware (Android) | Aby usunąć możliwe infekcje malware, przeskanuj urządzenie przenośne profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

eventbot, Ginp i Cerberus to tylko niektóre przykłady innych infekcji malware, które są specyficzne dla Androida. Chociaż możliwości/cechy tego złośliwego oprogramowania różnią się, cel końcowy jest identyczny: generowanie przychodów dla stojących za nimi cyberprzestępców.

Złośliwe oprogramowanie jest często maskowane jako legalne, popularne oprogramowanie, a mimo to wykorzystuje obecny klimat społeczny (np. koronawirusa/COVID-19), aby zapewnić sobie powszechną dystrybucję.

Jak Anubis dostał się na moje urządzenie?

Zaobserwowano, że Anubis rozsyła się przez wcześniej opisane oszukańcze/zwodnicze witryny. Ogólnie rzecz biorąc, złośliwe oprogramowanie rozsyła się za pośrednictwem niewiarygodnych źródeł pobierania, kampanii spamowych, fałszywych aktualizacji i nielegalnych narzędzi aktywacyjnych („łamania" zabezpieczeń).

Niewiarygodne kanały pobierania, takie jak nieoficjalne witryny i strony z bezpłatnym hostingiem plików, sieci udostępniania peer-to-peer (BitTorrent, eMule, Gnutella itp.) oraz inne zewnętrzne konfiguratory pobierania mogą oferować złośliwe produkty prezentowane jako normalne produkty lub dołączone do nich.

Termin „kampania spamowa" definiuje operację na dużą skalę, podczas której tysiącami wysyłane są zwodnicze/oszukańcze e-maile. Do wiadomości tych dołączone są zainfekowane pliki lub, alternatywnie, zawierają one linki do pobrania malware. Zainfekowane pliki mogą mieć różne formaty (np. dokumentów Microsoft Office i PDF, plików archiwalnych i wykonywalnych, JavaScript itp.).

Po ich otwarciu uruchamiany jest proces infekcji (tj. pobieranie/instalacja złośliwego oprogramowania). Fałszywe programy aktualizujące powodują infekcje, wykorzystując wady nieaktualnych produktów i/lub po prostu instalując złośliwe produkty zamiast aktualizacji. Zamiast aktywować licencjonowane oprogramowanie, nielegalne narzędzia aktywacyjne („łamania" zabezpieczeń) mogą pobierać/instalować malware.

Jak uniknąć instalacji malware?

Nie należy otwierać podejrzanych lub nieistotnych wiadomości e-mail, zwłaszcza zawierających załączniki lub linki, ponieważ może to spowodować infekcję wysokiego ryzyka.

Malware jest często promowane przez niezaufane źródła pobierania (np. różne nieoficjalne, podejrzane strony i witryny z freeware, sieci wymiany peer-to-peer i inne narzędzia do pobierania stron trzecich), dlatego do pobierania należy używać wyłącznie oficjalnych i zweryfikowanych kanałów. Ponadto ważne jest, aby aktywować i aktualizować oprogramowanie za pomocą narzędzi/funkcji zapewnionych przez legalnych programistów.

Nie należy używać narzędzi do nielegalnej aktywacji („łamania" zabezpieczeń) i aktualizatorów stron trzecich, ponieważ są one często wykorzystywane do potajemnego pobierania/instalowania malware. Aby zapewnić integralność urządzenia i bezpieczeństwo użytkownika, najważniejsze jest posiadanie zainstalowanego i aktualizowanego renomowanego oprogramowania antywirusowego/antyspyware.

Wygląd innej witryny używanej do dystrybucji trojana Anubis:

Zrzut ekranu fałszywej aplikacji testowej koronawirusa (COVID-19) zaprojektowanej do rozsyłania trojana Anubis:

Wygląd kolejnego oszustwa o tematyce związanej z koronawirusa używanej do rozsyłania trojana Anubis:

Szybkie menu:

- Wprowadzenie

- Jak usunąć historię przeglądania z przeglądarki Chrome?

- Jak wyłączyć powiadomienia przeglądarki z przeglądarki Chrome?

- Jak przywrócić przeglądarkę Chrome?

- Jak usunąć historię przeglądania z przeglądarki Firefox?

- Jak wyłączyć powiadomienia przeglądarki z przeglądarki Firefox?

- Jak przywrócić przeglądarkę Firefox?

- Jak odinstalować potencjalnie niechciane i/lub złośliwe aplikacje?

- Jak uruchomić urządzenie z Androidem w "Trybie awaryjnym"?

- Jak sprawdzić zużycie baterii przez różne aplikacje?

- Jak sprawdzić zużycie danych przez różne aplikacje?

- Jak zainstalować najnowsze aktualizacje oprogramowania?

- Jak przywrócić system do domyślnego stanu?

- Jak wyłączyć aplikacje, które mają uprawnienia administratora?

Usuń historię przeglądania z przeglądarki Chrome:

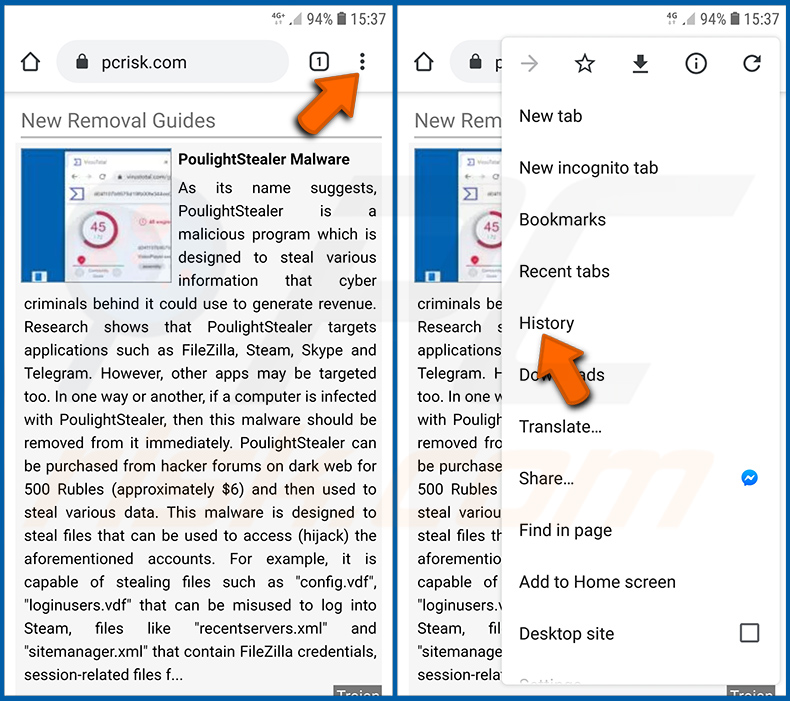

Stuknij przycisk „Menu" (trzy kropki w prawym górnym rogu ekranu) i wybierz „Historia" w otwartym menu rozwijanym.

Stuknij „Wyczyść dane przeglądania", wybierz zakładkę „ZAAWANSOWANE", wybierz zakres czasu i typy danych, które chcesz usunąć, i stuknij „Wyczyść dane".

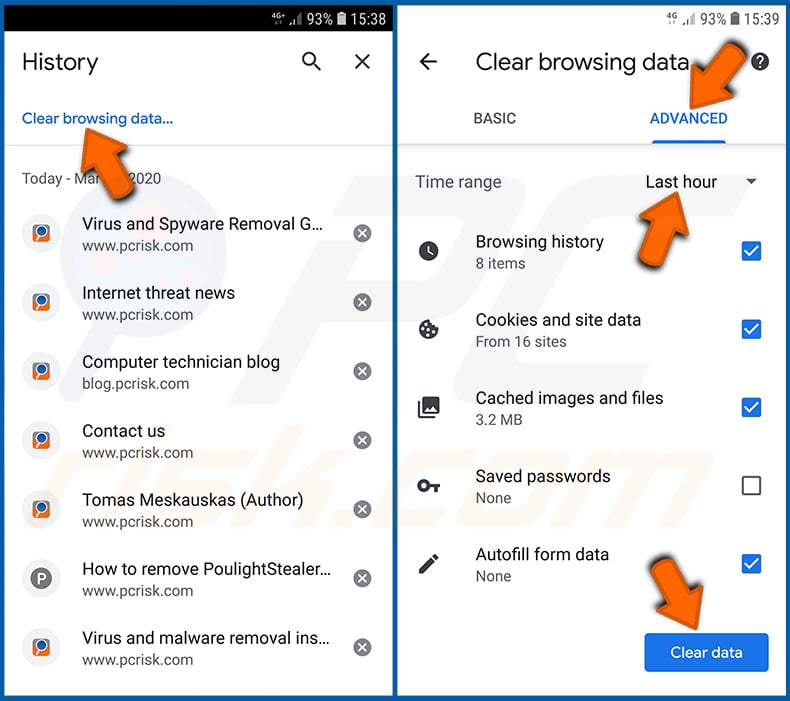

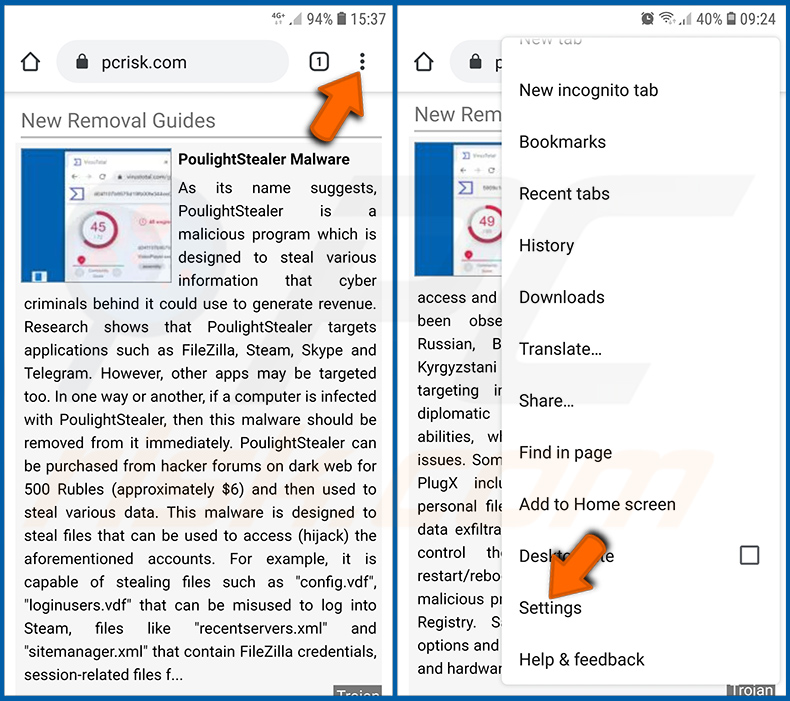

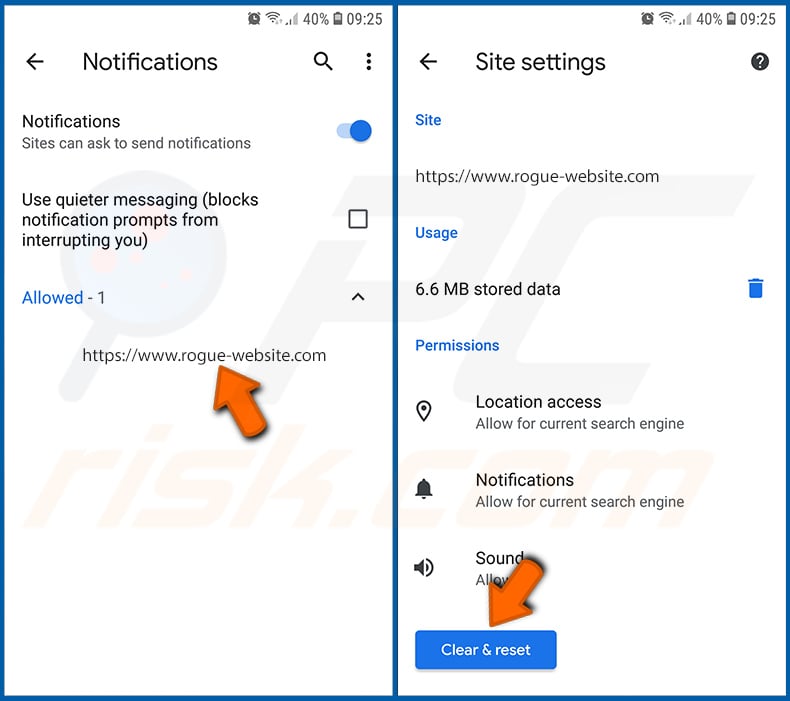

Wyłącz powiadomienia przeglądarki w przeglądarce Chrome:

Stuknij przycisk „Menu" (trzy kropki w prawym górnym rogu ekranu) i w otwartym menu rozwijanym wybierz „Ustawienia".

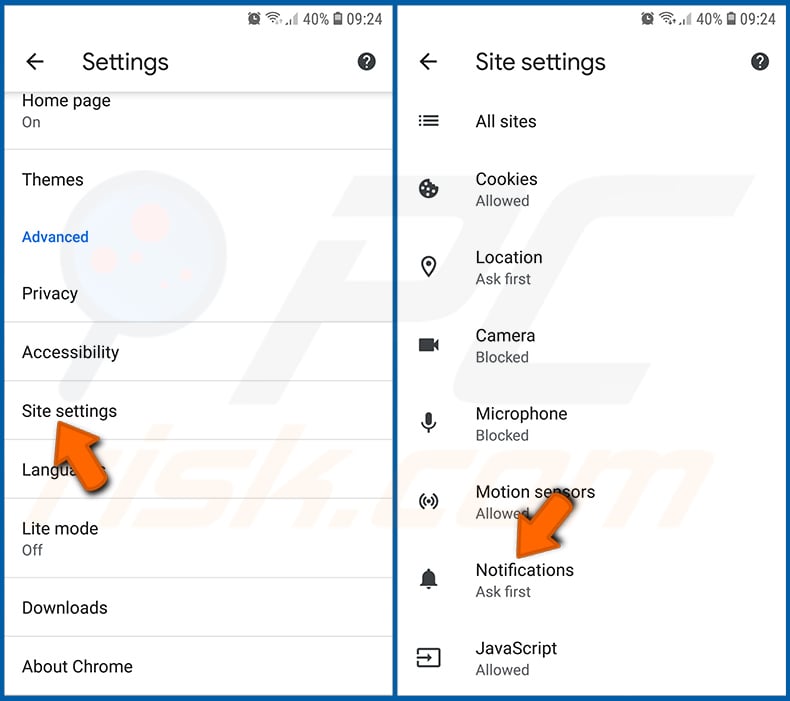

Przewiń w dół, aż zobaczysz opcję „Ustawienia witryny" i kliknij ją. Przewiń w dół, aż zobaczysz opcję „Powiadomienia" i stuknij ją.

Znajdź witryny, które dostarczają powiadomienia przeglądarki, stuknij je i kliknij „Wyczyść i zresetuj". Spowoduje to usunięcie uprawnień przyznanych tym witrynom w celu dostarczania powiadomień. Jednak jeśli ponownie odwiedzisz tę samą witrynę, może ona ponownie poprosić o pozwolenie.

Możesz wybrać, czy udzielić tych uprawnień, czy nie (jeśli zdecydujesz się odmówić, witryna przejdzie do sekcji „Zablokowane" i nie będzie już prosić o pozwolenie).

Przywróć przeglądarkę Chrome:

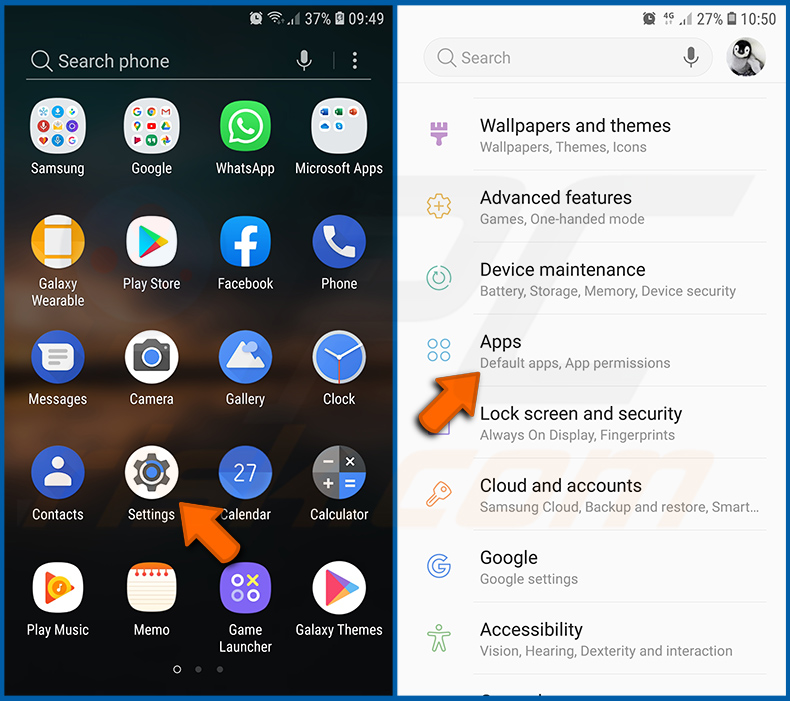

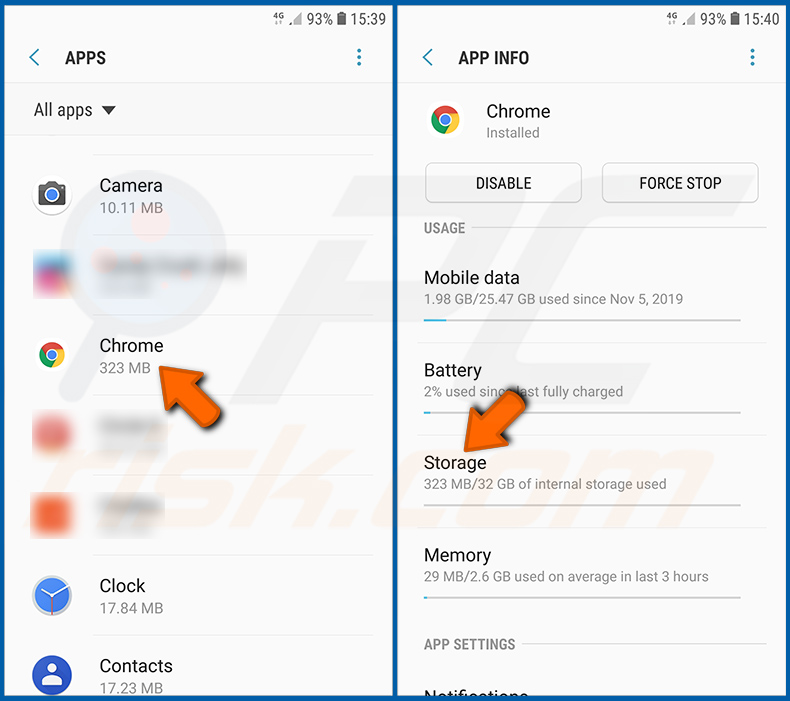

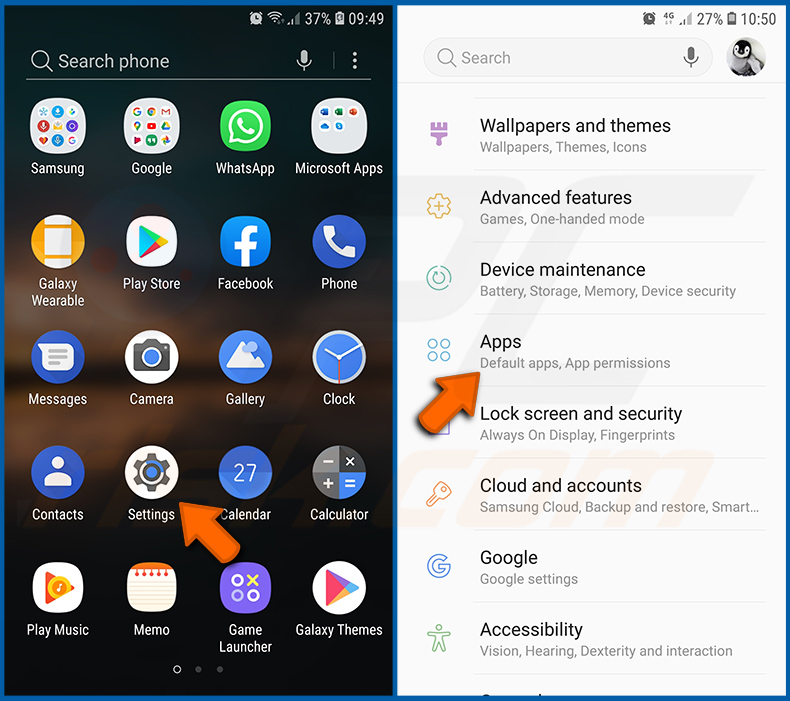

Przejdź do „Ustawienia", przewiń w dół, aż zobaczysz „Aplikacje" i stuknij tę opcję.

Przewiń w dół, aż znajdziesz aplikację „Chrome", wybierz ją i wybierz opcję „Pamięć".

Stuknij „ZARZĄDZAJ PAMIĘCIĄ", a następnie „WYCZYŚĆ WSZYSTKIE DANE" i potwierdź czynność, stukając „OK". Pamiętaj, że przywrócenie przeglądarki usunie wszystkie przechowywane w niej dane. W związku z tym wszystkie zapisane loginy/hasła, historia przeglądania, ustawienia niestandardowe i inne dane zostaną usunięte. Będziesz także musiał ponownie zalogować się do wszystkich stron internetowych.

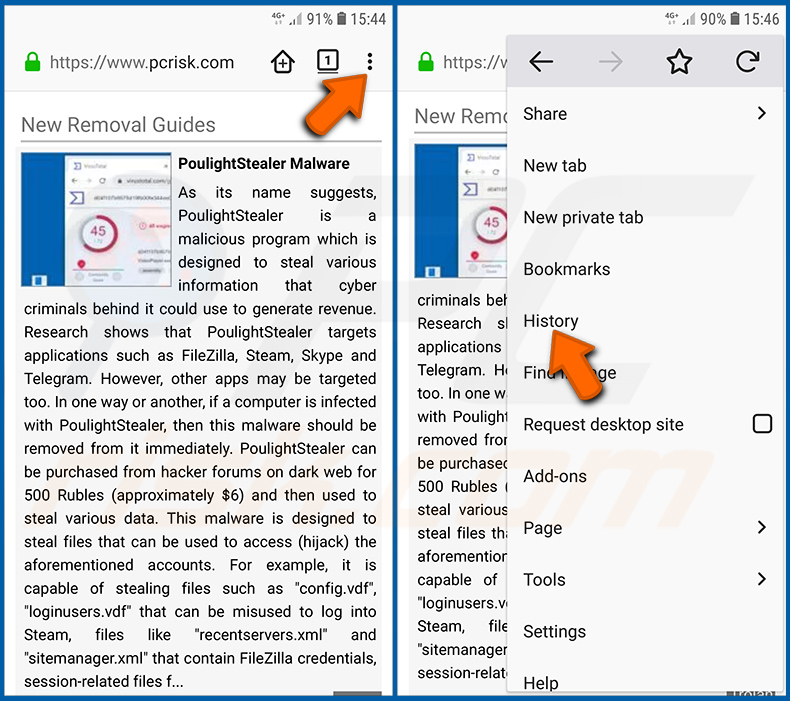

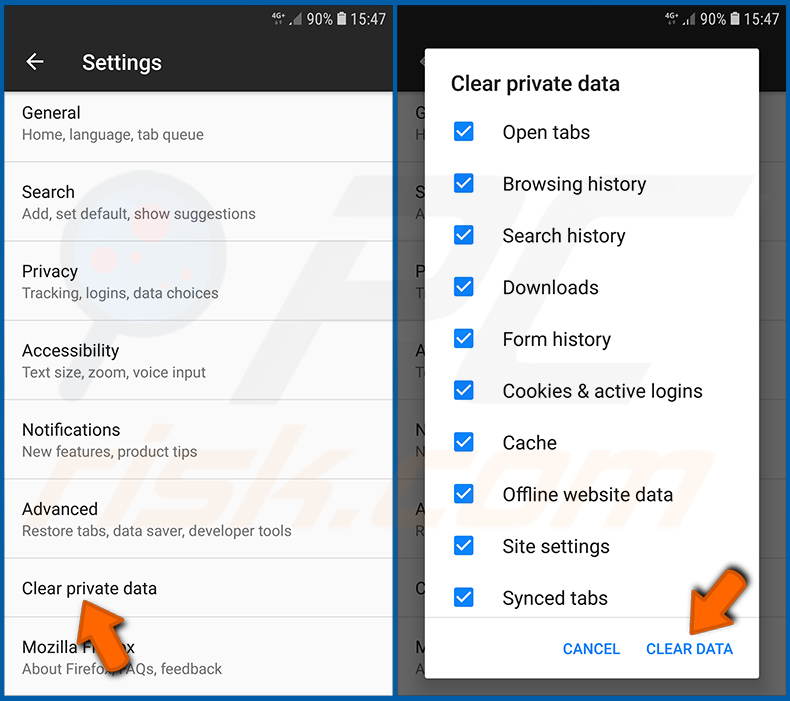

Usuń historię przeglądania z przeglądarki Firefox:

Stuknij przycisk „Menu" (trzy kropki w prawym górnym rogu ekranu) i w otwartym menu rozwijanym wybierz „Historię".

Przewiń w dół, aż zobaczysz „Wyczyść prywatne dane" i stuknij tę opcję. Wybierz typy danych, które chcesz usunąć i stuknij „WYCZYŚĆ DANE".

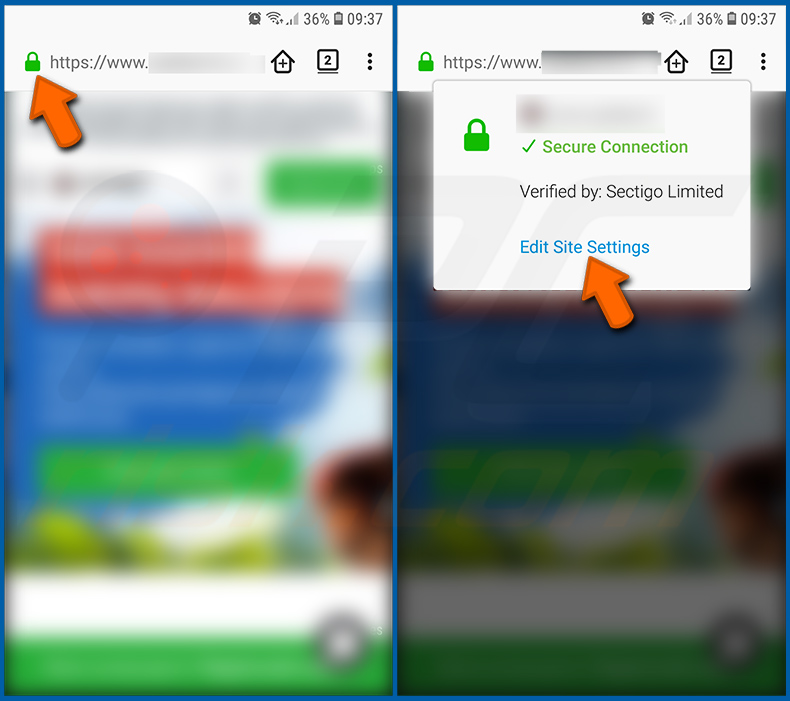

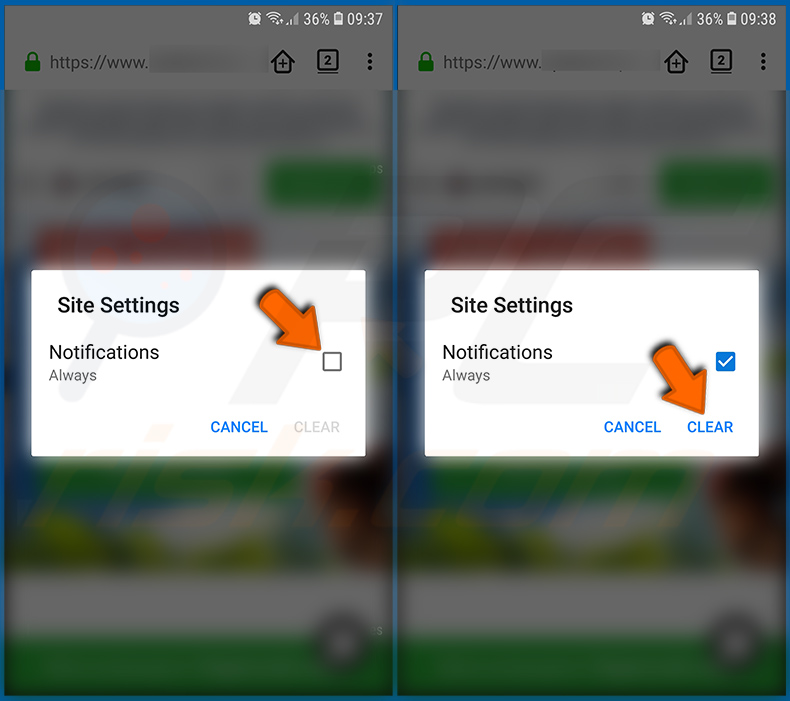

Wyłącz powiadomienia przeglądarki w przeglądarce Firefox:

Odwiedź witrynę, która dostarcza powiadomienia przeglądarki, stuknij ikonę wyświetlaną po lewej stronie paska adresu URL (ikona niekoniecznie będzie oznaczać „Kłódkę") i wybierz „Edytuj ustawienia witryny".

W otwartym okienku pop-up zaznacz opcję „Powiadomienia" i stuknij „WYCZYŚĆ".

Przywróć przeglądarkę Firefox:

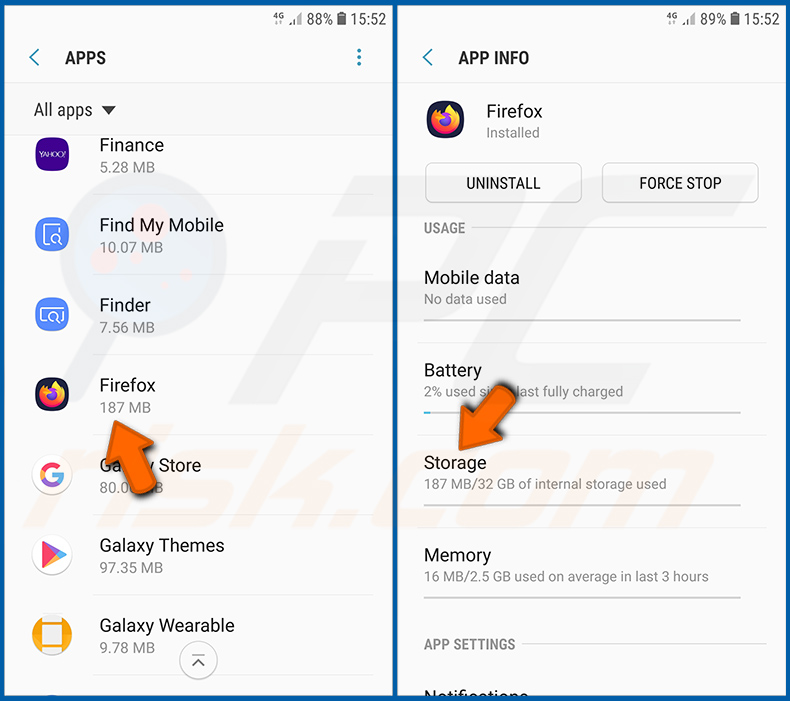

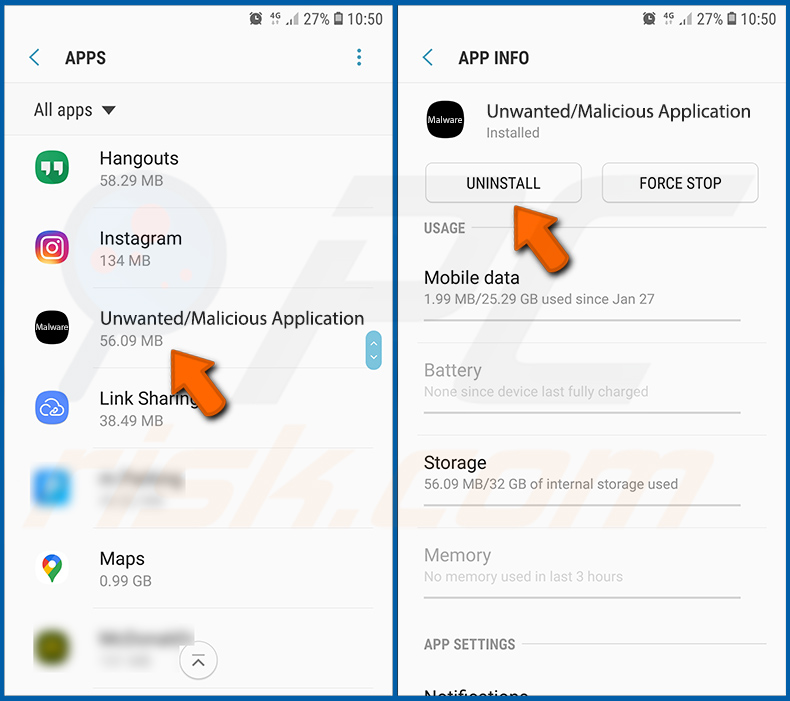

Przejdź do „Ustawienia", przewiń w dół, aż zobaczysz „Aplikacje" i stuknij tę opcję.

Przewiń w dół, aż znajdziesz aplikację „Firefox", wybierz ją i wybierz opcję „Pamięć".

Stuknij „WYCZYŚĆ DANE" i potwierdź akcję stukając „USUŃ". Pamiętaj, że przywrócenie przeglądarki usunie wszystkie przechowywane w niej dane. W związku z tym wszystkie zapisane loginy/hasła, historia przeglądania, ustawienia niestandardowe i inne dane zostaną usunięte. Będziesz także musiał ponownie zalogować się do wszystkich stron internetowych.

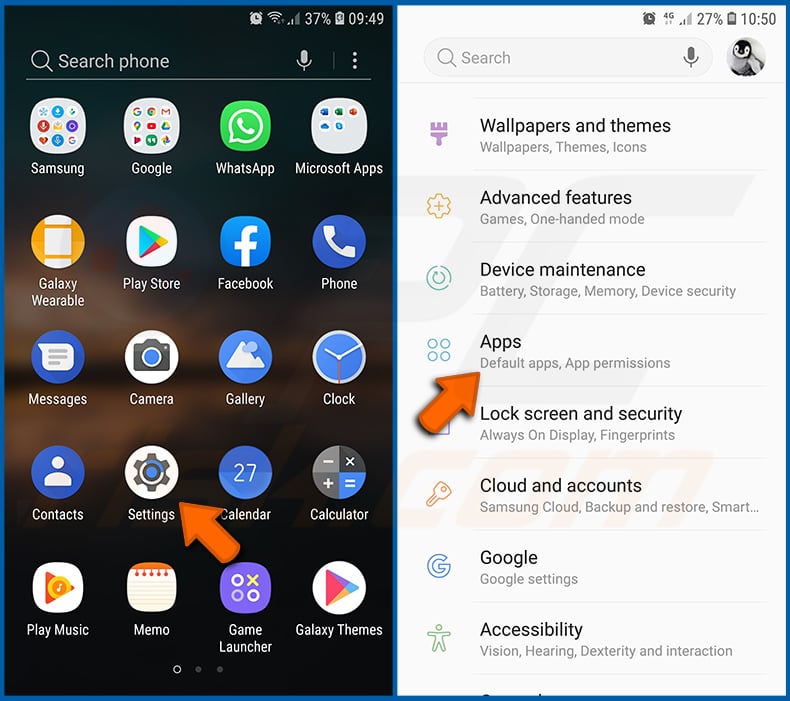

Odinstaluj potencjalnie niechciane i/lub złośliwe aplikacje:

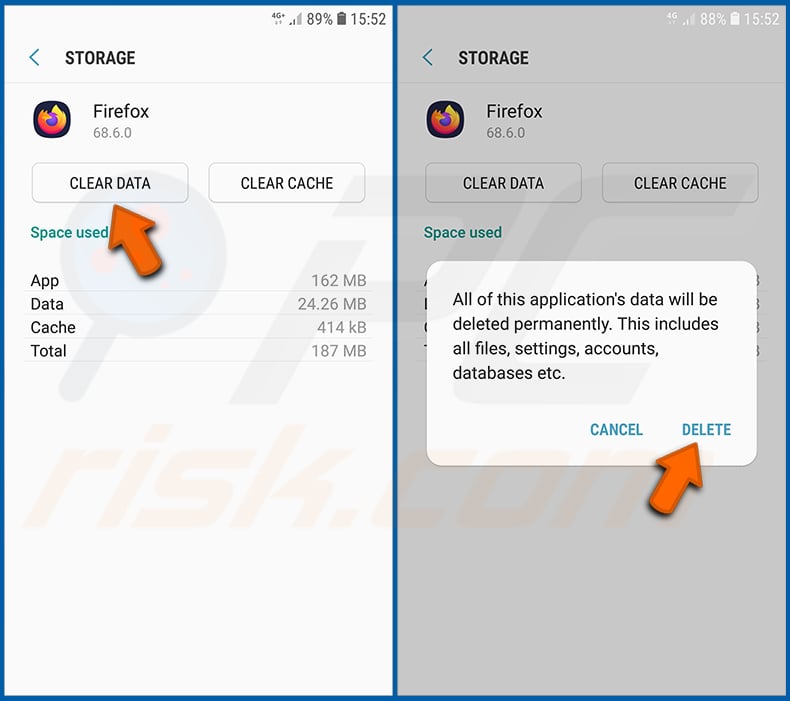

Przejdź do „Ustawienia", przewiń w dół, aż zobaczysz „Aplikacje" i stuknij tę opcję.

Przewiń w dół, aż zobaczysz potencjalnie niechcianą i/lub złośliwą aplikację, wybierz ją i stuknij „Odinstaluj". Jeśli z jakiegoś powodu nie możesz usunąć wybranej aplikacji (np. wyświetla się komunikat o błędzie), spróbuj użyć „Trybu awaryjnego".

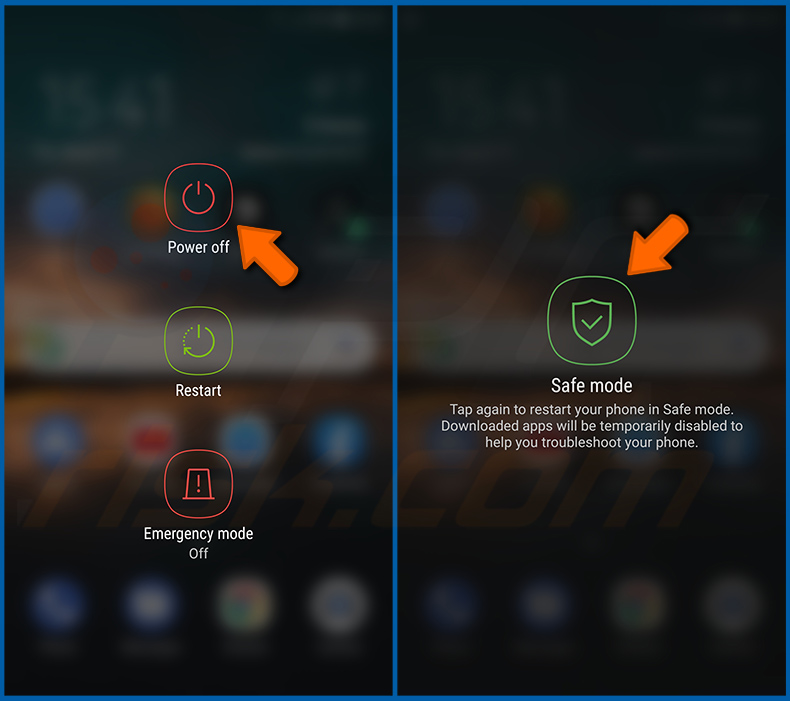

Uruchom urządzenie z Androidem w „Trybie awaryjnym":

„Tryb awaryjny" w systemie operacyjnym Android tymczasowo wyłącza uruchamianie wszystkich aplikacji innych firm. Korzystanie z tego trybu to dobry sposób na diagnozowanie i rozwiązywanie różnych problemów (np. usuwanie złośliwych aplikacji, które uniemożliwiają to, gdy urządzenie działa „normalnie").

Naciśnij przycisk „Zasilanie" i przytrzymaj go, aż zobaczysz ekran „Wyłącz". Stuknij ikonę „Wyłącz" i przytrzymaj ją. Po kilku sekundach pojawi się opcja „Tryb awaryjny" i będzie można ją uruchomić ponownie uruchamiając urządzenie.

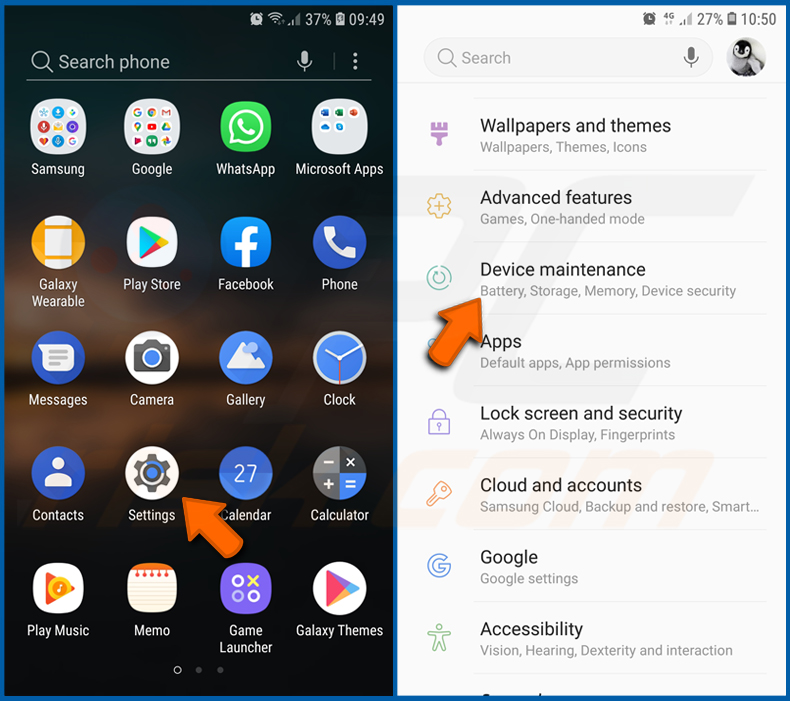

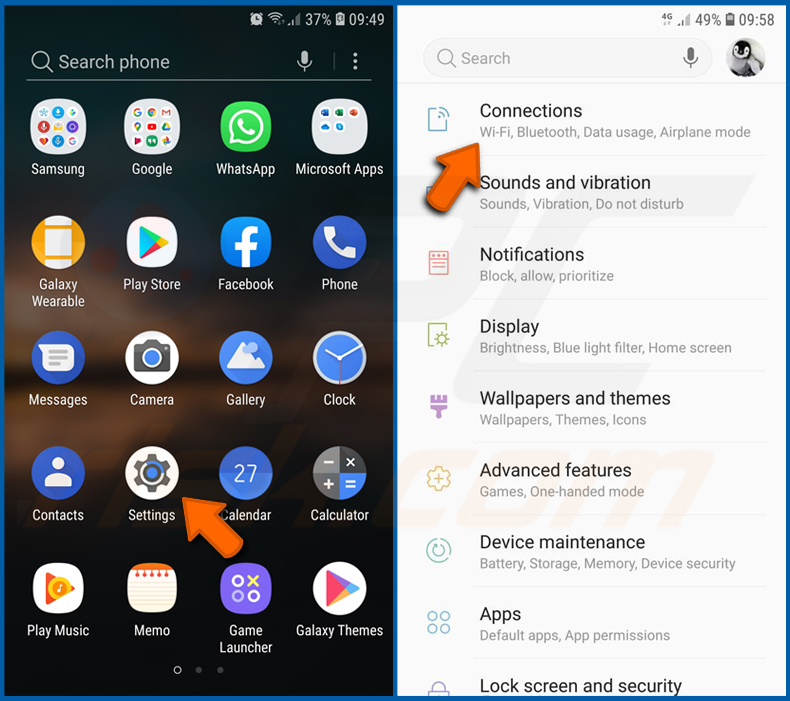

Sprawdź zużycie baterii w różnych aplikacjach:

Przejdź do „Ustawienia", przewiń w dół, aż zobaczysz „Konserwacja urządzenia" i stuknij tę opcję.

Stuknij „Bateria" i sprawdź użycie każdej aplikacji. Legalne/oryginalne aplikacje są zaprojektowane tak, aby zużywać jak najmniej energii, aby zapewnić najlepsze wrażenia użytkownika i oszczędzać energię. Dlatego wysokie zużycie baterii może wskazywać, że aplikacja jest złośliwa.

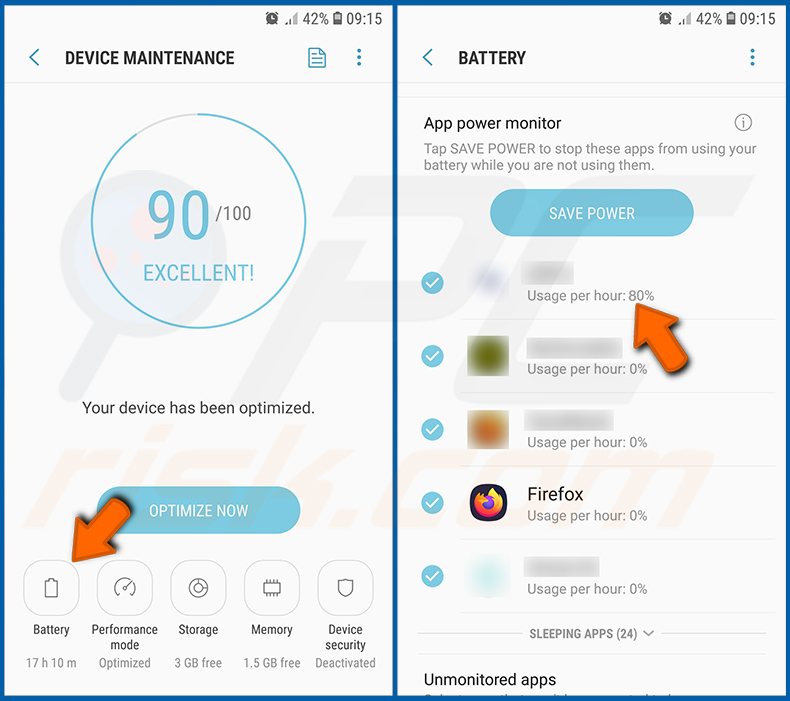

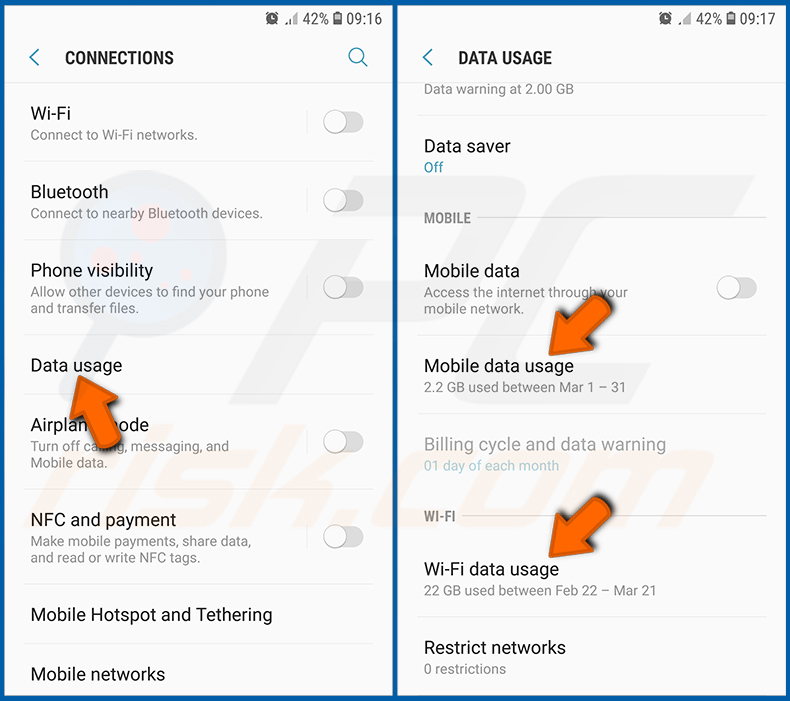

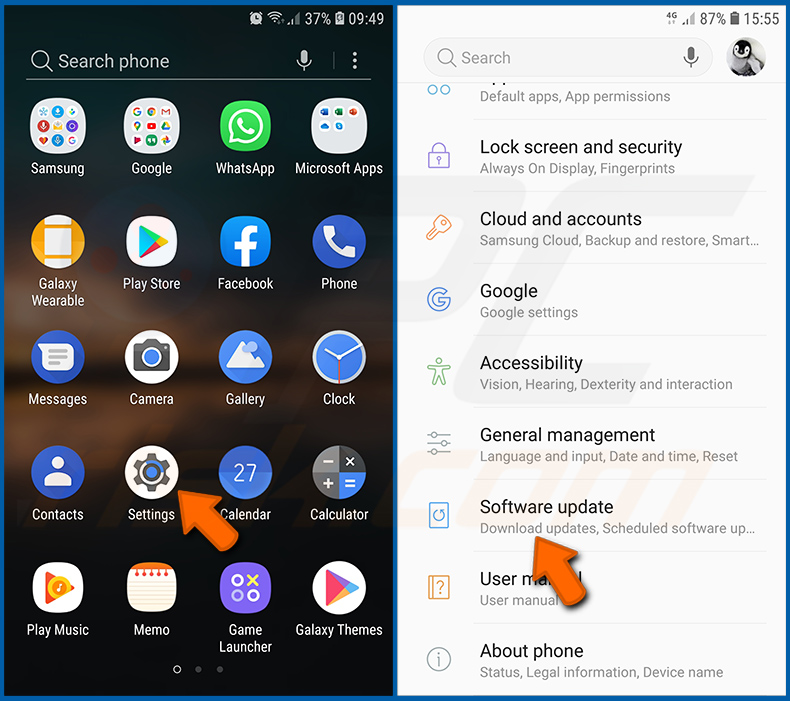

Sprawdź wykorzystanie danych różnych aplikacji:

Przejdź do „Ustawienia", przewiń w dół, aż zobaczysz „Połączenia" i stuknij tę opcję.

Przewiń w dół, aż zobaczysz „Użycie danych" i wybierz tę opcję. Podobnie jak w przypadku baterii, legalne/oryginalne aplikacje są zaprojektowane tak, aby maksymalnie zminimalizować zużycie danych. Dlatego znaczne wykorzystanie danych może wskazywać na obecność złośliwej aplikacji.

Pamiętaj, że niektóre złośliwe aplikacje mogą być zaprojektowane do działania tylko wtedy, gdy urządzenie jest połączone z siecią bezprzewodową. Z tego powodu należy sprawdzić użycie danych mobilnych i Wi-Fi.

Jeśli znajdziesz aplikację, która wykorzystuje znaczące dane, mimo że nigdy jej nie używasz, zdecydowanie zalecamy jej natychmiastowe odinstalowanie.

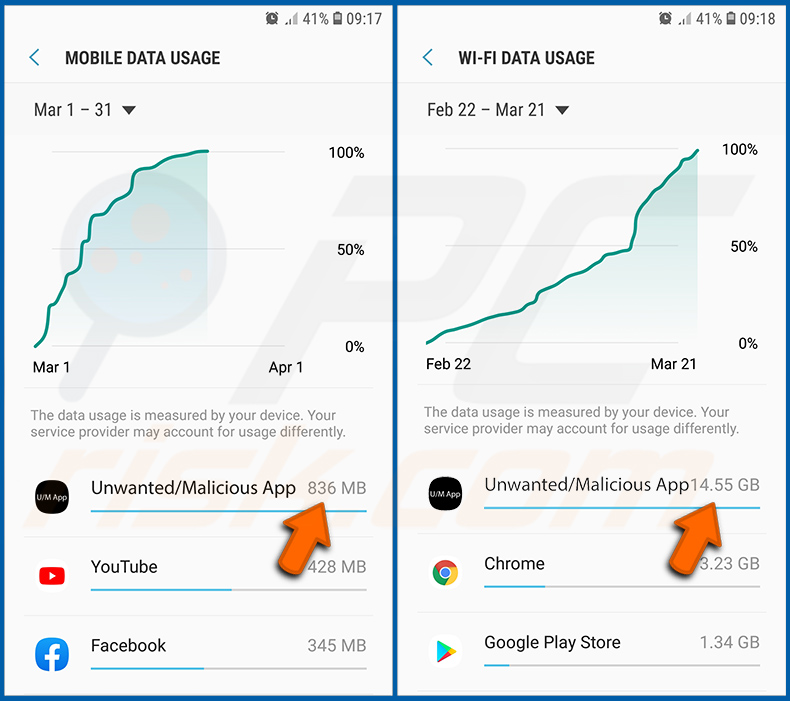

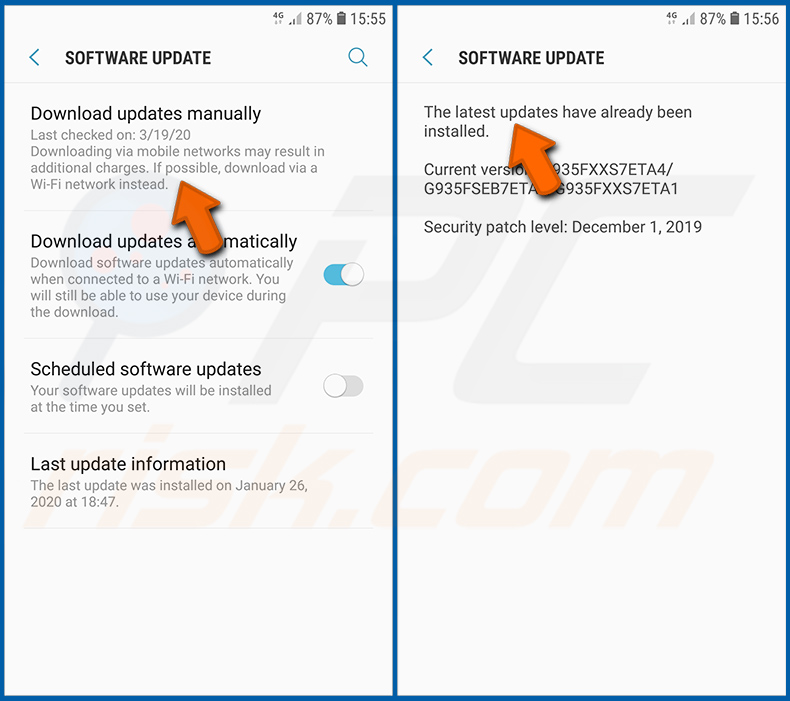

Zainstaluj najnowsze aktualizacje oprogramowania:

Utrzymywanie aktualności oprogramowania to dobra praktyka zapewniająca bezpieczeństwo urządzeń. Producenci urządzeń nieustannie publikują różne łatki bezpieczeństwa i aktualizacje Androida, aby naprawić błędy i luki, które mogą być wykorzystywane przez cyberprzestępców. Nieaktualny system jest znacznie bardziej podatny na ataki, dlatego zawsze należy upewnić się, że oprogramowanie urządzenia jest aktualne.

Przejdź do „Ustawienia", przewiń w dół, aż zobaczysz „Aktualizacja oprogramowania" i stuknij tę opcję.

Stuknij opcję „Pobierz aktualizacje ręcznie" i sprawdź, czy są dostępne aktualizacje. Jeśli tak, zainstaluj je natychmiast. Zalecamy również włączenie opcji „Pobieraj aktualizacje automatycznie" — pozwoli to systemowi powiadomić ię o wydaniu aktualizacji i/lub zainstalować ją automatycznie.

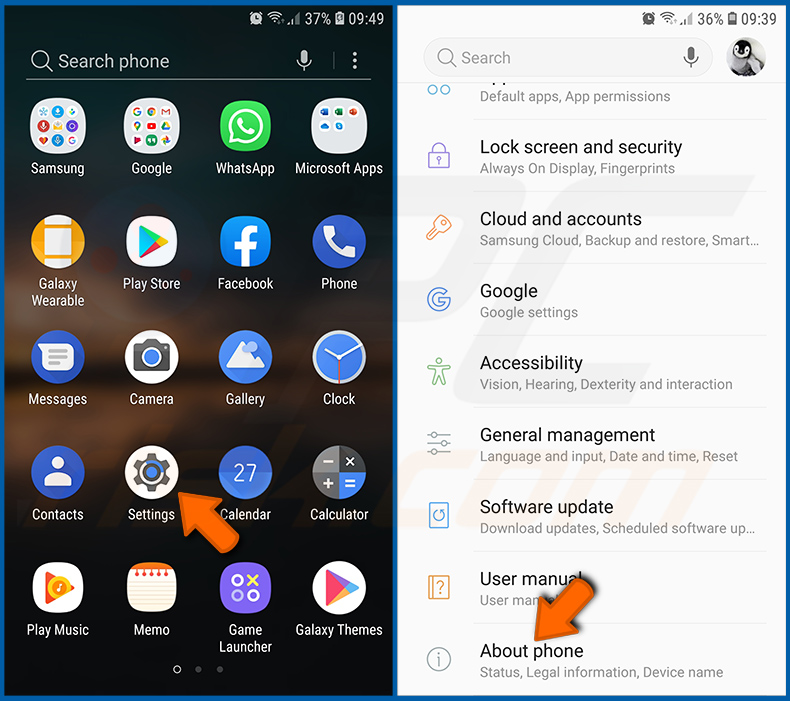

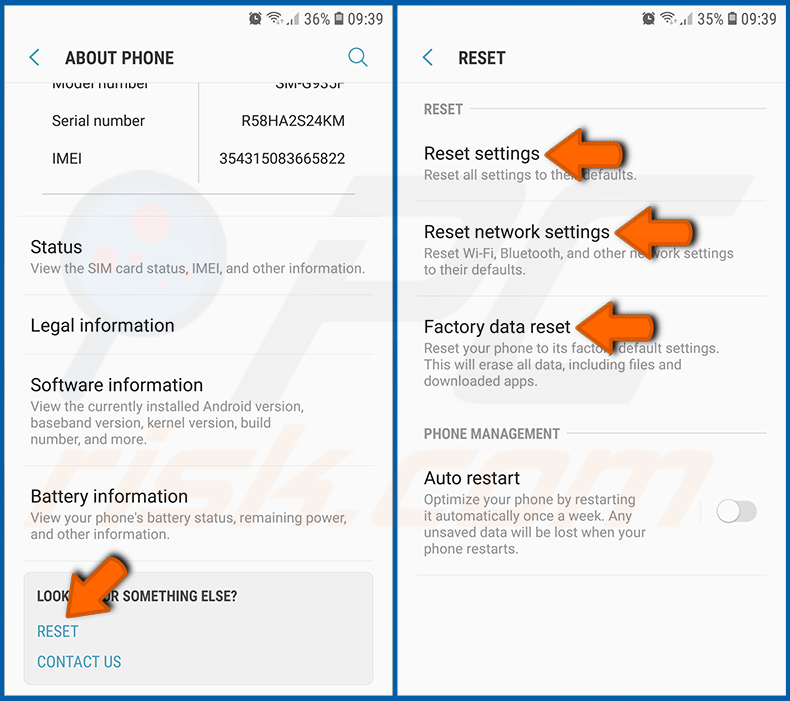

Przywróć system do stanu domyślnego:

Wykonanie „Resetu do ustawień fabrycznych" to dobry sposób na usunięcie wszystkich niechcianych aplikacji, przywrócenie ustawień systemowych do wartości domyślnych i ogólne wyczyszczenie urządzenia. Pamiętaj również, że wszystkie dane w urządzeniu zostaną usunięte, w tym zdjęcia, pliki wideo/audio, numery telefonów (przechowywane w urządzeniu, a nie na karcie SIM), wiadomości SMS itd.

Oznacza to, że urządzenie zostanie przywrócone do stanu początkowego/fabrycznego.

Możesz także przywrócić podstawowe ustawienia systemowe lub po prostu ustawienia sieciowe.

Przejdź do „Ustawienia", przewiń w dół, aż zobaczysz „Informacje o telefonie" i stuknij tę opcję.

Przewiń w dół, aż zobaczysz „Resetuj" i stuknij tę opcję. Teraz wybierz akcję, którą chcesz wykonać:

„Przywróć ustawienia" - przywróć wszystkie ustawienia systemowe do domyślnych;

„Przywróć ustawienia sieciowe" - przywróć wszystkie ustawienia związane z siecią do domyślnych;

„Przywróć dane fabryczne" - przywróć cały system i całkowicie usuń wszystkie zapisane dane;

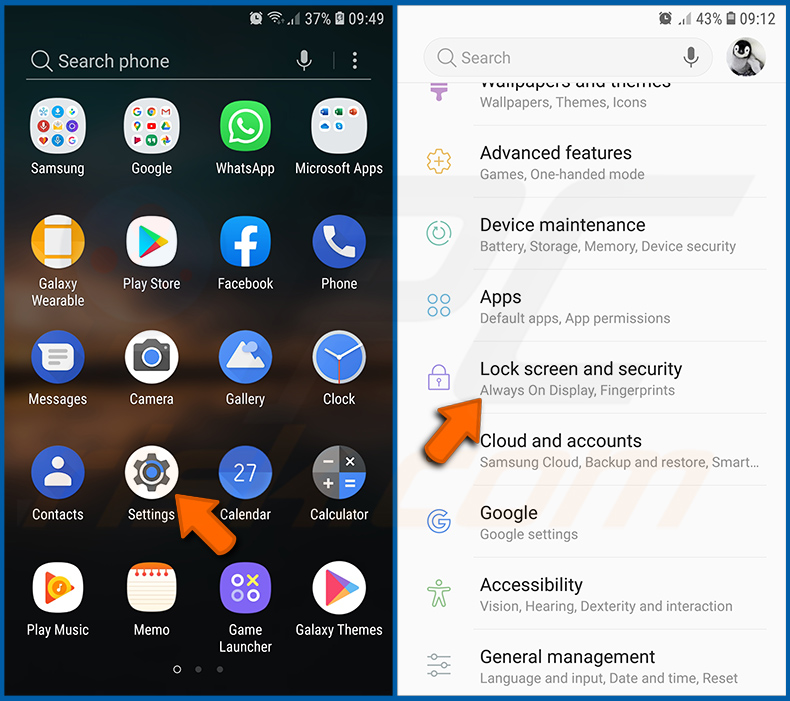

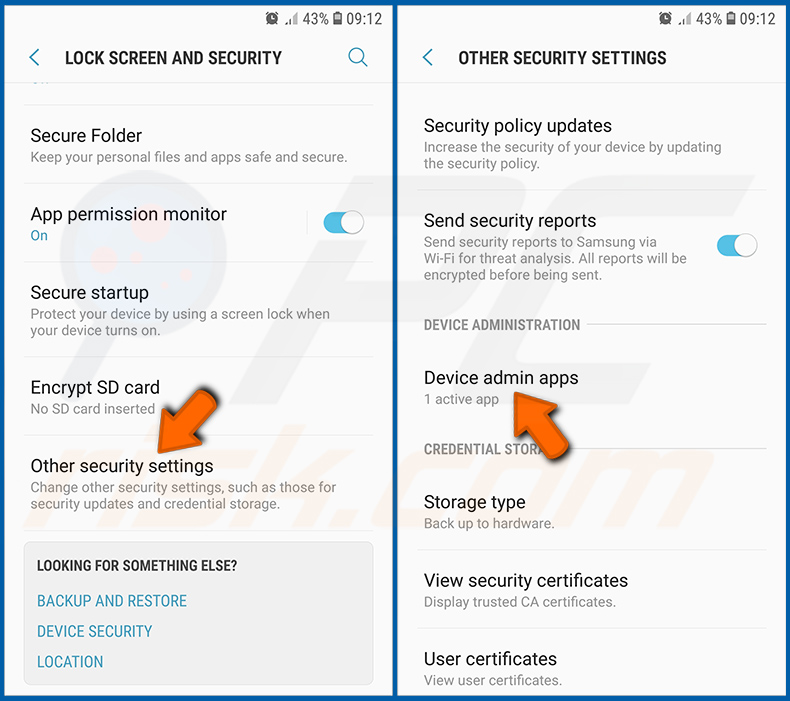

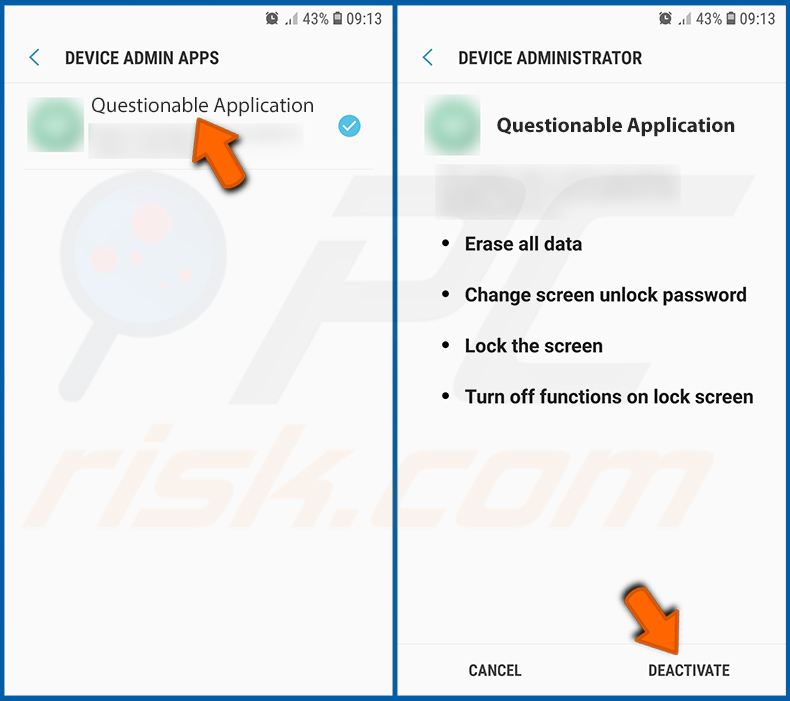

Wyłącz aplikacje, które mają uprawnienia administratora:

Jeśli złośliwa aplikacja otrzyma uprawnienia administratora, może poważnie uszkodzić system. Aby urządzenie było jak najbardziej bezpieczne, zawsze sprawdzaj, które aplikacje mają takie uprawnienia i wyłączaj te, które nie powinny.

Przejdź do „Ustawienia", przewiń w dół, aż zobaczysz „Zablokuj ekran i zabezpieczenia" i stuknij tę opcję.

Przewiń w dół, aż zobaczysz „Inne ustawienia zabezpieczeń", stuknij tę opcję, a następnie stuknij „Aplikacje administratora urządzenia".

Zidentyfikuj aplikacje, które nie powinny mieć uprawnień administratora, stuknij je, a następnie stuknij „DEZAKTYWUJ".

▼ Pokaż dyskusję