Uniknij phishingowe oszustwa e-mailowego ProtonMail

![]() Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Czym jest "oszustwo e-mailowe ProtonMail"?

„Oszustwo e-mailowe ProtonMail" odnosi się do kampanii spamowej zaprojektowanej w celu przejęcia kont pocztowych użytkowników ProtonMail. Wiadomości te twierdzą, że konto e-mail odbiorcy zostało zawieszone z powodu nieokreślonych i nierozwiązanych błędów, dlatego istnieje ryzyko utraty dostępu i usunięcia danych.

Oszustwo zachęca do natychmiastowego rozwiązania problemów, jednak link przedstawiony w wiadomości prowadzi do strony phishingowej. Próba zalogowania się za pośrednictwem tej strony ujawni oszustom nazwy użytkownika i hasła, umożliwiając im w ten sposób uzyskanie dostępu do ujawnionych kont ProtonMail.

Wiadomość e-mail o tytule „ProtonMail Account Location Is Not Secured" informuje odbiorców, że ich konta ProtonMail zostały wyłączone z wysyłania/otrzymywania wiadomości e-mail z powodu niepowodzenia z ich strony w rozwiązaniu różnych błędów. Dlatego też, jeśli nie zostaną natychmiast zaadresowane, użytkownicy rzekomo ryzykują odmowę dostępu do ich kont.

Dodatkowo skrzynka odbiorcza zostanie wyczyszczona, a wszystkie otrzymane i wysłane wiadomości, wersje robocze i spam zostaną usunięte. Aby uniknąć odłączenia konta od bazy danych ProtonMail, wiadomość informuje odbiorców, aby postępowali zgodnie z podanymi instrukcjami.

Wiadomość nie zawiera żadnych kroków mających na celu naprawienie rzekomych problemów, jednak dostęp do instrukcji można uzyskać za pomocą przycisku „Resolve Now" przedstawionego w e-maili. Po naciśnięciu go użytkownicy są przekierowywani na fałszywą stronę logowania do ProtonMail. Pomimo podobieństwa do legalnej strony, jest to strona phishingowa.

Wszelkie próby uzyskania dostępu do ProtonMail przez tę oszukańczą witrynę kończą się niepowodzeniem, ponieważ jej jedynym celem jest podanie oszustom wprowadzonych danych uwierzytelniających do konta (tj. nazwy użytkownika i hasła). Pamiętaj, że ryzyko związane z zaufaniem temu oszustwu phishingowemu nie ogranicza się do utraty kont e-mail.

Konta e-mail są często powiązane z sieciami społecznościowymi, mediami społecznościowymi, e-commerce (sklepami internetowymi), kontami finansowymi i różnymi innymi kontami. Dlatego za pomocą skradzionych wiadomości e-mail porywacze mogą uzyskać dostęp i kontrolę nad powiązanymi kontami.

Podsumowując, informacje podawane przez te fałszywe wiadomości ProtonMail są fałszywe i w żaden sposób nie są powiązane z legalnym dostawcą usług e-mail. Zaufanie temu oszustwu może spowodować straty finansowe, poważne problemy z prywatnością i kradzież tożsamości.

Jeśli już próbowałeś zalogować się przez stronę phishingową, zdecydowanie zalecamy natychmiastową zmianę zhakowanego hasła do konta ProtonMail i powiązanych z nim podobnie bezpiecznych kont. Dalsze zalecenia obejmują kontakt z pomocą techniczną wszelkich kont, których to dotyczy.

| Nazwa | Oszustwo e-mailowe ProtonMail |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywe twierdzenie | Oszustwo twierdzi, że konta e-mail ProtonMail odbiorców mają nierozwiązane problemy. |

| Powiązana domena | suyakshametalart[.]com |

| Obsługiwany adres IP | 103.21.58.112 |

| Przebranie | Oszustwo jest prezentowane jako wiadomość od obsługi ProtonMail. |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do komputera. |

| Metody dystrybucji | Zwodnicze e-maile, nieuczciwe wyskakujące reklamy online, techniki zatruwania wyszukiwarek, domeny z błędami pisowni. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, strata pieniędzy, kradzież tożsamości. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Termin „kampania spamowa" jest używany do określenia operacji na dużą skalę, podczas której wysyłane są tysiące fałszywych e-maili. Komunikaty te są zwykle przedstawiane jako „oficjalne", „priorytetowe", „ważne" i podobne. Mogą być zamaskowane jako poczta od legalnych organizacji, instytucji, firm, dostawców usług itd.

"Roundcube Email Scam", "Last Warning: Upgrade your email to avoid Shutting Down" i "Email Credentials Phishing" to tylko niektóre przykłady wiadomości phishingowych podobnych do „oszustwa e-mailowego Proton". Innym popularnym modelem jest wyłudzenie seksualne, za pomocą którego oszuści twierdzą, że zdobyli kompromitujące materiały odbiorcy i grożą publikacji, o ile nie zapłacą określonej kwoty.

Przykładami są "I KNOW YOU OPENED MY LAST MAIL", "I infected your computer with my private trojan" itp. Ze względu na zwiększone obawy związane z koronawirusem/COVID-19 uruchomiono setki kampanii spamowych wykorzystujących tę pandemię.

"COVID-19 pandemic is straining health systems worldwide", "COVID-19 Cases Surpassed 300,000" i "Infect Your Family With CoronaVirus" to tylko kilka przykładów. Modele oszustw wykorzystywane w kampaniach spamowych są zróżnicowane.

"AOL Winner", "eBay Email Scam", "Critical Microsoft Windows Update!" i "TOYOTA LOTTERY ORGANIZATION" to kilka innych przykładów takich nieuczciwych e-maili. Niezależnie od twierdzeń, próśb i żądań zawartych w tych wiadomościach, cel jest ten sam: generowanie zysku dla stojących za nimi oszustów/cyberprzestępców.

Jak kampanie spamowe infekują komputery?

Systemy mogą zostać zainfekowane malware poprzez niebezpieczne pliki dołączone do podejrzanej poczty (np. linki do pobrania/złośliwe witryny) lub dołączone do nich. Zainfekowane pliki mogą mieć różne formaty, takie jak dokumenty Microsoft Office i PDF, pliki wykonywalne (.exe, .run) i archiwalne (RAR, ZIP), JavaScript itp.

Gdy te pliki są wykonywane, uruchamiane lub w inny sposób otwierane, rozpoczyna się proces infekcji (tj. pobieranie/instalacja złośliwych programów).

Przykładowo, po otwarciu dokumenty Microsoft Office proszą użytkowników o włączenie makropoleceń (tj. o włączenie edycji/treści) — proces infekcji rozpoczyna się tylko wtedy, gdy są one włączone. Jednak w wersjach pakietu Microsoft Office wydanych przed 2010 rokiem, makropolecenia są wykonywane natychmiast po otwarciu dokumentu (podobnie jak pobieranie/instalacja malware).

Jak uniknąć instalacji malware?

Nie otwieraj podejrzanych lub nieistotnych wiadomości e-mail, zwłaszcza tych, które zawierają jakiekolwiek załączniki lub linki, ponieważ może to spowodować infekcję systemu. Ponadto używaj wersji pakietu Microsoft Office wydanych po 2010 roku. Mają one tryb „Widoku chronionego", który zapobiega wykonywaniu złośliwych makr po otwarciu zainfekowanego dokumentu.

Inne popularne metody dystrybucji malware to niezaufane kanały pobierania (nieoficjalne witryny i strony z bezpłatnymi plikami do pobrania, sieci wymiany peer-to-peer i inne konfiguratory pobierania stron trzecich), nielegalne narzędzia aktywacyjne („łamania" zabezpieczeń) i fałszywe aktualizacje. Dlatego korzystaj tylko z oficjalnych i zweryfikowanych źródeł pobierania.

Ponadto wszystkie produkty powinny być aktywowane i aktualizowane za pomocą funkcji/narzędzi zapewnionych przez legalnych programistów. Aby zapewnić bezpieczeństwo urządzenia i użytkownika, najważniejsze jest posiadanie zainstalowanego renomowanego oprogramowania antywirusowego/antyspyware.

To oprogramowanie musi być aktualizowane, używane do uruchamiania regularnych skanów systemu i usuwania wszystkich wykrytych/potencjalnych zagrożeń. Jeśli już otworzyłeś złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner, aby automatycznie usunąć obecne malware.

Tekst prezentowany w wiadomości e-mail „oszustwa e-mailowego ProtonMail":

Title/Subject: Protonmail Account Location Is Not Secured

Dear Protonmail user,

Your account ***@protonmail.com will be disconnected from sending and receiving mails from other users. Because you failed to resolve errors on your mail.

Note: All mails in your inbox, spam, draft, and sent items would be deleted, and access to your account would be denied.

You need to resolve the errors or your account will e disconnected from our database,

Follow the instruction below to resolve now

We are always looking to improve your online experience and security.

Thank you!

This message was sent from an unmonitored e-mail address. Please do not reply to this message.

Privacy Legal

ProtonMail@2020

Zrzut ekranu fałszywej strony logowania ProtonMail używanej do phishingu danych uwierzytelniających:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest Spam ProtonMail?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

Jak rozpoznać złośliwy e-mail?

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

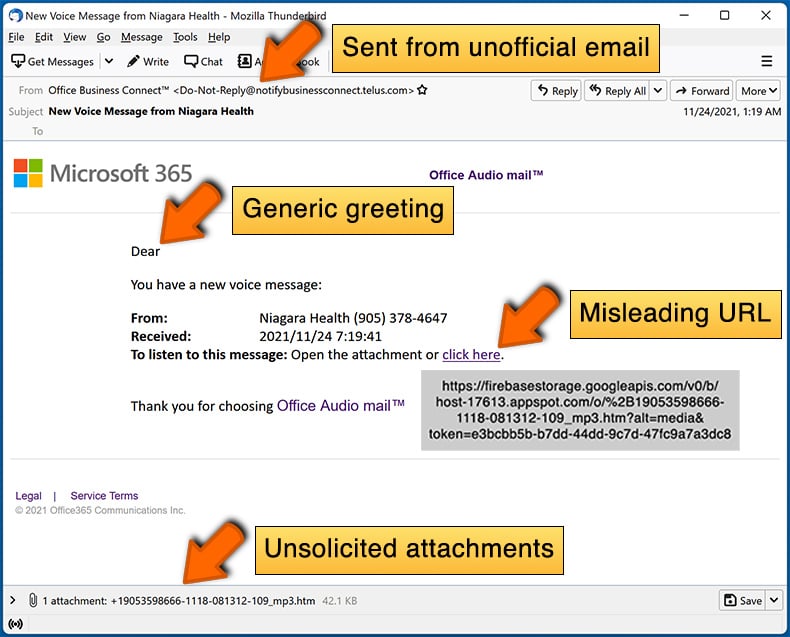

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

▼ Pokaż dyskusję