Jak rozpoznać takie oszustwa, jak Your system has been hacked with a Trojan virus

![]() Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Jakim oszustwem jest "Your system has been hacked with a Trojan virus"?

Po przeanalizowaniu e-maila doszliśmy do wniosku, że jest to jedno z tych oszustw, które mają na celu nastraszenie odbiorców, aby przelali pieniądze oszustom. Stojący za nim oszuści próbują oszukać odbiorców, aby uwierzyli, że ich komputery są zainfekowane. Zachęcają odbiorców do przelania określonej ilości Bitcoinów, aby uniknąć dalszych szkód.

Więcej informacji o oszustwie e-mail „Your system has been hacked with a Trojan virus"

Oszuści twierdzą, że system operacyjny został zhakowany przy użyciu wirusa trojańskiego, który zainfekował system za pośrednictwem odwiedzanych witryn dla dorosłych. Wszystkie dane przechowywane na zainfekowanym urządzeniu zostały skopiowane na serwery kontrolowane przez oszustów. Twierdzą również, że mogą uzyskać dostęp do mikrofonu, kamery, ekranu monitora i nie tylko.

Ich celem jest oszukanie odbiorców, aby uwierzyli, że mają kompromitujące wideo z nimi i opublikują je, jeśli ofiary nie prześlą 1 200 $ w Bitcoinach na podany portfel kryptowalutowy. Oszuści twierdzą, że trzeba to zrobić w ciągu dwóch dni. Żadne z twierdzeń zawartych w tej wiadomości nie jest prawdziwe. W związku z tym można je zignorować bez dalszego rozważania.

| Nazwa | Your System Has Been Hacked Wth A Trojan Virus Email Scam |

| Typ zagrożenia | Oszustwo sekstorsyjne |

| Fałszywe twierdzenie | Komputer jest zainfekowany trojanem |

| Wysokość okupu | 1 200 $ |

| Adres portfela kryptowalutowego cyberprzestępców | bc1qxhwtzs9j9d5kdqdhljgzaj0fh9waay74xnu4hv, 1B33LTohL4pWrZsjSpzLYjZ6WorWkwnoGE |

| Metody dystrybucji | Zwodnicze e-maile |

| Zniszczenie | Strata pieniężna |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Ogólne informacje o podobnych oszustwach

Oszustwa e-mailowe tego typu są znane jako oszustwa sekstorsyjne. Oszuści stojący za nimi oszuści grożą odbiorcom udostępnieniem wideo (lub zdjęć) z nimi odwiedzającymi witryny dla dorosłych i proszą o zapłacenie okupu w zamian za nierozpowszechnianie tego wideo (lub zdjęć).

Więcej przykładów podobnych oszustw to "oszustrwo e-mailowe I Have Been Watching You", "oszustwo e-mailowe Start The Conversation With Bad News", "oszustwo e-mailowe I Would Like To Avoid Any Accusations Against You". Innym sposobem wykorzystania poczty e-mail do złośliwych celów jest wysyłanie malware.

Jak kampanie spamowe infekują komputery?

E-mail używany do nakłoniania odbiorców do zainfekowania komputerów malware zawiera złośliwy załącznik lub link do witryny. Komputery zostają zainfekowane po pobraniu i wykonaniu złośliwego pliku. Zwykle złośliwe wiadomości e-mail są zamaskowane jako ważne/pilne wiadomości od legalnych firm, organizacji itp.

Jak uniknąć instalacji malware?

Nie klikaj podejrzanych linków ani nie pobieraj (i nie otwieraj) załączników prezentowanych w nieistotnych e-mailach otrzymanych z nieznanych adresów. Jeśli chcesz pobierać pliki i aplikacje korzystaj z wiarygodnych źródeł (oficjalnych witryn, bezpośrednich linków). Regularnie aktualizuj system operacyjny i zainstalowane oprogramowanie. Używaj narzędzi zapewnionych przez oficjalnych programistów, aby je zaktualizować i aktywować (jeśli to konieczne).

Jeśli już otworzyłeś złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner, aby automatycznie usunąć obecne malware.

Wygląd e-maila (GIF):

Tekst prezentowany w wiadomości e-mail "Your system has been hacked with a Trojan virus":

Subject: Here is the last warning! Your information has been compromised! The entry in system is completed.

Good day.

Your system has been hacked with a Trojan virus.

It has penetrated your device through adult portals which you sometimes visit.

Some spicy videos contain malicious code that activates after being turned on. Your entire information has already been copied to my servers.

I possess complete control over your device which you use to access the Internet.

I can see your screen, I can use a microphone and a camera in a way that you never notice anything.I've already made a screen recording.

A video was edited with a pornographic movie that you were watching at that time and masturbating.

Your face is perfectly visible and I don’t think that this kind of content will have a positive impact on your reputation.I have an overall access to your list of contacts and the social media profiles. I can send this video from your E-mail or the messengers.

If you don't want to let this happen, then you only need to take one simple step.

Just transfer 1200 USD (US dollars) to Bitcoin wallet: bc1qxhwtzs9j9d5kdqdhljgzaj0fh9waay74xnu4hv(In a Bitcoin equivalent at the exchange rate for the time of transfer)

You can find the detailed instructions in Google.After the payment I will remove the video and the virus from your device and no one will bother you anymore.

If I won’t receive the payment in due time, all of your data and the videos will become publicly available.I give you 2 business days.

I shall receive a notification that you have read the letter.

The timer starts immediately.

Any complain somewhere, including the police, is useless. My wallet and an E-mail cannot be tracked.If I find out that you have shared this message with someone else, the video will become publicly available at once.

I will destroy your reputation forever and all your data will go public.Everyone will learn about your passion for the porn sites and more. Changing the passwords will be useless either as all the data is already on my servers.

Don't forget that reputation is very important and be prudent!

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest Oszustwo sekstorsyjne Your system has been hacked with a Trojan virus?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

Jak rozpoznać złośliwy e-mail?

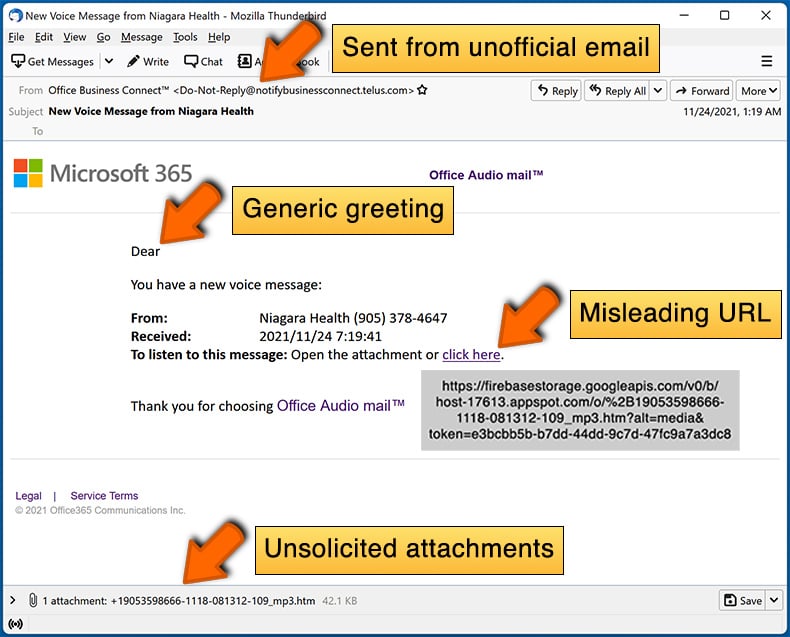

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Dlaczego otrzymałem ten e-mail?

Ten e-mail nie jest osobisty, nawet jeśli jesteś jedyną osobą, która go otrzymała. Oszuści wysyłają tę samą wiadomość na wszystkie adresy e-mail w swojej bazie danych. Zwykle oszuści wykorzystują adresy e-mail, które zostały ujawnione po naruszeniu bezpieczeństwa danych.

Czy mój komputer rzeczywiście został zhakowany i czy nadawca ma jakieś informacje?

Nie, twój komputer nie został zhakowany (ani zainfekowany), a oszuści nie mają żadnych filmów ani zdjęć, o których wspominają.

Wysłałem kryptowalutę na adres podany w takim mailu. Czy mogę odzyskać pieniądze?

Niestety, transakcji kryptowalutowych praktycznie nie da się namierzyć. Dlatego jest mało prawdopodobne, że będziesz w stanie odzyskać przelane środki.

Czy otwieranie linków lub plików w e-mailach może być niebezpieczne?

Tak, cyberprzestępcy mogą wykorzystywać e-maile jako narzędzia do rozsyłania złośliwego oprogramowania. Zwykle złośliwe e-maile są zamaskowane jako oficjalne wiadomości od istniejących i legalnych firm. Najczęściej używanymi plikami do rozsyłania malware są MS Office, PDF lub inne dokumenty, pliki JavaScript, pliki wykonywalne, archiwa.

Czy Combo Cleaner usunie infekcje malware, które były obecne w załączniku do e-maila?

Tak, Combo Cleaner może wykryć i usunąć prawie wszystkie znane złośliwe oprogramowanie. Jeśli komputer jest zainfekowany zaawansowanym malware, konieczne jest przeskanowanie go za pomocą pełnego skanowania. Zaawansowane malware może ukryć się głęboko w systemie. W związku z tym uruchomienie szybkiego skanowania prawdopodobnie nie wystarczy, aby je wykryć.

▼ Pokaż dyskusję