Uniknij zostania oszukanym przez fałszywe e-maile "Windows Defender Subscription"

![]() Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Jakim e-mailem jest "Windows Defender Subscription"?

Nasza analiza e-maila „Windows Defender Subscription" wykazała, że jest to spam. Ta fałszywa wiadomość jest przedstawiana jako powiadomienie dotyczące zakupu rocznej subskrypcji oprogramowania bezpieczeństwa Windows Defender.

Należy podkreślić, że jest to oszustwo i nie jest w żaden sposób powiązane z programem antywirusowym Microsoft Defender Antivirus (wcześniej znanym jako Windows Defender).

Przegląd oszustwa e-mailowego „Windows Defender Subscription"

Oszukańczy e-mail o temacie "Order Confirmation" (może się różnić) przedstawia odbiorcom zamówiony produkt — roczną subskrypcję usługi "Windows Defender Advanced Threat/ Protection Firewall & Network Protection". TPodana cena to 299,99 USD. Spam stwierdzi się, że jeśli odbiorca nie dokonał tego zakupu lub podejrzewa, że dokonał go ktoś nieuprawniony, powinien zadzwonić na bezpłatną infolinię.

Najwyraźniej ten spam ma na celu nakłonienie odbiorców do zadzwonienia pod podany numer telefonu. Jednak może różnić się sposób, w jaki oszustwo postępuje od tego momentu.

Jest prawdopodobne, że program będzie działał na wzór oszustw związanych ze zwrotem pieniędzy. Ofiara jest w nich informowana, że suma została już odjęta, ale transakcję można cofnąć. Oszuści proszą użytkowników o umożliwienie im zdalnego dostępu do ich urządzenia w celu ułatwienia procesu zwrotu pieniędzy.

Ofiary są proszone o zalogowanie się na swoje konto bankowe, podczas gdy cyberprzestępcy udają, że nie widzą ekranu i wprowadzonych danych logowania. Alternatywnie, oszuści mogą przekierowywać użytkowników na strony phishingowe, które zapisują dane logowania.

W przypadku pierwszego scenariusza, po uzyskaniu dostępu do prawdziwego konta bankowego ekran ofiary zostaje zaciemniony, a oszuści wykonują złośliwe działania. Użytkownik jest zwykle proszony o samodzielne wpisanie kwoty zwrotu, a ponieważ nie widzi, co wpisuje, jest oszukiwany, myśląc, że przelał za dużo pieniędzy na swoje konto.

Cyberprzestępcy mogą stworzyć takie wrażenie przesyłając środki na koncie ofiary (np. z czeków do oszczędności) lub edytując kod HTML strony, aby wyglądał, jakby przelano znacznie większą sumę. Oszuści następnie proszą o zwrot nieistniejącego nadmiaru (często towarzyszą mu smutne historie o potencjalnie utraconej pracy).

Cyberprzestępcy proszą o przelanie pieniędzy trudnymi lub niemożliwymi do wyśledzenia metodami, takimi jak kryptowaluty, karty podarunkowe, przedpłacone kupony, a nawet ukryte i wysłane paczki.

Takie wiadomości e-mail, jak „Windows Defender Subscription", mogą również działać jako prostsze oszustwa phishingowe, w których ofiara jest proszona o podanie przez telefon informacji umożliwiających identyfikację osób lub związanych z finansami lub wprowadzenie ich na phishingowej stronie/pliku.

Jednak takie e-maile mogą zawierać więcej elementów oszustw związanych z pomocą techniczną. Oszustwa polegają również na tym, że oszuści uzyskują zdalny dostęp do urządzenia ofiary, a następnie przeprowadzają fałszywą diagnostykę, która znajduje nieistniejące problemy. Cyberprzestępcy mogą następnie usunąć prawdziwe narzędzia bezpieczeństwa, zainfekować system malware (np. trojanami, ransomware itp.), oszukać ofiary do zakupu fałszywych antywirusów lub subskrypcji bezpieczeństwa itd.

Warto zauważyć, że skutecznie oszukane ofiary są często wielokrotnie atakowane. Podsumowując, ufając oszustom, takim jak e-mail „Windows Defender Subscription", użytkownicy mogą doświadczyć infekcji systemu, poważnych problemów z prywatnością, znacznych strat finansowych, a nawet kradzieży tożsamości.

| Nazwa | E-mail spamowy Windows Defender Subscription |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywe twierdzenie | Odbiorca zakupił roczną subskrypcję usługi Windows Defender Advanced Threat/Protection Firewall & Network Protection. |

| Przebranie | Powiadomienie o zakupie od Microsoft. |

| Numer telefonu oszustów | +1(845) 295-5293 |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do komputera. |

| Metody dystrybucji | Zwodnicze e-maile, nieuczciwe reklamy pop-up online, techniki zatruwania wyszukiwarek, domeny z błędami pisowni. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, strata pieniężna, kradzież tożsamości. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Przykłady kampanii spamowych

Przeanalizowaliśmy tysiące wiadomości spamowych, a "Login Session Authentication", "oszustwo e-mail Webmail Manager", "wirus e-mail FedEx Corporation", "Summon To Court For Pedophilia", "I Regret To Inform You About Some Sad News For You" - to tylko niektóre przykłady naszych najnowszych odkryć.

Wiadomości te są wykorzystywane do prowadzenia różnorodnych oszustw, a także do rozsyłania malware. Mogą zawierać różne roszczenia i nosić różne przebrania. Ze względu na rozpowszechnienie spamu zdecydowanie zalecamy zachowanie ostrożności w przypadku przychodzących e-maili i wiadomości.

Jak kampanie spamowe infekują komputery?

Wiadomości spamowe mogą rozpowszechniać zainfekowane pliki w postaci załączników lub linków do pobierania. Pliki te mogą być dokumentami PDF i Microsoft Office, archiwami, plikami wykonywalnymi, JavaScript itd.

Kiedy złośliwy plik jest wykonywany, uruchamiany lub w inny sposób otwierany — natychmiast uruchamiany jest łańcuch infekcji. Przykładowo, dokumenty Microsoft Office infekują systemy i wykonują złośliwe makropolecenia.

Jak uniknąć instalacji malware?

Zdecydowanie zalecamy zachowanie czujności w przypadku poczty przychodzącej. Nie należy otwierać załączników i linków znalezionych w podejrzanych/nieistotnych e-mailach i wiadomościach, ponieważ może to spowodować infekcję systemu. Ponadto ważne jest, aby używać wersji pakietu Microsoft Office wydanych po 2010 roku, ponieważ mają one tryb „Widoku chronionego", który zapobiega automatycznemu wykonywaniu makr.

Malware nie jest jednak dystrybuowane wyłącznie za pośrednictwem poczty spamowej. Dlatego zalecamy pobieranie produktów wyłącznie z oficjalnych/zweryfikowanych źródeł oraz aktywowanie/aktualizowanie oprogramowania za pomocą legalnych narzędzi (nielegalne narzędzia aktywacyjne – „pirackie" i fałszywe aktualizacje mogą zawierać malware).

Musimy podkreślić, że kluczowe dla bezpieczeństwa urządzenia/użytkownika jest posiadanie zainstalowanego i regularnie aktualizowanego renomowanego programu antywirusowego. Programy bezpieczeństwa muszą być używane do uruchamiania regularnych skanów systemu oraz usuwania zagrożeń i problemów. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy wykonanie skanowania za pomocą Combo Cleaner, aby automatycznie usunąć obecne malware.

Tekst prezentowany w spamowej wiadomości e-mail "Windows Defender Subscription":

Subject: Order Confirmation

INVOICE NUMBER

MS-1714-411104

DATE OF ISSUE

July 09 August, 2022

PRODUCTS ORDERED (1)

Windows Defender Advanced Threat

Protection Firewall & Network Protection

(One Year Subscription)

Product Price

$299.99

Quantity: 1

ORDER DETAILS

Subtotal $299.99

Tax $0.00

Total $299.99

Dear customer,

If You didn't make this purchase or if you believe an unauthorized person is attempting to access your Microsoft account Call to our customer care representative +1(845) 295-5293 (Toll Free).

Wygląd dokumentu PDF dystrybuowanego poprzez spamowe e-maile o tematyce Windows Defender Subscription:

Prezentowany w nim tekst:

Microsoft

Dear Customer,

Thanks for using Windows Defender Advanced Threat Protection.

This is an invoice for your recent purchase.We Thank you on the Completion of your 1 year.

We tried to contact you on your register number for queries but could not get through

Amount Due: 299.99 USD

Invoice no: TRF25NID0248

Description Amount

Windows Defender Advanced Threat Protection

Fire Wall * Network Protection $ 299.99

Total $299.99If you have any questions about this invoice, simply reach out to our Support Team +1 619-377-0546 (Toll Free) for help.

You have 24 hours to refund this charge from the date of the transaction without being charges.

Our support team will gladly assist you with any questions or requests you may have - simply contact us through our dedicated channels:

If may take a few hours for this transaction to appear in your account.

Cheers,

The Billing Team

+1 619-377-0546 (Toll Free)Please don't reply to this email. To get in touch with us, +1 619-377-0546

Windows Defender Protection in USA are provided by Microsoft Payments Private Limited. Users are advised to read the terms and conditions carefully.

MVP Consumer Security 2014-2016

Windows Insider MVP 2016-2018NOTE: if email received in your spam box ask service desk to verify machine identity.

Please do not reply to this email. This mailbox is not monitored and you will not receive a response.© 2019 Windows Defender Protection All rights reserved.

Windows Defender Protection

Clearwater, FL 33756

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest E-mail spamowy Windows Defender Subscription?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

Jak rozpoznać złośliwy e-mail?

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

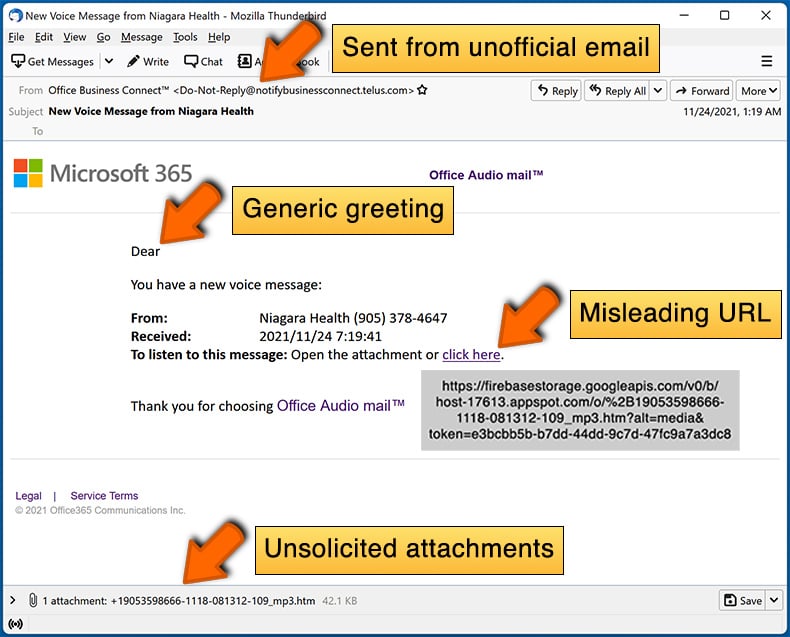

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Dlaczego otrzymałem ten e-mail?

Wiadomości spamowe nie mają charakteru osobistego. Tysiące użytkowników otrzymuje identyczne wiadomości.

Podałem swoje dane osobowe, gdy zostałem oszukany przez ten e-mail spamowy. Co mam zrobić?

Jeśli ujawniłeś dane logowania, zmień hasła wszystkich potencjalnie zainfekowanych kont i poinformuj ich oficjalne wsparcie. A jeśli ujawnione informacje mają inny charakter osobisty (np. dane dowodu osobistego, numery kart kredytowych itp.), niezwłocznie skontaktuj się z odpowiednimi organami.

Zezwoliłem cyberprzestępcom na zdalny dostęp do mojego komputera. Co mam zrobić?

Jeśli zezwoliłeś cyberprzestępcom na zdalny dostęp do swojego urządzenia, musisz najpierw odłączyć je od internetu. Następnie usuń oprogramowanie używane przez przestępców (np. TeamViewer, AnyDesk itp.), ponieważ mogą nie potrzebować twojej zgody, aby uzyskać dostęp do twojego komputera. Na koniec wykonaj pełne skanowanie systemu. Jeśli zostaną wykryte jakiekolwiek zagrożenia, użyj programu antywirusowego, aby je natychmiast usunąć.

Przeczytałem e-mail ze spamem, ale nie otworzyłem załącznika. Czy mój komputer jest zainfekowany?

Nie, samo przeczytanie spamu nie spowoduje infekcji systemowej. Procesy pobierania/instalowania malware są uruchamiane po otwarciu plików dołączonych do tych wiadomości lub powiązanych z nimi. Jednak cyberprzestępcy stojący za tą pocztą mogą również infekować komputery ofiar, jeśli mają do nich dostęp zdalny.

Pobrałem i otworzyłem plik załączony do wiadomości spamowej. Czy mój komputer jest zainfekowany?

Jeśli był to plik wykonywalny (.exe, .run itp.) – najprawdopodobniej tak – twój system został zainfekowany. Jednak formaty dokumentów (.doc, .xls, .pdf itp.) mogą wymagać dodatkowych działań (np. włączenia makropoleceń), aby rozpocząć pobieranie/instalowanie malware.

Czy Combo Cleaner usunie infekcje malware?

Tak, Combo Cleaner jest przeznaczony do wykrywania i usuwania zagrożeń. Jest w stanie usunąć większość znanych infekcji złośliwym oprogramowaniem. Jednak konieczne jest wykonanie pełnego skanowania systemu, ponieważ wyrafinowane malware ma tendencję do ukrywania się głęboko w systemie.

▼ Pokaż dyskusję