Jak rozpoznać taki malspam, jak DMCA Copyright Infringement Notification?

![]() Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Czym jest wirus e-mailowy DMCA Copyright Infringement Notification?

Jest to złośliwa kampania spamowa używana do dystrybucji IcedID. Stojący za nią cyberprzestępcy próbują oszukać odbiorców, aby uwierzyli, że otrzymali e-mail dotyczący naruszenia ustawy Digital Millennium Copyright Act (DMCA). Ich celem jest nakłonienie odbiorców do wykonania złośliwego pliku pobranego za pośrednictwem podanego adresu URL googleapis.

Szczegółowe informacje o wirusie e-mailowym DMCA Copyright Infringement Notification

Cyberprzestępcy stojący za tym e-mailem próbują oszukać odbiorców, że ich witryna lub witryna hostowana przez ich firmę narusza prawa autorskie. Twierdzą, że niektóre obrazy chronione prawem autorskim należące do innej firmy są przechowywane na witrynie bez pozwolenia. Celem cyberprzestępców jest nakłonienie odbiorców do sprawdzenia tych obrazów na udostępnionej stronie.

Ta witryna nadużywa usług Google do rozsyłania złośliwego oprogramowania. Służy do dystrybucji złośliwego pliku ISO zawierającego plik skrótu o nazwie „Stolen_Images_Evidence". Ten skrót jest przeznaczony do uruchamiania ukrytych plików, które infekują komputery za pomocą IcedID.

Czym jest IcedID?

IcedID to trojan wysokiego ryzyka, który śledzi aktywność przeglądania sieci, kradnie dane osobowe i manipuluje zainfekowanym systemem. Może pobierać i uruchamiać pliki, przesyłać pliki pulpitu, zapisywać klucze rejestru, zbierać dane uwierzytelniające przechowywane w niektórych aplikacjach i wykonywać inne czynności. Więcej informacji na temat tego malware znajduje się tutaj.

| Nazwa | Spam DMCA Copyright Infringement Notification |

| Typ zagrożenia | Trojan, wirus kradnący hasła, złośliwe oprogramowanie bankowe, oprogramowanie szpiegujące. |

| Oszustwa | E-mail zawiera informacje dotyczące naruszenia praw autorskich DMCA |

| Plik zaprojektowany do dystrybucji malware | Złośliwy plik ISO |

| Nazwy wykrycia (Stolen_Images_Evidence.iso) | Combo Cleaner (Gen:Variant.Mikey.132951), ESET-NOD32 (wiele wykryć), Kaspersky (HEUR:Trojan.Win64.Crypt.gen), Symantec (Trojan.Gen.2), Pełna lista wykrycia (VirusTotal) |

| Objawy | Trojany mają na celu potajemną infiltrację komputera ofiary i milczenie, dzięki czemu na zainfekowanym urządzeniu nie widać wyraźnie żadnych konkretnych objawów. |

| Ładunek | IcedID |

| Metody dystrybucji | Zainfekowane załączniki do wiadomości e-mail, złośliwe reklamy online, socjotechnika, pirackie oprogramowanie. |

| Zniszczenie | Skradzione hasła i informacje bankowe, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Ogólne informacje o kampaniach malspamowych

Zwykle e-maile używane do dystrybucji malware są zamaskowane jako wiadomości dotyczące ważnych dokumentów lub innych spraw. Stojący za nimi cyberprzestępcy podszywają się pod legalne firmy lub inne podmioty. Więcej przykładów złośliwych kampanii spamowych to "wirus e-mailowy Outer Banks", "wirus e-mailowy TurboTax" i "wirus e-mailowy Cosco Shipping Bank".

Jak mój komputer został zainfekowany IcedID?

Ten konkretny e-mail zawiera adres URL googleapis. Otwiera stronę internetową z prośbą o pozwolenie na pobranie złośliwego pliku ISO zawierającego skrót i kilka ukrytych plików DLL i JavaScript. Po otwarciu ten skrót uruchamia zarówno ukryte pliki, jak i infekuje komputer IcedID.

E-maile używane do dystrybucji malware mogą również zawierać złośliwe załączniki. Przykładowo złośliwe dokumenty MS Office lub PDF, pliki archiwów, pliki JavaScript, pliki wykonywalne.

Jak uniknąć instalacji malware?

Korzystaj z oficjalnych stron i bezpośrednich linków do pobierania plików, programów. Unikaj korzystania z innych źródeł. Nie otwieraj plików ani linków w e-mailach wysyłanych z podejrzanych, nieznanych adresów – szczególnie gdy takie e-maile są zupełnie nieistotne. Właściwie aktualizuj i aktywuj zainstalowane programy. Należy to robić za pomocą narzędzi i funkcji zapewnionych przez ich oficjalnych twórców.

Jeśli już otworzyłeś plik dystrybuowany za pośrednictwem e-maila z powiadomieniem o naruszeniu praw autorskich DMCA, zalecamy wykonanie skanowania za pomocą Combo Cleaner, aby automatycznie usunąć obecne malware.

Wygląd wiadomości e-mail DMCA Copyright Infringement Notification (GIF):

Tekst w tym e-mailu:

Subject: Form submission from: - Contact Us

Your website or a website that your company hosts is infringing on a copyright-protected images owned by our company (xero Inc.).

Check out this report with the URLs to our images you used at cafelaura.psu.edu and our previous publications to find the evidence of our copyrights.

Download it right now and check this out for yourself:

-

I believe you've deliberately infringed our rights under 17 USC Sec. 101 et seq. and can be liable for statutory damage as high as $140,000 as set forth in Sec. 504 (c)(2) of the Digital Millennium Copyright Act (”DMCA”) therein.

This message is official notification. I seek the removal of the infringing materials referenced above. Take note as a service provider, the DMCA requires you to eliminate and/or disable access to the infringing content upon receipt of this particular notification letter. In case you do not cease the use of the previously mentioned infringing materials a law suit will likely be initiated against you.

I have a strong belief that utilization of the copyrighted materials referenced above as presumably violating is not approved by the legal copyright owner, its agent, as well as legislation.

I declare, under penalty of perjury, that the information in this letter is accurate and hereby affirm that I am authorized to act on behalf of the proprietor of an exclusive and legal right that is presumably violated.

Wykrycia złośliwego pliku ISO używanego w dystrybucji malware:

Kolejny przykład e-maila z kampanii spamowej „DMCA Copyright Infringement Notification":

Prezentowany w nim tekst:

Hello,

Your website or a website that your company hosts is violating the copyright-protected images owned by our company (- Inc.).

Check out this doc with the hyperlinks to our images you utilized at - and our previous publication to obtain the evidence of our copyrights.

Download it right now and check this out for yourself:

-

I think you've willfully infringed our legal rights under 17 USC Sec. 101 et seq. and can be liable for statutory damages as high as $110,000 as set-forth in Section 504 (c) (2) of the Digital Millennium Copyright Act ("DMCA") therein.

This letter is official notice. I demand the elimination of the infringing materials described above. Please take note as a company, the Digital Millennium COpyright Act demands you to eliminate and/or disable access to the infringing content upon receipt of this notice. In case you don't cease the utilization of the previously mentioned infringing materials a court action can be started against you.

I have a strong self-belief that utilization of the copyrighted materials described above as presumably infringing is not approved by the legal copyright owner, its legal agent, as well as law.

I declare, under consequence of perjury, that the information in this notification is accurate and hereby affirm that I am authorized to act on behalf of the proprietor of an exclusive and legal right that is presumably violated.

Best regards,

Daniel Ledesma

Legal Officer

-, Inc.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest Spam DMCA Copyright Infringement Notification?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

Jak rozpoznać złośliwy e-mail?

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner.

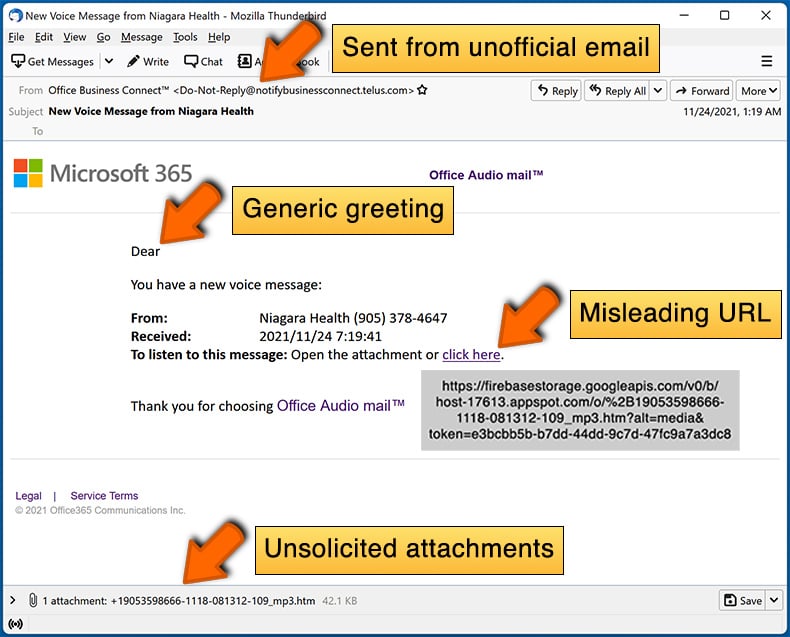

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Dlaczego otrzymałem ten e-mail?

Cyberprzestępcy stojący za takimi e-mailami zwykle nie biorą na cel nikogo konkretnego. Wysyłają ten sam e-mail na wszystkie adresy w swojej bazie danych.

Otworzyłem plik pobrany z podanej strony internetowej. Czy mój komputer jest zainfekowany?

Nie, otwarcie tego pliku ISO nie wystarczy do wykonania IcedID. To malware infekuje komputery po otwarciu skrótu w pliku ISO.

Przeczytałem e-mail, ale nie otworzyłem strony internetowej. Czy mój komputer jest zainfekowany?

Nie, samo otwarcie e-maila jest całkowicie nieszkodliwe. Kliknięcie linków w e-mailu lub otwieranie załączników prowadzi do infekcji komputerowych.

Czy Combo Cleaner usunie infekcje malware, które były obecne w załączniku e-mail?

Tak, Combo Cleaner może wykryć i usunąć prawie wszystkie znane złośliwe oprogramowanie. Ważne jest, aby przeskanować system operacyjny za pomocą pełnego skanowania. W przeciwnym razie oprogramowanie antywirusowe może nie wykryć malware ukrytego głęboko w systemie.

▼ Pokaż dyskusję