Jak rozpoznać takie fałszywe e-maile, jak oszustwo e-mailowe „E-mail dotyczący kwarantanny”"

![]() Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Czym jest wiadomość e-mailowa „E-mail dotyczący kwarantanny"?

„E-mail dotyczący kwarantanny" odnosi się do spamowej kampanii phishingowej. Termin „kampania spamowa" jest używany do zdefiniowania operacji na masową skalę, podczas której wysyłane są tysiące oszukańczych e-maili. Wiadomości rozpowszechniane w ramach kampanii „E-mail dotyczący kwarantanny" twierdzą, że użytkownicy mają kilka przychodzących e-maili, które zostały „poddane kwarantannie" (tj. nie dotarły do skrzynki odbiorczej).

Aby zapobiec usunięciu tych (nieistniejących) wiadomości, odbiorcy są proszeni o zalogowanie się na swoje konta e-mail. To jest główny cel tego oszustwa: zachęcenie użytkowników do nieumyślnego ujawnienia danych logowania do konta e-mail poprzez wprowadzenie ich na stronę phishingową.

Więcej informacji o oszustwie e-mailowym „E-mail dotyczący kwarantanny"

Komunikaty „E-mail dotyczący kwarantanny" informują, że użytkownicy mają określoną liczbę e-maili w kwarantannie (w przeciwieństwie do skrzynki odbiorczej lub określonego podfolderu w skrzynce odbiorczej).

Tytuł/temat badanego wariantu brzmiał „You have (4) Messages Pending Delivery On Your e-Mail Portal", co sugeruje, że znajdują się tam cztery e-maile „poddane kwarantannie", jednak w treści wiadomości podano, że w fakt, że dwa e-maile zostały wstrzymane.

Wiadomość jest sformułowana w sposób, który sugeruje, że użytkownicy mają wybór, jak podejść do fałszywych e-maili (tj. zwolnić – wpuścić do skrzynki odbiorczej, usunąć, zatwierdzić lub zablokować pocztę od nadawcy). Aby zwiększyć poczucie pilności, oszukańcze wiadomości „E-mail dotyczący kwarantanny" twierdzą, że wstrzymane e-maile zostaną usunięte w ciągu 24 godzin (co sugeruje, że użytkownicy muszą natychmiast podjąć działania).

Tematy/tytuły nieistniejących e-maili (tj. „AW: new order - V3088514" i „Fwd: Payment Advice Note from 06.11.2020") również mają sprawiać wrażenie ważnych, zwiększając w ten sposób pośpiech użytkowników. Aby zapobiec usunięciu wyimaginowanych e-maili, użytkownicy powinni kliknąć przycisk „Log in" i ponownie uzyskać dostęp do swoich kont e-mail.

Ten przycisk przekierowuje do strony phishingowej, która podszywa się pod stronę logowania/logowania. Witryna informuje, że sesja została zakończona, a użytkownicy muszą się ponownie zalogować, aby kontynuować.

Wszystkie informacje zawarte w e-mailach „E-mail dotyczący kwarantanny" są fałszywe, a próbując zalogować się za pośrednictwem strony phishingowej, użytkownicy nieumyślnie ujawnią swoje dane logowania oszustom stojącym za tą kampanią spamową. Oszuści atakują konta e-mail, ponieważ są one zwykle połączone z innymi kontami.

Dlatego za pośrednictwem skradzionych kont e-mail mogą uzyskać dostęp do powiązanych kont. Konta będące przedmiotem zainteresowania obejmują (między innymi) konta sieci społecznościowych, mediów społecznościowych, platformy przesyłania wiadomości, przechowywania i udostępniania danych, handlu elektronicznego, przelewów pieniężnych online, portfele cyfrowe, konta bankowości itd.

Podsumowując, zaufanie oszukańczym wiadomościom „E-mail dotyczący kwarantanny" może spowodować utratę kont e-mail i innych powiązanych z nimi kont, poważne problemy z prywatnością, straty finansowe, a nawet kradzież tożsamości. Jeśli podjęto już próby zalogowania się za pośrednictwem witryny wyłudzającej informacje, zdecydowanie zaleca się zmianę haseł do wszystkich potencjalnie zagrożonych kont.

Dodatkowo zalecamy skontaktowanie się i poinformowanie oficjalnego wsparcia wszystkich zagrożonych kont.

| Nazwa | Email Quarantine Email Scam. |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe. |

| Fałszywe twierdzenie | Oszukańcze wiadomości twierdzą, że użytkownicy wstrzymali otrzymywanie e-maili i sugerują, że muszą się ponownie zalogować, aby uzyskać dostęp do wiadomości. |

| Powiązane domeny | z22nv.csb[.]app |

| Obsługiwany adres IP (z22nv.csb[.]app) | 104.18.27.114 |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do komputera. |

| Metody dystrybucji | Oszukańcze e-maile, nieuczciwe reklamy pop-up online, techniki zatruwania wyszukiwarek, domeny z błędami pisowni. |

| Zniszczenie | Utrata poufnych informacji prywatnych, strata pieniężna, kradzież tożsamości. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Przykłady podobnych oszustw

"Wire Transfer", "POWERBALL OFFICIAL 2020 WINNINGS", "Your Microsoft subscription has been expired" i "Last Warning: Upgrade your email to avoid Shutting Down" to tylko niektóre przykłady innych spamowych kampanii phishingowych. Celem ataków phishingowych są nie tylko e-maile, ale także inne konta i dane osobowe.

Kampanie spamowe mogą mieć różne cele i przebrania. Ponadto zwodnicze e-maile są również powszechnie wykorzystywane do rozsyłania malware (np. trojanów, ransomware, koparki kryptowalutowe itp.). Ze względu na względne rozpowszechnienie fałszywych wiadomości zaleca się zachowanie ostrożności w przypadku przychodzących e-maili.

Jak kampanie spamowe infekują komputery?

Zwykle cyberprzestępcy stojący za złośliwymi kampaniami spamowymi wysyłają e-maile z dołączonym plikiem lub linkiem do pobrania złośliwego pliku. Ich głównym celem jest nakłonienie odbiorców do otwarcia/uruchomienia nieuczciwego pliku, który następnie instaluje malware.

Niektóre przykłady plików wysyłanych przez cyberprzestępców pocztą e-mail to dokumenty Microsoft Office i PDF, pliki wykonywalne (.exe), JavaScript i archiwa (ZIP, RAR). Należy zauważyć, że złośliwe dokumenty otwierane za pomocą pakietu Microsoft Office 2010 lub nowszych wersji instalują malware tylko wtedy, gdy użytkownicy włączą polecenia makr (włączą edycję/zawartość).

Wersje te zawierają tryb „Widoku chronionego", który nie pozwala otwieranym złośliwym dokumentom na automatyczną instalację malware. Starsze wersje nie zawierają tej funkcji i instalują złośliwe oprogramowanie bez pytania o pozwolenie.

Jak uniknąć instalacji malware?

Aby uniknąć rozsyłania się złośliwego oprogramowania za pośrednictwem spamu, zdecydowanie odradza się otwieranie podejrzanych lub nieistotnych e-maili, zwłaszcza tych, które zawierają załączniki lub linki. Dodatkowo używaj wersji pakietu Microsoft Office wydanych po 2010 roku.

Złośliwe programy są również dystrybuowane za pośrednictwem niewiarygodnych kanałów pobierania (np. nieoficjalnych i bezpłatnych witryn do hostingu plików, sieci udostępniania peer-to-peer i innych zewnętrznych programów do pobierania), nielegalnych narzędzi do aktywacji („pirackich") oprogramowania i fałszywych aktualizacji.

Dlatego pobieraj produkty wyłącznie z oficjalnych/zweryfikowanych źródeł oraz aktywuj i aktualizuj oprogramowanie za pomocą narzędzi/funkcji zapewnionych przez legalnych programistów. Aby zapewnić integralność urządzenia i prywatność użytkownika, zainstaluj i regularnie aktualizuj renomowane oprogramowanie antywirusowe/antyspyware.

Ponadto używaj tych programów do regularnego skanowania systemu i usuwania wykrytych/potencjalnych zagrożeń. Jeśli już otworzyłeś złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner, aby automatycznie usunąć zainfekowane malware.

Tekst prezentowany w oszukańczej wiadomości e-mail „E-mail dotyczący kwarantanny":

Temat: You have (4) Messages Pending Delivery On Your e-Mail Portal

Email Quarantine

Dear info

You have 2 emails in quarantine

AW: new order - V3088514

From Aurélie Fournier

MAIL FROM ********

To ********

9.11.2020 00:16:17 | Spam Mail | 72.4 kB

Release

Delete

Approve

Block

Fwd: Payment Advice Note from 06.11.2020

From LISA MARSHALL

MAIL FROM ********

To ********

9.11.2020 00:16:17 | Spam Mail | 47.2 kB

Release

Delete

Approve

Block

Emails will be deleted automatically after 24 hours. You can change the frequency of these notifications within your email quarantine portal.

Log in

Zrzut ekranu witryny phishingowej promowanej przez oszustwo e-mailowe „Email Quarantine":

Kolejny e-mail spamowy o tematyce kwarantanny promujący witrynę phishingową:

Prezentowany w nim tekst:

Temat: Verification On Your E-mail ********* Pending Status

Email Quarantine

Dear ****************** has prevented the delivery of 6 new emails to your inbox with subjects Re:Balance Payment as of 6/28/2021 4:42:17 p.m. Message was identified as Spam. You can review these here and choose what happens to Your EMAILS. You can also get more information about quarantined messages by clicking on the botton VIEW EMAILS and Compliance Center. You'll need to Login with your details to be able to access this Emails.

Emails will be deleted automatically after 14 days. CLICK VIEW EMAILS portal.

View Emails

Wygląd witryny phishingowej promowanej przez ten e-mail:

Kolejny przykład spamu o tematyce kwarantanny:

Prezentowany w niej tekst:

Temat: You have (6) incoming mails pending

Email Quarantine

Dear -

******** has prevented the delivery of 6 new emails to your inbox as of 9/23/2021 2:29:37 a.m. . You must update your account to avoid deactivation.

Click to update and view pending emails

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest Spam E-mail dotyczący kwarantanny”?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

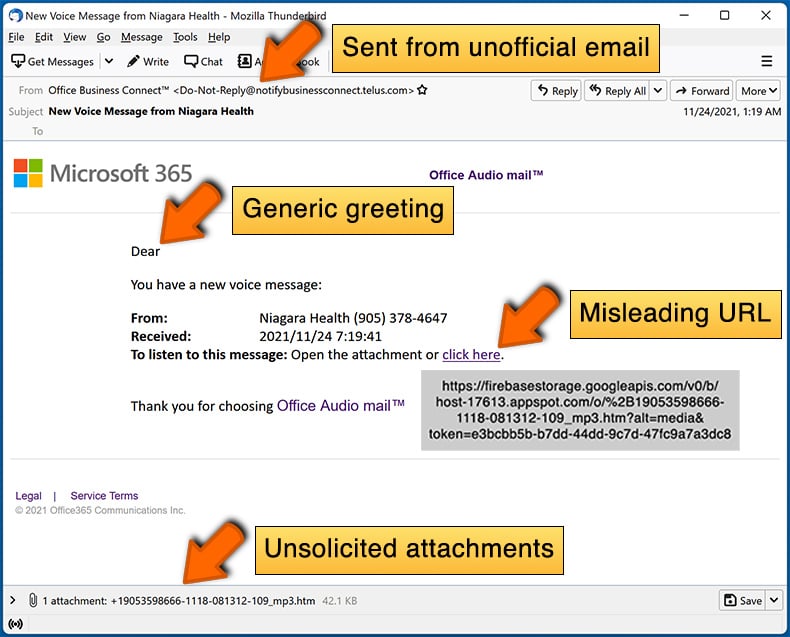

Jak rozpoznać złośliwy e-mail?

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Dlaczego otrzymałem ten e-mail?

Ta wiadomość nie jest adresowana do ciebie osobiście. Oszuści stojący za e-mailami phishingowymi zwykle wysyłają tę samą wiadomość do wszystkich odbiorców.

Podałem swoje dane osobowe, gdy zostałem oszukany przez ten e-mail. Co powinienem zrobić?

Jeśli otworzyłeś stronę phishingową i wprowadziłeś hasło, natychmiast zmień wszystkie hasła.

Pobrałem i otworzyłem szkodliwy plik dołączony do e-maila. Czy mój komputer jest zainfekowany?

To zależy od typu pliku, który został otwarty. Przykładowo, pliki wykonywalne zwykle infekują komputery zaraz po ich otwarciu. Złośliwe dokumenty pakietu MS Office nie mogą zainfekować komputerów, dopóki nie zostaną włączone polecenia makr.

Przeczytałem wiadomość, ale nie otworzyłem załącznika. Czy mój komputer jest zainfekowany?

Komputery zostają zainfekowane przez pliki lub linki w e-mailach używanych do dystrybucji malware. Dlatego bezpieczne jest otwieranie wiadomości e-mail bez klikania linków lub otwierania załączników.

Czy Combo Cleaner usunie infekcje malware, które były obecne w załączniku e-mail?

Combo Cleaner przeskanuje system operacyjny i usunie wykryte malware. Ta aplikacja może wykryć prawie wszystkie znane złośliwe oprogramowanie. Ponieważ zaawansowane malware zwykle ukrywa się głęboko w systemie, konieczne jest przeprowadzenie pełnego skanowania systemu, aby je usunąć.

▼ Pokaż dyskusję