Instrukcje usuwania malware typu trojańskiego Jorik

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Jakim malware jest Jorik?

Jorik to nazwa malware typu trojańskiego. Program ten potajemnie infiltruje urządzenia ofiar, na których może następnie wykonywać szkodliwe działania. Trojany są uważane za zagrożenia wysokiego ryzyka, dlatego należy je eliminować z systemów operacyjnych natychmiast po wykryciu.

Przegląd malware Jorik

Po udanej infiltracji Jorik odszyfrowuje zawarty w nim plik i zrzuca go do folderu tymczasowego. Treści te są następnie wykorzystywane do nawiązania kontaktu z serwerem C&C (zarządzania i kontroli) cyberprzestępców. Po nawiązaniu połączenia trojan może następnie pobrać pliki ze swojego centrum kontroli.

Technicznie rzecz biorąc, złośliwe oprogramowanie zdolne do pobierania/instalowania dodatkowych złośliwych programów lub komponentów może powodować niemal każdy rodzaj infekcji (np. ransomware, trojana, koparki kryptowalutowej itp.). Jednak większość programów działa z pewnymi ograniczeniami, tj. jedynie wprowadza złośliwy kod, instaluje określone moduły lub infiltruje określone złośliwe oprogramowanie.

Sposób działania Jorika jest obecnie nieznany. Najczęstsze infekcje malware mają na celu kradzież danych. Istnieją programy zdolne do wydobywania plików i/lub wydobywania informacji z zainstalowanych aplikacji.

Docelowe dane zwykle obejmują: aktywność przeglądania sieci, internetowe pliki cookie, nazwy użytkowników/hasła, dane osobowe i dane związane z finansami (np. dane konta bankowego, numery kart kredytowych itp.). Rejestrowanie klawiszy (tj. rejestrowanie naciśnięć klawiszy) i nagrywanie dźwięku/wideo za pomocą mikrofonów i kamer to powszechne możliwości wśród trojanów kradnących informacje.

Jednak złośliwe oprogramowanie może być bardzo wszechstronne i mieć różne funkcje w różnych kombinacjach. Co więcej, twórcy malware często udoskonalają swoje dzieła – dlatego potencjalne przyszłe wersje Jorika mogą pochwalić się dodatkowymi/innymi możliwościami i funkcjami.

Podsumowując, obecność złośliwego oprogramowania wysokiego ryzyka na urządzeniach może skutkować wieloma infekcjami systemu, zmniejszoną wydajnością lub awarią systemu, utratą danych, poważnymi problemami prywatności, stratami finansowymi i kradzieżą tożsamości.

Jeśli podejrzewasz, że twoje urządzenie jest zainfekowane Jorikiem (lub innym złośliwym oprogramowaniem) – zdecydowanie zalecamy wykonanie pełnego skanowania systemu za pomocą programu antywirusowego i niezwłoczne usunięcie wszystkich wykrytych zagrożeń.

| Nazwa | Malware Jorik |

| Typ zagrożenia | Trojan, wirus kradnący hasła, złośliwe oprogramowanie bankowe, oprogramowanie szpiegujące. |

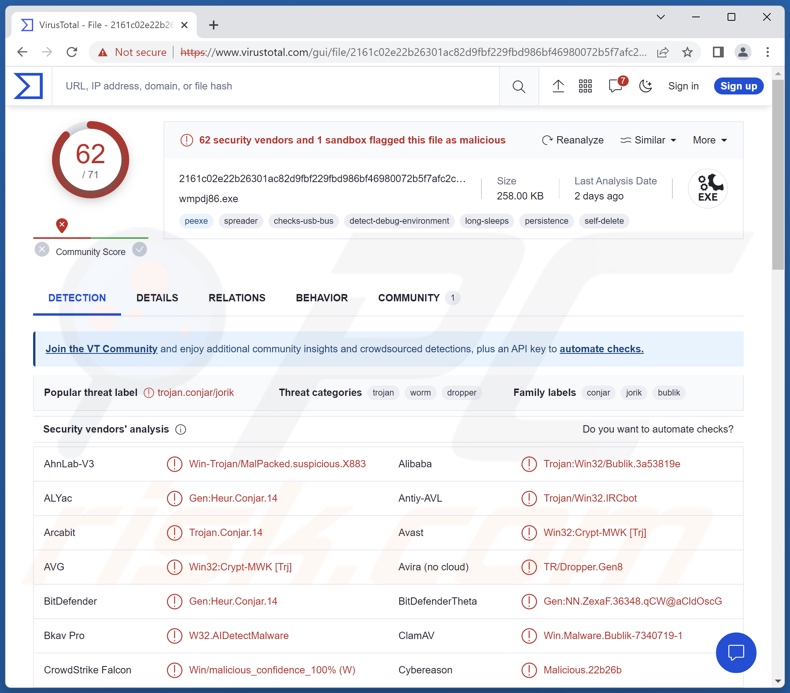

| Nazwy wykrycia | Avast (Win32:Crypt-MWK [Trj]), Combo Cleaner (Gen:Heur.Conjar.14), ESET-NOD32 (wariant Win32/Injector.RQF), Kaspersky (Trojan.Win32.Bublik.emzt), Microsoft (Worm:Win32/Slenfbot), Pełna lista wykrycia (VirusTotal) |

| Objawy | Trojany mają na celu ukradkową infiltrację komputera ofiary i pozostawanie cichymi, dzięki czemu na zainfekowanym urządzeniu nie są wyraźnie widoczne żadne szczególne symptomy. |

| Metody dystrybucji | Zainfekowane załączniki wiadomości e-mail, złośliwe reklamy internetowe, inżynieria społeczna, narzędzia do „łamania" zabezpieczeń oprogramowania. |

| Zniszczenie | Skradzione hasła i informacje bankowe, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Ogólne informacje o malware

Przebadaliśmy tysiące próbek złośliwego oprogramowania, a XWorm RAT, WikiLoader, trojan Fruity i złodziej RATRUN to tylko kilka z naszych najnowszych artykułów na ten temat.

Jak wspomniano wcześniej, złośliwe oprogramowanie może mieć szeroką gamę możliwości, które mogą występować w różnych kombinacjach. Zagrożenia stwarzane przez infekcję zależą całkowicie od funkcjonalności malware i celów cyberprzestępców. Jednak niezależnie od sposobu działania tego oprogramowania – jego obecność w systemie zagraża integralności urządzenia i bezpieczeństwu użytkownika.

Jak Jorik dostał się na mój komputer?

Malware rozsyła się głównie za pomocą technik phishingu i socjotechniki. Do najpowszechniej stosowanych metod dystrybucji zaliczają się: pobrania typu drive-by (potajemne/zwodnicze), złośliwe załączniki i linki w e-mailach/wiadomościach spamowych, niewiarygodne źródła pobierania (np. witryny z bezpłatnym oprogramowaniem i witryny stron trzecich, sieci udostępniania peer-to-peer itp.), oszustwa internetowe, złośliwe reklamy, nielegalne narzędzia aktywacyjne programów („łamania" zabezpieczeń) i fałszywe aktualizacje.

Co więcej, niektóre złośliwe programy mogą samoczynnie rozsyłać się poprzez sieci lokalne i wymienne urządzenia pamięci masowej (np. dyski flash USB, zewnętrzne dyski twarde itp.).

Złośliwe oprogramowanie jest często przedstawiane jako zwykłe programy/pliki multimedialne lub dołączane do nich. Mogą to być archiwa (RAR, ZIP itp.), pliki wykonywalne (.exe, .run itp.), dokumenty (Microsoft Office, Microsoft OneNote, PDF itp.), JavaScript itd. Po uruchomieniu, wykonaniu lub otwarciu zakaźnego pliku inicjowany jest łańcuch pobierania/instalacji złośliwego oprogramowania.

Jak uniknąć instalacji malware?

Zdecydowanie zalecamy ostrożność podczas przeglądania sieci, ponieważ fałszywe i niebezpieczne treści online zwykle wydają się uzasadnione i nieszkodliwe. Kolejnym zaleceniem jest zachowanie ostrożności w przypadku przychodzących e-maili, wiadomości prywatnych/błyskawicznych, SMS-ów i innych wiadomości. Nie wolno otwierać załączników ani linków znalezionych w podejrzanej poczcie, ponieważ mogą być złośliwe.

Ponadto wszystkie pliki do pobrania muszą pochodzić z oficjalnych i zweryfikowanych źródeł. Zalecamy aktywację i aktualizację oprogramowania przy użyciu legalnych funkcji/narzędzi, ponieważ nielegalne narzędzia aktywacyjne („łamania" zabezpieczeń oprogramowania) i aktualizacje stron trzecich mogą zawierać złośliwe oprogramowanie.

Bardzo ważne jest, aby mieć zainstalowany i regularnie aktualizowany sprawdzony program antywirusowy. Programy bezpieczeństwa muszą być używane do regularnego skanowania systemu oraz usuwania zagrożeń i problemów. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy wykonanie skanowania za pomocą Combo Cleaner, aby automatycznie usunąć obecne malware.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest Jorik?

- KROK 1. Manualne usuwanie malware Jorik.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner.

Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Opcje zaawansowane systemu Windows, a następnie wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, a w otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Twój komputer zostanie teraz ponownie uruchomiony w „Zaawansowanym menu opcji uruchamiania". Kliknij przycisk „Rozwiąż problemy", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania".

Kliknij przycisk „Uruchom ponownie". Twój komputer uruchomi się ponownie na ekranie Ustawienia uruchamiania. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane".

W menu opcji zaawansowanych wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W następnym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po znalezieniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany malware Jorik. Czy trzeba sformatować urządzenie pamięci masowej, aby się go pozbyć?

Większość złośliwych programów można usunąć bez formatowania.

Jakie są największe problemy, które może powodować złośliwe oprogramowanie Jorik?

Zagrożenia stwarzane przez złośliwe oprogramowanie zależą od jego możliwości i celów cyberprzestępców. Ogólnie rzecz biorąc, infekcje wysokiego ryzyka, takie jak Jorik, mogą skutkować wieloma infekcjami systemu, poważnymi problemami prywatności, utratą danych, stratami finansowymi i kradzieżą tożsamości.

Jaki jest cel malware Jorik?

W większości przypadków złośliwe oprogramowanie służy do generowania przychodów. Jednak cyberprzestępcy mogą również wykorzystywać malware do rozrywki, przeprowadzania osobistych wendet, zakłócania procesów (np. stron internetowych, usług, firm itp.), a nawet przeprowadzania ataków na tle politycznym/geopolitycznym.

Jak malware Jorik przeniknęło do mojego komputera?

Złośliwe oprogramowanie rozsyła się głównie poprzez pobrania typu drive-by, oszustwa internetowe, złośliwe reklamy, e-maile i wiadomości spamowe, podejrzane źródła pobierania (np. nieoficjalne witryny i strony z bezpłatnym hostingiem plików, sieci udostępniania P2P itp.), nielegalne narzędzia aktywacyjne („łamania" zabezpieczeń) i fałszywe aktualizacje. Niektóre złośliwe programy mogą nawet samodzielnie rozsyłać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Tak, Combo Cleaner przeznaczony jest do skanowania systemów i usuwania zagrożeń. Jest w stanie wykryć i usunąć praktycznie wszystkie znane infekcje złośliwym oprogramowaniem. Należy wspomnieć, że ponieważ wyrafinowane szkodliwe programy zwykle ukrywają się głęboko w systemach – wykonanie pełnego skanowania systemu ma kluczowe znaczenie.

▼ Pokaż dyskusję