Jak rozpoznać takie oszustwa, jak „Switch To New Version"

![]() Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Czym jest „Switch To New Version"?

Po sprawdzeniu ustaliliśmy, że celem tego e-maila jest oszukanie odbiorców w celu ujawnienia ich danych osobowych. Te e-maile są klasyfikowane jako próby phishingu i w tym konkretnym scenariuszu sprawcy podszywają się pod dostawcę usług e-mail, aby przekonać odbiorców do ujawnienia poufnych danych na fałszywej stronie.

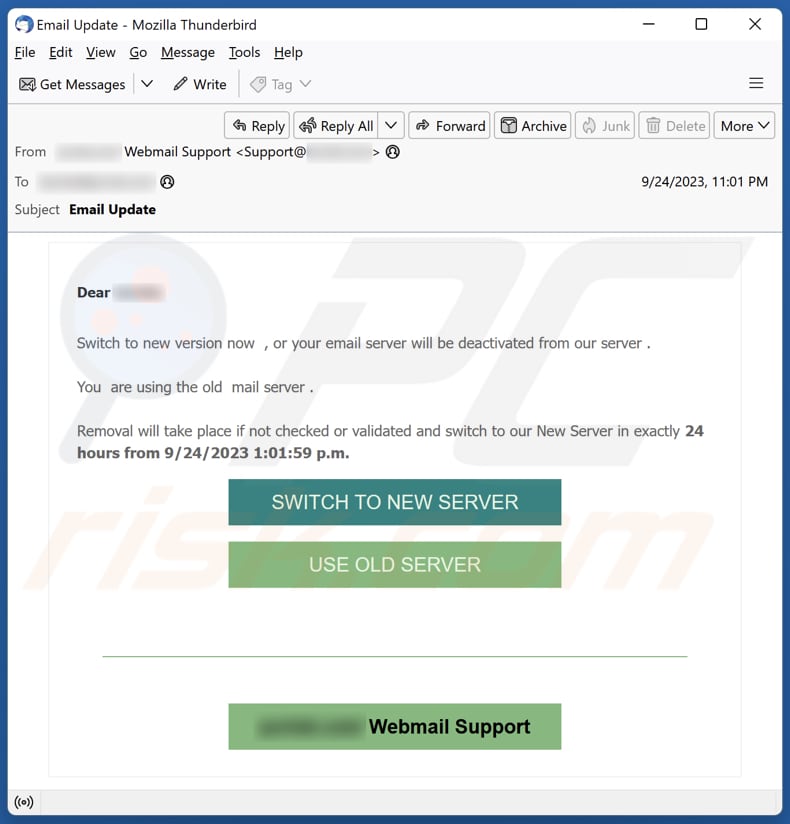

Więcej informacji o oszustwie e-mailowym „Switch To New Version"

Wiadomość phishingowa ma wyglądać tak, jakby pochodziła od legalnego dostawcy usług poczty e-mail. W e-mailu stosuje się taktykę pilności i strachu, aby zmanipulować odbiorcę. Informuje się odbiorcę, że musi przejść na nową wersję swojego serwera poczty e-mail, aby uniknąć dezaktywacji z serwera dostawcy poczty e-mail.

W wiadomości fałszywie twierdzi się, że odbiorca korzysta obecnie z przestarzałego serwera pocztowego. E-mail zawiera ostrzeżenie, że jeśli odbiorca nie podejmie działań polegających na sprawdzeniu lub zweryfikowaniu swojego konta i przejściu na nowy serwer, jego usługa poczty e-mail zostanie dezaktywowana.

Aby zwiększyć presję na odbiorcy, w e-mailu znajduje się informacja, że dezaktywacja nastąpi dokładnie 24 godziny od określonej daty i godziny. W e-mailu znajdują się także dwie klikalne opcje: „SWITCH TO NEW SERVER" i „USE OLD SERVER".

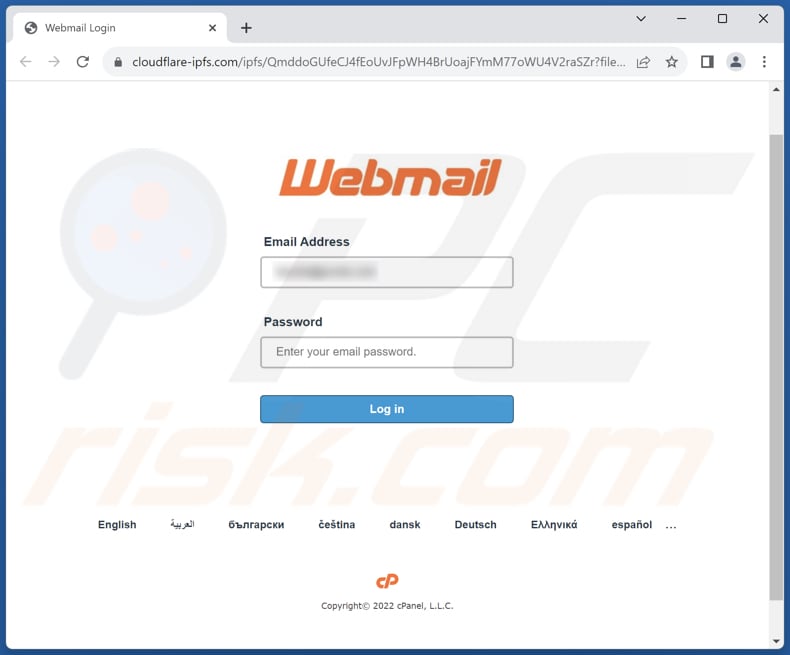

Linki zawarte w tej wiadomości prowadzą do witryny wyłudzającej informacje udającej stronę logowania do poczty internetowej. Celem tej fałszywej witryny jest nakłonienie odwiedzających do wprowadzenia danych logowania do konta e-mail.

Zwykle oszuści wykorzystują skradzione dane logowania do kradzieży tożsamości ofiary, wyszukiwania informacji finansowych, takich jak wyciągi bankowe lub pokwitowania płatności, wysyłania e-maili phishingowych do kontaktów ofiary, wysyłania malware do kontaktów ofiary itp.

Ponadto oszuści często ponownie wykorzystują uzyskane dane logowania, aby spróbować uzyskać dostęp do innych kont online, które mogą mieć tę samą kombinację nazwy użytkownika i hasła. W niektórych przypadkach oszuści mogą grozić ujawnieniem poufnych lub zawstydzających informacji z konta e-mail ofiary, chyba że zapłacą okup.

Dlatego zdecydowanie zaleca się, aby nie wprowadzać żadnych poufnych danych na stronach otwieranych za pośrednictwem podejrzanych e-maili.

| Nazwa | Switch To New Version Email Scam |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywe twierdzenie | Odbiorcy muszą przejść na nową wersję swojego serwera poczty e-mail |

| Przebranie | Wiadomość od dostawcy usług e-mail |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do komputera. |

| Metody dystrybucji | Zwodnicze e-maile, fałszywe reklamy pop-up online, techniki zatruwania wyszukiwarek, błędnie napisane domeny. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, strata pieniężna, kradzież tożsamości. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Ogólne informacje o oszukańczych e-mailach

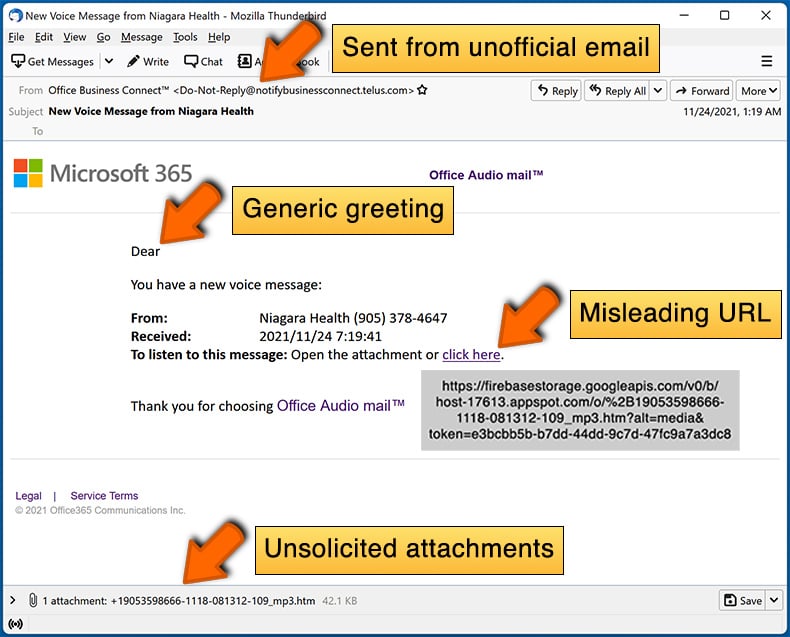

E-mail phishingowe mają zwykle wspólne cechy, dzięki którym są rozpoznawalne. Często stosują taktykę pilności i strachu, podszywają się pod zaufane podmioty, zawierają wprowadzające w błąd linki do fałszywych stron internetowych i używają ogólnych pozdrowień. Ponadto te e-maile mogą zawierać błędy gramatyczne i ortograficzne oraz zawierać niechciane prośby o podanie poufnych informacji.

Rozpoznanie tych cech może pomóc poszczególnym osobom zidentyfikować próby phishingu i uniknąć ich, przyczyniając się do większego bezpieczeństwa w internecie. Przykładami wiadomości phishingowych są "oszustwo e-mailowe Cloud Voicemail", "oszustwo e-mailowe SecureMailBox - Account Reconfirmation" i "oszustwo mail Account Storage Limit Is Almost Full".

Jak kampanie spamowe zainfekowały komputery?

Załączniki do e-maili, które wydają się nieszkodliwe, takie jak niewinnie wyglądające dokumenty lub oprogramowanie, mogą zawierać złośliwe oprogramowanie po pobraniu. Kiedy odbiorcy otwierają załączniki do e-maila, szczególnie z nieznanych lub niezaufanych źródeł, ryzykują zainicjowaniem instalacji malware w swoich systemach.

Ponadto klikanie linków w wiadomościach phishingowych może przekierowywać użytkowników do złośliwych witryn, gdzie pobieranie plików metodą drive-by lub taktyki inżynierii społecznej mogą wykorzystywać luki w zabezpieczeniach i wprowadzać złośliwe oprogramowanie. Niektóre e-maile namawiają użytkowników do włączenia makr w załączonych dokumentach, co może wywołać wykonanie złośliwych skryptów i doprowadzić do infekcji.

Jak uniknąć instalacji malware?

Aby uniknąć infekcji komputerowych i zachować bezpieczne środowisko cyfrowe, należy zachować ostrożność podczas otwierania załączników do e-maili lub klikania linków, zwłaszcza jeśli e-mail pochodzi od nieznanego nadawcy lub wydaje się podejrzany. Unikaj klikania reklam z niezaufanych źródeł i trzymaj się z daleka od podejrzanych lub niezabezpieczonych witryn.

Regularnie aktualizuj system operacyjny, aplikacje i przeglądarki, aby łatać luki w zabezpieczeniach, które może wykorzystać złośliwe oprogramowanie. Pobieraj pliki i programy wyłącznie z zaufanych źródeł, takich jak oficjalne strony internetowe lub sklepy z aplikacjami. Zainstaluj na swoim komputerze renomowane oprogramowanie antywirusowe i chroniące przed malware. Aktualizuj je, aby chronić się przed znanymi zagrożeniami.

Jeśli otworzyłeś już złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner, aby automatycznie wyeliminować infiltrujące złośliwe oprogramowanie.

Tekst prezentowany w wiadomości e-mail „Switch To New Version":

Temat: Email Update

Dear ********,Switch to new version now , or your email server will be deactivated from our server .

- are using the old mail server .

Removal will take place if not checked or validated and switch to our New Server in exactly 24 hours from 9/24/2023 1:01:59 p.m.

SWITCH TO NEW SERVER

USE OLD SERVER

******** Webmail Support

Zrzut ekranu witryny phishingowej promowanej poprzez ten e-mail:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest E-mail phishingowy Switch To New Version?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

Jak rozpoznać złośliwy e-mail?

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Dlaczego otrzymałem tego e-maila?

Oszuści wysyłają identyczne wiadomości do dużej liczby odbiorców, licząc na to, że kogoś oszukają. Te wiadomości spamowe nie są w żaden sposób personalizowane.

Podałem moje dane osobowe, gdy oszukał mnie ten e-mail. Co powinienem zrobić?

Natychmiast zmień hasła do wszystkich kont, o których udostępniasz informacje, szczególnie jeśli są one powiązane z danymi finansowymi lub wrażliwymi. Zgłoś próbę phishingu dostawcy usług e-mail, władzom lokalnym lub innym odpowiednim instytucjom lub organizacjom będącym celem oszustwa.

Pobrałem i otworzyłem plik załączony do e-maila. Czy mój komputer jest zainfekowany?

Jeśli plik był plikiem wykonywalnym, ryzyko infekcji jest dość wysokie. Jednak w przypadku plików takich jak .pdf lub .doc istnieje szansa, że unikniesz infekcji, ponieważ w niektórych przypadkach samo otwarcie takich dokumentów może nie wystarczyć, aby złośliwe oprogramowanie mogło zagrozić twojemu systemowi.

Przeczytałem e-mail, ale nie otworzyłem załącznika. Czy mój komputer jest zainfekowany?

Nie, samo otwarcie e-maila nie stanowi żadnego ryzyka. Infekcje systemu wynikają zwykle z kliknięcia łączy w e-mailu lub otwarcia załączonych plików.

Czy Combo Cleaner usunie infekcje malware obecne w załączniku do e-maila?

Combo Cleaner może wykryć i usunąć prawie wszystkie dobrze znane infekcje złośliwym oprogramowaniem. Należy pamiętać, że wyrafinowane malware może ukrywać się głęboko w systemie. Jako środek ostrożności konieczne jest przeprowadzenie pełnego skanowania systemu, aby zapewnić wykrycie i usunięcie.

▼ Pokaż dyskusję