Jak uniknąć zostania oszukanym przez takie próby phishingu, jak oszustwo „Alibaba"

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Czym jest oszustwo e-mailowe „Alibaba"?

Ustaliliśmy, że ten e-mail jest próbą wyłudzenia informacji zaaranżowaną przez oszustów. Oszukańczym celem jest nakłonienie odbiorców do dostępu do zwodniczej witryny i ujawnienia danych osobowych. E-mail phishingowy podszywa się pod wiadomość od Alibaba, legalnej chińskiej międzynarodowej firmy technologicznej, znanej ze swojej koncentracji na handlu elektronicznym, handlu detalicznym, internecie i technologii.

Więcej informacji o oszukańczym e-mailu „Alibaba"

Ten e-mail phishingowy, prawdopodobnie wysłany przez Alibaba, wskazuje na powiadomienie o zapytaniu od osoby o nazwisku Alexander Yates. Temat „Alibaba Inquiry Notification" sugeruje pilną sprawę biznesową. E-mail zachęca odbiorcę do skontaktowania się z kupującym poprzez kliknięcie przycisku „View Details".

Podkreśla znaczenie terminowych i profesjonalnych reakcji dla lepszych możliwości komunikacji i transakcji. Wiadomość zawiera informację o arkuszu zamówienia, specyfikacjach produktu i zamówieniu zakupu (PO). Wiadomość e-mail zawiera także informacje kontaktowe, co stwarza zwodniczy wygląd i ma na celu nakłonienie odbiorców do interakcji z fałszywą witryną internetową i podania poufnych informacji.

Po otwarciu podanego linku za pomocą przycisku „View Details" („查看详情") pojawia się zwodniczy formularz, w którym użytkownik jest proszony o podanie adresu e-mail, hasła i hasła e-mail w celu zalogowania się. Oszuści niewłaściwie wykorzystują informacje zebrane za pomocą zwodniczych formularzy poprzez stosowanie różnych oszukańczych działań.

Gdy użytkownicy wprowadzą swoje adresy e-mail i hasła, oszuści uzyskują nieautoryzowany dostęp do ich kont, umożliwiając im wykorzystanie danych osobowych i kradzież tożsamości. Może to prowadzić do nieautoryzowanych transakcji finansowych, manipulacji poufnymi informacjami lub naruszenia bezpieczeństwa innych kont internetowych powiązanych z tymi samymi danymi uwierzytelniającymi.

Ponadto uzyskane hasła e-mailowe mogą zostać wykorzystane do dodatkowych prób phishingu. Oszuści mogą wykorzystywać zainfekowane konta e-mail do wysyłania wiadomości phishingowych do kontaktów ofiary, utrwalając cykl oszustwa i potencjalnie nakłaniając innych do ujawnienia ich poufnych informacji.

Ogólnie rzecz biorąc, niewłaściwie wykorzystane informacje stają się dla oszustów narzędziem do prowadzenia różnych nielegalnych działań, zagrażających prywatności i bezpieczeństwu docelowych osób.

| Nazwa | Alibaba Email Scam |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywe twierdzenie | Alexander Yates ze Stanów Zjednoczonych wysłał do Ciebie zapytanie |

| Powiązana domena | as19557[.]net |

| Nazwy wykrycia (as19557[.]net) | Avira (malware), Combo Cleaner (malware), ESET (malware), G-Data (malware), Sophos (malware), Pełna lista wykrycia (VirusTotal) |

| Przebranie | Powiadomienie z Alibaba |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do komputera. |

| Metody dystrybucji | Zwodnicze e-maile, fałszywe reklamy pop-up online, techniki zatruwania wyszukiwarek, błędnie napisane domeny. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, strata pieniężna, kradzież tożsamości. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Ogólne informacje o podobnych oszustwach e-mailowych

E-maile tego rodzaju często mają takie same cechy, jak pilne lub kuszące tematy, prośby o podanie poufnych informacji oraz oszukańcze taktyki mające na celu udawanie legalnych podmiotów. Często wywołują wrażenie pilności i zachęcają odbiorców do szybkiego działania.

Ponadto te e-maile phishingowe zawierają zwykle hiperłącza lub załączniki, których interakcja prowadzi do fałszywych witryn zaprojektowanych w celu zbierania danych osobowych lub wstrzykiwania złośliwego oprogramowania. Przykładami podobnych fałszywych e-maili są "DHL Agreement Documents", "American Express - Unusual Spending Activities Detected" i "Payroll Sheet".

Jak kampanie spamowe infekują komputery?

Aby dostarczać malware za pośrednictwem poczty elektronicznej, cyberprzestępcy wysyłają e-maile, które wydają się autentyczne i pilne, przekonując odbiorców do kliknięcia osadzonych linków lub pobrania załączników. Ta interakcja powoduje aktywację złośliwego oprogramowania, zagrażając bezpieczeństwu komputera użytkownika i prowadząc do szkód finansowych lub innych.

W atakach wykorzystujących pocztę e-mail cyberprzestępcy często wykorzystują różne typy plików, w tym m.in. pliki wykonywalne (.exe), pliki JavaScript (.js), dokumenty Microsoft Office (.doc, .docx, .xls, .xlsx), pliki ISO i pliki skompresowane (.zip, .rar).

Jak uniknąć instalacji malware?

Unikaj klikania linków lub pobierania załączników w niechcianych e-mailach, szczególnie jeśli wydają się nieoczekiwane lub wymagają natychmiastowego działania. Upewnij się, że każde oprogramowanie, w tym system operacyjny, programy antywirusowe i aplikacje, jest regularnie aktualizowane. Aby zapewnić lepszą ochronę, korzystaj z niezawodnego oprogramowania antywirusowego i chroniącego przed malware.

Ponadto unikaj podejrzanych witryn i nie wchodź w interakcję z podejrzanymi okienkami pop-up, reklamami, przyciskami „Pobierz", powiadomieniami z podejrzanych witryn itp. Pobieraj aplikacje i pliki wyłącznie z oficjalnych witryn i autoryzowanych sklepów z aplikacjami oraz nigdy nie pobieraj pirackiego oprogramowania ani użyj narzędzi do „łamania" zabezpieczeń oprogramowania.

Jeśli otworzyłeś już złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner, aby automatycznie usunąć obecne malware.

Tekst w wiadomości e-mail „Alibaba":

Temat: [Alibaba Inquiry Notification]

Alexander Yates from United States has sent you an inquiry

Trade Center

重要提示 Notice

该买家隐藏了邮箱号码, 请勿直接回复该邮件! 您可以点击“View Details”联系到买家。

Email address of this buyer is hidden, please don't reply in email directly. You may contact with this buyer via 'View Details'.

Message Origin does not match Registered Location

[阿里巴巴提醒您] 及时、专业的回复有助于买家再次与您沟通,提升交易机会!

查看详情

Jacky Lui Alexander Yates Alexander Yates

尊敬的 ******** ,Hello ********

Thanks for your reply.

Here is our order sheet below to view our product specification and PO order, confirm the drawing of the product, See similar as attached image !

We want to make this order before 15th / March ..

Email Setting | Customer Services |

Help center | My AlibabaYou received this email because you are registered on Alibaba.com

Read our Privacy Policy and Terms of Use

Alibaba.com Hong Kong Limited.

26/F Tower One, Times Square, 1 Matheson Street, Causeway Bay, Hong Kong

Tel: (+852) 2215-5100

阿里巴巴香港有限公司

香港銅鑼灣勿地臣街1號時代廣場1座26樓

電話:(+852) 2215-5100

Fałszywa witryna prezentowana w tym e-mailu:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest Kampania phishingowa Alibaba?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

Jak rozpoznać złośliwy e-mail?

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

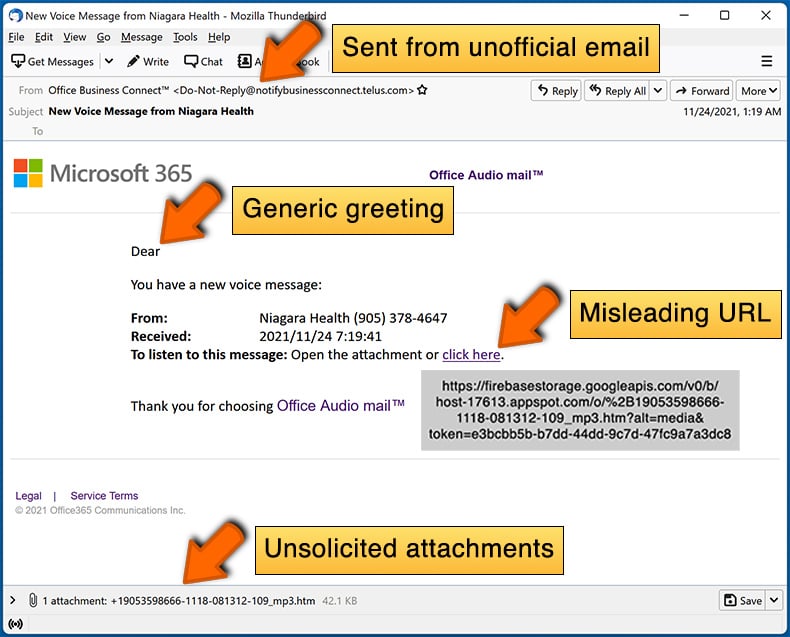

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Dlaczego otrzymałem tego e-maila?

Oszuści wykorzystują szeroko rozpowszechnione e-maile phishingowe, wysyłając identyczne wiadomości do tysięcy odbiorców, próbując oszukać kogoś, aby dał się nabrać na ich programy. Te e-maile phishingowe są pozbawione personalizacji, strategicznie opracowane tak, aby docierać do szerokiego grona odbiorców i wykorzystywać niczego niepodejrzewające osoby.

Podałem moje dane osobowe, gdy oszukał mnie ten e-mail. Co powinienem zrobić?

Zmień hasło, włącz uwierzytelnianie dwuskładnikowe, jeśli jest dostępne, i monitoruj swoje konto pod kątem podejrzanych działań. Ponadto poinformuj odpowiednią platformę lub usługę o zdarzeniu, aby uzyskać dalsze wskazówki i zwiększyć bezpieczeństwo swojego konta.

Pobrałem i otworzyłem złośliwy plik załączony do e-maila. Czy mój komputer jest zainfekowany?

Jeśli pobrany plik był plikiem wykonywalnym, istnieje większe ryzyko zainfekowania komputera. Jeśli jednak był to plik dokumentu, taki jak .pdf lub .doc, samo jego otwarcie niekoniecznie musi prowadzić do infekcji.

Przeczytałem e-mail, ale nie otworzyłem załącznika. Czy mój komputer jest zainfekowany?

Nie, samo otwarcie e-maila nie powoduje żadnych szkód. Do infekcji systemu dochodzi zazwyczaj podczas klikania linków w e-maili lub otwierania załączonych plików.

Czy Combo Cleaner usunie infekcje malware obecne w załączniku do e-maila?

Combo Cleaner jest w stanie znaleźć i usunąć praktycznie wszystkie znane infekcje złośliwym oprogramowaniem. Należy pamiętać, że zaawansowane malware ma tendencję do ukrywania się w dużym stopniu w systemie. Dlatego ważne jest, aby przeprowadzić dokładne pełne skanowanie systemu, aby zapewnić wykrycie i usunięcie.

▼ Pokaż dyskusję