Uknij zostania oszukanym przez fałszywe e-maile „I Compromised Your Operating System"

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Jakim e-mailem jest „I Compromised Your Operating System"?

Po zapoznaniu się z e-mailem „I Compromised Your Operating System" stwierdziliśmy, że jest to spam. Fałszywie twierdzi, że nadawca zainfekował urządzenie odbiorcy trojanem. To złośliwe oprogramowanie zostało użyte do nagrania i edycji kompromitującego filmu odbiorcy, który wycieknie do jego kontaktów, chyba że nadawca otrzyma zapłatę. Ten e-mail jest oszustwem związanym z sekstorsją – wszystkie podane w nim informacje są fałszywe.

Przegląd oszustwa e-mailowego „I Compromised Your Operating System"

W tej oszukańczej wiadomości znajduje się informacja, że nadawca zhakował system operacyjny odbiorcy. Niewykrywalne malware trojańskie zostało wykorzystane do wyodrębnienia prywatnych informacji ze wszystkich urządzeń odbiorców, w tym list kontaktów, kont e-mail i mediów społecznościowych, komunikatorów, czatów itp.

Ponadto nadawca twierdzi, że wykorzystywał kamerę zainfekowanego urządzenia do nagrywania użytkownika odwiedzającego strony internetowe zawierające treści pornograficzne. Materiał filmowy został połączony w film przedstawiający odbiorcę i oglądaną przez niego treść.

Jeśli nadawca nie otrzyma kwoty 1 300 $ w kryptowalucie Bitcoin, ten film o charakterze jednoznacznie seksualnym zostanie wysłany do wszystkich jego kontaktów, a jego dane osobowe wyciekną do internetu. Odbiorca ma trzy dni na spełnienie żądań okupu. Ostrzega się ich, aby nie zwracali się o pomoc do władz, bo powinni to zrobić – nadawca spełni ich groźby.

Jak wspomniano na początku, wszystkie twierdzenia zawarte w e-mailu „I Compromised Your Operating System" są fałszywe. Oznacza to, że ani urządzenia odbiorcy nie są zainfekowane rzekomym złośliwym oprogramowaniem, ani nadawca nie jest w posiadaniu rzekomo naruszających treści.

Ta poczta jest oszustwem i wszystkie zawarte w niej zagrożenia są puste. Ufając temu e-mailowi, ofiara poniesie stratę finansową. Co więcej, ze względu na praktycznie niewykrywalny charakter transakcji kryptowalutowych – nie można ich cofnąć, a ofiary nie będą mogły odzyskać swoich środków.

| Nazwa | Oszustwo sekstorsyjne „I Compromised Your Operating System" |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywe twierdzenie | Urządzenia odbiorcy zostały zainfekowane i użyte do nagrania szkodliwych filmów, które wyciekną do ich kontaktów, jeśli nadawca nie otrzyma zapłaty. |

| Adres portfela kryptowalutowego cyberprzestępców | 112b2rLHpqs6fjmpvxmEEghhDWTY6HL1v3 (Bitcoin) |

| Metody dystrybucji | Zwodnicze e-maile, fałszywe reklamy pop-up online, techniki zatruwania wyszukiwarek, błędnie napisane domeny. |

| Zniszczenie | Strata pieniężna |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Przykłady sekstorsyjnych kampanii spamowych

"Operating System Was Compromised Under My Direction", "Hello My Perverted Friend" i "This Email Concerns Your Information Security" to tylko kilka z naszych najnowszych artykułów na temat kampanii spamowych związanych z wyłudzeniem seksualnym. Chociaż ostatecznym celem spamu jest generowanie przychodów, sposoby osiągnięcia tego są różne.

Do najpowszechniejszych zastosowań tych e-maili zalicza się nakłanianie odbiorców do przekazania środków oszustom, ujawnienie poufnych informacji (np. danych logowania, danych osobowych, numerów kart kredytowych itp.) oraz pobranie/instalowanie złośliwego oprogramowania.

Chociaż e-maile spamowe słyną z tego, że są pełne błędów, mogą być kompetentnie spreparowane, a nawet wiarygodnie zamaskowane jako wiadomości od legalnych firm, organizacji, usługodawców, władz i innych podmiotów.

Jak kampanie spamowe infekują komputery?

Cyberprzestępcy często korzystają z kampanii spamowych w celu rozsyłania złośliwego oprogramowania. Zwodnicze e-maile/wiadomości mogą zawierać złośliwe pliki w postaci załączników lub linków do pobrania. Pliki te są dostępne w różnych formatach, np. dokumentów (PDF, Microsoft Office, Microsoft OneNote itp.), archiwów (RAR, ZIP itp.), plików wykonywalnych (.exe, .run itp.), JavaScript itd.

Po otwarciu zakaźnego pliku inicjowany jest łańcuch pobierania/instalacji złośliwego oprogramowania. Niektóre formaty mogą wymagać dodatkowych działań, aby przyspieszyć te procesy. Przykładowo pliki Microsoft Office wymagają od użytkowników włączenia poleceń makr (tj. edycji/treści), podczas gdy dokumenty OneNote wymagają od użytkowników kliknięcia osadzonych plików/linków.

Jak uniknąć instalacji malware?

Zalecamy ostrożność w przypadku przychodzących e-maili, wiadomości prywatnych/błyskawicznych, SMS-ów i innych wiadomości. Nie należy otwierać załączników ani linków znajdujących się w podejrzanej poczcie, ponieważ mogą one być zakaźne. Innym zaleceniem jest używanie wersji pakietu Microsoft Office wydanych po 2010 roku, ponieważ ich tryb „Widok chroniony" zapobiega automatycznemu wykonywaniu makr.

Jednak złośliwe oprogramowanie nie jest dystrybuowane wyłącznie za pośrednictwem poczty spamowej. Dlatego zalecamy również zachowanie ostrożności podczas przeglądania sieci, ponieważ oszukańcze i złośliwe treści online wydają się zwykle autentyczne i nieszkodliwe.

Ponadto wszystkie pliki do pobrania muszą pochodzić z oficjalnych i zweryfikowanych kanałów. Ważne jest, aby aktywować i aktualizować oprogramowanie przy użyciu legalnych funkcji/narzędzi, ponieważ nielegalne narzędzia aktywacyjne („łamania" zabezpieczeń oprogramowania) i aktualizatory stron trzecich mogą zawierać złośliwe oprogramowanie.

Musimy podkreślić, że posiadanie niezawodnego programu antywirusowego i jego aktualizacja są niezbędne dla bezpieczeństwa urządzenia/użytkownika. Programy zabezpieczające muszą być używane do regularnego skanowania systemu oraz usuwania wykrytych zagrożeń i problemów. Jeśli otworzyłeś już złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner, aby automatycznie wyeliminować infiltrujące złośliwe oprogramowanie.

Tekst prezentowany w spamowym e-mailu „I Compromised Your Operating System":

Temat: Re:

Hey There.

The following is your very last notification.

I compromised your operating system thru the Wifi modem you were connecting to.

Several weeks prior, I entered the systems that you previously used to get on-line.

All the info from your electronics and devices has been immediately duplicated to my hosting space.

I can take advantage of all your cellphone messengers, social media sites, emails, chats, & list of contacts.

My trojan regularly changes its signature (driver-type), for that reason it remains not visible to anti-virus software.

I suppose now you understand, the reasons why I remained unseen until this current day

Whilst get together infos about yourself, I discovered that you are a big fan of porno sites and much more.

You really love to visit mature web pages and view kinky videos whilst getting an orgasm.

I have surely created a cam recording of you jacking off.

The cropping and editing of the videos you were seeing at the same time and your masturbation.

Your own facial expression is clearly seeable. I don't believe this sort of information will be good for your personal status.

I can direct this video footage out to everybody who know who you are.

I also have no trouble with making all your confidential information open public on the net.

I do believe you know what I mean.

It may be an absolute frustration for you personally.

I can wreck your life forever.

I suspect that you seriously don't want this to occur.

Let us fix it this way: you transfer me 1300 $ (usd) using btc equivalent at the moment of exchange), and i'll promptly get rid of all of your data from my machines.

Proceeding that, we'll forget about one another.

My bitcoin wallet address for transfering: 112b2rLHpqs6fjmpvxmEEghhDWTY6HL1v3

If you do not realize how to transmit money and what exactly btc is. Then key in the Google "Get btc".

I give you 3 days to send the funds.

The time launched counting automatically after you opened this e

mail.

I will see a message when this email is exposed.

Do not try and search for help, as the wallet address cannot be monitored, e-mail the letter is coming from & cannot be followed either & generated automatically, so there is no reason for messaging me.

Don't try to get hold of the police and other security services, & should you choose to do, your own information will undoubtedly be posted.

Changing passwords online in social network sites, e mail, & devices will not help you, since all the info is already downloaded to my servers.

Good luck and try to not do something foolish. Think of your possible future.

Wygląd e-maila spamowego „I Compromised Your Operating System" (GIF):

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest Oszustwo sekstorsyjne „I Compromised Your Operating System"?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

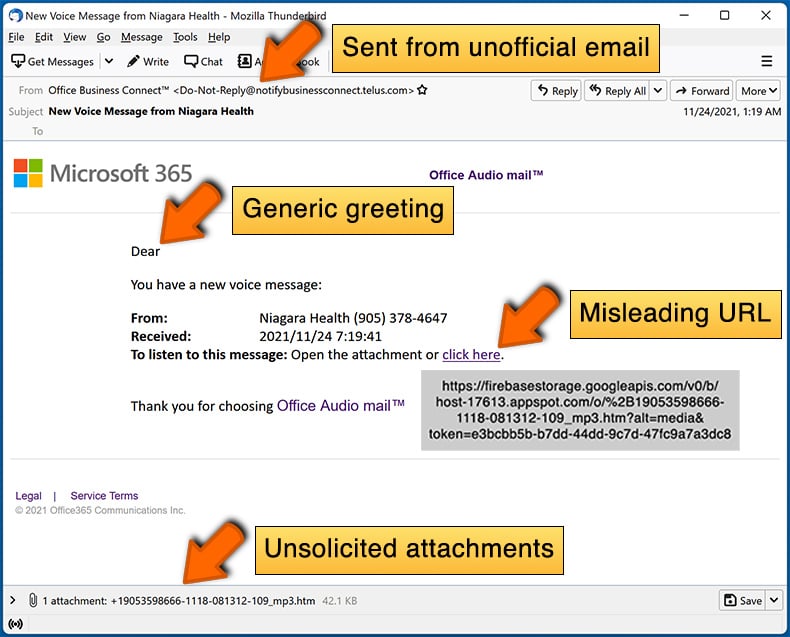

Jak rozpoznać złośliwy e-mail?

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Dlaczego otrzymałem tego e-maila?

Wiadomości spamowe nie mają charakteru osobistego, nawet jeśli zawierają szczegółowe informacje istotne dla odbiorców. Cyberprzestępcy rozpowszechniają te e-maile tysiącami, mając nadzieję, że przynajmniej niektórzy odbiorcy dadzą się nabrać na ich oszustwa.

Czy mój komputer rzeczywiście został zhakowany i czy nadawca ma jakieś informacje?

Nie, żadne z twoich urządzeń nie zostało zainfekowane przez nadawcę. Oszust nie nagrał cię ani nie zdobył żadnych innych prywatnych informacji.

Jak cyberprzestępcy zdobyli moje hasło do poczty e-mail?

Wysyłanie e-maili o charakterze seksualnym z własnego konta pocztowego odbiorcy uwiarygadnia oszustwo. Zwykle dane logowania do poczty e-mail są kradzione w wyniku oszustw phishingowych (np. fałszywych stron logowania, formularzy rejestracyjnych itp.). Ryzyko stania się ofiarą takiego oszustwa wzrasta w przypadku używania tych samych haseł do wielu kont. W związku z tym dane logowania do e-maila mogły zostać uzyskane za pośrednictwem innego zainfekowanego konta.

Mniej prawdopodobny scenariusz jest taki, że oszuści mogli zdobyć te informacje, włamując się do urządzeń odbiorcy. Najbardziej nieprawdopodobnym scenariuszem byłoby naruszenie bezpieczeństwa danych po stronie usługodawcy.

Wysłałem kryptowalutę na adres podany w tym e-mailu. Czy mogę odzyskać pieniądze?

Nie, przesłanych środków nie można odzyskać ze względu na prawie niewykrywalny charakter transakcji kryptowalutowych.

Podałem swoje dane osobowe, gdy zostałem oszukany przez e-mail spamowy. Co powinienem zrobić?

Jeśli podałeś dane logowania – natychmiast zmień hasła do wszystkich potencjalnie ujawnionych kont i powiadom ich oficjalne wsparcie. A jeśli ujawniłeś inne prywatne dane (np. dane dowodu osobistego, zdjęcia/skany paszportu, numery kart kredytowych itp.) – niezwłocznie skontaktuj się z odpowiednimi władzami.

Przeczytałem wiadomość spamową, ale nie otworzyłem załącznika. Czy mój komputer jest zainfekowany?

Urządzenia są infekowane po otwarciu złośliwych załączników/linków. Samo przeczytanie e-maili nie stwarza takiego zagrożenia.

Pobrałem i otworzyłem plik załączony do wiadomości spamowej. Czy mój komputer jest zainfekowany?

Jeśli otwarty plik był plikiem wykonywalnym (.exe, .run itp.) – najprawdopodobniej tak – twój system został zainfekowany. Można jednak uniknąć infekcji, jeśli jest to dokument (.doc, .xls, .pdf, .one itp.). Niektóre z tych formatów mogą wymagać dodatkowej interakcji użytkownika w celu przyspieszenia łańcuchów pobierania/instalacji złośliwego oprogramowania (np. włączenia poleceń mak, kliknięcia osadzonych plików/linków itp.).

Czy Combo Cleaner usunie infekcje malware obecne w załącznikach do e-maili?

Tak, Combo Cleaner ma na celu usunięcie wszelkiego rodzaju zagrożeń. Potrafi wykryć i usunąć większość znanych infekcji malware. Należy pamiętać, że przeprowadzenie pełnego skanowania systemu ma ogromne znaczenie, ponieważ wyrafinowane szkodliwe programy zwykle ukrywają się głęboko w systemach.

▼ Pokaż dyskusję