Jak usunąć malware XploitSPY z twojego urządzenia z Androidem

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Jakim malware jest XploitSPY?

XploitSPY to złośliwe oprogramowanie przeznaczone dla systemu Android. Program ten oparty jest na trojanie RAT (trojanie zdalnego dostępu) L3MON. XploitSPY ma rozbudowane funkcje kradzieży danych i zaobserwowano, że infiltruje urządzenia powiązane z różnymi legalnie wyglądającymi aplikacjami.

To malware istnieje co najmniej od końca 2021 r. Odnotowano, że aktywnie atakuje użytkowników w Azji Południowej, zwłaszcza w Indiach i Pakistanie.

Przegląd malware XploitSPY

XploitSPY jest dobrze zaciemnione i wykorzystuje mechanizmy zapobiegające analizie. To złośliwe oprogramowanie może uzyskać listę zainstalowanych aplikacji. Może także przeglądać pliki na urządzeniach ofiar i eksfiltrować te, które cię interesują (na podstawie katalogu i nazwy pliku).

Dodatkowo XploitSPY zbiera dane geolokalizacyjne, takie jak adresy IP i lokalizacje GPS. Jego celem są informacje związane z aplikacjami do przesyłania wiadomości, w tym Signal, Telegram i WhatsApp. XploitSPY stara się wyodrębnić dane logowania i inne dane powiązane z różnymi kontami.

Program próbuje przechwytywać wiadomości, obierając za cel powiadomienia zawierające ciąg „nowe wiadomości". XploitSPY zbiera listy kontaktów, dzienniki połączeń i SMS-y. Kolejną funkcjonalnością jest wysyłanie SMS-ów – dlatego program ten może zostać wykorzystany jako malware oszustwo związane z opłatami.

XploitSPY posiada także cechy oprogramowania szpiegującego, tzn. może robić zdjęcia kamerą urządzenia i nagrywać dźwięk poprzez mikrofon.

Warto wspomnieć, że twórcy złośliwego oprogramowania często udoskonalają swoje oprogramowanie i metodologie. Dlatego potencjalne przyszłe warianty XploitSPY mogą mieć dodatkowe/różne możliwości i funkcje.

Podsumowując, obecność oprogramowania takiego jak XploitSPY na urządzeniach może prowadzić do poważnych problemów prywatności, strat finansowych i kradzieży tożsamości.

| Nazwa | Wirus XploitSPY |

| Typ zagrożenia | Złośliwe oprogramowanie na Androida, złośliwa aplikacja |

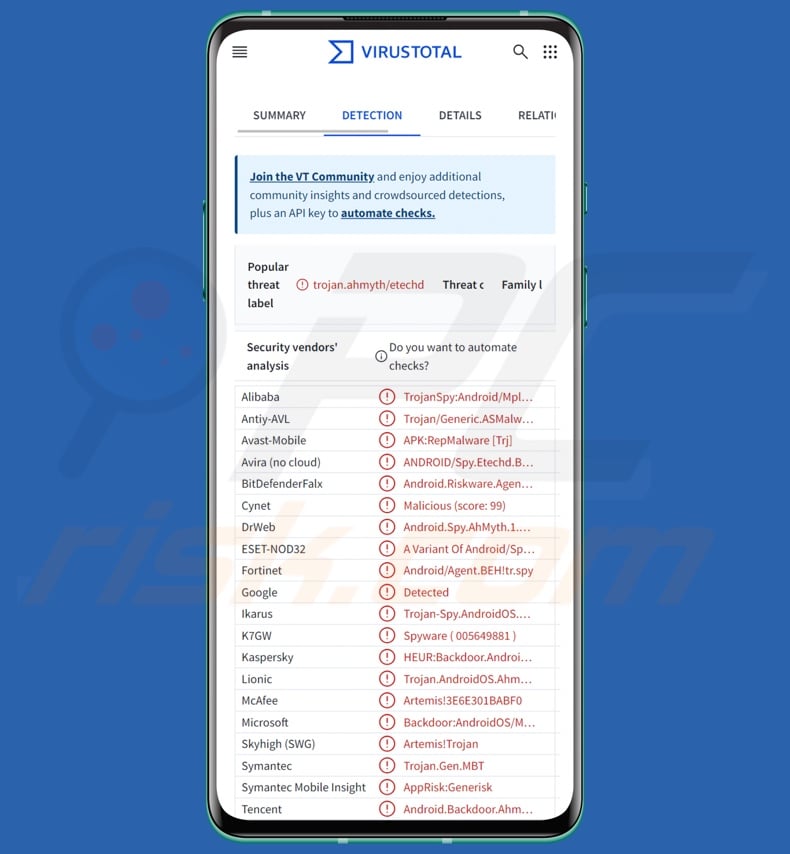

| Nazwy wykrycia | Avast-Mobile (Android:L3mon-B [Spy]), DrWeb (Android.Spy.678.origin), ESET-NOD32 (wariant Android/Spy.XploitSPY.A), Fortinet (Android/Agent.BEH!tr.spy), Kaspersky (HEUR:Backdoor.AndroidOS.Ahmyth.m), Pełna lista (VirusTotal) |

| Objawy | Urządzenie działa wolno, ustawienia systemu są modyfikowane bez zgody użytkownika, pojawiają się podejrzane aplikacje, znacznie wzrasta zużycie danych i baterii. |

| Metody dystrybucji | Zainfekowane załączniki e-maili, złośliwe reklamy online, socjotechnika, zwodnicze aplikacje, oszukańcze strony internetowe. |

| Zniszczenie | Skradzione dane osobowe (prywatne wiadomości, loginy/hasła itp.), zmniejszona wydajność urządzenia, szybkie rozładowywanie się baterii, zmniejszona prędkość Internetu, ogromne straty danych, straty pieniężne, skradziona tożsamość (złośliwe aplikacje mogą wykorzystywać aplikacje komunikacyjne). |

| Usuwanie malware (Android) | Aby usunąć możliwe infekcje malware, przeskanuj urządzenie przenośne profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Przykłady malware specyficznego dla Androida

GoldPickaxe, Greenbean, Aesimus i Joker to tylko kilka przykładów złośliwego oprogramowania na Androida, o którym pisaliśmy. Złośliwe programy mogą mieć różnorodne możliwości, które nie ograniczają się do klasyfikacji oprogramowania. Na przykład różne typy malware mogą posiadać pewne funkcje kradzieży/śledzenia danych.

Jednak niezależnie od tego, jak działa złośliwe oprogramowanie – jego obecność w systemie zagraża integralności urządzenia i bezpieczeństwu użytkownika. Dlatego też wszelkie zagrożenia należy usuwać natychmiast po ich wykryciu.

Jak malware XploitSPY dostało się na moje urządzenie?

Zaobserwowano, że XploitSPY jest dystrybuowane w pakiecie z różnymi nieszkodliwie wyglądającymi aplikacjami. Większość aplikacji stanowiły funkcjonalne komunikatory, a niektóre imitowały legalne oprogramowanie.

Niektóre z nazw/aplikacji używanych do rozsyłania XploitSPY to: Alpha Chat, ChitChat, Defcom, Dink Messenger, Expense Tracker, PrivateChat, SafeChat, Shah jee Foods, aplikacja Specialist Hospital, aplikacja Telco DB, WeTalk (podszywająca się pod WeChat), Wicker Messenger, Czat Zaangi i wiele innych.

Aplikacje te były dystrybuowane za pośrednictwem zwodniczych promocyjnych stron internetowych, GitHub i – przez krótki czas Google Play Store.

Warto jednak zauważyć, że XploitSPY może być dystrybuowane również przy użyciu innych technik. Złośliwe oprogramowanie rozsyła się głównie poprzez metody phishingu i socjotechniki. Złośliwe oprogramowanie jest zwykle ukrywane pod postacią oryginalnych/zwykłych programów i plików multimedialnych lub dołączane do nich.

Najbardziej rozpowszechnione metody dystrybucji obejmują: pobrania typu drive-by (potajemne/oszukańcze), oszustwa internetowe, złośliwe załączniki/linki w spamie (np. e-mailach, wiadomościach prywatnych/czatach, SMS-ach, postach w mediach społecznościowych/forach itp.), złośliwe reklamy, niewiarygodne źródła pobierania (np. witryny z freeware i bezpłatnym hostingiem plików, sieci udostępniania peer-to-peer, zewnętrzne sklepy z aplikacjami itp.), pirackie programy/multimedia, nielegalne narzędzia do aktywacji oprogramowania („łamania" zabezpieczeń oprogramowania) i fałszywe aktualizacje.

Co więcej, niektóre szkodliwe programy mogą samoczynnie rozsyłać się poprzez sieci lokalne i wymienne urządzenia magazynujące.

Jak uniknąć instalacji malware?

Zdecydowanie zalecamy sprawdzanie oprogramowania poprzez czytanie warunków i recenzji ekspertów/użytkowników, sprawdzanie wymaganych uprawnień, weryfikację legalności programisty itd. Ponadto wszystkie pliki do pobrania muszą pochodzić z oficjalnych i zweryfikowanych kanałów.

Innym zaleceniem jest aktywacja i aktualizacja oprogramowania przy użyciu funkcji/narzędzi zapewnionych przez legalnych programistów, ponieważ nielegalne narzędzia aktywacyjne („łamania" zabezpieczeń oprogramowania) i aktualizatory stron trzecich mogą zawierać złośliwe oprogramowanie.

Zdecydowanie zalecamy ostrożność podczas przeglądania sieci, ponieważ fałszywe i złośliwe treści online zwykle wydają się autentyczne i nieszkodliwe. Należy ostrożnie podchodzić do przychodzących e-maili i innych wiadomości. Nie należy otwierać załączników ani linków znajdujących się w podejrzanych/nieistotnych wiadomościach, ponieważ mogą one być zaraźliwe.

Dla bezpieczeństwa urządzenia/użytkownika istotne jest posiadanie zainstalowanego i aktualizowanego niezawodnego programu antywirusowego. Programy zabezpieczające muszą być używane do regularnego skanowania systemu i usuwania wykrytych zagrożeń.

Przykłady aplikacji połączonych z malware XploitSPY (źródło obrazu – ESET Research):

Szybkie menu:

- Wprowadzenie

- Jak usunąć historię przeglądania z przeglądarki Chrome?

- Jak wyłączyć powiadomienia przeglądarki w przeglądarce Chrome?

- Jak przywrócić przeglądarkę Chrome?

- Jak usunąć historię przeglądania z przeglądarki Firefox?

- Jak wyłączyć powiadomienia przeglądarki w przeglądarce Firefox?

- Jak przywrócić przeglądarkę Firefox?

- Jak odinstalować potencjalnie niechciane i/lub złośliwe aplikacje?

- Jak uruchomić urządzenie z Androidem w "Trybie awaryjnym"?

- Jak sprawdzić zużycie baterii przez różne aplikacje?

- Jak sprawdzić zużycie danych przez różne aplikacje?

- Jak zainstalować najnowsze aktualizacje oprogramowania?

- Jak przywrócić system do jego stanu domyślnego?

- Jak wyłączyć aplikacje, które mają uprawnienia administratora?

Usuń historię przeglądania z przeglądarki Chrome:

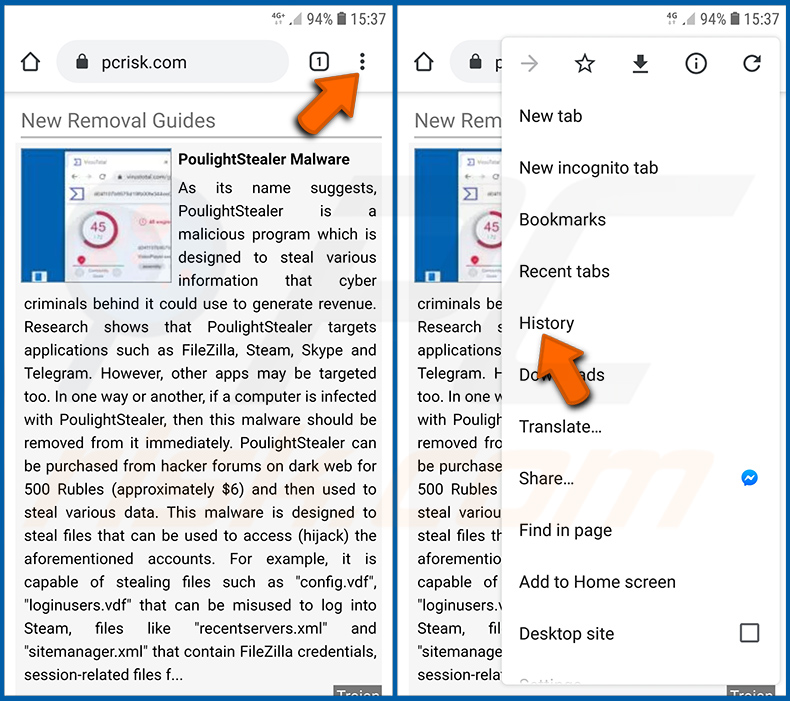

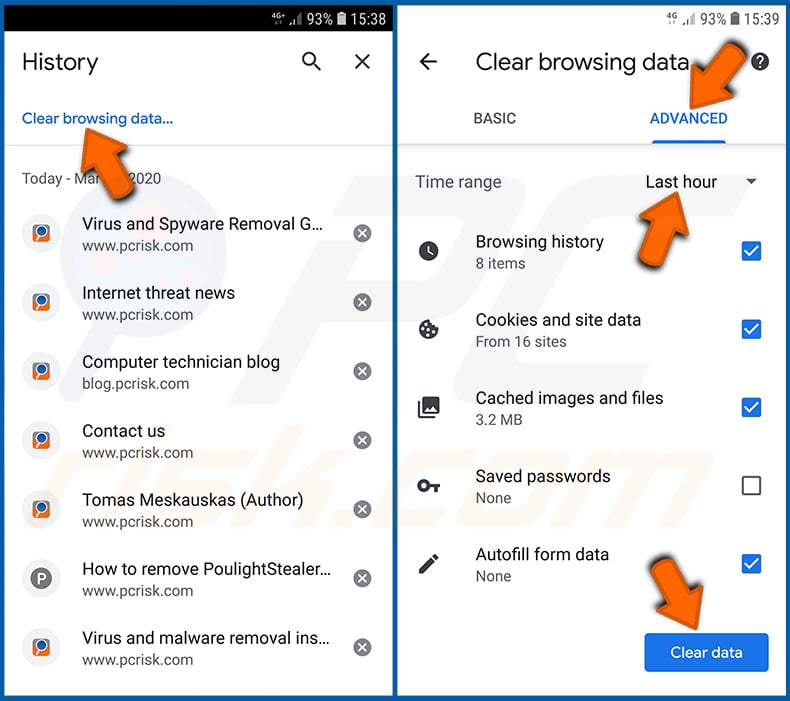

Stuknij przycisk „Menu" (trzy kropki w prawym górnym rogu ekranu) i w otwartym menu rozwijanym wybierz „Historię".

Stuknij „Wyczyść dane przeglądania". Wybierz zakładkę „ZAAWANSOWANE". Wybierz zakres czasu i typy danych, które chcesz usunąć i stuknij „Wyczyść dane".

Wyłącz powiadomienia przeglądarki w przeglądarce Chrome:

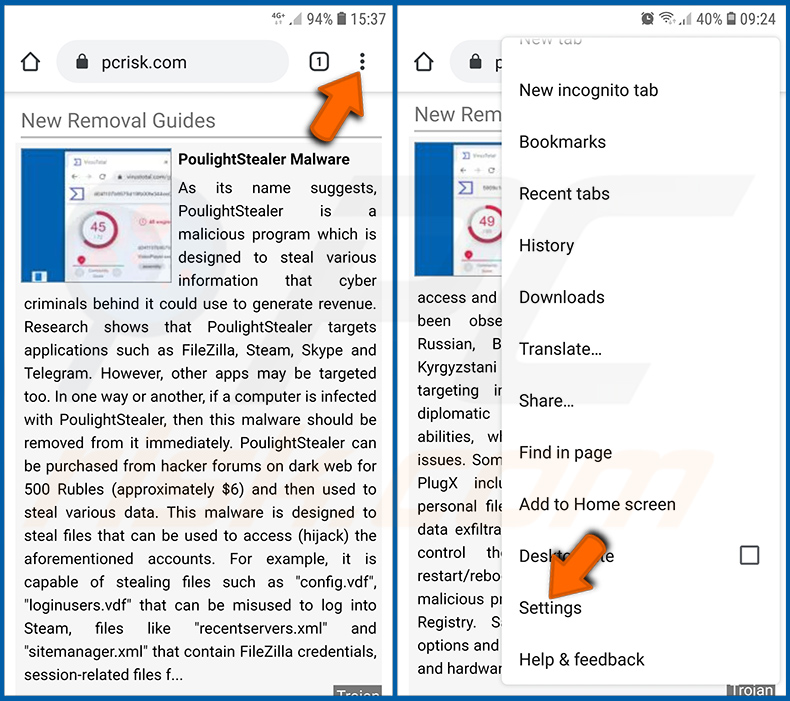

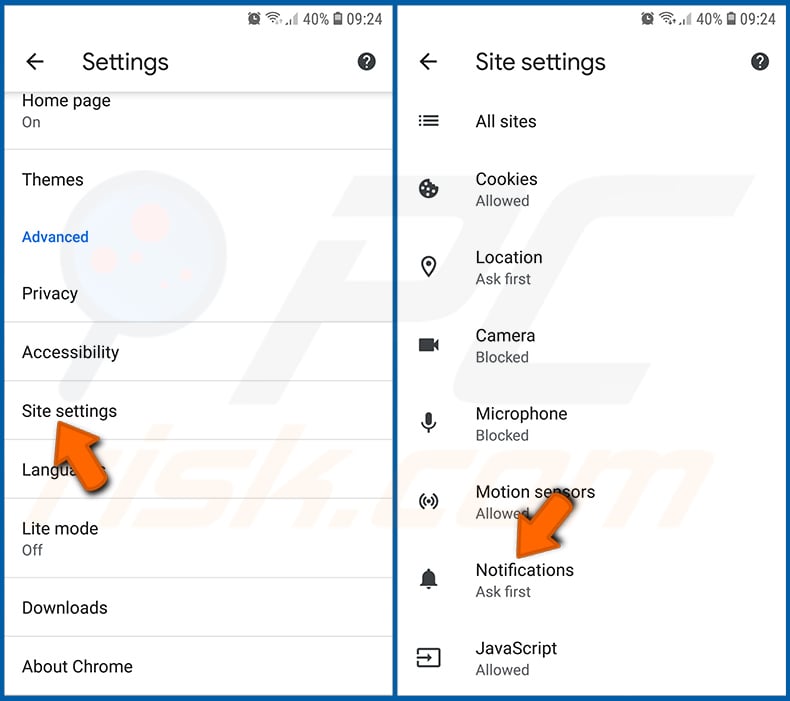

Stuknij przycisk „Menu" (trzy kropki w prawym górnym rogu ekranu) i w otwartym menu rozwijanym wybierz „Ustawienia".

Przewiń w dół, aż zobaczysz opcję „Ustawienia witryny" i kliknij ją. Przewiń w dół, aż zobaczysz opcję „Powiadomienia" i stuknij ją.

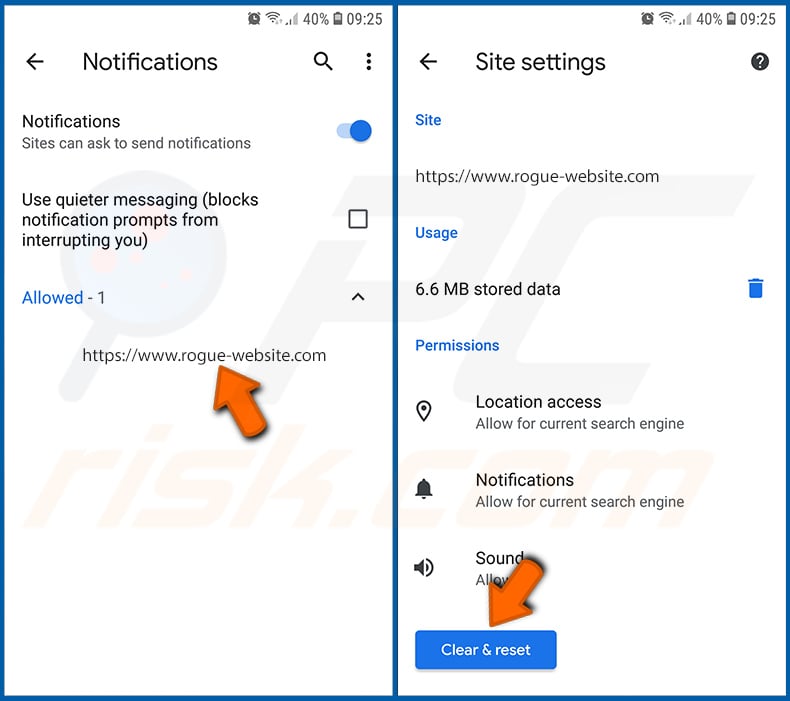

Znajdź witryny, które wyświetlają powiadomienia przeglądarki. Stuknij je i kliknij „Wyczyść i zresetuj". Spowoduje to usunięcie uprawnień przyznanych tym witrynom w celu wyświetlania powiadomień. Jednak, jeśli ponownie odwiedzisz tę samą witrynę może ona ponownie poprosić o zgodę. Możesz wybrać czy udzielić tych uprawnień, czy nie (jeśli zdecydujesz się odmówić, witryna przejdzie do sekcji „Zablokowane" i nie będzie już prosić o zgodę).

Przywróć przeglądarkę Chrome:

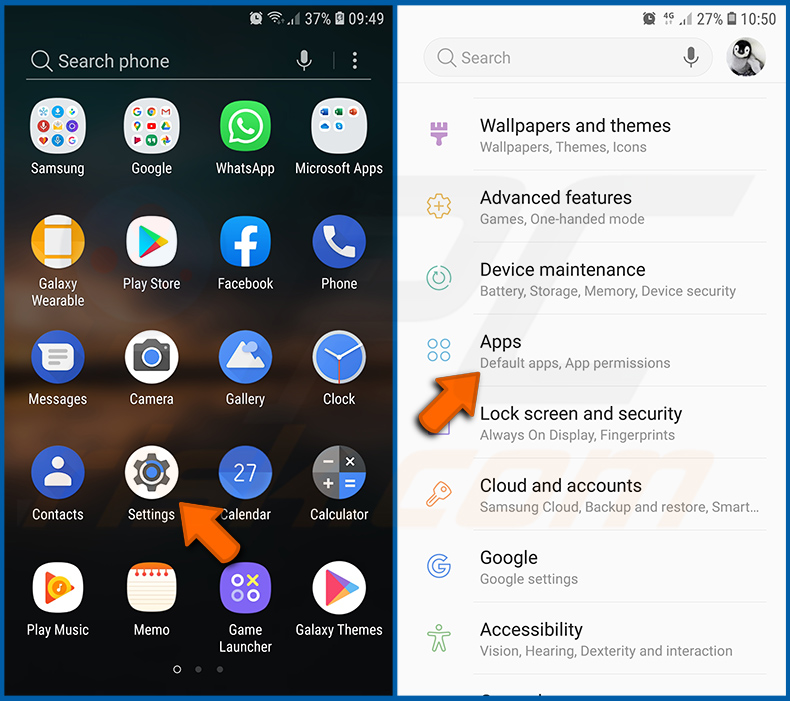

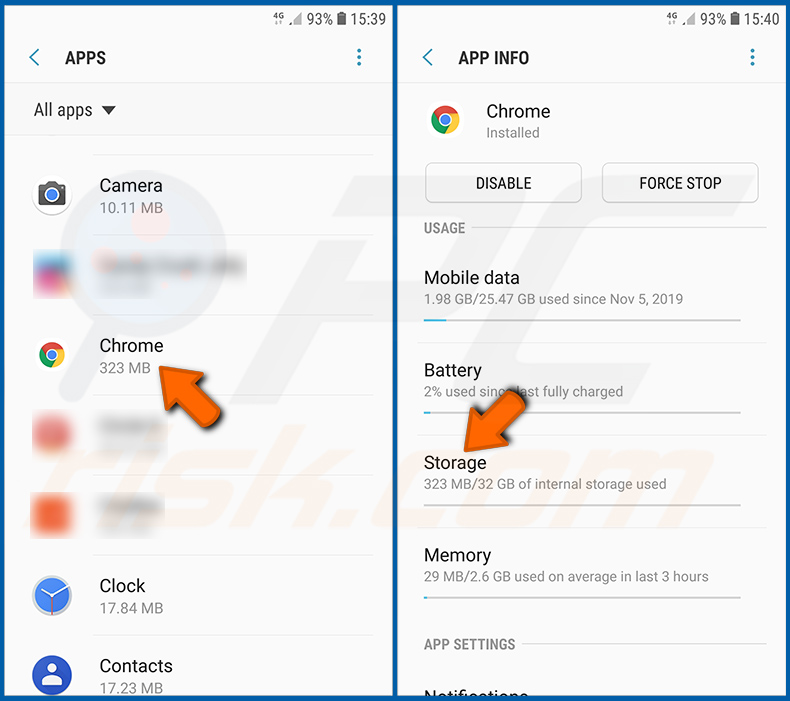

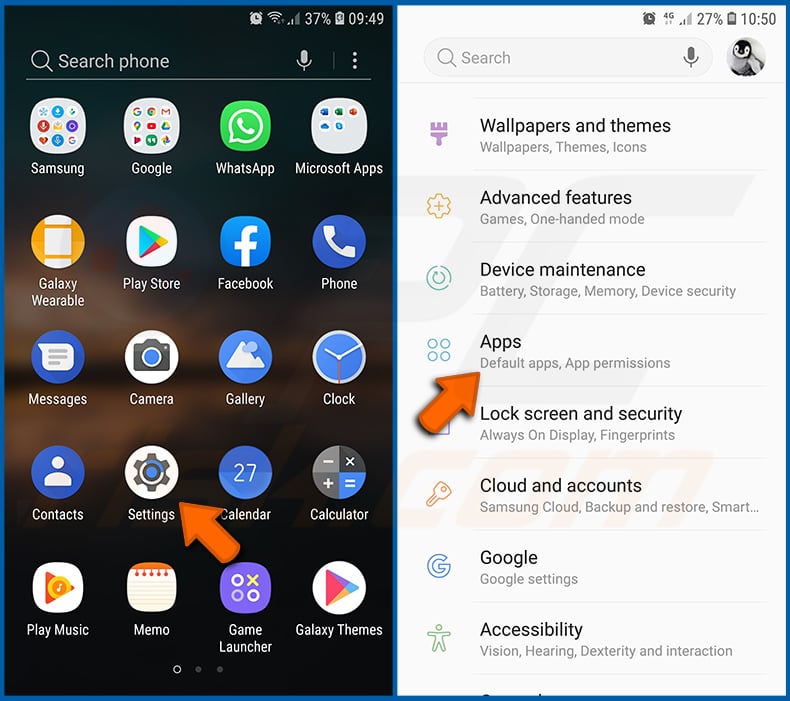

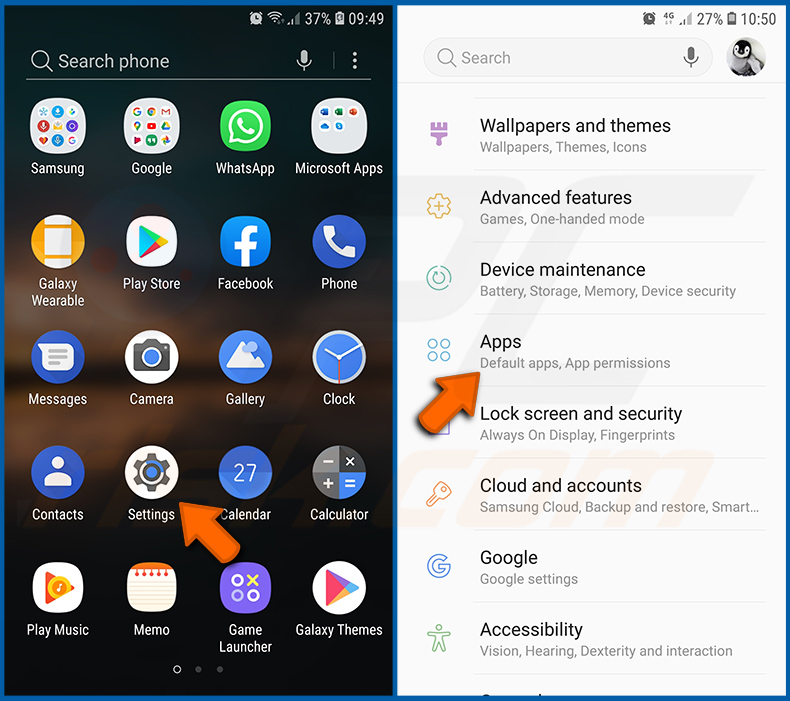

Przejdź do sekcji „Ustawienia". Przewiń w dół, aż zobaczysz „Aplikacje" i stuknij tę opcję.

Przewiń w dół, aż znajdziesz aplikację „Chrome". Wybierz ją i stuknij opcję „Pamięć".

Stuknij „ZARZĄDZAJ PAMIĘCIĄ", a następnie „WYCZYŚĆ WSZYSTKIE DANE" i potwierdź czynność, stukając „OK". Pamiętaj, że przywrócenie przeglądarki usunie wszystkie przechowywane w niej dane. W związku z tym wszystkie zapisane loginy/hasła, historia przeglądania, ustawienia niestandardowe i inne dane zostaną usunięte. Będziesz także musiał ponownie zalogować się do wszystkich stron internetowych.

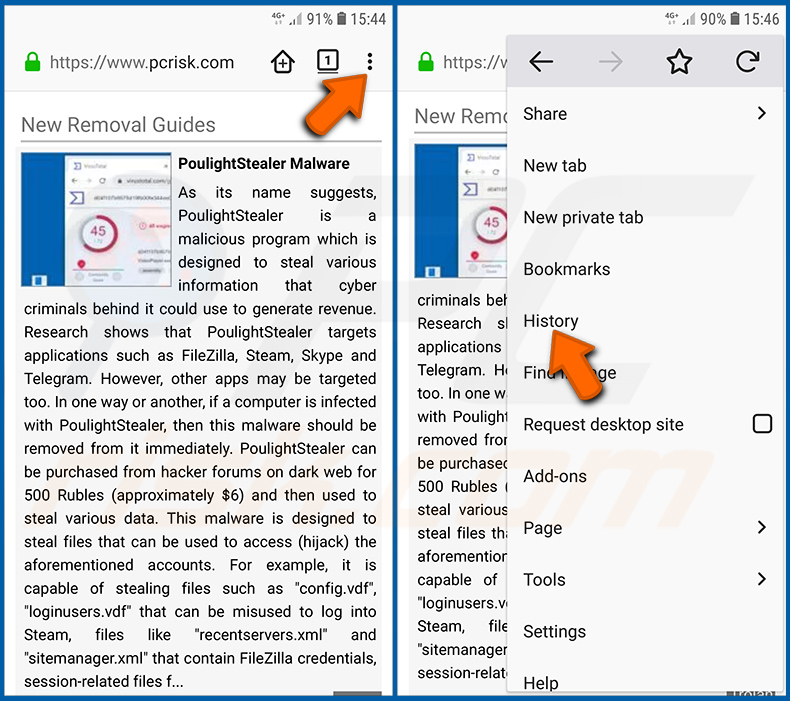

Usuń historię przeglądania z przeglądarki Firefox:

Stuknij przycisk „Menu" (trzy kropki w prawym górnym rogu ekranu) i w otwartym menu rozwijanym wybierz „Historię".

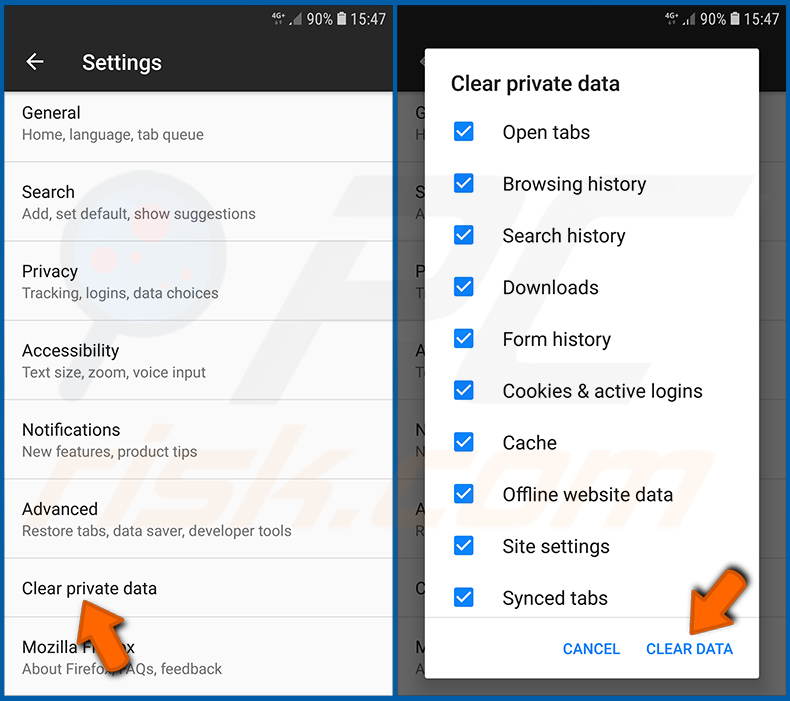

Przewiń w dół, aż zobaczysz „Wyczyść prywatne dane" i stuknij tę opcję. Wybierz typy danych, które chcesz usunąć i stuknij „WYCZYŚĆ DANE".

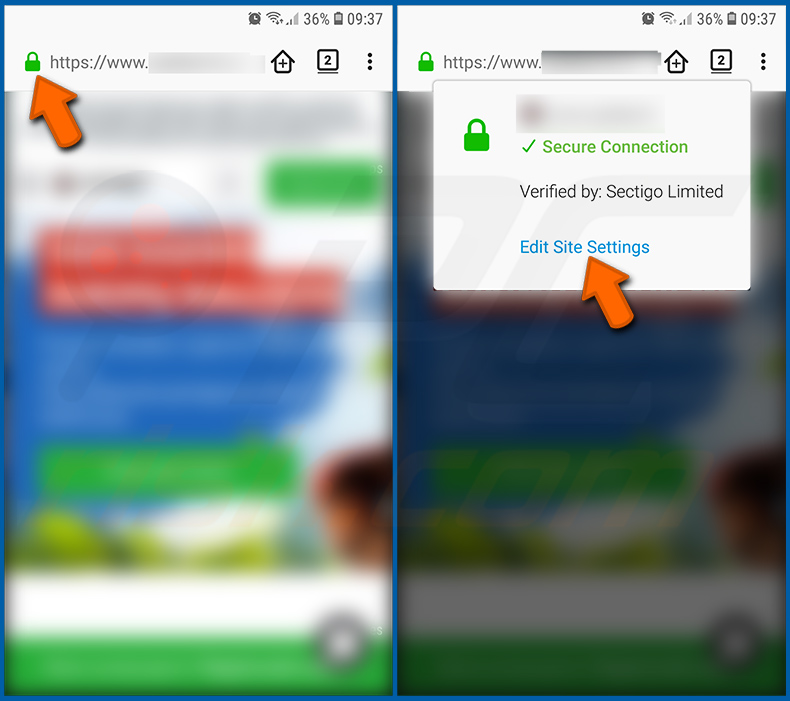

Wyłącz powiadomienia przeglądarki w przeglądarce Firefox:

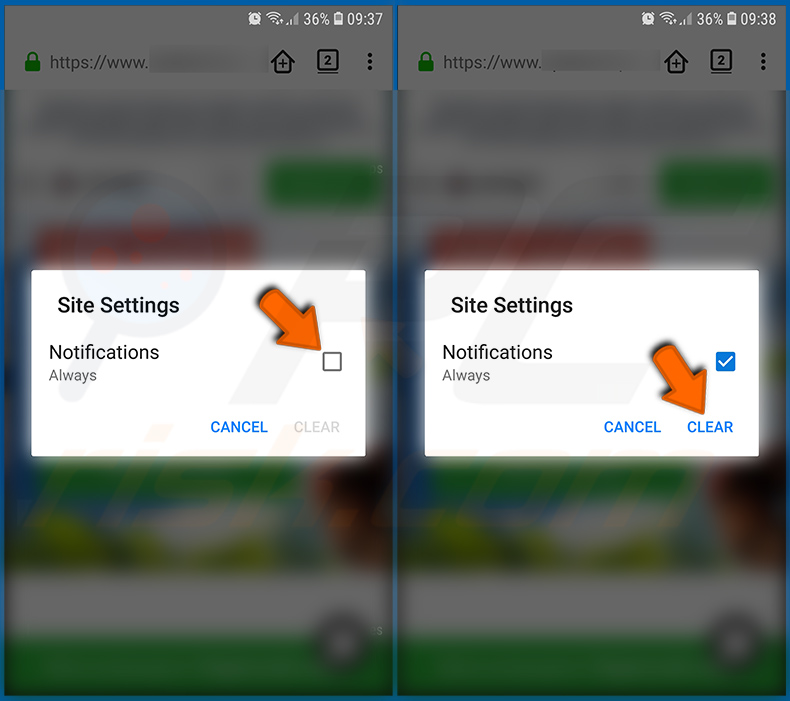

Odwiedź witrynę, która wyświetla powiadomienia przeglądarki. Stuknij ikonę wyświetlaną po lewej stronie paska adresu URL (ikona niekoniecznie będzie oznaczać „Kłódkę") i wybierz „Edytuj ustawienia witryny".

W otwartym okienku pop-up zaznacz opcję „Powiadomienia" i stuknij „WYCZYŚĆ".

Przywróć przeglądarkę Firefox:

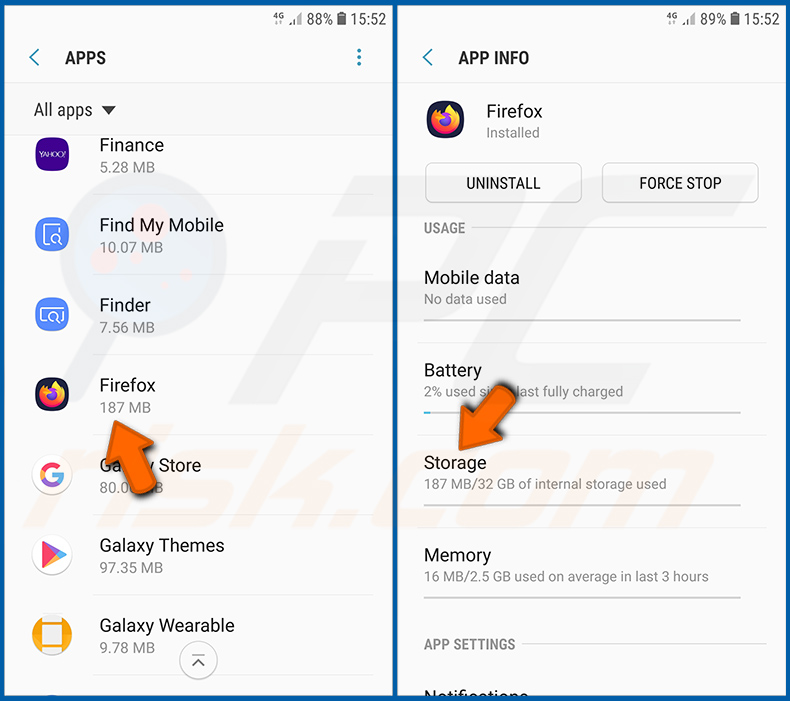

Przejdź do „Ustawień". Przewiń w dół, aż zobaczysz „Aplikacje" i stuknij tę opcję.

Przewiń w dół, aż znajdziesz aplikację „Firefox". Wybierz ją i wybierz opcję „Pamięć".

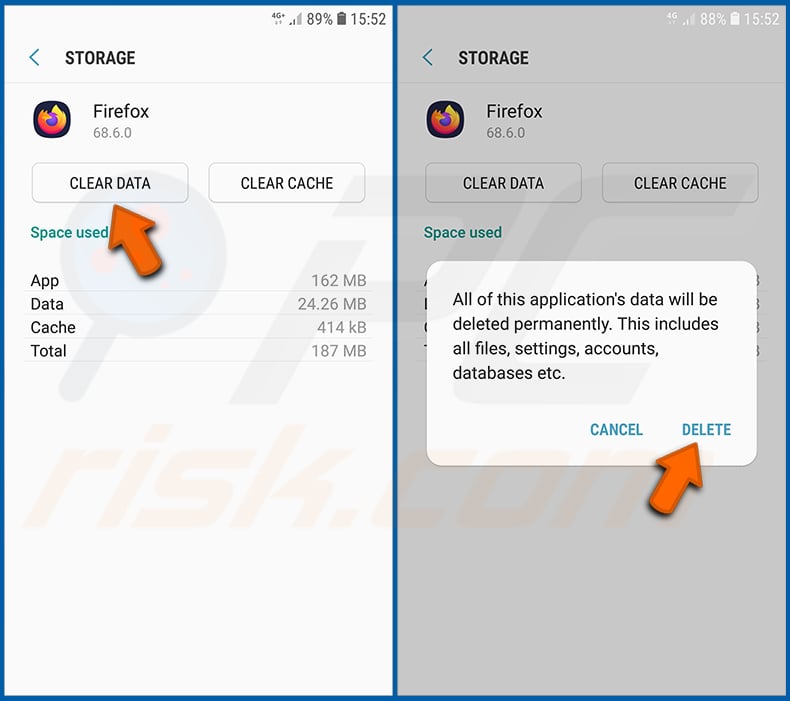

Stuknij „WYCZYŚĆ DANE" i potwierdź akcję stukając „USUŃ". Pamiętaj, że przywrócenie przeglądarki usunie wszystkie przechowywane w niej dane. W związku z tym wszystkie zapisane loginy/hasła, historia przeglądania, ustawienia niestandardowe i inne dane zostaną usunięte. Będziesz także musiał ponownie zalogować się do wszystkich stron internetowych.

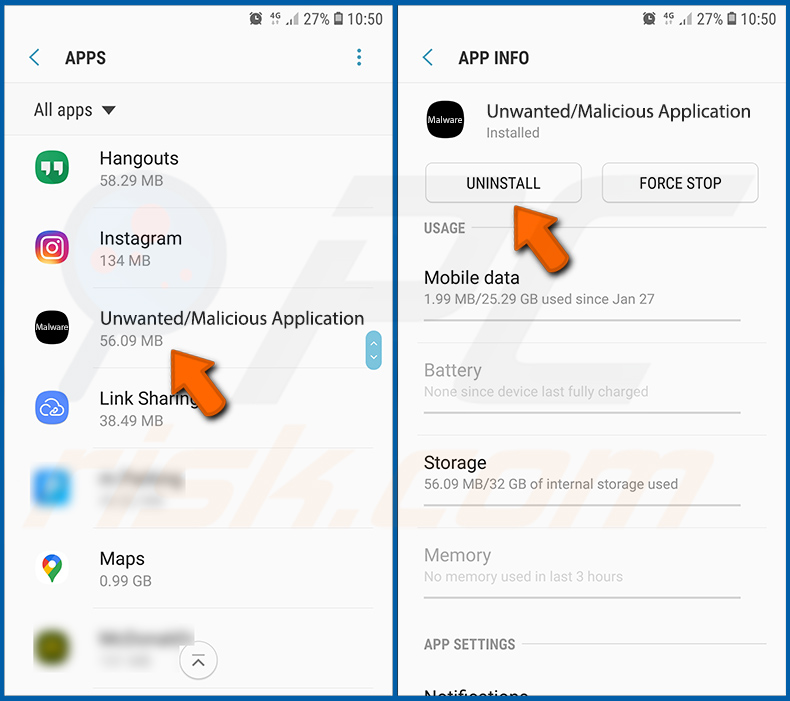

Odinstaluj potencjalnie niechciane i/lub złośliwe aplikacje:

Przejdź do „Ustawień". Przewiń w dół, aż zobaczysz „Aplikacje" i stuknij tę opcję.

Przewiń w dół, aż zobaczysz potencjalnie niechcianą i/lub złośliwą aplikację. Wybierz ją i stuknij „Odinstaluj". Jeśli z jakiegoś powodu nie możesz usunąć wybranej aplikacji (np. wyświetla się komunikat o błędzie), spróbuj użyć „Trybu awaryjnego".

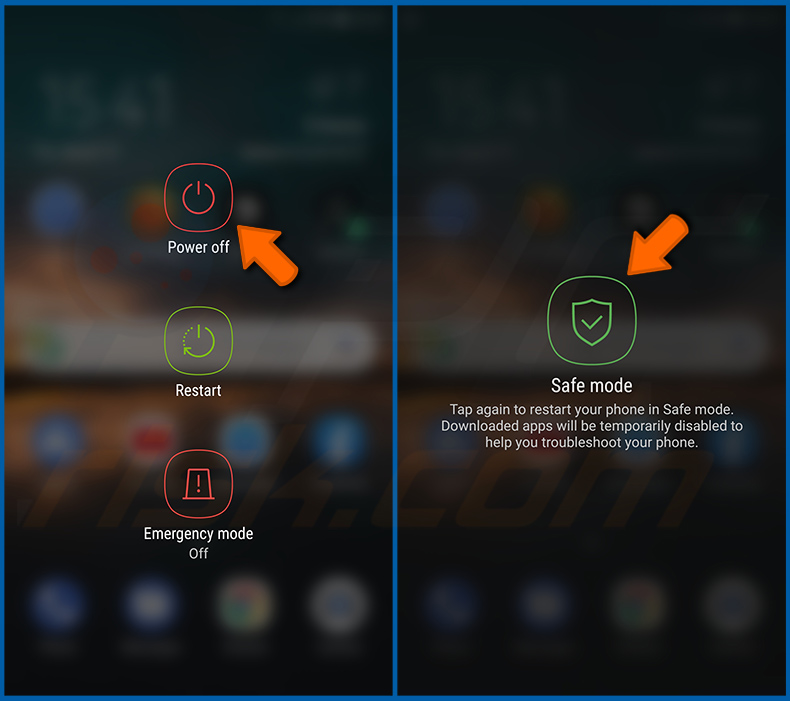

Uruchom urządzenie z Androidem w „Trybie awaryjnym":

„Tryb awaryjny" w systemie operacyjnym Android tymczasowo wyłącza uruchamianie wszystkich aplikacji innych firm. Korzystanie z tego trybu to dobry sposób na diagnozowanie i rozwiązywanie różnych problemów (np. usuwanie złośliwych aplikacji, które uniemożliwiają to, gdy urządzenie działa „normalnie").

Naciśnij przycisk „Zasilanie" i przytrzymaj go, aż zobaczysz ekran „Wyłącz". Stuknij ikonę „Wyłącz" i przytrzymaj ją. Po kilku sekundach pojawi się opcja „Tryb awaryjny" i będzie ją kliknąć, aby ponownie uruchomić urządzenie.

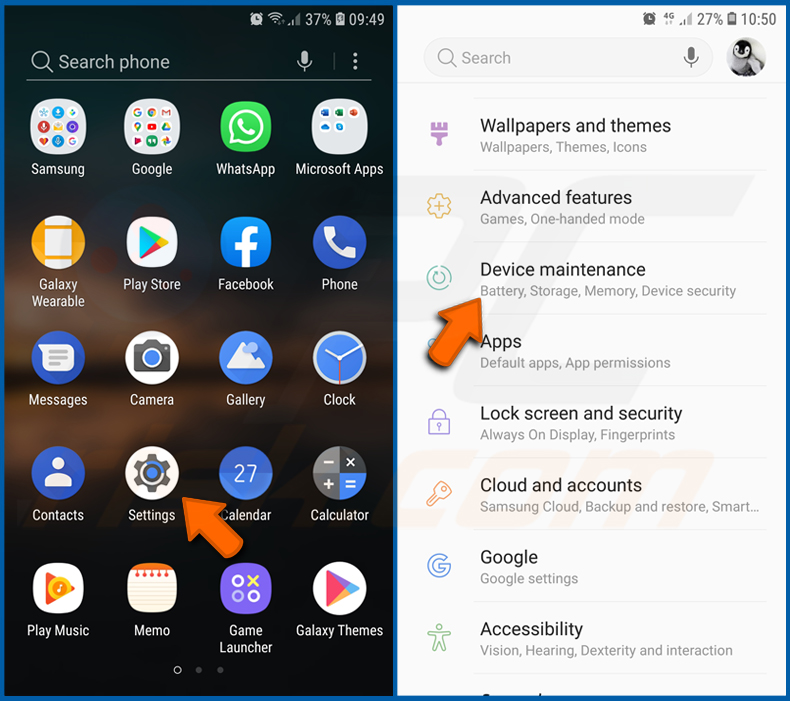

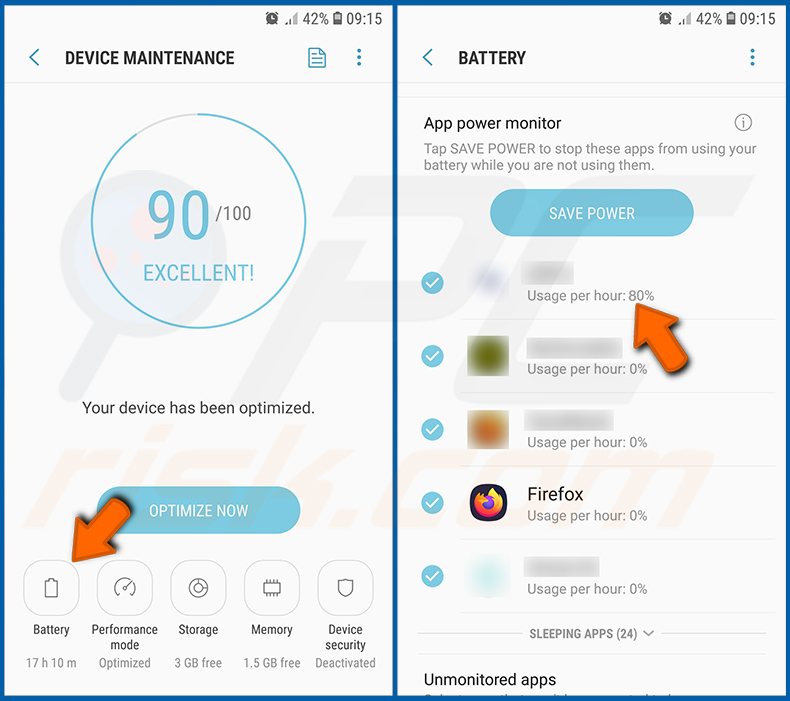

Sprawdź zużycie baterii przez różne aplikacje:

Przejdź do „Ustawień". Przewiń w dół, aż zobaczysz opcję „Konserwacja urządzenia" i stuknij ją.

Stuknij „Baterię" i sprawdź użycie każdej aplikacji. Legalne/oryginalne aplikacje są zaprojektowane tak, aby zużywać jak najmniej energii, aby zapewnić najlepsze wrażenia użytkownika i oszczędzać energię. Dlatego wysokie zużycie baterii może wskazywać, że aplikacja jest złośliwa.

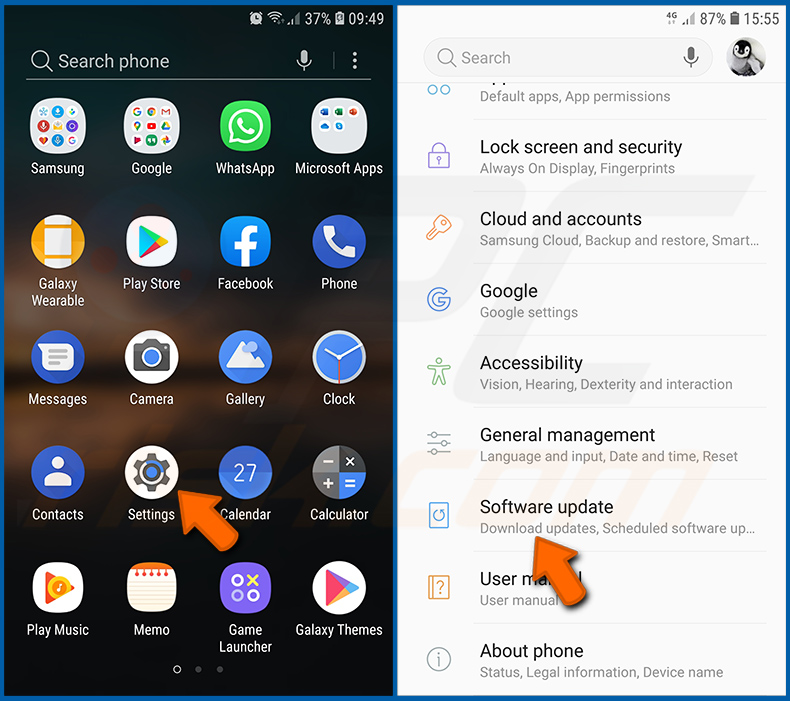

Sprawdź wykorzystanie danych przez różne aplikacje:

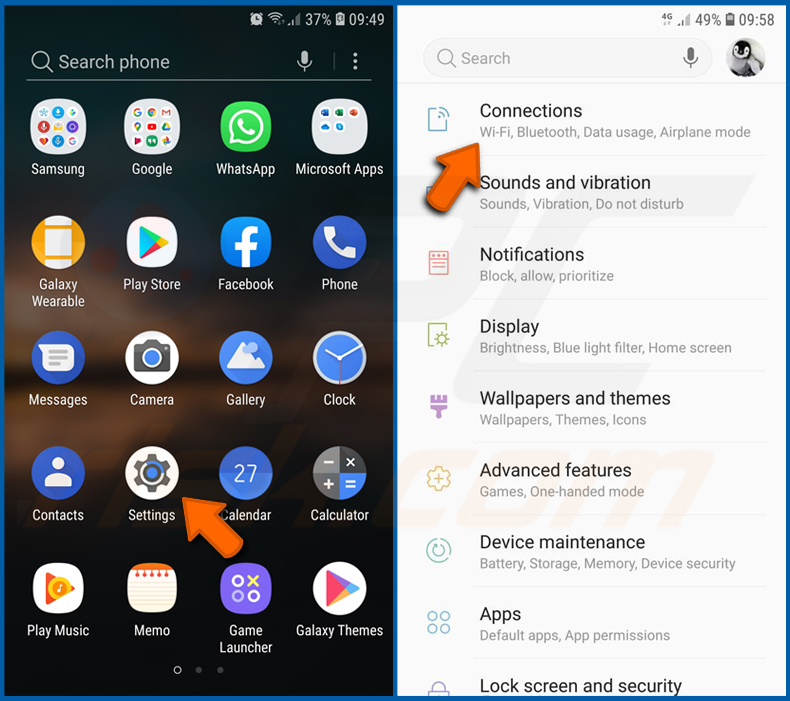

Przejdź do „Ustawień". Przewiń w dół, aż zobaczysz opcję „Połączenia" i stuknij ją.

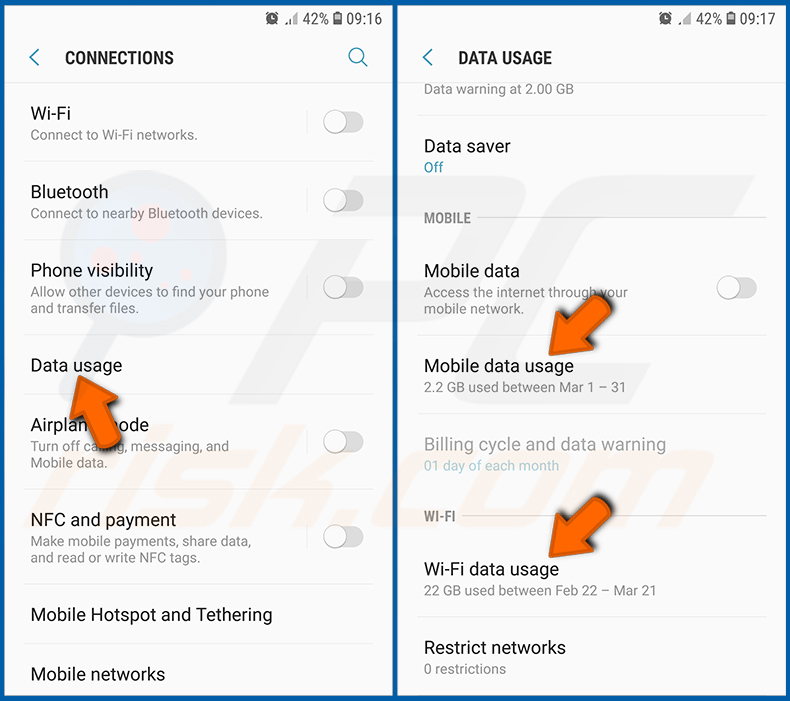

Przewiń w dół, aż zobaczysz „Użycie danych" i wybierz tę opcję. Podobnie jak w przypadku baterii, legalne/oryginalne aplikacje są zaprojektowane tak, aby maksymalnie zminimalizować zużycie danych. Dlatego znaczne wykorzystanie danych może wskazywać na obecność złośliwej aplikacji. Pamiętaj, że niektóre złośliwe aplikacje mogą być zaprojektowane do działania tylko wtedy, gdy urządzenie jest połączone z siecią bezprzewodową. Z tego powodu należy sprawdzić użycie danych mobilnych i Wi-Fi.

Jeśli znajdziesz aplikację, która wykorzystuje znaczące dane, mimo że nigdy jej nie używasz, zdecydowanie zalecamy jej natychmiastowe odinstalowanie.

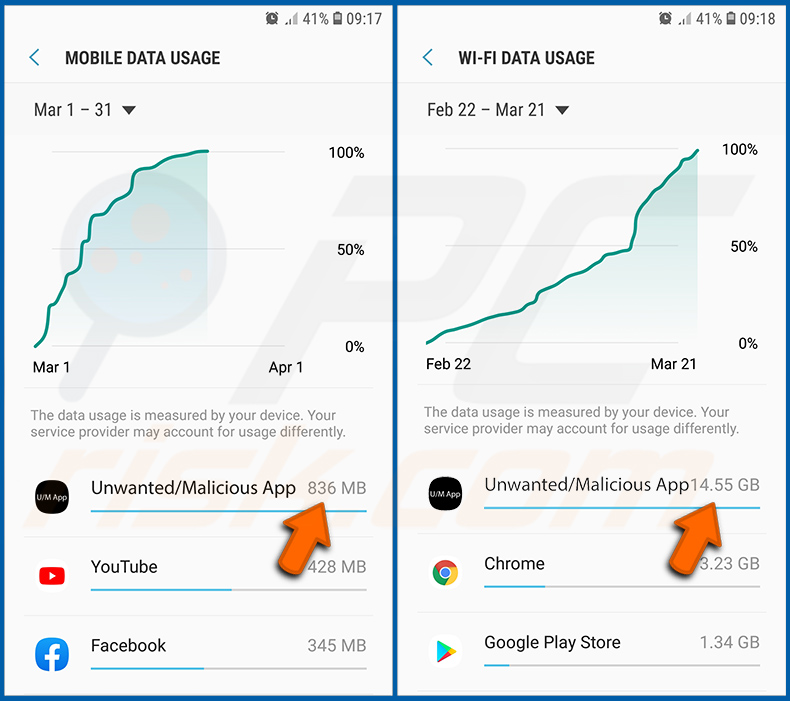

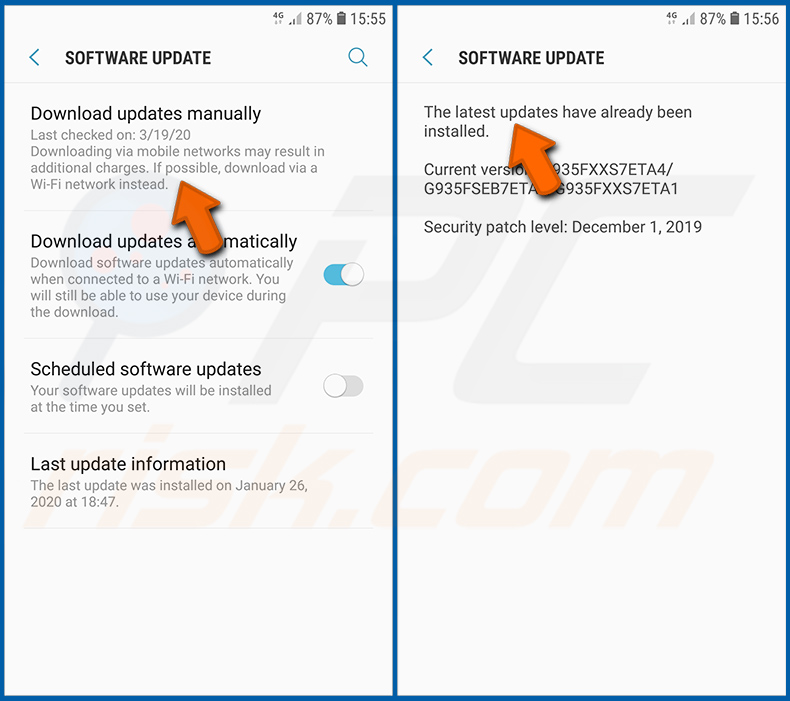

Zainstaluj najnowsze aktualizacje oprogramowania:

Utrzymywanie aktualności oprogramowania to dobra praktyka zapewniająca bezpieczeństwo urządzeń. Producenci urządzeń nieustannie publikują różne łatki bezpieczeństwa i aktualizacje Androida, aby naprawić błędy i luki, które mogą być wykorzystywane przez cyberprzestępców. Nieaktualny system jest znacznie bardziej podatny na ataki. Dlatego zawsze należy upewnić się, że oprogramowanie urządzenia jest aktualne.

Przejdź do „Ustawień". Przewiń w dół, aż zobaczysz opcję „Aktualizacje oprogramowania" i stuknij ją.

Stuknij opcję „Pobierz aktualizacje ręcznie" i sprawdź, czy są dostępne aktualizacje. Jeśli tak, zainstaluj je natychmiast. Zalecamy również włączenie opcji „Pobieraj aktualizacje automatycznie". Pozwoli to systemowi powiadomić cię o wydaniu aktualizacji i/lub zainstalować ją automatycznie.

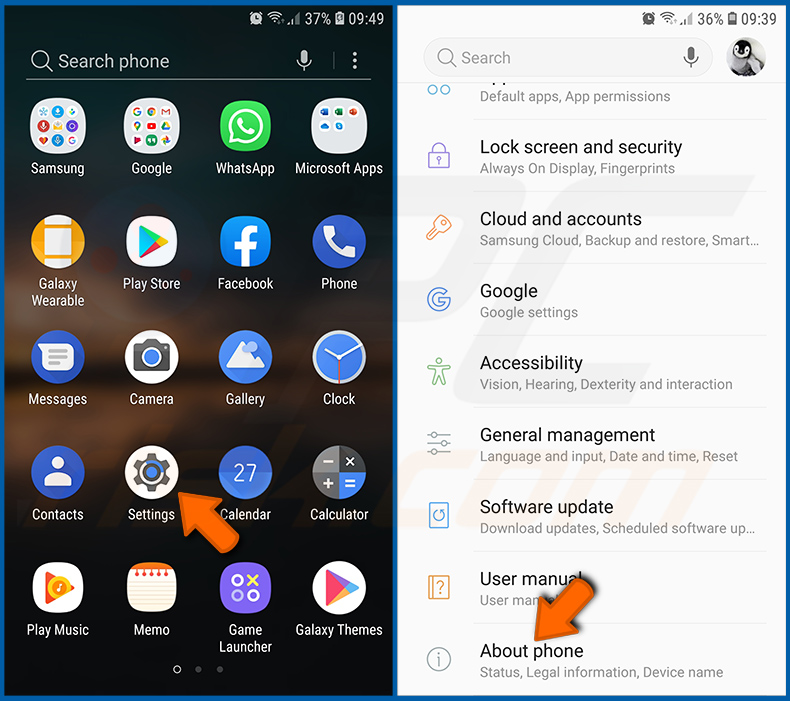

Przywróć system do stanu domyślnego:

Wykonanie „Resetu do ustawień fabrycznych" to dobry sposób na usunięcie wszystkich niechcianych aplikacji, przywrócenie ustawień systemowych do wartości domyślnych i ogólne wyczyszczenie urządzenia. Pamiętaj również, że wszystkie dane w urządzeniu zostaną usunięte, w tym zdjęcia, pliki wideo/audio, numery telefonów (przechowywane w urządzeniu, a nie na karcie SIM), wiadomości SMS itd. Oznacza to, że urządzenie zostanie przywrócone do stanu początkowego/fabrycznego.

Możesz także przywrócić podstawowe ustawienia systemowe lub po prostu ustawienia sieciowe.

Przejdź do „Ustawienia". Przewiń w dół, aż zobaczysz opcję „Informacje o telefonie" i stuknij ją.

Przewiń w dół, aż zobaczysz opcję „Przywróć" i stuknij ją. Teraz wybierz akcję, którą chcesz wykonać:

„Przywróć ustawienia" – przywróć wszystkie ustawienia systemowe do domyślnych;

„Przywróć ustawienia sieciowe" – przywróć wszystkie ustawienia związane z siecią do domyślnych;

„Przywróć dane fabryczne" – przywróć cały system i całkowicie usuń wszystkie zapisane dane.

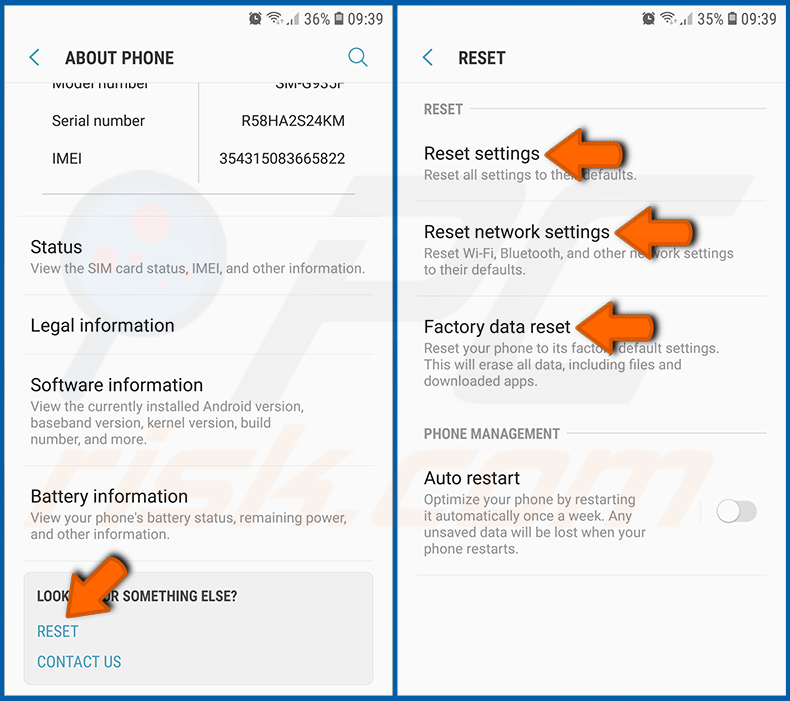

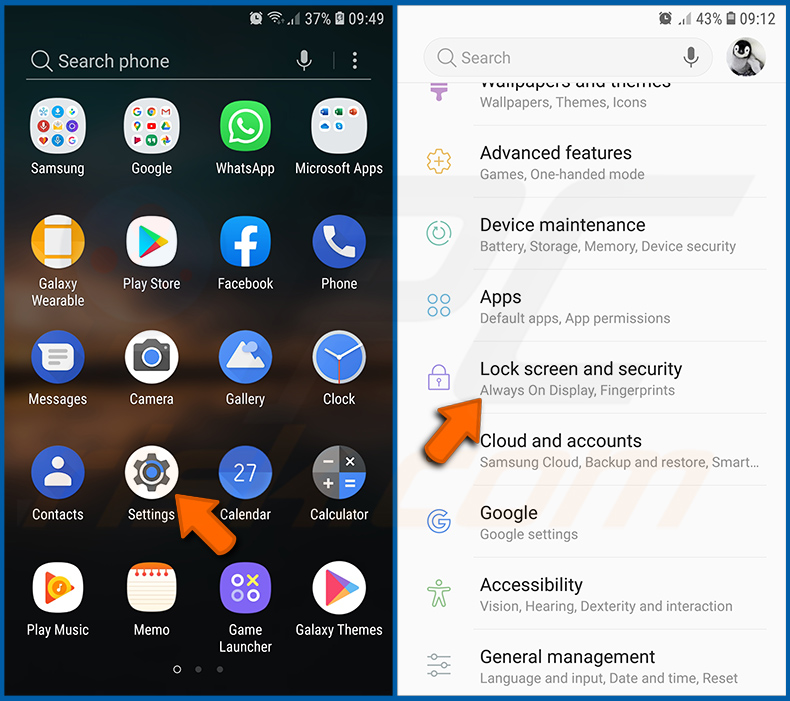

Wyłącz aplikacje, które mają uprawnienia administratora:

Jeśli złośliwa aplikacja uzyska uprawnienia administratora, może poważnie uszkodzić system. Aby urządzenie było jak najbardziej bezpieczne, należy zawsze sprawdzać, które aplikacje mają takie uprawnienia i wyłączać te, które nie powinny.

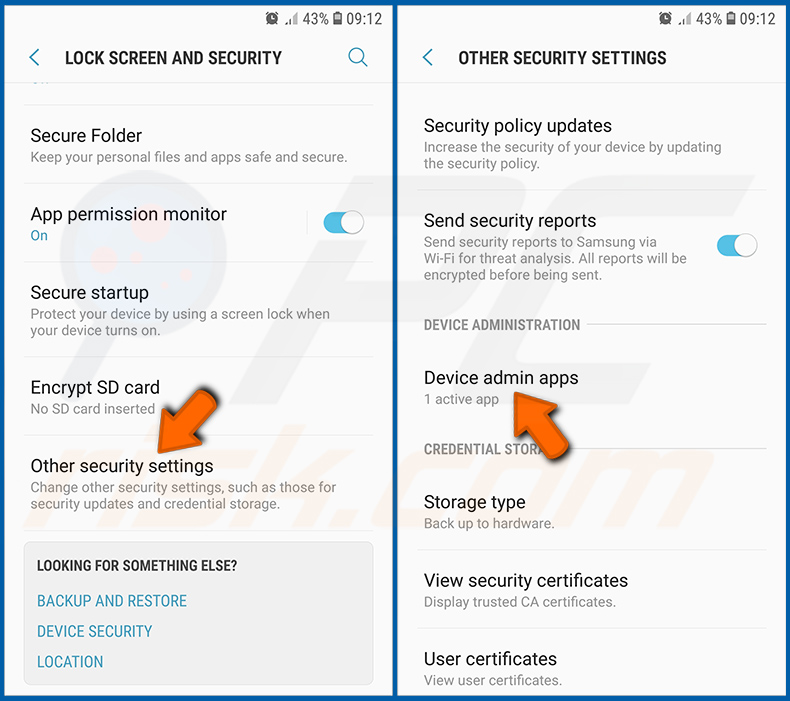

Przejdź do „Ustawień". Przewiń w dół, aż zobaczysz opcję „Blokadę ekranu i bezpieczeństwo" i stuknij ją.

Przewiń w dół, aż zobaczysz „Inne ustawienia zabezpieczeń". Stuknij tę opcję, a następnie stuknij „Aplikacje administratora urządzenia".

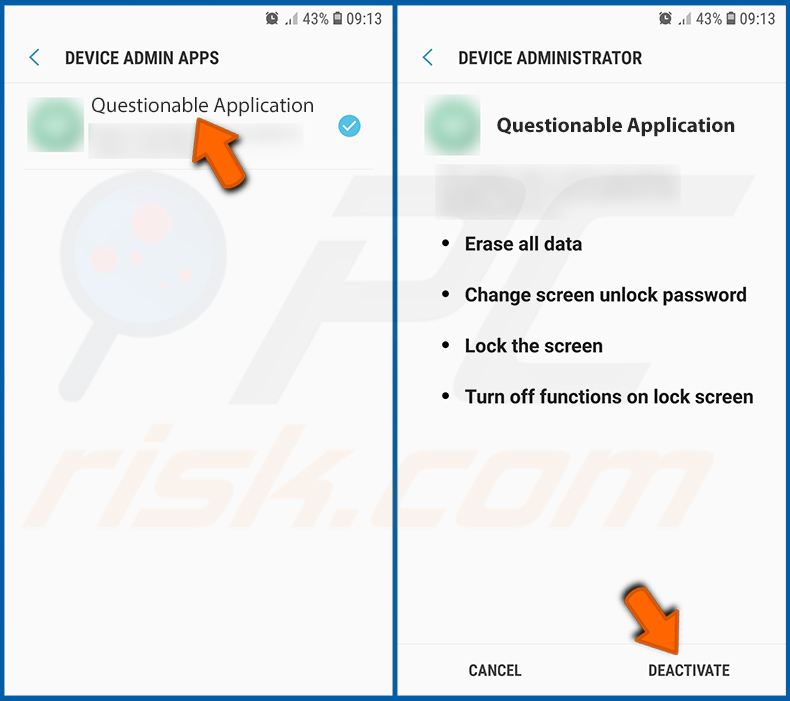

Zidentyfikuj aplikacje, które nie powinny mieć uprawnień administratora. Stuknij je, a następnie stuknij „WYŁĄCZ".

Często zadawane pytania (FAQ)

Moje urządzenie z Androidem zostało zainfekowane malware XploitSPY. Czy trzeba sformatować urządzenie pamięci masowej, aby się go pozbyć?

Usunięcie złośliwego oprogramowania rzadko wymaga tak drastycznych środków.

Jakie są największe problemy, jakie może powodować malware XploitSPY?

Zagrożenia stwarzane przez infekcję zależą od możliwości szkodliwego oprogramowania i celów cyberprzestępców. XploitSPY to złośliwy program posiadający wiele funkcji kradnących dane (np. pobieranie plików, wyodrębnianie listy kontaktów, kradzież danych logowania, nagrywanie dźwięku itp.). Ogólnie rzecz biorąc, infekcje tego rodzaju mogą prowadzić do poważnych problemów prywatności, strat finansowych i kradzieży tożsamości.

Jaki jest cel malware XploitSPY?

Złośliwe oprogramowanie jest wykorzystywane głównie w celu generowania przychodów. Można je jednak również wykorzystać do zakłócania procesów (np. stron internetowych, usług, firm, organizacji itp.) lub do angażowania się w haktywizm. Motywacją ataków malware może być rozrywka, osobiste urazy lub względy polityczne/geopolityczne.

Jak malware XploitSPY przeniknęło do mojego urządzenia z Androidem?

XploitSPY jest dystrybuowane w pakiecie z legalnymi (lub autentycznie brzmiącymi) aplikacjami, zwłaszcza komunikatorami. Zaobserwowano, że aplikacje te były rozsyłane za pośrednictwem zwodniczych witryn promocyjnych, GitHub i sklepu Google Play. Nie są wykluczone inne metody dystrybucji.

Złośliwe oprogramowanie jest najczęściej dystrybuowane poprzez pobrania typu drive-by, podejrzane źródła pobierania (np. witryny z freeware i bezpłatnym hostingiem plików, sieci udostępniania P2P, zewnętrzne sklepy z aplikacjami itp.), oszustwa internetowe, e-maile/wiadomości spamowe, nielegalną aktywację programów narzędzia („łamania" zabezpieczeń oprogramowania) i fałszywe aktualizacje. Niektóre złośliwe programy mogą nawet samodzielnie rozsyłać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Tak, Combo Cleaner potrafi wykryć i usunąć wszelkiego rodzaju zagrożenia. Jest w stanie usunąć większość znanych infekcji złośliwym oprogramowaniem. Pamiętaj, że wysokiej klasy malware zwykle kryje się głęboko w systemach. Dlatego też wykonanie pełnego skanowania systemu jest sprawą najwyższej wagi.

▼ Pokaż dyskusję