Nie odpowiadaj na wiadomości e-mail dotyczące oszustwa związanego z Fund Release

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Co to jest "oszustwo e-mailowe Fund Release"?

Oszuści często wykorzystują pocztę elektroniczną jako kanał do nakłaniania ludzi do podawania poufnych informacji (np. danych logowania, danych karty kredytowej, numerów ubezpieczenia społecznego), wysyłania pieniędzy i instalowania złośliwego oprogramowania na ich komputerach. Oszuści zazwyczaj ukrywają swoje wiadomości e-mail jako ważne, oficjalne wiadomości od legalnych firm.

Używają nazw znanych podmiotów, logo, nazwisk prawdziwych osób, wykorzystują prawdziwe wydarzenia itp. w celu dodania autentyczności swoim wiadomościom e-mail. Ten e-mail jest zamaskowany jako wiadomość dotycząca uwolnienia funduszy - oszuści rozprzestrzeniają się w celu wyłudzenia pieniędzy od odbiorców.

Przegląd oszustw związanych z wiadomościami e-mail "Fund Release"

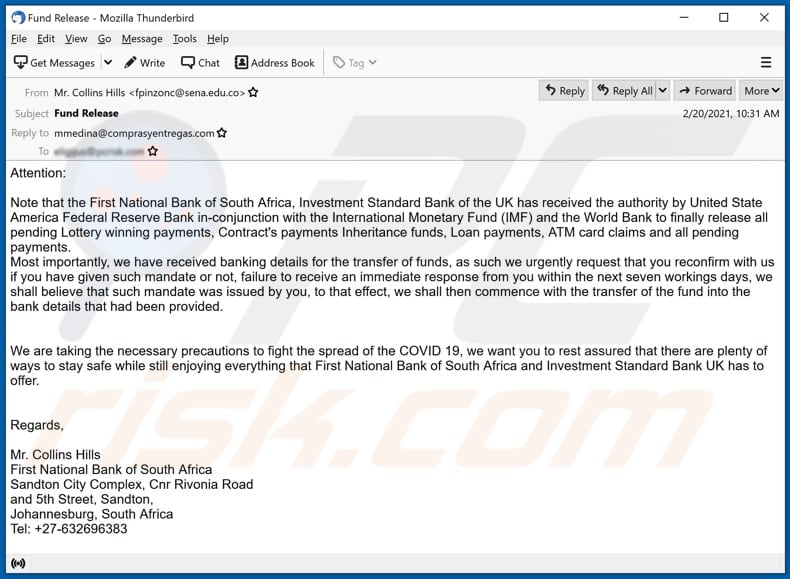

Oszuści rozpowszechniają wiadomości e-mail, w których twierdzą, że banki First National z RPA i Investment Standard z Wielkiej Brytanii otrzymały upoważnienie od amerykańskiego Banku Rezerw Federalnych, Międzynarodowego Funduszu Walutowego (MFW) i Banku Światowego do "uwolnienia" oczekujących wygranych na loterii, płatności kontraktowych, środków spadkowych, płatności kredytowych, roszczeń z tytułu kart bankomatowych i innych oczekujących płatności.

Ich głównym celem jest nakłonienie odbiorców do uwierzenia, że jeden z banków posiada ich dane bankowe i że odbiorcy muszą potwierdzić, czy te dane są prawidłowe. W ten sposób oszuści próbują nakłonić odbiorców do podania danych karty kredytowej.

Jest prawdopodobne, że oszuści mogą poprosić o uiszczenie opłaty za "transakcję", "przetwarzanie" lub innej opłaty (uiszczenie opłat z góry za "usługi finansowe", które nigdy nie są świadczone). W związku z tym jest to albo oszustwo związane z przedpłatą, albo wiadomość phishingowa i dlatego nie można jej ufać.

Oszuści mogą wykorzystywać podane dane (dane karty kredytowej) do kradzieży tożsamości, dokonywania oszukańczych transakcji, zakupów lub sprzedawania ich innym cyberprzestępcom. Zazwyczaj, gdy odbiorcy dają się nabrać na te oszustwa, tracą pieniądze, stają się ofiarami kradzieży tożsamości i napotykają inne problemy związane z finansami.

| Nazwa | Oszustwo e-mailowe Fund Release |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo |

| Fałszywe roszczenie | Funds ready for release |

| Przebranie | Wiadomość e-mail od First National Bank of South Africa |

| Objawy | Nieautoryzowane zakupy online, zmiana haseł do kont online, kradzież tożsamości, nielegalny dostęp do komputera. |

| Metody dystrybucji | Zwodnicze wiadomości e-mail, nieuczciwe wyskakujące reklamy online, techniki zatruwania wyszukiwarek, błędnie napisane domeny. |

| Uszkodzenie | Utrata poufnych informacji prywatnych, straty pieniężne, kradzież tożsamości. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Podobne przykłady kampanii spamowych

Więcej przykładów podobnych oszustw to "INTERNATIONAL MONETARY FUND (IMF) Email Scam", "U.S Army Special Operations Command Consignment Email Scam", oraz "EMPLOYEE BENEFITS Email Scam".

Większość z nich twierdzi, że są to wiadomości e-mail od legalnych firm, organizacji lub innych podmiotów i prosi o podanie danych osobowych lub dokonanie niewielkich płatności. Należy pamiętać, że wiadomości e-mail mogą być również wykorzystywane jako kanał do dostarczania złośliwego oprogramowania.

W jaki sposób kampanie spamowe infekują komputery?

Wiadomości phishingowe wykorzystywane do dostarczania złośliwego oprogramowania zazwyczaj zawierają link do pobrania złośliwego pliku lub załącznika. Zazwyczaj cyberprzestępcy próbują nakłonić odbiorców do otwarcia dokumentu PDF lub Microsoft Office, pliku JavaScript, pliku wykonywalnego (.exe), ZIP, RAR lub innego pliku archiwum, który ma na celu zainstalowanie określonego złośliwego oprogramowania.

Należy pamiętać, że złośliwe dokumenty MS Office mogą instalować złośliwe oprogramowanie tylko wtedy, gdy użytkownicy włączą edycję/treść (polecenia makr). Jeśli jednak dokumenty są otwierane za pomocą wersji MS Office wcześniejszych niż 2010, dokumenty automatycznie instalują złośliwe oprogramowanie, ponieważ te starsze wersje nie zawierają trybu "Widoku chronionego".

Jak uniknąć instalacji złośliwego oprogramowania

Zaleca się sprawdzenie całego oprogramowania przed pobraniem/instalacją. Należy korzystać wyłącznie z oficjalnych i zweryfikowanych kanałów pobierania. Nieoficjalne i bezpłatne witryny hostujące pliki, sieci udostępniania Peer-to-Peer (BitTorrent, Gnutella, eMule) i inne programy do pobierania stron trzecich często oferują szkodliwą i dołączoną zawartość, a zatem są niezaufane i należy ich unikać.

Podczas pobierania/instalacji przeczytaj warunki, zapoznaj się ze wszystkimi możliwymi opcjami, skorzystaj z ustawień "Niestandardowe/Zaawansowane" i zrezygnuj z dodatkowych aplikacji, narzędzi, funkcji itp.

Natrętne reklamy zazwyczaj wydają się legalne, jednak mogą przekierowywać do podejrzanych i złośliwych witryn (np. z hazardem, pornografią, randkami dla dorosłych i wieloma innymi). Jeśli napotkasz tego rodzaju reklamy lub przekierowania, sprawdź system i natychmiast usuń wszystkie podejrzane aplikacje i rozszerzenia/wtyczki przeglądarki.

Zainstalowane programy muszą być aktywowane i aktualizowane za pomocą narzędzi lub zaimplementowanych funkcji dostarczonych przez oficjalnych deweloperów. Żadne inne, nieoficjalne narzędzia stron trzecich nie powinny być używane.

Należy pamiętać, że aktywacja licencjonowanego oprogramowania za pomocą narzędzi "crackingowych" jest nielegalna. Pliki i programy powinny być pobierane z oficjalnych stron internetowych i za pośrednictwem bezpośrednich linków do pobierania. Unikaj instalatorów innych firm i narzędzi/źródeł wymienionych powyżej.

Nie otwieraj linków do stron internetowych ani plików w nieistotnych wiadomościach e-mail otrzymanych z nieznanych, podejrzanych adresów. Te fałszywe wiadomości e-mail są często podszyte pod oficjalne i ważne wiadomości. Regularnie skanuj swój komputer za pomocą renomowanego, aktualnego oprogramowania antywirusowego lub antyszpiegowskiego.

Jeśli już otworzyłeś złośliwe załączniki, zalecamy uruchomienie skanowania za pomocą Combo Cleaner, aby automatycznie wyeliminować infiltrowane złośliwe oprogramowanie.

Tekst przedstawiony w wiadomości e-mail dotyczącej oszustwa Fund Release:

Subject: Fund Release

Attention:

Note that the First National Bank of South Africa, Investment Standard Bank of the UK has received the authority by United State America Federal Reserve Bank in-conjunction with the International Monetary Fund (IMF) and the World Bank to finally release all pending Lottery winning payments, Contract's payments Inheritance funds, Loan payments, ATM card claims and all pending payments.

Most importantly, we have received banking details for the transfer of funds, as such we urgently request that you reconfirm with us if you have given such mandate or not, failure to receive an immediate response from you within the next seven workings days, we shall believe that such mandate was issued by you, to that effect, we shall then commence with the transfer of the fund into the bank details that had been provided.

We are taking the necessary precautions to fight the spread of the COVID 19, we want you to rest assured that there are plenty of ways to stay safe while still enjoying everything that First National Bank of South Africa and Investment Standard Bank UK has to offer.

Regards,

Mr. Collins Hills

First National Bank of South Africa

Sandton City Complex, Cnr Rivonia Road

and 5th Street, Sandton,

Johannesburg, South Africa

Tel: +27-632696383

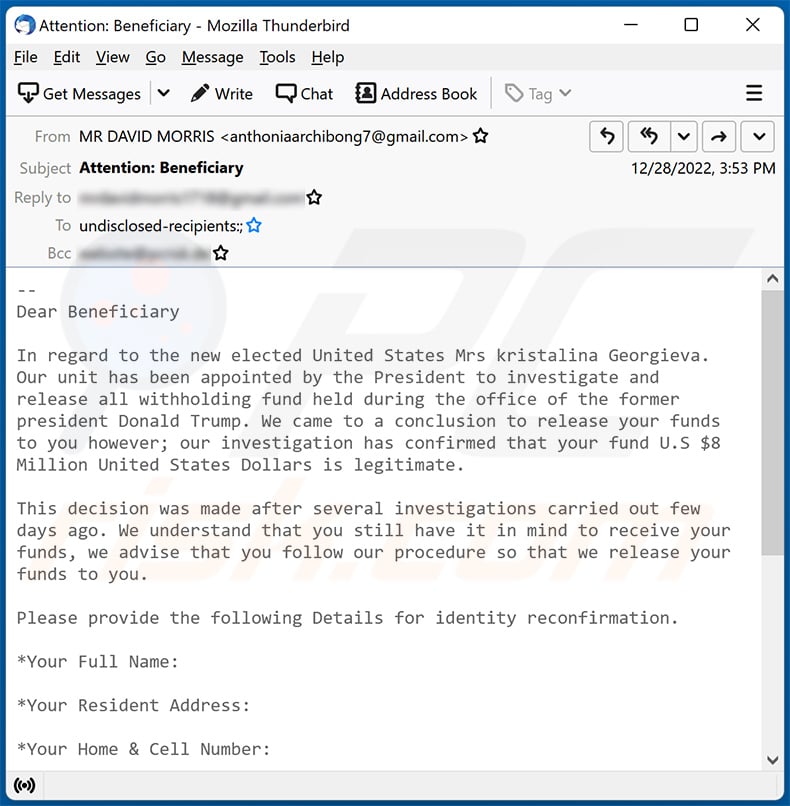

Kolejny przykład wiadomości e-mail dotyczącej oszustwa związanego z uwolnieniem funduszy:

Tekst prezentowany w ramach:

Dear Beneficiary

In regard to the new elected United States Mrs kristalina Georgieva.

Our unit has been appointed by the President to investigate and

release all withholding fund held during the office of the former

president Donald Trump. We came to a conclusion to release your funds

to you however; our investigation has confirmed that your fund U.S $8

Million United States Dollars is legitimate.This decision was made after several investigations carried out few

days ago. We understand that you still have it in mind to receive your

funds, we advise that you follow our procedure so that we release your

funds to you.Please provide the following Details for identity reconfirmation.

*Your Full Name:

*Your Resident Address:

*Your Home & Cell Number:

*Your Date Of Birth:

*Your Occupation:

*Copy Of ID: Driver's license (Front & Back) Or Passport

We will provide you with further details on the release of your funds

only after we have reconfirmed the above listed information.Please send all information to this EMail: Mrdavidmorris1718@gmail.com

my Whatsapp phone number +13189255380

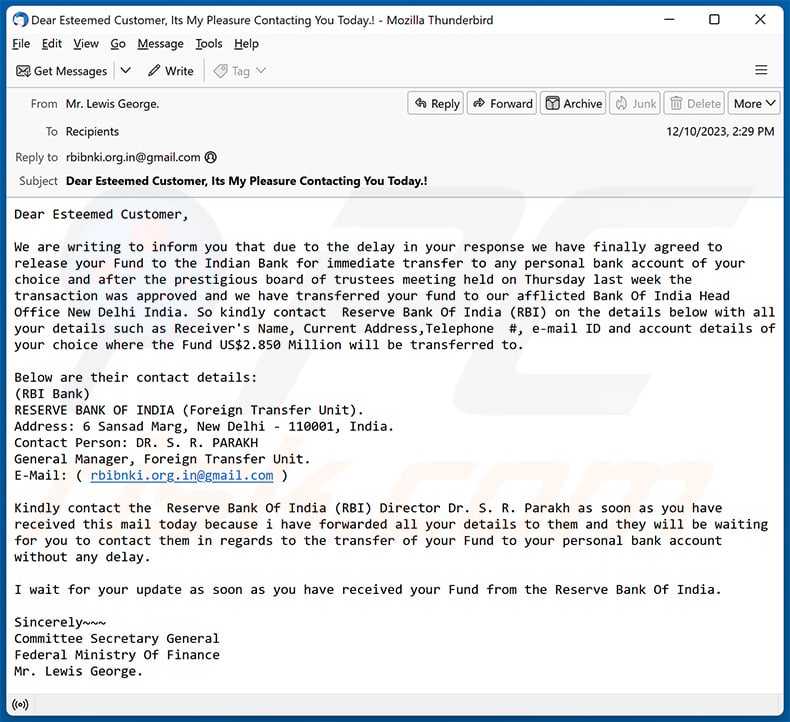

Kolejny przykład wiadomości e-mail z kampanii spamowej "Fund Release":

Tekst prezentowany w ramach:

Subject: Dear Esteemed Customer, Its My Pleasure Contacting You Today.!

Dear Esteemed Customer,

We are writing to inform you that due to the delay in your response we have finally agreed to release your Fund to the Indian Bank for immediate transfer to any personal bank account of your choice and after the prestigious board of trustees meeting held on Thursday last week the transaction was approved and we have transferred your fund to our afflicted Bank Of India Head Office New Delhi India. So kindly contact Reserve Bank Of India (RBI) on the details below with all your details such as Receiver's Name, Current Address,Telephone #, e-mail ID and account details of your choice where the Fund US$2.850 Million will be transferred to.

Below are their contact details:

(RBI Bank)

RESERVE BANK OF INDIA (Foreign Transfer Unit).

Address: 6 Sansad Marg, New Delhi - 110001, India.

Contact Person: DR. S. R. PARAKH

General Manager, Foreign Transfer Unit.

E-Mail: ( rbibnki.org.in@gmail.com )Kindly contact the Reserve Bank Of India (RBI) Director Dr. S. R. Parakh as soon as you have received this mail today because i have forwarded all your details to them and they will be waiting for you to contact them in regards to the transfer of your Fund to your personal bank account without any delay.

I wait for your update as soon as you have received your Fund from the Reserve Bank Of India.

Sincerely~~~

Committee Secretary General

Federal Ministry Of Finance

Mr. Lewis George.

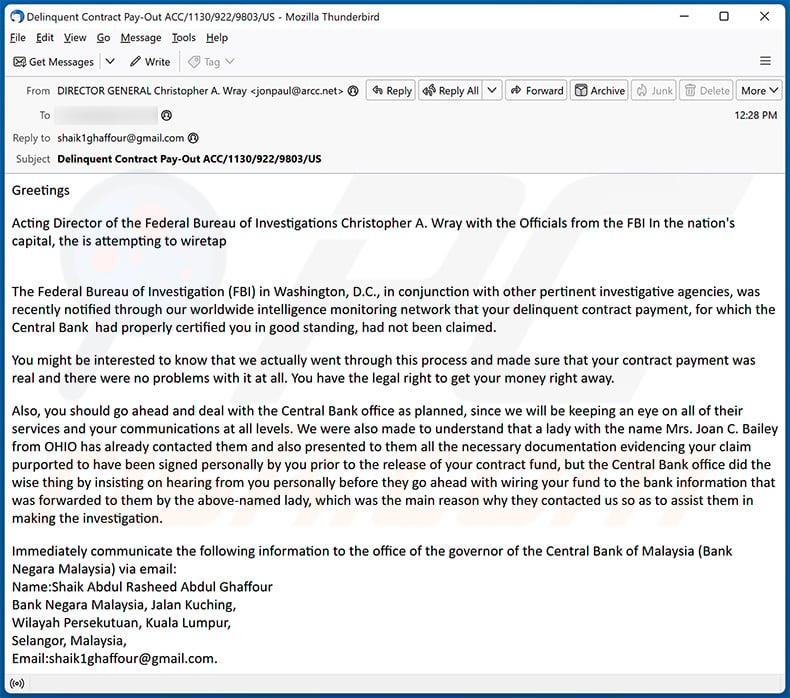

Kolejny przykład wiadomości e-mail z kampanii spamowej "Fund Release":

Tekst prezentowany w ramach:

Subject: Delinquent Contract Pay-Out ACC/1130/922/9803/US

GreetingsActing Director of the Federal Bureau of Investigations Christopher A. Wray with the Officials from the FBI In the nation's capital, the is attempting to wiretap

The Federal Bureau of Investigation (FBI) in Washington, D.C., in conjunction with other pertinent investigative agencies, was recently notified through our worldwide intelligence monitoring network that your delinquent contract payment, for which the Central Bank had properly certified you in good standing, had not been claimed.

You might be interested to know that we actually went through this process and made sure that your contract payment was real and there were no problems with it at all. You have the legal right to get your money right away.

Also, you should go ahead and deal with the Central Bank office as planned, since we will be keeping an eye on all of their services and your communications at all levels. We were also made to understand that a lady with the name Mrs. Joan C. Bailey from OHIO has already contacted them and also presented to them all the necessary documentation evidencing your claim purported to have been signed personally by you prior to the release of your contract fund, but the Central Bank office did the wise thing by insisting on hearing from you personally before they go ahead with wiring your fund to the bank information that was forwarded to them by the above-named lady, which was the main reason why they contacted us so as to assist them in making the investigation.

Immediately communicate the following information to the office of the governor of the Central Bank of Malaysia (Bank Negara Malaysia) via email:

Name:Shaik Abdul Rasheed Abdul Ghaffour

Bank Negara Malaysia, Jalan Kuching,

Wilayah Persekutuan, Kuala Lumpur,

Selangor, Malaysia,

Email:shaik1ghaffour@gmail.com.Please call the Governor of the Central Bank right away at the above email address and ask them to take care of your payment file as instructed to ensure you can get your contract fund.

In order to ensure the processing and release of your funds with confidence and to prevent us from being held liable for any incorrect payments, you are required to verify and authenticate the information provided below.

COMPLETE NAMES: _________________________

CITY: _____________________________

ZIP: _____________

COURT NATION ____________________________

SEX:___________

FAX: __________________________

Age: _______________

Telephone Number: _____________________

You should fulfill all their processes as requested to speed up the transfer of your funds to you. Additionally, bear in mind that the Central Bank of Malaysia operates according to its own protocol, which is detailed in its banking terms; therefore, any delay could be extremely hazardous.We sincerely appreciate your anticipated cooperation in advance and are eagerly anticipating your prompt response to this issue.

Sincere Regards,

Christopher Wray Director, (Federal Bureau of Investigation),

935 Pennsylvania Avenue Northwest, J.

Edgar Hoover Building,

Washington, D.C.

Kolejny przykład wiadomości e-mail z kampanii spamowej "Fund Release":

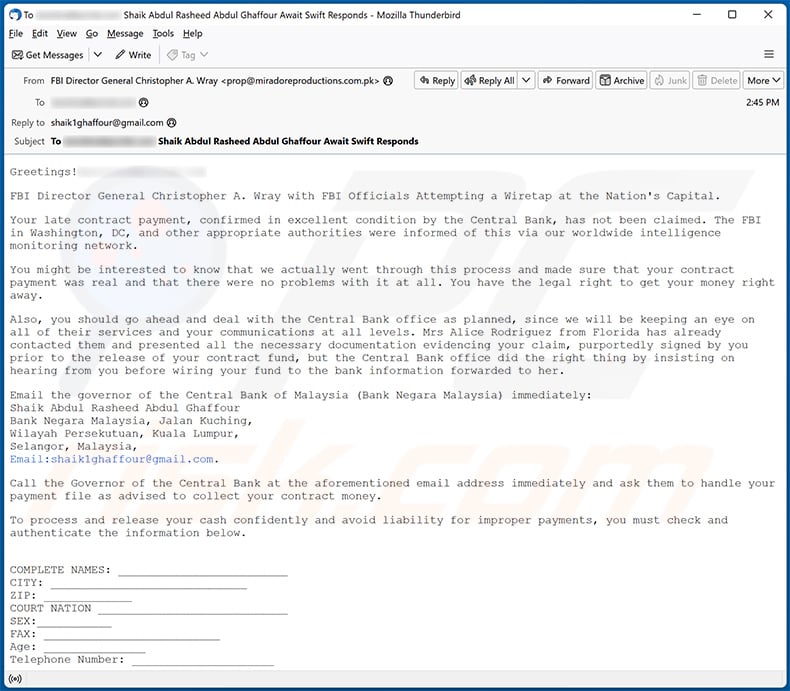

Tekst prezentowany w ramach:

Subject: To ******** Shaik Abdul Rasheed Abdul Ghaffour Await Swift Responds

Greetings!********

FBI Director General Christopher A. Wray with FBI Officials Attempting a Wiretap at the Nation's Capital.

Your late contract payment, confirmed in excellent condition by the Central Bank, has not been claimed. The FBI in Washington, DC, and other appropriate authorities were informed of this via our worldwide intelligence monitoring network.

You might be interested to know that we actually went through this process and made sure that your contract payment was real and that there were no problems with it at all. You have the legal right to get your money right away.

Also, you should go ahead and deal with the Central Bank office as planned, since we will be keeping an eye on all of their services and your communications at all levels. Mrs Alice Rodriguez from Florida has already contacted them and presented all the necessary documentation evidencing your claim, purportedly signed by you prior to the release of your contract fund, but the Central Bank office did the right thing by insisting on hearing from you before wiring your fund to the bank information forwarded to her.

Email the governor of the Central Bank of Malaysia (Bank Negara Malaysia) immediately:

Shaik Abdul Rasheed Abdul Ghaffour

Bank Negara Malaysia, Jalan Kuching,

Wilayah Persekutuan, Kuala Lumpur,

Selangor, Malaysia,

Email:shaik1ghaffour@gmail.com.Call the Governor of the Central Bank at the aforementioned email address immediately and ask them to handle your payment file as advised to collect your contract money.

To process and release your cash confidently and avoid liability for improper payments, you must check and authenticate the information below.

COMPLETE NAMES: _________________________

CITY: _____________________________

ZIP: _____________

COURT NATION ____________________________

SEX:___________

FAX: __________________________

Age: _______________

Telephone Number: _____________________Please complete all their requests to speed up your money transfer. Remember that the Central Bank of Malaysia follows its own process, which is stated in its banking conditions, so any delay might be detrimental.

We appreciate your early cooperation and greatly await your timely solution to this matter.

Best regards,

--

Christopher Wray Director, Federal Bureau of Investigation,

935 Pennsylvania Avenue Northwest, J.

Edgar Hoover Building,

Washington, D.C.

Kolejny przykład wiadomości e-mail z kampanii spamowej "Fund Release":

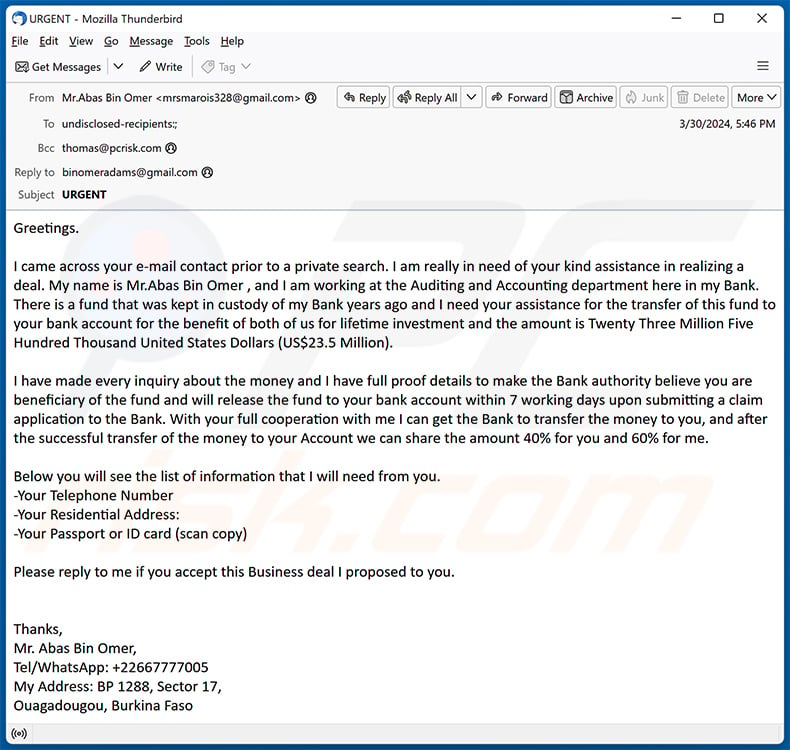

Tekst prezentowany w ramach:

Subject: URGENT

Greetings.I came across your e-mail contact prior to a private search. I am really in need of your kind assistance in realizing a deal. My name is Mr.Abas Bin Omer , and I am working at the Auditing and Accounting department here in my Bank. There is a fund that was kept in custody of my Bank years ago and I need your assistance for the transfer of this fund to your bank account for the benefit of both of us for lifetime investment and the amount is Twenty Three Million Five Hundred Thousand United States Dollars (US$23.5 Million).

I have made every inquiry about the money and I have full proof details to make the Bank authority believe you are beneficiary of the fund and will release the fund to your bank account within 7 working days upon submitting a claim application to the Bank. With your full cooperation with me I can get the Bank to transfer the money to you, and after the successful transfer of the money to your Account we can share the amount 40% for you and 60% for me.

Below you will see the list of information that I will need from you.

-Your Telephone Number

-Your Residential Address:

-Your Passport or ID card (scan copy)Please reply to me if you accept this Business deal I proposed to you.

Thanks,

Mr. Abas Bin Omer,

Tel/WhatsApp: +22667777005

My Address: BP 1288, Sector 17,

Ouagadougou, Burkina Faso

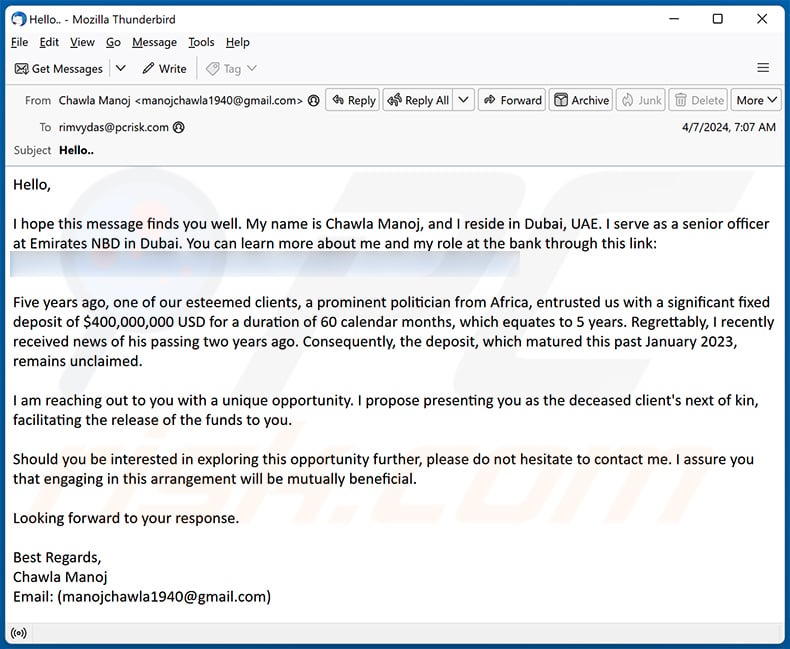

Kolejny przykład wiadomości e-mail z kampanii spamowej "Fund Release":

Tekst prezentowany w ramach:

Subject: Hello..

Hello,I hope this message finds you well. My name is Chawla Manoj, and I reside in Dubai, UAE. I serve as a senior officer at Emirates NBD in Dubai. You can learn more about me and my role at the bank through this link: -

Five years ago, one of our esteemed clients, a prominent politician from Africa, entrusted us with a significant fixed deposit of $400,000,000 USD for a duration of 60 calendar months, which equates to 5 years. Regrettably, I recently received news of his passing two years ago. Consequently, the deposit, which matured this past January 2023, remains unclaimed.

I am reaching out to you with a unique opportunity. I propose presenting you as the deceased client's next of kin, facilitating the release of the funds to you.

Should you be interested in exploring this opportunity further, please do not hesitate to contact me. I assure you that engaging in this arrangement will be mutually beneficial.

Looking forward to your response.

Best Regards,

Chawla Manoj

Email: (manojchawla1940@gmail.com)

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest Fund Release spam?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

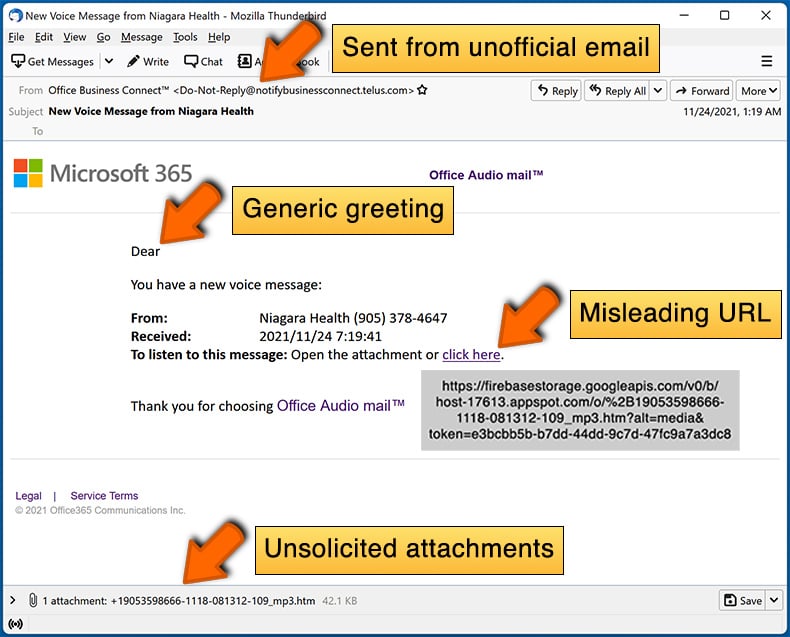

Jak rozpoznać złośliwy e-mail?

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Dlaczego otrzymałem tę wiadomość e-mail?

Cyberprzestępcy dystrybuują wiadomości spamowe w kampaniach na dużą skalę - dlatego tysiące użytkowników otrzymują identyczne wiadomości.

Podałem swoje dane osobowe, gdy zostałem oszukany przez tę wiadomość spamową, co powinienem zrobić?

Jeśli podałeś swoje dane uwierzytelniające do konta - natychmiast zmień hasła do wszystkich potencjalnie narażonych kont i poinformuj ich oficjalne wsparcie. Jeśli jednak ujawnione informacje miały inny charakter osobisty (np. dane z dowodu osobistego, skany/zdjęcia paszportów, numery kart kredytowych itp.

Przeczytałem wiadomość spam, ale nie otworzyłem załącznika, czy mój komputer jest zainfekowany?

Urządzenia są infekowane po otwarciu złośliwych załączników lub linków; samo czytanie wiadomości e-mail jest nieszkodliwe.

Pobrałem i otworzyłem plik załączony do wiadomości spam, czy mój komputer jest zainfekowany?

Jeśli otwarty plik był plikiem wykonywalnym (.exe, .run itp.) - najprawdopodobniej tak - ponieważ te formaty prawie bezbłędnie powodują infekcje. Jednak można by uniknąć narażenia systemu, gdyby był to dokument (.doc, .xls, .pdf, .one itp.). Formaty dokumentów mogą wymagać dodatkowej interakcji (np. włączenia poleceń makro, kliknięcia osadzonych plików/linków itp.), aby rozpocząć pobieranie/instalowanie złośliwego oprogramowania.

Czy Combo Cleaner usunie infekcje złośliwym oprogramowaniem obecne w załącznikach do wiadomości e-mail?

Tak, Combo Cleaner jest w stanie wykryć i wyeliminować praktycznie wszystkie znane infekcje złośliwym oprogramowaniem. Należy podkreślić, że wykonanie pełnego skanowania systemu jest niezbędne, ponieważ wysokiej klasy złośliwe oprogramowanie zazwyczaj ukrywa się głęboko w systemach.

▼ Pokaż dyskusję