Usuwanie złośliwego oprogramowania typu spyware Mandrake z urządzenia z systemem Android

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Jakim rodzajem złośliwego oprogramowania jest Mandrake?

Mandrake to oprogramowanie szpiegujące atakujące urządzenia z systemem Android. Złośliwe oprogramowanie z tej kategorii jest przeznaczone do kradzieży i rejestrowania informacji o ofiarach. Jednym z głównych celów Mandrake jest uzyskanie danych logowania.

To złośliwe oprogramowanie istnieje od co najmniej 2016 roku. Na przestrzeni lat pojawiło się wiele wariantów Mandrake, ale główny cel programu - kradzież danych - pozostaje ten sam.

Najnowsze wersje, od 2022 do 2024 roku, były aktywnie dystrybuowane za pośrednictwem Google Play, a niektóre pozostawały niewykryte przez lata i przekraczały 30 tys. pobrań. Godne uwagi regiony docelowe Mandrake obejmują Amerykę Północną i Południową oraz Europę.

Przegląd złośliwego oprogramowania Mandrake

Wiele wariantów Mandrake ma ten sam cel - szpiegowanie ofiar i zbieranie poufnych danych. Najnowsze wersje różnią się znacznie pod względem możliwości wykrywania i analizy złośliwego oprogramowania.

Niektóre z ulepszeń dotyczących tych pierwszych obejmują wykrywanie, czy złośliwe oprogramowanie jest uruchamiane na zrootowanym urządzeniu, maszynie wirtualnej lub w środowisku piaskownicy. Program wyszukuje również narzędzia używane przez analityków. Ponadto warianty te przeniosły swoją złośliwą funkcjonalność do zaciemnionych natywnych bibliotek, aby uniknąć wykrycia.

Wszystkie znane wersje Mandrake działają w trzech etapach - dropper, loader i główny ładunek. Po infiltracji urządzenia oprogramowanie szpiegujące rozpoczyna zbieranie odpowiednich danych urządzenia, np. szczegółów geolokalizacji (adres IP itp.), nazwy i identyfikatora urządzenia, informacji o sieci komórkowej, listy zainstalowanych aplikacji itp.

Zebrane dane są następnie wysyłane do serwera C&C (Command and Control). Jeśli informacje są satysfakcjonujące dla atakujących, złośliwe oprogramowanie przechodzi do następnego etapu.

Mandrake może prosić ofiary o zgodę na wyświetlanie nakładek i działanie w tle. Dodatkowe poszukiwane dane obejmują: procent baterii i ustawienia optymalizacji, stan łączności i wersję Google Play. Złośliwe oprogramowanie może włączyć Wi-Fi i wyświetlać powiadomienia dotyczące instalacji aplikacji. Program ten może uruchamiać, ukrywać i wyświetlać swoją aplikację.

Jak wspomniano we wstępie, Mandrake ma na celu wyodrębnienie i eksfiltrację danych logowania (nazw użytkowników/haseł) różnych kont. Oprogramowanie szpiegujące może ładować interaktywne nakładki widoku internetowego. Webview zawiera niestandardowy interfejs JavaScript, który jest następnie wykorzystywany do manipulowania załadowaną stroną internetową.

Podczas gdy strona jest w trakcie ładowania, Mandrake stale wykonuje jej zrzuty ekranu. Złośliwe oprogramowanie może następnie otrzymywać polecenia od swojego C&C, aby wykonywać określone czynności, takie jak modyfikowanie rozmiaru i rozdzielczości widoku internetowego, zmiana trybów wyświetlania (między ekranem głównym a stroną internetową), przewijanie strony, przesuwanie / klikanie określonych współrzędnych, odświeżanie strony, powiększanie / pomniejszanie itp.

Alternatywnie, Mandrake może włączyć tryb nagrywania ekranu i czekać, aż ofiary wprowadzą swoje dane logowania. Po wykryciu tej aktywności oprogramowanie szpiegujące może zbierać pliki cookie przeglądarki z widoku internetowego.

Należy wspomnieć, że twórcy złośliwego oprogramowania często ulepszają swoje oprogramowanie i metody. Dlatego też możliwe przyszłe iteracje Mandrake mogą pochwalić się dodatkowymi/różnymi możliwościami i funkcjami.

Podsumowując, obecność złośliwego oprogramowania, takiego jak Mandrake, na urządzeniach może prowadzić do poważnych problemów z prywatnością, znacznych strat finansowych i kradzieży tożsamości.

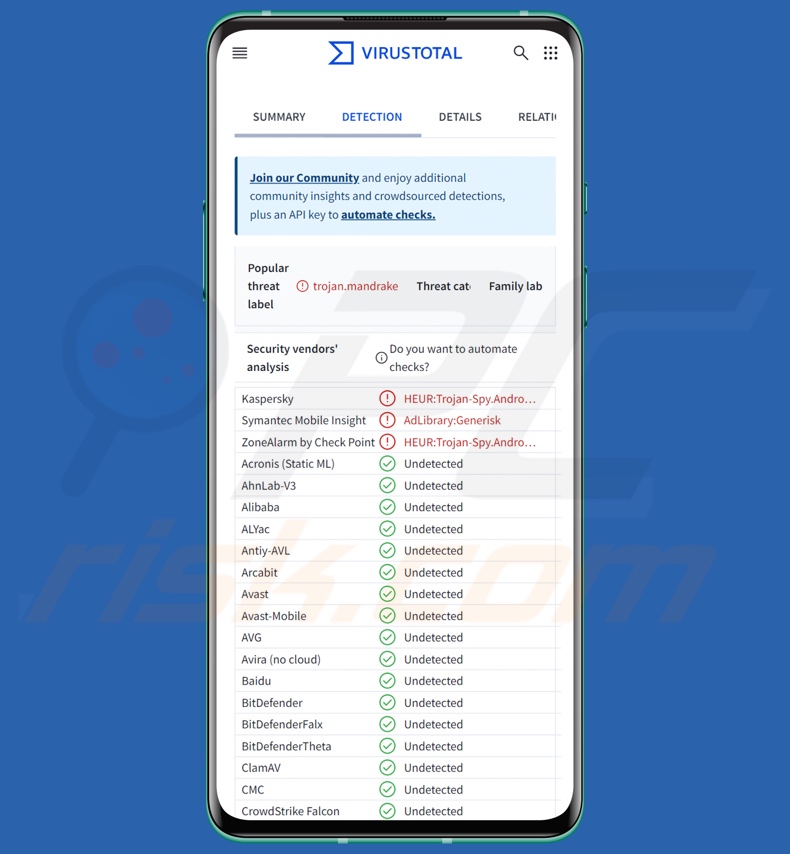

| Nazwa | Mandrake malware |

| Typ zagrożenia | Złośliwe oprogramowanie Android, oprogramowanie szpiegujące, złośliwa aplikacja. |

| Nazwy wykryć | Kaspersky (HEUR:Trojan-Spy.AndroidOS.Mandrake.j), Symantec Mobile Insight (AdLibrary:Generisk), ZoneAlarm by Check Point (HEUR:Trojan-Spy.AndroidOS.Mandrake.j), Pełna lista (VirusTotal) |

| Objawy | Urządzenie działa wolno, ustawienia systemowe są modyfikowane bez zgody użytkownika, pojawiają się podejrzane aplikacje, znacznie wzrasta zużycie danych i baterii, przeglądarki przekierowują na podejrzane strony internetowe. |

| Metody dystrybucji | Zainfekowane załączniki wiadomości e-mail, złośliwe reklamy online, inżynieria społeczna, zwodnicze aplikacje, oszukańcze strony internetowe. |

| Szkody | Kradzież danych osobowych (prywatnych wiadomości, loginów/haseł itp.), spadek wydajności urządzenia, szybkie rozładowanie baterii, spadek prędkości Internetu, ogromne straty danych, straty pieniężne, kradzież tożsamości (złośliwe aplikacje mogą nadużywać aplikacji komunikacyjnych). |

| Usuwanie malware (Android) | Aby usunąć możliwe infekcje malware, przeskanuj urządzenie przenośne profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Przykłady oprogramowania szpiegującego

Pisaliśmy o niezliczonych złośliwych programach; Kamran, Predator i Bahamut to tylko kilka z naszych artykułów na temat oprogramowania szpiegującego specyficznego dla Androida. Rejestrowanie i kradzież informacji to standardowe funkcje różnych typów złośliwego oprogramowania.

Oprogramowanie ukierunkowane na dane może poszukiwać niezwykle wąskich szczegółów lub szerokiego zakresu informacji. Jednak niezależnie od tego, jakie (jeśli w ogóle) dane są celem złośliwego programu - jego obecność w systemie zagraża integralności urządzenia i bezpieczeństwu użytkownika. Dlatego wszystkie zagrożenia muszą być eliminowane natychmiast po wykryciu.

Jak Mandrake przeniknął na moje urządzenie?

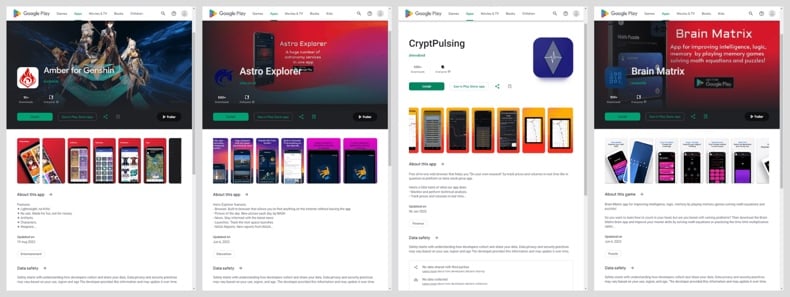

Mandrake był szeroko rozpowszechniany za pośrednictwem Sklepu Google Play pod postacią różnych przydatnych aplikacji. W latach 2022-2024 odkryto pięć takich aplikacji: "Amber for Genshin","Astro Explorer","CryptPulsing","Brain Matrix" i"AirFS".

Niektóre aplikacje były hostowane w Google Play przez miesiące, a nawet lata. Na przykład AirFS - rzekoma aplikacja do udostępniania plików - pozostawała niezauważona przez dwa lata (2022-2024) i została pobrana ponad 30 000 razy.

Należy pamiętać, że inne przebrania nie są mało prawdopodobne. Nierzadko twórcy złośliwego oprogramowania rozprzestrzeniają swoje dzieła za pośrednictwem prawdziwych platform, ponieważ zapewnia to wrażenie legalności. Zazwyczaj obecność złośliwego oprogramowania na takich kanałach jest szybko wykrywana i usuwana; mimo to cyberprzestępcy mogą uznać to za wystarczająco opłacalne, aby kontynuować nadużywanie platformy.

Oprócz nadużywania legalnych źródeł pobierania, złośliwe oprogramowanie jest powszechnie rozpowszechniane za pośrednictwem podejrzanych kanałów pobierania (np. witryn z darmowym oprogramowaniem i darmowymi plikami, sieci udostępniania Peer-to-Peer, sklepów z aplikacjami innych firm itp.), pobierania drive-by (ukradkowego / zwodniczego), oszustw internetowych, złośliwych załączników / linków w spamie (np, ), nielegalne narzędzia do aktywacji programów ("cracki") i fałszywe aktualizacje.

Co więcej, niektóre złośliwe programy mogą samodzielnie rozprzestrzeniać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej (np. zewnętrznych dysków twardych, pamięci flash USB itp.).

Jak uniknąć instalacji złośliwego oprogramowania?

Zdecydowanie zalecamy zapoznanie się z oprogramowaniem przed pobraniem/zakupem, czytając warunki i recenzje ekspertów/użytkowników, sprawdzając niezbędne uprawnienia, weryfikując legalność dewelopera itp. Ponadto wszystkie pliki do pobrania muszą pochodzić z oficjalnych i wiarygodnych źródeł.

Innym zaleceniem jest aktywowanie i aktualizowanie programów za pomocą funkcji/narzędzi dostarczanych przez legalnych deweloperów, ponieważ nielegalne narzędzia do aktywacji produktów ("cracking") i aktualizatory innych firm mogą zawierać złośliwe oprogramowanie.

Ponadto należy ostrożnie podchodzić do przychodzących wiadomości e-mail i innych wiadomości. Nie należy otwierać załączników ani linków znajdujących się w podejrzanych/nieprawidłowych wiadomościach, ponieważ mogą one być złośliwe. Zalecamy czujność podczas przeglądania, ponieważ oszukańcze i niebezpieczne treści online zazwyczaj wydają się autentyczne i nieszkodliwe.

Niezwykle ważne jest, aby mieć zainstalowany i aktualizowany renomowany program antywirusowy. Oprogramowanie zabezpieczające musi być używane do regularnego skanowania systemu i usuwania wykrytych zagrożeń i problemów.

Wygląd masek złośliwych aplikacji używanych przez oprogramowanie szpiegujące Mandrake (źródło obrazu - Kaspersky):

Szybkie menu:

- Wprowadzenie

- Jak usunąć historię przeglądania w przeglądarce Chrome?

- Jak wyłączyć powiadomienia przeglądarki w przeglądarce Chrome?

- Jak zresetować przeglądarkę Chrome?

- Jak usunąć historię przeglądania w przeglądarce Firefox?

- Jak wyłączyć powiadomienia przeglądarki w przeglądarce Firefox?

- Jak zresetować przeglądarkę Firefox?

- Jak odinstalować potencjalnie niechciane i/lub złośliwe aplikacje?

- Jak uruchomić urządzenie z Androidem w trybie awaryjnym?

- Jak sprawdzić zużycie baterii przez różne aplikacje?

- Jak sprawdzić wykorzystanie danych przez różne aplikacje?

- Jak zainstalować najnowsze aktualizacje oprogramowania?

- Jak zresetować system do stanu domyślnego?

- Jak wyłączyć aplikacje z uprawnieniami administratora?

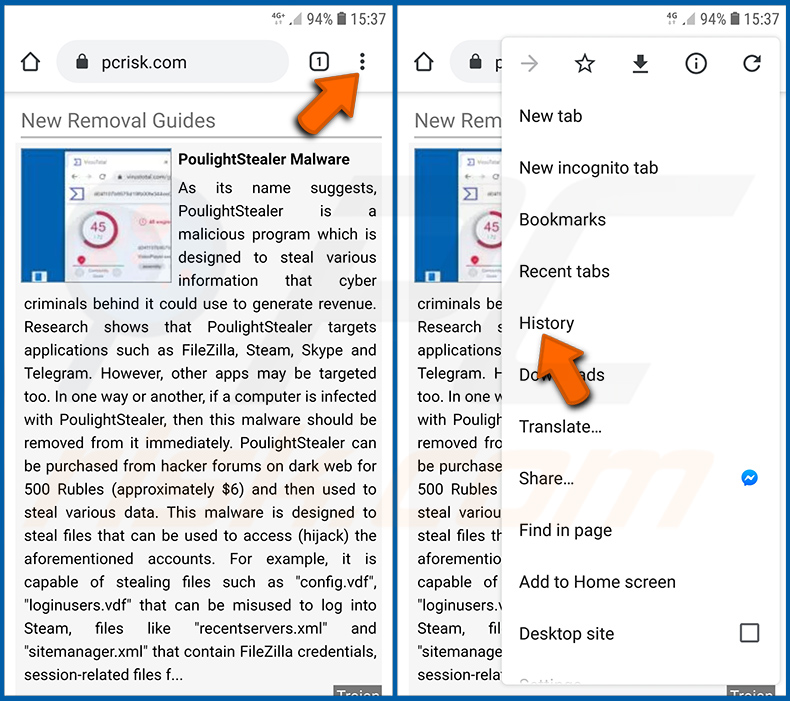

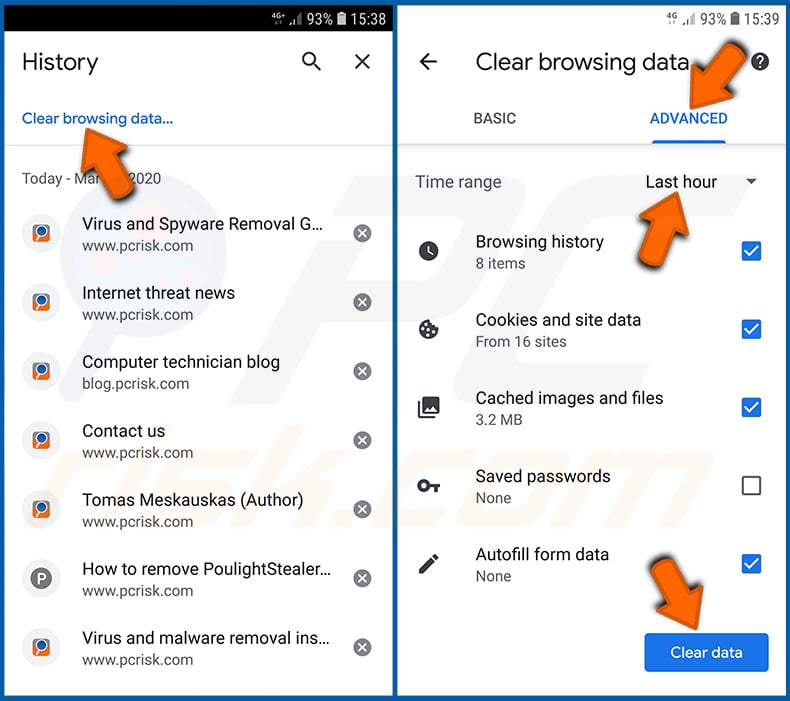

Usuń historię przeglądania z przeglądarki internetowej Chrome:

Stuknij przycisk "Menu" (trzy kropki w prawym górnym rogu ekranu) i wybierz "Historia" w otwartym menu rozwijanym.

Stuknij "Wyczyśćdane przeglądania", wybierz zakładkę "ZAAWANSOWANE", wybierz zakres czasu i typy danych, które chcesz usunąć, a następnie stuknij "Wyczyść dane".

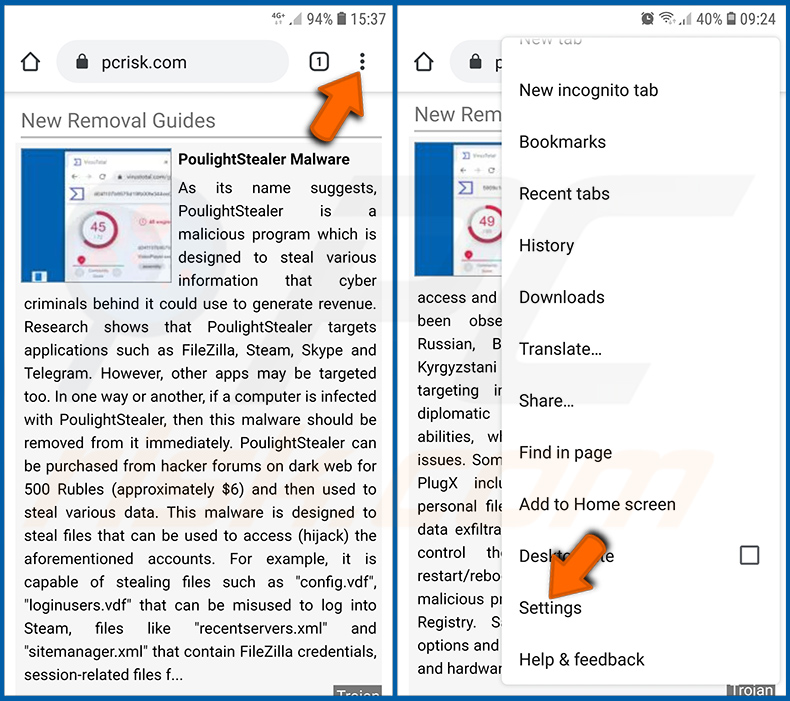

Wyłącz powiadomienia przeglądarki w przeglądarce Chrome:

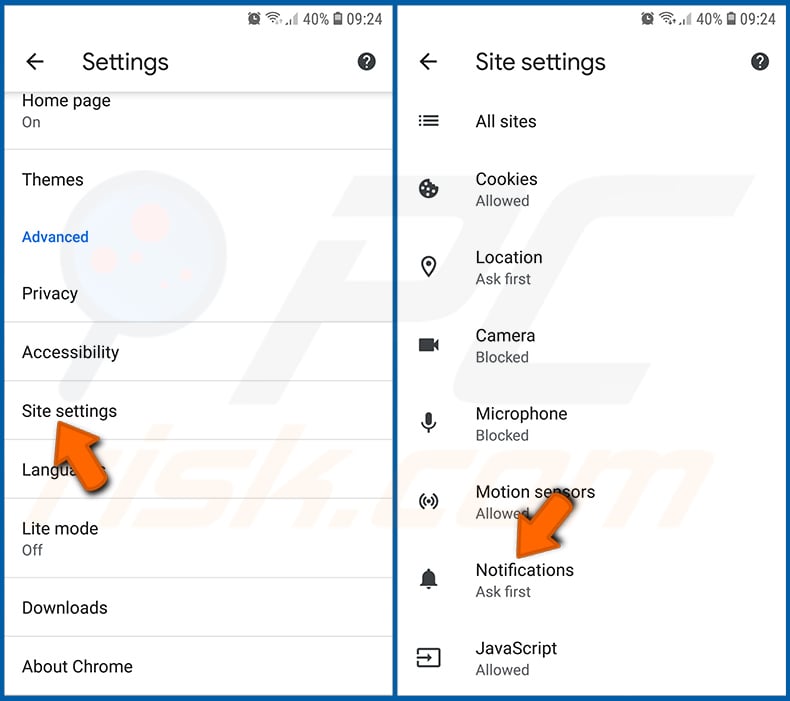

Naciśnij przycisk "Menu" (trzy kropki w prawym górnym rogu ekranu) i wybierz "Ustawienia" w otwartym menu rozwijanym.

Przewiń w dół, aż zobaczysz opcję "Ustawienia witryny" i dotknij jej. Przewiń w dół, aż zobaczysz opcję "Powiadomienia" i dotknij jej.

Znajdź witryny, które dostarczają powiadomienia przeglądarki, dotknij ich i kliknij "Wyczyść i zresetuj". Spowoduje to usunięcie uprawnień przyznanych tym witrynom do dostarczania powiadomień. Jednak po ponownym odwiedzeniu tej samej witryny może ona ponownie poprosić o pozwolenie. Możesz wybrać, czy chcesz udzielić tych uprawnień, czy nie (jeśli zdecydujesz się odmówić, witryna przejdzie do sekcji "Zablokowane" i nie będzie już pytać o pozwolenie).

Zresetuj przeglądarkę internetową Chrome:

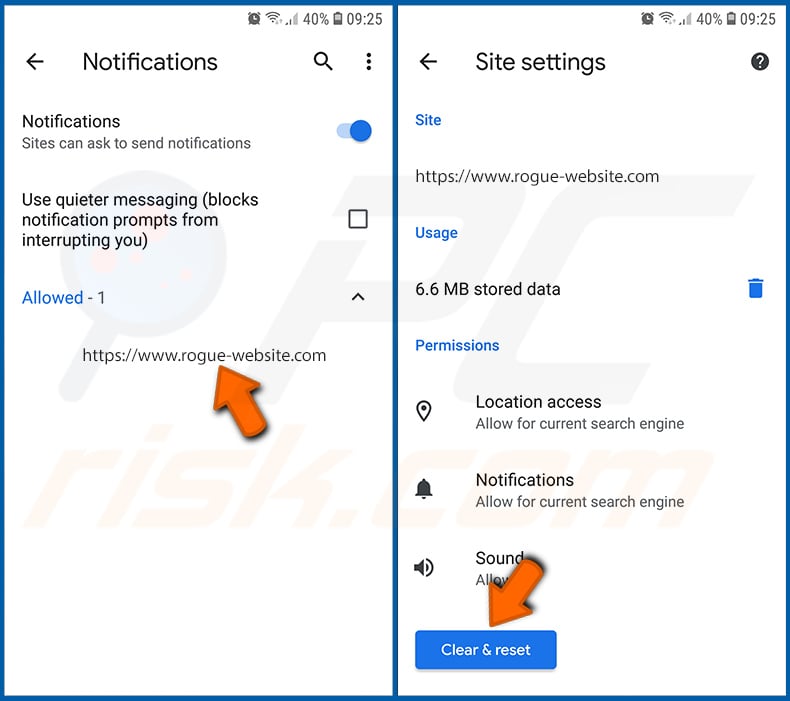

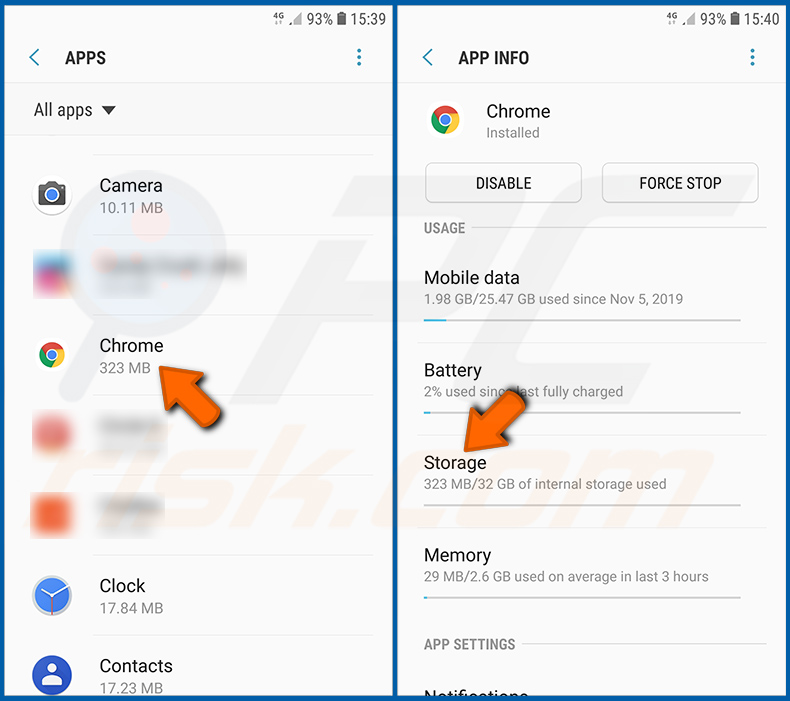

Przejdź do "Ustawień", przewiń w dół, aż zobaczysz "Aplikacje" i dotknij jej.

Przewiń w dół, aż znajdziesz aplikację "Chrome", wybierz ją i dotknij opcji "Pamięć".

Stuknij "ZARZĄDZAJ PAMIĘCIĄ", a następnie "WYCZYŚĆ WSZYSTKIE DANE" i potwierdź akcję, stukając "OK". Należy pamiętać, że zresetowanie przeglądarki spowoduje usunięcie wszystkich przechowywanych w niej danych. Oznacza to, że wszystkie zapisane loginy/hasła, historia przeglądania, ustawienia inne niż domyślne i inne dane zostaną usunięte. Konieczne będzie również ponowne zalogowanie się do wszystkich witryn.

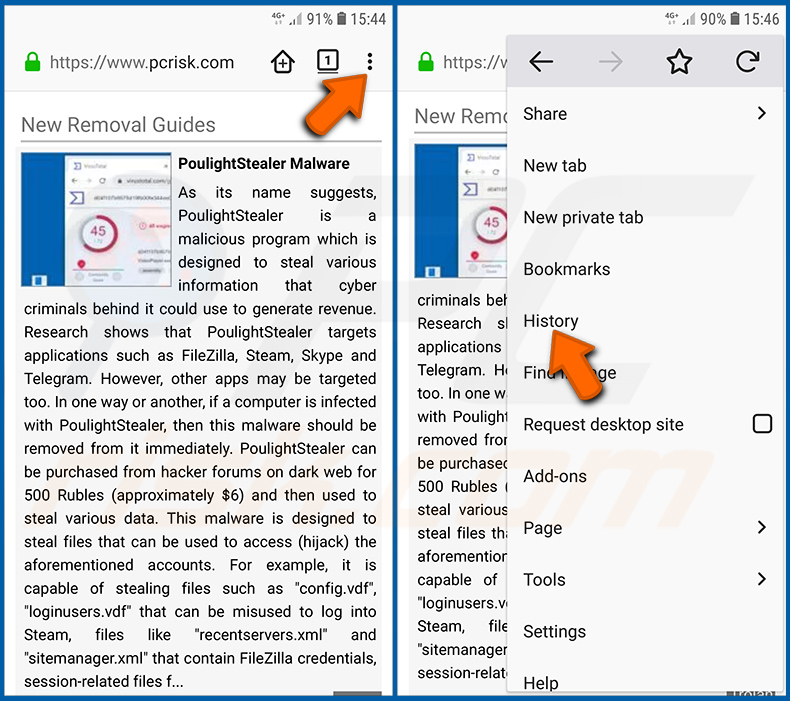

Usuwanie historii przeglądania w przeglądarce Firefox:

Stuknij przycisk "Menu" (trzy kropki w prawym górnym rogu ekranu) i wybierz "Historia" w otwartym menu rozwijanym.

Przewiń w dół, aż zobaczysz "Wyczyśćprywatne dane" i dotknij go. Wybierz typy danych, które chcesz usunąć i dotknij "WYCZYŚĆ DANE".

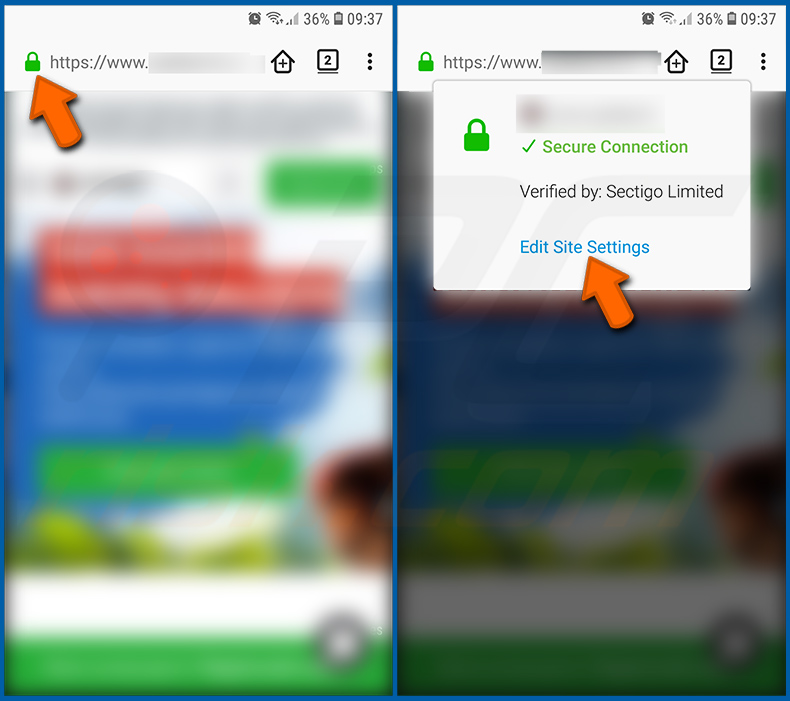

Wyłącz powiadomienia przeglądarki w przeglądarce Firefox:

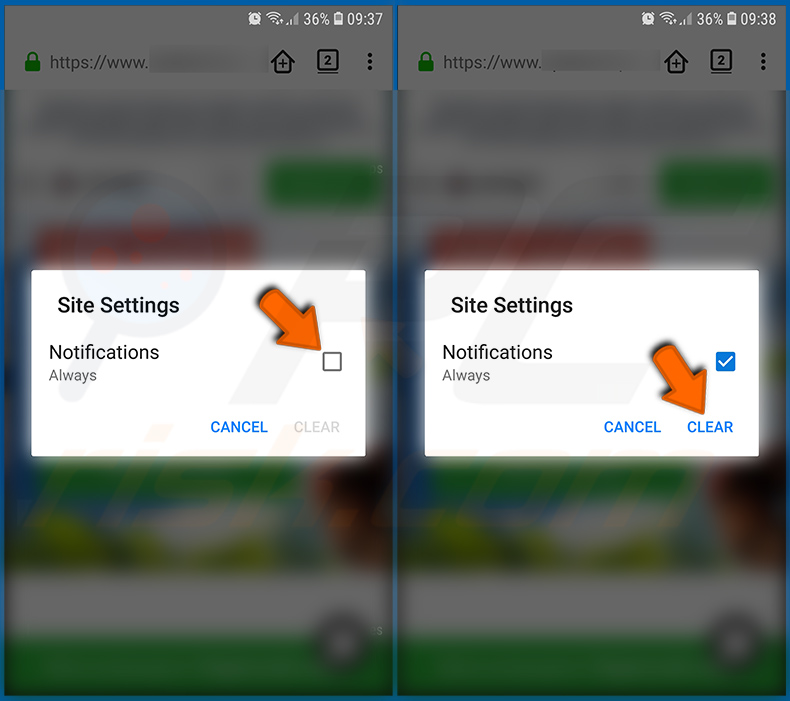

Odwiedź witrynę, która dostarcza powiadomienia przeglądarki, dotknij ikony wyświetlanej po lewej stronie paska adresu URL (ikona niekoniecznie będzie "kłódką") i wybierz "Edytuj ustawienia witryny".

W otwartym wyskakującym okienku zaznacz opcję "Powiadomienia" i naciśnij "WYCZYŚĆ".

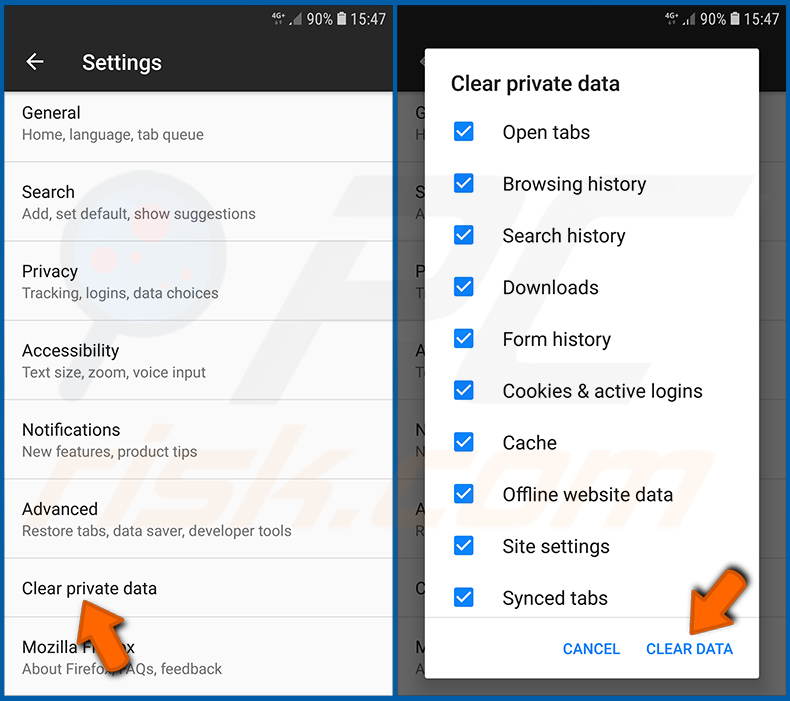

Zresetuj przeglądarkę Firefox:

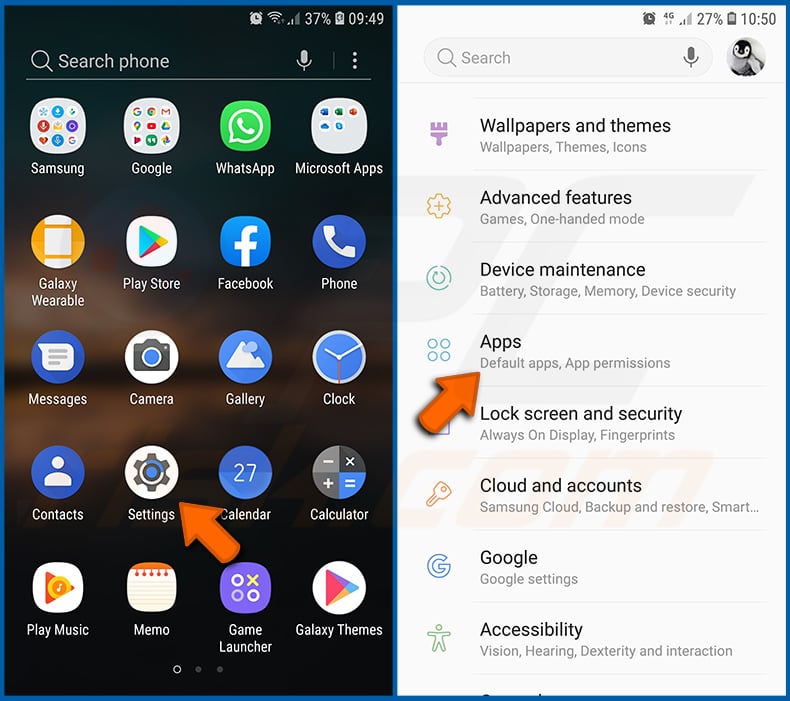

Przejdź do "Ustawień", przewiń w dół, aż zobaczysz "Aplikacje" i dotknij jej.

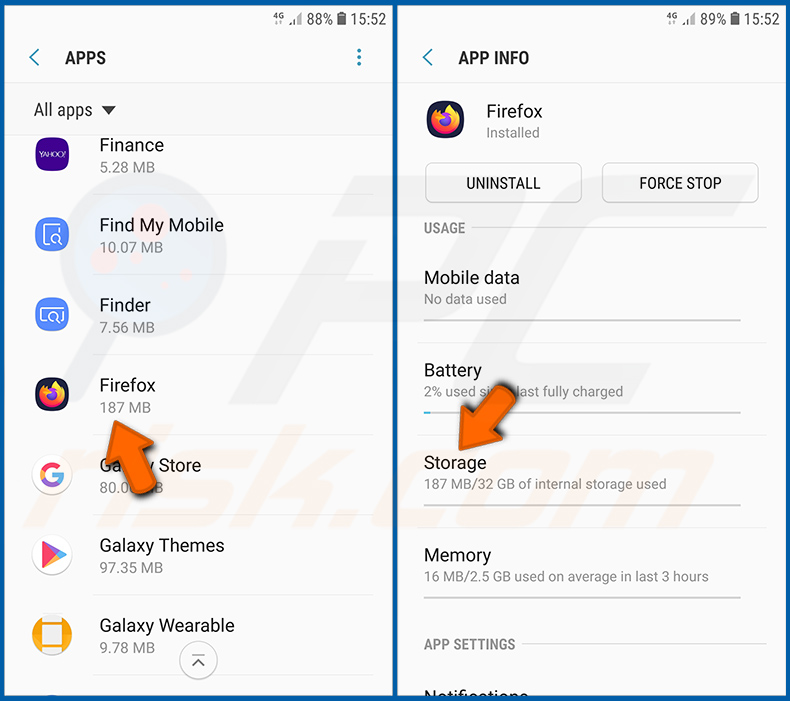

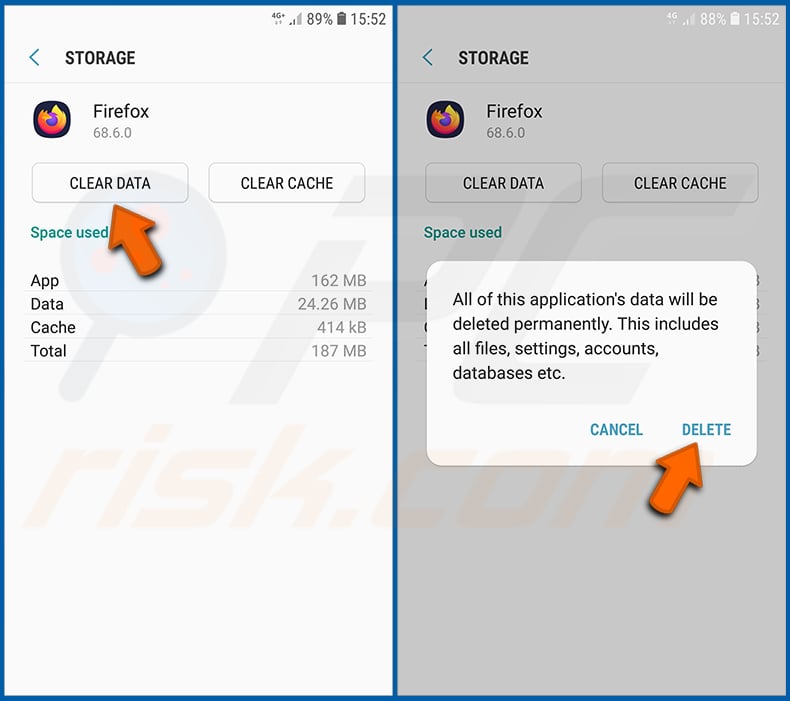

Przewiń w dół, aż znajdziesz aplikację "Firefox", wybierz ją i dotknij opcji "Pamięć".

Stuknij "WYCZYŚĆ DANE" i potwierdź akcję, stukając "USUŃ". Należy pamiętać, że zresetowanie przeglądarki spowoduje usunięcie wszystkich przechowywanych w niej danych. Oznacza to, że wszystkie zapisane loginy/hasła, historia przeglądania, ustawienia inne niż domyślne i inne dane zostaną usunięte. Konieczne będzie również ponowne zalogowanie się do wszystkich witryn.

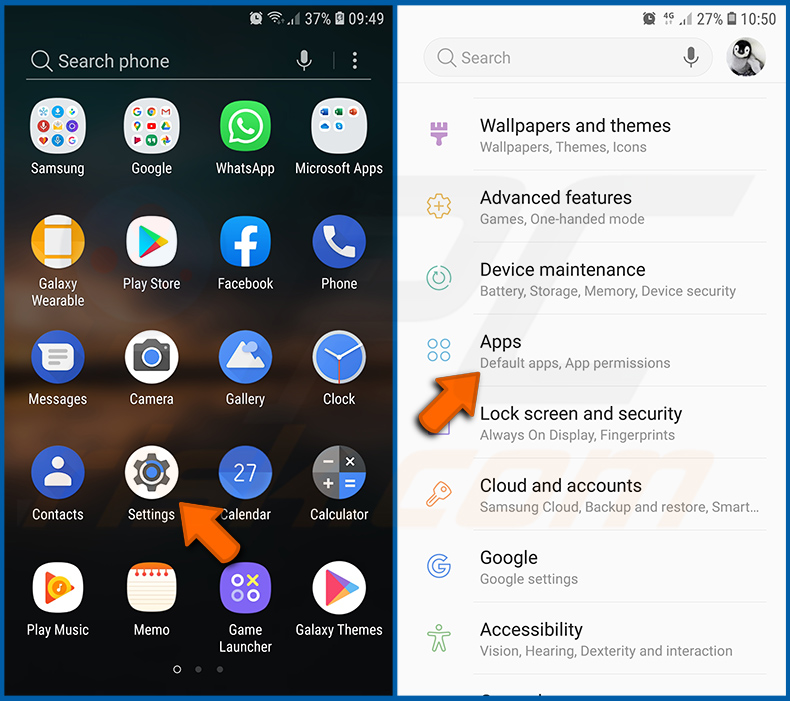

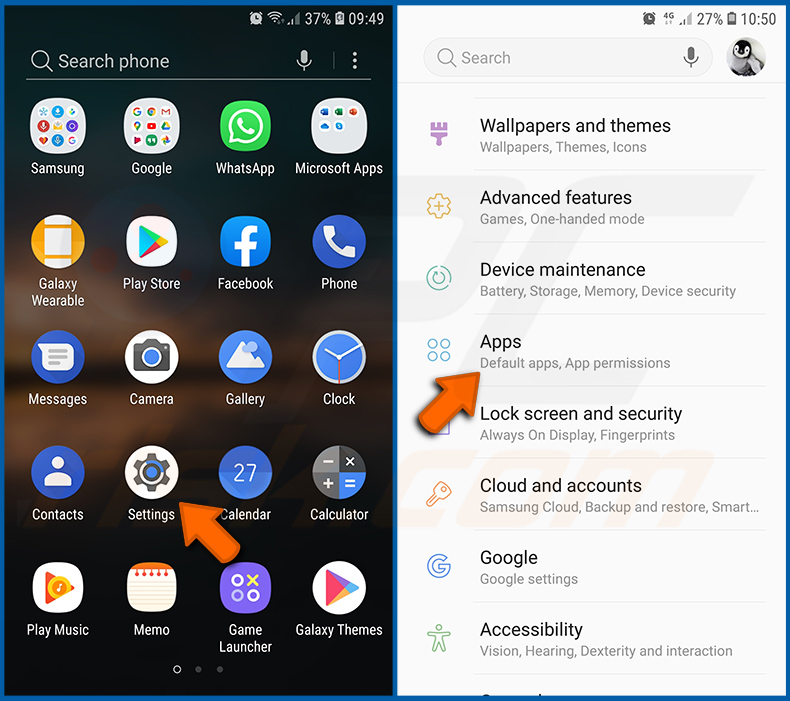

Odinstaluj potencjalnie niechciane i/lub złośliwe aplikacje:

Przejdź do "Ustawień", przewiń w dół, aż zobaczysz "Aplikacje" i dotknij go.

Przewiń w dół, aż zobaczysz potencjalnie niechcianą i/lub złośliwą aplikację, wybierz ją i dotknij "Odinstaluj". Jeśli z jakiegoś powodu nie możesz usunąć wybranej aplikacji (np. pojawia się komunikat o błędzie), spróbuj użyć "Trybu awaryjnego".

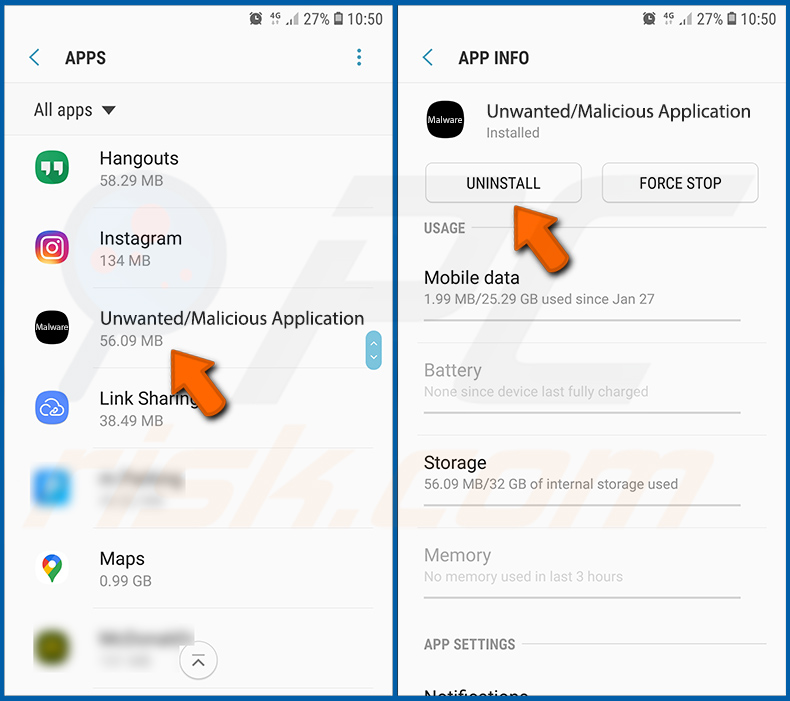

Uruchom urządzenie z Androidem w "trybie awaryjnym":

"Trybbezpieczny" w systemie operacyjnym Android tymczasowo uniemożliwia uruchamianie wszystkich aplikacji innych firm. Korzystanie z tego trybu jest dobrym sposobem na diagnozowanie i rozwiązywanie różnych problemów (np. usuwanie złośliwych aplikacji, które uniemożliwiają użytkownikom wykonywanie tych czynności, gdy urządzenie działa "normalnie").

Naciśnij przycisk "Power" i przytrzymaj go, aż zobaczysz ekran "Power off". Stuknij ikonę "Wyłącz" i przytrzymaj ją. Po kilku sekundach pojawi się opcja "Tryb bezpieczny", którą będzie można uruchomić po ponownym uruchomieniu urządzenia.

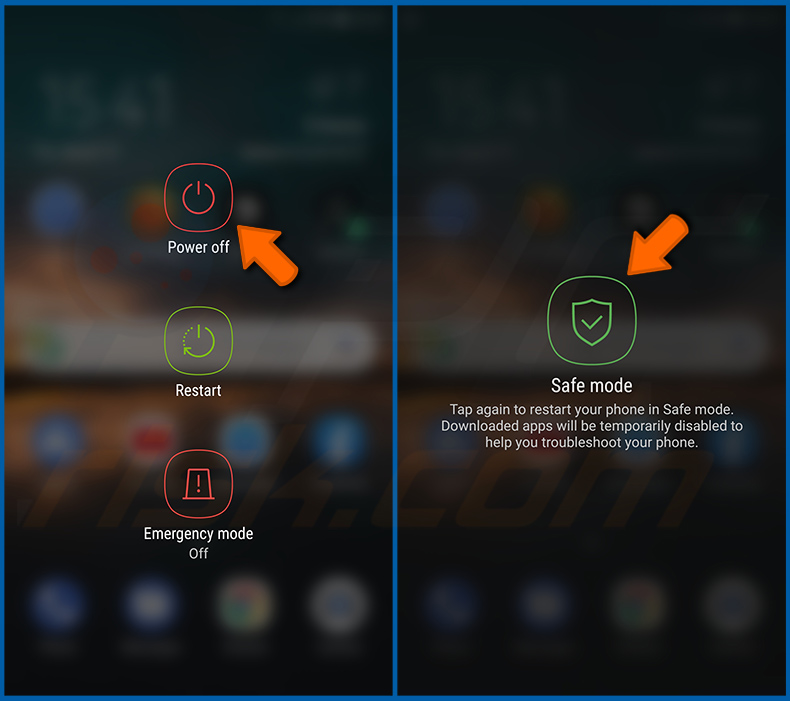

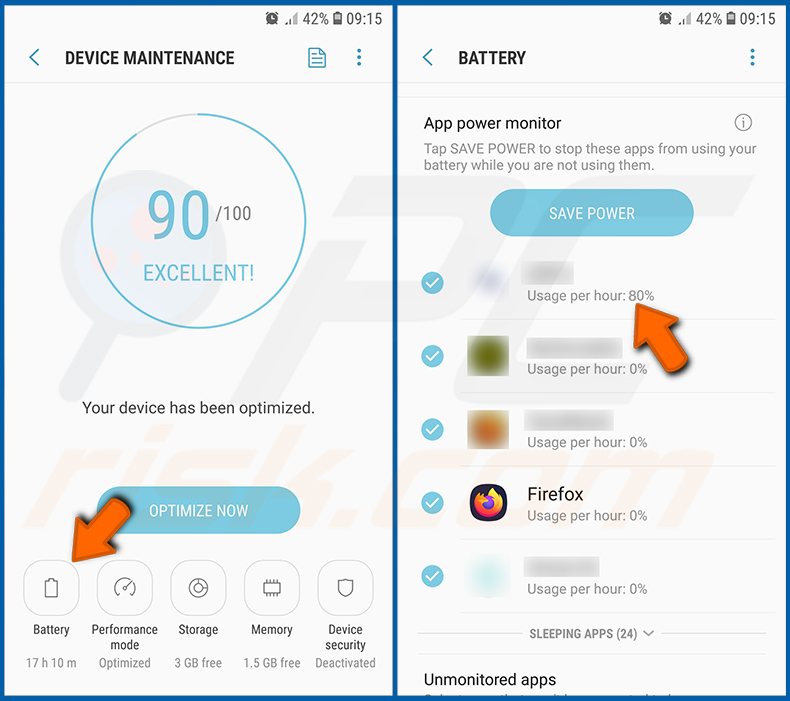

Sprawdź zużycie baterii przez różne aplikacje:

Przejdź do "Ustawień", przewiń w dół, aż zobaczysz "Konserwacja urządzenia" i stuknij ją.

Stuknij "Bateria" i sprawdź użycie każdej aplikacji. Legalne/oryginalne aplikacje są zaprojektowane tak, aby zużywać jak najmniej energii, aby zapewnić jak najlepsze wrażenia użytkownika i oszczędzać energię. Dlatego wysokie zużycie baterii może wskazywać, że aplikacja jest złośliwa.

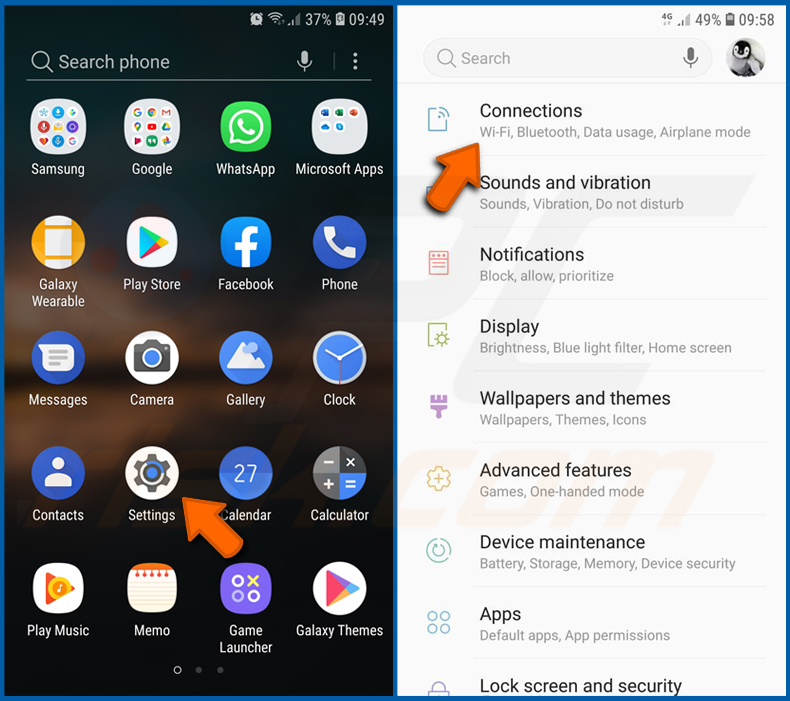

Sprawdź zużycie danych przez różne aplikacje:

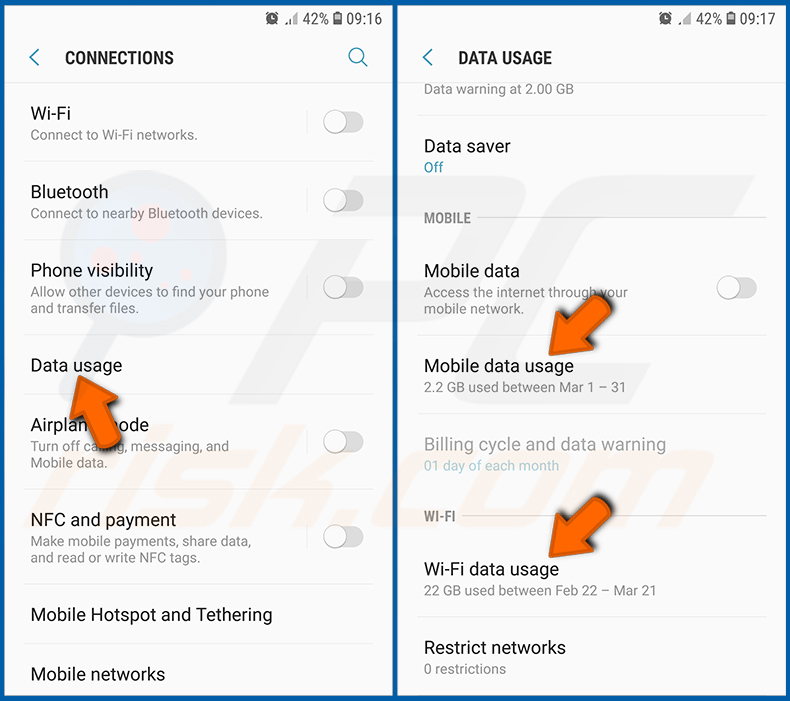

Przejdź do "Ustawień", przewiń w dół, aż zobaczysz "Połączenia" i dotknij go.

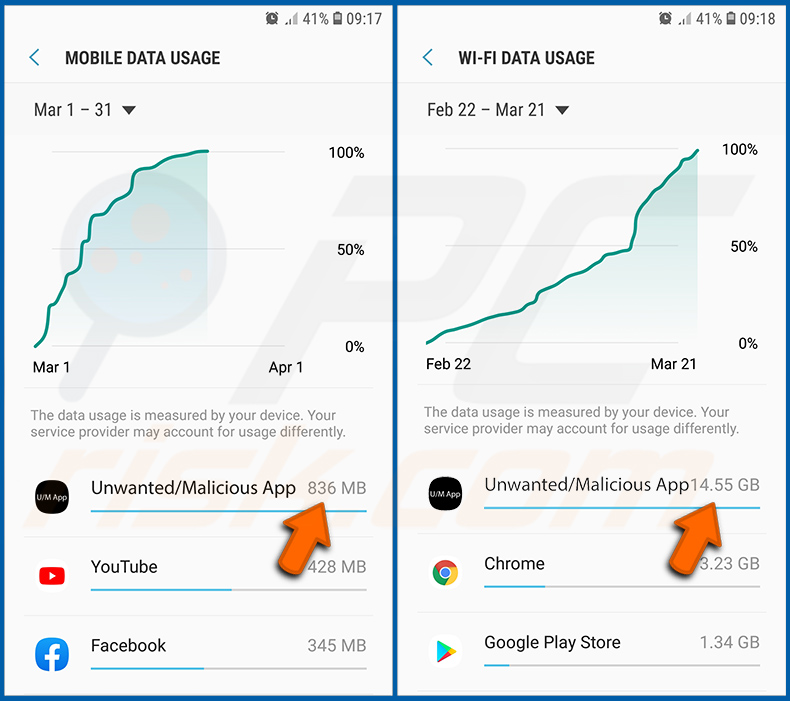

Przewiń w dół, aż zobaczysz "Wykorzystanie danych" i wybierz tę opcję. Podobnie jak w przypadku baterii, legalne / oryginalne aplikacje są zaprojektowane tak, aby zminimalizować zużycie danych w jak największym stopniu. Oznacza to, że duże zużycie danych może wskazywać na obecność złośliwej aplikacji. Należy pamiętać, że niektóre złośliwe aplikacje mogą być zaprojektowane do działania, gdy urządzenie jest podłączone tylko do sieci bezprzewodowej. Z tego powodu należy sprawdzić wykorzystanie danych zarówno w sieci komórkowej, jak i Wi-Fi.

Jeśli znajdziesz aplikację, która zużywa dużo danych, mimo że nigdy jej nie używasz, zdecydowanie zalecamy odinstalowanie jej tak szybko, jak to możliwe.

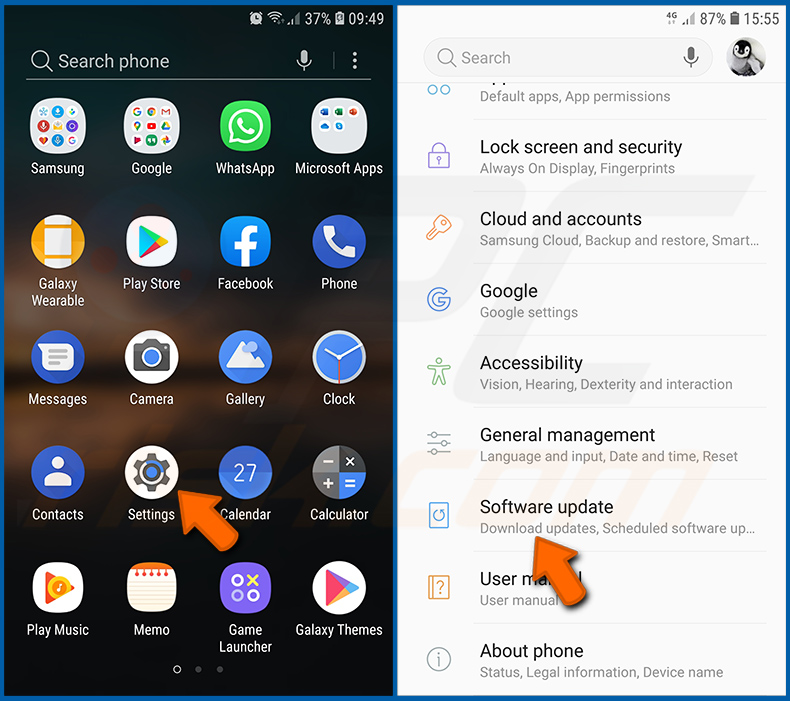

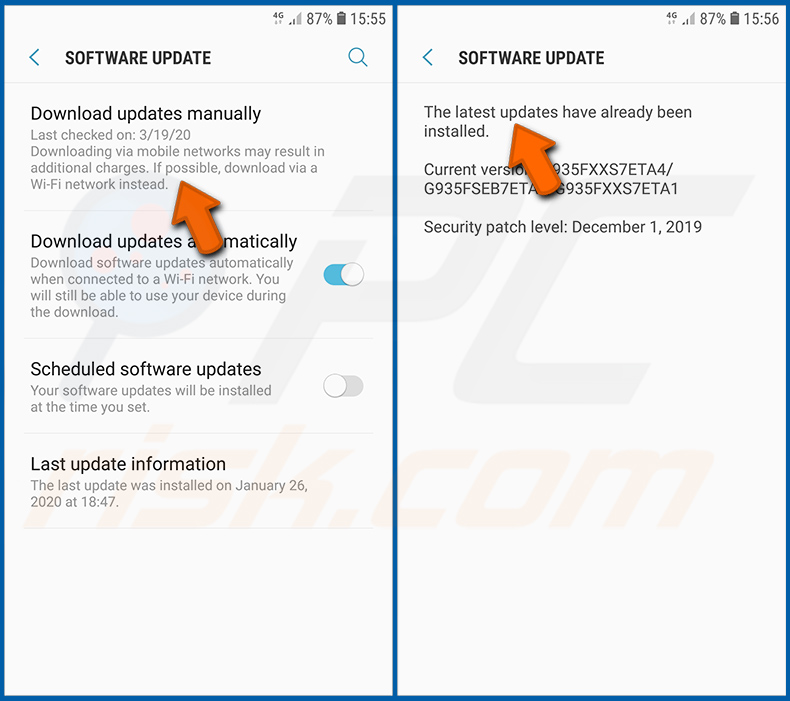

Zainstaluj najnowsze aktualizacje oprogramowania:

Utrzymywanie aktualnego oprogramowania jest dobrą praktyką, jeśli chodzi o bezpieczeństwo urządzenia. Producenci urządzeń stale wydają różne poprawki bezpieczeństwa i aktualizacje Androida w celu naprawienia błędów i usterek, które mogą być wykorzystywane przez cyberprzestępców. Nieaktualny system jest znacznie bardziej podatny na ataki, dlatego zawsze należy upewnić się, że oprogramowanie urządzenia jest aktualne.

Przejdź do "Ustawień", przewiń w dół, aż zobaczysz "Aktualizację oprogramowania" i dotknij jej.

Stuknij "Pobierz aktualizacje ręcznie" i sprawdź, czy dostępne są jakieś aktualizacje. Jeśli tak, zainstaluj je natychmiast. Zalecamy również włączenie opcji "Pobieraj aktualizacje automatycznie" - umożliwi to systemowi powiadamianie o wydaniu aktualizacji i/lub jej automatyczną instalację.

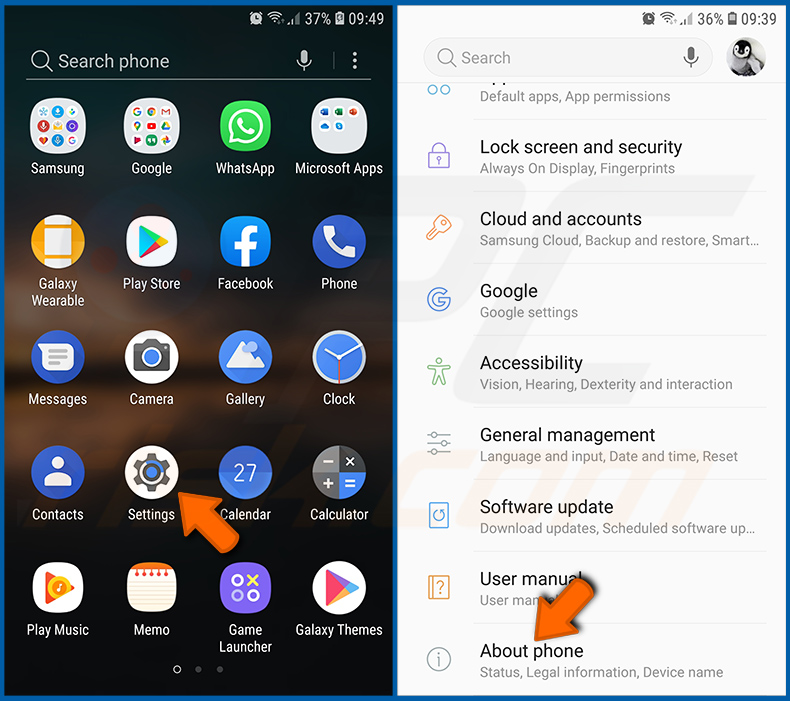

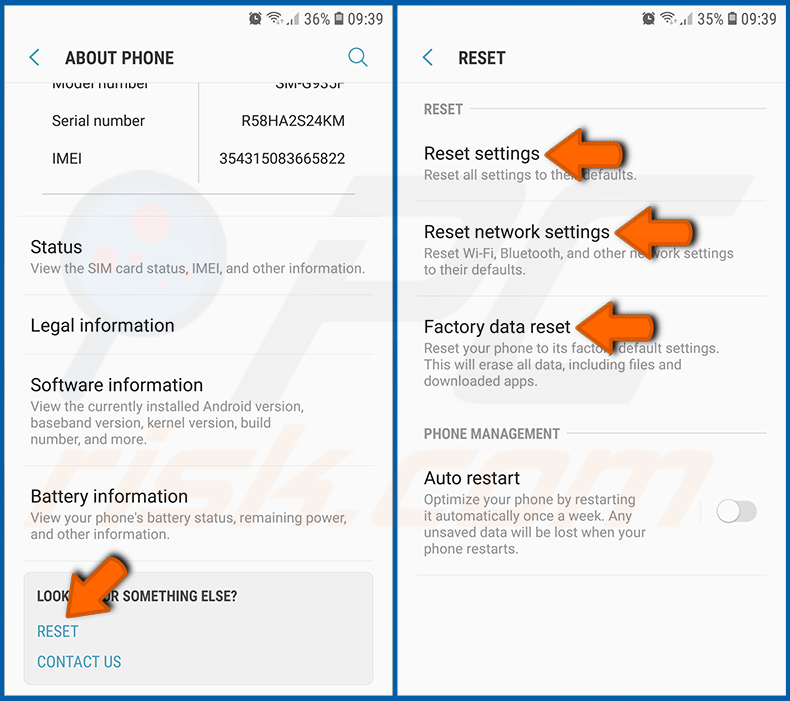

Zresetuj system do stanu domyślnego:

Przywrócenie ustawień fabrycznych to dobry sposób na usunięcie wszystkich niechcianych aplikacji, przywrócenie domyślnych ustawień systemu i ogólne wyczyszczenie urządzenia. Należy jednak pamiętać, że wszystkie dane w urządzeniu zostaną usunięte, w tym zdjęcia, pliki wideo / audio, numery telefonów (przechowywane w urządzeniu, a nie na karcie SIM), wiadomości SMS i tak dalej. Innymi słowy, urządzenie zostanie przywrócone do stanu pierwotnego.

Możesz również przywrócić podstawowe ustawienia systemowe i/lub po prostu ustawienia sieciowe.

Przejdź do "Ustawień", przewiń w dół, aż zobaczysz "Informacje o telefonie" i dotknij go.

Przewiń w dół, aż zobaczysz "Resetuj" i dotknij go. Teraz wybierz czynność, którą chcesz wykonać:

"Resetujustawienia" - przywróć wszystkie ustawienia systemowe do wartości domyślnych;

"Resetuj ustawienia sieciowe" - przywróć wszystkie ustawienia związane z siecią do wartości domyślnych;

"Przywracanie danych fabrycznych" - zresetuj cały system i całkowicie usuń wszystkie zapisane dane;

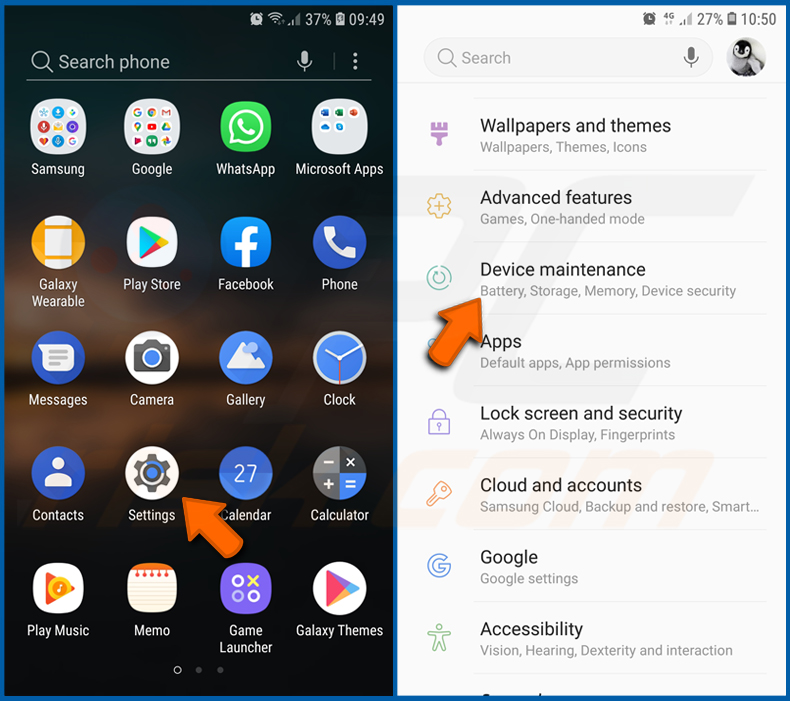

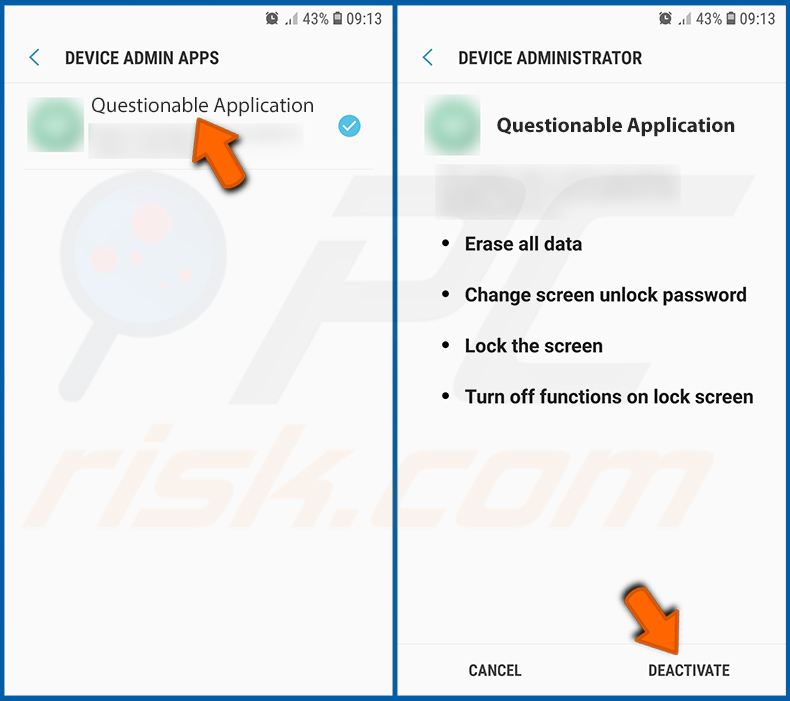

Wyłącz aplikacje, które mają uprawnienia administratora:

Jeśli złośliwa aplikacja uzyska uprawnienia administratora, może poważnie uszkodzić system. Aby zapewnić maksymalne bezpieczeństwo urządzenia, należy zawsze sprawdzać, które aplikacje mają takie uprawnienia i wyłączać te, które nie powinny.

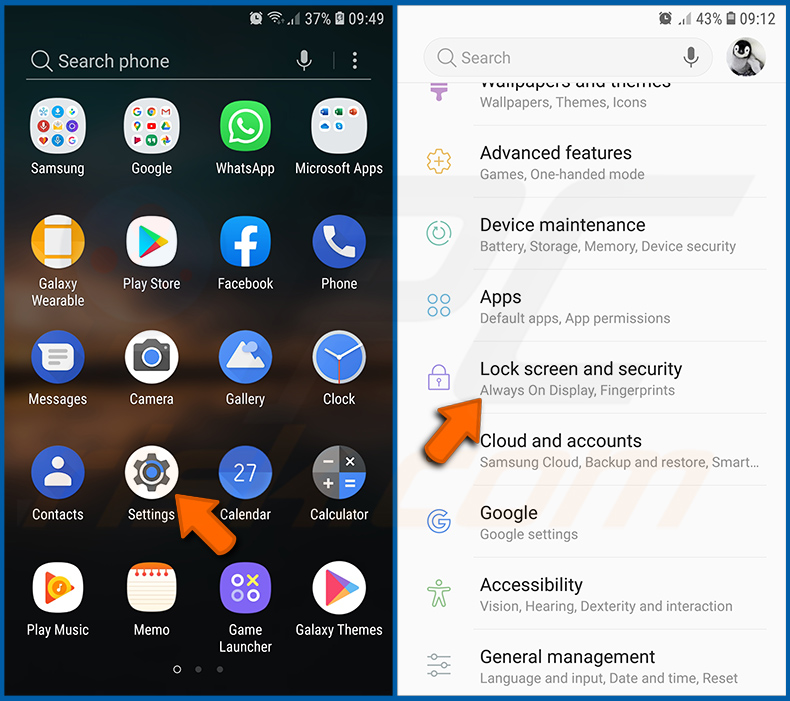

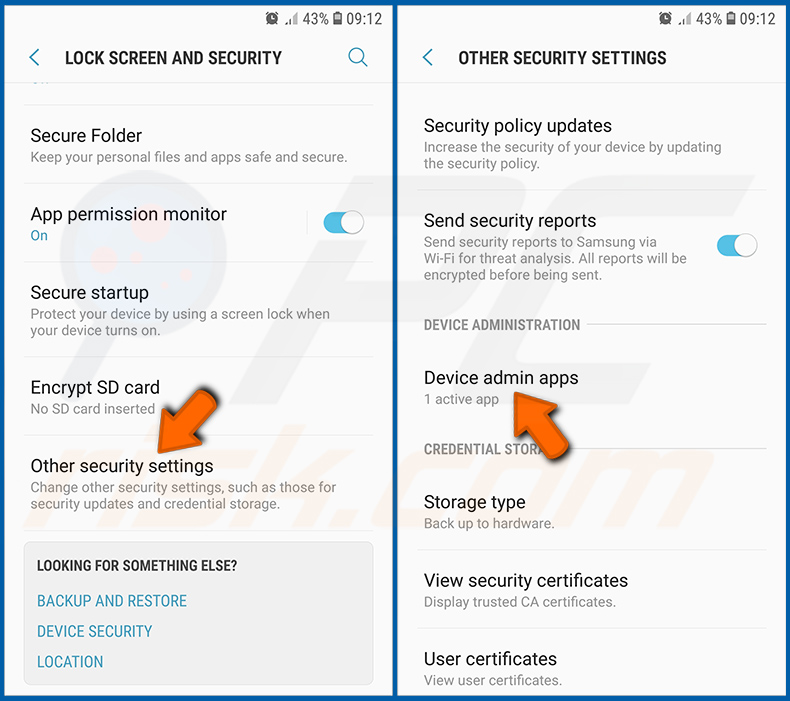

Przejdź do "Ustawień", przewiń w dół, aż zobaczysz "Ekran blokady i zabezpieczenia" i dotknij go.

Przewiń w dół, aż zobaczysz "Inne ustawienia zabezpieczeń", dotknij go, a następnie dotknij "Aplikacje administratora urządzenia".

Zidentyfikuj aplikacje, które nie powinny mieć uprawnień administratora, stuknij je, a następnie stuknij "DEAKTYWUJ".

Często zadawane pytania (FAQ)

Moje urządzenie z Androidem jest zainfekowane złośliwym oprogramowaniem Mandrake, czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Usuwanie złośliwego oprogramowania rzadko wymaga formatowania.

Jakie są największe problemy, które może powodować złośliwe oprogramowanie Mandrake?

Zagrożenia związane z infekcją zależą od możliwości złośliwego oprogramowania i sposobu działania cyberprzestępców. Mandrake to oprogramowanie szpiegujące, którego celem są różne dane logowania. Ogólnie rzecz biorąc, infekcje tego rodzaju mogą skutkować poważnymi problemami z prywatnością, stratami finansowymi i kradzieżą tożsamości.

Jaki jest cel złośliwego oprogramowania Mandrake?

Złośliwe oprogramowanie jest wykorzystywane głównie w celach zarobkowych. Jednak cyberprzestępcy mogą również wykorzystywać złośliwe oprogramowanie do rozrywki, prowadzenia osobistych zemst, zakłócania procesów (np. stron internetowych, usług, firm, organizacji itp.) oraz przeprowadzania ataków motywowanych politycznie/geopolitycznie.

Jak złośliwe oprogramowanie Mandrake przeniknęło na moje urządzenie z Androidem?

Mandrake był aktywnie dystrybuowany za pośrednictwem Google Play pod postacią różnych niewinnie wyglądających aplikacji. Inne metody rozprzestrzeniania nie są mało prawdopodobne.

Szeroko rozpowszechnione techniki dystrybucji obejmują: pobieranie drive-by, wiadomości e-mail/wiadomości spamowe, oszustwa internetowe, złośliwe reklamy, niewiarygodne źródła pobierania (np. witryny z freeware i stron trzecich, sieci udostępniania P2P itp.), nielegalne narzędzia do aktywacji oprogramowania ("cracks") i fałszywe aktualizacje. Niektóre złośliwe programy mogą nawet samodzielnie rozprzestrzeniać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Tak, Combo Cleaner został zaprojektowany do skanowania systemów i eliminowania zagrożeń. Potrafi wykryć i usunąć większość znanych infekcji złośliwym oprogramowaniem. Należy pamiętać, że wysokiej klasy złośliwe oprogramowanie zazwyczaj ukrywa się głęboko w systemach - dlatego wykonanie pełnego skanowania systemu jest kluczowe.

▼ Pokaż dyskusję