Instrukcje usuwania złośliwego oprogramowania typu stealer Banshee

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Jakim rodzajem złośliwego oprogramowania jest Banshee?

Banshee to złośliwe oprogramowanie typu stealer atakujące systemy operacyjne Mac. Ten złośliwy program może wyodrębniać i eksfiltrować dane związane z systemem, przeglądarkami i portfelami kryptowalut. Przede wszystkim Banshee szuka danych logowania i informacji związanych z finansami.

Przegląd złośliwego oprogramowania Banshee

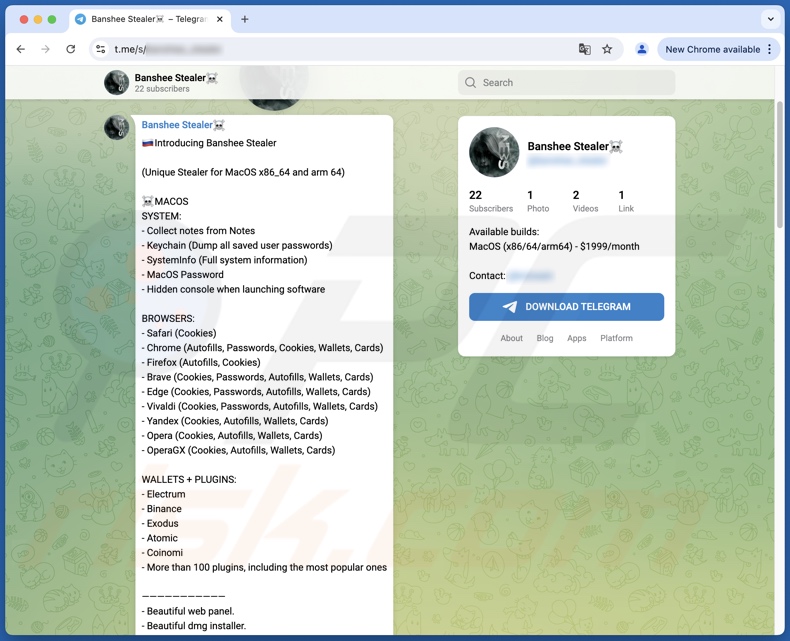

Po udanej infiltracji Banshee rozpoczyna swoje złośliwe operacje, zbierając odpowiednie dane urządzenia (np. nazwę urządzenia, wersję systemu operacyjnego, szczegóły dotyczące sprzętu itp.) Z systemu macOS ten złodziej może uzyskać informacje z Notatek, hasła systemowego / użytkownika i poświadczeń logowania przechowywanych w Keychain (natywny menedżer haseł Mac).

Ponadto Banshee może wydobywać dane z przeglądarek, w tym internetowe pliki cookie, autouzupełnianie (np. nazwy użytkowników), hasła, dane kart kredytowych/debetowych i rozszerzenia kryptowalut.

Jednak to, jakie informacje można uzyskać, zależy od przeglądarek ofiar: wszystkie powyższe można wyodrębnić z Google Chrome, Microsoft Edge, Vivaldi i Brave; wszystkie oprócz haseł z Opery, OperaGX i Yandex; autouzupełnianie i hasła z Mozilla Firefox; i tylko pliki cookie z Safari.

Ponadto złośliwe oprogramowanie atakuje portfele kryptowalut. Zgodnie z materiałami promocyjnymi, Banshee może pozyskiwać dane powiązane z ponad setką rozszerzeń przeglądarki kryptowalut. Kradnący atakuje jednak również portfele desktopowe, takie jak Atomic, Binance, Coinomi, Electrum i Exodus.

Warto wspomnieć, że twórcy złośliwego oprogramowania często ulepszają swoje oprogramowanie i metodologie. Dlatego też potencjalne przyszłe iteracje Banshee mogą mieć bardziej rozbudowaną listę celów lub dodatkowe/różne funkcje.

Podsumowując, obecność złośliwego oprogramowania, takiego jak Banshee, na urządzeniach może prowadzić do poważnych problemów z prywatnością, strat finansowych i kradzieży tożsamości.

| Nazwa | Banshee malware |

| Typ zagrożenia | Złośliwe oprogramowanie dla komputerów Mac, wirus Mac, kradzież |

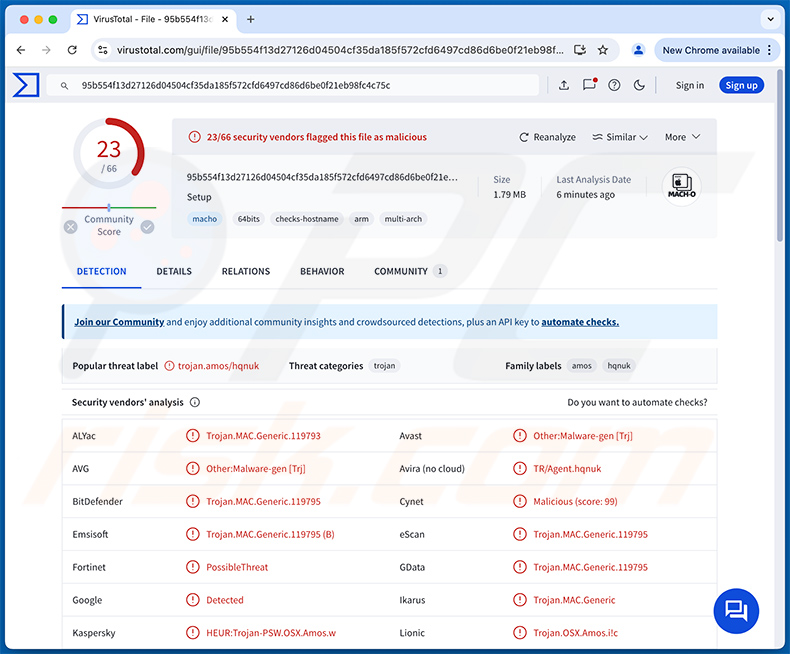

| Nazwy wykrywania | Avast (Other:Malware-gen [Trj]), Combo Cleaner (Trojan.MAC.Generic.119795), Emsisoft (Trojan.MAC.Generic.119795 (B)), Kaspersky (HEUR:Trojan-PSW.OSX.Amos.w), Pełna lista wykryć (VirusTotal) |

| Objawy | Trojany są zaprojektowane tak, aby ukradkiem infiltrować komputer ofiary i pozostawać cichym, a zatem żadne szczególne objawy nie są wyraźnie widoczne na zainfekowanym komputerze. |

| Metody dystrybucji | Zainfekowane załączniki wiadomości e-mail, złośliwe reklamy online, inżynieria społeczna, "pęknięcia" oprogramowania. |

| Szkody | Kradzież haseł i informacji bankowych, kradzież tożsamości, dodanie komputera ofiary do botnetu. |

| Usuwanie malware (Mac) | Aby usunąć możliwe infekcje malware, przeskanuj komputer Mac profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Przykłady złośliwego oprogramowania dla komputerów Mac

Zbadaliśmy niezliczone próbki złośliwego oprogramowania; ROD, Poseidon, PureLand i GoSorry to tylko kilka z naszych artykułów na temat programów kradnących ukierunkowanych na komputery Mac. Oprogramowanie do kradzieży danych może szukać tylko określonych szczegółów lub szerokiego zakresu danych. Co więcej, takie możliwości są powszechne dla różnych rodzajów złośliwego oprogramowania i nie są zarezerwowane wyłącznie dla złodziei.

Niezależnie jednak od sposobu działania złośliwego oprogramowania - jego obecność w systemie zagraża integralności urządzenia i bezpieczeństwu użytkownika. Dlatego wszystkie zagrożenia muszą być usuwane natychmiast po wykryciu.

Jak Banshee przeniknął do mojego komputera?

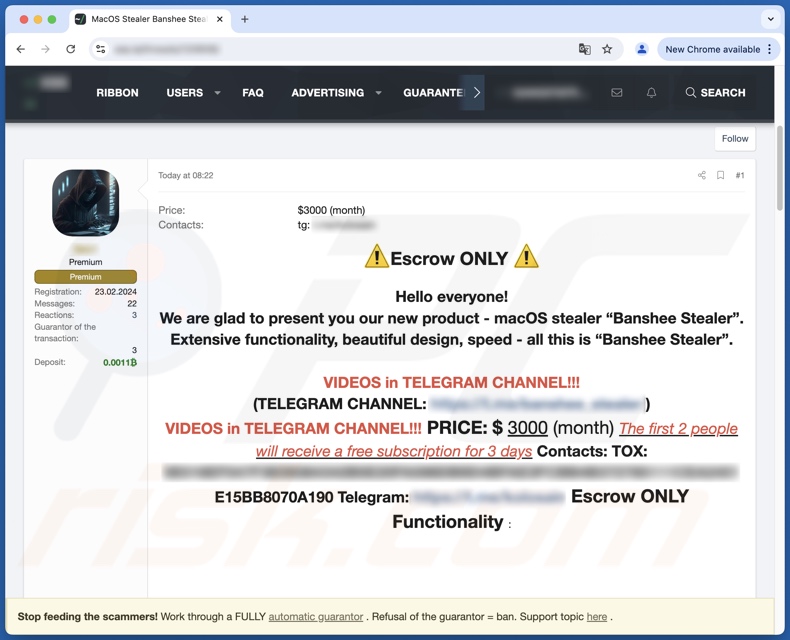

Banshee jest promowany przez jego twórców na forach hakerskich i Telegramie. Jednak cena za kradzież różni się: na forach - 3000 USD (miesięcznie), podczas gdy na Telegramie - 1999 USD miesięcznie. Ponieważ Banshee można kupić, sposób jego rozprzestrzeniania zależy od cyberprzestępców używających go w danym momencie (tj. techniki dystrybucji mogą się różnić w zależności od ataku).

Ogólnie rzecz biorąc, złośliwe oprogramowanie rozprzestrzenia się przy użyciu phishingu i technik inżynierii społecznej. Złośliwe programy są zazwyczaj ukryte lub dołączone do zwykłego oprogramowania/plików multimedialnych. Mogą to być archiwa (ZIP, RAR itp.), pliki wykonywalne (.exe, .run itp.), dokumenty (Microsoft Office, Microsoft OneNote, PDF itp.), skrypty JavaScript itp. Infekcja jest wyzwalana, gdy złośliwy plik zostanie wykonany, uruchomiony lub w inny sposób otwarty.

Powszechne metody dystrybucji złośliwego oprogramowania obejmują: trojany typu backdoor/loader, pobieranie drive-by (ukradkowe/zwodnicze), złośliwe załączniki lub linki w wiadomościach spamowych (np, ), oszustwa internetowe, złośliwe reklamy, podejrzane źródła pobierania (np. witryny z freeware i stron trzecich, sieci udostępniania Peer-to-Peer itp.), pirackie treści, nielegalne narzędzia do aktywacji oprogramowania ("cracks") i fałszywe aktualizacje.

Ponadto niektóre złośliwe programy mogą rozprzestrzeniać się samodzielnie za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej (np. zewnętrznych dysków twardych, pamięci flash USB itp.).

Jak uniknąć instalacji złośliwego oprogramowania?

Zdecydowanie zalecamy czujność podczas przeglądania, ponieważ Internet jest pełen zwodniczych i złośliwych treści. Innym zaleceniem jest zachowanie ostrożności w przypadku przychodzących wiadomości e-mail i innych wiadomości. Nie wolno otwierać załączników ani linków znalezionych w podejrzanych/nieprawidłowych wiadomościach, ponieważ mogą one być zakaźne.

Ponadto wszystkie pliki do pobrania muszą pochodzić z oficjalnych i godnych zaufania kanałów. Zalecamy aktywację i aktualizację oprogramowania przy użyciu legalnych funkcji/narzędzi, ponieważ te uzyskane od stron trzecich mogą zawierać złośliwe oprogramowanie.

Zainstalowanie i aktualizowanie renomowanego programu antywirusowego ma kluczowe znaczenie dla bezpieczeństwa urządzenia i użytkownika. Programy zabezpieczające muszą być używane do regularnego skanowania systemu i usuwania wykrytych zagrożeń i problemów. Jeśli komputer jest już zainfekowany, zalecamy uruchomienie skanowania za pomocą Combo Cleaner, aby automatycznie wyeliminować infiltrowane złośliwe oprogramowanie.

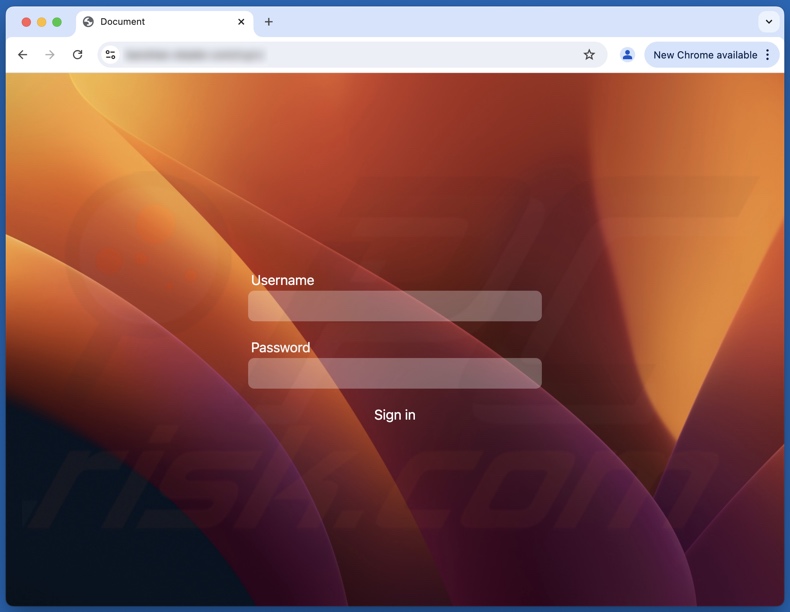

Zrzut ekranu panelu administracyjnego Banshee stealer:

Zrzut ekranu Banshee stealer promowany na forach hakerskich:

Zrzut ekranu Banshee stealer promowany na Telegramie:

Natychmiastowe automatyczne usunięcie malware na Mac:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania na Mac. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner dla Mac

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest ograniczony trzydniowy okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

Usuwanie potencjalnie niechcianych aplikacji:

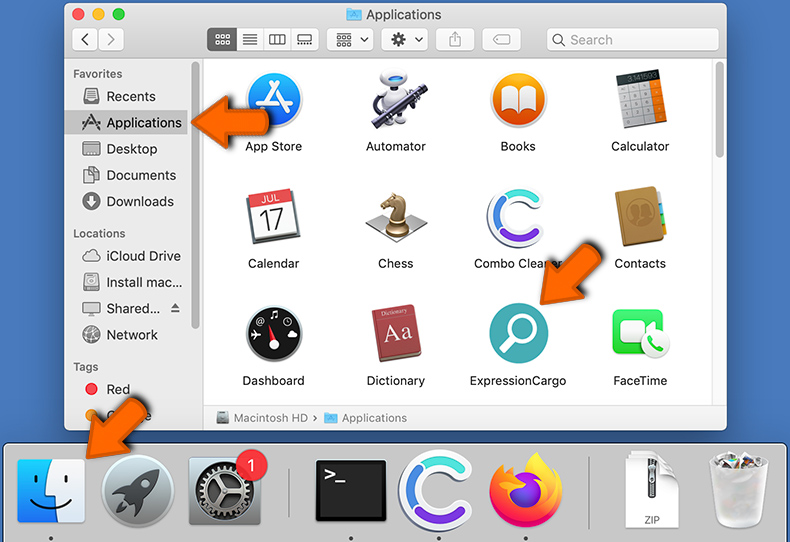

Usuń potencjalnie niechciane aplikacje z folderu "Aplikacje":

Kliknij ikonę Findera, w oknie Findera wybierz "Aplikacje". W folderze aplikacji poszukaj "MPlayerX", "NicePlayer" lub innych podejrzanych aplikacji i przeciągnij je do Kosza. Po usunięciu potencjalnie niechcianych aplikacji, które powodują reklamy online, przeskanuj komputer Mac w poszukiwaniu wszelkich pozostałych niepożądanych składników.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany złośliwym oprogramowaniem Banshee, czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Usuwanie złośliwego oprogramowania rzadko wymaga formatowania.

Jakie są największe zagrożenia powodowane przez złośliwe oprogramowanie Banshee?

Zagrożenia stwarzane przez infekcję zależą od funkcjonalności złośliwego oprogramowania i celów atakujących. Banshee to złodziej informacji, a takie infekcje wiążą się z poważnymi kwestiami prywatności, stratami finansowymi i kradzieżą tożsamości.

Jaki jest cel złośliwego oprogramowania Banshee?

Złośliwe oprogramowanie jest głównie wykorzystywane do generowania przychodów. Możliwe są jednak inne motywacje, takie jak poszukiwanie rozrywki przez cyberprzestępców, osobiste urazy, zakłócanie procesów (np. stron internetowych, usług, firm, organizacji itp.), haktywizm oraz powody polityczne/geopolityczne.

W jaki sposób złośliwe oprogramowanie Banshee przeniknęło do mojego komputera?

Złośliwe oprogramowanie jest rozpowszechniane głównie za pośrednictwem trojanów, pobierania drive-by, podejrzanych kanałów pobierania (np. witryn z freeware i darmowymi plikami, sieci udostępniania P2P itp.), oszustw internetowych, spamu, pirackich programów/mediów, nielegalnych narzędzi do aktywacji oprogramowania ("cracków") i fałszywych aktualizacji. Niektóre złośliwe programy mogą nawet samodzielnie rozprzestrzeniać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Tak, Combo Cleaner może skanować urządzenia i eliminować wszelkiego rodzaju zagrożenia. Potrafi wykryć i usunąć większość znanych infekcji złośliwym oprogramowaniem. Należy pamiętać, że wykonanie pełnego skanowania systemu jest niezbędne, ponieważ wyrafinowane złośliwe oprogramowanie zwykle ukrywa się głęboko w systemach.

▼ Pokaż dyskusję