Nie ufaj oszukańczym wiadomościom e-mail o treści "Is Visiting A More Convenient Way To Reach"

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Jakim rodzajem wiadomości e-mail jest "Is Visiting A More Convenient Way To Reach"?

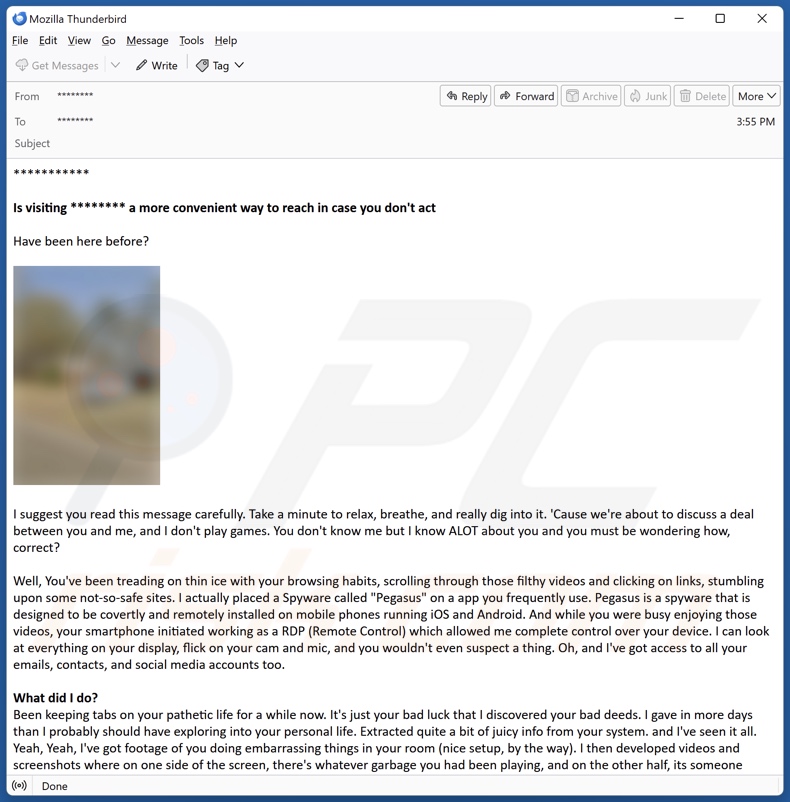

Po przeczytaniu wiadomości e-mail "Is Visiting A More Convenient Way To Reach" ustaliliśmy, że jest to spam. Ta wiadomość promuje oszustwo związane z sekstorcją.

E-mail twierdzi, że nadawca zainfekował smartfon odbiorcy i monitorował go. Oprócz uzyskania wrażliwych danych, nadawca rzekomo nakręcił seksualne wideo odbiorcy. Grozi, że wycieknie, jeśli nie otrzyma zapłaty.

Należy podkreślić, że wszystkie twierdzenia zawarte w tym spamie są fałszywe. Dlatego nie stanowi on żadnego zagrożenia dla odbiorców.

Oszustwo e-mail "Is Visiting A More Convenient Way To Reach" - przegląd wiadomości e-mail

Ta wiadomość spamowa oskarża odbiorcę o złe nawyki przeglądania Internetu. Nadawca twierdzi, że zainfekował aplikację często używaną przez odbiorcę złośliwym oprogramowaniem, które zostało następnie wykorzystane do uzyskania dostępu do smartfona Apple lub Android.

Trojan był wykorzystywany do monitorowania użytkownika. Podczas przeglądania stron internetowych dla dorosłych nieistniejące złośliwe oprogramowanie było wykorzystywane do nagrywania ekranu i użytkownika.

Odbiorca jest instruowany, aby zapłacić 1950 USD w kryptowalucie Bitcoin. W przypadku odmowy - nagranie wideo użytkownika o charakterze erotycznym zostanie wysłane na jego telefon, e-mail i kontakty w mediach społecznościowych. Dwadzieścia cztery godziny od momentu otwarcia wiadomości e-mail są przeznaczone na spełnienie żądań.

Należy powtórzyć, że informacje zawarte w tym liście są całkowicie fałszywe. W związku z tym nadawca nie zainfekował żadnych urządzeń złośliwym oprogramowaniem, ani nie posiada informacji o odbiorcach (np. żadnych filmów). W związku z tym wszystkie zagrożenia zawarte w wiadomości e-mail są puste.

Ofiary kampanii "Is Visiting A More Convenient Way To Reach" doświadczają strat finansowych. Ponieważ transakcje kryptowalutowe są praktycznie niewykrywalne - nie można ich cofnąć, co oznacza, że ofiary nie mogą odzyskać swoich środków.

| Nazwa | "Is Visiting A More Convenient Way To Reach" oszustwo związane z sekstorcją |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo |

| Fałszywe roszczenie | Jeśli nadawca wiadomości e-mail nie otrzyma zapłaty, do jego kontaktów zostanie wysłany film erotyczny z udziałem odbiorcy. |

| Adres kryptowaluty cyberprzestępców | 1NSaKPShj9t3rWVQBUit7VhBWmXUY8HHyC (Bitcoin) |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont online, kradzież tożsamości, nielegalny dostęp do komputera. |

| Metody dystrybucji | Zwodnicze wiadomości e-mail, nieuczciwe wyskakujące reklamy online, techniki zatruwania wyszukiwarek, błędnie napisane domeny. |

| Szkody | Utrata poufnych informacji prywatnych, straty pieniężne, kradzież tożsamości. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Przykłady kampanii spamowych dotyczących sekstorcji

Napisaliśmy o tysiącach kampanii spamowych; "Malware On Porn Website", "You Are One Of A Kind", "Your System Has Been Cracked" i "Internet Is A Dangerous Place" to tylko niektóre z naszych artykułów na temat wiadomości typu sextortion.

Oprócz tego rodzaju oszustw, spam jest wykorzystywany do ułatwiania phishingu, pomocy technicznej, zwrotu pieniędzy, spadku, loterii i innych programów. Zwodnicza poczta jest również wykorzystywana do rozprzestrzeniania złośliwego oprogramowania.

Chociaż powszechnie panuje przekonanie, że te wiadomości e-mail są źle spreparowane i pełne błędów gramatycznych / ortograficznych, nie jest to nieprawda, nie zawsze tak jest. Wiadomości spamowe mogą być kompetentnie spreparowane, a nawet wiarygodnie zamaskowane jako wiadomości od legalnych podmiotów (np. dostawców usług, firm, instytucji, władz itp.).

W jaki sposób kampanie spamowe infekują komputery?

Kampanie spamowe rozprzestrzeniają złośliwe oprogramowanie poprzez dystrybucję złośliwych plików. Mogą one być dołączone do wiadomości e-mail lub w nich zawarte. Pliki te mają różne formaty, np. dokumenty (PDF, Microsoft Office, Microsoft OneNote itp.), archiwa (ZIP, RAR itp.), pliki wykonywalne (.exe, .run itp.), JavaScript itp.

Łańcuch pobierania/instalacji złośliwego oprogramowania jest uruchamiany po otwarciu takiego pliku. Niektóre formaty wymagają dodatkowej interakcji w celu zainicjowania procesów infekcji systemu. Na przykład pliki Microsoft Office wymagają od użytkowników włączenia makropoleceń (tj. edycji/treści), podczas gdy dokumenty OneNote wymagają kliknięcia osadzonych linków/plików.

Jak uniknąć instalacji złośliwego oprogramowania?

Ważne jest, aby zachować ostrożność w przypadku przychodzących wiadomości e-mail, DM/PM, SMS-ów i innych wiadomości. Odradzamy otwieranie załączników lub linków znalezionych w wątpliwej / nieodpowiedniej poczcie, ponieważ mogą one być złośliwe.

Należy wspomnieć, że złośliwe oprogramowanie rozprzestrzenia się nie tylko za pośrednictwem spamu. Dlatego zalecamy ostrożność podczas przeglądania, ponieważ Internet jest pełen dobrze ukrytych fałszywych i niebezpiecznych treści.

Innym zaleceniem jest pobieranie tylko z oficjalnych i godnych zaufania źródeł. Ponadto wszystkie programy muszą być aktywowane i aktualizowane przy użyciu legalnych funkcji/narzędzi, ponieważ nielegalne narzędzia do aktywacji produktów ("cracking") i aktualizatory innych firm mogą zawierać złośliwe oprogramowanie.

Zainstalowanie i aktualizowanie niezawodnego programu antywirusowego ma kluczowe znaczenie dla integralności urządzenia i bezpieczeństwa użytkownika. Oprogramowanie zabezpieczające musi być używane do regularnego skanowania systemu oraz usuwania zagrożeń i problemów. Jeśli już otworzyłeś złośliwe załączniki, zalecamy uruchomienie skanowania za pomocą Combo Cleaner, aby automatycznie wyeliminować infiltrowane złośliwe oprogramowanie.

Tekst przedstawiony w wiadomości spamowej "Is Visiting A More Convenient Way To Reach":

***********

Is visiting ******** a more convenient way to reach in case you don't act

Have been here before?

I suggest you read this message carefully. Take a minute to relax, breathe, and really dig into it. 'Cause we're about to discuss a deal between you and me, and I don't play games. You don't know me but I know ALOT about you and you must be wondering how, correct?

Well, You've been treading on thin ice with your browsing habits, scrolling through those filthy videos and clicking on links, stumbling upon some not-so-safe sites. I actually placed a Spyware called "Pegasus" on a app you frequently use. Pegasus is a spyware that is designed to be covertly and remotely installed on mobile phones running iOS and Android. And while you were busy enjoying those videos, your smartphone initiated working as a RDP (Remote Control) which allowed me complete control over your device. I can look at everything on your display, flick on your cam and mic, and you wouldn't even suspect a thing. Oh, and I've got access to all your emails, contacts, and social media accounts too.What did I do?

Been keeping tabs on your pathetic life for a while now. It's just your bad luck that I discovered your bad deeds. I gave in more days than I probably should have exploring into your personal life. Extracted quite a bit of juicy info from your system. and I've seen it all. Yeah, Yeah, I've got footage of you doing embarrassing things in your room (nice setup, by the way). I then developed videos and screenshots where on one side of the screen, there's whatever garbage you had been playing, and on the other half, its someone jerking off.

With simply a click, I can send this garbage to every single of your contacts.

What should you do?

I see you are getting anxious, but let's get real. In good faith, I want to wipe the slate clean, and allow you to continue with your life and forget you ever existed. I am about to offer you two options. Either ignore this warning (bad for you and your family) or pay me a small amount. Let us examine those two options in details.

Alternative one is to turn a deaf ear my e mail. Let us see what will happen if you opt this option. I will send your video to all of your contacts. The video was lit, and I can't even fathom the humiliation you'll endure when your colleagues, friends, and fam check it out. But hey, that's life, ain't it? Don't be playing the victim

Wise Second Option is to pay me, and be confidential about it. We'll call it my "privacy charges". Lets discuss what happens if you opt this choice. Your dirty secret will remain private. I'll destroy all the data and evidence once you send payment. You have to make the payment via Bitcoin only. Pay attention, I'm telling you straight:'We gotta make a deal'. I want you to know Im coming at you with good intentions. My promises are non-negotiable.

Transfer Amount: USD 1950

My BTC Address: 1NSaKPShj9t3rWVQBUit7VhBWmXUY8HHyC

Or, (Here's your Bitcoin QR code, you can scan it):

Let me tell ya, it's peanuts for your tranquility.

Important: You got one day to sort this out. (I've a unique pixel within this e-mail, and right now I know that you have read this email message). My system will catch that Bitcoin payment and wipe out all the dirt I got on you. Don't even think about replying to this, it's pointless. The email and wallet are custom-made for you, untraceable. I don't make mistakes, Robert. If I suspect that you've shared or discussed this email with anyone abu, these or view is any se geting sept your contacts. And don't even think about tuming off

Honestly, those online tips about covering your camera aren't as useless as they seem.

Don't dwell on it. Take it as a little lesson and keep your guard up in the future.

Wygląd wiadomości spamowej "Is Visiting A More Convenient Way To Reach" (GIF):

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest "Is Visiting A More Convenient Way To Reach" oszustwo związane z sekstorcją?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

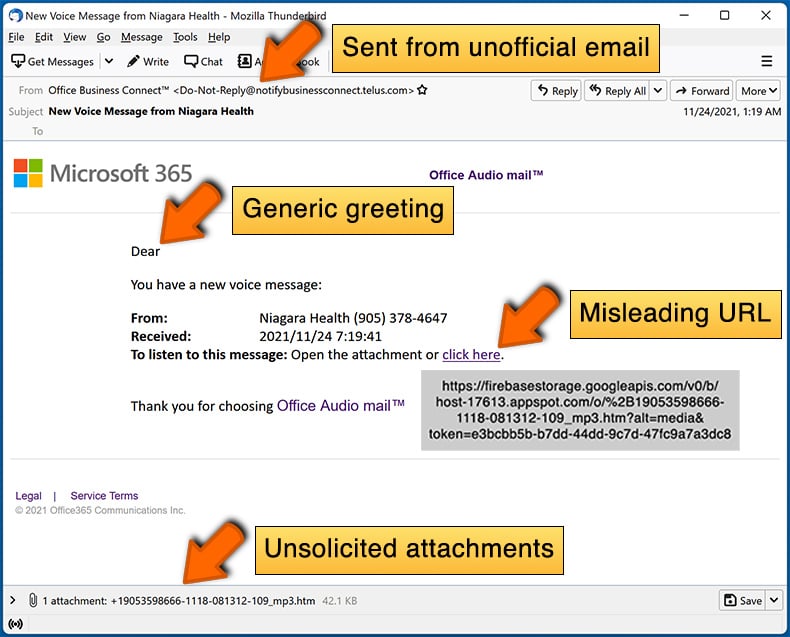

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

Jak rozpoznać złośliwy e-mail?

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Dlaczego otrzymałem tę wiadomość e-mail?

Spamowe wiadomości e-mail nie mają charakteru osobistego, nawet jeśli zawierają informacje istotne dla odbiorców. Jeśli takie informacje są obecne, prawdopodobnie zostały pozyskane z publicznie dostępnych źródeł lub oszustw phishingowych. Cyberprzestępcy rozpowszechniają tę pocztę w kampaniach na dużą skalę - dlatego tysiące użytkowników otrzymują identyczne (lub niezwykle podobne) wiadomości e-mail.

Czy mój komputer rzeczywiście został zhakowany i czy nadawca ma jakieś informacje?

Nie, wszystkie twierdzenia zawarte w wiadomości e-mail "Is Visiting A More Convenient Way To Reach" są fałszywe. Oznacza to, że Twoje urządzenia nie zostały zainfekowane przez nadawcę, ani nie posiadają żadnych Twoich informacji (w tym żadnych kompromitujących nagrań). Dlatego ta wiadomość e-mail nie stanowi zagrożenia.

W jaki sposób cyberprzestępcy uzyskali moje hasło e-mail?

W niektórych przypadkach cyberprzestępcy wykorzystują własne konta e-mail odbiorców do wysyłania im oszukańczych wiadomości - ma to na celu stworzenie wrażenia legalności ich fałszywych roszczeń. Hasła do kont są najczęściej uzyskiwane za pomocą oszustw phishingowych. Jest mniej prawdopodobne, że dane te zostały pozyskane w wyniku naruszenia bezpieczeństwa danych po stronie użytkownika lub usługodawcy.

Wysłałem kryptowalutę na adres podany w tej wiadomości e-mail, czy mogę odzyskać pieniądze?

Nie, transakcji kryptowalutowych nie można cofnąć ze względu na ich niemal niemożliwy do wyśledzenia charakter. W związku z tym ofiary oszustw takich jak ten e-mail "Is Visiting A More Convenient Way To Reach" nie mogą odzyskać swoich środków.

Podałem swoje dane osobowe, gdy zostałem oszukany przez spam, co powinienem zrobić?

Jeśli podałeś swoje dane logowania - zmień hasła do wszystkich potencjalnie zagrożonych kont i niezwłocznie poinformuj ich oficjalne wsparcie. A jeśli ujawnione informacje miały inny charakter osobisty (np. dane dowodu osobistego, numery kart kredytowych itp.) - natychmiast skontaktuj się z odpowiednimi władzami.

Przeczytałem wiadomość spamową, ale nie otworzyłem załącznika, czy mój komputer jest zainfekowany?

Nie, otwieranie/czytanie wiadomości e-mail nie stanowi zagrożenia infekcją. Urządzenia są infekowane po otwarciu/kliknięciu złośliwych załączników lub linków.

Pobrałem i otworzyłem plik załączony do wiadomości spamowej, czy mój komputer jest zainfekowany?

Jeśli otwarty plik był plikiem wykonywalnym (.exe, .run itp.) - najprawdopodobniej tak - Twoje urządzenie zostało zainfekowane. Jednak można było uniknąć infekcji, jeśli był to dokument (.doc, .xls, .one, .pdf itp.). Formaty te mogą wymagać dodatkowej interakcji użytkownika w celu zainicjowania procesów infekcji systemu (np. włączenie makr, kliknięcie osadzonej zawartości itp.)

Czy Combo Cleaner usunie infekcje złośliwym oprogramowaniem obecne w załącznikach wiadomości e-mail?

Tak, Combo Cleaner jest w stanie wykryć i usunąć praktycznie wszystkie znane infekcje złośliwym oprogramowaniem. Należy podkreślić, że uruchomienie pełnego skanowania systemu jest niezbędne, ponieważ wysokiej klasy złośliwe programy zazwyczaj ukrywają się głęboko w systemach.

▼ Pokaż dyskusję