Jak usunąć złośliwe oprogramowanie SMD69 typu stealer

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Jakim rodzajem złośliwego oprogramowania jest SMD69?

SMD69 to złośliwe oprogramowanie typu stealer. Jest przeznaczony do wydobywania i eksfiltrowania wrażliwych danych z zainfekowanych systemów. Kradzieże mogą również posiadać inne szkodliwe funkcje. Zaobserwowano, że SMD69 rozprzestrzenia się przy użyciu techniki oszustwa ClickFix.

Przegląd złośliwego oprogramowania SMD69

Jak wspomniano we wstępie, SMD69 to rodzaj złośliwego oprogramowania przeznaczonego do kradzieży informacji. Kradzieże mogą gromadzić dane systemowe i osobiste.

Ponadto programy te wyodrębniają informacje z zainstalowanych aplikacji. Z przeglądarek często zbierają historie przeglądania i wyszukiwarek, internetowe pliki cookie, dane logowania (nazwy użytkownika/hasła), dane osobowe, numery kart kredytowych/debetowych itp.

Kradzieże mają również tendencję do wyszukiwania danych związanych z klientami poczty e-mail, platformami komunikacyjnymi, klientami VPN (Virtual Private Network), oprogramowaniem związanym z grami, klientami FTP (File Transfer Protocol), menedżerami haseł, portfelami kryptowalut i tak dalej.

Lista celów SMD69 jest obecnie nieznana. Należy wspomnieć, że docelowe aplikacje mogą się różnić w zależności od wariantu złośliwego oprogramowania.

Co więcej, to złośliwe oprogramowanie może mieć inne funkcje. Kradzieże mogą również działać jako grabbery (pobieranie plików ofiar), keyloggery (rejestrowanie naciśnięć klawiszy), clippery (kradzież lub zastępowanie zawartości schowka) i tak dalej.

Ponieważ twórcy złośliwego oprogramowania często ulepszają swoje dzieła i metodologie, potencjalne przyszłe iteracje SMD69 mogą mieć dodatkowe/różne możliwości.

Podsumowując, obecność oprogramowania takiego jak SMD69 na urządzeniach może prowadzić do poważnych problemów z prywatnością, strat finansowych i kradzieży tożsamości.

| Nazwa | SMD69 malware |

| Typ zagrożenia | Trojan, złodziej, wirus wykradający hasła. |

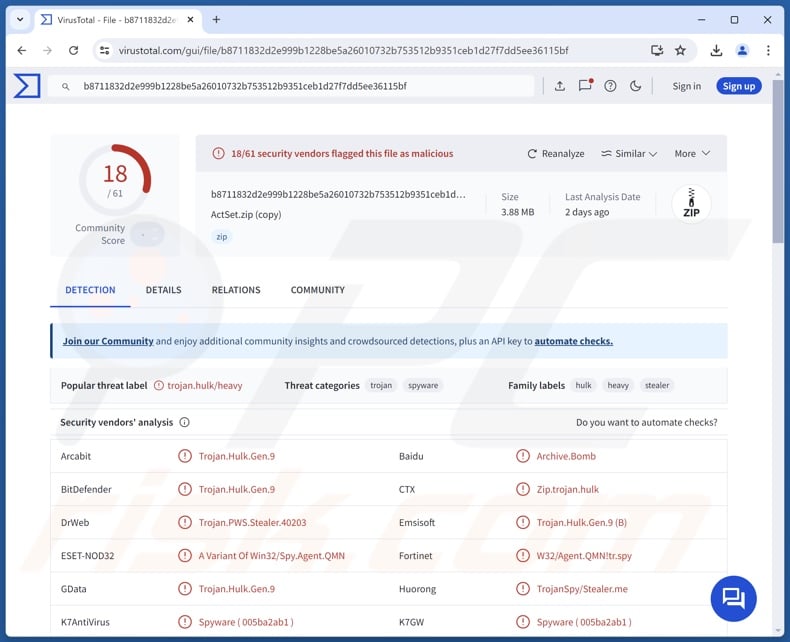

| Nazwy wykrywania | Combo Cleaner (Trojan.Hulk.Gen.9), DrWeb (Trojan.PWS.Stealer.40203), ESET-NOD32 (Wariant Win32/Spy.Agent.QMN), Kaspersky (HEUR:Trojan.Win32.Heavy.gen), Symantec (Trojan.Gen.NPE), Pełna lista wykryć (VirusTotal) |

| Objawy | Trojany są zaprojektowane tak, aby ukradkiem infiltrować komputer ofiary i pozostawać cichym, a zatem żadne szczególne objawy nie są wyraźnie widoczne na zainfekowanym komputerze. |

| Metody dystrybucji | Zainfekowane załączniki wiadomości e-mail, złośliwe reklamy online, inżynieria społeczna, "pęknięcia" oprogramowania. |

| Szkody | Kradzież haseł i informacji bankowych, kradzież tożsamości, dodanie komputera ofiary do botnetu. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Przykłady złośliwego oprogramowania typu stealer

Pisaliśmy o wielu złośliwych programach; Amnesia, BlackNote, Crystal, Can i Vilsa to tylko niektóre z naszych ostatnich artykułów na temat złodziei.

Złośliwe oprogramowanie tego rodzaju może być ukierunkowane na szeroki zakres możliwości lub tylko określone szczegóły. Ponadto funkcje te są powszechne w różnych innych typach złośliwego oprogramowania.

Niezależnie jednak od sposobu działania złośliwego oprogramowania - jego obecność w systemie zagraża integralności urządzenia i bezpieczeństwu użytkownika. Dlatego wszystkie zagrożenia muszą zostać wyeliminowane natychmiast po wykryciu.

Jak SMD69 przeniknął do mojego komputera?

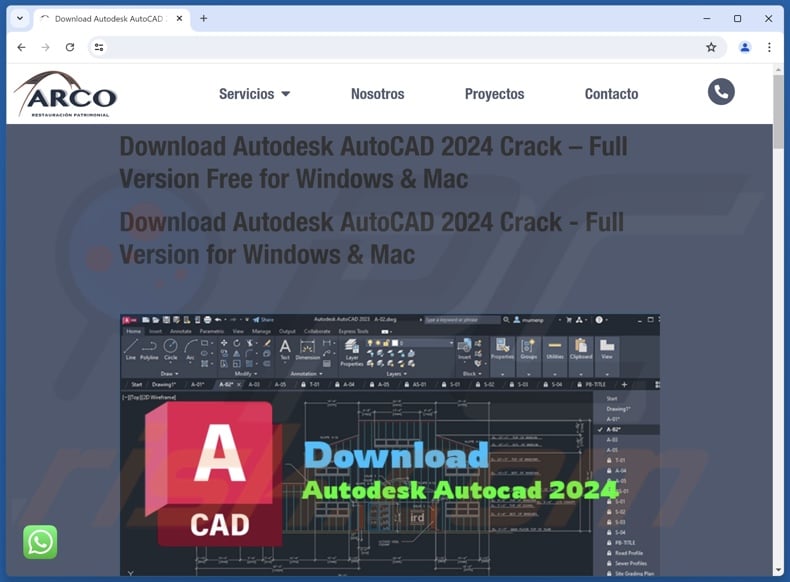

SMD69 został zauważony jako rozprzestrzeniający się przy użyciu techniki oszustwa ClickFix. Rozwijając ten temat, źródłem tych infekcji była strona internetowa oferująca pobranie "złamanego" programu AutoCAD. Próbując pobrać fałszywy piracki program, ofiary pobierają archiwum ZIP zawierające plik HTML. Dokument zawiera instrukcje wykonania złośliwego skryptu, który uruchamia pobieranie/instalację SMD69 Stealer.

Jednak inne przynęty i metody dystrybucji nie są mało prawdopodobne. Ogólnie rzecz biorąc, złośliwe oprogramowanie jest rozprzestrzeniane przy użyciu taktyk phishingowych i socjotechnicznych. Złośliwe programy są często ukryte lub dołączone do zwykłego oprogramowania/mediów.

Zainfekowane pliki mają różne formaty, np. archiwa (ZIP, RAR itp.), pliki wykonywalne (.exe, .run itp.), dokumenty (PDF, Microsoft Office, Microsoft OneNote itp.), JavaScript itp. Samo otwarcie złośliwego pliku może wystarczyć do uruchomienia pobierania/instalacji złośliwego oprogramowania.

Najczęstsze techniki dystrybucji obejmują: pobieranie drive-by (ukradkowe/zwodnicze), złośliwe załączniki/linki w spamie (np. e-maile, DM/PM, SMS-y itp.), oszustwa internetowe, złośliwe reklamy, niezaufane źródła pobierania (np. strony internetowe z freeware i darmowymi hostingami plików, sieci udostępniania P2P itp.), nielegalne narzędzia do aktywacji oprogramowania ("cracks") i fałszywe aktualizacje.

Co więcej, niektóre złośliwe programy mogą samodzielnie rozprzestrzeniać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej (np. zewnętrznych dysków twardych, pamięci flash USB itp.).

Jak uniknąć instalacji złośliwego oprogramowania?

Zdecydowanie zalecamy zachowanie czujności podczas przeglądania, ponieważ fałszywe i złośliwe treści online zwykle wydają się legalne i nieszkodliwe. Do przychodzących e-maili i innych wiadomości należy podchodzić ostrożnie. Nie wolno otwierać załączników ani linków znajdujących się w podejrzanych wiadomościach, ponieważ mogą być one niebezpieczne.

Ponadto wszystkie pliki do pobrania muszą być pobierane z oficjalnych i zweryfikowanych kanałów. Programy muszą być aktywowane i aktualizowane przy użyciu legalnych funkcji/narzędzi, ponieważ nielegalne narzędzia aktywacyjne ("cracking") i aktualizacje innych firm mogą zawierać złośliwe oprogramowanie.

Niezwykle ważne jest, aby mieć zainstalowany i aktualizowany renomowany program antywirusowy. Oprogramowanie zabezpieczające musi być używane do regularnego skanowania systemu i usuwania wykrytych zagrożeń i problemów. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy uruchomienie skanowania za pomocą Combo Cleaner, aby automatycznie wyeliminować infiltrowane złośliwe oprogramowanie.

Zrzut ekranu fałszywej strony "crack" promującej SMD69 stealer:

Wygląd pliku HTML (pobranego z powyższej strony) z instrukcjami inicjującymi infiltrację SMD69 (GIF):

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Co to jest SMD69?

- KROK 1. Ręczne usuwanie złośliwego oprogramowania SMD69.

- KROK 2. Sprawdź, czy komputer jest czysty.

Jak ręcznie usunąć złośliwe oprogramowanie?

Ręczne usuwanie złośliwego oprogramowania jest skomplikowanym zadaniem - zwykle najlepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Do usunięcia tego złośliwego oprogramowania zalecamy użycie Combo Cleaner.

Jeśli chcesz usunąć złośliwe oprogramowanie ręcznie, pierwszym krokiem jest zidentyfikowanie nazwy złośliwego oprogramowania, które próbujesz usunąć. Oto przykład podejrzanego programu działającego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład za pomocą menedżera zadań , i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś kontynuować te kroki:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, rejestr i lokalizacje systemu plików:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, rejestr i lokalizacje systemu plików:

Uruchom ponownie komputer w trybie awaryjnym:

Uruchom ponownie komputer w trybie awaryjnym:

Użytkownicy systemów Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Zaawansowane opcje systemu Windows, a następnie wybierz z listy Tryb awaryjny z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy systemu Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci - przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, w otwartym oknie "Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk "Uruchom ponownie". Komputer uruchomi się ponownie i przejdzie do menu "Zaawansowane opcje uruchamiania". Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij "Ustawienia uruchamiania".

Kliknij przycisk "Uruchom ponownie". Komputer uruchomi się ponownie na ekranie ustawień startowych. Naciśnij klawisz F5, aby uruchomić system w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy systemu Windows 10: Kliknij logo Windows i wybierz ikonę zasilania. W otwartym menu kliknij "Uruchom ponownie", przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij "Rozwiązywanie problemów", a następnie wybierz "Opcje zaawansowane".

W menu opcji zaawansowanych wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W następnym oknie należy kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 10 w "Trybie awaryjnym z obsługą sieci":

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij "Opcje" u góry i odznacz opcje "Ukryj puste lokalizacje" i "Ukryj wpisy systemu Windows". Po zakończeniu tej procedury kliknij ikonę "Odśwież".

W aplikacji Autoruns kliknij "Opcje" u góry i odznacz opcje "Ukryj puste lokalizacje" i "Ukryj wpisy systemu Windows". Po zakończeniu tej procedury kliknij ikonę "Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz wyeliminować.

Powinieneś zapisać jego pełną ścieżkę i nazwę. Należy pamiętać, że niektóre złośliwe oprogramowanie ukrywa nazwy procesów pod legalnymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz "Usuń".

Po usunięciu złośliwego oprogramowania za pomocą aplikacji Autoruns (gwarantuje to, że złośliwe oprogramowanie nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać nazwę złośliwego oprogramowania na komputerze. Pamiętaj, aby włączyć ukryte pliki i foldery przed kontynuowaniem. Jeśli znajdziesz nazwę pliku złośliwego oprogramowania, usuń go.

Uruchom ponownie komputer w trybie normalnym. Wykonanie tych kroków powinno usunąć złośliwe oprogramowanie z komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Jeśli nie masz takich umiejętności, pozostaw usuwanie złośliwego oprogramowania programom antywirusowym i anty-malware.

Te kroki mogą nie zadziałać w przypadku zaawansowanych infekcji złośliwym oprogramowaniem. Jak zawsze najlepiej jest zapobiegać infekcjom niż później próbować usunąć złośliwe oprogramowanie. Aby zapewnić bezpieczeństwo komputera, należy instalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby upewnić się, że komputer jest wolny od infekcji złośliwym oprogramowaniem, zalecamy przeskanowanie go za pomocą Combo Cleaner.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany złośliwym oprogramowaniem SMD69, czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Usuwanie złośliwego oprogramowania zwykle nie wymaga tak drastycznych środków.

Jakie są największe problemy, które może powodować złośliwe oprogramowanie SMD69?

Zagrożenia stwarzane przez infekcję zależą od możliwości złośliwego oprogramowania i celów atakujących. SMD69 to kradzież - rodzaj złośliwego oprogramowania, które kradnie poufne informacje. Ogólnie rzecz biorąc, infekcje tego rodzaju mogą skutkować poważnymi problemami z prywatnością, stratami finansowymi i kradzieżą tożsamości.

Jaki jest cel złośliwego oprogramowania SMD69?

Złośliwe oprogramowanie służy przede wszystkim do generowania przychodów. Cyberprzestępcy mogą również wykorzystywać złośliwe programy do rozrywki, prowadzenia osobistych zemst, zakłócania procesów (np. stron internetowych, produktów, usług itp.), angażowania się w haktywizm i przeprowadzania ataków motywowanych politycznie/geopolitycznie.

W jaki sposób złośliwe oprogramowanie SMD69 przeniknęło do mojego komputera?

Złośliwe oprogramowanie rozprzestrzenia się głównie poprzez pobieranie z dysku, oszustwa internetowe, wiadomości e-mail/wiadomości spamowe, złośliwe reklamy, niezaufane źródła pobierania (np. witryny z bezpłatnym oprogramowaniem i darmowymi plikami, sieci udostępniania P2P itp.), nielegalne narzędzia do aktywacji oprogramowania ("cracki") i fałszywe aktualizacje. Co więcej, niektóre złośliwe programy mogą samodzielnie rozprzestrzeniać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej (np. zewnętrznych dysków twardych, pamięci flash USB itp.).

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Tak, Combo Cleaner został zaprojektowany do skanowania systemów i usuwania wszelkiego rodzaju zagrożeń. Potrafi wykryć i wyeliminować większość znanych infekcji złośliwym oprogramowaniem. Należy pamiętać, że wykonanie pełnego skanowania systemu jest niezbędne, ponieważ wyrafinowane złośliwe oprogramowanie zwykle ukrywa się głęboko w systemach.

▼ Pokaż dyskusję