Jak wyeliminować SteelFox z systemu operacyjnego

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Jakim rodzajem złośliwego oprogramowania jest SteelFox?

SteelFox to trojan - a konkretnie pakiet złośliwego oprogramowania, którego głównymi składnikami są kradzież danych i koparka kryptowalut. SteelFox infiltruje systemy poprzez wyrafinowany łańcuch infekcji.

Trojan ten istnieje od co najmniej 2023 roku i odnotowano jego rozprzestrzenianie się pod przykrywką nielegalnych narzędzi do aktywacji oprogramowania ("cracków"). Kampania SteelFox jest aktywna na całym świecie, a najwięcej infekcji zarejestrowano w Brazylii, Chinach, Rosji, Meksyku, Zjednoczonych Emiratach Arabskich, Egipcie, Algierii, Wietnamie, Indiach i na Sri Lance.

Przegląd złośliwego oprogramowania SteelFox

SteelFox odnosi się do złośliwego pakietu zawierającego dropper, loader, miner i stealer. Zazwyczaj złośliwe oprogramowanie infiltruje urządzenia w przebraniu "złamanego" oprogramowania. W ten sposób użytkownicy sami instalują SteelFox w systemie, próbując uzyskać piracki program.

Proces "crackowania" jest funkcjonalny i początkowo przebiega zgodnie z zamierzeniami, dopóki pliki nie zostaną rozpakowane - wtedy złośliwy kod jest wstrzykiwany do systemu. Łańcuch infekcji SteelFox jest wyrafinowany, ponieważ złośliwe oprogramowanie może eskalować swoje uprawnienia, wykorzystując podatny sterownik. Unika wykrycia, sprawdzając uruchomione procesy, w tym te związane z antywirusami i oprogramowaniem do debugowania.

SteelFox zapewnia trwałość przy użyciu dwóch mechanizmów. Pierwszym z nich jest automatyczne uruchamianie po każdym restarcie systemu. Drugi polega na uruchomieniu AppInfo (usługa Microsoft do uruchamiania interaktywnych aplikacji z dodatkowymi uprawnieniami administratora), a następnie załadowaniu się do tej usługi. Zapobiega to jakiejkolwiek interakcji użytkownika ze SteelFox, ponieważ wymaga to NT Authority/SYSTEM - wbudowanego konta Windows z najwyższymi lokalnymi uprawnieniami systemowymi.

Dropper SteelFox ułatwia wprowadzenie programu ładującego do urządzenia. Ten ostatni ma na celu załadowanie cryptominera i stealera do zaatakowanej maszyny. Więcej informacji na temat łańcucha infekcji SteelFox można znaleźć w naszym dedykowanym artykule.

Górnik wykorzystywany przez tę infekcję został zidentyfikowany jako składnik złośliwego oprogramowania XMRIG. Cryptominery działają poprzez nadużywanie zasobów systemowych w celu generowania kryptowaluty. Podczas pracy górnicy mogą wytwarzać dużo ciepła, powodując awarie systemu, a nawet uszkodzenia sprzętu.

Kradzież SteelFox jest ukierunkowana na różne poufne dane, takie jak szczegóły systemu (wersja, data instalacji, strefa czasowa, czas lokalny itp.), dyski (nazwy, typy [zewnętrzne / wymienne], wolne miejsce), konta użytkowników (lokalne i zdalne, nazwy użytkowników, informacje o uruchomieniu, hasła itp.), dane sieciowe (interfejsy bezprzewodowe, hasła itp.), szczegóły karty SIM (jeśli dotyczy), procesy (uruchomione usługi, wykorzystanie pamięci itp.), pulpit (obecne ikony) i szczegóły sesji RDP (Remote Desktop Protocol).

Ponadto złodziej stara się wyodrębnić informacje z zainstalowanych przeglądarek (pełna lista poniżej), takie jak historie przeglądania, pliki cookie i zapisane numery kart kredytowych.

Należy wspomnieć, że twórcy złośliwego oprogramowania często ulepszają swoje oprogramowanie i metodologie. Obecnie wprowadzono kilka ulepszeń w możliwościach wykrywania SteelFox, ale niewykluczone są dalsze zmiany.

Podsumowując, obecność oprogramowania takiego jak SteelFox na urządzeniach może skutkować zmniejszeniem wydajności systemu, utratą danych, poważnymi kwestiami prywatności, uszkodzeniem sprzętu, stratami finansowymi i kradzieżą tożsamości.

| Nazwa | SteelFox malware |

| Typ zagrożenia | Trojan, kradzież, koparka kryptowalut, kryptominer. |

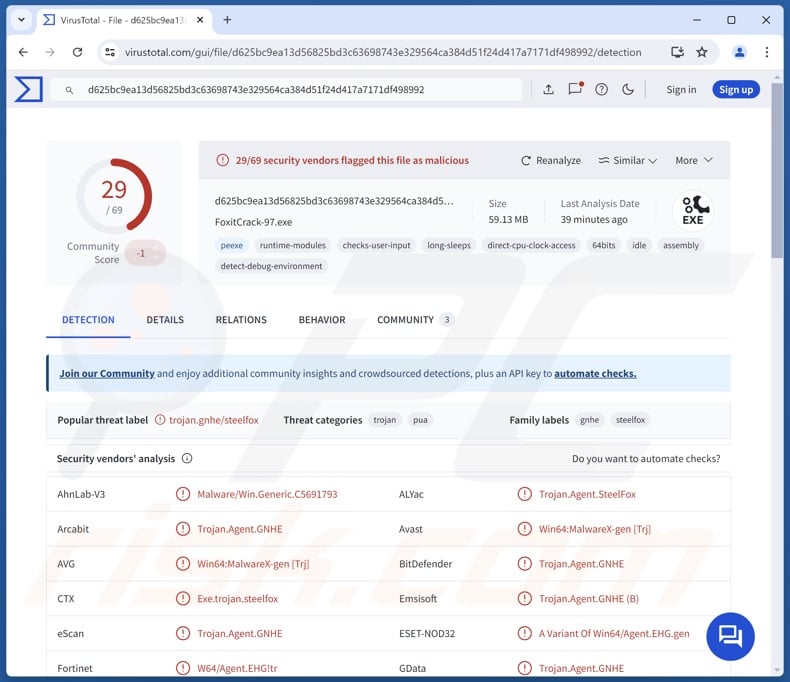

| Nazwy wykrywania | Avast (Win64:MalwareX-gen [Trj]), Combo Cleaner (Trojan.Agent.GNHE), ESET-NOD32 (Wariant Win64/Agent.EHG.gen), Kaspersky (Trojan.Win64.SteelFox.d), Microsoft (Trojan:Win64/Vigorf.A), Pełna lista wykryć (VirusTotal) |

| Objawy | Trojany są zaprojektowane tak, aby ukradkiem infiltrować komputer ofiary i pozostawać cichym, a zatem żadne szczególne objawy nie są wyraźnie widoczne na zainfekowanym komputerze. |

| Metody dystrybucji | Zainfekowane załączniki wiadomości e-mail, złośliwe reklamy online, inżynieria społeczna, "pęknięcia" oprogramowania. |

| Szkody | Kradzież haseł i informacji bankowych, kradzież tożsamości, dodanie komputera ofiary do botnetu. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Podobne przykłady złośliwego oprogramowania

Zbadaliśmy i napisaliśmy o niezliczonych złośliwych programach. Amnesia to przykład złośliwego oprogramowania z funkcjami wydobywania i kradzieży danych; Grand Explorer, Altruistics, Minas - to kilka naszych artykułów na temat górników, a Muck, XAVIER ERA, PureStealer - na temat złodziei.

Należy podkreślić, że niezależnie od sposobu działania złośliwego oprogramowania - jego obecność w systemie zagraża integralności urządzenia i bezpieczeństwu użytkownika. Dlatego wszystkie zagrożenia muszą zostać wyeliminowane natychmiast po wykryciu.

Jak SteelFox przeniknął do mojego komputera?

Jak wspomniano wcześniej, SteelFox jest rozpowszechniany pod przykrywką "cracków" dla legalnego oprogramowania, takiego jak AutoCAD, Foxit PDF Editor i JetBrains. Narzędzia do "crackowania" były promowane za pośrednictwem stron torrentowych, postów na forach i blogów. Wysoką aktywność kampanii promujących SteelFox odnotowano na rosyjskich trackerach Torrent i serwisach Baidu.

Należy wspomnieć, że SteelFox może być rozprzestrzeniany przy użyciu innych metod poza nielegalnymi narzędziami do aktywacji programów ("cracking"). Phishing i socjotechnika są standardem w dystrybucji złośliwego oprogramowania. Złośliwe oprogramowanie jest zazwyczaj ukryte lub dołączone do legalnie/nieszkodliwie brzmiącej zawartości.

Zainfekowane pliki mają różne formaty, np. archiwa (ZIP, RAR itp.), pliki wykonywalne (.exe, .run itp.), dokumenty (Microsoft Office, Microsoft OneNote, PDF itp.), JavaScript itp.

Powszechne techniki dystrybucji obejmują: wątpliwe źródła pobierania (np. darmowe oprogramowanie i bezpłatne witryny hostujące pliki, sieci udostępniania Peer-to-Peer itp.), "pęknięcia" oprogramowania, pobieranie drive-by (ukradkowe / zwodnicze), złośliwe załączniki / linki w spamie (np. e-maile, DM / PM, posty w mediach społecznościowych itp.), złośliwe reklamy, oszustwa internetowe i fałszywe aktualizacje.

Ponadto niektóre złośliwe programy mogą rozprzestrzeniać się samodzielnie za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej (np. zewnętrznych dysków twardych, pamięci flash USB itp.).

Jak uniknąć instalacji złośliwego oprogramowania?

Zdecydowanie zalecamy pobieranie tylko z oficjalnych i zweryfikowanych kanałów. Programy muszą być aktywowane i aktualizowane przy użyciu legalnych funkcji/narzędzi, ponieważ te uzyskane od stron trzecich mogą zawierać złośliwe oprogramowanie.

Czujność jest kluczem do bezpieczeństwa online, ponieważ Internet jest pełen zwodniczych i złośliwych treści. Ponadto należy ostrożnie podchodzić do przychodzących e-maili i innych wiadomości. Nie wolno otwierać załączników ani linków znajdujących się w podejrzanych/nieprawidłowych wiadomościach, ponieważ mogą one być złośliwe.

Niezwykle ważne dla bezpieczeństwa urządzenia i użytkownika jest zainstalowanie i aktualizowanie niezawodnego programu antywirusowego. Oprogramowanie zabezpieczające musi być używane do regularnego skanowania systemu i usuwania wykrytych zagrożeń. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy uruchomienie skanowania za pomocą Combo Cleaner, aby automatycznie wyeliminować infiltrowane złośliwe oprogramowanie.

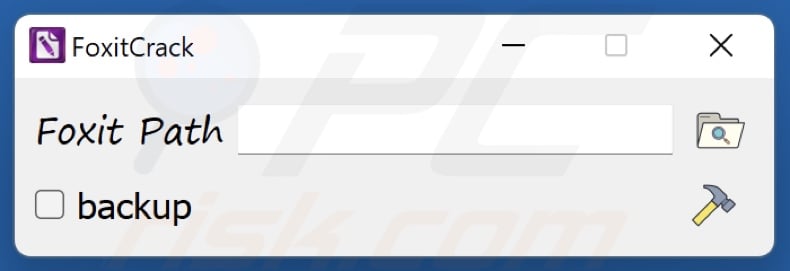

Zrzut ekranu interfejsu "cracka" oprogramowania SteelFox:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest SteelFox?

- KROK 1. Ręczne usuwanie złośliwego oprogramowania SteelFox.

- KROK 2. Sprawdź, czy komputer jest czysty.

Jak ręcznie usunąć złośliwe oprogramowanie?

Ręczne usuwanie złośliwego oprogramowania jest skomplikowanym zadaniem - zwykle najlepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Do usunięcia tego złośliwego oprogramowania zalecamy użycie Combo Cleaner.

Jeśli chcesz usunąć złośliwe oprogramowanie ręcznie, pierwszym krokiem jest zidentyfikowanie nazwy złośliwego oprogramowania, które próbujesz usunąć. Oto przykład podejrzanego programu działającego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład za pomocą menedżera zadań , i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś kontynuować te kroki:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, rejestr i lokalizacje systemu plików:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, rejestr i lokalizacje systemu plików:

Uruchom ponownie komputer w trybie awaryjnym:

Uruchom ponownie komputer w trybie awaryjnym:

Użytkownicy systemów Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Opcji zaawansowanych systemu Windows, a następnie wybierz z listy Tryb awaryjny z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

.

Użytkownicy systemu Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci - przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, w otwartym oknie "Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk "Uruchom ponownie". Komputer uruchomi się ponownie i przejdzie do menu "Zaawansowane opcje uruchamiania". Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij "Ustawienia uruchamiania".

Kliknij przycisk "Uruchom ponownie". Komputer uruchomi się ponownie na ekranie ustawień startowych. Naciśnij klawisz F5, aby uruchomić system w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy systemu Windows 10: Kliknij logo Windows i wybierz ikonę zasilania. W otwartym menu kliknij "Uruchom ponownie", przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij "Rozwiązywanie problemów", a następnie wybierz "Opcje zaawansowane".

W menu opcji zaawansowanych wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W następnym oknie należy kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 10 w "Trybie awaryjnym z obsługą sieci":

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij "Opcje" u góry i odznacz opcje "Ukryj puste lokalizacje" i "Ukryj wpisy systemu Windows". Po zakończeniu tej procedury kliknij ikonę "Odśwież".

W aplikacji Autoruns kliknij "Opcje" u góry i odznacz opcje "Ukryj puste lokalizacje" i "Ukryj wpisy systemu Windows". Po zakończeniu tej procedury kliknij ikonę "Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz wyeliminować.

Powinieneś zapisać jego pełną ścieżkę i nazwę. Należy pamiętać, że niektóre złośliwe oprogramowanie ukrywa nazwy procesów pod legalnymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz "Usuń".

Po usunięciu złośliwego oprogramowania za pomocą aplikacji Autoruns (gwarantuje to, że złośliwe oprogramowanie nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać nazwę złośliwego oprogramowania na komputerze. Pamiętaj, aby włączyć ukryte pliki i foldery przed kontynuowaniem. Jeśli znajdziesz nazwę pliku złośliwego oprogramowania, usuń go.

Uruchom ponownie komputer w trybie normalnym. Wykonanie tych kroków powinno usunąć złośliwe oprogramowanie z komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Jeśli nie masz takich umiejętności, pozostaw usuwanie złośliwego oprogramowania programom antywirusowym i anty-malware.

Te kroki mogą nie zadziałać w przypadku zaawansowanych infekcji złośliwym oprogramowaniem. Jak zawsze najlepiej jest zapobiegać infekcjom, niż później próbować usunąć złośliwe oprogramowanie. Aby zapewnić bezpieczeństwo komputera, należy instalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby upewnić się, że komputer jest wolny od infekcji złośliwym oprogramowaniem, zalecamy przeskanowanie go za pomocą Combo Cleaner.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany złośliwym oprogramowaniem SteelFox, czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Usuwanie złośliwego oprogramowania rzadko wymaga formatowania.

Jakie są największe problemy, które może spowodować złośliwe oprogramowanie SteelFox?

Zagrożenia związane z infekcją zależą od możliwości złośliwego oprogramowania i celów cyberprzestępców. SteelFox może zbierać wrażliwe informacje (takie jak dane karty kredytowej) i nadużywać zasobów systemowych do wydobywania kryptowaluty. Ogólnie rzecz biorąc, infekcje tego rodzaju mogą prowadzić do zmniejszenia wydajności systemu, utraty danych, poważnych problemów z prywatnością, uszkodzeń sprzętu, strat finansowych i kradzieży tożsamości.

Jaki jest cel złośliwego oprogramowania SteelFox?

Większość infekcji jest motywowana zyskiem. Jednak złośliwe oprogramowanie może być również wykorzystywane do rozrywki atakujących, realizacji osobistych urazów, zakłócania procesów (np. stron internetowych, usług, firm itp.), angażowania się w haktywizm i przeprowadzania ataków motywowanych politycznie/geopolitycznie.

W jaki sposób złośliwe oprogramowanie SteelFox przeniknęło do mojego komputera?

SteelFox był rozpowszechniany pod postacią nielegalnych narzędzi aktywacyjnych ("cracków") dla popularnego oprogramowania. Pirackie programy były promowane za pośrednictwem witryn Torrent, postów na forach i blogów. Inne metody rozprzestrzeniania nie są mało prawdopodobne.

Ogólnie rzecz biorąc, złośliwe oprogramowanie rozprzestrzenia się za pośrednictwem podejrzanych źródeł pobierania (np. nieoficjalnych i bezpłatnych witryn hostujących pliki, sieci udostępniania P2P itp.), narzędzi do "łamania" programów, fałszywych aktualizacji, pobierania drive-by, spamu, oszustw internetowych i złośliwych reklam. Niektóre złośliwe programy mogą nawet samodzielnie rozprzestrzeniać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Combo Cleaner został zaprojektowany do skanowania systemów i usuwania wszelkiego rodzaju zagrożeń. Potrafi wykryć i wyeliminować prawie wszystkie znane infekcje złośliwym oprogramowaniem. Należy pamiętać, że wysokiej klasy złośliwe programy zwykle ukrywają się głęboko w systemach - dlatego też wykonanie pełnego skanowania systemu jest niezbędne.

▼ Pokaż dyskusję