Jak wyeliminować złośliwe oprogramowanie Zephyr miner z systemu operacyjnego

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Jakim rodzajem złośliwego oprogramowania jest Zephyr Miner?

Zephyr Miner to złośliwe oprogramowanie sklasyfikowane jako koparka kryptowalut. To złośliwe oprogramowanie zostało zaprojektowane do wydobywania (tj. generowania) kryptowaluty Zephyr (ZEPH) dla atakujących. Zephyr Miner to wyrafinowany kryptominer, który wykazuje zdolności wykrywania i zapewniania trwałości.

Przegląd złośliwego oprogramowania Zephyr Miner

Zaobserwowano, że Zephyr Miner infiltruje urządzenia przy użyciu czterech różnych metod. Każdy z tych różnych procesów jest inicjowany przez plik wsadowy, plik VBScript (Visual Basic Script), skrypt PowerShell lub przenośny plik wykonywalny.

Po udanej infiltracji ten górnik kryptowalut podejmuje działania, aby zapobiec jego wykryciu. Działania te obejmują dodanie się do listy wykluczeń programu antywirusowego Microsoft Defender. Dodatkowo Zephyr Miner wykorzystuje mechanizmy zapewniające trwałość, takie jak ustawienie siebie jako zaplanowanego zadania.

Po połączeniu się ze swoją pulą wydobywczą, Zephyr Miner rozpoczyna wydobywanie kryptowaluty Zephyr (ZEPH). Proces ten polega na wykorzystaniu zasobów systemowych (takich jak procesory [CPU] i karty graficzne [GPU]) do rozwiązywania problemów matematycznych. Zephyr Miner ustawia maksymalne wykorzystanie procesora na 50%.

Obecność kryptominera na urządzeniu może powodować różne problemy, ponieważ nadużywanie zasobów systemowych prowadzi do dodatkowego obciążenia systemu i może zacząć "zamrażać" lub zawieszać się. W związku z tym wydajność komputera może zostać znacznie zmniejszona.

Co więcej, jeśli górnik wykorzystuje wysoki procent zasobów systemowych, może to generować nadmierną ilość ciepła. W pewnych okolicznościach (takich jak wysoka temperatura w pomieszczeniu) sprzęt może ulec uszkodzeniu. Dlatego też górnicy kryptowalut mogą powodować utratę danych, potencjalne kwestie prywatności i straty finansowe.

| Nazwa | Zephyr górnik kryptowalut |

| Typ zagrożenia | Trojan, koparka kryptowalut, cryptominer, górnik. |

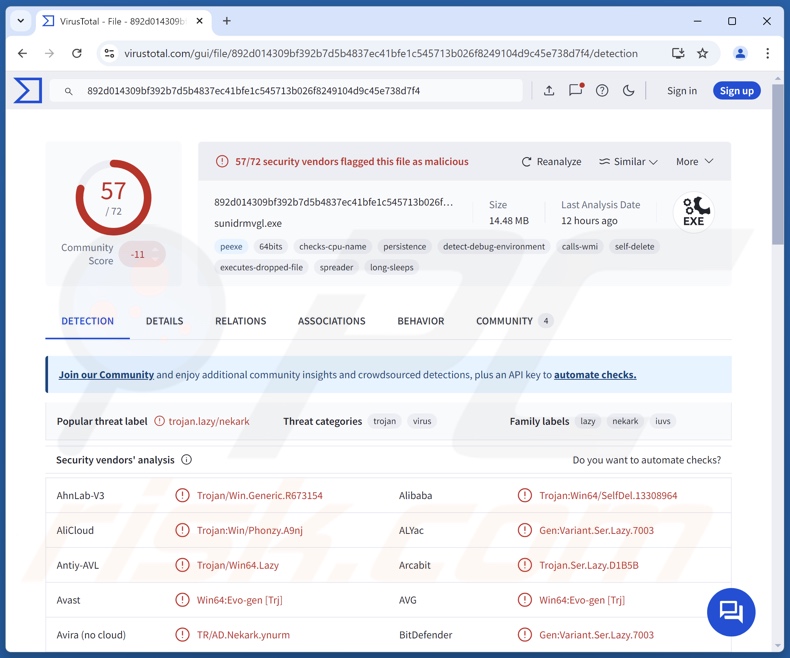

| Nazwy wykrywania | Avast (Win64:Evo-gen [Trj]), Combo Cleaner (Gen:Variant.Ser.Lazy.7003), ESET-NOD32 (Wariant Win64/Agent.EVY), Kaspersky (Trojan.Win32.SelfDel.iuvs), Microsoft (Trojan:Win64/Lazy.GTL!MTB), Pełna lista wykryć (VirusTotal) |

| Objawy | Podczas gdy trojany są zaprojektowane tak, aby potajemnie infiltrować komputer ofiary (dlatego nie są wyraźnie widoczne żadne szczególne objawy), górnicy nadużywają zasobów systemowych, co może zmniejszyć wydajność urządzenia. |

| Metody dystrybucji | Zainfekowane załączniki wiadomości e-mail, złośliwe reklamy online, inżynieria społeczna, "pęknięcia" oprogramowania. |

| Szkody | Komputer ofiary dodany do botnetu, obniżona wydajność systemu, uszkodzenia sprzętu, potencjalne problemy z prywatnością, straty finansowe. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Przykłady złośliwego oprogramowania do wydobywania kryptowalut

Pisaliśmy o wielu złośliwych programach; Grand Explorer, SilentCryptoMiner, Altruistics, Kratos Silent Miner i Sapphire to tylko niektóre z naszych artykułów na temat górników.

Złośliwe oprogramowanie to szeroki termin, który obejmuje oprogramowanie o wielu różnych możliwościach. Niezależnie jednak od sposobu działania złośliwego programu - jego obecność w systemie zagraża integralności urządzenia i bezpieczeństwu użytkownika. Dlatego wszystkie zagrożenia muszą zostać wyeliminowane natychmiast po wykryciu.

Jak Zephyr Miner przeniknął do mojego komputera?

Metody wykorzystywane do rozprzestrzeniania Zephyr Miner są obecnie nieznane. Ogólnie rzecz biorąc, złośliwe oprogramowanie rozprzestrzenia się w oparciu o techniki phishingu i inżynierii społecznej. Złośliwe pliki mogą być plikami wykonywalnymi (.exe, .run itp.), archiwami (ZIP, RAR itp.), dokumentami (PDF, Microsoft Office, Microsoft OneNote itp.), skryptami JavaScript itp. Samo otwarcie takiego pliku może wystarczyć do zainicjowania łańcucha infekcji.

Najczęstsze metody dystrybucji złośliwego oprogramowania obejmują: trojany typu backdoor/loader, pobieranie drive-by (ukradkowe/zwodnicze), złośliwe załączniki lub linki w wiadomościach e-mail/spamie, niezaufane źródła pobierania (np. strony internetowe z freeware i stron trzecich, sieci udostępniania P2P itp.), pirackie treści, oszustwa internetowe, fałszywe aktualizatory i nielegalne narzędzia do aktywacji oprogramowania ("cracking").

Ponadto niektóre złośliwe programy mogą rozprzestrzeniać się samodzielnie za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej (np. zewnętrznych dysków twardych, pamięci flash USB itp.).

Jak uniknąć instalacji złośliwego oprogramowania?

Zdecydowanie zalecamy ostrożność podczas przeglądania, ponieważ Internet jest pełen zwodniczych i złośliwych treści. Do przychodzących wiadomości e-mail i innych wiadomości należy podchodzić ostrożnie. Nie wolno otwierać załączników ani linków znajdujących się w podejrzanych/nieprawidłowych wiadomościach, ponieważ mogą one być szkodliwe lub zakaźne.

Ponadto wszystkie pliki do pobrania muszą być pobierane z oficjalnych i zweryfikowanych kanałów. Innym zaleceniem jest aktywacja i aktualizacja oprogramowania przy użyciu funkcji/narzędzi dostarczonych przez prawdziwych programistów, ponieważ te uzyskane od stron trzecich mogą zawierać złośliwe oprogramowanie.

Zainstalowanie i aktualizowanie renomowanego programu antywirusowego ma kluczowe znaczenie dla bezpieczeństwa urządzenia/użytkownika. Programy zabezpieczające muszą być używane do regularnego skanowania systemu i usuwania wykrytych zagrożeń. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy uruchomienie skanowania za pomocą Combo Cleaner, aby automatycznie wyeliminować infiltrowane złośliwe oprogramowanie.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest Zephyr Miner?

- KROK 1. Ręczne usuwanie złośliwego oprogramowania Zephyr Miner.

- KROK 2. Sprawdź, czy komputer jest czysty.

Jak ręcznie usunąć złośliwe oprogramowanie?

Ręczne usuwanie złośliwego oprogramowania jest skomplikowanym zadaniem - zwykle najlepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Do usunięcia tego złośliwego oprogramowania zalecamy użycie Combo Cleaner.

Jeśli chcesz usunąć złośliwe oprogramowanie ręcznie, pierwszym krokiem jest zidentyfikowanie nazwy złośliwego oprogramowania, które próbujesz usunąć. Oto przykład podejrzanego programu działającego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład za pomocą menedżera zadań , i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś kontynuować te kroki:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, rejestr i lokalizacje systemu plików:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, rejestr i lokalizacje systemu plików:

Uruchom ponownie komputer w trybie awaryjnym:

Uruchom ponownie komputer w trybie awaryjnym:

Użytkownicy systemów Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Opcji zaawansowanych systemu Windows, a następnie wybierz z listy Tryb awaryjny z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy systemu Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci - przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, w otwartym oknie "Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk "Uruchom ponownie". Komputer uruchomi się ponownie i przejdzie do menu "Zaawansowane opcje uruchamiania". Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij "Ustawienia uruchamiania".

Kliknij przycisk "Uruchom ponownie". Komputer uruchomi się ponownie na ekranie ustawień startowych. Naciśnij klawisz F5, aby uruchomić system w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy systemu Windows 10: Kliknij logo Windows i wybierz ikonę zasilania. W otwartym menu kliknij "Uruchom ponownie", przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij "Rozwiązywanie problemów", a następnie wybierz "Opcje zaawansowane".

W menu opcji zaawansowanych wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W następnym oknie należy kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 10 w "Trybie awaryjnym z obsługą sieci":

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij "Opcje" u góry i odznacz opcje "Ukryj puste lokalizacje" i "Ukryj wpisy systemu Windows". Po zakończeniu tej procedury kliknij ikonę "Odśwież".

W aplikacji Autoruns kliknij "Opcje" u góry i odznacz opcje "Ukryj puste lokalizacje" i "Ukryj wpisy systemu Windows". Po zakończeniu tej procedury kliknij ikonę "Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz wyeliminować.

Powinieneś zapisać jego pełną ścieżkę i nazwę. Należy pamiętać, że niektóre złośliwe oprogramowanie ukrywa nazwy procesów pod legalnymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy nad jego nazwą i wybierz "Usuń".

Po usunięciu złośliwego oprogramowania za pomocą aplikacji Autoruns (gwarantuje to, że złośliwe oprogramowanie nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać nazwę złośliwego oprogramowania na komputerze. Pamiętaj, aby włączyć ukryte pliki i foldery przed kontynuowaniem. Jeśli znajdziesz nazwę pliku złośliwego oprogramowania, usuń go.

Uruchom ponownie komputer w trybie normalnym. Wykonanie tych kroków powinno usunąć złośliwe oprogramowanie z komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Jeśli nie masz takich umiejętności, pozostaw usuwanie złośliwego oprogramowania programom antywirusowym i anty-malware.

Te kroki mogą nie zadziałać w przypadku zaawansowanych infekcji złośliwym oprogramowaniem. Jak zawsze najlepiej jest zapobiegać infekcjom niż później próbować usunąć złośliwe oprogramowanie. Aby zapewnić bezpieczeństwo komputera, należy instalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby upewnić się, że komputer jest wolny od infekcji złośliwym oprogramowaniem, zalecamy przeskanowanie go za pomocą Combo Cleaner.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany złośliwym oprogramowaniem Zephyr Miner, czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Usuwanie złośliwego oprogramowania rzadko wymaga formatowania.

Jakie są największe problemy, które może spowodować złośliwe oprogramowanie Zephyr Miner?

Zagrożenia stwarzane przez infekcję zależą od możliwości złośliwego programu i celów cyberprzestępców. Zephyr Miner to górnik - rodzaj złośliwego oprogramowania zaprojektowanego do generowania kryptowaluty poprzez nadużywanie zasobów systemowych. Infekcje tego rodzaju mogą prowadzić do zmniejszenia wydajności systemu, utraty danych, potencjalnych problemów z prywatnością, uszkodzeń sprzętu i strat finansowych.

Jaki jest cel złośliwego oprogramowania Zephyr Miner?

Zysk jest najczęstszą motywacją stojącą za atakami złośliwego oprogramowania i w oparciu o możliwości Zephyr Miner - nie jest wyjątkiem. Jednak cyberprzestępcy mogą wykorzystywać złośliwe oprogramowanie z innych powodów, takich jak rozrywka, osobiste zemsty, zakłócanie procesów (np. witryn, usług, firm itp.), angażowanie się w haktywizm i przeprowadzanie ataków motywowanych politycznie/geopolitycznie.

W jaki sposób złośliwe oprogramowanie Zephyr Miner przeniknęło do mojego komputera?

Złośliwe oprogramowanie rozprzestrzenia się głównie za pośrednictwem trojanów, pobierania drive-by, spamu, oszustw internetowych, podejrzanych kanałów pobierania (np. nieoficjalnych i bezpłatnych witryn hostujących pliki, sieci udostępniania Peer-to-Peer itp.), pirackich treści, fałszywych aktualizatorów i nielegalnych narzędzi do aktywacji oprogramowania ("cracking"). Niektóre złośliwe programy mogą nawet samodzielnie rozprzestrzeniać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Combo Cleaner może wykryć i wyeliminować praktycznie wszystkie znane infekcje złośliwym oprogramowaniem. Należy pamiętać, że wysokiej klasy złośliwe oprogramowanie zazwyczaj ukrywa się głęboko w systemach - dlatego wykonanie pełnego skanowania systemu jest kluczowe.

▼ Pokaż dyskusję