Jak usunąć złośliwe oprogramowanie MyDoom (LunaStorm) z systemu operacyjnego

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Czym jest złośliwe oprogramowanie MyDoom?

MyDoom (znany również jako LunaStorm) to złośliwe oprogramowanie zaprojektowane do przeprowadzania ataków DDoS (rozproszona odmowa usługi). MyDoom jest samorozprzestrzeniającym się i samowystarczalnym złośliwym oprogramowaniem. Ten złośliwy program stanowi poważne zagrożenie dla integralności systemu i dlatego zdecydowanie zaleca się natychmiastowe usunięcie go z systemów operacyjnych.

Przegląd złośliwego oprogramowania MyDoom

Złośliwe oprogramowanie MyDoom działa poprzez wyodrębnianie adresów e-mail z zainfekowanych systemów. Rozprzestrzenia się na inne ofiary, wysyłając nową wersję siebie do porwanych kontaktów e-mail. Złośliwy program jest prezentowany jako załącznik w wysyłanych wiadomościach - po otwarciu infekują one urządzenia.

MyDoom może następnie powtórzyć cykl. Tworzy to botnet z zainfekowanych maszyn, który jest następnie wykorzystywany do przeprowadzania ataków DDoS (rozproszona odmowa usługi). Ataki te zakłócają lub sprawiają, że usługa online (np. sieć, strona internetowa itp.) jest niedostępna lub nie odpowiada użytkownikom.

W atakach DDoS podejmowane są próby przeciążenia systemu niezliczonymi żądaniami. Dlatego niektóre lub wszystkie uzasadnione żądania nie mogą zostać spełnione. Różnica między atakami DoS (odmowa usługi) a atakami DDoS polega na tym, że w tych drugich przychodzące żądania pochodzą z wielu różnych źródeł.

Dlatego ataku DDoS nie można powstrzymać, blokując tylko jedno źródło. Jeśli podejrzewasz lub wiesz, że MyDoom (lub inne złośliwe oprogramowanie) już zainfekowało system, użyj programu antywirusowego, aby niezwłocznie wyeliminować zagrożenie.

| Nazwa | LunaStorm malware |

| Typ zagrożenia | Trojan, wirus wykradający hasła, złośliwe oprogramowanie bankowe, oprogramowanie szpiegujące. |

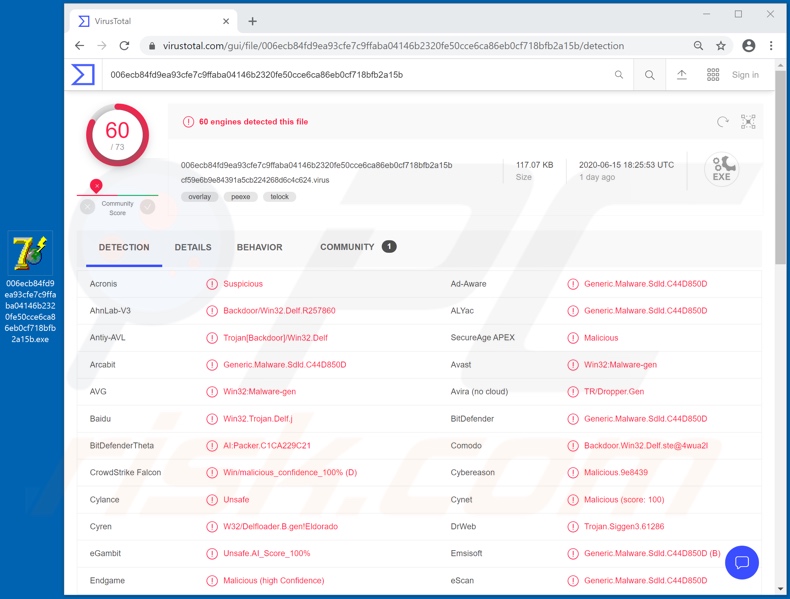

| Nazwy wykrywania | Avast (Win32:Malware-gen), BitDefender (Generic.Malware.Sdld.C44D850D), ESET-NOD32 (Wariant Win32/LunaStorm.D), Kaspersky (Backdoor.Win32.Delf.cst), Pełna lista (VirusTotal) |

| Objawy | Trojany są zaprojektowane tak, aby ukradkiem infiltrować komputer ofiary i pozostawać cichym, a zatem żadne szczególne objawy nie są wyraźnie widoczne na zainfekowanym komputerze. |

| Metody dystrybucji | Zainfekowane załączniki wiadomości e-mail, złośliwe reklamy online, inżynieria społeczna, "pęknięcia" oprogramowania. |

| Szkody | Kradzież haseł i informacji bankowych, kradzież tożsamości, dodanie komputera ofiary do botnetu. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Podobne przykłady złośliwego oprogramowania

Berbew, BlackNET, GoBotKR i Nitol to przykłady innych złośliwych programów zdolnych do przeprowadzania ataków DDoS, jednak złośliwe oprogramowanie może mieć inne niebezpieczne możliwości.

Na przykład złośliwe oprogramowanie może eksfiltrować przechowywane dane (tj. pobierać pliki z zainfekowanego systemu), umożliwiać zdalny dostęp i kontrolę nad zainfekowanymi urządzeniami, wyodrębniać prywatne i poufne informacje (np. dane logowania do różnych kont), rejestrować naciśnięcia klawiszy (keylogging) i audio / wideo za pomocą mikrofonów / kamer itp.

Niezależnie od sposobu działania złośliwego oprogramowania, ma ono tylko jeden cel: generowanie przychodów dla cyberprzestępców.

Jak MyDoom przeniknął do mojego komputera?

Jak wspomniano, MyDoom rozprzestrzenia się za pośrednictwem zainfekowanych plików dystrybuowanych za pośrednictwem kampanii spamowych. Termin "kampania spamowa" jest używany do określenia operacji na dużą skalę, podczas której zwodnicze/oszustwa wiadomości e-mail są wysyłane przez tysiące osób.

Często treść wiadomości wykorzystywanych do rozprzestrzeniania tego złośliwego oprogramowania twierdzi, że są to powiadomienia o nieudanej dostawie i że użytkownicy powinni sprawdzić załączony plik, aby poznać przyczynę. Ponadto tematy/tytuły tych wiadomości e-mail składają się z losowych ciągów znaków i słów/zwrotów, takich jak "Hello", "Hi" lub "Click me baby, one more time".

Do tych oszukańczych wiadomości e-mail mogą być dołączane złośliwe pliki lub wiadomości mogą również zawierać łącza do pobierania takich treści. Zainfekowane pliki mogą mieć różne formaty (np. archiwa, pliki wykonywalne, dokumenty Microsoft Office i PDF, JavaScript itp.), a po ich otwarciu rozpoczyna się proces infekcji (tj. pobieranie/instalowanie złośliwego oprogramowania).

Złośliwe programy są również dystrybuowane za pośrednictwem nielegalnych narzędzi aktywacyjnych ("cracking"), fałszywych aktualizatorów i niezaufanych kanałów pobierania. Zamiast aktywować licencjonowane produkty, narzędzia "crackingowe" mogą pobierać/instalować złośliwe oprogramowanie.

Fałszywe aktualizatory infekują systemy, wykorzystując wady przestarzałych produktów i/lub po prostu instalując złośliwe oprogramowanie zamiast obiecanych aktualizacji. Złośliwe oprogramowanie jest często pobierane nieumyślnie z podejrzanych źródeł, takich jak nieoficjalne i bezpłatne witryny hostujące pliki, sieci udostępniania Peer-to-Peer i inne programy do pobierania stron trzecich.

Jak uniknąć instalacji złośliwego oprogramowania

Nie należy otwierać podejrzanych i nieistotnych wiadomości e-mail, zwłaszcza tych zawierających jakiekolwiek załączniki lub linki, ponieważ grozi to potencjalną infekcją złośliwym oprogramowaniem. Należy korzystać z oficjalnych i zweryfikowanych kanałów pobierania. Aktywuj i aktualizuj produkty za pomocą narzędzi/funkcji dostarczonych przez prawdziwych deweloperów.

Należy unikać nielegalnych narzędzi aktywacyjnych ("cracków") i aktualizatorów innych firm, ponieważ są one powszechnie używane do rozprzestrzeniania złośliwych programów. Aby zapewnić integralność urządzenia i bezpieczeństwo użytkownika, ważne jest, aby mieć zainstalowany i aktualizowany renomowany pakiet antywirusowy/antyspyware.

Oprogramowania tego należy używać do regularnego skanowania systemu i usuwania wykrytych/potencjalnych zagrożeń. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy uruchomienie skanowania za pomocą Combo Cleaner, aby automatycznie wyeliminować infiltrowane złośliwe oprogramowanie.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest MyDoom?

- KROK 1. Ręczne usuwanie złośliwego oprogramowania MyDoom.

- KROK 2. Sprawdź, czy komputer jest czysty.

Jak ręcznie usunąć złośliwe oprogramowanie?

Ręczne usuwanie złośliwego oprogramowania jest skomplikowanym zadaniem - zwykle najlepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie.

Do usunięcia tego złośliwego oprogramowania zalecamy użycie Combo Cleaner. Jeśli chcesz usunąć złośliwe oprogramowanie ręcznie, pierwszym krokiem jest zidentyfikowanie nazwy złośliwego oprogramowania, które próbujesz usunąć. Oto przykład podejrzanego programu działającego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład za pomocą menedżera zadań , i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś kontynuować te kroki:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, rejestr i lokalizacje systemu plików:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, rejestr i lokalizacje systemu plików:

Uruchom ponownie komputer w trybie awaryjnym:

Uruchom ponownie komputer w trybie awaryjnym:

Użytkownicy systemów Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Opcji zaawansowanych systemu Windows, a następnie wybierz z listy Tryb awaryjny z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy systemu Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci - przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, w otwartym oknie "Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk "Uruchom ponownie". Komputer uruchomi się ponownie i przejdzie do menu "Zaawansowane opcje uruchamiania". Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij "Ustawienia uruchamiania". Kliknij przycisk "Uruchom ponownie". Komputer uruchomi się ponownie na ekranie ustawień startowych. Naciśnij klawisz F5, aby uruchomić system w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy systemu Windows 10: Kliknij logo Windows i wybierz ikonę zasilania. W otwartym menu kliknij "Uruchom ponownie", przytrzymując przycisk "Shift" na klawiaturze.

W oknie "wybierz opcję" kliknij "Rozwiązywanie problemów", a następnie wybierz "Opcje zaawansowane". W menu opcji zaawansowanych wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W następnym oknie należy kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 10 w "Trybie awaryjnym z obsługą sieci":

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij "Opcje" u góry i odznacz opcje "Ukryj puste lokalizacje" i "Ukryj wpisy systemu Windows". Po zakończeniu tej procedury kliknij ikonę "Odśwież".

W aplikacji Autoruns kliknij "Opcje" u góry i odznacz opcje "Ukryj puste lokalizacje" i "Ukryj wpisy systemu Windows". Po zakończeniu tej procedury kliknij ikonę "Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz wyeliminować.

Powinieneś zapisać jego pełną ścieżkę i nazwę. Należy pamiętać, że niektóre złośliwe oprogramowanie ukrywa nazwy procesów pod legalnymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy nad jego nazwą i wybierz "Usuń".

Po usunięciu złośliwego oprogramowania za pomocą aplikacji Autoruns (gwarantuje to, że złośliwe oprogramowanie nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać nazwę złośliwego oprogramowania na komputerze. Pamiętaj, aby włączyć ukryte pliki i foldery przed kontynuowaniem. Jeśli znajdziesz nazwę pliku złośliwego oprogramowania, usuń go.

Uruchom ponownie komputer w trybie normalnym. Wykonanie tych kroków powinno usunąć złośliwe oprogramowanie z komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera.

Jeśli nie masz takich umiejętności, pozostaw usuwanie złośliwego oprogramowania programom antywirusowym i anty-malware. Te kroki mogą nie zadziałać w przypadku zaawansowanych infekcji złośliwym oprogramowaniem. Jak zawsze najlepiej jest zapobiegać infekcjom niż później próbować usunąć złośliwe oprogramowanie. Aby zapewnić bezpieczeństwo komputera, należy instalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby upewnić się, że komputer jest wolny od infekcji złośliwym oprogramowaniem, zalecamy przeskanowanie go za pomocą Combo Cleaner.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany złośliwym oprogramowaniem MyDoom, czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

W większości przypadków usunięcie złośliwego oprogramowania nie wymaga formatowania.

Jakie są największe problemy, które może powodować złośliwe oprogramowanie MyDoom?

Zagrożenia stwarzane przez złośliwe oprogramowanie zależą od jego funkcjonalności i sposobu działania cyberprzestępców. Ogólnie rzecz biorąc, infekcje wysokiego ryzyka mogą prowadzić do zmniejszenia wydajności lub awarii systemu, utraty danych, poważnych problemów z prywatnością, strat finansowych i kradzieży tożsamości.

Jaki jest cel złośliwego oprogramowania MyDoom?

Zazwyczaj złośliwe oprogramowanie jest wykorzystywane do generowania przychodów. Jednak oprogramowanie to może być również wykorzystywane do rozrywki cyberprzestępców lub realizacji ich wendet. Ataki złośliwego oprogramowania mogą być również motywowane względami politycznymi/geopolitycznymi. Ponadto może być wykorzystywane do zakłócania procesów (np. stron internetowych, serwerów, firm itp.), Ponieważ MyDoom jest zdolny do przeprowadzania ataków DDoS - może być wykorzystywany do tego celu.

W jaki sposób złośliwe oprogramowanie MyDoom przeniknęło do mojego komputera?

MyDoom może samodzielnie rozprzestrzeniać się za pośrednictwem spamu wysyłanego do kontaktów uzyskanych z wiadomości e-mail ofiar. Jednak to złośliwe oprogramowanie może być rozpowszechniane przy użyciu innych metod. Oprócz spamowych wiadomości e-mail/wiadomości, złośliwe oprogramowanie jest powszechnie rozprzestrzeniane poprzez pobieranie drive-by, oszustwa internetowe, złośliwe reklamy, niewiarygodne źródła pobierania (np. witryny z freeware i stron trzecich, sieci udostępniania P2P itp.), nielegalne narzędzia do aktywacji programów ("cracki") i fałszywe aktualizacje.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Tak, Combo Cleaner jest w stanie wykryć i wyeliminować praktycznie wszystkie znane infekcje złośliwym oprogramowaniem. Należy podkreślić, że uruchomienie pełnego skanowania systemu jest najważniejsze, ponieważ wyrafinowane złośliwe programy zwykle ukrywają się głęboko w systemach.

▼ Pokaż dyskusję