Jak usunąć złośliwe oprogramowanie Shadowpad z systemów

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Jakim rodzajem złośliwego oprogramowania jest Shadowpad?

Shadowpad to modułowe złośliwe oprogramowanie, które wykorzystuje moduły wykradające informacje i może powodować infekcje łańcuchowe. Istnieje od co najmniej 2017 roku. Początkowo wykorzystywany był przez jednego sprawcę zagrożeń z siedzibą w Chinach, a jego późniejsze ataki przypisywano wielu chińskim grupom cyberszpiegowskim.

Najnowsze kampanie (w chwili pisania tego tekstu) dotknęły 21 firm zlokalizowanych w Europie, Azji, na Bliskim Wschodzie i w Ameryce Południowej; większość celów działała w sferze produkcyjnej. Niektóre z tych ataków zostały wykorzystane do zainfekowania sieci ofiar oprogramowaniem ransomware NailaoLocker.

Przegląd złośliwego oprogramowania Shadowpad

Shadowpad został zaprojektowany do powodowania infekcji łańcuchowych (tj. pobierania/instalowania dodatkowych złośliwych programów lub komponentów). Złośliwe oprogramowanie przeszło zmiany na przestrzeni lat, szczególnie w zakresie zaciemniania kodu. Wykorzystuje również wiele funkcji zapobiegających debugowaniu.

W chwili pisania tego tekstu infekcje Shadowpad wchodzą do wewnętrznych sieci ofiar z uprawnieniami administratora. Może infiltrować systemy poprzez sideloading DLL - w którym mechanizm kolejności wyszukiwania DLL systemu Windows jest wykorzystywany do wykorzystania legalnej aplikacji, która wykonuje złośliwy ładunek.

Zaobserwowano, że Shadowpad wykorzystuje kilka modułów, aby rozszerzyć swój arsenał funkcji. Znane wtyczki obejmują te do robienia zrzutów ekranu, pobierania plików ofiar i keyloggingu (tj. rejestrowania naciśnięć klawiszy).

Shadowpad został użyty do pobrania/zainstalowania ransomware NailaoLocker. Złośliwe oprogramowanie należące do tej klasyfikacji szyfruje pliki w celu zażądania zapłaty za ich odszyfrowanie. Zazwyczaj dane zaszyfrowane przez ransomware nie mogą zostać odszyfrowane bez ingerencji atakujących. Należy pamiętać, że Shadowpad może być wykorzystywany do wprowadzania innych złośliwych programów do systemów.

Podsumowując, obecność złośliwego oprogramowania, takiego jak Shadowpad, na urządzeniach może prowadzić do wielu infekcji systemu, utraty danych, poważnych problemów z prywatnością, strat finansowych i kradzieży tożsamości.

| Nazwa | Shadowpad virus |

| Typ zagrożenia | Trojan, program ładujący, oprogramowanie szpiegujące. |

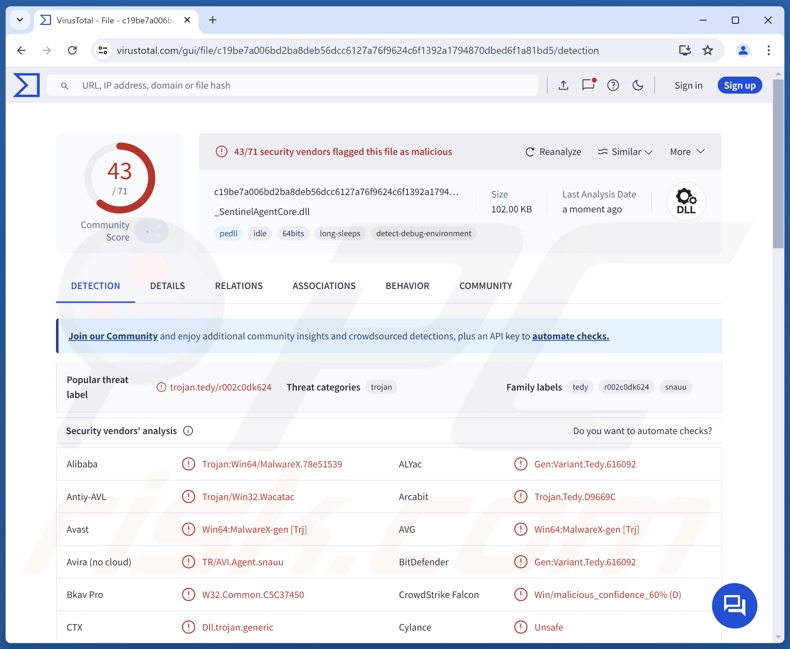

| Nazwy wykrywania | Avast (Win64:MalwareX-gen [Trj]), Combo Cleaner (Gen:Variant.Tedy.616092), ESET-NOD32 (A Variant Of Win64/Agent.EAE), Kaspersky (Trojan.Win64.Shadowpad.kk), Microsoft (Trojan:Win64/Malgent!MSR), Pełna lista wykryć (VirusTotal) |

| Ładunek | Oprogramowanie ransomware NailaoLocker |

| Objawy | Trojany są zaprojektowane tak, aby ukradkiem infiltrować komputer ofiary i pozostawać cichym, a zatem żadne szczególne objawy nie są wyraźnie widoczne na zainfekowanym komputerze. |

| Metody dystrybucji | Zainfekowane załączniki wiadomości e-mail, złośliwe reklamy online, inżynieria społeczna, "pęknięcia" oprogramowania. |

| Szkody | Kradzież haseł i informacji bankowych, kradzież tożsamości, dodanie komputera ofiary do botnetu. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Podobne przykłady złośliwego oprogramowania

EagerBee, TorNet, SlowStepper, InvisibleFerret i PNGPlug to tylko niektóre z naszych najnowszych artykułów na temat programów zdolnych do wywoływania infekcji łańcuchowych.

Teoretycznie oprogramowanie tego rodzaju może pobierać/instalować na systemach niemal każdy rodzaj złośliwego oprogramowania (np. trojany, ransomware, koparki kryptowalut itp.). W praktyce programy te mają tendencję do działania w ramach określonych specyfikacji lub ograniczeń.

Niezależnie jednak od sposobu działania złośliwego oprogramowania - jego obecność w systemie zagraża integralności urządzenia i bezpieczeństwu użytkownika. Dlatego wszystkie zagrożenia muszą być eliminowane natychmiast po wykryciu.

Jak Shadowpad przeniknął do mojego komputera?

Shadowpad rozprzestrzenił się przy użyciu różnych metod. Jesienią 2024 r. kampanie rozpoczęte przeciwko dwóm europejskim firmom zapewniły dostęp za pośrednictwem zdalnych ataków sieciowych (np. ataków brute-force lub słownikowych itp.), w szczególności - za pośrednictwem kont administratorów usług VPN chronionych słabym hasłem. W jednym z tych ataków ominięto mechanizm uwierzytelniania wieloskładnikowego oparty na certyfikatach. Jednak techniki użyte do ułatwienia tego ostatniego nie są znane.

Ogólnie rzecz biorąc, złośliwe oprogramowanie rozprzestrzenia się przy użyciu taktyk phishingowych i socjotechnicznych. Złośliwe programy są zwykle ukryte lub dołączone do zwykłej zawartości.

Wirusowe pliki mają różne formaty, np. archiwa (ZIP, RAR itp.), pliki wykonywalne (.exe, .run itp.), dokumenty (PDF, Microsoft Office, Microsoft OneNote itp.), JavaScript itp. Gdy taki plik zostanie wykonany, uruchomiony lub w inny sposób otwarty - uruchamiany jest łańcuch infekcji.

Złośliwe oprogramowanie rozprzestrzenia się głównie poprzez pobieranie drive-by download, złośliwe załączniki lub linki w wiadomościach e-mail/spamie, oszustwa internetowe, złośliwe reklamy, podejrzane kanały pobierania (np. strony internetowe z darmowym oprogramowaniem i darmowym hostingiem plików, sieci udostępniania Peer-to-Peer itp.), pirackie programy/media, nielegalne narzędzia do aktywacji oprogramowania ("cracks") i fałszywe aktualizacje.

Niektóre złośliwe programy mogą rozprzestrzeniać się samodzielnie za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej (np. zewnętrznych dysków twardych, pamięci flash USB itp.).

Jak uniknąć instalacji złośliwego oprogramowania?

Ostrożność jest kluczem do bezpieczeństwa urządzeń i użytkowników. Dlatego zawsze wdrażaj silne praktyki zarządzania poświadczeniami. Zachowaj czujność podczas przeglądania, ponieważ oszukańcze i niebezpieczne treści online zwykle wydają się legalne i nieszkodliwe. Traktuj przychodzące wiadomości e-mail i inne wiadomości z ostrożnością; nie otwieraj załączników ani linków znalezionych w podejrzanych wiadomościach.

Pobieraj pliki tylko z oficjalnych i godnych zaufania źródeł. Aktywuj i aktualizuj programy przy użyciu oryginalnych funkcji/narzędzi, ponieważ te uzyskane od stron trzecich mogą zawierać złośliwe oprogramowanie. Niezwykle ważne jest, aby mieć zainstalowany i aktualizowany renomowany program antywirusowy.

Oprogramowanie zabezpieczające musi być używane do regularnego skanowania systemu i usuwania wykrytych zagrożeń i problemów. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy uruchomienie skanowania za pomocą Combo Cleaner, aby automatycznie wyeliminować infiltrowane złośliwe oprogramowanie.

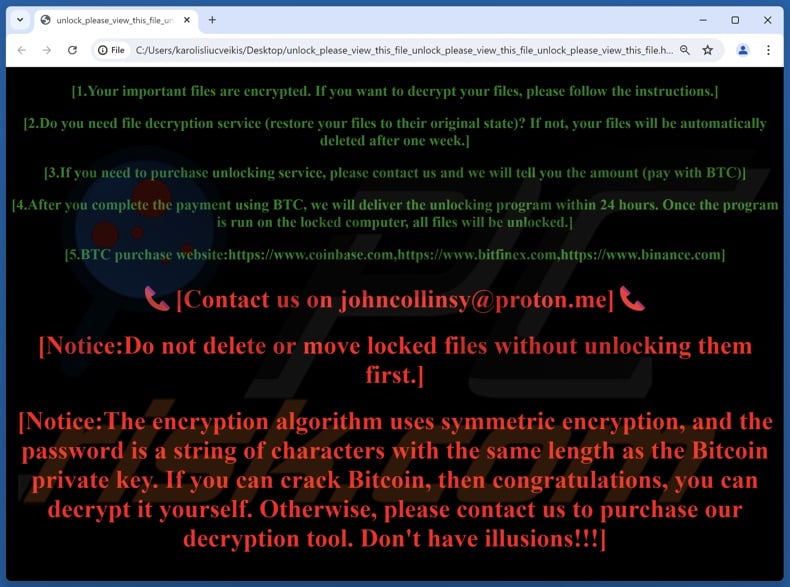

Zrzut ekranu wiadomości o okupie NailaoLocker (która może infiltrować systemy przez Shadowpad):

Tekst przedstawiony w tej wiadomości:

[1.Your important files are encrypted. If you want to decrypt your files, please follow the instructions.]

[2.Do you need file decryption service (restore your files to their original state)? If not, your files will be automatically deleted after one week.]

[3.If you need to purchase unlocking service, please contact us and we will tell you the amount (pay with BTC)]

[4.After you complete the payment using BTC, we will deliver the unlocking program within 24 hours. Once the program is run on the locked computer, all files will be unlocked.]

[5.BTC purchase website:hxxps://www.coinbase.com, hxxps://www.bitfinex.com, hxxps://www.binance.com]

[Contact us on johncollinsy@proton.me]

[Notice:Do not delete or move locked files without unlocking them first.]

[Notice:The encryption algorithm uses symmetric encryption, and the password is a string of characters with the same length as the Bitcoin private key. If you can crack Bitcoin, then congratulations, you can decrypt it yourself. Otherwise, please contact us to purchase our decryption tool. Don't have illusions!!!]

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest Shadowpad?

- KROK 1. Ręczne usuwanie złośliwego oprogramowania Shadowpad.

- KROK 2. Sprawdź, czy komputer jest czysty.

Jak ręcznie usunąć złośliwe oprogramowanie?

Ręczne usuwanie złośliwego oprogramowania jest skomplikowanym zadaniem - zwykle najlepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Do usunięcia tego złośliwego oprogramowania zalecamy użycie Combo Cleaner.

Jeśli chcesz usunąć złośliwe oprogramowanie ręcznie, pierwszym krokiem jest zidentyfikowanie nazwy złośliwego oprogramowania, które próbujesz usunąć. Oto przykład podejrzanego programu działającego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład za pomocą menedżera zadań , i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś kontynuować te kroki:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, rejestr i lokalizacje systemu plików:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, rejestr i lokalizacje systemu plików:

Uruchom ponownie komputer w trybie awaryjnym:

Uruchom ponownie komputer w trybie awaryjnym:

Użytkownicy systemów Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Opcji zaawansowanych systemu Windows, a następnie wybierz z listy Tryb awaryjny z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy systemu Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci - przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, w otwartym oknie "Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk "Uruchom ponownie". Komputer uruchomi się ponownie i przejdzie do menu "Zaawansowane opcje uruchamiania". Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij "Ustawienia uruchamiania".

Kliknij przycisk "Uruchom ponownie". Komputer uruchomi się ponownie na ekranie ustawień startowych. Naciśnij klawisz F5, aby uruchomić system w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy systemu Windows 10: Kliknij logo Windows i wybierz ikonę zasilania. W otwartym menu kliknij "Uruchom ponownie", przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij "Rozwiązywanie problemów", a następnie wybierz "Opcje zaawansowane".

W menu opcji zaawansowanych wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W następnym oknie należy kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 10 w "Trybie awaryjnym z obsługą sieci":

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij "Opcje" u góry i odznacz opcje "Ukryj puste lokalizacje" i "Ukryj wpisy systemu Windows". Po zakończeniu tej procedury kliknij ikonę "Odśwież".

W aplikacji Autoruns kliknij "Opcje" u góry i odznacz opcje "Ukryj puste lokalizacje" i "Ukryj wpisy systemu Windows". Po zakończeniu tej procedury kliknij ikonę "Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz wyeliminować.

Powinieneś zapisać jego pełną ścieżkę i nazwę. Należy pamiętać, że niektóre złośliwe oprogramowanie ukrywa nazwy procesów pod legalnymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy nad jego nazwą i wybierz "Usuń".

Po usunięciu złośliwego oprogramowania za pomocą aplikacji Autoruns (gwarantuje to, że złośliwe oprogramowanie nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać nazwę złośliwego oprogramowania na komputerze. Pamiętaj, aby włączyć ukryte pliki i foldery przed kontynuowaniem. Jeśli znajdziesz nazwę pliku złośliwego oprogramowania, usuń go.

Uruchom ponownie komputer w trybie normalnym. Wykonanie tych kroków powinno usunąć złośliwe oprogramowanie z komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Jeśli nie masz takich umiejętności, pozostaw usuwanie złośliwego oprogramowania programom antywirusowym i anty-malware.

Te kroki mogą nie zadziałać w przypadku zaawansowanych infekcji złośliwym oprogramowaniem. Jak zawsze najlepiej jest zapobiegać infekcjom niż później próbować usunąć złośliwe oprogramowanie. Aby zapewnić bezpieczeństwo komputera, należy instalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby upewnić się, że komputer jest wolny od infekcji złośliwym oprogramowaniem, zalecamy przeskanowanie go za pomocą Combo Cleaner.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany złośliwym oprogramowaniem Shadowpad, czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Usuwanie złośliwego oprogramowania rzadko wymaga formatowania.

Jakie są największe problemy, które może powodować złośliwe oprogramowanie Shadowpad?

Zagrożenia stwarzane przez infekcję zależą od możliwości złośliwego oprogramowania i celów atakujących. Shadowpad może wykradać informacje i powodować infekcje łańcuchowe (w tym ransomware). W związku z tym program ten może powodować liczne infekcje systemu, utratę danych, poważne problemy z prywatnością, straty finansowe i kradzież tożsamości.

Jaki jest cel złośliwego oprogramowania Shadowpad?

Złośliwe oprogramowanie jest wykorzystywane głównie w celu uzyskania korzyści finansowych. Inne potencjalne powody obejmują osobiste urazy, rozrywkę atakujących, zakłócanie procesów (np. witryn, usług, firm itp.), haktywizm oraz motywacje polityczne/geopolityczne.

W jaki sposób złośliwe oprogramowanie Shadowpad przeniknęło do mojego komputera?

Złośliwe oprogramowanie rozprzestrzenia się głównie poprzez pobieranie drive-by, oszustwa internetowe, złośliwe reklamy, wiadomości e-mail/wiadomości spamowe, podejrzane kanały pobierania (np. witryny z freeware i stron trzecich, sieci udostępniania P2P itp.), pirackie treści, nielegalne narzędzia do aktywacji oprogramowania ("cracks") i fałszywe aktualizacje. Niektóre złośliwe programy mogą samodzielnie rozprzestrzeniać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej (np. zewnętrznych dysków twardych, pamięci flash USB itp.).

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Combo Cleaner został zaprojektowany do skanowania systemów i eliminowania wszelkiego rodzaju zagrożeń. Potrafi wykryć i usunąć niemal wszystkie znane infekcje złośliwym oprogramowaniem. Pamiętaj, że uruchomienie pełnego skanowania systemu jest najważniejsze, ponieważ wyrafinowane złośliwe oprogramowanie zwykle ukrywa się głęboko w systemach.

▼ Pokaż dyskusję