Złodziej KPOT

![]() Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Poradnik usuwania wirusa KPOT

Czym ejst KPOT?

Odkryty przez Jorge Mieres, KPOT jest trojanem wysokiego ryzyka zaprojektowanym do kradzieży różnych danych osobowych. To złośliwe oprogramowanie jest zwykle rozsyłane za pomocą fałszywych aktualizatorów przeglądarki internetowej (więcej informacji). Wiadomo jednak również, że ten trojan był wcześniej dystrybuowany za pomocą różnych kampanii spamowych e-mail. Powinniśmy wspomnieć, że KPOT można kupić za 100 $ na forach hakerskich, co oznacza, że każdy niedoszły cyberprzestępca może kupić tego trojana i rozpocząć kradzież danych.

Głównym celem KPOT jest zbieranie danych osobowych. Mówiąc dokładniej, obiera on za cel dane uwierzytelniające konta zapisane w różnych aplikacjach (np. Skype, Discord, Steam, klientach FTP itp.), dane przeglądania stron internetowych (pliki cookie, hasła, dane autouzupełniania), a nawet sieci kryptowalut (pliki kryptowaluty). Posiadając takie informacje cyberprzestępcy mogą powodować ogromne problemy. Po pierwsze, porwane konta mogą zostać wykorzystane do dalszego rozsyłania malware poprzez wysyłanie spamu. Dodatkowo portfele kryptowaluty i inne konta mogą być nadużywane przez zakupy online, przekazywanie pieniędzy, pożyczanie pieniędzy od kontaktów ofiary itd. Dlatego zainstalowanie KPOT może prowadzić do ogromnych strat finansowych, a nawet długów. Pamiętaj, że oszuści próbują także wykraść dane uwierzytelniające FTP, co oznacza, że mogą uzyskać dostęp do różnych serwerów zarządzanych/należących do ofiary. Może to również powodować różne problemy (np. utratę danych, trwałe uszkodzenie/zamknięcie stron internetowych i serwerów itp.). Takie problemy są nie tylko niewygodne, ale mogą również powodować straty finansowe (zwłaszcza w przypadku, gdy uszkodzona witryna/serwer generuje przychody i/lub służy jako narzędzie komunikacji/rozwoju w różnych firmach). Podsumowując, obecność takiego trojana wysokiego ryzyka może prowadzić do poważnych problemów prywatności (w tym kradzieży tożsamości), strat danych/finansowych i wielu innych problemów. Zalecamy jak najszybsze usunięcie tego trojana.

| Nazwa | Trojan KPOT |

| Typ zagrożenia | Trojan, wirus kradnący hasła, malware bankowe, Spyware |

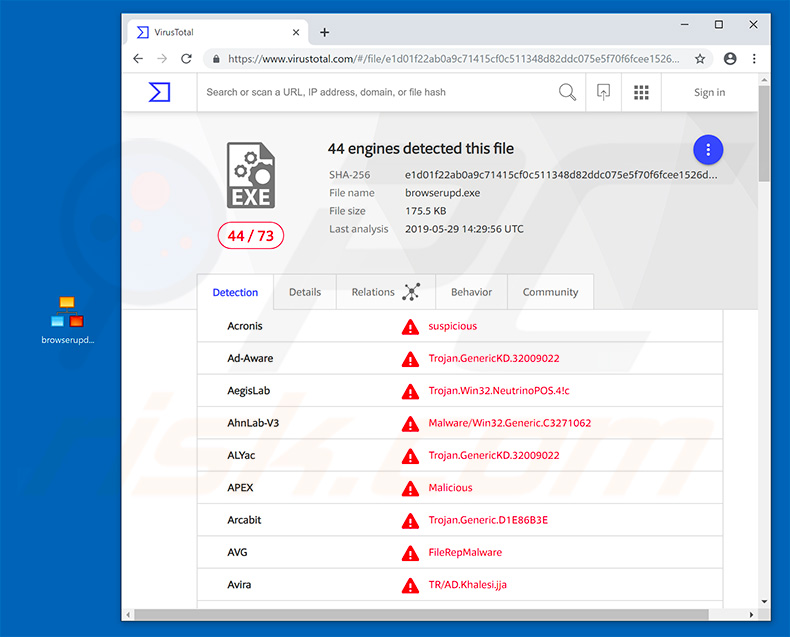

| Nazwy wykrycia (browserupd.exe) | AVG (FileRepMalware), BitDefender (Trojan.GenericKD.32009022), ESET-NOD32 (wariant Win32/Injector.EFQY), Kaspersky (Trojan-PSW.Win32.Fareit.eyyh), Pełna lista (VirusTotal) |

| Objawy | Trojany są zaprojektowane do podstępnej infiltracji komputera ofiay i pozostawania cichymi, w wyniku czego na zainfekowanej maszynie nie ma jasno widocznych objawów. |

| Metody dystrybucji | Zainfekowane załączniki e-mail, złośliwe ogłoszenia online, inżynieria społeczna, narzędzia łamania oprogramowania. |

| Zniszczenie | Skradzione informacje bankowe, hasła, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Istnieją dziesiątki infekcji trojańskich, które są podobne do KPOT. Racoon Stealer, Evital, Atilla Stealer - to tylko kilka przykładów z długiej listy. Wymienione przykłady są specjalnie zaprojektowane do kradzieży różnych informacji. Istnieją jednak dziesiątki innych infekcji trojańskich, które wykonują inne szkodliwe działania (np. wstrzykują złośliwe oprogramowanie do systemu, wydobywają kryptowaluty, łączą zainfekowane komputery z botnetami itd.). Niezależnie jednak od tego, który trojan przeniknął do twojego komputera, najważniejsze jest jego natychmiastowe usunięcie.

Jak KPOT przeniknął do mojego komputera?

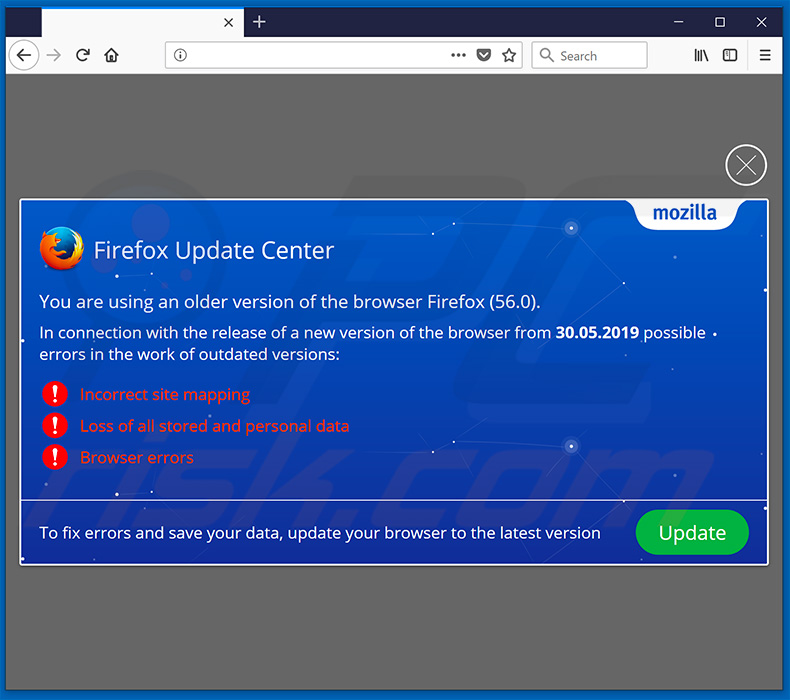

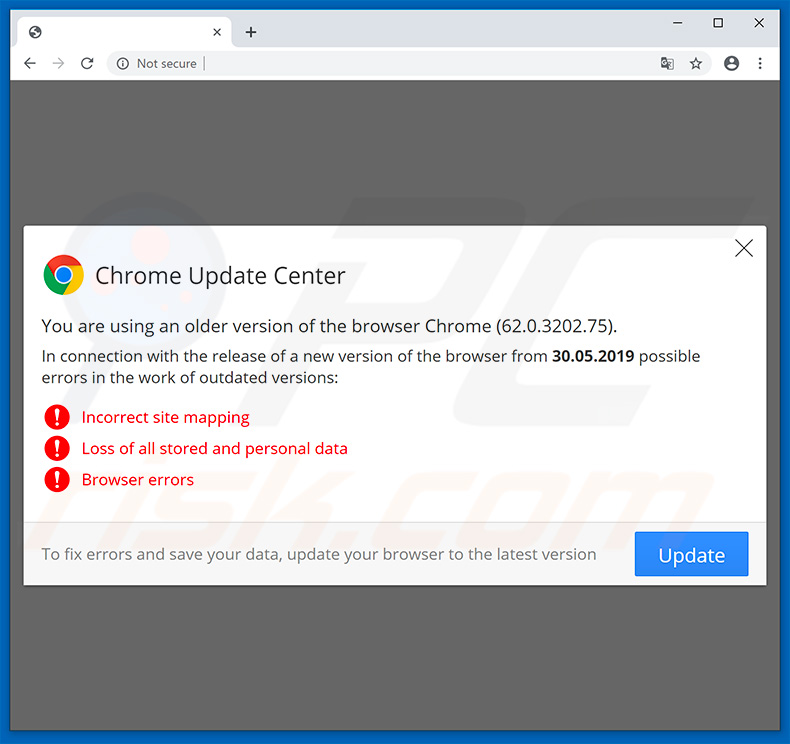

Jak wspomniano powyżej, KPOT jest rozsyłany głównie za pomocą fałszywych aktualizatorów przeglądarki i kampanii spamowych. Fałszywe aktualizacje są promowane przez zwodnicze witryny, które wyświetlają komunikaty pop-up, które fałszywie twierdzą, że przeglądarka internetowa użytkownika jest nieaktualna, a użytkownik powinien ją natychmiast zaktualizować. Te okna pop-up zawierają także przycisk „Aktualizuj", który pobiera złośliwy aktualizator zaprojektowany do wstrzykiwania KPOT do systemu. Z drugiej strony kampanie spamowe służą do wysyłania setek tysięcy wiadomości e-mail zawierających szkodliwe załączniki (zazwyczaj dokumenty Microsoft Office lub pliki PDF), a także wiadomości zachęcające użytkowników do ich otworzenia. Oszuści mogą również prezentować szkodliwe załączniki jako ważne dokumenty (np. pokwitowania, faktury itp.). Robi się to, aby stworzyć wrażenie bycia uzasadnionymi i zwiększyć szansę na nakłonienie użytkowników do ich otworzenia. Trojany tego typu są również prawdopodobnie rozsyłane za pomocą fałszywych narzędzi łamania oprogramowania, źródeł pobierania oprogramowania innych firm (bezpłatnych witryn z hostingiem plików, stron z freeware do pobrania, sieci peer-to-peer [P2P] i podobne) oraz innych trojanów (infekcje łańcuchowe) .

Jak uniknąć instalacji złośliwego oprogramowania?

Aby temu zapobiec, użytkownicy muszą być bardzo ostrożni podczas przeglądania Internetu i pobierania/instalowania/aktualizowania oprogramowania. Należy zawsze postępować ostrożnie ze wszystkimi załącznikami do wiadomości e-mail. Pliki/linki z podejrzanych/nierozpoznawalnych adresów e-mail nie powinny być otwierane. Załączniki, które są nieistotne i nie dotyczą ciebie, również powinny być ignorowane. Zalecamy pobieranie aplikacji wyłącznie z oficjalnych źródeł, korzystając z bezpośrednich linków do pobierania. Ponadto zawsze na bieżąco aktualizuj aplikacje i system operacyjny. Aby to osiągnąć, używaj wyłącznie wbudowanych funkcji lub narzędzi udostępnionych przez oficjalnego programistę. Narzędzia pobierania/instalacji/aktualizacji stron trzecich są często używane do dołączania nieuczciwych aplikacji, dlatego nigdy nie powinny być używane. Jak wspomniano powyżej, narzędzia do łamania oprogramowania służą do rozsyłania infekcji. Co więcej, piractwo komputerowe jest ogólnie nielegalne (jest uważane za cyberprzestępczość). Dlatego nigdy nie należy próbować łamać żadnych zainstalowanych aplikacji. Na koniec zaleca się, aby zawsze mieć zainstalowany i uruchomiony renomowany pakiet antywirusowy/anty-spyware. Takie programy pomogą ci wykryć i wyeliminować malware, zanim zdoła ono zaszkodzić twojemu systemowi. Kluczem do bezpieczeństwa komputera jest ostrożność. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner, aby automatycznie wyeliminować infiltrujące malware.

Lista funkcji złodzieja KPOT:

- Przechwytywanie zrzutów ekranu

- Usuwanie się

- Kradzież kont Skype, Telegram, Discord, Battle.net, Steam, klienta FTP, klienta Jabber

- Kradzież plików cookies i haseł z Internet Explorer

- Kradzież plików cookies, haseł i automatycznie wypełnianych danych z Google Chrome i Mozilla Firefox

- Kradzież różnych danych uwierzytelniających systemu Windows

- Kradzież różnych plików kryptowaluty

Wygląd zwodniczej witryny zachęcającej użytkowników do aktualizacji przeglądarki Mozilla Firefox (GIF):

Podstępne okno pop-up zachęcające użytkowników do aktualizacji przeglądarki Mozilla Firefox:

Podstępne okno pop-up zachęcające użytkowników do aktualizacji przeglądarki Google Chrome:

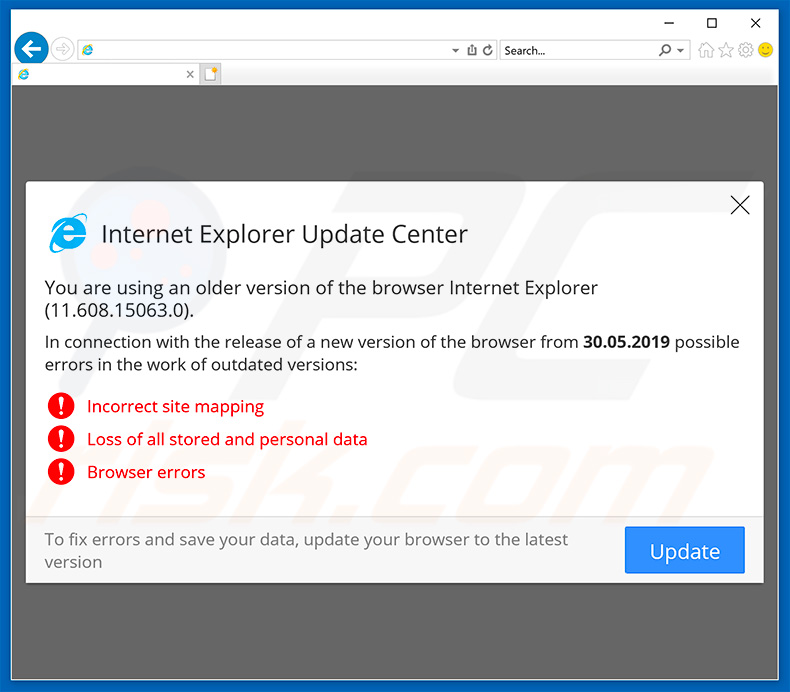

Podstępne okno pop-up zachęcające użytkowników do aktualizacji przeglądarki Internet Explorer:

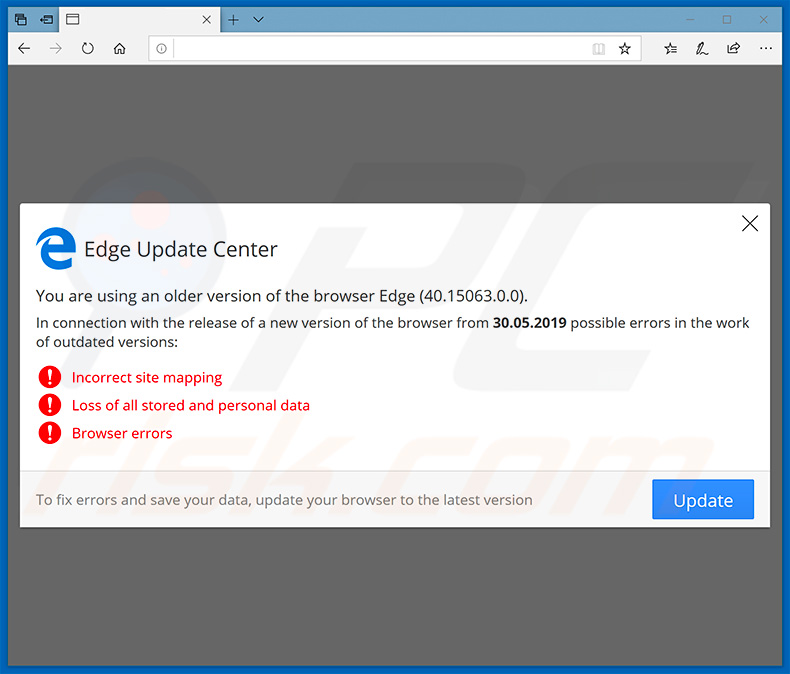

Podstępne okno pop-up zachęcające użytkowników do aktualizacji przeglądarki Microsoft Edge:

Tekst prezentowany w tych oknach pop-up:

Używasz starszej wersji przeglądarki ***** (-).

W związku z wydaniem nowej wersji przeglądarki od [data] możliwe błędy w pracy przestarzałych wersji:

Nieprawidłowe mapowanie witryn

Utrata wszystkich przechowywanych i danych osobowych

Błędy przeglądarki

Aby naprawić błędy i zapisać dane, zaktualizuj swoją przeglądarkę do najnowszej wersji

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest KPOT?

- KROK 1. Manualne usuwanie malware KPOT.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk "Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w "Menu zaawansowanych opcji uruchamiania." Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij "Ustawienia uruchamiania." Kliknij przycisk "Restart". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij "5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij "Uruchom ponownie" przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij przycisk "Rozwiązywanie problemów", a następnie wybierz opcję "Opcje zaawansowane". W menu zaawansowanych opcji wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w "Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń"

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner.

▼ Pokaż dyskusję