Uniknij instalacji InnfiRAT

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Poradnik usuwania wirusa InnfiRAT

Czym jest InnfiRAT?

InnfiRAT to nazwa narzędzia zdalnego dostępu lub narzędzia administracyjnego (RAT). Zazwyczaj oprogramowanie tego typu służy do zdalnego sterowania podłączonymi komputerami. Jednak istnieje wiele przypadków, w których cyberprzestępcy próbują nakłonić użytkowników do zainstalowania RAT, aby mogli użyć ich do złośliwych działań. Aby uniknąć poważnych problemów, które mogą być spowodowane oprogramowaniem tego typu, zalecamy jak najszybsze odinstalowanie go z systemu.

Zazwyczaj cyberprzestępcy wykorzystują RAT do kradzieży danych osobowych, które mogłyby zostać wykorzystane do generowania przychodów w taki czy inny sposób. Badania pokazują, że cyberprzestępcy, którzy dystrybuują InnfiRAT, próbują ukraść informacje o portfelu kryptowalutowym, atakują Bitcoin, Litecoin i ewentualnie inne portfele. Skradzionych portfeli można używać do dokonywania nieuczciwych transakcji, którymi cyberprzestępcy mogą opróżniać portfele kryptowalutowe, przenosząc kryptowalutę na inne portfele będące własnością ich lub innych stron. Ponadto InnfiRAT może kraść pliki cookies przeglądarki z takich przeglądarek, jak Chrome, Mozilla, Opera (i innych), nazwy użytkowników i hasła przechowywane w przeglądarkach, dane sesji itd. Uzyskane dane uwierzytelniające można wykorzystać do kradzieży poczty e-mail, bankowości, sieci społecznościowych i innych kont. Skradzionych kont można używać do dokonywania nieuczciwych zakupów, transakcji, wysyłania spamu do innych osób, pozyskiwania pieniędzy od osób znajdujących się na listach kontaktów ofiary itd. Kolejną funkcją dostępną w InnfiRAT jest przechwytywanie zrzutów ekranu. Oznacza to, że cyberprzestępcy mogą używać jej w dowolnym momencie do tworzenia zrzutów ekranu z otwartego systemu, przeglądarki lub innych okien. Wykonane zrzuty ekranu mogą zawierać dane osobowe, które mogą być również wykorzystywane do szkodliwych celów. InnfiRAT wysyła wszystkie skradzione dane do swojego serwera kontroli i dowodzenia. Cyberprzestępcy mogą wykorzystywać ten serwer do wykonywania złośliwych działań na zainfekowanym komputerze. Przykładowo, mogą zainstalować dodatkowe malware, takie jak ransomware. Ransomware to złośliwe oprogramowanie, które zwykle służy do szyfrowania plików. Mówiąc prosto, może zablokować pliki ofiary za pomocą silnego algorytmu szyfrowania, którego nie można odszyfrować bez odpowiedniego oprogramowania. Zazwyczaj cyberprzestępcy są jedynymi, którzy mają to oprogramowanie i zmuszają ofiary do kupienia go od nich, płacąc określoną kwotę okupu. Ponadto InnfiRAT może być wykorzystywany do kradzieży informacji, takich jak adres IP ofiary, miasto, region, kraj itp. oraz uruchomionych procesów. Może zabijać procesy, których nazwa zawiera ciągi znaków, takie jak „chrome", „firefox", „opera", „przeglądarka" i inne. InnfiRAT jest dość potężnym narzędziem, które może pomóc cyberprzestępcom w generowaniu przychodów przy użyciu niewłaściwie wykorzystywanych danych na różne sposoby. Aby uniknąć utraty danych, strat finansowych, kradzieży tożsamości, kradzieży różnych kont i/lub zainfekowania komputera innym malware oraz innych problemów, należy natychmiast odinstalować ten RAT.

| Nazwa | Narzędzie zdalnego dostępu InnfiRAT |

| Typ zagrożenia | Trojan zdalnego dostępu |

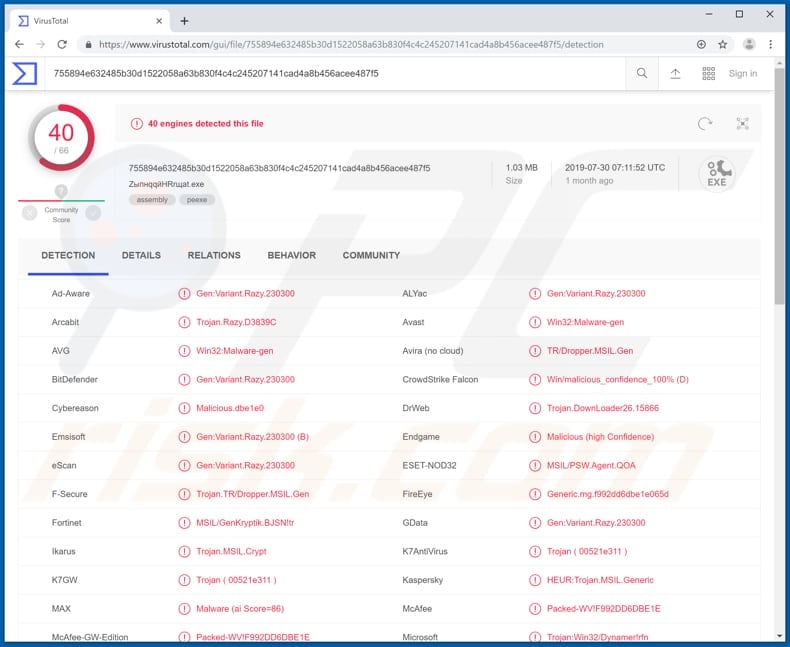

| Nazwy wykrycia | Avast (Win32:Malware-gen), BitDefender (Gen:Variant.Razy.230300), ESET-NOD32 (MSIL/PSW.Agent.QOA), Kaspersky (HEUR:Trojan.MSIL.Generic), Pełna lista (VirusTotal) |

| Ładunek | InnfiRAT może być używany do instalacji różnych typów malware. |

| Objawy | RAT infiltrują komputer w podstępny sposób i pozostają cichymi, w wyniku czego na zainfekowanej maszynie nie ma jasno widocznych objawów. |

| Metody dystrybucji | Zainfekowane załączniki e-mail, złośliwe ogłoszenia internetowe, inżynieria społeczna, narzędzia łamania oprogramowania. |

| Zniszczenie | Skradzione informacje bankowe, portfele kryptowalutowe, hasła do różnych kont, kradzież tożsamości, instalacja dodatkowego malware. |

| Usuwanie | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Istnieje wiele narzędzi zdalnego dostępu (RAT). Jednak nawet legalne narzędzia mogą być wykorzystywane przez cyberprzestępców, którzy starają się generować przychody w złośliwy sposób. Przykładami innych RAT są Gh0st, Poison Ivy i NetWire. Różne RAT mogą być wykorzystywane do różnych celów/posiadania różnych funkcji. Tak czy inaczej, w większości przypadków ofiary mają problemy związane z prywatnością, bezpieczeństwem przeglądania, finansami, kradzieżą tożsamości itd. Jeśli w twoim systemie jest zainstalowany RAT i nie został on celowo zainstalowany, należy go jak najszybciej odinstalować.

W jaki sposób InnfiRAT przeniknął do mojego komputera?

W większości przypadków cyberprzestępcy dystrybuują malware (lub legalne oprogramowanie, które można wykorzystać do złośliwych celów) za pośrednictwem kampanii spamowych, nieoficjalnych kanałów/narzędzi pobierania plików lub oprogramowania, fałszywych aktualizacji oprogramowania i narzędzi do „łamania" (aktywacji) oprogramowania. Aby rozsyłać malware za pośrednictwem kampanii spamowych, wysyłają e-maile do wielu osób. Te e-maile zawierają złośliwe załączniki, takie jak dokumenty Microsoft Office, dokumenty PDF, pliki archiwów (takie jak ZIP, RAR), pliki wykonywalne, takie jak .exe lub JavaScript. Gdy ktoś je otworzy, spowoduje to instalację takiego lub innego złośliwego programu. Przykładami niewiarygodnych, podejrzanych źródeł/kanałów pobierania oprogramowania są strony z freeware do pobrania, strony z bezpłatnym hostingiem plików, sieci peer-to-peer (klienci torrent, eMule itd.) i inne podobne narzędzia. Cyberprzestępcy wykorzystują je do prezentowania złośliwych plików jako legalnych. Ludzie, którzy pobierają pliki za pomocą tych kanałów, ryzykują, że jeśli zostaną otwarte, zainstalują złośliwe oprogramowanie. Fałszywe narzędzia do aktualizacji oprogramowania powodują szkody, gdy pobierają malware zamiast aktualizacji zainstalowanych programów lub wykorzystują błędy/wady nieaktualnego oprogramowania zainstalowanego na komputerze. Ludzie, którzy używają nieoficjalnych narzędzi aktywacyjnych do bezpłatnej aktywacji oprogramowania, często infekują komputery malware. Istnieje wiele tego typu narzędzi przeznaczonych do instalowania złośliwego oprogramowania i nie aktywujących żadnych programów.

Jak uniknąć instalacji malware?

Zalecamy uważne pobieranie, instalowanie, aktualizowanie oprogramowania i przeglądanie Internetu. Nie zaleca się pobierania żadnych plików ani programów przy użyciu podejrzanych źródeł. Powinny one być pobierane z oficjalnych i wiarygodnych witryn. Ważne jest również aktualizowanie zainstalowanych programów wyłącznie za pomocą wbudowanych funkcji lub narzędzi zaprojektowanych przez oficjalnych twórców oprogramowania. Ponadto, nieoficjalne narzędzia aktywacyjne często prowadzą do instalacji szkodliwych programów. Dodatkowo, korzystanie z tego typu narzędzi jest nielegalne. Załączniki dołączone do nieistotnych e-maili nie powinny być otwierane, zwłaszcza jeśli wiadomości są wysłane z nieznanych adresów. Zwykle cyberprzestępcy prezentują te e-maile jako ważne, oficjalne itd. Jeszcze jednym sposobem uniknięcia szkód spowodowanych przez szkodliwe programy jest regularne skanowanie systemu operacyjnego za pomocą sprawdzonego oprogramowania antyszpiegowskiego lub antywirusowego i zawsze usuwanie wykrytych zagrożeń tak szybko, jak to możliwe. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner, aby automatycznie wyeliminować infiltrujące malware.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest InnfiRAT?

- KROK 1. Manualne usuwanie malware InnfiRAT.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk "Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w "Menu zaawansowanych opcji uruchamiania." Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij "Ustawienia uruchamiania." Kliknij przycisk "Restart". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij "5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij "Uruchom ponownie" przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij przycisk "Rozwiązywanie problemów", a następnie wybierz opcję "Opcje zaawansowane". W menu zaawansowanych opcji wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w "Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe..

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe..

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń"

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner.

▼ Pokaż dyskusję