Jak usunąć malware TeaBot z urządzenia z Androidem?

![]() Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Jakiego rodzaju malware jest TeaBot?

TeaBot to złośliwe oprogramowanie sklasyfikowane jako trojan bankowy z funkcjami RAT (Narzędzia zdalnego dostępu/trojana). To malware atakuje systemy operacyjne Android.

Jego podstawową funkcjonalnością jest wydobywanie informacji związanych z bankowością internetową. W czasie badań jego lista docelowa obejmowała ponad sześćdziesiąt banków europejskich.

TeaBot działa również jako RAT; w związku z tym może umożliwić zdalny dostęp i kontrolę nad zainfekowanymi urządzeniami. Złośliwe programy tego typu mogą pozwolić na niemal nieograniczoną kontrolę nad zaatakowanymi urządzeniami.

Szczegółowe informacje o TeaBot

Podobnie jak wiele RAT dla Androida, TeaBot korzysta z usług ułatwień dostępu, aby uzyskać kontrolę nad urządzeniami. Usługi te mają na celu pomóc użytkownikom, którzy wymagają dodatkowej pomocy w czytaniu i interakcji z ich urządzeniami.

Dlatego usługi ułatwień dostępu Androida mają dostęp do tego, co jest wyświetlane na ekranie, i mogą symulować ekran dotykowy. Jeśli usługi ułatwienia dostępu nie są włączone, malware bombarduje użytkowników okienkami pop-up z prośbą o przyznanie uprawnień do tych usług.

Po przyznaniu uprawnień TeaBot może korzystać z Usług ułatwień dostępu, aby zapewnić sobie dodatkowy dostęp bez ingerencji użytkownika (poprzez symulację gestów i dotknięć/kliknięć). TeaBot ma wiele złośliwych funkcji.

Jak wspomniano we wstępie, ten trojan może uzyskiwać informacje, nakładając na ekran fałszywe okna logowania niektórych aplikacji bankowych. Jest również skierowany do aplikacji ubezpieczeniowych, portfeli kryptograficznych i giełd kryptograficznych.

W związku z tym, malware może za pośrednictwem tych fałszywych ekranów kraść dane logowania (tj. identyfikatory, adresy e-mail, nazwy użytkowników i hasła), a także numery kart kredytowych. TeaBot może również używać swoich funkcji keyloggera (tj. zapisywania naciśnięć klawiszy), aby uzyskać te informacje, nawet gdy użytkownicy logują się lub w inny sposób wchodzą w interakcję z prawdziwymi witrynami i aplikacjami.

Internetowe konta bankowe nie są jedynymi interesującymi usługami. Złośliwy program może kraść dane logowania do innych kont/platform poprzez kody ustawień Androida i Google Authentication 2FA.

Inne godne uwagi funkcje TeaBota obejmują (ale nie ograniczają się do): robienie zrzutów ekranu; ukrywanie, przechwytywanie i wysyłanie wiadomości tekstowych (SMS); korzystanie z metod biometrycznych wspieranych przez urządzenia; zmiana ustawień audio (np. wyciszanie urządzenia); wyłączenie Google Protect; usuwanie zainstalowanych aplikacji.

Podsumowując, infekcje TeaBot mogą skutkować poważnymi problemami z prywatnością, znacznymi stratami finansowymi, a nawet kradzieżą tożsamości. Jeśli wiadomo/podejrzewa się, że TeaBot (lub inne złośliwe oprogramowanie) już zainfekował system – należy użyć programu antywirusowego, aby go natychmiast usunąć.

| Nazwa | Trojan TeaBot |

| Typ zagrożenia | Złośliwe oprogramowanie na Androida, złośliwa aplikacja, niechciana aplikacja. |

| Nazwy wykrycia (przebranie TeaTV ) | Avast-Mobile (Android:Evo-gen [Trj]), BitDefenderFalx (Android.Trojan.Banker.ST), ESET-NOD32 (wariant Android/TrojanDropper.Agent.G), Kaspersky (HEUR:Trojan-Banker.AndroidOS.Regon.p), Pełna lista (VirusTotal) |

| Nazwy wykrycia (przebranie VLC Media Player) | Avast-Mobile (Android:Evo-gen [Trj]), BitDefenderFalx (Android.Trojan.Banker.TQ), ESET-NOD32 (wariant Android/TrojanDropper.Agent.HOG), Kaspersky (HEUR:Trojan-Banker.AndroidOS.Regon.p), Pełna lista (VirusTotal) |

| Objawy | Urządzenie działa wolno, ustawienia systemu są zmieniane bez zgody użytkownika, pojawiają się podejrzane aplikacje, znacznie wzrasta zużycie danych i baterii, przeglądarki przekierowują na podejrzane strony internetowe, wyświetlane są natrętne reklamy. |

| Metody dystrybucji | Zainfekowane załączniki do wiadomości e-mail, złośliwe reklamy online, socjotechnika, zwodnicze aplikacje, oszukańcze strony internetowe. |

| Zniszczenie | Skradzione dane osobowe (wiadomości prywatne, loginy/hasła itp.), zmniejszona wydajność urządzenia, szybkie rozładowywanie baterii, zmniejszona prędkość internetu, ogromne straty danych, straty finansowe, skradziona tożsamość (złośliwe aplikacje mogą nadużywać aplikacji komunikacyjnych). |

| Usuwanie malware (Android) | Aby usunąć infekcje malware, nasi badacze bezpieczeństwa zalecają przeskanowanie twojego urządzenia z Androidem legalnym oprogramowaniem anty-malware. Polecamy Avast, Bitdefender, ESET lub Malwarebytes. |

Więcej przykładów malware na Androida

Ghimob, AlienBot Banker, MRAT i ThiefBot to tylko niektóre przykłady malware atakującego systemy Android. Złośliwe programy mogą mieć szeroki zakres funkcji, które mogą występować w różnych kombinacjach.

Aby to rozwinąć, złośliwe oprogramowanie może: umożliwiać zdalny dostęp/kontrolę nad urządzeniami, eksfiltrować (pobierać) treści przechowywane w systemie, wydobywać informacje z przeglądarek i innych zainstalowanych aplikacji, nagrywać naciśnięcia klawiszy i/lub audio/wideo za pomocą mikrofonów i kamer, infiltrować (przesyłać) i uruchamiać pliki (tj. instalować dodatkowe malware), szyfrować dane i/lub blokować ekran urządzenia w celu żądania okupu (ransomware) itp.

Niezależnie od sposobu działania szkodliwego oprogramowania, jego infekcje zagrażają bezpieczeństwu urządzenia i użytkownika.

Jak TeaBot dostało się na moje urządzenie?

Zaobserwowano, że TeaBot jest rozpowszechniany i ukrywany na urządzeniach pod przykrywką aplikacji, takich jak TeaTV, VLC Media Player, usługi wysyłki/dostawy DHL i UPS itp. Złośliwe programy są często przedstawiane jako legalne oprogramowanie/media lub w pakiecie z nimi.

Niedawno odkryto kolejną aplikację o nazwie QR Code & Barcode - Scanner, która działa jako dropper dla TeaBota. Ta aplikacja została znaleziona w oficjalnym sklepie Google Play. Dostarcza TeaBot za pomocą fałszywej procedury aktualizacji oprogramowania.

Podejrzane aplikacje są powszechnie rozpowszechniane za pośrednictwem podejrzanych źródeł pobierania, np. nieoficjalnych witryn i stron z bezpłatnym oprogramowaniem do pobrania, sieci udostępniania peer-to-peer i innych zewnętrznych konfiguratorów pobierania. Nielegalne narzędzia aktywacyjne („łamania" zabezpieczeń) i fałszywe aktualizacje są godnymi uwagi przykładami narzędzi rozpowszechniających malware. Narzędzia do „łamania" zabezpieczeń mogą infekować systemy zamiast aktywować licencjonowane programy.

Podczas gdy fałszywe aktualizacje powodują infekcje, wykorzystując słabości nieaktualnego oprogramowania i/lub instalując malware zamiast obiecanych aktualizacji. Kampanie spamowe są również wykorzystywane do rozsyłania złośliwego oprogramowania.

Termin ten jest używany do opisania operacji na masową skalę, podczas której wysyłane są tysiące oszukańczych/zwodniczych wiadomości e-mail. Wiadomości te zawierają linki do pobierania zainfekowanych plików i/lub pliki są do nich dołączone.

Pliki złośliwe mogą mieć różne formaty, np. archiwów (ZIP, RAR itp.), plików wykonywalnych (.exe, .run itp.), dokumentów Microsoft Office i PDF, JavaScript itd. Gdy pliki są wykonywane, uruchamiane lub w inny sposób otwierane – inicjowany jest proces infekcji.

Jak uniknąć instalacji malware?

Zdecydowanie zaleca się sprawdzanie oprogramowania przed jego pobraniem/instalacją i/lub zakupem. Ponadto należy używać wyłącznie oficjalnych i zweryfikowanych kanałów pobierania.

Równie ważne jest aktywowanie i aktualizowanie programów za pomocą narzędzi/funkcji zapewnionych przez legalnych programistów. Aby uniknąć zainfekowania urządzenia przez spam, odradza się otwieranie podejrzanych i nieistotnych e-maili – zwłaszcza wszelkich znalezionych w nich linków lub załączników.

Najważniejsze jest, aby mieć zainstalowany i regularnie aktualizowany renomowany pakiet antywirusowy/antyspyware. Co więcej, to oprogramowanie musi być używane do wykonywania regularnych skanów systemu i usuwania wykrytych zagrożeń i problemów.

Zrzut ekranu TeaBot udającego "QR Code & Barcode - Scanner" w Google Play:

Szybkie menu:

- Wprowadzenie

- Jak usunąć historię przeglądania z przeglądarki Chrome?

- Jak wyłączyć powiadomienia przeglądarki w przeglądarce Chrome?

- Jak przywrócić przeglądarkę Chrome?

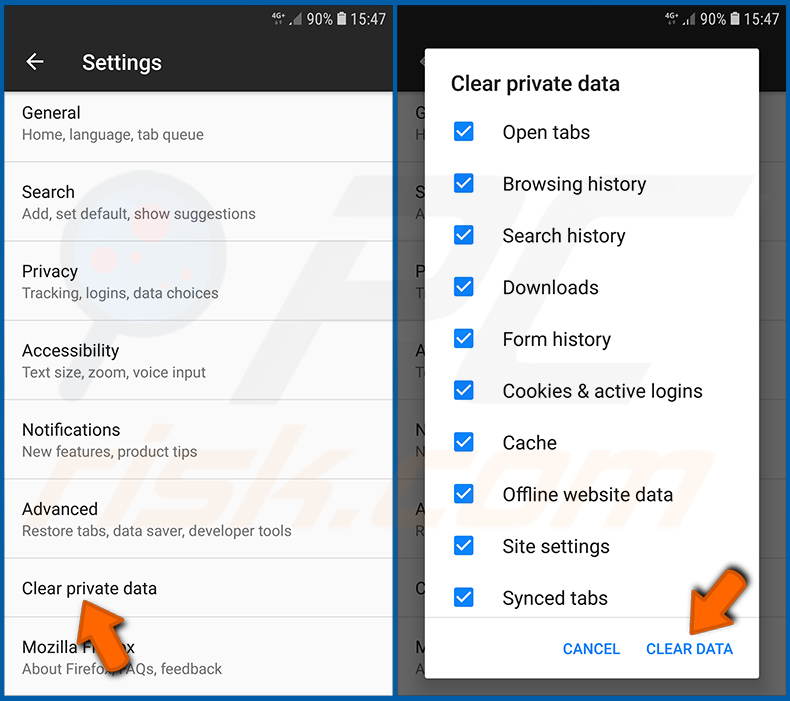

- Jak usunąć historię przeglądania w przeglądarce Firefox?

- Jak wyłączyć powiadomienia przeglądarki w przeglądarce Firefox?

- Jak przywrócić przeglądarkę Firefox?

- Jak odinstalować potencjalnie niechciane i/lub złośliwe aplikacje?

- Jak uruchomić urządzenie z Androidem w "Trybie awaryjnym"?

- Jak sprawdzić zużycie baterii przez różne aplikacje?

- Jak sprawdzić zużycie danych przez różne aplikacje?

- Jak zainstalować najnowsze aktualizacje oprogramowania?

- Jak przywrócić system do jego stanu domyślnego?

- Jak wyłączyć aplikacje, które mają uprawnienia administratora?

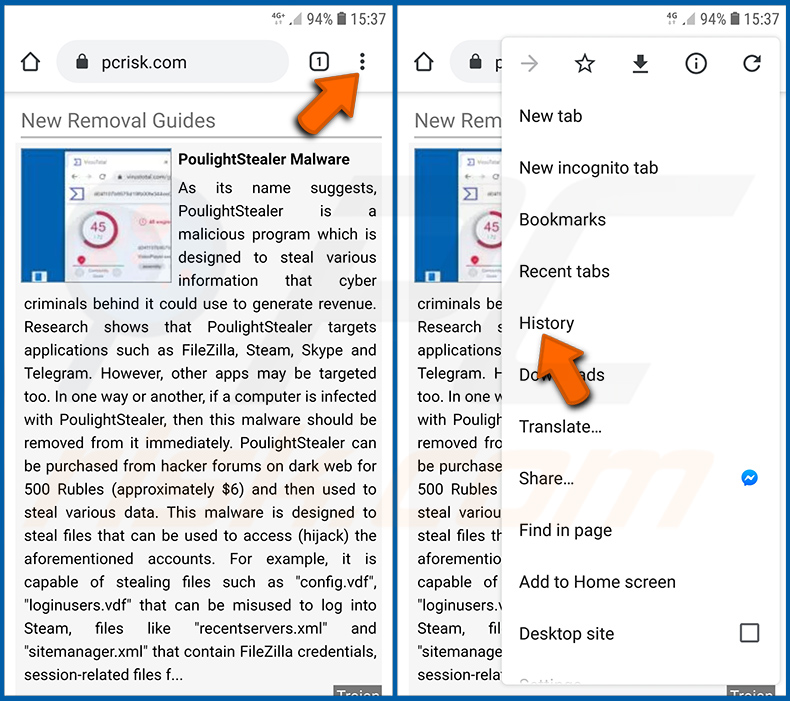

Usuń historię przeglądania z przeglądarki Chrome:

Stuknij przycisk „Menu" (trzy kropki w prawym górnym rogu ekranu) i wybierz „Historia" w otwartym menu rozwijanym.

Stuknij „Wyczyść dane przeglądania", wybierz zakładkę „ZAAWANSOWANE", wybierz zakres czasu i typy danych, które chcesz usunąć, i stuknij „Wyczyść dane".

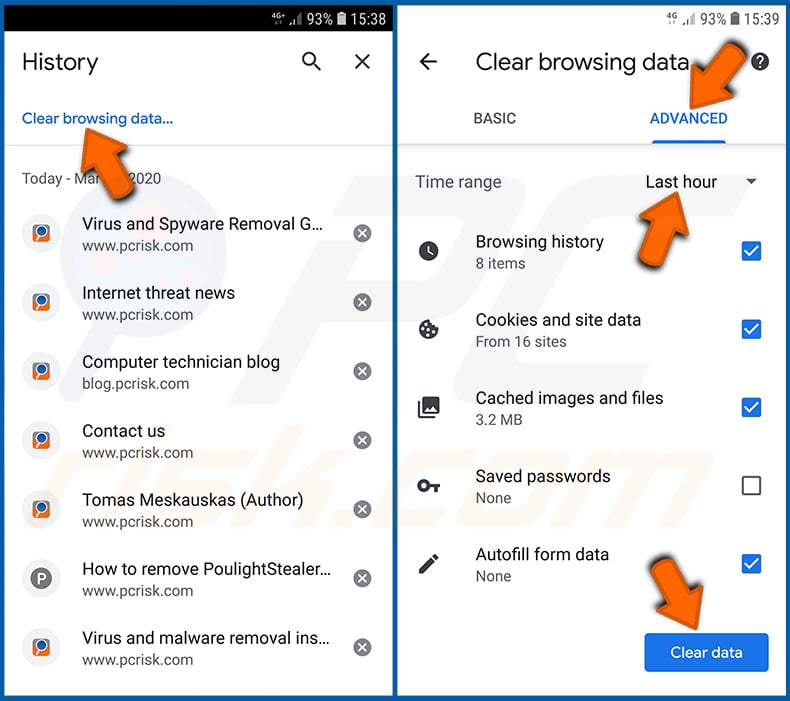

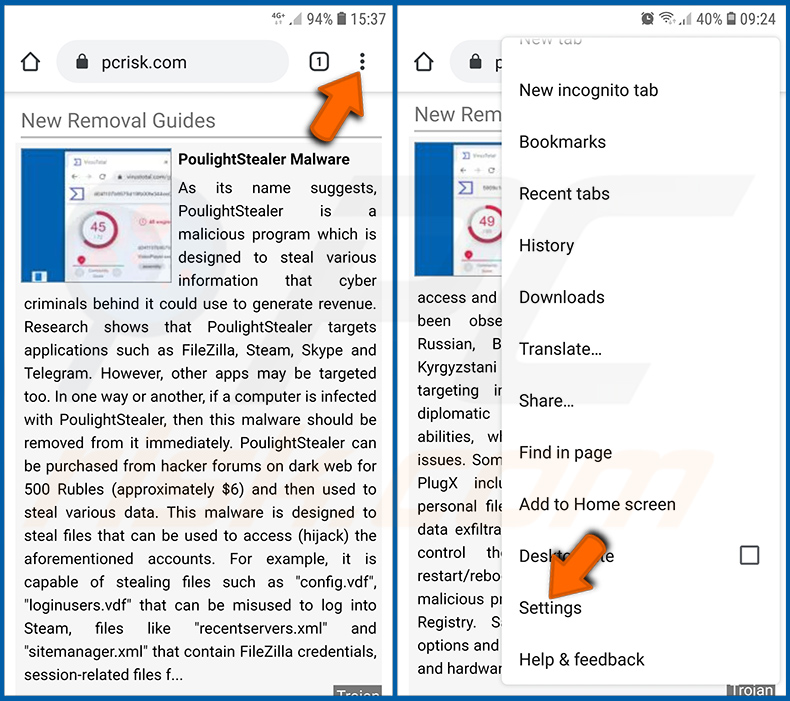

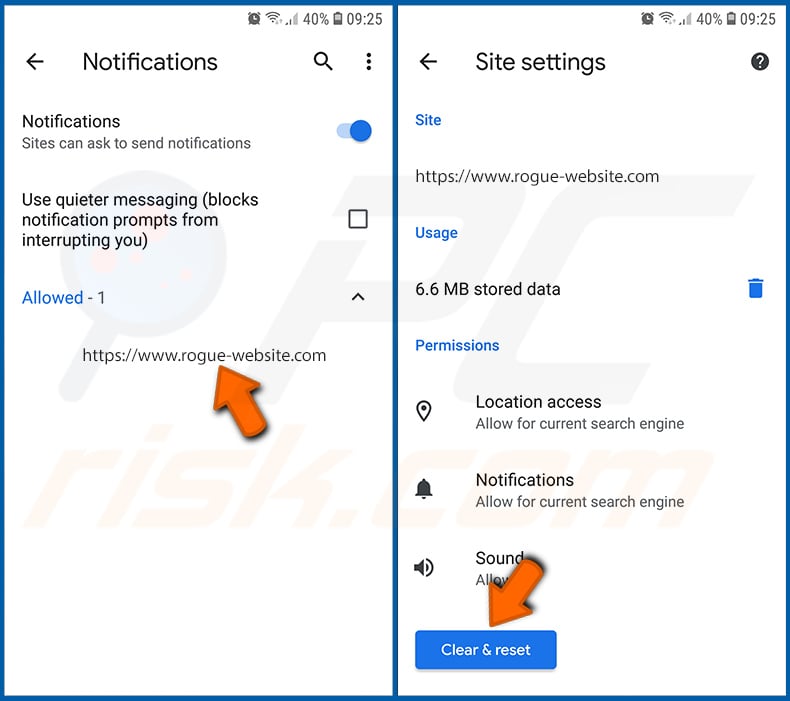

Wyłącz powiadomienia przeglądarki w przeglądarce Chrome:

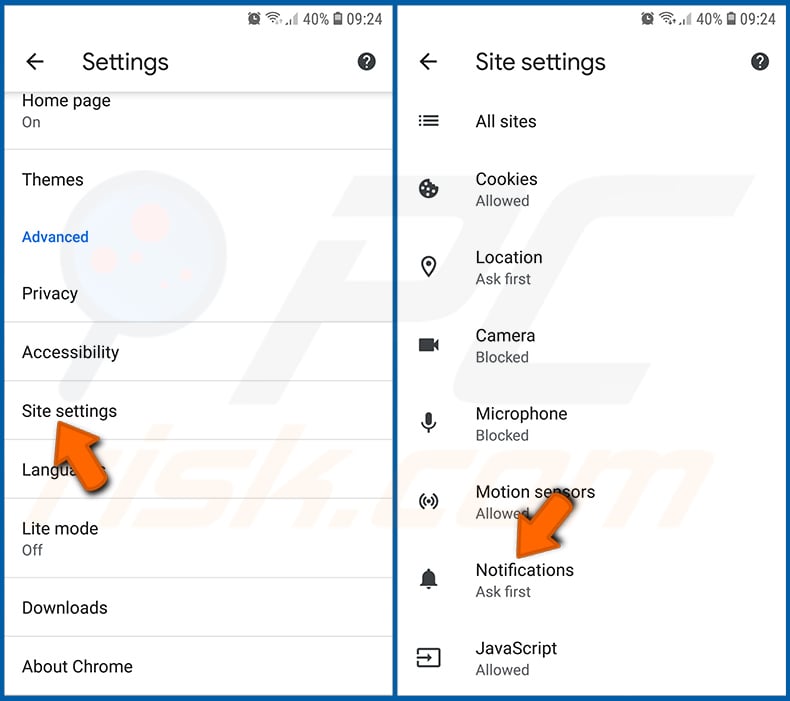

Stuknij przycisk „Menu" (trzy kropki w prawym górnym rogu ekranu) i w otwartym menu rozwijanym wybierz „Ustawienia".

Przewiń w dół, aż zobaczysz opcję „Ustawienia witryny" i kliknij ją. Przewiń w dół, aż zobaczysz opcję „Powiadomienia" i stuknij ją.

Znajdź witryny, które dostarczają powiadomienia przeglądarki, stuknij je i kliknij „Wyczyść i zresetuj". Spowoduje to usunięcie uprawnień przyznanych tym witrynom w celu dostarczania powiadomień. Jednak jeśli ponownie odwiedzisz tę samą witrynę, może ona ponownie poprosić o pozwolenie.

Możesz wybrać, czy udzielić tych uprawnień, czy nie (jeśli zdecydujesz się odmówić, witryna przejdzie do sekcji „Zablokowane" i nie będzie już prosić o pozwolenie).

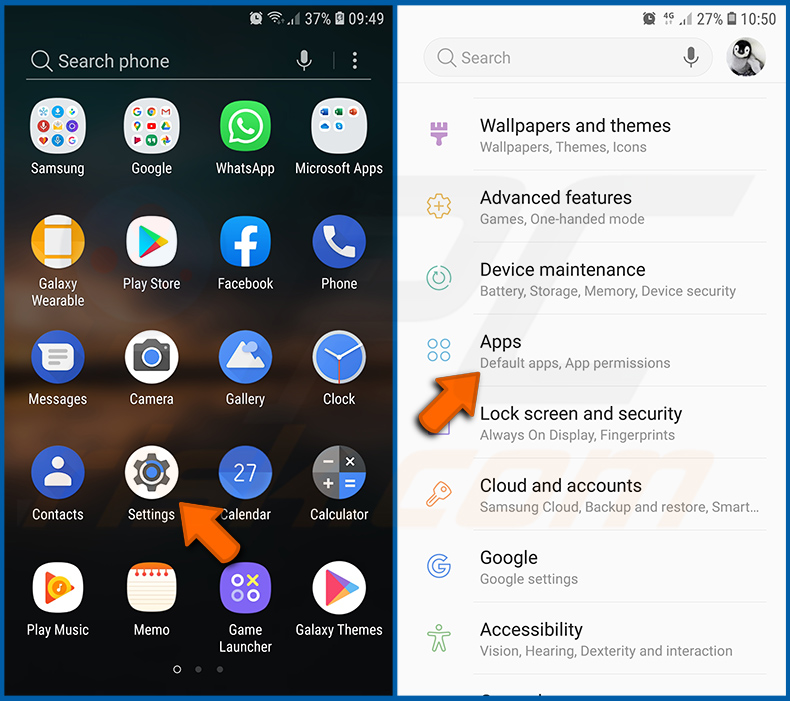

Przywróć przeglądarkę Chrome:

Przejdź do „Ustawienia", przewiń w dół, aż zobaczysz „Aplikacje" i stuknij tę opcję.

Przewiń w dół, aż znajdziesz aplikację „Chrome", wybierz ją i wybierz opcję „Pamięć".

Stuknij „ZARZĄDZAJ PAMIĘCIĄ", a następnie „WYCZYŚĆ WSZYSTKIE DANE" i potwierdź czynność, stukając „OK". Pamiętaj, że przywrócenie przeglądarki usunie wszystkie przechowywane w niej dane.

W związku z tym wszystkie zapisane loginy/hasła, historia przeglądania, ustawienia niestandardowe i inne dane zostaną usunięte. Będziesz także musiał ponownie zalogować się do wszystkich stron internetowych.

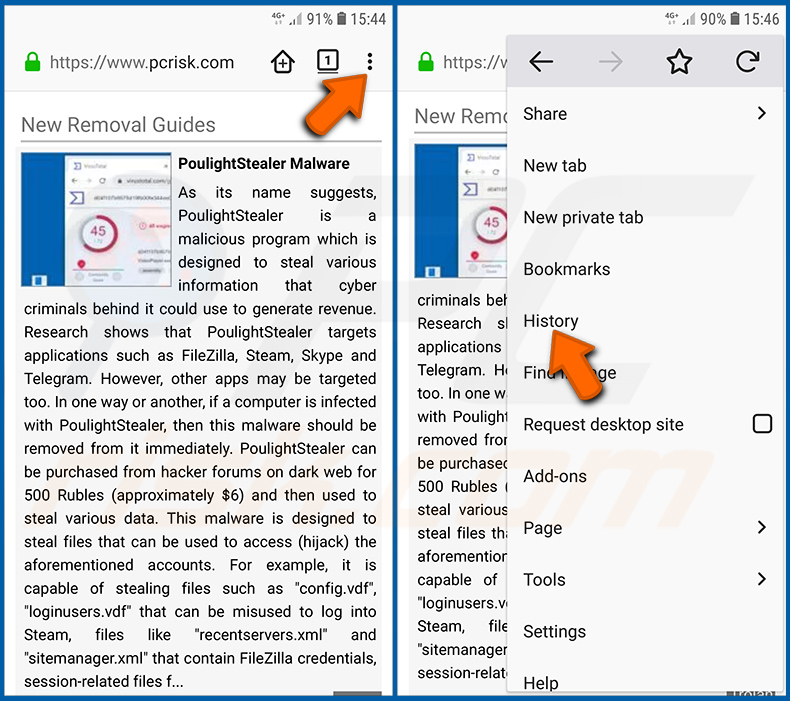

Usuń historię przeglądania z przeglądarki Firefox:

Stuknij przycisk „Menu" (trzy kropki w prawym górnym rogu ekranu) i w otwartym menu rozwijanym wybierz „Historię".

Przewiń w dół, aż zobaczysz „Wyczyść prywatne dane" i stuknij tę opcję. Wybierz typy danych, które chcesz usunąć i stuknij „WYCZYŚĆ DANE".

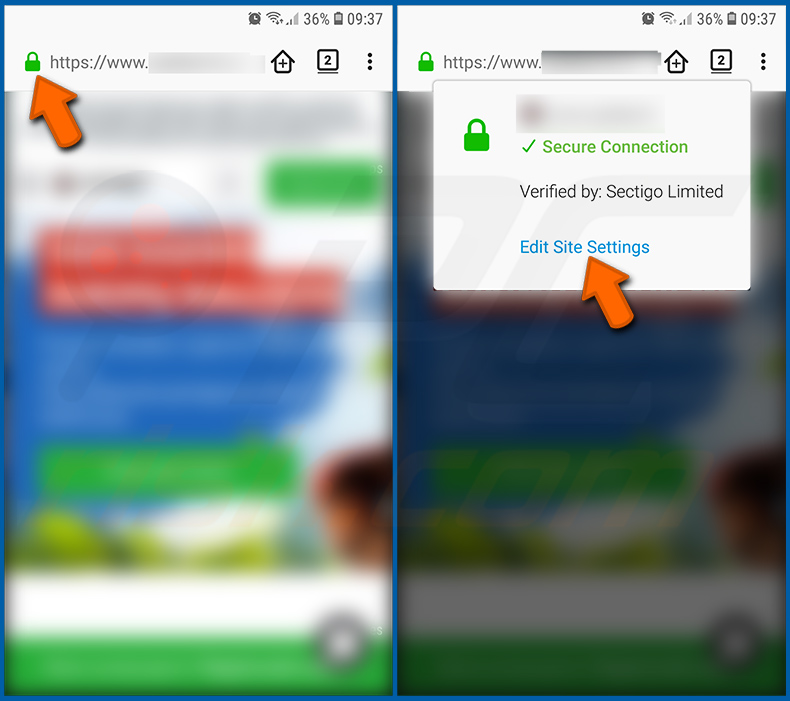

Wyłącz powiadomienia przeglądarki w przeglądarce Firefox:

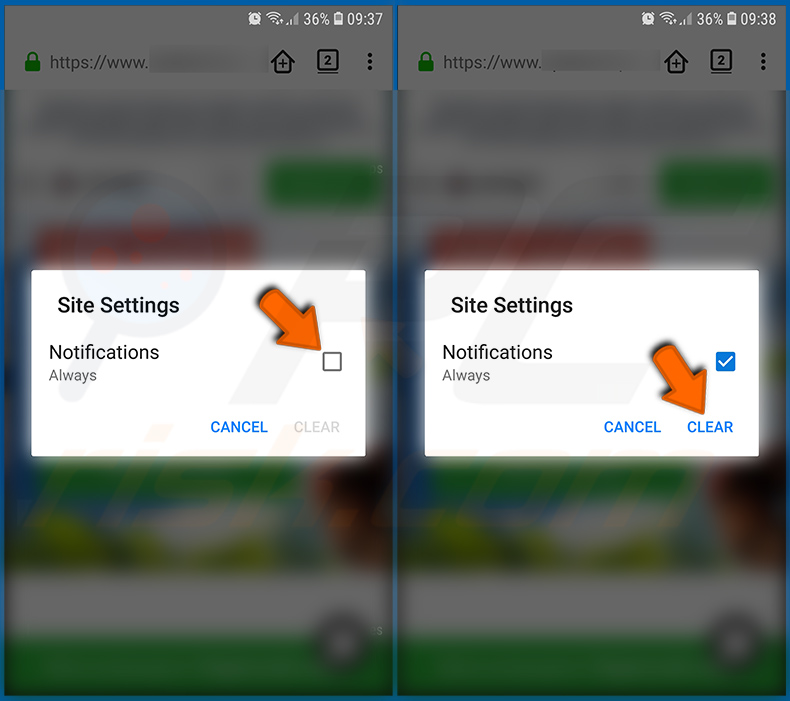

Odwiedź witrynę, która dostarcza powiadomienia przeglądarki, stuknij ikonę wyświetlaną po lewej stronie paska adresu URL (ikona niekoniecznie będzie oznaczać „Kłódkę") i wybierz „Edytuj ustawienia witryny".

W otwartym okienku pop-up zaznacz opcję „Powiadomienia" i stuknij „WYCZYŚĆ".

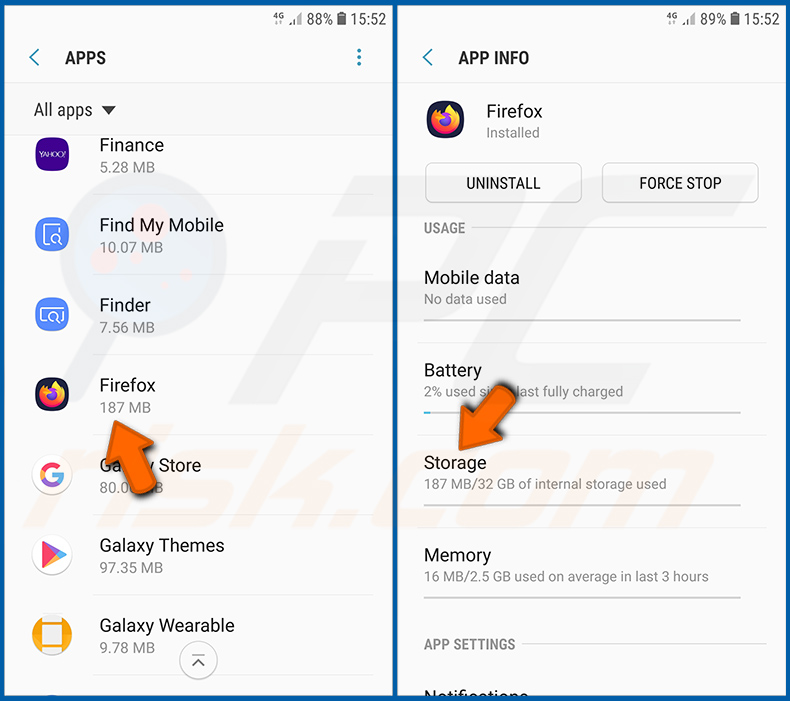

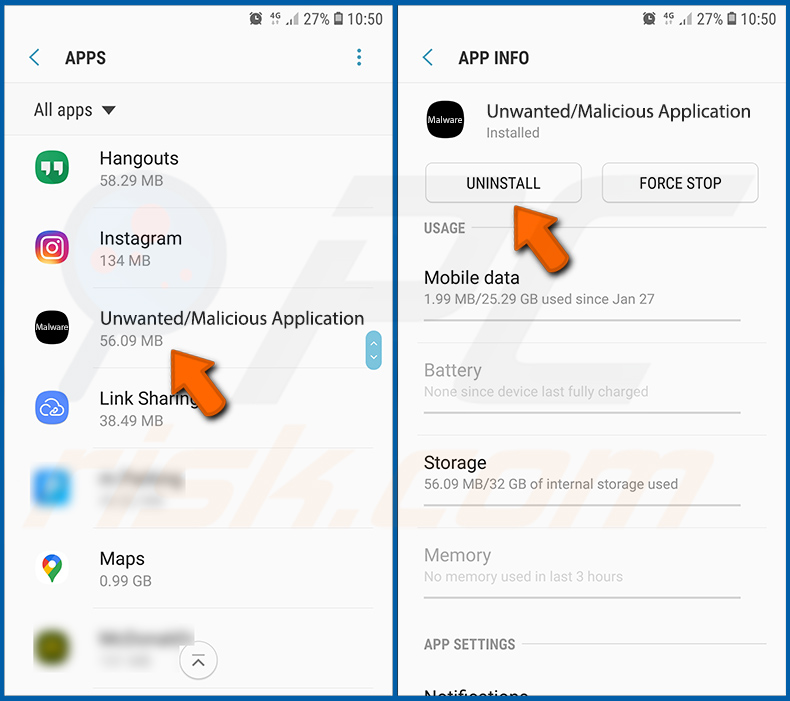

Przywróć przeglądarkę Firefox:

Przejdź do „Ustawienia", przewiń w dół, aż zobaczysz „Aplikacje" i stuknij tę opcję.

Przewiń w dół, aż znajdziesz aplikację „Firefox", wybierz ją i wybierz opcję „Pamięć".

Stuknij „WYCZYŚĆ DANE" i potwierdź akcję stukając „USUŃ". Pamiętaj, że przywrócenie przeglądarki usunie wszystkie przechowywane w niej dane.

W związku z tym wszystkie zapisane loginy/hasła, historia przeglądania, ustawienia niestandardowe i inne dane zostaną usunięte. Będziesz także musiał ponownie zalogować się do wszystkich stron internetowych.

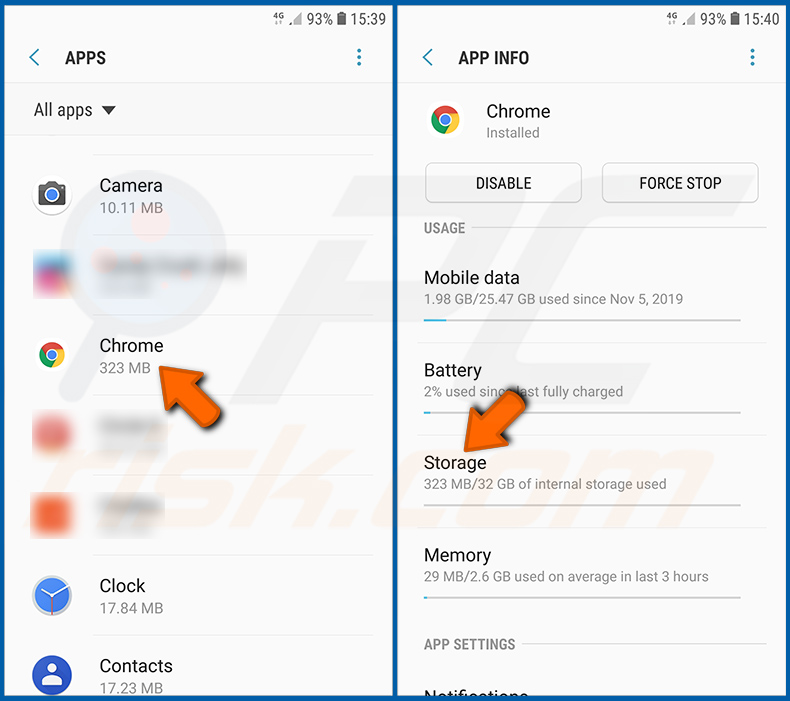

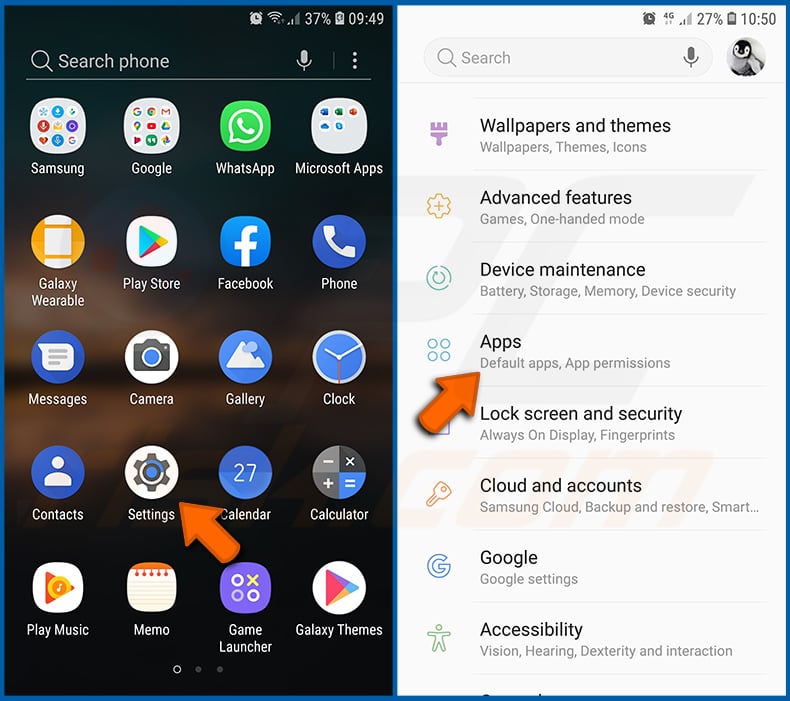

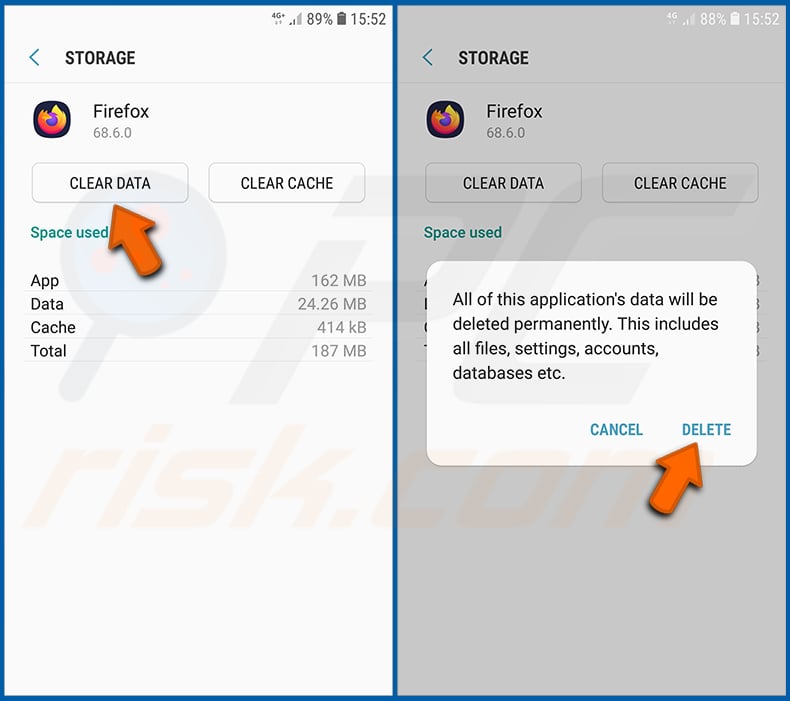

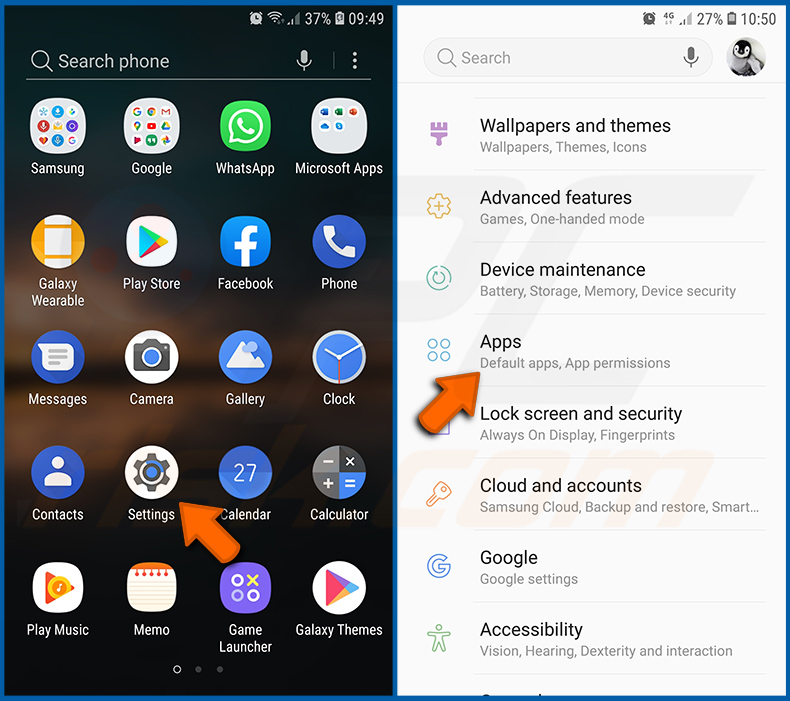

Odinstaluj potencjalnie niechciane i/lub złośliwe aplikacje:

Przejdź do „Ustawienia", przewiń w dół, aż zobaczysz „Aplikacje" i stuknij tę opcję.

Przewiń w dół, aż zobaczysz potencjalnie niechcianą i/lub złośliwą aplikację, wybierz ją i stuknij „Odinstaluj". Jeśli z jakiegoś powodu nie możesz usunąć wybranej aplikacji (np. wyświetla się komunikat o błędzie), spróbuj użyć „Trybu awaryjnego".

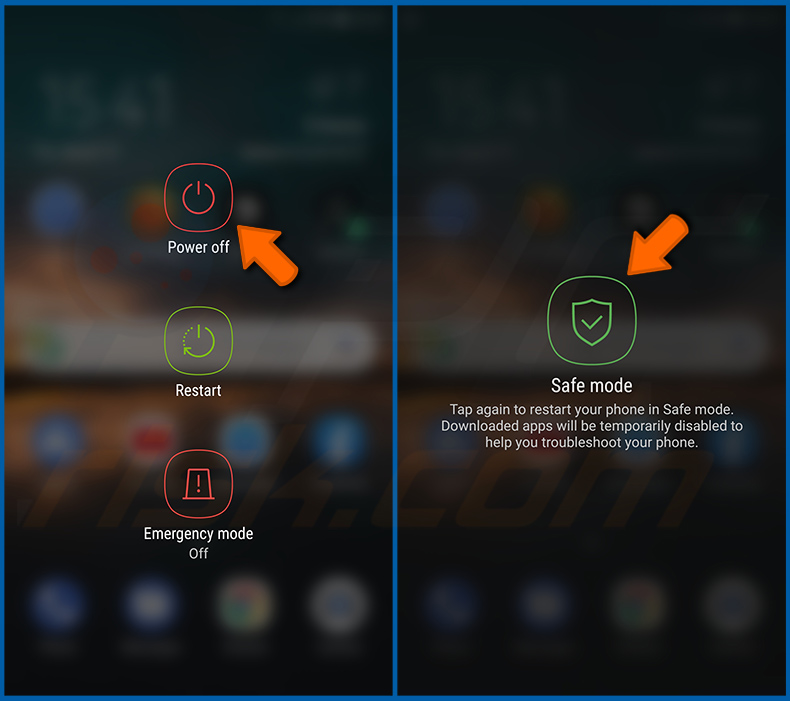

Uruchom urządzenie z Androidem w „Trybie awaryjnym":

„Tryb awaryjny" w systemie operacyjnym Android tymczasowo wyłącza uruchamianie wszystkich aplikacji innych firm. Korzystanie z tego trybu to dobry sposób na diagnozowanie i rozwiązywanie różnych problemów (np. usuwanie złośliwych aplikacji, które uniemożliwiają to, gdy urządzenie działa „normalnie").

Naciśnij przycisk „Zasilanie" i przytrzymaj go, aż zobaczysz ekran „Wyłącz". Stuknij ikonę „Wyłącz" i przytrzymaj ją. Po kilku sekundach pojawi się opcja „Tryb awaryjny" i będzie można ją uruchomić ponownie uruchamiając urządzenie.

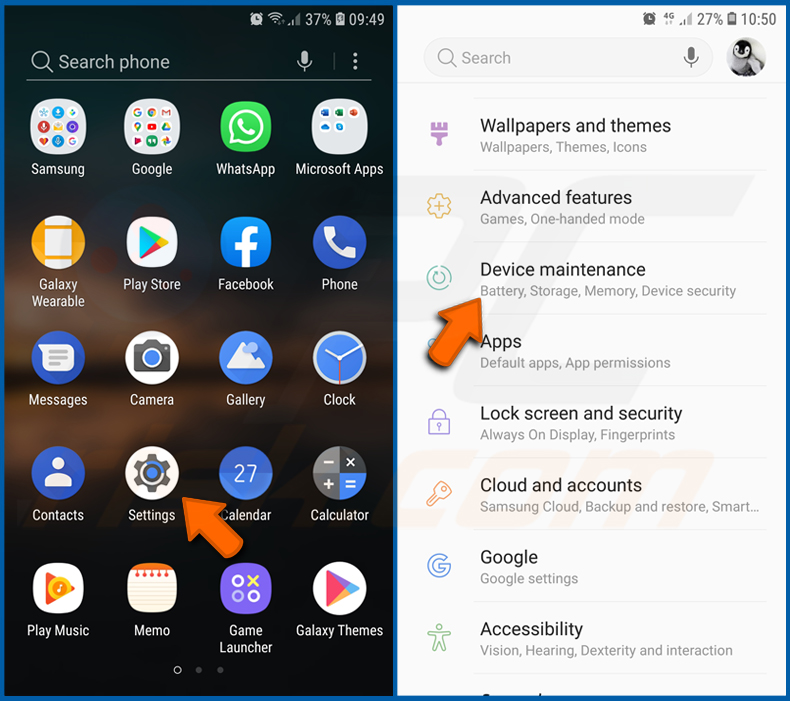

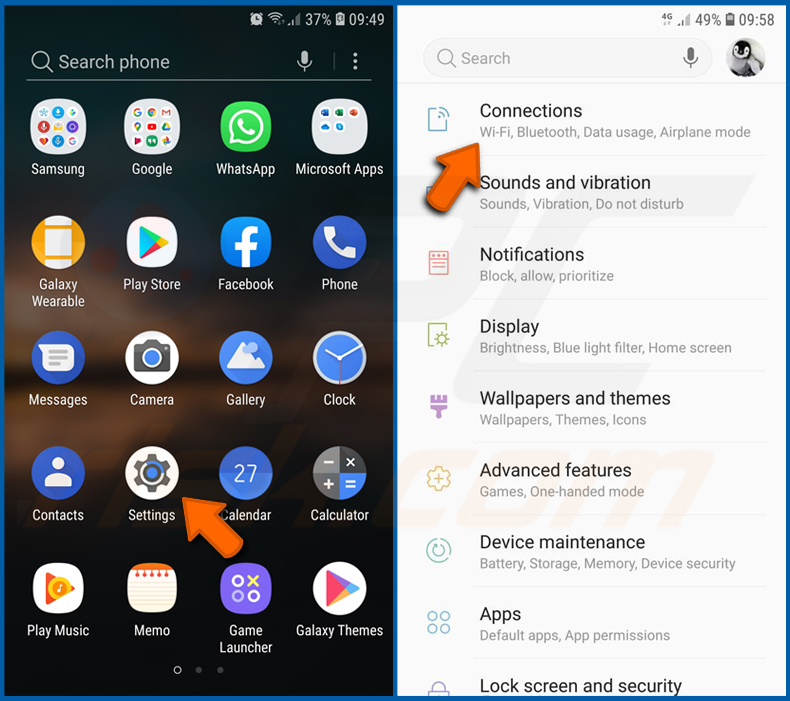

Sprawdź zużycie baterii w różnych aplikacjach:

Przejdź do „Ustawienia", przewiń w dół, aż zobaczysz „Konserwacja urządzenia" i stuknij tę opcję.

Stuknij „Bateria" i sprawdź użycie każdej aplikacji. Legalne/oryginalne aplikacje są zaprojektowane tak, aby zużywać jak najmniej energii, aby zapewnić najlepsze wrażenia użytkownika i oszczędzać energię. Dlatego wysokie zużycie baterii może wskazywać, że aplikacja jest złośliwa.

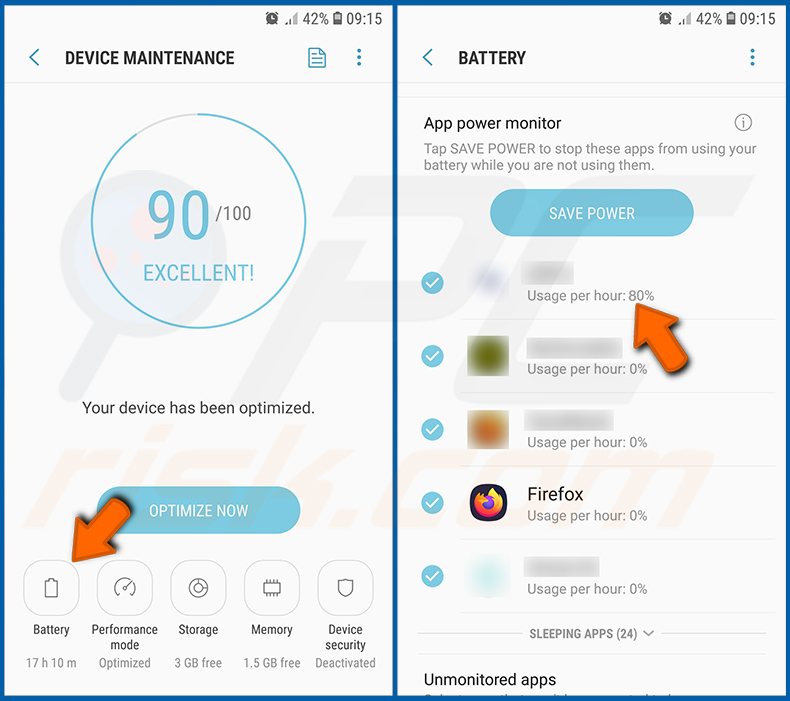

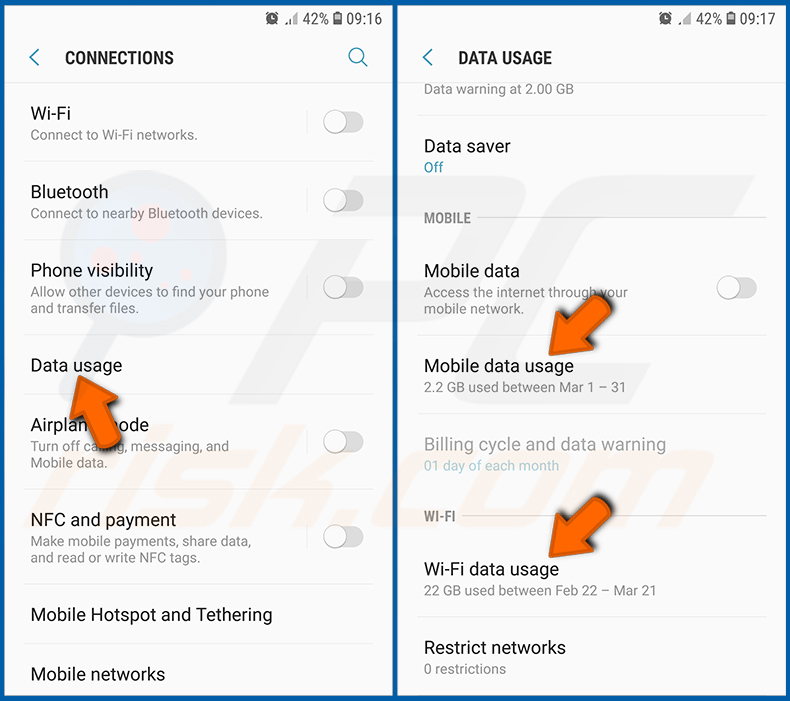

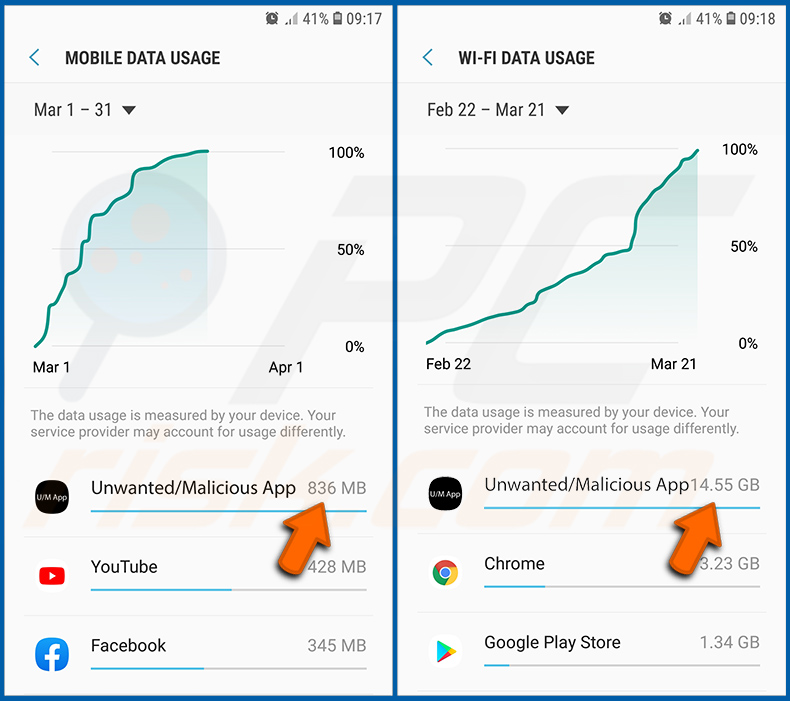

Sprawdź wykorzystanie danych różnych aplikacji:

Przejdź do „Ustawienia", przewiń w dół, aż zobaczysz „Połączenia" i stuknij tę opcję.

Przewiń w dół, aż zobaczysz „Użycie danych" i wybierz tę opcję. Podobnie jak w przypadku baterii, legalne/oryginalne aplikacje są zaprojektowane tak, aby maksymalnie zminimalizować zużycie danych.

Dlatego znaczne wykorzystanie danych może wskazywać na obecność złośliwej aplikacji. Pamiętaj, że niektóre złośliwe aplikacje mogą być zaprojektowane do działania tylko wtedy, gdy urządzenie jest połączone z siecią bezprzewodową.

Z tego powodu należy sprawdzić użycie danych mobilnych i Wi-Fi.

Jeśli znajdziesz aplikację, która wykorzystuje znaczące dane, mimo że nigdy jej nie używasz, zdecydowanie zalecamy jej natychmiastowe odinstalowanie.

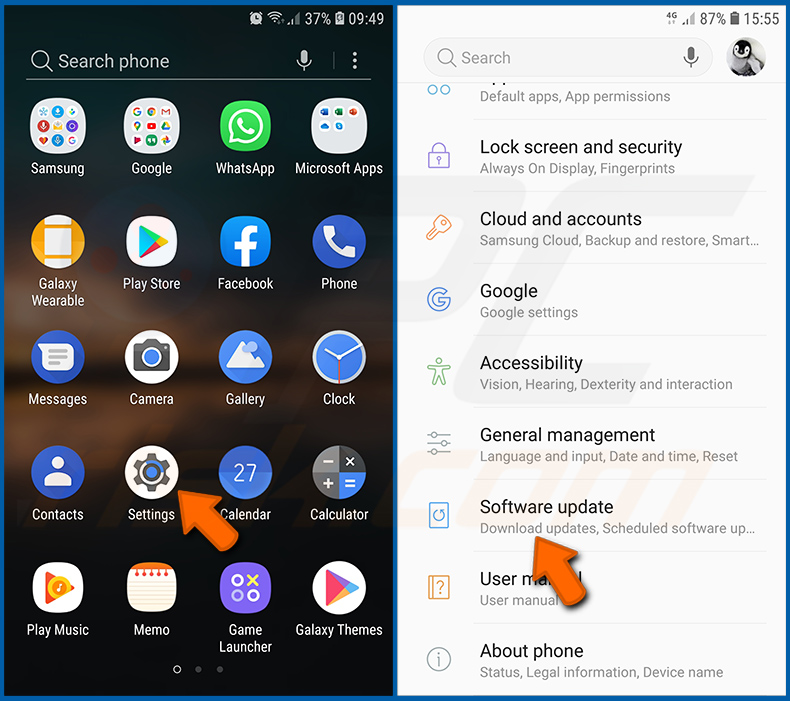

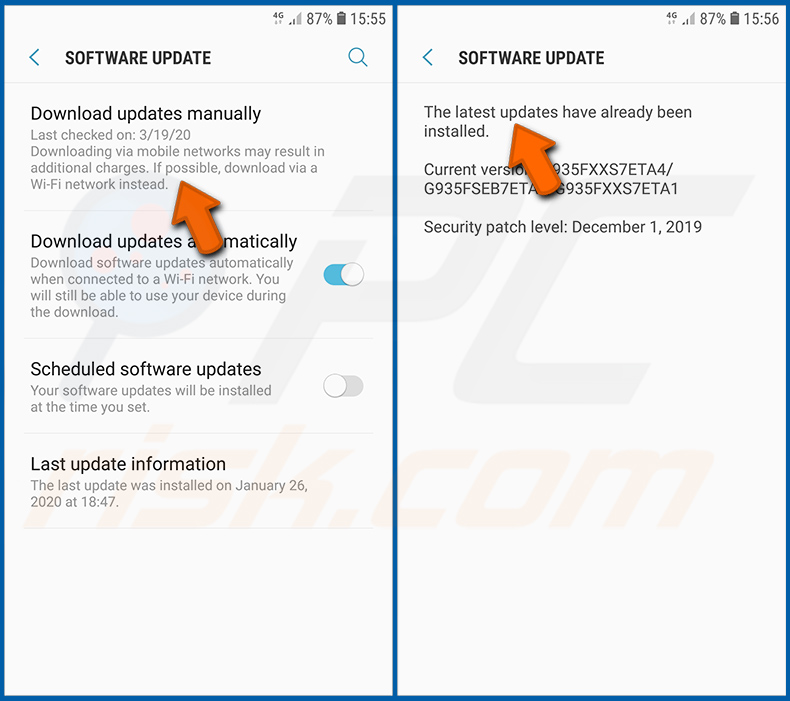

Zainstaluj najnowsze aktualizacje oprogramowania:

Utrzymywanie aktualności oprogramowania to dobra praktyka zapewniająca bezpieczeństwo urządzeń. Producenci urządzeń nieustannie publikują różne łatki bezpieczeństwa i aktualizacje Androida, aby naprawić błędy i luki, które mogą być wykorzystywane przez cyberprzestępców.

Nieaktualny system jest znacznie bardziej podatny na ataki, dlatego zawsze należy upewnić się, że oprogramowanie urządzenia jest aktualne.

Przejdź do „Ustawienia", przewiń w dół, aż zobaczysz „Aktualizacja oprogramowania" i stuknij tę opcję.

Stuknij opcję „Pobierz aktualizacje ręcznie" i sprawdź, czy są dostępne aktualizacje. Jeśli tak, zainstaluj je natychmiast. Zalecamy również włączenie opcji „Pobieraj aktualizacje automatycznie" — pozwoli to systemowi powiadomić ię o wydaniu aktualizacji i/lub zainstalować ją automatycznie.

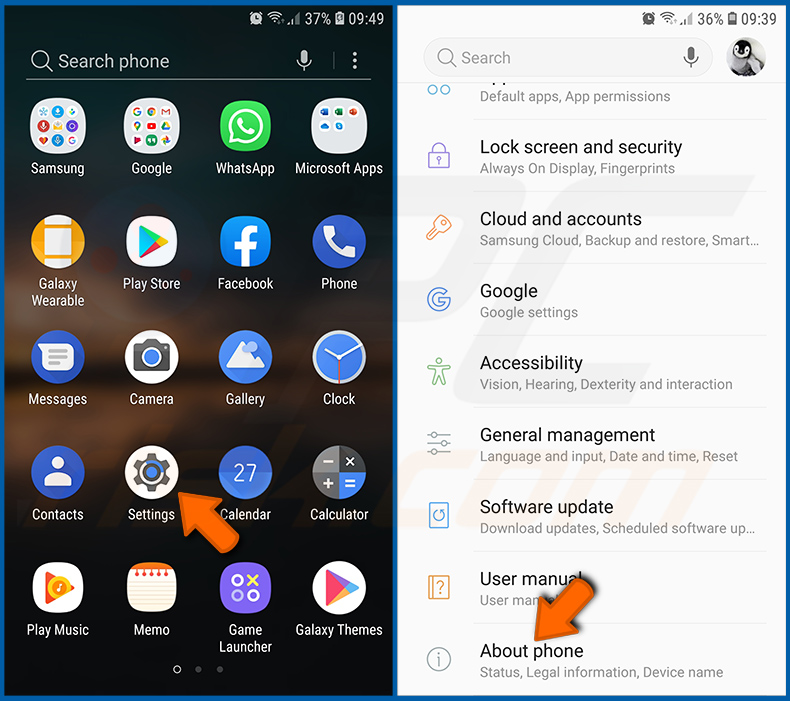

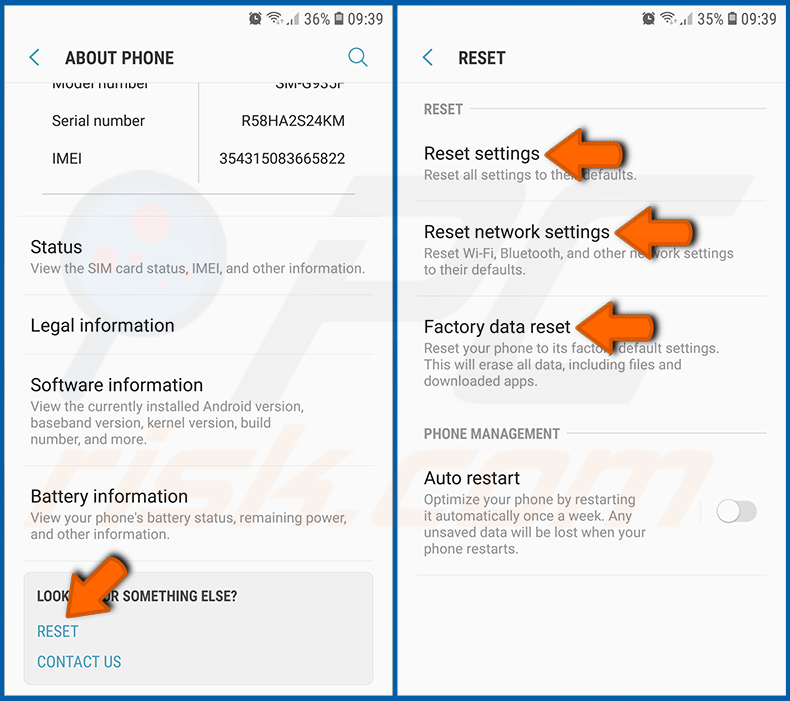

Przywróć system do stanu domyślnego:

Wykonanie „Resetu do ustawień fabrycznych" to dobry sposób na usunięcie wszystkich niechcianych aplikacji, przywrócenie ustawień systemowych do wartości domyślnych i ogólne wyczyszczenie urządzenia. Pamiętaj również, że wszystkie dane w urządzeniu zostaną usunięte, w tym zdjęcia, pliki wideo/audio, numery telefonów (przechowywane w urządzeniu, a nie na karcie SIM), wiadomości SMS itd. Oznacza to, że urządzenie zostanie przywrócone do stanu początkowego/fabrycznego.

Możesz także przywrócić podstawowe ustawienia systemowe lub po prostu ustawienia sieciowe.

Przejdź do „Ustawienia", przewiń w dół, aż zobaczysz „Informacje o telefonie" i stuknij tę opcję.

Przewiń w dół, aż zobaczysz „Resetuj" i stuknij tę opcję. Teraz wybierz akcję, którą chcesz wykonać:

„Przywróć ustawienia" - przywróć wszystkie ustawienia systemowe do domyślnych;

„Przywróć ustawienia sieciowe" - przywróć wszystkie ustawienia związane z siecią do domyślnych;

„Przywróć dane fabryczne" - przywróć cały system i całkowicie usuń wszystkie zapisane dane;

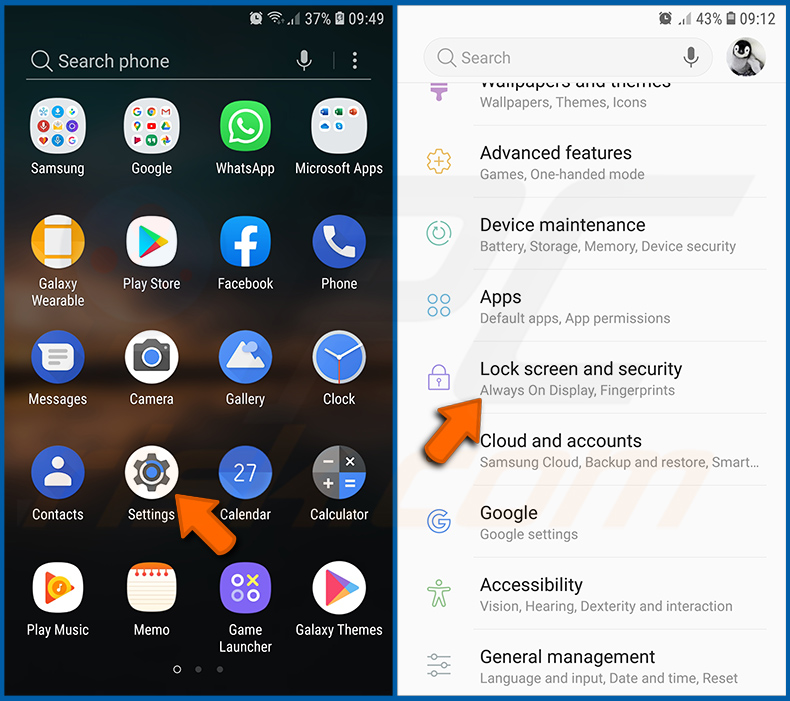

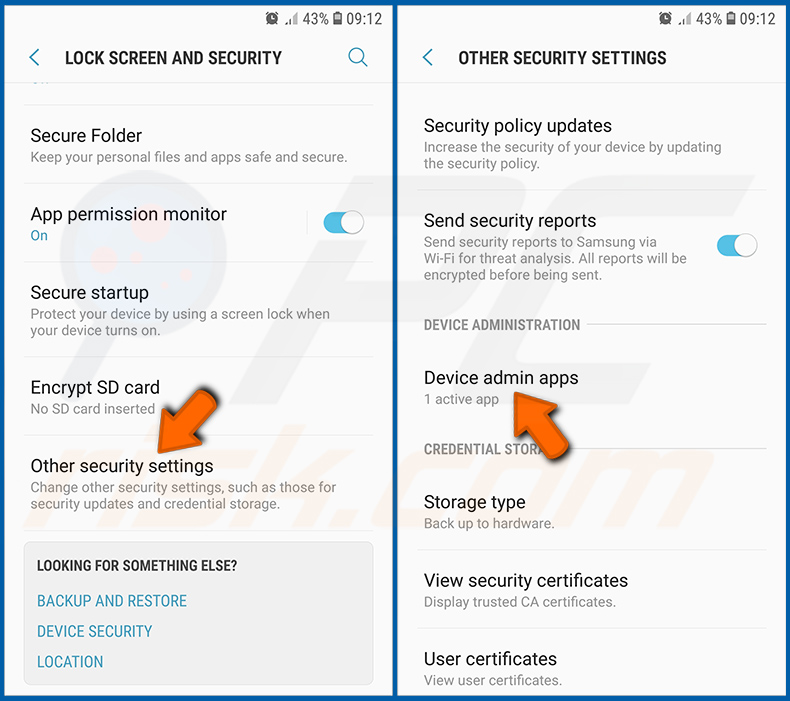

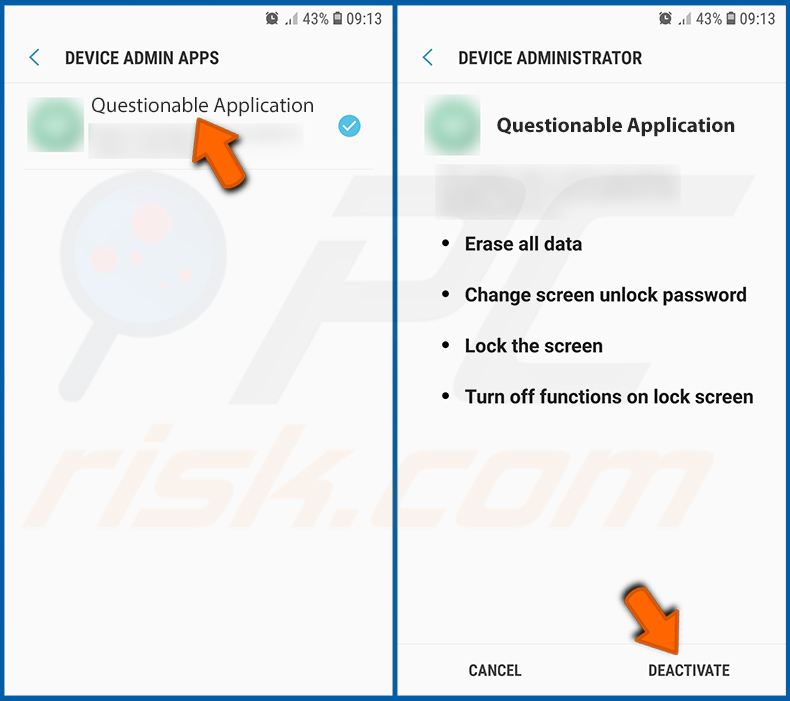

Wyłącz aplikacje, które mają uprawnienia administratora:

Jeśli złośliwa aplikacja otrzyma uprawnienia administratora, może poważnie uszkodzić system. Aby urządzenie było jak najbardziej bezpieczne, zawsze sprawdzaj, które aplikacje mają takie uprawnienia i wyłączaj te, które nie powinny.

Przejdź do „Ustawienia", przewiń w dół, aż zobaczysz „Zablokuj ekran i zabezpieczenia" i stuknij tę opcję.

Przewiń w dół, aż zobaczysz „Inne ustawienia zabezpieczeń", stuknij tę opcję, a następnie stuknij „Aplikacje administratora urządzenia".

Zidentyfikuj aplikacje, które nie powinny mieć uprawnień administratora, stuknij je, a następnie stuknij „DEZAKTYWUJ".

Często zadawane pytania (FAQ)

Jakie są największe problemy, które może spowodować malware?

W większości przypadków największe problemy powodowane przez malware to straty finansowe, szyfrowanie danych, kradzież tożsamości, dodatkowe infekcje. To zależy od rodzaju złośliwego oprogramowania.

Jaki jest cel malware TeaBot?

TeaBot kradnie dane uwierzytelniające ofiary (na przykład identyfikatory, adresy e-mail, nazwy użytkowników, hasła) i wiadomości SMS. Obiera za cel aplikacje bankowe, portfele kryptograficzne i aplikacje ubezpieczeniowe.

Jak TeaBot dostało się na moje urządzenie z Androidem?

Początkowo złośliwe oprogramowanie TeaBot było dystrybuowane za pomocą aplikacji o nazwach TeaTV, VLC Media Player, DHL i UPS i innych. Podczas naszych ostatnich badań odkryliśmy, że TeaBot podszywa się pod skaner kodów QR i kodów kreskowych w sklepie Google Play. Łańcuch infekcji rozpoczyna się po pobraniu i uruchomieniu złośliwej aplikacji.

Czy Combo Cleaner ochroni mnie przed malware?

Tak, Combo Cleaner może skanować, wykrywać i usuwać prawie każde znane złośliwe oprogramowanie. Należy wspomnieć, że wysokiej klasy malware może ukrywać się głęboko w systemie operacyjnym. Dlatego wymagane jest przeskanowanie systemu przy użyciu funkcji pełnego skanowania.

▼ Pokaż dyskusję