Jak rozpoznać e-maile promujące fałszywe zrzuty USDT

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Jakim rodzajem wiadomości e-mail jest "VoxFlowG USDT Airdrop"?

"VoxFlowG USDT Airdrop" to oszukańczy e-mail. Ta fałszywa wiadomość promuje darmowy airdrop kryptowaluty Tether (USDT). Celem jest zwabienie odbiorców do odwiedzenia oszukańczej witryny, która jest ukierunkowana na cyfrowe aktywa przechowywane w ich kryptowalutach.

Należy podkreślić, że wszystkie informacje zawarte w tej wiadomości e-mail są fałszywe, a ta kampania spamowa nie jest powiązana z żadnymi legalnymi podmiotami.

Przegląd oszustwa e-mailowego "VoxFlowG USDT Airdrop"

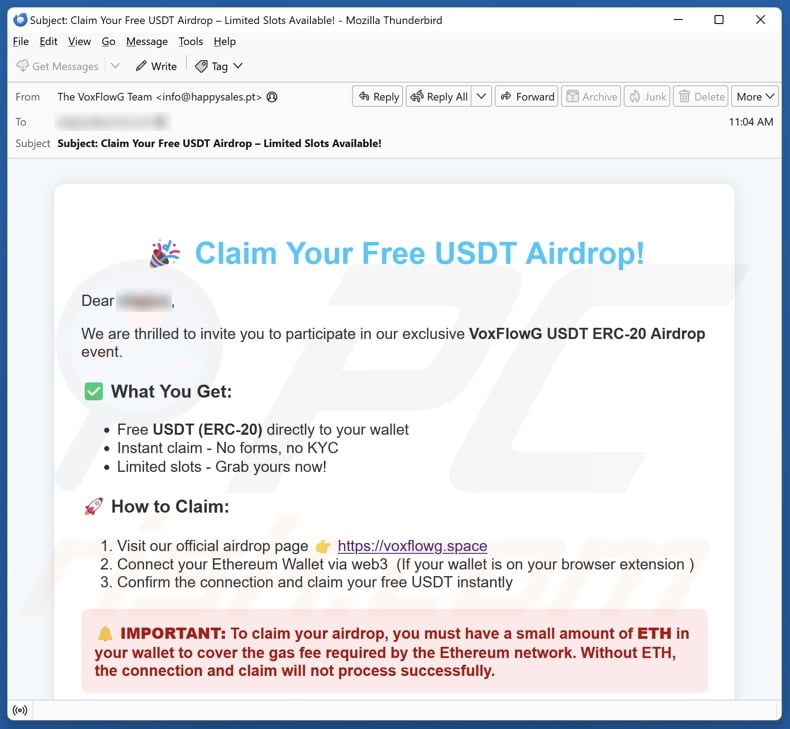

Wiadomość spamowa o temacie "Subject: Claim Your Free USDT Airdrop - Limited Slots Available!" (może się różnić) stwierdza, że odbiorca może otrzymać darmową kryptowalutę USDT (Tether). Mogą oni wziąć udział w tym airdropie, odwiedzając połączoną stronę internetową i łącząc swój portfel kryptowalutowy. W portfelu musi być dostępna co najmniej niewielka ilość kryptowaluty ETH (Ethereum), aby pokryć opłaty za gaz sieci Ethereum.

Należy powtórzyć, że informacje zawarte w tej wiadomości e-mail są fałszywe, a poczta ta nie jest w żaden sposób powiązana z żadnymi prawdziwymi podmiotami.

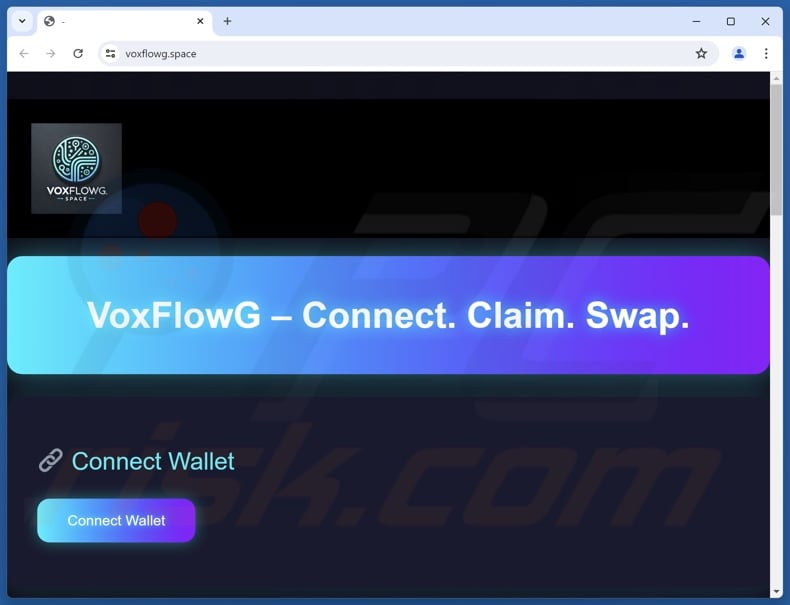

Po zbadaniu promowanej strony internetowej stwierdziliśmy, że chociaż była ona uruchomiona, nie działała prawidłowo. Należy pamiętać, że może to zostać naprawione w potencjalnych przyszłych wersjach tej kampanii (tj. wiadomości e-mail będą przekierowywać do funkcjonalnej strony internetowej).

Opierając się na przynęcie, oczywiste jest, że "VoxFlowG USDT Airdrop" jest oszustwem ukierunkowanym na kryptowaluty. Jest najbardziej prawdopodobne, że strona ta miała działać jako drenarka. Tego typu strony wymagają od ofiar podłączenia swoich cyfrowych portfeli - w ten sposób nieumyślnie podpisując złośliwą umowę.

Drenerzy przekazują środki ofiar do portfeli należących do oszustów za pośrednictwem automatycznych transakcji. Alternatywnie, oszustwa kryptowalutowe mogą promować strony phishingowe, które rejestrują wprowadzone do nich dane logowania do portfela.

Podsumowując, ufając oszustwu takiemu jak "VoxFlowG USDT Airdrop" - użytkownicy mogą doświadczyć nieodwracalnych strat finansowych, ponieważ transakcje kryptowalutowe są prawie niemożliwe do wyśledzenia i nie można ich cofnąć.

| Nazwa | "VoxFlowG USDT Airdrop" spam email |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo |

| Fałszywe roszczenie | Odbiorca jest zaproszony do wzięcia udziału w darmowym zrzucie USDT (Tether). |

| Powiązane domeny | voxflowg[.]space |

| Nazwy wykrywania (voxflowg[.]space) | Nie dotyczy (VirusTotal) |

| Serwujący adres IP (voxflowg[.]space) | 63.250.43.8 |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont online, kradzież tożsamości, nielegalny dostęp do komputera. |

| Metody dystrybucji | Zwodnicze wiadomości e-mail, nieuczciwe wyskakujące reklamy online, techniki zatruwania wyszukiwarek, błędnie napisane domeny. |

| Szkody | Utrata poufnych informacji prywatnych, straty pieniężne, kradzież tożsamości. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Kampanie spamowe w ujęciu ogólnym

Kampanie spamowe są wykorzystywane do ułatwiania różnych oszustw i rozprzestrzeniania wszelkiego rodzaju złośliwego oprogramowania. E-maile te są często źle napisane i pełne błędów gramatycznych i ortograficznych, ale mogą być również kompetentnie złożone, a nawet przekonująco zamaskowane jako wiadomości od legalnych podmiotów.

"Business Proposal Meeting", "Invitation To Supply Products", "Bank Of America - Payment Processed Successfully", "Overdue Payment", "Mailbox Problem Identified", "Non-payment Of Fund" i "Zaktualizuj zabezpieczenia systemu nazw domen (DNSS)" to tylko niektóre z naszych najnowszych artykułów na temat spamu.

W jaki sposób kampanie spamowe infekują komputery?

Kampanie spamowe rozprzestrzeniają złośliwe oprogramowanie za pośrednictwem złośliwych plików, które mogą być dołączone do wiadomości e-mail/wiadomości lub połączone z nimi. Pliki te mogą być dokumentami (PDF, Microsoft Office, Microsoft OneNote itp.), archiwami (ZIP, RAR itp.), plikami wykonywalnymi (.exe, .run itp.), skryptami JavaScript itp.

Samo otwarcie złośliwego pliku może wystarczyć do zainicjowania pobierania/instalacji złośliwego oprogramowania. Jednak niektóre formaty wymagają dodatkowej interakcji, aby rozpocząć proces infekcji. Na przykład pliki Microsoft Office wymagają od użytkowników włączenia makropoleceń (tj. edycji/treści), podczas gdy dokumenty OneNote wymagają kliknięcia osadzonych linków lub plików.

Jak uniknąć instalacji złośliwego oprogramowania?

Ważne jest, aby zachować ostrożność w przypadku przychodzących wiadomości e-mail, DM/PM, SMS-ów i innych wiadomości. Odradzamy otwieranie załączników lub linków znalezionych w podejrzanej / nieodpowiedniej poczcie, ponieważ mogą one być szkodliwe lub zakaźne.

Złośliwe oprogramowanie jest jednak rozprzestrzeniane przy użyciu różnych technik. Dlatego zalecamy czujność podczas przeglądania, ponieważ Internet jest pełen zwodniczych i niebezpiecznych treści.

Ponadto wszystkie pliki do pobrania muszą pochodzić z oficjalnych i zweryfikowanych źródeł. Oprogramowanie musi być aktywowane i aktualizowane przy użyciu legalnych funkcji/narzędzi, ponieważ nielegalne narzędzia do aktywacji produktów ("cracking") i aktualizatory innych firm mogą zawierać złośliwe oprogramowanie.

Musimy podkreślić znaczenie posiadania niezawodnego i aktualnego programu antywirusowego. Programy zabezpieczające muszą być używane do regularnego skanowania systemu i usuwania wykrytych zagrożeń. Jeśli już otworzyłeś złośliwe załączniki, zalecamy uruchomienie skanowania za pomocą Combo Cleaner, aby automatycznie wyeliminować infiltrowane złośliwe oprogramowanie.

Tekst przedstawiony w wiadomości spamowej "VoxFlowG USDT Airdrop":

Subject: Subject: Claim Your Free USDT Airdrop – Limited Slots Available!

Claim Your Free USDT Airdrop!

Dear -,

We are thrilled to invite you to participate in our exclusive VoxFlowG USDT ERC-20 Airdrop event.

What You Get:

Free USDT (ERC-20) directly to your wallet

Instant claim - No forms, no KYC

Limited slots - Grab yours now!

How to Claim:

1. Visit our official airdrop page hxxps://voxflowg.space

2. Connect your Ethereum Wallet via web3 (If your wallet is on your browser extension )

3. Confirm the connection and claim your free USDT instantly

IMPORTANT: To claim your airdrop, you must have a small amount of ETH in your wallet to cover the gas fee required by the Ethereum network. Without ETH, the connection and claim will not process successfully.

Wygląd wiadomości spamowej "VoxFlowG USDT Airdrop" (GIF):

Zrzut ekranu oszukańczej strony internetowej promowanej przez tę kampanię spamową:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest "VoxFlowG USDT Airdrop" spam email?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

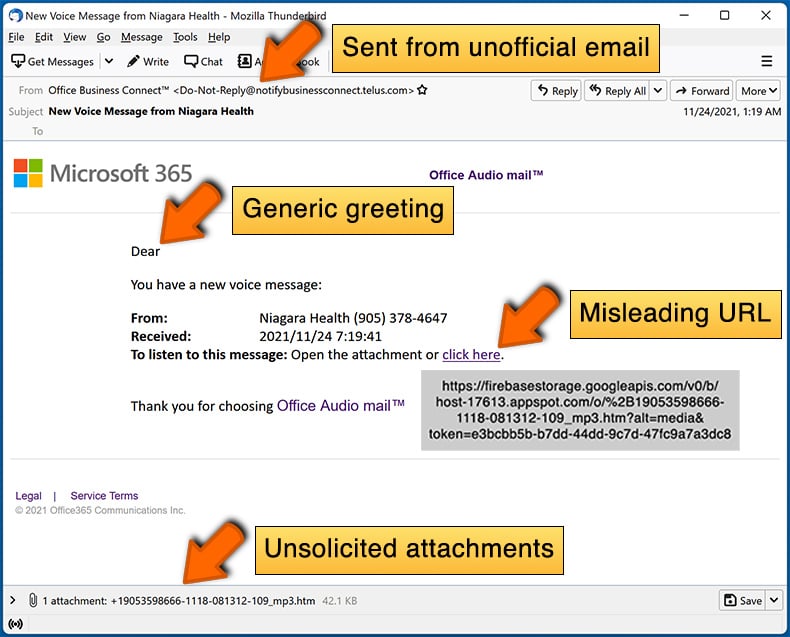

Jak rozpoznać złośliwy e-mail?

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Dlaczego otrzymałem tę wiadomość e-mail?

Spamowe wiadomości e-mail nie mają charakteru osobistego, nawet jeśli zawierają szczegóły istotne dla odbiorców. Wiadomości te są wysyłane w masowych kampaniach - dlatego tysiące użytkowników otrzymują identyczne lub niezwykle podobne wiadomości.

Straciłem aktywa cyfrowe w wyniku oszustwa, czy mogę odzyskać pieniądze?

Transakcji kryptowalutowych nie można cofnąć ze względu na ich niemal niemożliwy do wyśledzenia charakter.

Podałem swoje dane osobowe, gdy zostałem oszukany przez spam, co powinienem zrobić?

Jeśli podałeś swoje dane logowania - zmień hasła do wszystkich potencjalnie zagrożonych kont i poinformuj ich oficjalne wsparcie. Jeśli jednak ujawniłeś inne prywatne informacje (np. dane dowodu osobistego, zdjęcia/skany paszportu, numery kart kredytowych itp.) - natychmiast skontaktuj się z odpowiednimi władzami.

Przeczytałem wiadomość spamową, ale nie otworzyłem załącznika, czy mój komputer jest zainfekowany?

Czytanie wiadomości e-mail jest nieszkodliwe; systemy są infekowane, gdy złośliwe załączniki lub linki są otwierane/klikane.

Pobrałem i otworzyłem plik załączony do wiadomości spamowej, czy mój komputer jest zainfekowany?

To, czy urządzenie zostało zainfekowane, może zależeć od formatu otwartego pliku. Po otwarciu pliki wykonywalne powodują infekcje niemal bezbłędnie. Jednak niektóre formaty - takie jak dokumenty - mogą wymagać dodatkowych działań (np. włączenia makr, kliknięcia osadzonych plików/linków itp.)

Czy Combo Cleaner usunie infekcje złośliwym oprogramowaniem obecne w załącznikach wiadomości e-mail?

Combo Cleaner został zaprojektowany do skanowania urządzeń i eliminowania wszelkiego rodzaju zagrożeń. Jest w stanie wykryć i usunąć większość znanych infekcji złośliwym oprogramowaniem. Pamiętaj, że wykonanie pełnego skanowania systemu jest najważniejsze, ponieważ zaawansowane złośliwe programy mają tendencję do ukrywania się głęboko w systemach.

▼ Pokaż dyskusję