Uniknij zostania oszukanym przez fałszywe e-maile z fakturą "Norton LifeLock" (PayPal)

![]() Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Czym jest oszustwo e-mailowe "Norton LifeLock"?

Po sprawdzeniu e-maila „Norton LifeLock" ustaliliśmy, że jest on fałszywy. Należy podkreślić, że ta poczta spamowa nie jest w żaden sposób powiązana z NortonLifeLock Inc. lub PayPal Holdings, Inc.

Ta oszukańcza wiadomość jest przedstawiana jako faktura zakupu, która stwierdza, że płatność została już przetworzona. Celem jest nakłonienie odbiorców do zadzwonienia na podany numer, aby anulować fałszywą płatność/subskrypcję.

Przegląd oszustwa e-mailowego „Norton LifeLock"

Zasadniczo, ten fałszywy e-mail „Norton LifeLock" jest przedstawiany jako faktura informująca odbiorcę o udanym zakupie i płatności. Wiadomość spamowa zawiera numer telefonu, którego należy użyć, jeśli odbiorca chce anulować subskrypcję „Norton LifeLock" i zapobiec obciążeniu wspomnianą kwotą.

Jak wspomniano na początku, ta wiadomość jest fałszywa. W związku z tym odbiorca niczego nie subskrybował ani nie kupił. Dlatego jego karta/konto nie zostanie obciążone żadną kwotą.

Nie jest jasne, jaki model oszustwa wykorzystuje ta kampania spamowa. Jest to najprawdopodobniej połączenie oszustw związanych ze zwrotem pieniędzy i wsparciem technicznym. Oba wymagają od oszustów zdalnego dostępu do urządzeń ofiar, co robią, przedstawiając się jako „wsparcie" lub „eksperci technicy" i prowadząc użytkowników przez telefon.

W oszustwach dotyczących zwrotu pieniędzy, po uzyskaniu dostępu, oszuści proszą ofiary o zalogowanie się na swoje internetowe konta bankowe. Cyberprzestępcy mogą manipulować tym, co widzą, edytując kod HTML witryny. W związku z tym strona konta bankowego jest edytowana, podczas gdy oszuści używają funkcji oprogramowania zdalnego dostępu do przyciemniania ekranów użytkowników. Jednak zmiana HTML nie wpływa na faktyczne środki na koncie bankowym, ale kiedy ofiary patrzą na swoje – widzą inną sumę. Alternatywnie, oszuści mogą to osiągnąć, przesyłając pieniądze na kontach (np. z czeków do oszczędności).

Zwykle ostatecznym celem jest nakłonienie ofiar do myślenia, że wkrótce otrzymają zwrot pieniędzy, ale są proszone o samodzielne wpisanie kwoty. Muszą to zrobić, gdy ich ekrany są zaciemnione, a następnie oszuści zmieniają rzekomo przekazaną kwotę na większą. Użytkownicy są proszeni o zwrot nadwyżki, a tym prośbom towarzyszą zwykle szlochające historie o tym, jak oszust straci pracę „wspierania/technika", jeśli błąd nie zostanie cofnięty.

Cyberprzestępcy proszą o zwrot nieistniejącej nadwyżki pieniędzy za pomocą trudnych/niemożliwych do wyśledzenia metod, takich jak kryptowaluty, karty podarunkowe, przedpłacone kupony lub gotówka ukryta w nieszkodliwie wyglądających paczkach.

Jest wiele innych sposobów wykorzystania takich oszustw. Po zdalnym dostępie do urządzenia oszuści mogą przeprowadzać fałszywe skany systemu i twierdzić, że znaleźli różne infekcje, podłączonych hakerów itp. W związku z tym mogą naciskać na użytkowników, aby kontynuowali zakup produktu/usługi bezpieczeństwa i prosić o płatność przy użyciu wcześniej wspomnianych metod, które zapewniają, że fundusze nie będą mogły zostać odzyskane przez ofiary. Przestępcy mogą również ręcznie usuwać fałszywe malware i żądać zapłaty za swoje „usługi".

Warto zauważyć, że gdy cyberprzestępcy mają zdalny dostęp do urządzenia, mogą je uszkodzić, np. usunąć oryginalne narzędzia bezpieczeństwa i infiltrować trojany, ransomware, górnikó kryptowaluty lub inne złośliwe oprogramowanie.

Kampania spamowa „Norton LifeLock" może również działać jako oszustwo phishingowe. Takie oszustwa dotyczą szerokiej gamy poufnych danych, takich jak dane dowodu osobistego, skany paszportów, numery kart kredytowych itp. Oszuści mogą uzyskać informacje, nakłaniając ofiary do podania ich, wpisania ich (chociaż rzekomo nie można ich zobaczyć) lub wprowadzenia ich do witryny/dokumentów phishingowych (podszywających się pod bramy płatności, strony logowania do konta bankowego online itp.).

Należy pamiętać, że ofiary, które zostały skutecznie oszukane, są często wielokrotnie atakowane. Podsumowując, takie oszustwa jak e-maile „Norton LifeLock" mogą prowadzić do infekcji systemu, poważnych problemów z prywatnością, znacznych strat finansowych, a nawet kradzieży tożsamości.

Jeśli ujawniłeś już dane oszustom: jeśli były to dane logowania – zmień hasła do wszystkich potencjalnie narażonych kont i skontaktuj się z ich oficjalnym wsparciem, a jeśli były to inne dane prywatne (np. dane osobowe, numery kart kredytowych itp.) – natychmiast skontaktuj się z odpowiednimi władzami.

Jeśli zezwoliłeś cyberprzestępcom na zdalny dostęp do twojego urządzenia – najpierw musisz odłączyć je od internetu. Następnie odinstaluj program zdalnego dostępu używany przez oszustów (np. AnyDesk, TeamViewer itp.), ponieważ mogą oni nie potrzebować twojej zgody na ponowne połączenie. I na koniec użyj oprogramowania antywirusowego, aby uruchomić pełne skanowanie systemu i usunąć wykryte zagrożenia.

| Nazwa | E-mail spamowy Norton LifeLock spam |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywe twierdzenie | Faktura płatnicza za zakup produktu/usługi „Norton LifeLock”. |

| Przebranie | Płatność za zakup produktu/usługi NortonLifeLock dokonana za pośrednictwem systemu PayPal. |

| Numer telefonu oszustów | 1 (856) 291-0622 |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do komputera. |

| Metody dystrybucji | Zwodnicze e-maile, nieuczciwe reklamy pop-up online, techniki zatruwania wyszukiwarek, domeny z błędami pisowni. |

| Zniszczenie | Infekcje systemowe, utrata poufnych informacji prywatnych, utrata pieniędzy, kradzież tożsamości. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Ogólne informacje o kampaniach spamowych

Przeanalizowaliśmy tysiące wiadomości spamowych, a "Your Password Is Set To Expire", "wirus e-mailowy ACHIVA", "oszustwo e-mailowe Adobe Reader File", "I Know That You Cheat On Your Partner", "oszustwo e-mailowe Webmail Center" i "wirus e-mailowy FedEx Corporation" to tylko niektóre z naszych najnowszych znalezisk.

Wiadomości tego rodzaju mogą wykorzystywać różne modele i przebrania oszustwa (np. wiadomości od legalnych firm, usługodawców, urzędów, instytucji itp.). Jednak niezależnie od tego, co obiecuje ta poczta – jej jedynym celem jest generowanie przychodów kosztem ofiar.

Oprócz ułatwiania różnych oszustw, wiadomości te służą do rozsyłania malware. Ze względu na rozpowszechnienie spamu zdecydowanie zalecamy ostrożność w przypadku przychodzących e-maili i wiadomości.

Jak kampanie spamowe infekują komputery?

Wiadomości spamowe mogą zawierać złośliwe pliki jako załączniki lub linki do pobrania. Pliki te mogą mieć różne formaty, np. plików wykonywalnych (.exe, .run itp.), archiwów (RAR, ZIP itp.), dokumentów Microsoft Office i PDF, JavaScript itd.

Proces infekcji jest uruchamiany po wykonaniu, uruchomieniu lub otwarciu zainfekowanego pliku. Przykład dokumenty Microsoft Office infekują systemy, wykonując złośliwe makropolecenia.

Jak uniknąć instalacji malware?

Zdecydowanie zalecamy zachowanie czujności w przypadku poczty przychodzącej. Nie należy otwierać załączników i linków znalezionych w podejrzanych/nieistotnych e-mailach i wiadomościach, ponieważ może to doprowadzić do infekcji systemu. Ponadto ważne jest, aby używać wersji pakietu Microsoft Office wydanych po 2010 roku, ponieważ mają one tryb „Widoku chronionego", który uniemożliwia automatyczne wykonywanie makr.

Malware rozsyła się różnymi metodami, nie tylko poprzez pocztę spamową. Dlatego zalecamy pobieranie produktów z oficjalnych/zweryfikowanych kanałów i aktywowanie/aktualizowanie oprogramowania za pomocą narzędzi zapewnionych przez prawdziwych programistów (ponieważ nielegalne narzędzia aktywacyjne [„pirackie"] i fałszywe aktualizacje mogą zawierać malware).

Musimy podkreślić, że posiadanie zainstalowanego i regularnie aktualizowanego renomowanego programu antywirusowego ma kluczowe znaczenie dla bezpieczeństwa urządzenia i użytkownika. Programy bezpieczeńśtwa muszą być używane do uruchamiania regularnych skanów systemu i usuwania wykrytych zagrożeń/problemów. Jeśli już otworzyłeś złośliwe załączniki, zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner, aby automatycznie usunąć obecne malware.

Tekst prezentowany w tej wiadomości oszukańczej e-mail "Norton LifeLock":

INVOICE

PalPay Inc.

Unite states

PayPal Inc.

42 E 20th st, #205

New York, NY 10003, USA

Toll Free - 1 (856) 291-0622

Invoice Number: #PL9788/1108059

Invoice Date: August 27, 2022

Payment Due: August 27, 2022

Amount Due (USD): $349.85

Items Norton LifeLock Family Security For 10 Devices

Quantity 01

Price $349.85

Amount $449.99

Total $449.99

Amount Due (USD): $449.99

Notes and Terms & Condition

Dear

Payment sent for Norton LifeLock Family Security Services, has been successfully approved. The charge of purchase will appear in your account in next 12-48 hours. TO stop or unsubscribe (Cancel ) call now to PayPal Payment Service Support at 1 (856) 291-0622. If you did not Authorize this charge or would like to cancel the subscription call now at 1 (856) 291-0622

Subtleties of your Recent Invoice:

Item: Geek Anti Drive

Receipt ID: MMTS/78467836/973534

Instalment Made By: Online Credit Card

Method of shipment: Not Updated Yet Kindly call us for more Info On 1 (856) 291-0622

Your Services Request has been successfully Processed, & the Amount has been been Charged.

Administrations has been Updated Now.

Any issues with Order Please reach out us Now On: 1 (856) 291-0622

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest E-mail spamowy Norton LifeLock spam?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

Jak rozpoznać złośliwy e-mail?

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

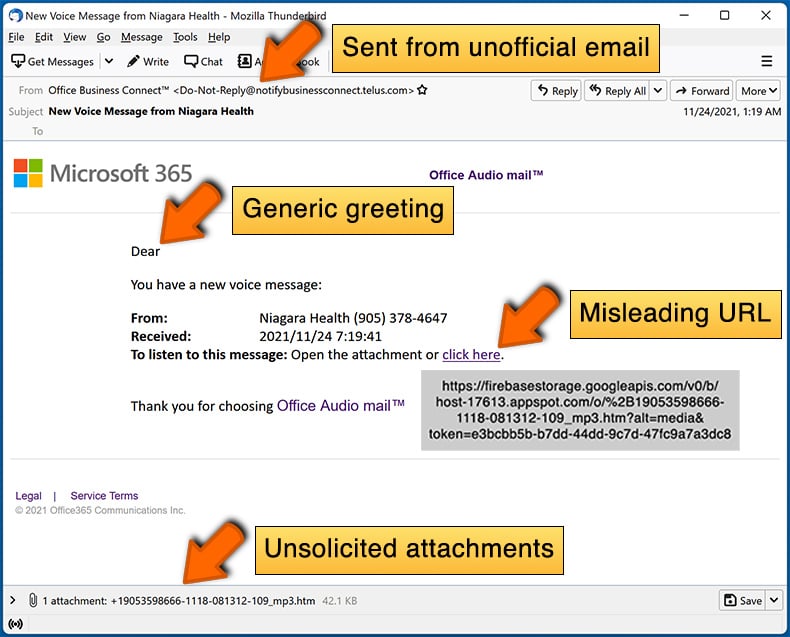

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Dlaczego otrzymałem ten e-mail?

Wiadomości spamowe nie są osobiste. Dlatego też tysiące użytkowników otrzymuje identyczne wiadomości.

Podałem moje dane osobowe, gdy zostałem oszukany przez ten e-mail ze spamem. Co mam zrobić?

Jeśli ujawniłeś dane uwierzytelniające konta – zmień hasła do wszystkich potencjalnie zhakowanych kont i natychmiast poinformuj ich oficjalne wsparcie. A jeśli podałeś inne dane prywatne (np. dane dowodu osobistego, numery kart kredytowych itp.) – niezwłocznie skontaktuj się z odpowiednimi urzędami.

Pozwoliłem cyberprzestępcom na zdalny dostęp do mojego komputera. Co mam zrobić?

Jeśli pozwoliłeś cyberprzestępcom na zdalny dostęp do swojego urządzenia, musisz najpierw odłączyć je od internetu. Następnie usuń oprogramowanie używane przez przestępców do zdalnego dostępu (np. TeamViewer, AnyDesk itp.). Na koniec użyj antywirusa, aby wykonać pełne skanowanie systemu i usunąć wszystkie wykryte zagrożenia.

Przeczytałem e-mail ze spamem, ale nie otworzyłem załącznika. Czy mój komputer jest zainfekowany?

Samo otwarcie e-maila ze spamem nie zainicjuje żadnych procesów pobierania/instalowania malware. Systemy są infekowane, gdy załączniki lub linki zawarte w tej wiadomości zostaną otworzone/kliknięte.

Pobrałem i otworzyłem plik załączony do wiadomości spamowej. Czy mój komputer jest zainfekowany?

Uruchomienie łańcucha infekcji może zależeć od formatu otwartego pliku. Jeśli był to plik wykonywalny (.exe, .run itp.) – najprawdopodobniej tak – twoje urządzenie zostało zainfekowane. Z drugiej strony dokumenty (.doc, .xls, .pdf itp.) mogą wymagać dodatkowej interakcji (np. włączenia makropoleceń), aby rozpocząć pobieranie/instalowanie malware.

Czy Combo Cleaner usunie infekcje malware obecne w załącznikach do wiadomości e-mail?

Tak, Combo Cleaner jest w stanie wykryć i usunąć większość znanych infekcji malware. Należy wspomnieć, że uruchomienie pełnego skanowania systemu ma kluczowe znaczenie, ponieważ wysokiej klasy złośliwe programy mają tendencję do ukrywania się głęboko w systemie.

▼ Pokaż dyskusję