Jak usunąć malware FakeReward z urządzenia z Androidem

![]() Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Czym jest FakeReward?

FakeReward to nazwa złośliwego programu atakującego urządzenia z systemem Android. Ma na celu uzyskanie danych osobowych i informacji związanych z bankowością. Istnieje wiele wariantów FakeReward. W chwili pisania tego tekstu zauważono co najmniej pięć jego wersji.

FakeReward był aktywnie dystrybuowany za pośrednictwem kampanii smishingowych (phishingowych SMS-ach). Te SMS-y poszukiwały klientów trzech największych indyjskich banków.

Badacze Trend Micro wykryli kilka kampanii spamowych skierowanych do użytkowników z Indii. Operacje te obejmują następujące malware: AxBanker, Elibomi, IcRAT i IcSpy. Jednak obecnie nie można definitywnie połączyć tych kampanii.

Przegląd malware FakeReward

FakeReward może wyglądać jak aplikacja legalnego banku. Po udanej infiltracji to złośliwe oprogramowanie żąda uprawnień SMS. Dla porównania, nowsze warianty próbują uzyskać je pośrednio poprzez uprawnienia do powiadomień.

Po uzyskaniu pozwolenia FakeReward może przechwytywać SMS-y i wyodrębniać te, które już znajdują się w skrzynce odbiorczej. Oznacza to, że FakeReward może uzyskiwać OTP (hasła jednorazowe) i 2FA/MFA (uwierzytelnianie dwu/wieloskładnikowe). Jeśli przyszłe wersje będą miały możliwość wysyłania SMS-ów, wówczas FakeReward może działać jako malware Toll Fraud.

Ponadto to oprogramowanie wyświetla ekrany phishingowe, które zbierają dane osobowe i informacje związane z finansami: imię i nazwisko, datę urodzenia, numer telefonu komórkowego, adres e-mail i dane karty kredytowej (tj. imię i nazwisko posiadacza karty, numer karty, datę ważności i kod CVV).

Posiadając te dane, cyberprzestępcy mogą je wykorzystać do dokonywania nieautoryzowanych transakcji i/lub zakupów online.

Należy wspomnieć, że twórcy szkodliwego oprogramowania często ulepszają swoje dzieła. Dlatego wszelkie przyszłe warianty FakeReward mogą mieć dodatkowe/inne zdolności.

Podsumowując, infekcje FakeReward mogą prowadzić do poważnych problemów prywatności, znacznych strat finansowych i kradzieży tożsamości.

Jeśli podejrzewasz, że twoje urządzenie jest zainfekowane FakeReward (lub innym malware) – użyj antywirusa i natychmiast usuń szkodliwy program. A jeśli twoje dane osobowe zostały już naruszone, zdecydowanie zalecamy skontaktowanie się z odpowiednimi organami.

| Nazwa | Wirus FakeReward |

| Typ zagrożenia | Złośliwe oprogramowanie na Androida, złośliwa aplikacja. |

| Nazwy wykrycia | Avast-Mobile (Android:Evo-gen [Trj]), DrWeb (Android.Banker.529.origin), ESET-NOD32 (wariant Android/Spy.Banker.BOB), Kaspersky (HEUR:Trojan-Banker.AndroidOS.Agent.kl), Pełna lista (VirusTotal) |

| Objawy | Urządzenie działa wolno, ustawienia systemowe są zmieniane bez zgody użytkownika, pojawiają się podejrzane aplikacje, znacznie wzrasta zużycie danych i baterii, przeglądarki przekierowują na podejrzane strony internetowe, wyświetlane są natrętne reklamy. |

| Metody dystrybucji | Zainfekowane załączniki wiadomości e-mail, złośliwe reklamy internetowe, inżynieria społeczna, oszukańcze aplikacje, oszukańcze strony internetowe. |

| Zniszczenie | Skradzione dane osobowe (prywatne wiadomości, loginy/hasła itp.), zmniejszona wydajność urządzenia, szybkie rozładowywanie baterii, zmniejszona prędkość internetu, ogromne straty danych, straty finansowe, skradziona tożsamość (złośliwe aplikacje mogą wykorzystywać aplikacje komunikacyjne). |

| Usuwanie malware (Android) | Aby usunąć infekcje malware, nasi badacze bezpieczeństwa zalecają przeskanowanie twojego urządzenia z Androidem legalnym oprogramowaniem chroniącym przed złośliwym oprogramowaniem. Polecamy Avast, Bitdefender, ESET lub Malwarebytes. |

Przykłady malware obierającego za cel Androida

Ahmyth, BadBazaar, Autolycos i Drinik to kilka przykładów złośliwego oprogramowania dla Androida, które ostatnio przeanalizowaliśmy.

Malware może działać na różne sposoby, np. kraść dane, szyfrować dane lub blokować ekrany, aby żądać okupu (ransomware), wykorzystywać zasoby systemowe do generowania kryptowaluty (koparki kryptowalutowe), powodować infekcje łańcuchowe itd. Jednak sposób działania złośliwego oprogramowania nie ma znaczenia, ponieważ obecność tego oprogramowania w systemie niezależnie od tego zagraża bezpieczeństwu urządzenia/użytkownika.

Jak program FakeReward dostał się na moje urządzenie?

Zaobserwowano, że program FakeReward jest rozpowszechniany za pośrednictwem spamowych SMS-ów związanych z bankami (np. programów nagród/punktów, ulg/odliczeń podatkowych itp.). Wiadomość tekstowa zawierała linki do stron phishingowych podszywających się pod legalne strony banków lub bezpośrednio do źródeł pobierania FakeReward.

Jednak to malware może być również dystrybuowane przy użyciu innych metod. Szkodliwe programy są dystrybuowane przy użyciu technik phishingu i socjotechniki. Zwykle są zamaskowane lub dołączone do zwykłego oprogramowania/mediów.

Do najczęściej stosowanych technik rozsyłania malware należą: złośliwe załączniki/linki w poczcie spamowej (np. e-mailach, wiadomościach prywatnych/błyskawicznych, SMS-ach itp.), potajemne i oszukańcze pobrania, oszustwa internetowe, złośliwe reklamy, niewiarygodne kanały pobierania (nieoficjalne i bezpłatne strony internetowe, sieci udostępniania peer-to-peer itp.), narzędzia do nielegalnej aktywacji programów („pirackie") i fałszywe aktualizacje.

Jak uniknąć instalacji malware?

Zdecydowanie zalecamy sprawdzanie oprogramowania przed jego pobraniem/instalacją, czytając warunki i recenzje użytkowników/ekspertów, sprawdzając uprawnienia, weryfikując legalność programisty itp. Wszystkie pobrania muszą być wykonywane z oficjalnych i zweryfikowanych źródeł. Ponadto oprogramowanie musi być aktywowane i aktualizowane przy użyciu legalnych funkcji/narzędzi, ponieważ nielegalne narzędzia aktywacyjne („piracyjne") i fałszywe aktualizacje mogą zawierać malware.

Innym zaleceniem jest zachowanie ostrożności w przypadku przychodzących wiadomości e-mail, wiadomości błyskawicznych/prywatnych, SMS-ów i innych. Załączniki/linki znajdujące się w podejrzanych/nieistotnych wiadomościach nie mogą być otwierane, ponieważ mogą być złośliwe i powodować infekcje. Zalecamy ostrożność podczas przeglądania sieci, ponieważ fałszywe i niebezpieczne treści zwykle wydają się zwyczajne/nieszkodliwe.

Musimy podkreślić znaczenie posiadania zainstalowanego i aktualizowanego niezawodnego antywirusa. Programy bezpieczeństwa muszą być używane do regularnego skanowania systemu i usuwania wykrytych zagrożeń.

Wygląd przebranej aplikacji FakeReward proszącej o pozwolenia i prywatne dane (źródło obrazu - Trend Micro):

Szybkie menu:

- Wprowadzenie

- Jak usunąć historię przeglądania z przeglądarki Chrome?

- Jak wyłączyć powiadomienia przeglądarki w przeglądarce Chrome?

- Jak przywrócić przeglądarkę Chrome?

- Jak usunąć historię przeglądania z przeglądarki Firefox?

- Jak wyłączyć powiadomienia przeglądarki z Firefox?

- Jak przywrócić przeglądarkę Firefox?

- Jak odinstalować potencjalnie niechciane i/lub złośliwe aplikacje?

- Jak uruchomić urządzenie z Androidem w "Trybie awaryjnym"?

- Jak sprawdzić zużycie baterii przez różne aplikacje?

- Jak sprawdzić wykorzystanie danych przez różne aplikacje?

- Jak zainstalować najnowsze aktualizacje oprogramowania?

- Jak przywrócić system do jego stanu domyślnego?

- Jak wyłączyć aplikacje, które mają uprawnienia administratora?

Usuń historię przeglądania z przeglądarki Chrome:

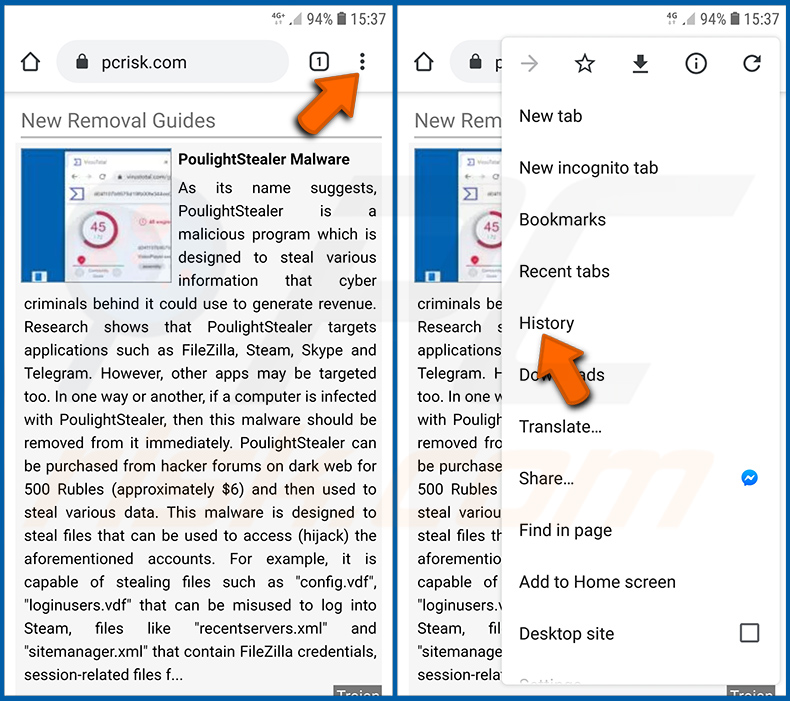

Stuknij przycisk „Menu" (trzy kropki w prawym górnym rogu ekranu) i w otwartym menu rozwijanym wybierz „Historię".

Stuknij „Wyczyść dane przeglądania". Wybierz zakładkę „ZAAWANSOWANE". Wybierz zakres czasu i typy danych, które chcesz usunąć i stuknij „Wyczyść dane".

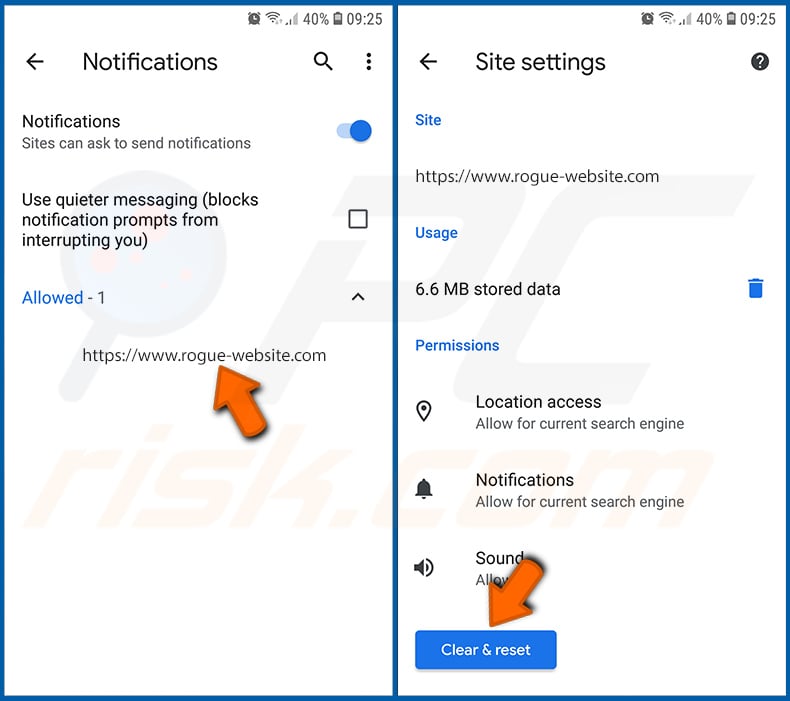

Wyłącz powiadomienia przeglądarki w przeglądarce Chrome:

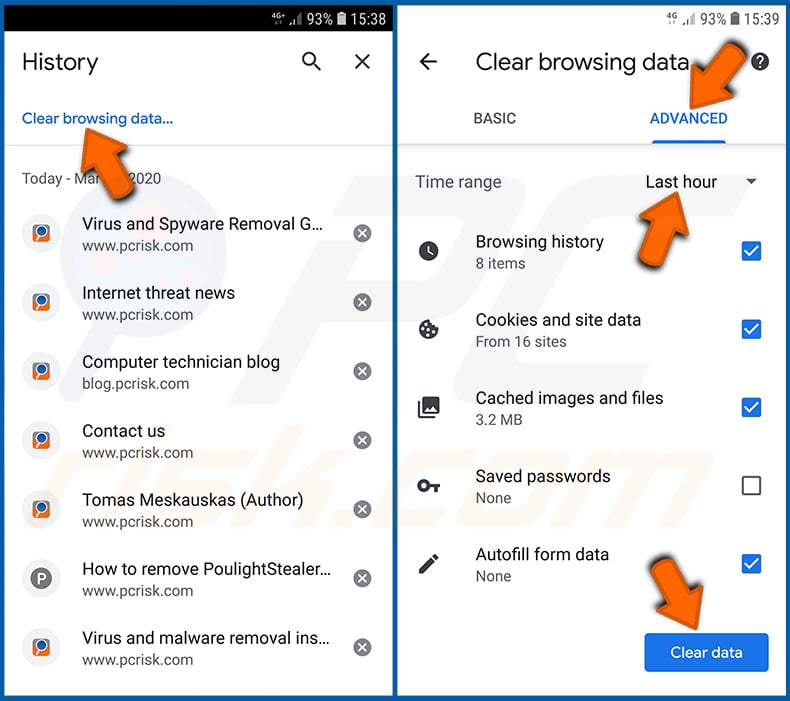

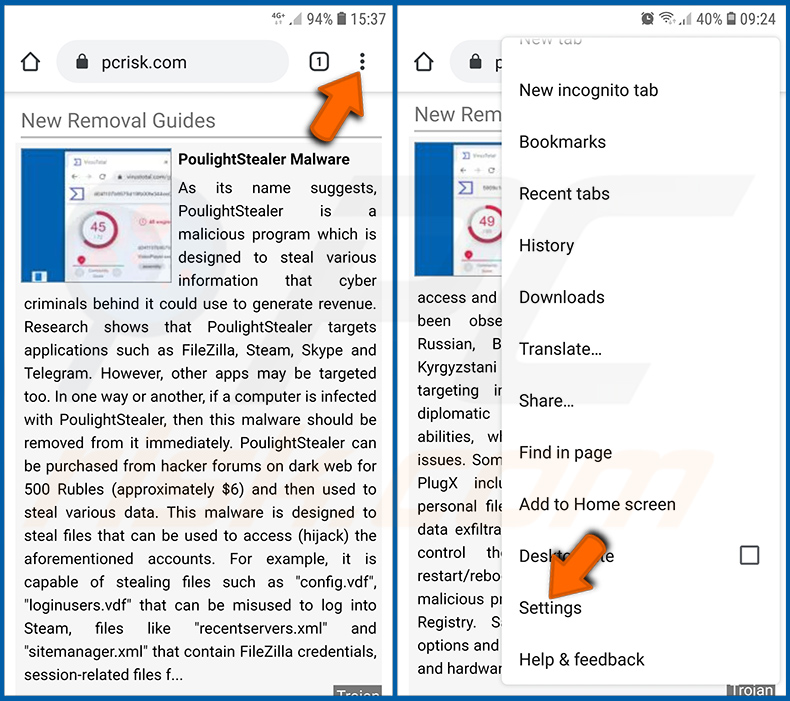

Stuknij przycisk „Menu" (trzy kropki w prawym górnym rogu ekranu) i w otwartym menu rozwijanym wybierz „Ustawienia".

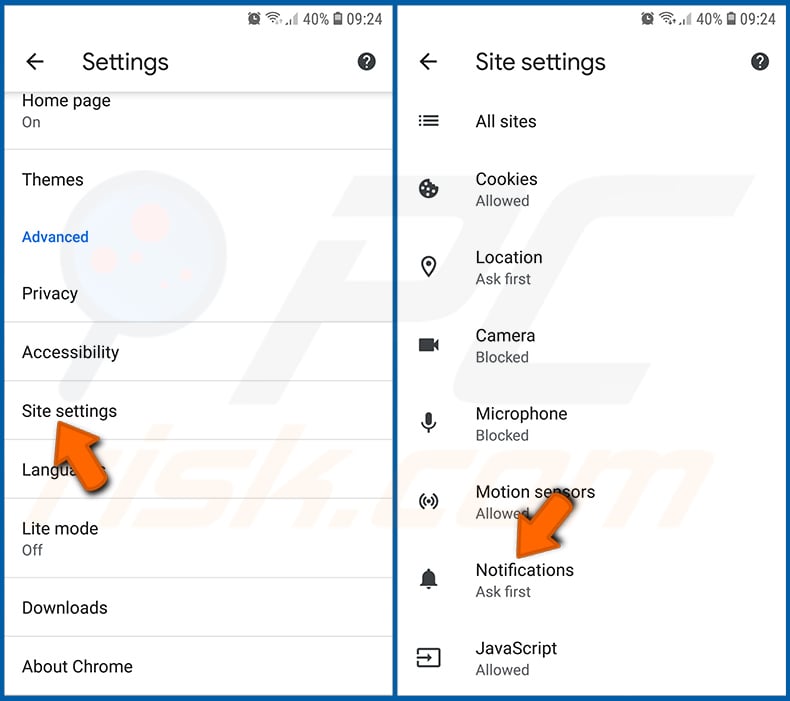

Przewiń w dół, aż zobaczysz opcję „Ustawienia witryny" i kliknij ją. Przewiń w dół, aż zobaczysz opcję „Powiadomienia" i stuknij ją.

Znajdź witryny, które wyświetlają powiadomienia przeglądarki. Stuknij je i kliknij „Wyczyść i zresetuj". Spowoduje to usunięcie uprawnień przyznanych tym witrynom w celu wyświetlania powiadomień. Jednak, jeśli ponownie odwiedzisz tę samą witrynę może ona ponownie poprosić o zgodę. Możesz wybrać czy udzielić tych uprawnień, czy nie (jeśli zdecydujesz się odmówić, witryna przejdzie do sekcji „Zablokowane" i nie będzie już prosić o zgodę).

Przywróć przeglądarkę Chrome:

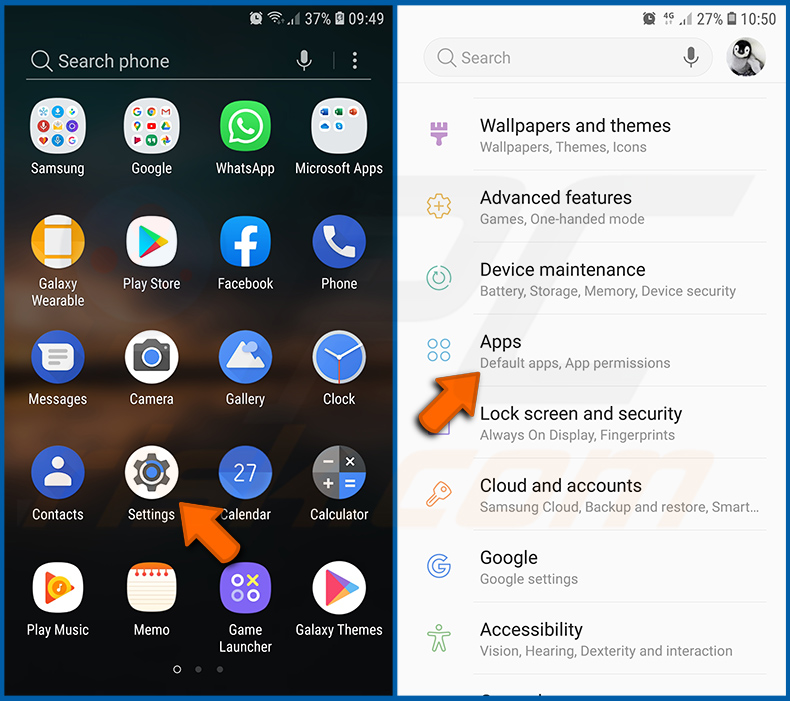

Przejdź do sekcji „Ustawienia". Przewiń w dół, aż zobaczysz „Aplikacje" i stuknij tę opcję.

Przewiń w dół, aż znajdziesz aplikację „Chrome". Wybierz ją i stuknij opcję „Pamięć".

Stuknij „ZARZĄDZAJ PAMIĘCIĄ", a następnie „WYCZYŚĆ WSZYSTKIE DANE" i potwierdź czynność, stukając „OK". Pamiętaj, że przywrócenie przeglądarki usunie wszystkie przechowywane w niej dane. W związku z tym wszystkie zapisane loginy/hasła, historia przeglądania, ustawienia niestandardowe i inne dane zostaną usunięte. Będziesz także musiał ponownie zalogować się do wszystkich stron internetowych.

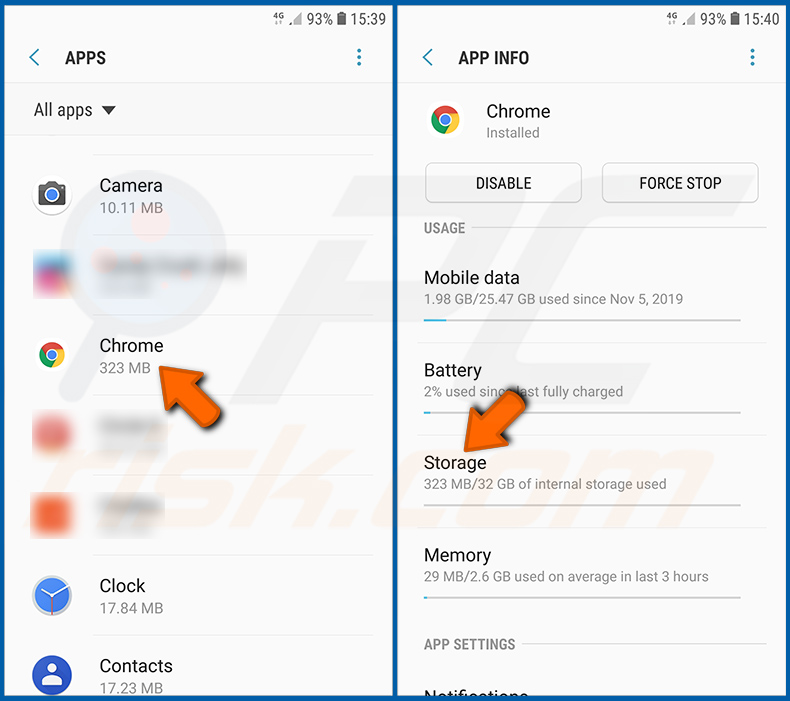

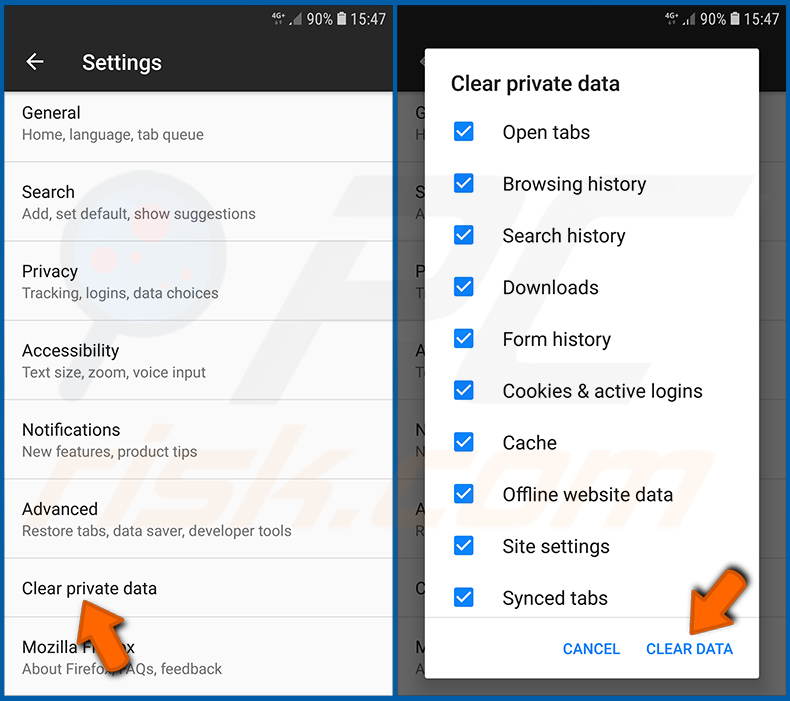

Usuń historię przeglądania z przeglądarki Firefox:

Stuknij przycisk „Menu" (trzy kropki w prawym górnym rogu ekranu) i w otwartym menu rozwijanym wybierz „Historię".

Przewiń w dół, aż zobaczysz „Wyczyść prywatne dane" i stuknij tę opcję. Wybierz typy danych, które chcesz usunąć i stuknij „WYCZYŚĆ DANE".

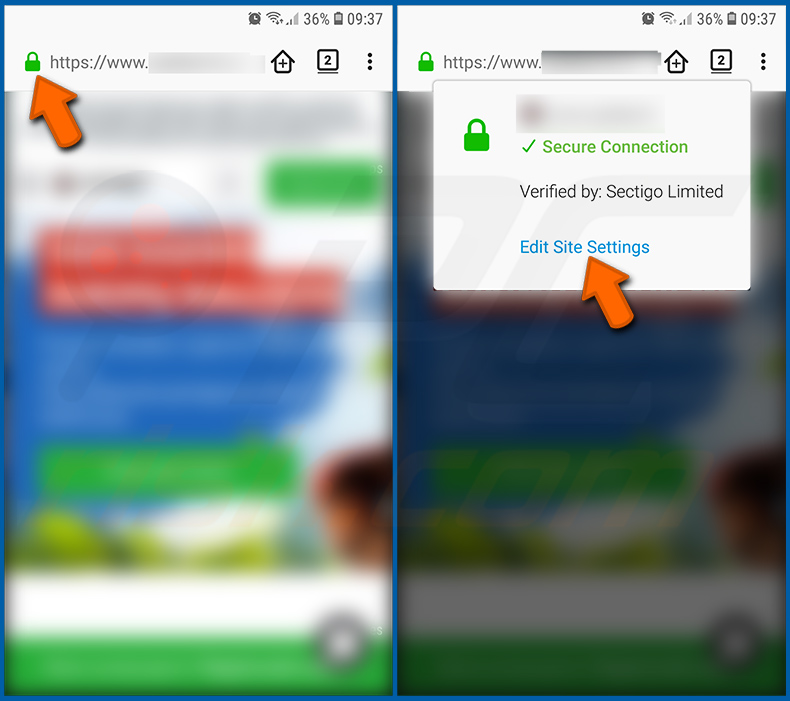

Wyłącz powiadomienia przeglądarki w przeglądarce Firefox:

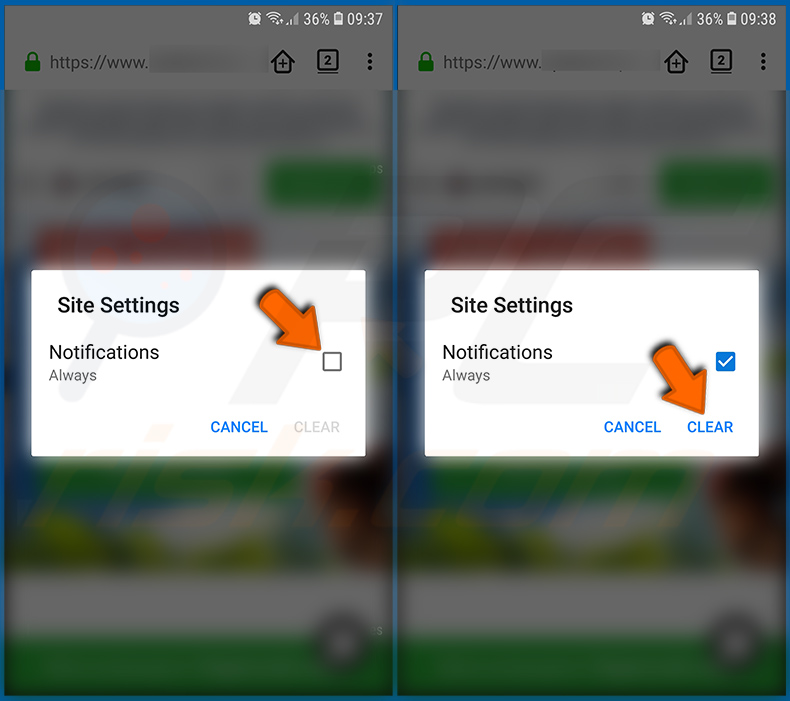

Odwiedź witrynę, która wyświetla powiadomienia przeglądarki. Stuknij ikonę wyświetlaną po lewej stronie paska adresu URL (ikona niekoniecznie będzie oznaczać „Kłódkę") i wybierz „Edytuj ustawienia witryny".

W otwartym okienku pop-up zaznacz opcję „Powiadomienia" i stuknij „WYCZYŚĆ".

Przywróć przeglądarkę Firefox:

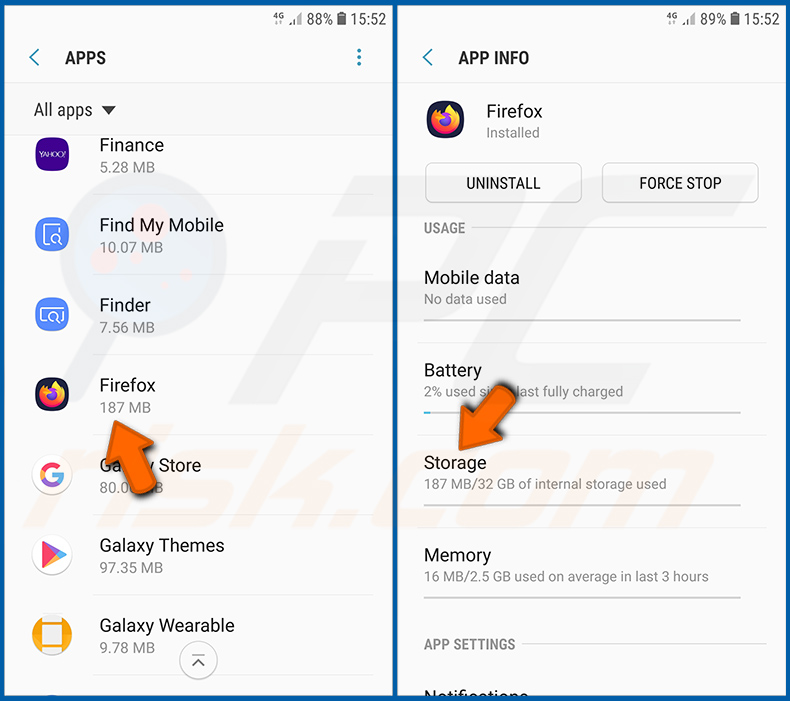

Przejdź do „Ustawień". Przewiń w dół, aż zobaczysz „Aplikacje" i stuknij tę opcję.

Przewiń w dół, aż znajdziesz aplikację „Firefox". Wybierz ją i wybierz opcję „Pamięć".

Stuknij „WYCZYŚĆ DANE" i potwierdź akcję stukając „USUŃ". Pamiętaj, że przywrócenie przeglądarki usunie wszystkie przechowywane w niej dane. W związku z tym wszystkie zapisane loginy/hasła, historia przeglądania, ustawienia niestandardowe i inne dane zostaną usunięte. Będziesz także musiał ponownie zalogować się do wszystkich stron internetowych.

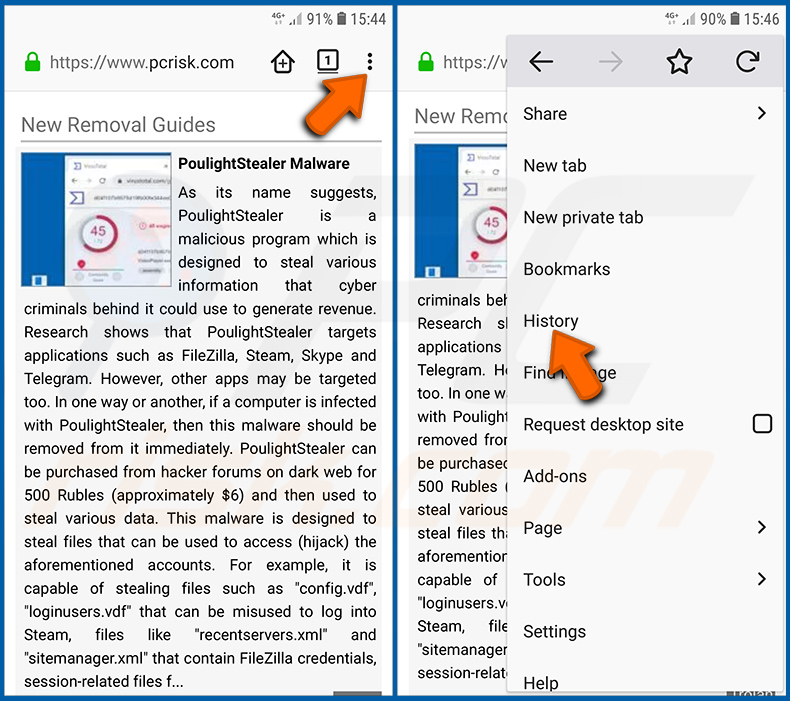

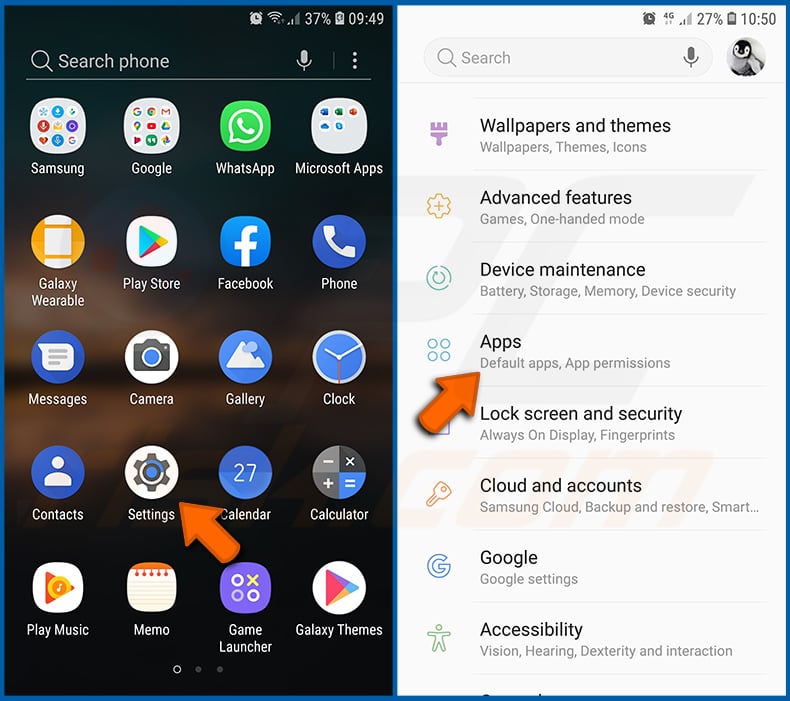

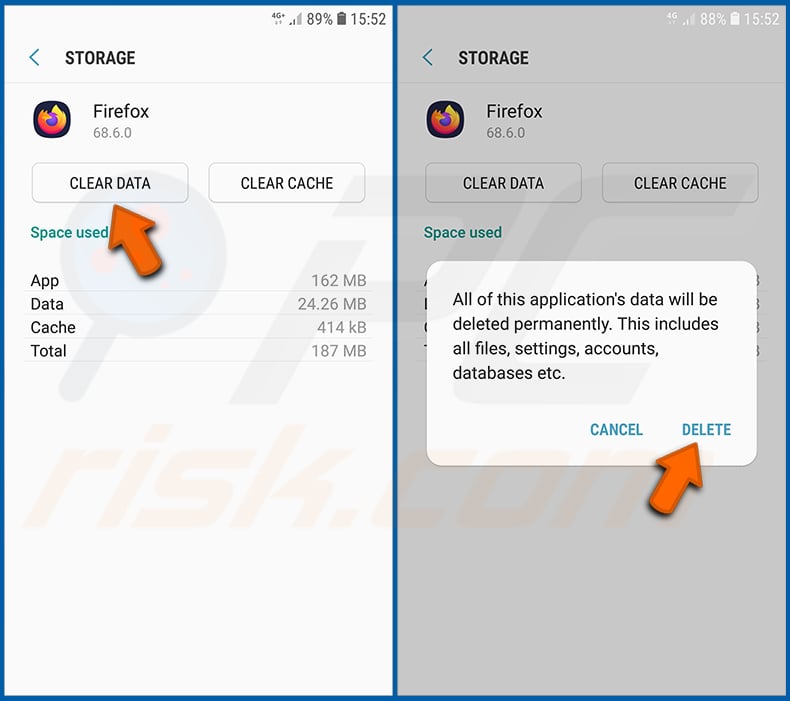

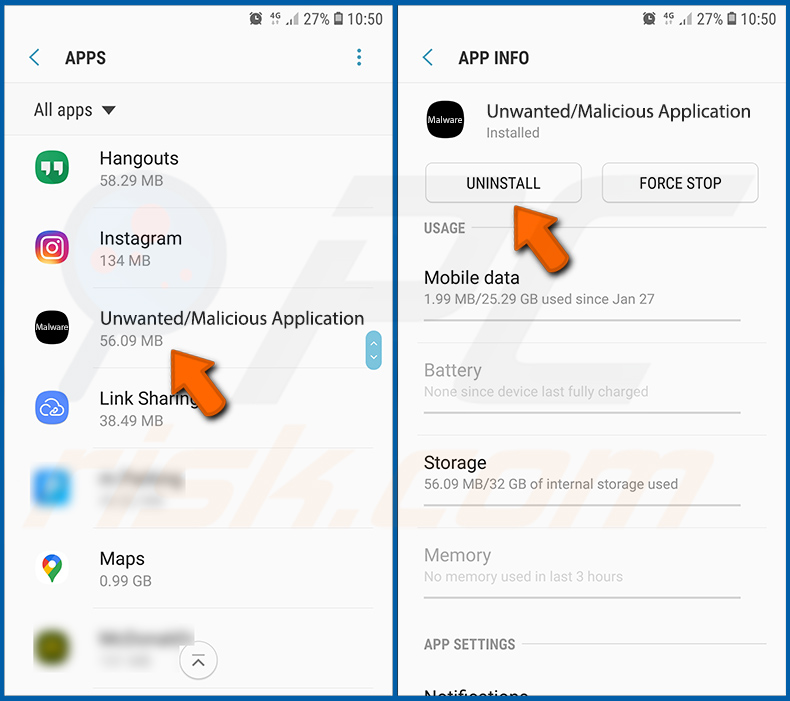

Odinstaluj potencjalnie niechciane i/lub złośliwe aplikacje:

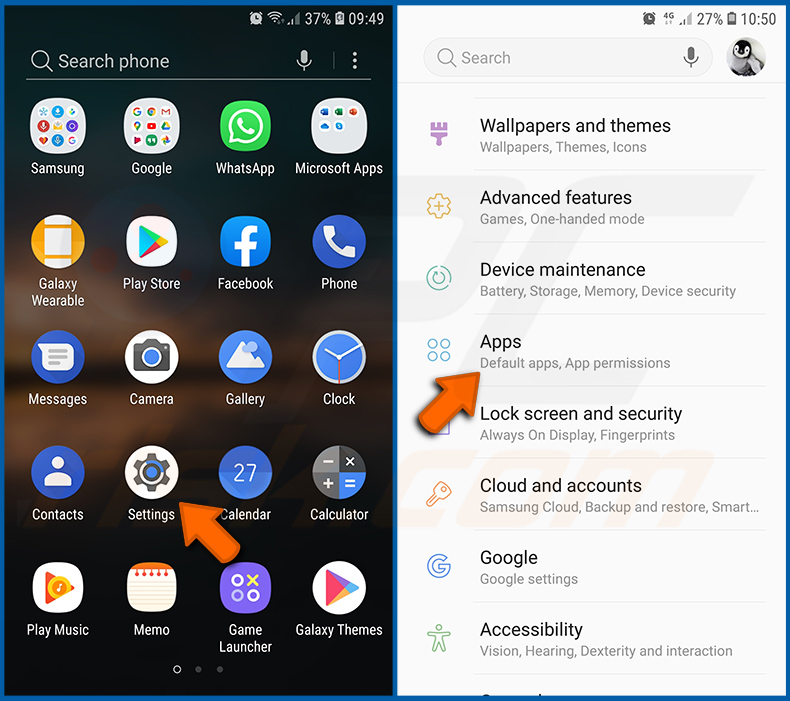

Przejdź do „Ustawienia". Przewiń w dół, aż zobaczysz „Aplikacje" i stuknij tę opcję.

Przewiń w dół, aż zobaczysz potencjalnie niechcianą i/lub złośliwą aplikację. Wybierz ją i stuknij „Odinstaluj". Jeśli z jakiegoś powodu nie możesz usunąć wybranej aplikacji (np. wyświetla się komunikat o błędzie), spróbuj użyć „Trybu awaryjnego".

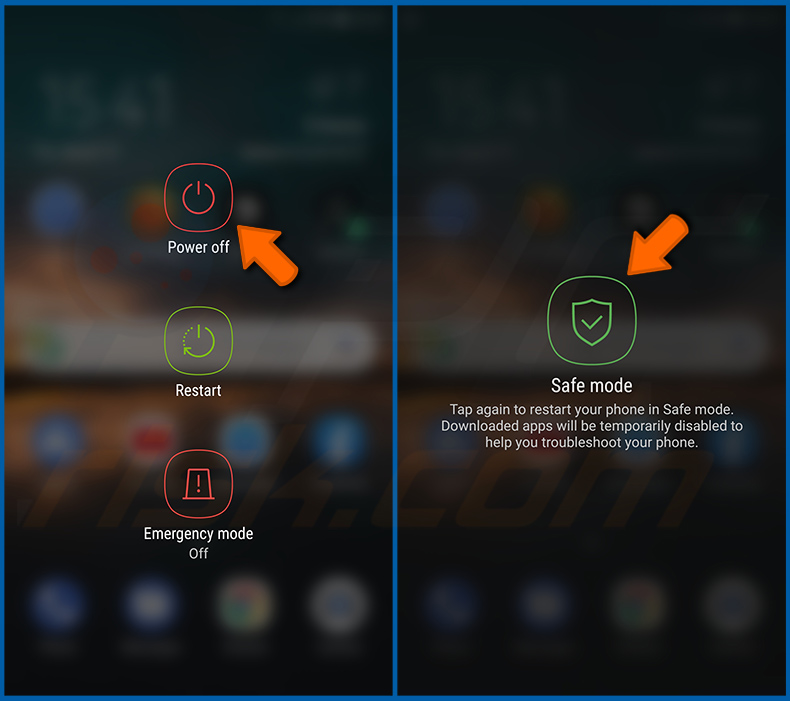

Uruchom urządzenie z Androidem w „Trybie awaryjnym":

„Tryb awaryjny" w systemie operacyjnym Android tymczasowo wyłącza uruchamianie wszystkich aplikacji innych firm. Korzystanie z tego trybu to dobry sposób na diagnozowanie i rozwiązywanie różnych problemów (np. usuwanie złośliwych aplikacji, które uniemożliwiają to, gdy urządzenie działa „normalnie").

Naciśnij przycisk „Zasilanie" i przytrzymaj go, aż zobaczysz ekran „Wyłącz". Stuknij ikonę „Wyłącz" i przytrzymaj ją. Po kilku sekundach pojawi się opcja „Tryb awaryjny" i będzie ją kliknąć, aby ponownie uruchomić urządzenie.

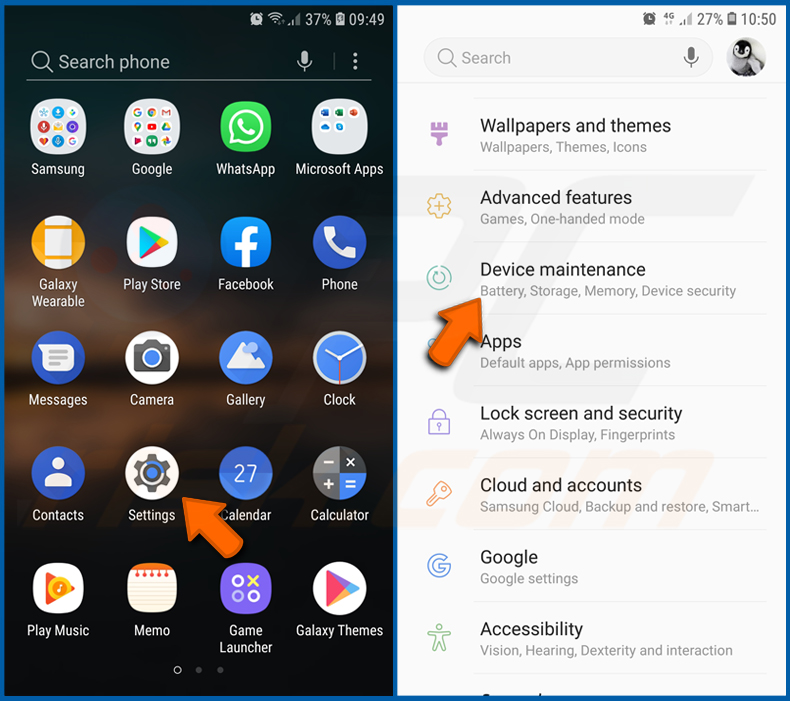

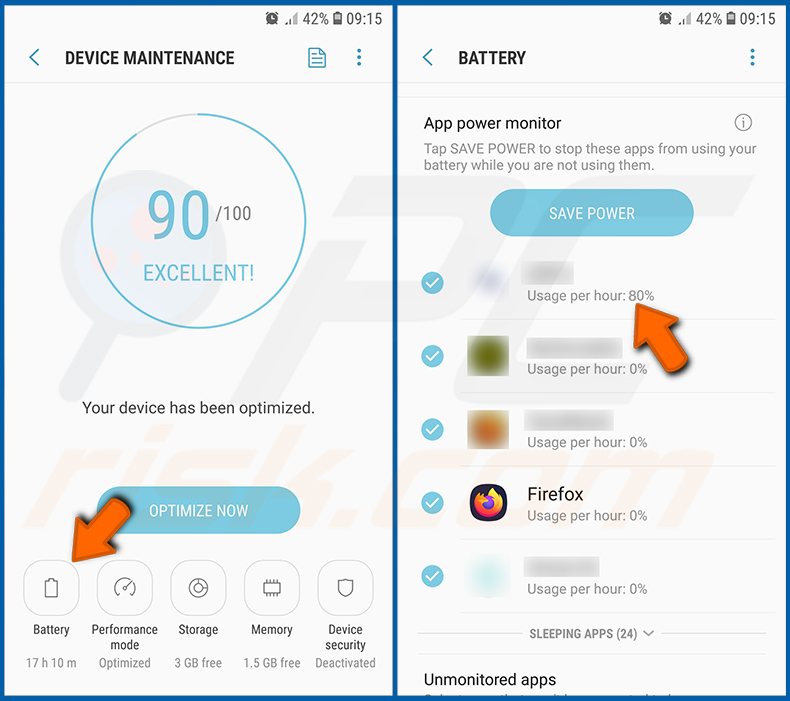

Sprawdź zużycie baterii przez różne aplikacje:

Przejdź do „Ustawień". Przewiń w dół, aż zobaczysz opcję „Konserwacja urządzenia" i stuknij ją.

Stuknij „Baterię" i sprawdź użycie każdej aplikacji. Legalne/oryginalne aplikacje są zaprojektowane tak, aby zużywać jak najmniej energii, aby zapewnić najlepsze wrażenia użytkownika i oszczędzać energię. Dlatego wysokie zużycie baterii może wskazywać, że aplikacja jest złośliwa.

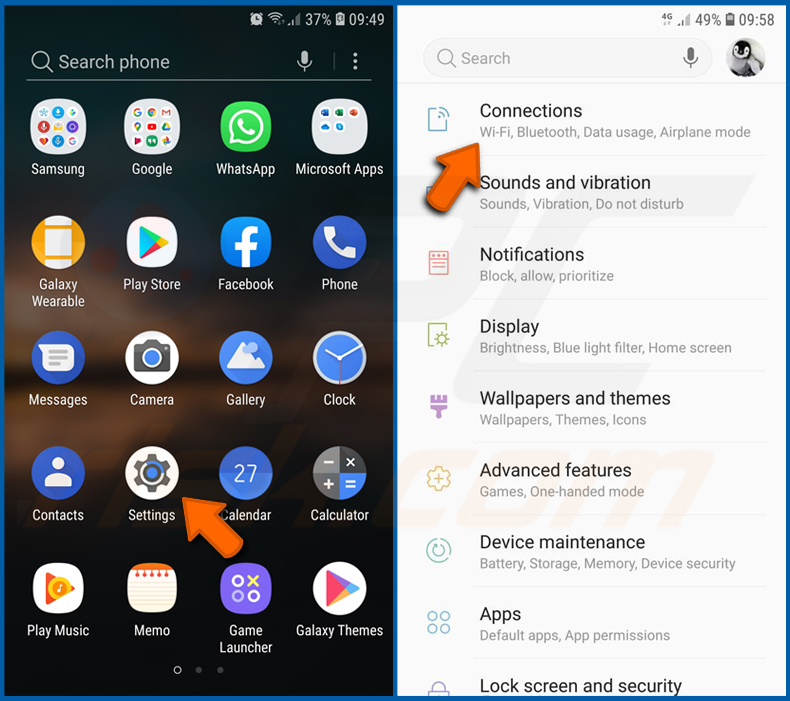

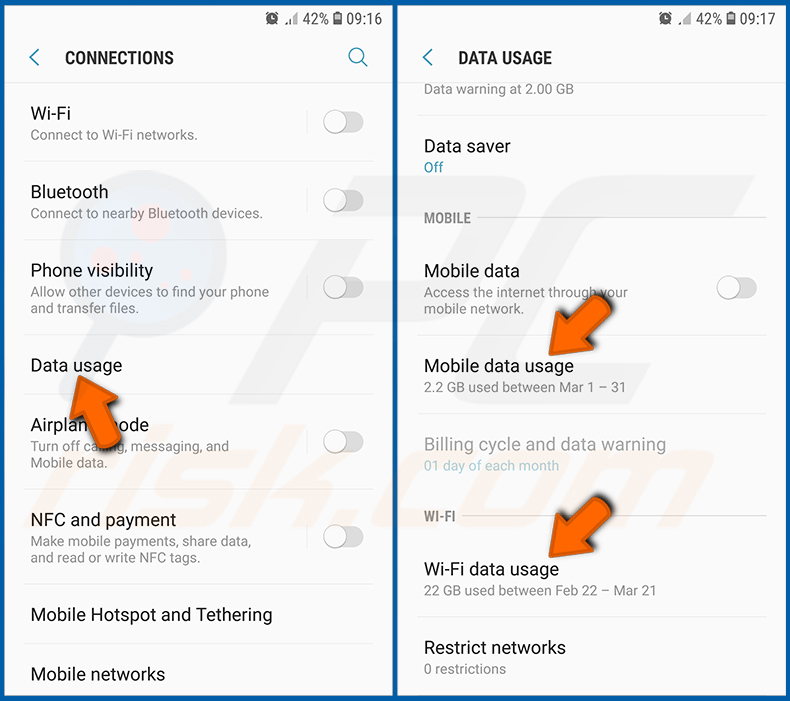

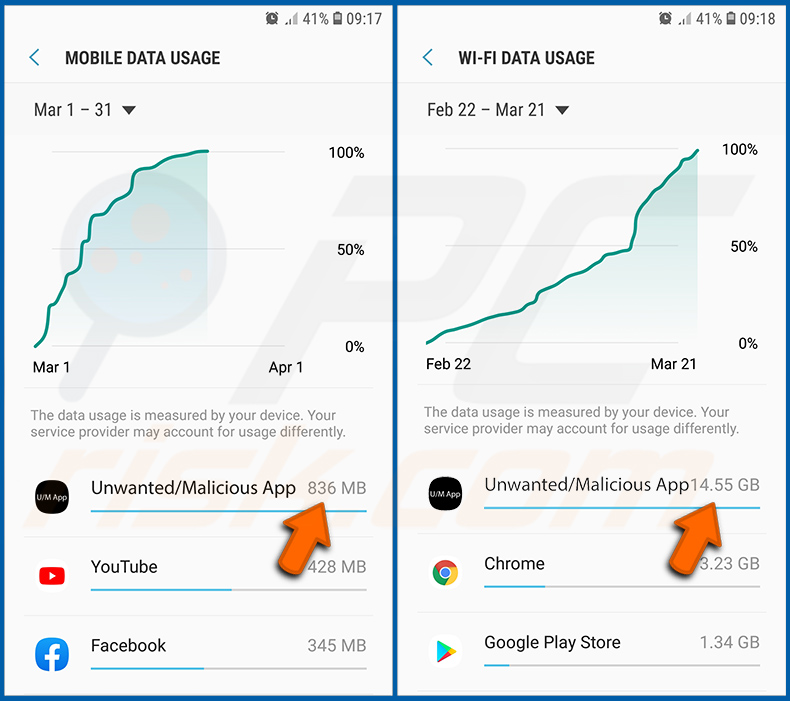

Sprawdź wykorzystanie danych przez różne aplikacje:

Przejdź do „Ustawień". Przewiń w dół, aż zobaczysz opcję „Połączenia" i stuknij ją.

Przewiń w dół, aż zobaczysz „Użycie danych" i wybierz tę opcję. Podobnie jak w przypadku baterii, legalne/oryginalne aplikacje są zaprojektowane tak, aby maksymalnie zminimalizować zużycie danych. Dlatego znaczne wykorzystanie danych może wskazywać na obecność złośliwej aplikacji. Pamiętaj, że niektóre złośliwe aplikacje mogą być zaprojektowane do działania tylko wtedy, gdy urządzenie jest połączone z siecią bezprzewodową. Z tego powodu należy sprawdzić użycie danych mobilnych i Wi-Fi.

Jeśli znajdziesz aplikację, która wykorzystuje znaczące dane, mimo że nigdy jej nie używasz, zdecydowanie zalecamy jej natychmiastowe odinstalowanie.

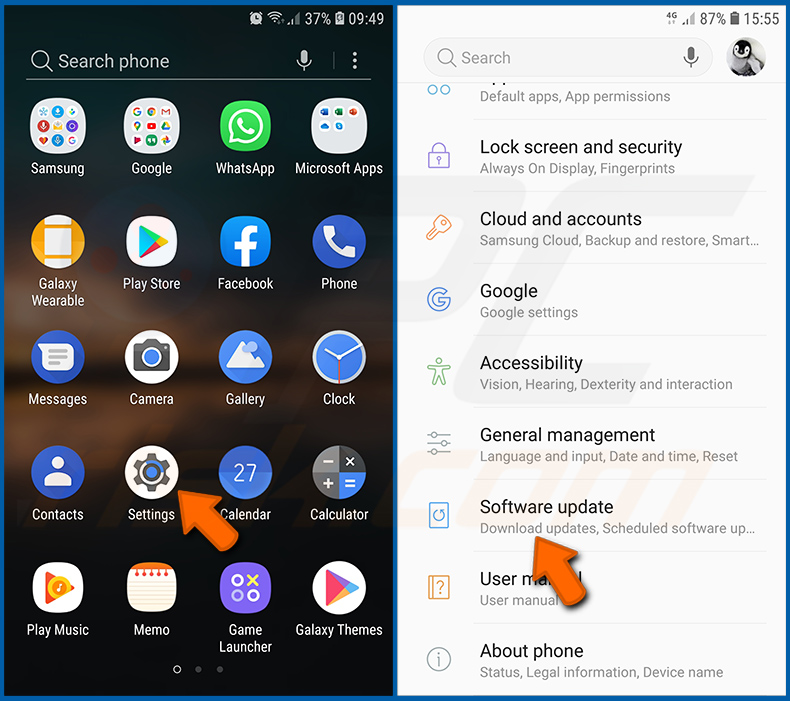

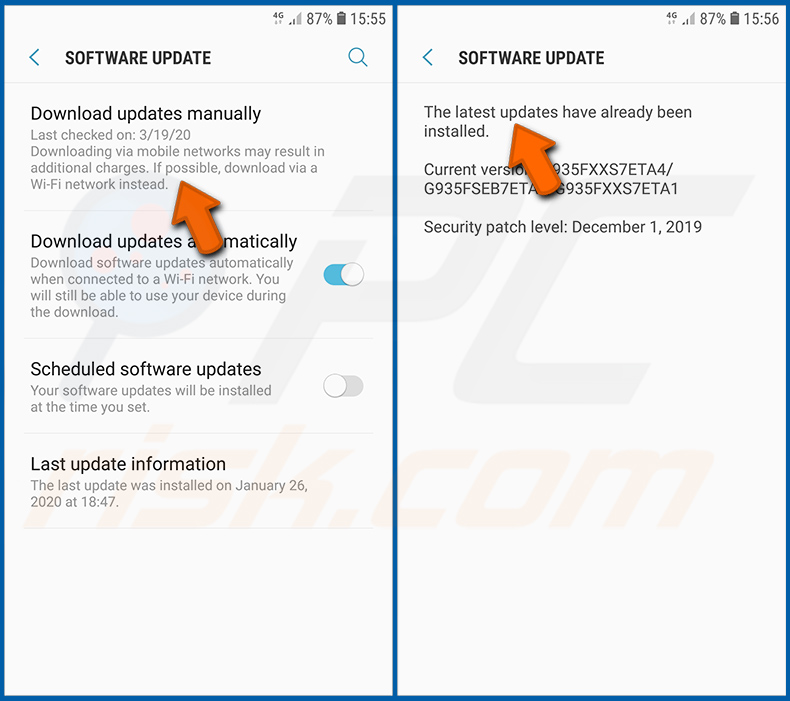

Zainstaluj najnowsze aktualizacje oprogramowania:

Utrzymywanie aktualności oprogramowania to dobra praktyka zapewniająca bezpieczeństwo urządzeń. Producenci urządzeń nieustannie publikują różne łatki bezpieczeństwa i aktualizacje Androida, aby naprawić błędy i luki, które mogą być wykorzystywane przez cyberprzestępców. Nieaktualny system jest znacznie bardziej podatny na ataki. Dlatego zawsze należy upewnić się, że oprogramowanie urządzenia jest aktualne.

Przejdź do „Ustawień". Przewiń w dół, aż zobaczysz opcję „Aktualizacje oprogramowania" i stuknij ją.

Stuknij opcję „Pobierz aktualizacje ręcznie" i sprawdź, czy są dostępne aktualizacje. Jeśli tak, zainstaluj je natychmiast. Zalecamy również włączenie opcji „Pobieraj aktualizacje automatycznie". Pozwoli to systemowi powiadomić cię o wydaniu aktualizacji i/lub zainstalować ją automatycznie.

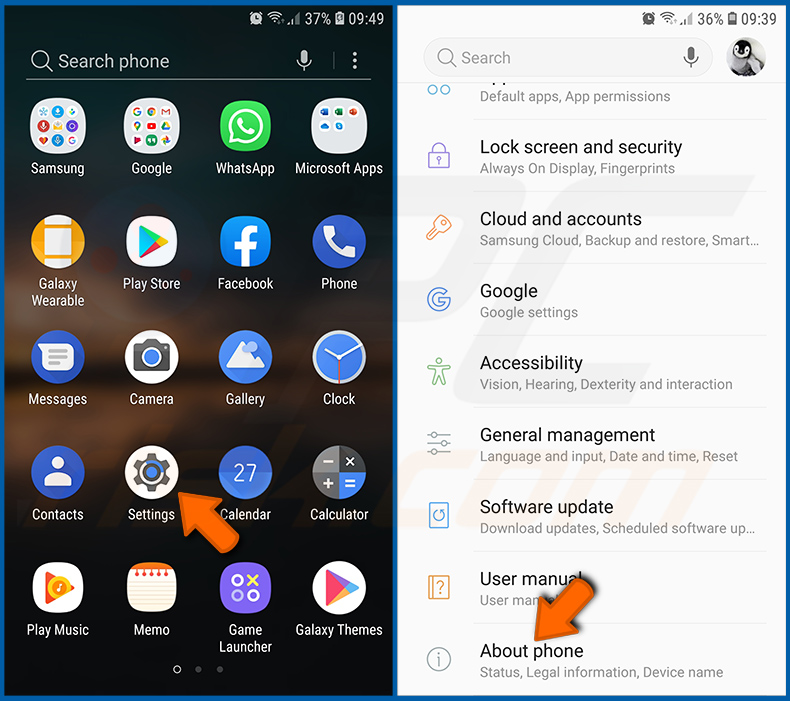

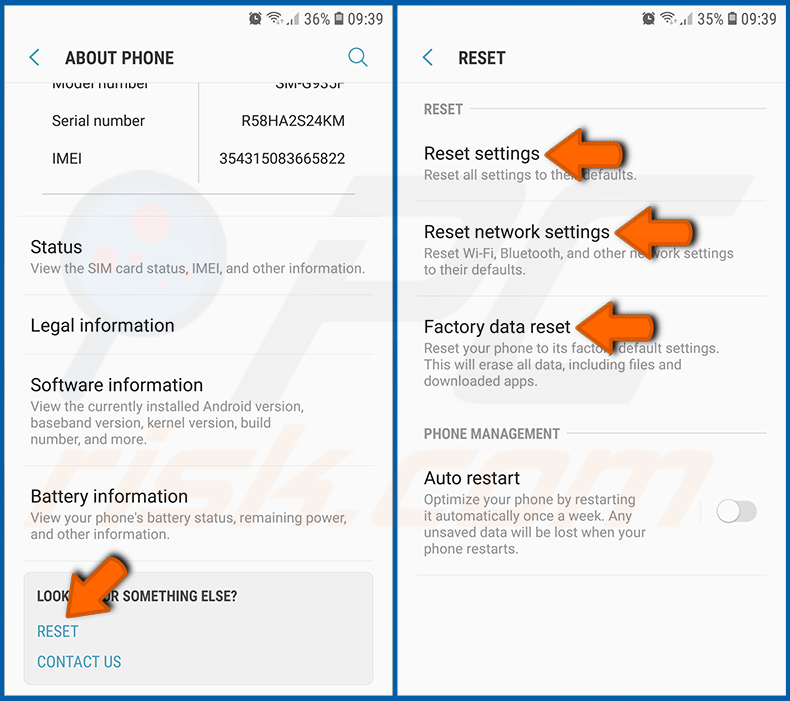

Przywróć system do stanu domyślnego:

Wykonanie „Resetu do ustawień fabrycznych" to dobry sposób na usunięcie wszystkich niechcianych aplikacji, przywrócenie ustawień systemowych do wartości domyślnych i ogólne wyczyszczenie urządzenia. Pamiętaj również, że wszystkie dane w urządzeniu zostaną usunięte, w tym zdjęcia, pliki wideo/audio, numery telefonów (przechowywane w urządzeniu, a nie na karcie SIM), wiadomości SMS itd. Oznacza to, że urządzenie zostanie przywrócone do stanu początkowego/fabrycznego.

Możesz także przywrócić podstawowe ustawienia systemowe lub po prostu ustawienia sieciowe.

Przejdź do „Ustawienia". Przewiń w dół, aż zobaczysz opcję „Informacje o telefonie" i stuknij ją.

Przewiń w dół, aż zobaczysz opcję „Przywróć" i stuknij ją. Teraz wybierz akcję, którą chcesz wykonać:

„Przywróć ustawienia" – przywróć wszystkie ustawienia systemowe do domyślnych;

„Przywróć ustawienia sieciowe" – przywróć wszystkie ustawienia związane z siecią do domyślnych;

„Przywróć dane fabryczne" – przywróć cały system i całkowicie usuń wszystkie zapisane dane.

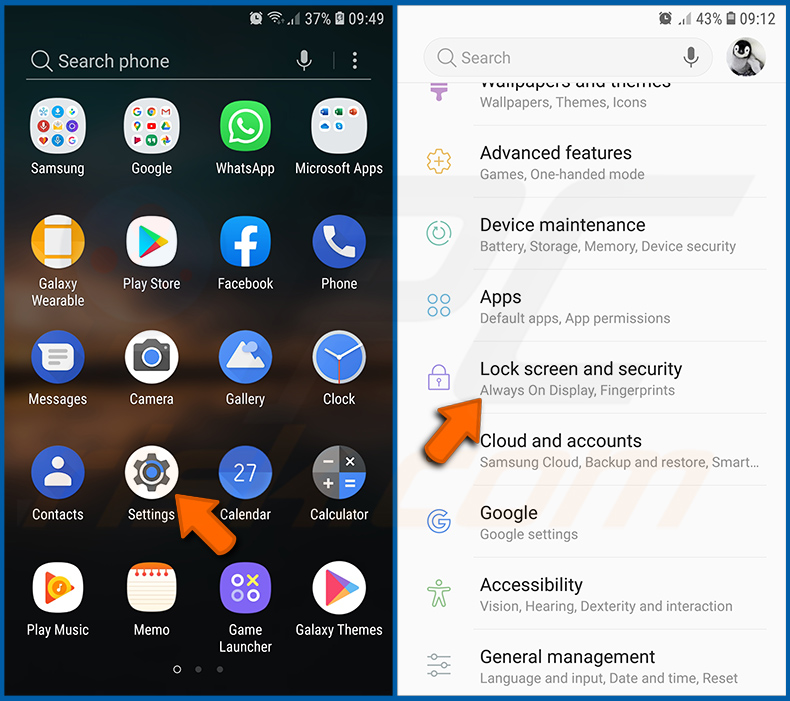

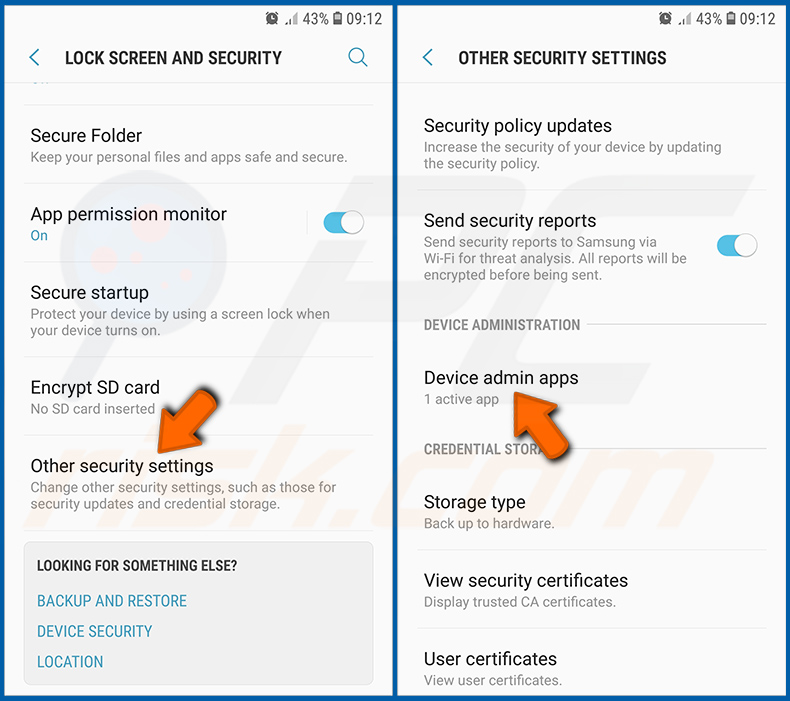

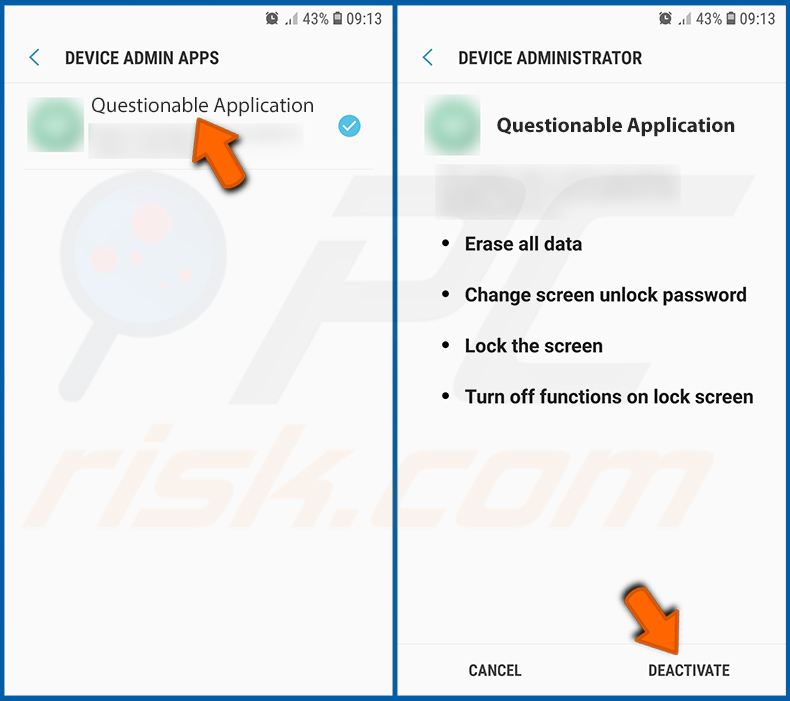

Wyłącz aplikacje, które mają uprawnienia administratora:

Jeśli złośliwa aplikacja otrzyma uprawnienia administratora, może poważnie uszkodzić system. Aby urządzenie było jak najbardziej bezpieczne, zawsze sprawdzaj, które aplikacje mają takie uprawnienia i wyłączaj te, które nie powinny.

Przejdź do „Ustawień". Przewiń w dół, aż zobaczysz opcję „Blokadę ekranu i bezpieczeństwo" i stuknij ją.

Przewiń w dół, aż zobaczysz „Inne ustawienia zabezpieczeń". Stuknij tę opcję, a następnie stuknij „Aplikacje administratora urządzenia".

Zidentyfikuj aplikacje, które nie powinny mieć uprawnień administratora. Stuknij je, a następnie stuknij „WYŁĄCZ".

Często zadawane pytania (FAQ)

Moje urządzenie z Androidem jest zainfekowane malware FakeReward. Czy należy sformatować urządzenie pamięci masowej, aby się go pozbyć?

Nie, usunięcie FakeReward nie wymaga tak drastycznych środków.

Jakie są największe problemy, jakie może powodować malware FakeReward?

Zagrożenia związane z infekcją zależą od możliwości złośliwego oprogramowania i celów cyberprzestępców. FakeReward atakuje szeroką gamę poufnych danych, tj. dane osobowe, dane logowania, numery kart kredytowych itp. Zwykle złośliwe oprogramowanie tego rodzaju może powodować poważne problemy z prywatnością, znaczne straty finansowe, a nawet prowadzić do kradzieży tożsamości.

Jaki jest cel malware FakeReward?

Cyberprzestępcy wykorzystują złośliwe oprogramowanie przede wszystkim do generowania przychodów. Jednak to oprogramowanie może być również wykorzystywane do rozrywki lub zakłócania procesów (np. witryn, usług, firm, instytucji itp.). Ataki złośliwego oprogramowania mogą być motywowane osobistymi urazami oraz względami politycznymi/geopolitycznymi.

Jak malware FakeReward przeniknęło do mojego urządzenia z Androidem?

Zauważono, że FakeReward jest rozpowszechniany za pośrednictwem kampanii spamowych SMS. Jednak może być rozpowszechniany przy użyciu innych metod. Malware jest dystrybuowane głównie za pośrednictwem spamu (np. e-maili, wiadomości prywatnych/błyskawicznych, SMS-ów itp.), oszustw internetowych, pobrań drive-by, podejrzanych źródeł pobierania (np. nieoficjalnych i bezpłatnych witryn do przechowywania plików, udostępniania peer-to-peer) sieci itp.), złośliwe reklamy, nielegalne narzędzia do aktywacji oprogramowania („pirackie") i fałszywe aktualizacje.

▼ Pokaż dyskusję