Jak usunąć malware RedEnergy z twojego komputera

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Jakim malware jest RedEnergy Stealer?

RedEnergy to nazwa narzędzia do kradzieży informacji, które wykorzystuje fałszywą kampanię aktualizacyjną, aby atakować wiele sektorów przemysłu. To malware ma zdolność wydobywania informacji z różnych przeglądarek internetowych, umożliwiając kradzież poufnych danych. Dodatkowo zawiera różne moduły ułatwiające działania ransomware.

Ponieważ RedEnergy posiada unikalną zdolność do działania zarówno jako złodziej, jak i ransomware, jest sklasyfikowane jako Stealer-as-a-Ransomware.

Więcej informacji o RedEnergy Stealer

Po uruchomieniu złośliwy plik wykonywalny RedEnergy udaje prawdziwą aktualizację przeglądarki, skutecznie kamuflując swoją prawdziwą naturę. Podstępnie przedstawia się jako legalna aktualizacja dobrze znanych przeglądarek, takich jak Google Chrome, Microsoft Edge, Firefox i Opera, mająca na celu oszukanie niczego niepodejrzewających użytkowników.

Malware umieszcza następnie cztery pliki (dwa pliki tymczasowe i dwa pliki wykonywalne) w docelowym systemie. Wśród tych plików jeden służy jako szkodliwy ładunek. Jednocześnie złośliwe oprogramowanie inicjuje dodatkowy proces w tle reprezentujący szkodliwy ładunek. Gdy ten ładunek jest wykonywany, pokazuje ofierze obraźliwą wiadomość.

Ponadto RedEnergy zawiera mechanizm zapewniania trwałości, który pozwala mu pozostać w zainfekowanym systemie nawet po ponownym uruchomieniu lub wyłączeniu. Mechanizm ten zapewnia, że malware pozostaje aktywne i może kontynuować swoje złośliwe działania bez przerwy.

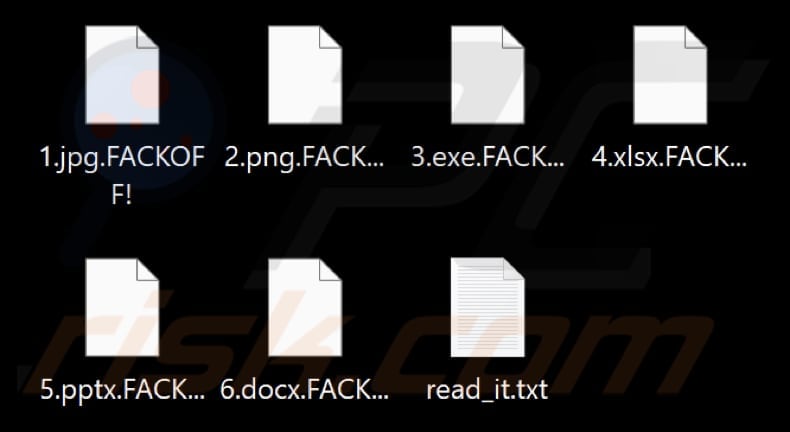

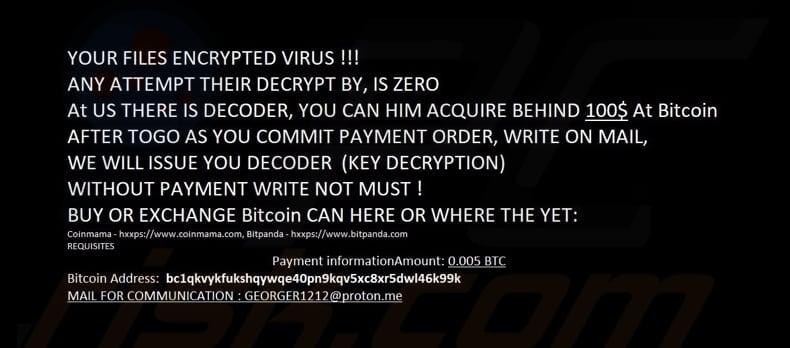

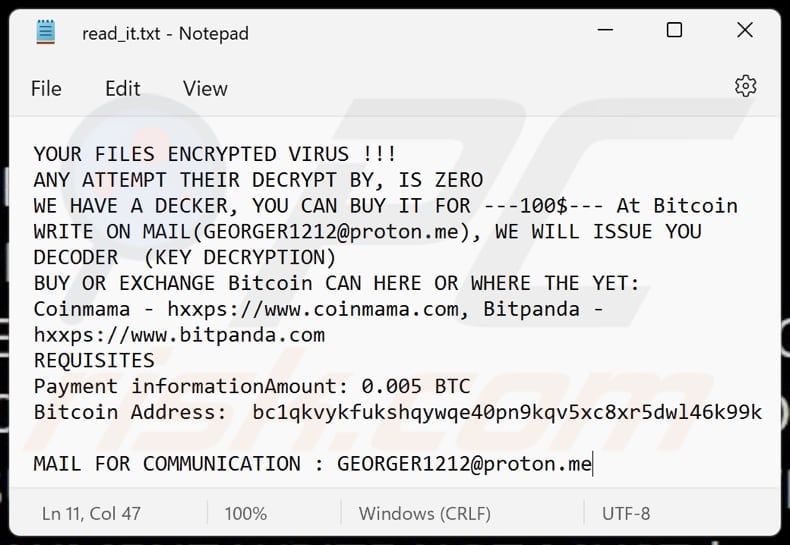

W ramach swojej operacji RedEnergy integruje moduły ransomware ze swoim ładunkiem, szyfrując dane ofiary i dodając rozszerzenie „.FACKOFF!" do nazw wszystkich zaszyfrowanych plików. Następnie przedstawia ofierze wiadomość z żądaniem okupu („read_it.txt") żądającą zapłaty za przywrócenie dostępu do plików i zmienia tapetę pulpitu.

Kolejną akcją wykonywaną przez moduły ransomware jest usuwanie danych z dysku-cienia, skutecznie usuwając wszelkie potencjalne kopie zapasowe.

Ponadto złośliwy plik wykonywalny zmienia plik desktop.ini, który zawiera ważne ustawienia konfiguracyjne dla folderów systemu plików. Dzięki tej zmianie, RedEnergy zyskuje możliwość manipulowania wyglądem folderów systemu plików, potencjalnie zwiększając swoją zdolność do ukrywania swojej obecności i działań w zaatakowanym systemie.

Wreszcie, RedEnergy jest w stanie wykraść dane z różnych przeglądarek internetowych. Może to spowodować kradzież danych osobowych, danych logowania, danych finansowych, działań online, informacji związanych z sesją i innych danych.

| Nazwa | Stealer-as-a-Ransomware RedEnergy |

| Typ zagrożenia | Złodziej informacji, ransomware |

| Rozszerzenie zaszyfrowanych plików | .FACKOFF! |

| Wiadomość z żądaniem okupu | read_it.txt |

| Kontakt z cyberprzestępcami | georger1212@proton.me |

| Kwota okupu | 0,005 BTC |

| Portfel BTC | bc1qkvykfukshqywqe40pn9kqv5xc8xr5dwl46k99k |

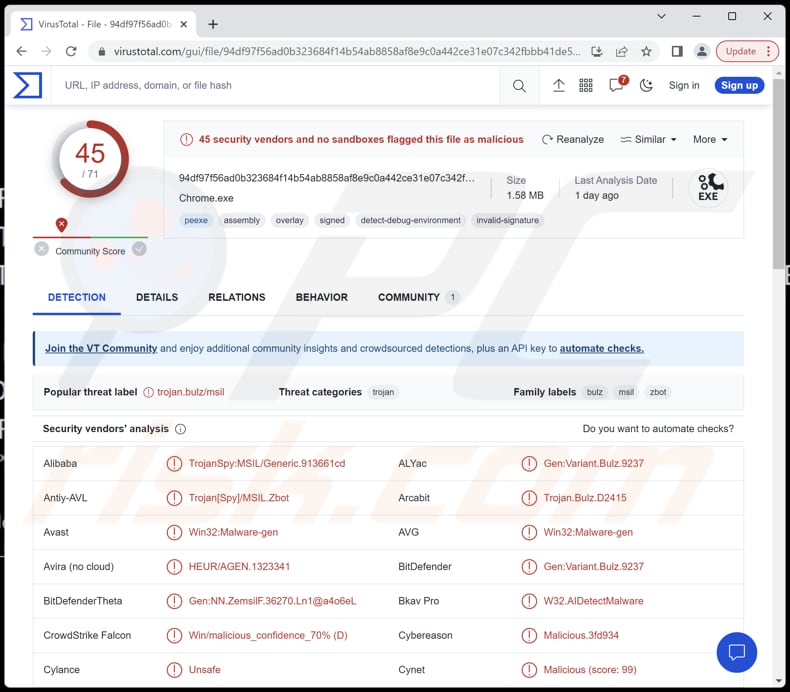

| Nazwy wykrycia | Avast (Win32:Malware-gen), Combo Cleaner (Gen:Variant.Bulz.9237), Emsisoft (Gen:Variant.Bulz.9237 (B)), Kaspersky (HEUR:Trojan-Spy.MSIL.Zbot.gen), Microsoft (Trojan:Win32/Casdet!rfn), Pełna lista (VirusTotal) |

| Objawy | Nie można otworzyć plików przechowywanych na komputerze, wcześniej działające pliki mają teraz inne rozszerzenie (.FACKOFF!). Na pulpicie wyświetlana jest wiadomość z żądaniem okupu. |

| Metody dystrybucji | Złośliwe linki na stronach Linkedin, fałszywe aktualizacje oprogramowania i fałszywe strony internetowe. Inne kanały dystrybucji mogą obejmować zainfekowane załączniki wiadomości e-mail, złośliwe reklamy online, socjotechnikę, narzędzia „łamania" zabezpieczeń oprogramowania. |

| Zniszczenie | Skradzione hasła i informacje bankowe, kradzież tożsamości, szyfrowanie danych. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Wniosek

Podsumowując, RedEnergy to wyrafinowane złośliwe oprogramowanie, które działa jako złodziej i ransomware. Wykorzystuje oszukańcze techniki, takie jak podszywające się pod legalne aktualizacje przeglądarki i wykorzystujące mechanizmy trwałości w celu utrzymania swojej obecności w zainfekowanych systemach.

Dzięki swojej zdolności do kradzieży poufnych informacji, szyfrowania plików i żądania okupu za ich uwolnienie, RedEnergy stanowi poważne zagrożenie dla osób i organizacji, podkreślając znaczenie solidnych środków bezpieczeństwa cybernetycznego i czujnego zachowania w internecie.

Jak RedEnergy Stealer dostało się na mój komputer?

RedEnergy wykorzystuje oszukańczą technikę przekierowania do infekowania komputerów, celując w branże posiadające znane strony LinkedIn. Użytkownicy, którzy próbują uzyskać dostęp do strony docelowej firmy za pośrednictwem swojego profilu na LinkedIn, są nieświadomie przekierowywani na złośliwą stronę.

Tam są proszeni o zainstalowanie czegoś, co wydaje się być legalną aktualizacją przeglądarki. Jednak nieumyślnie pobierają plik wykonywalny RedEnergy zamiast prawdziwej aktualizacji.

Aby jeszcze bardziej oszukać ofiary, kampania wykorzystuje ukrytą domenę pobierania, która udaje witrynę ChatGPT, zachęcając użytkowników do pobrania fałszywej wersji offline ChatGPT. Ta fałszywa wersja zawiera również złośliwy plik wykonywalny służący do dystrybucji RedEnergy.

Odkryto wiele powiązanych kampanii, z których wszystkie wykorzystują taktykę FAKEUPDATES i ponownie wykorzystują infrastrukturę i taktyki, aby zmaksymalizować ich wpływ i zyski. Cyberprzestępcy odpowiedzialni za te kampanie atakują organizacje z różnych branż, wykorzystując swoją ugruntowaną reputację i obecność w internecie, aby skutecznie oszukać niczego niepodejrzewających użytkowników.

Jak uniknąć instalacji malware?

Aby chronić komputer, konieczne jest regularne aktualizowanie systemu operacyjnego i oprogramowania. Zachowaj ostrożność i czujność kiedy masz do czynienia z załącznikami e-maili lub napotykasz podejrzane linki, zwłaszcza z nieznanych lub niezaufanych źródeł.

Zaleca się również korzystanie ze sprawdzonego oprogramowania antywirusowego lub chroniącego przed malware w celu zapewnienia dodatkowej warstwy ochrony oraz przeprowadzanie regularnych skanów systemu w celu zidentyfikowania i usunięcia potencjalnych zagrożeń. Ponadto unikaj pobierania plików z niezaufanych witryn i uważaj na reklamy pop-up lub zwodnicze przyciski pobierania, które mogą prowadzić do złośliwych treści.

Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy wykonanie skanowania za pomocą Combo Cleaner, aby automatycznie usunąć obecne malware.

Pliki zaszyfrowane przez malware RedEnergy (z rozszerzeniem ".FACKOFF!"):

Tapeta pulpitu zmieniona przez RedEnergy:

Notatka z żądaniem okupu wygenerowana przez RedEnergy ("read_it.txt"):

Tekst w tej notatce z żądaniem okupu i na tapecie:

YOUR FILES ENCRYPTED VIRUS !!!

ANY ATTEMPT THEIR DECRYPT BY, IS ZERO

WE HAVE A DECKER, YOU CAN BUY IT FOR ---100$--- At Bitcoin

WRITE ON MAIL(GEORGER1212@proton.me), WE WILL ISSUE YOU DECODER (KEY DECRYPTION)

BUY OR EXCHANGE Bitcoin CAN HERE OR WHERE THE YET:

Coinmama - hxxps://www.coinmama.com, Bitpanda - hxxps://www.bitpanda.com

REQUISITES

Payment informationAmount: 0.005 BTC

Bitcoin Address: bc1qkvykfukshqywqe40pn9kqv5xc8xr5dwl46k99kMAIL FOR COMMUNICATION : GEORGER1212@proton.me

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest RedEnergy Stealer?

- KROK 1. Manualne usuwanie malware RedEnergy Stealer.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner.

Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Opcje zaawansowane systemu Windows, a następnie wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, a w otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Twój komputer zostanie teraz ponownie uruchomiony w „Zaawansowanym menu opcji uruchamiania". Kliknij przycisk „Rozwiąż problemy", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania".

Kliknij przycisk „Uruchom ponownie". Twój komputer uruchomi się ponownie na ekranie Ustawienia uruchamiania. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane".

W menu opcji zaawansowanych wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W następnym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po znalezieniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany malware RedEnergy. Czy trzeba sformatować urządzenie pamięci masowej, aby się go pozbyć?

Jeśli twój komputer jest zainfekowany złośliwym oprogramowaniem RedEnergy, sformatowanie urządzenia pamięci masowej może skutecznie usunąć malware. Zaleca się jednak, aby najpierw przeprowadzić dokładne skanowanie systemu przy użyciu renomowanego oprogramowania antywirusowego lub chroniącego przed złośliwym oprogramowaniem. Sformatowanie urządzenia pamięci masowej spowoduje usunięcie wszystkich danych.

Jakie są największe problemy, jakie może powodować malware?

Konsekwencje złośliwego oprogramowania mogą się różnić w zależności od jego rodzaju, od kradzieży tożsamości i strat finansowych po zmniejszoną wydajność komputera i zwiększoną podatność na dodatkowe infekcje.

Jaki jest cel malware RedEnergy?

Cel złośliwego oprogramowania RedEnergy jest dwojaki. Działa jako narzędzie do kradzieży danych, mające na celu wydobycie poufnych informacji z różnych przeglądarek internetowych. Dodatkowo zawiera moduły ransomware, umożliwiające szyfrowanie danych użytkownika i żądanie okupu za przywrócenie dostępu do zaszyfrowanych plików.

Jak otworzyć pliki „.FACKOFF!"?

Twoje pliki zostały zaszyfrowane z powodu infekcji ransomware i aby uzyskać do nich dostęp, konieczny jest proces odszyfrowywania.

Gdzie należy szukać bezpłatnych narzędzi odszyfrowujących?

W przypadku ataku ransomware należy sprawdzić stronę internetową projektu No More Ransom (więcej informacji powyżej).

Mogę wam zapłacić dużo pieniędzy. Czy możecie odszyfrować dla mnie pliki?

Nie oferujemy usługi odszyfrowania plików zaszyfrowanych przez ransomware. Ogólnie rzecz biorąc, odszyfrowanie takich plików bez udziału cyberprzestępców stojących za atakiem jest niezwykle trudne, chyba że samo ransomware ma wady. Dlatego jeśli osoba trzecia twierdzi, że zapewnia odszyfrowanie za opłatą, prawdopodobnie działa jako pośrednik lub próbuje cię oszukać.

Jak malware RedEnergy przeniknęło do mojego komputera?

RedEnergy udaje legalną aktualizację przeglądarki i zachęca użytkowników do jej zainstalowania. Inną metodą są techniki oszukańczego przekierowania, w których użytkownicy próbujący odwiedzić witrynę internetową docelowej firmy są przekierowywani do złośliwej witryny, która inicjuje pobieranie malware. Więcej informacji w naszym artykule.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Combo Cleaner może zidentyfikować i usunąć prawie wszystkie rozpoznane infekcje malware. Wyrafinowane złośliwe oprogramowanie często ukrywa się głęboko w systemie. Dlatego pełne skanowanie systemu jest niezbędne, aby zapewnić dokładne wykrycie i usunięcie potencjalnych zagrożeń.

▼ Pokaż dyskusję