Instrukcje usuwania malware backdoor NokNok

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Jakim malware jest NokNok?

NokNok to nazwa malware typu backdoor, którego celem jest macOS (systemy operacyjne Mac). Programy należące do tej klasyfikacji mają na celu otwieranie „tylnych drzwi" dla dodatkowych złośliwych komponentów w zaatakowanych systemach.

NokNok był używany w atakach cyberszpiegowskich wymierzonych w osoby i podmioty związane ze sprawami zagranicznymi USA i sferami bezpieczeństwa jądrowego. Ataki te zostały przygotowane zarówno dla użytkowników systemów Windows, jak i Mac. Ten ostatni miał na celu zainfekowanie ich urządzeń złośliwym oprogramowaniem NokNok.

Istnieją dowody łączące te kampanie z ugrupowaniami zagrażającymi, które wspierają Islamic Revolutionary Guard Corps (IRGC), a szczególnie IRGC Intelligence Organization.

Przegląd malware NokNok

Obserwowane kampanie rozsyłające NokNok rozpoczęły się od złośliwych załączników w wiadomościach spamowych. Zwodnicza poczta zawierała pozornie nieszkodliwe wiadomości tematycznie związane z zamierzonymi ofiarami. E-maile te zawierały chronione hasłem załączniki archiwum ZIP, które zawierały malware i zestaw instrukcji.

Plik archiwum zawierał aplikację Mac udającą rozwiązanie „RUSI VPN" oraz graficzny interfejs użytkownika dysku współdzielonego. Gdy szkodliwa aplikacja została uruchomiona, wykonywała plik skryptu Apple, który pobierał NokNok.

Jeśli infekcja się powiedzie, backdoor NokNok zaczyna pobierać swoje moduły. Jeden z nich ma na celu uzyskanie listy aktualnie uruchomionych procesów. Inny uzyskuje listę zainstalowanych aplikacji. Moduł „Informacje" zbiera dane dotyczące systemu (np. wersji macOS, czasu działania itp.), sieci i zainstalowanych aplikacji. Jeszcze inny moduł zapewnia trwałość malware i może być wykorzystany do przygotowania systemu do dalszej infekcji.

Ponieważ celem tych kampanii jest szpiegostwo, NokNok może zostać wykorzystany do infiltracji wyrafinowanych narzędzi kradnących informacje do zaatakowanych urządzeń. Malware kradnące dane może atakować określone szczegóły lub szeroki zakres informacji. Złodzieje mogą wydobywać dane z systemów i zainstalowanych aplikacji.

Teoretycznie złośliwe oprogramowanie typu backdoor może infekować urządzenia niemal każdym typem złośliwego programu (np. trojanami, ransomware itp.); jednak zwykle działa z pewnymi ograniczeniami.

Należy wspomnieć, że twórcy złośliwego oprogramowania często ulepszają swoje kreacje i taktyki. Nie jest to mało prawdopodobne w przypadku NokNok, zwłaszcza biorąc pod uwagę wysoce ukierunkowany charakter tych ataków.

Podsumowując, malware może powodować wiele infekcji systemowych, utratę danych, poważne problemy z prywatnością, straty finansowe i prowadzić do kradzieży tożsamości. Ataki wykorzystywane przeciwko szczególnie wrażliwym podmiotom mogą mieć znacznie bardziej niszczycielskie konsekwencje.

| Nazwa | Malware NokNok |

| Typ zagrożenia | Malware Mac, wirus Mac, Backdoor |

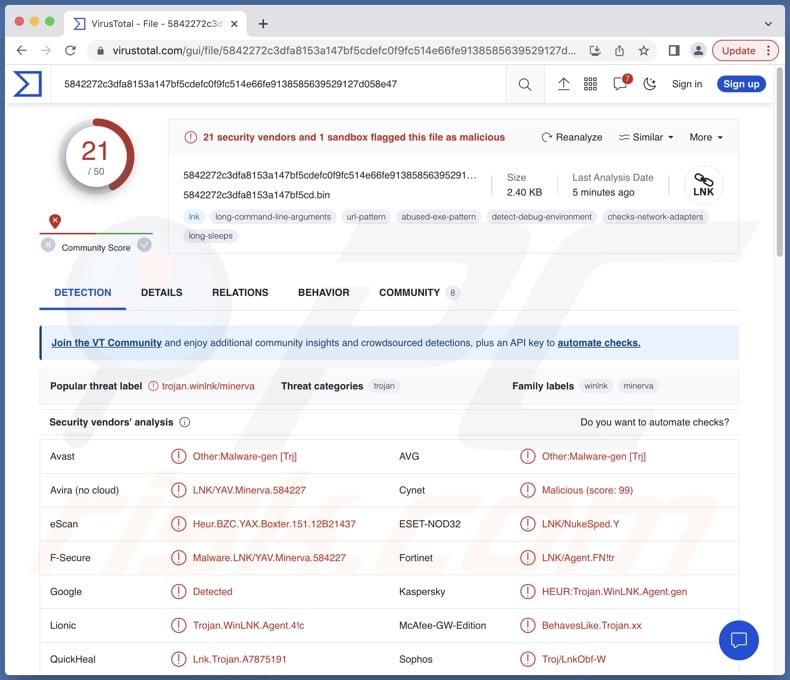

| Nazwy wykrycia | Avast (Other:Malware-gen [Trj]), Combo Cleaner (Heur.BZC.YAX.Boxter.151.12B21437), ESET-NOD32 (LNK/NukeSped.Y), Kaspersky (HEUR:Trojan.WinLNK.Agent.gen), Pełna lista (VirusTotal) |

| Objawy | Złośliwe oprogramowanie typu backdoor ma na celu potajemną infiltrację komputera ofiary i pozostawanie cichym, dzięki czemu na zainfekowanym urządzeniu nie są wyraźnie widoczne żadne szczególne symptomy. |

| Metody dystrybucji | Zainfekowane załączniki wiadomości e-mail, złośliwe reklamy internetowe, inżynieria społeczna, narzędzia do „łamania" zabezpieczeń oprogramowania. |

| Zniszczenie | Skradzione hasła i informacje bankowe, kradzież tożsamości, straty pieniężne, dodatkowe infekcje i nie tylko. |

| Usuwanie malware (Mac) | Aby usunąć możliwe infekcje malware, przeskanuj komputer Mac profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Przykłady malware typu backdoor

Zbadaliśmy tysiące próbek malware, a RShell, macOS.Macma, OceanLotus – to tylko kilka przykładów programów typu backdoor atakujących system macOS, a ShadowVault, JokerSpy, Geacon, TrafficStealer — to tylko niektóre z naszych najnowszych artykułów na temat złośliwego oprogramowania dla komputerów Mac.

Malware może mieć wiele różnych możliwości, które mogą występować w różnych kombinacjach. Jednak niezależnie od tego, jak działa złośliwe oprogramowanie – jego obecność w systemie zagraża integralności urządzenia oraz prywatności i bezpieczeństwu użytkownika. Dlatego zdecydowanie zalecamy usunięcie wszystkich zagrożeń natychmiast po ich wykryciu.

Jak malware NokNok dostało się na mój komputer?

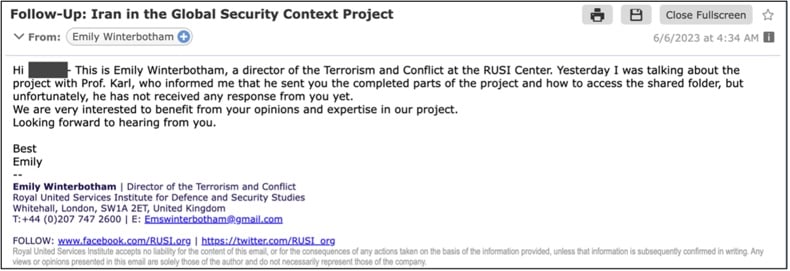

Jak wspomniano wcześniej, znane kampanie NokNok pochodziły ze złośliwego spamu (zrzuty ekranu poniżej). Jego celem były osoby i podmioty związane ze sferą spraw zagranicznych i bezpieczeństwa jądrowego Stanów Zjednoczonych. Cyberprzestępcy sfałszowali konta e-mail znanych ekspertów, stwarzając w ten sposób wrażenie legalności listów dotyczących spraw Bliskiego Wschodu i bezpieczeństwa jądrowego.

Początkowa seria malware rozpowszechnianego w e-mailach nie była kompatybilna z urządzeniami Mac. Po ustaleniu tego czynnika, ofierze wysłano inną wiadomość mającą na celu infiltrację NokNok do ich urządzeń.

Niektóre e-maile zawierały również link do fałszywej witryny FTP (File Transfer Protocol). Dodatkowo ofiara otrzymywała dane logowania do fałszywej usługi udostępniania plików. Jednak po wprowadzeniu dane uwierzytelniające zostały odrzucone, a ofiara mogła otrzymać dalsze instrukcje. Możliwe, że celem fałszywej witryny było zbieranie danych odwiedzających.

Wiadomości spamowe miały dołączone pliki ZIP chronione hasłem. Odbiorca znalazł w nim instrukcje i pliki uruchamiające pierwszy etap malware NokNok. Ta ostatnia obejmowała aplikację Mac przedstawioną jako rozwiązanie „RUSI VPN" oraz GUI dla dysku współdzielonego. Po uruchomieniu aplikacja wykonywała plik skryptu Apple, aby pobrać NokNok.

Należy wspomnieć, że to malware może być wykorzystywane do atakowania innych sfer i rozpowszechniane przy użyciu różnych przynęt lub technik.

Phishing i inżynieria społeczna są powszechne w rozprzestrzenianiu malware. Do najczęściej stosowanych metod dystrybucji należą: złośliwe załączniki i linki w poczcie spamowej (np. e-mailach, wiadomościach prywatnych/błyskawicznych, SMS-ach itp.), potajemne/zwodnicze pobrania, oszustwa internetowe, złośliwe reklamy, niewiarygodne źródła pobierania (np. , strony z freeware i bezpłatnym hostingiem plików, sieci udostępniania P2P itp.), narzędzia do nielegalnej aktywacji programów („łamania" zabezpieczeń oprogramowania) oraz fałszywe aktualizacje.

Co więcej, niektóre złośliwe programy mogą samodzielnie się rozsyłać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej (np. zewnętrznych dysków twardych, dysków flash USB itp.).

Jak uniknąć instalacji malware?

Zdecydowanie zalecamy ostrożne podejście do przychodzących e-maili i innych wiadomości. Załączniki lub linki znalezione w podejrzanych/nieistotnych wiadomościach nie mogą być otwierane, ponieważ mogą być zaraźliwe.

Ponadto wszystkie pobrania muszą być wykonywane z oficjalnych i zweryfikowanych kanałów. Zalecamy również aktywację i aktualizację programów przy użyciu funkcji/narzędzi zapewnionych przez prawdziwych programistów, ponieważ te nabyte od stron trzecich mogą zawierać malware.

Innym zaleceniem jest zachowanie czujności podczas przeglądania sieci, ponieważ fałszywe i złośliwe treści online zwykle wydają się uzasadnione i nieszkodliwe.

Musimy podkreślić znaczenie posiadania zainstalowanego i regularnie aktualizowanego renomowanego programu antywirusowego. Oprogramowanie bezpieczeństwa musi być używane do przeprowadzania regularnych skanów systemu oraz usuwania wykrytych zagrożeń i problemów. Jeśli twój komputer jest już zainfekowany, zalecamy wykonanie skanowania za pomocą Combo Cleaner, aby automatycznie usunąć wszystkie zagrożenia.

Zrzut ekranu e-maili rozsyłających trojana backdoor NokNok (źródło obrazu – Proofpoint);

Pierwszy e-mail:

Tekst prezentowany w tej wiadomości:

Dear -

This is Prof. Karl Robers, a Senior Fellow and Deputy Director of Terrorism and Conflict at RUSI.

We are studying security issues and working on a project called "Iran in the Global Security Context" which evaluates the impact of the Abraham Accords on Iran's regional role and MENA security now. I've been making the rounds with a few experts about our new project. We've written a bit on this, and it would be, no question, our please to have you read it. I just need the green light to send it to you.

Emily Winterbotham, Dr. Antonio Giustozzi, and Dr. Jessica White are the main members of this project and we can give you a call to further explain our project.

To show our appreciation for your willingness to participate in this project, we would like to offer you an honorarium.

I was hoping you might be up for a chat too and Looking forward to hearing from you.

Best,

Karl

Drugi e-mail:

Tekst prezentowany w tej wiadomości:

Hi - This is Emily Winterbotham, a director of the Terrorism and Conflict at the RUSI Center. Yesterday I was talking about the project with Prof. Karl, who informed me that he sent you the completed parts of the project and how to access the shared folder, but unfortunately, he has not received any response from you yet.

We are very interested to benefit from your opinions and expertise in our project.

Looking forward to hearing from you.

Best

Emily

Natychmiastowe automatyczne usunięcie malware na Mac:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania na Mac. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner dla Mac

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest ograniczony trzydniowy okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest "NokNok"?

- KROK 1. Usuwanie plików i folderów powiązanych z PUA z OSX.

- KROK 2. Usuwanie zwodniczych rozszerzeń z Safari.

- KROK 3. Usuwanie zwodniczych dodatków z Google Chrome.

- KROK 4. Usuwanie potencjalnie niechcianych wtyczek z Mozilla Firefox.

Film pokazujący, jak usunąć adware i porywaczy przeglądarki z komputera Mac:

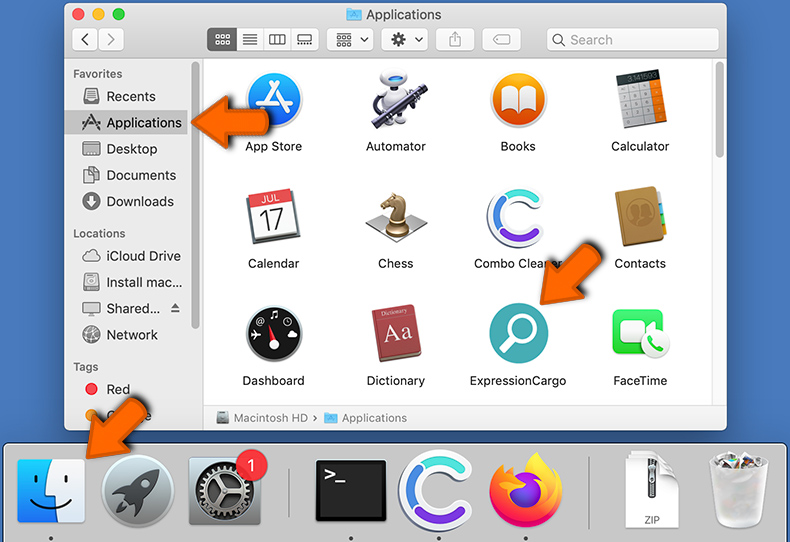

Usuwanie potencjalnie niechcianych aplikacji:

Usuń potencjalnie niechciane aplikacje z folderu „Aplikacje":

Kliknij ikonę Finder. W oknie Finder wybierz „Aplikacje". W folderze aplikacji poszukaj „MPlayerX", „NicePlayer" lub innych podejrzanych aplikacji i przeciągnij je do Kosza. Po usunięciu potencjalnie niechcianych aplikacji, które powodują reklamy online, przeskanuj komputer Mac pod kątem wszelkich pozostałych niepożądanych składników.

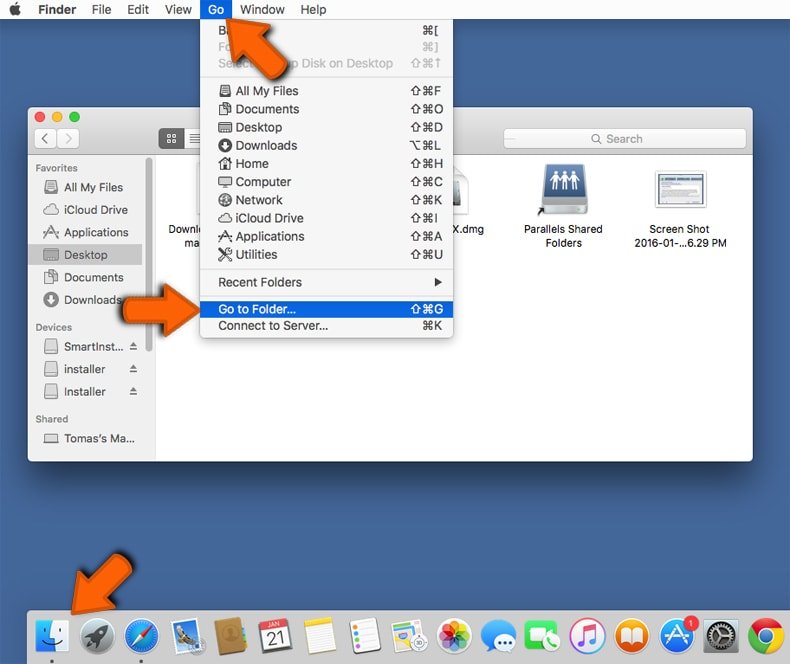

Usuwanie plików i folderów powiązanych z malware noknok:

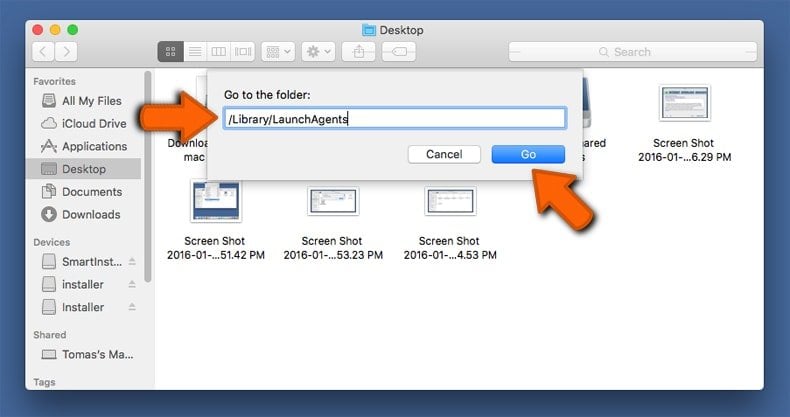

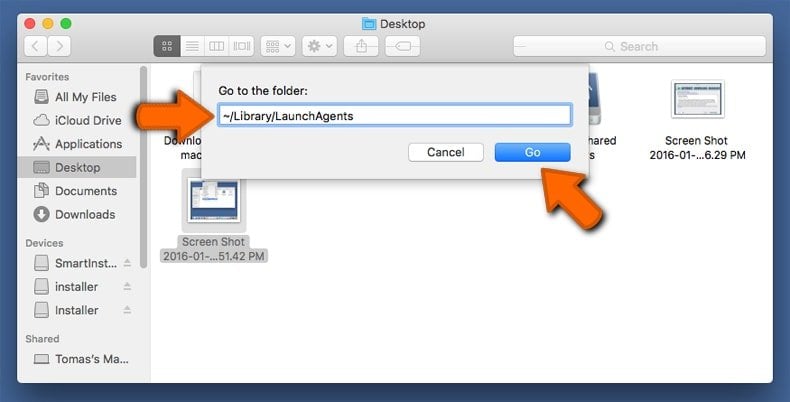

Kliknij ikonę Finder na pasku menu, wybierz Idź i kliknij Idź do Folderu...

Poszukaj plików wygenerowanych przez adware w folderze /Library/LaunchAgents:

Poszukaj plików wygenerowanych przez adware w folderze /Library/LaunchAgents:

W pasku Przejdź do Folderu... wpisz: /Library/LaunchAgents

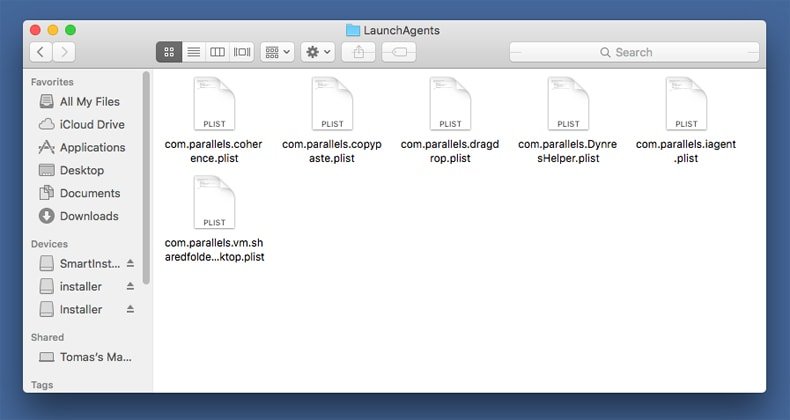

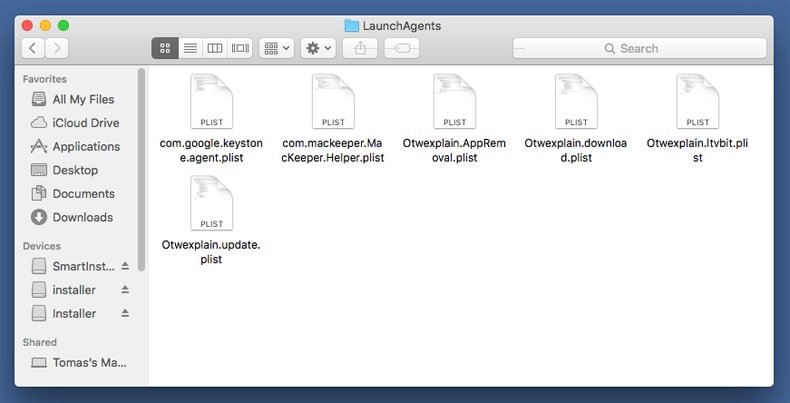

W folderze "LaunchAgents" poszukaj wszelkich ostatnio dodanych i podejrzanych plików oraz przenieś je do Kosza. Przykłady plików wygenerowanych przez adware - "installmac.AppRemoval.plist", "myppes.download.plist", "mykotlerino.ltvbit.plist", "kuklorest.update.plist" itd. Adware powszechnie instaluje wiele plików z tym samym rozszerzeniem.

W folderze "LaunchAgents" poszukaj wszelkich ostatnio dodanych i podejrzanych plików oraz przenieś je do Kosza. Przykłady plików wygenerowanych przez adware - "installmac.AppRemoval.plist", "myppes.download.plist", "mykotlerino.ltvbit.plist", "kuklorest.update.plist" itd. Adware powszechnie instaluje wiele plików z tym samym rozszerzeniem.

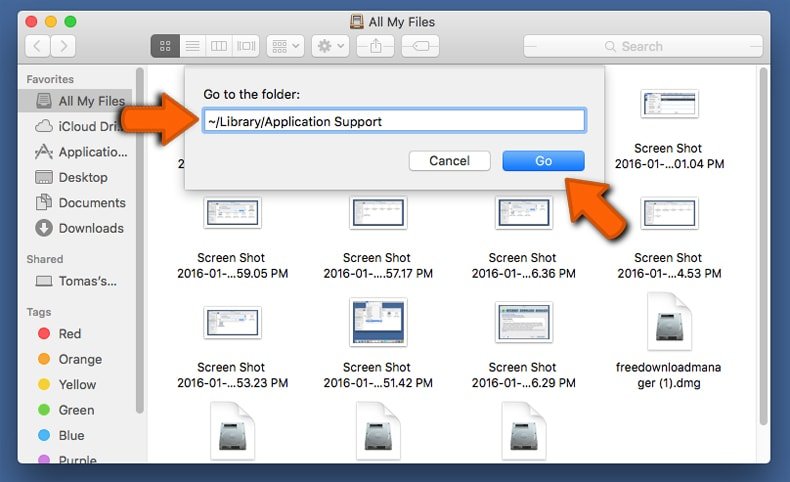

Poszukaj plików wygenerowanych przez adware w folderze /Library/Application Support:

Poszukaj plików wygenerowanych przez adware w folderze /Library/Application Support:

W pasku Przejdź do Folderu... wpisz: /Library/Application Support

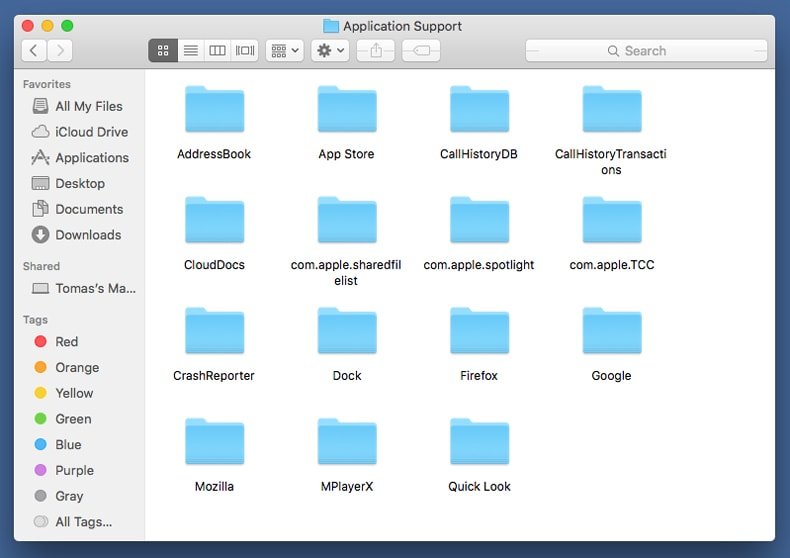

W folderze "Application Support" sprawdź wszelkie ostatnio dodane i podejrzane foldery. Przykładowo "MplayerX" lub "NicePlayer" oraz przenieś te foldery do Kosza..

Poszukaj plików wygenerowanych przez adware w folderze ~/Library/LaunchAgents:

Poszukaj plików wygenerowanych przez adware w folderze ~/Library/LaunchAgents:

W pasku Przejdź do Folderu... i wpisz: ~/Library/LaunchAgents

W folderze "LaunchAgents" poszukaj wszelkich ostatnio dodanych i podejrzanych plików oraz przenieś je do Kosza. Przykłady plików wygenerowanych przez adware - "installmac.AppRemoval.plist", "myppes.download.plist", "mykotlerino.ltvbit.plist", "kuklorest.update.plist" itp. Adware powszechnie instaluje szereg plików z tym samym rozszerzeniem.

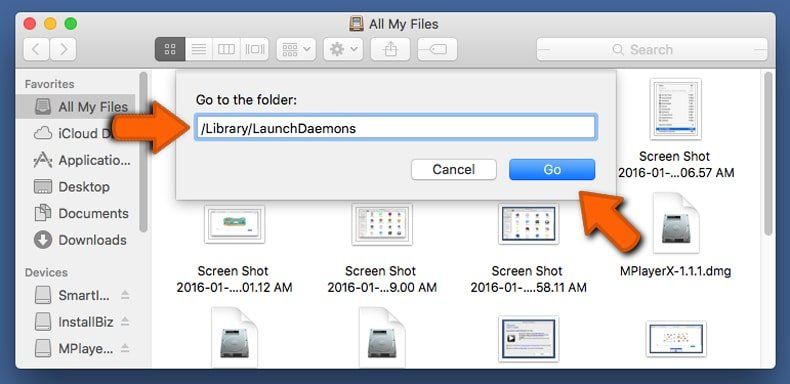

Poszukaj plików wygenerowanych przez adware w folderze /Library/LaunchDaemons:

Poszukaj plików wygenerowanych przez adware w folderze /Library/LaunchDaemons:

W pasku Przejdź do Folderu... wpisz: /Library/LaunchDaemons

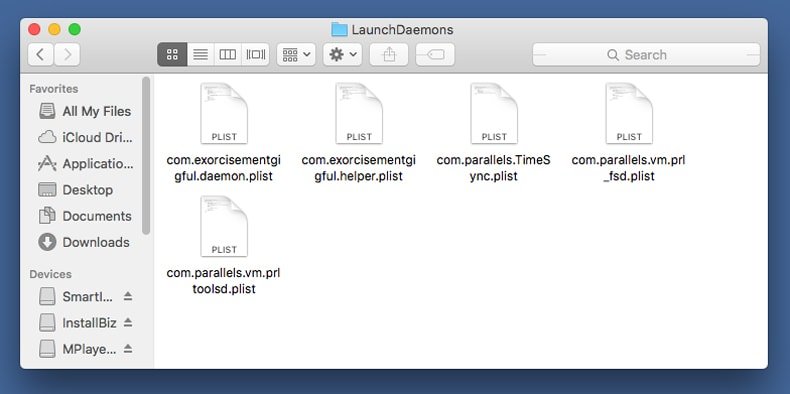

W folderze "LaunchDaemons" poszukaj wszelkich podejrzanych plików. Przykładowo: "com.aoudad.net-preferences.plist", "com.myppes.net-preferences.plist", "com.kuklorest.net-preferences.plist", "com.avickUpd.plist" itp. oraz przenieś je do Kosza.

W folderze "LaunchDaemons" poszukaj wszelkich podejrzanych plików. Przykładowo: "com.aoudad.net-preferences.plist", "com.myppes.net-preferences.plist", "com.kuklorest.net-preferences.plist", "com.avickUpd.plist" itp. oraz przenieś je do Kosza.

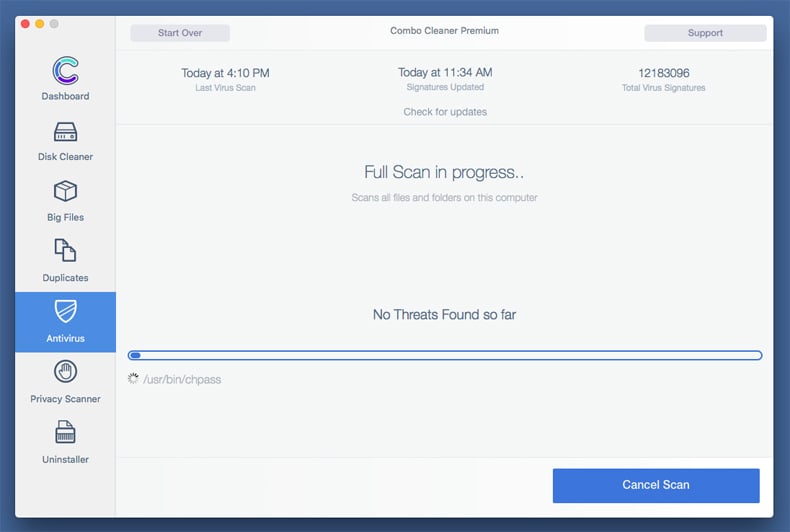

Przeskanuj swój Mac za pomocą Combo Cleaner:

Przeskanuj swój Mac za pomocą Combo Cleaner:

Jeśli wykonałeś wszystkie kroki we właściwej kolejności, twój Mac powinien być wolny od infekcji. Aby mieć pewność, że twój system nie jest zainfekowany, uruchom skanowanie przy użyciu programu Combo Cleaner Antivirus. Pobierz GO TUTAJ. Po pobraniu pliku kliknij dwukrotnie instalator combocleaner.dmg, w otwartym oknie przeciągnij i upuść ikonę Combo Cleaner na górze ikony aplikacji. Teraz otwórz starter i kliknij ikonę Combo Cleaner. Poczekaj, aż Combo Cleaner zaktualizuje bazę definicji wirusów i kliknij przycisk "Start Combo Scan" (Uruchom skanowanie Combo).

Combo Cleaner skanuje twój komputer Mac w poszukiwaniu infekcji malware. Jeśli skanowanie antywirusowe wyświetla "nie znaleziono żadnych zagrożeń" - oznacza to, że możesz kontynuować korzystanie z przewodnika usuwania. W przeciwnym razie, przed kontynuowaniem zaleca się usunięcie wszystkich wykrytych infekcji.

Po usunięciu plików i folderów wygenerowanych przez adware, kontynuuj w celu usunięcia złośliwych rozszerzeń ze swoich przeglądarek internetowych.

Usuwanie strony domowej i domyślnej wyszukiwarki malware noknok z przeglądarek internetowych:

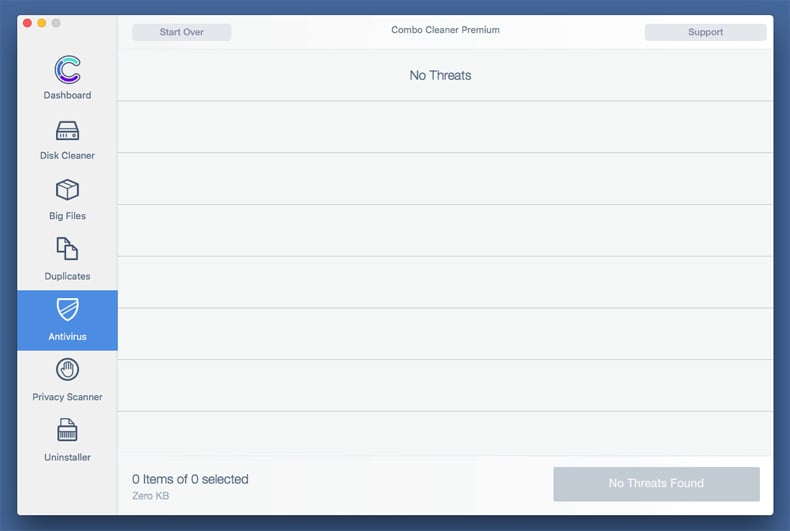

Usuwanie złośliwych rozszerzeń z Safari:

Usuwanie złośliwych rozszerzeń z Safari:

Usuwanie rozszerzeń powiązanych z malware noknok z Safari:

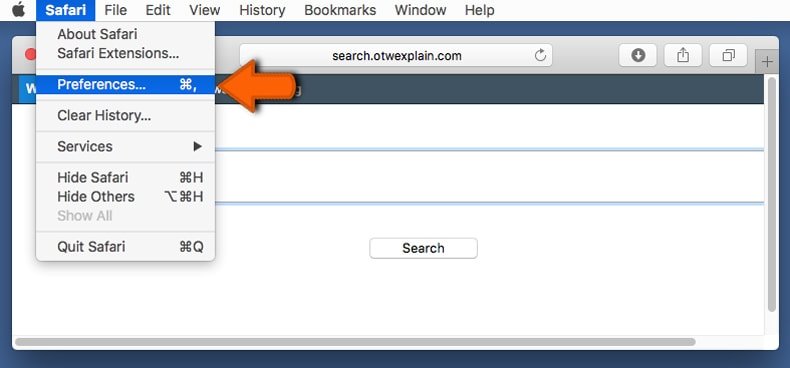

Otwórz przeglądarkę Safari. Z paska menu wybierz "Safari" i kliknij "Preferencje...".

W oknie "Preferencje" wybierz zakładkę "Rozszerzenia" i poszukaj wszelkich ostatnio zainstalowanych oraz podejrzanych rozszerzeń. Po ich zlokalizowaniu kliknij znajdujących się obok każdego z nich przycisk „Odinstaluj". Pamiętaj, że możesz bezpiecznie odinstalować wszystkie rozszerzenia ze swojej przeglądarki Safari – żadne z nich nie ma zasadniczego znaczenia dla jej prawidłowego działania.

- Jeśli w dalszym ciągu masz problemy z niechcianymi przekierowaniami przeglądarki oraz niechcianymi reklamami - Przywróć Safari.

Usuwanie złośliwych wtyczek z Mozilla Firefox:

Usuwanie złośliwych wtyczek z Mozilla Firefox:

Usuwanie dodatków powiązanych z malware noknok z Mozilla Firefox:

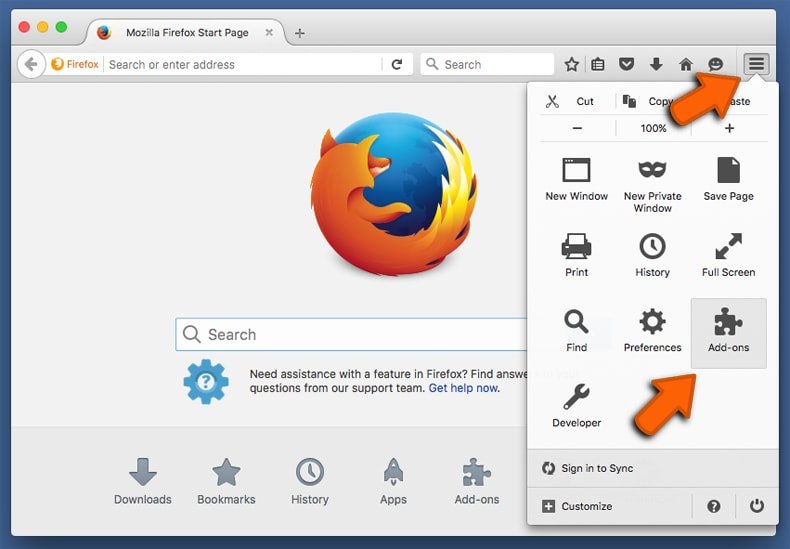

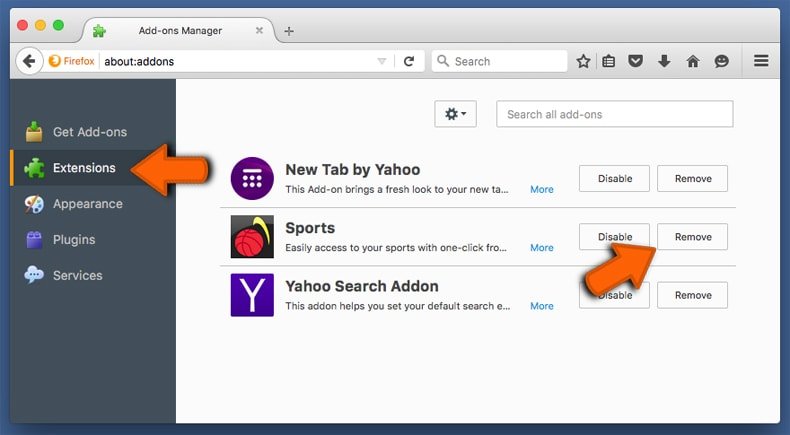

Otwórz przeglądarkę Mozilla Firefox. W prawym górnym rogu ekranu kliknij przycisk "Otwórz Menu" (trzy linie poziome). W otwartym menu wybierz "Dodatki".

Wybierz zakładkę "Rozszerzenia" i poszukaj ostatnio zainstalowanych oraz podejrzanych dodatków. Po znalezieniu kliknij przycisk "Usuń" obok każdego z nich. Zauważ, że możesz bezpiecznie odinstalować wszystkie rozszerzenia z przeglądarki Mozilla Firefox – żadne z nich nie ma znaczącego wpływu na jej normalne działanie.

- Jeśli nadal doświadczasz problemów z przekierowaniami przeglądarki oraz niechcianymi reklamami - Przywróć Mozilla Firefox.

Usuwanie złośliwych rozszerzeń z Google Chrome:

Usuwanie złośliwych rozszerzeń z Google Chrome:

Usuwanie dodatków powiązanych z malware noknok z Google Chrome:

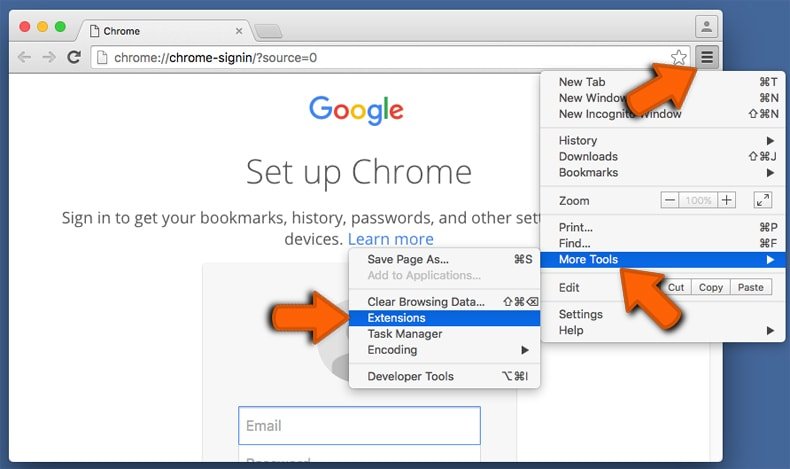

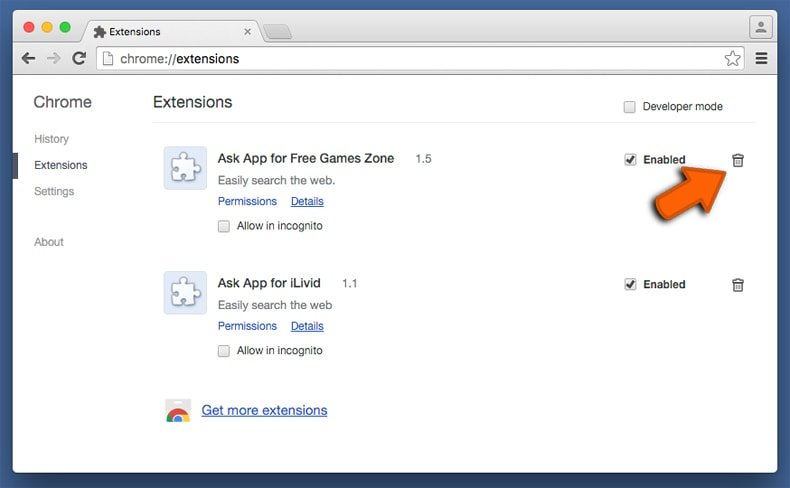

Otwórz Google Chrome i kliknij przycisk "Menu Chrome" (trzy linie poziome) zlokalizowany w prawym górnym rogu okna przeglądarki. Z rozwijanego menu wybierz "Więcej narzędzi" oraz wybierz "Rozszerzenia".

W oknie "Rozszerzenia" poszukaj wszelkich ostatnio zainstalowanych i podejrzanych dodatków. Po znalezieniu kliknij przycisk "Kosz" obok każdego z nich. Zauważ, że możesz bezpiecznie odinstalować wszystkie rozszerzenia z przeglądarki Google Chrome – żadne z nich nie ma znaczącego wpływu na jej normalne działanie.

- Jeśli nadal doświadczasz problemów z przekierowaniami przeglądarki oraz niechcianymi reklamami - PrzywróćGoogle Chrome.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany malware NokNok. Czy trzeba sformatować urządzenie pamięci masowej, aby się go pozbyć?

W większości przypadków usunięcie złośliwych programów nie wymaga formatowania.

Jakie są największe problemy, jakie może powodować malware NokNok?

Zagrożenia stwarzane przez infekcję zależą od możliwości malware i sposobu działania cyberprzestępców. NokNok to backdoor – rodzaj złośliwego oprogramowania zaprojektowanego do wywoływania infekcji łańcuchowych. Zaobserwowano, że cyberprzestępcy wykorzystują go do cyberszpiegostwa, a jego celem są osoby i podmioty związane z sektorem spraw zagranicznych USA i bezpieczeństwa jądrowego. Istnieją dowody sugerujące, że grupa stojąca za tymi atakami wspiera Intelligence Organization z Islamic Revolutionary Guard Corps (IRGC).

Podczas gdy większość infekcji malware może prowadzić do utraty danych, poważnych problemów z prywatnością, strat finansowych i kradzieży tożsamości, ataki wykorzystywane na bardzo wrażliwe cele niosą ze sobą znacznie bardziej niszczycielskie zagrożenia.

Jaki jest cel malware NokNok?

Większość infekcji złośliwym oprogramowaniem jest motywowana chęcią zysku finansowego. Jednak, jak wskazuje poprzednia odpowiedź, NokNok był używany w atakach motywowanych politycznie/geopolitycznie.

Jak malware NokNok przeniknęło do mojego komputera?

Zaobserwowano, że NokNok rozprzestrzenia się za pośrednictwem ukierunkowanej poczty spamowej. Jednak to malware może być dystrybuowane przy użyciu innych przynęt lub taktyk.

Ogólnie rzecz biorąc, złośliwe oprogramowanie jest dystrybuowane za pośrednictwem e-maili/wiadomości spamowych, oszustw internetowych, pobrań metodą drive-by, złośliwych reklam, podejrzanych kanałów pobierania (np. nieoficjalnych witryn i stron z bezpłatnym hostingiem plików, sieci udostępniania peer-to-peer itp.), nielegalnych narzędzi aktywacji oprogramowania („łamania" zabezpieczeń oprogramowania), fałszywych aktualizatorów itd. Niektóre złośliwe programy mogą nawet samoczynnie rozsyłać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Tak, Combo Cleaner jest w stanie wykryć i usunąć większość znanych infekcji złośliwym oprogramowaniem. Należy podkreślić, że wykonanie pełnego skanowania systemu jest niezbędne, ponieważ wyrafinowane malware ma tendencję do ukrywania się głęboko w systemach.

▼ Pokaż dyskusję