Instrukcje usuwania złośliwych programów z rodziny malware Duke

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Jakim malware jest Duke?

Duke to ogólna nazwa zestawów narzędzi malware używanych przez przestępcę APT29 APT (Advanced Persistent Threat) znanego również jako The Dukes, Cloaked Ursa, CozyBear, Nobelium i UNC2452. APT29 to sponsorowana przez państwo rosyjska grupa powiązana ze Służbą Wywiadu Zagranicznego Federacji Rosyjskiej (SVR RF). Grupa ma motywację polityczną i geopolityczną. Zajmuje się ona gromadzeniem informacji wywiadowczych i cyberszpiegiem.

Rodzina malware Duke obejmuje szeroką gamę szkodliwych programów, w tym backdoory systemowe, programy ładujące, kradnące dane, zakłócające procesy i inne.

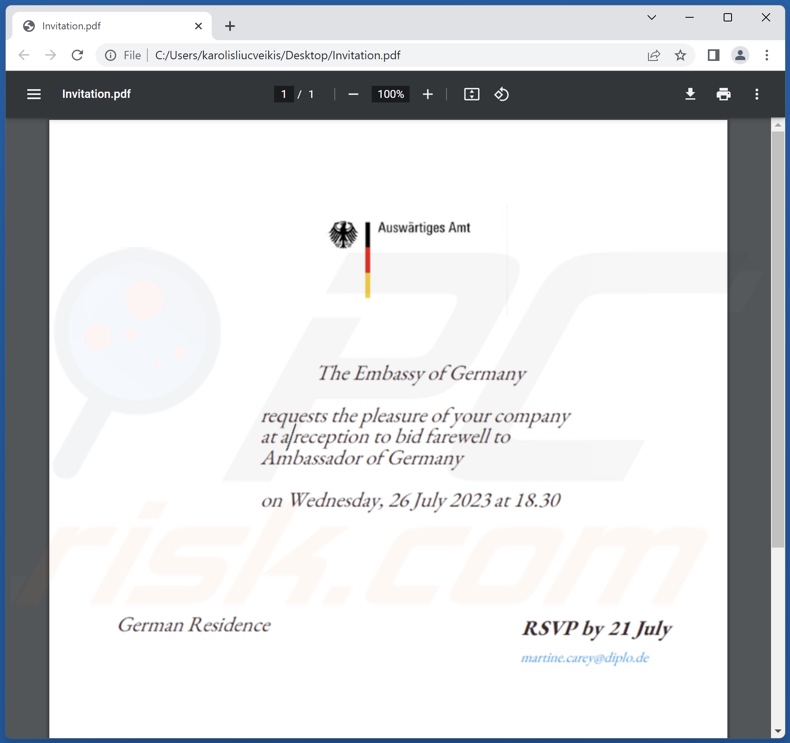

Najnowsza kampania spamowa powiązana z grupą The Dukes miała miejsce w 2023 r. i obejmowała złośliwe dokumenty PDF udające zaproszenia dyplomatyczne z ambasady niemieckiej. Ta kampania e-mailowa była skierowana do ministerstw spraw zagranicznych krajów należących do NATO.

Przegląd zestawu narzędzi malware Duke

Dukes APT działa co najmniej od 2008 roku i na przestrzeni lat grupa wdrożyła szeroką gamę narzędzi. Poniżej znajduje się chronologiczna lista niektórych bardziej znanych zestawów narzędzi wykorzystywanych przez tego niebezpiecznego ugrupowania.

PinchDuke – składa się z kilku programów ładujących, których zadaniem jest infiltrowanie dodatkowych złośliwych komponentów lub programów do zaatakowanych systemów.

Obejmuje również moduł grabber do eksfiltracji plików i narzędzie do kradzieży danych uwierzytelniających. Ten ostatni atakuje dane powiązane z Microsoft Authenticator (passport.net), klientami poczty e-mail (Mail.ru, Mozilla Thunderbird, Outlook, The Bat!, Yahoo Mail), przeglądarkami (Internet Explorer, Mozilla Firefox, Netscape Navigator), usługami przesyłania wiadomości (Google Talk) itp.

GeminiDuke – zawiera funkcje modułu ładującego i wiele mechanizmów zapewniających trwałość. Zawiera również funkcje kradnące, wykorzystywane głównie do zbierania danych konfiguracyjnych urządzeń.

Interesujące informacje obejmują: konta użytkowników, zainstalowane sterowniki i oprogramowanie, uruchomione procesy, programy/usługi uruchamiane przy uruchomieniu, ustawienia sieciowe, foldery/pliki znajdujące się w określonych lokalizacjach, ostatnio uruchomione programy i otwarte foldery/pliki itp.

CosmicDuke (aka BotgenStudios, NemesisGemina, Tinybaron) – składa się z kilku modułów ładujących, wielu komponentów zapewniających trwałość oraz modułu do eskalacji uprawnień.

Największą częścią tego malware jest złodziej informacji, który może: eksfiltrować pliki z określonymi rozszerzeniami, eksportować certyfikaty kryptograficzne (w tym klucze prywatne), robić zrzuty ekranu, rejestrować naciśnięcia klawiszy (keylogging), wyodrębniać dane logowania (przeglądarki, programy pocztowe, komunikatory) i pobrać zawartość schowka (bufor kopiuj-wklej).

MiniDuke – to złośliwe oprogramowanie występujące w kilku wariantach, w tym z modułem ładującym, downloaderem i backdoorem. Głównie MiniDuke służy do przygotowania systemu do dalszej infekcji i/lub ułatwienia jej.

CozyDuke (aka Cozer, CozyBear, CozyCar, EuroAPT) – to przede wszystkim backdoor otwierający „tylne drzwi" dla dalszych infekcji, w szczególności jego własne moduły. W tym celu wykorzystuje kroplomierz i wiele modułów zapewniających trwałość.

Inne komponenty obejmują wyodrębnianie danych systemowych, wykonywanie podstawowych poleceń Cmd.exe, robienie zrzutów ekranu i kradzież danych logowania. Jednak CozyDuke może również infiltrować/wykonywać inne pliki, dlatego może (teoretycznie) zostać użyty do spowodowania niemal każdego rodzaju infekcji złośliwym oprogramowaniem.

OnionDuke – to modułowe szkodliwe oprogramowanie o różnorodnych potencjalnych konfiguracjach. Posiada funkcje ładowarki i droppera. Program implementuje kilka różnych modułów kradnących informacje, np. hasła i inne dane.

Posiada również komponent do przeprowadzania ataków DDoS (Distributed Denial-of-Service). Inny moduł jest przeznaczony do wykorzystywania przejętych kont w sieciach społecznościowych do uruchamiania kampanii spamowych (potencjalnie w celu dalszego rozsyłania się infekcji).

SeaDuke (aka SeaDaddy, SeaDask) – to wieloplatformowy backdoor (Windows i Linux). Jest to stosunkowo podstawowy zestaw narzędzi, którego głównym celem jest wykonanie infiltrujących plików, co pogłębia infekcję.

HammerDuke (aka HAMMERTOSS, Netduke) – to prosty backdoor. Jego znane zastosowanie to wyłącznie dodatkowy backdoor występujący po infekcji CozyDuke.

CloudDuke (aka CloudLook, MiniDionis) – ma dwie wersje backdoora. To złośliwe oprogramowanie obejmuje również funkcje pobierania i ładowania. Zwykle pobiera/instaluje ładunki ze z góry określonych lokalizacji, albo z internetu, albo z konta Microsoft OneDrive.

Warto wspomnieć, że jeśli aktor The Dukes APT nie zaprzestanie działalności, prawdopodobieństwo wdrożenia nowego zestawu narzędzi malware jest wysokie.

Ogólnie rzecz biorąc, wyrafinowane złośliwe oprogramowanie może powodować wiele infekcji systemu, zmniejszenie wydajności lub awarię systemu, utratę danych, poważne problemy z prywatnością, straty finansowe i kradzież tożsamości. Jednak złośliwe oprogramowanie wykorzystywane przeciwko bardzo wrażliwym celom może stwarzać zagrożenia o jeszcze większym znaczeniu.

| Nazwa | Zestaw narzędzi malware Duke |

| Typ zagrożenia | Trojan, narzędzie otwierające tylne drzwi, moduł ładujący, wirus kradnący hasła, złośliwe oprogramowanie bankowe, oprogramowanie szpiegujące. |

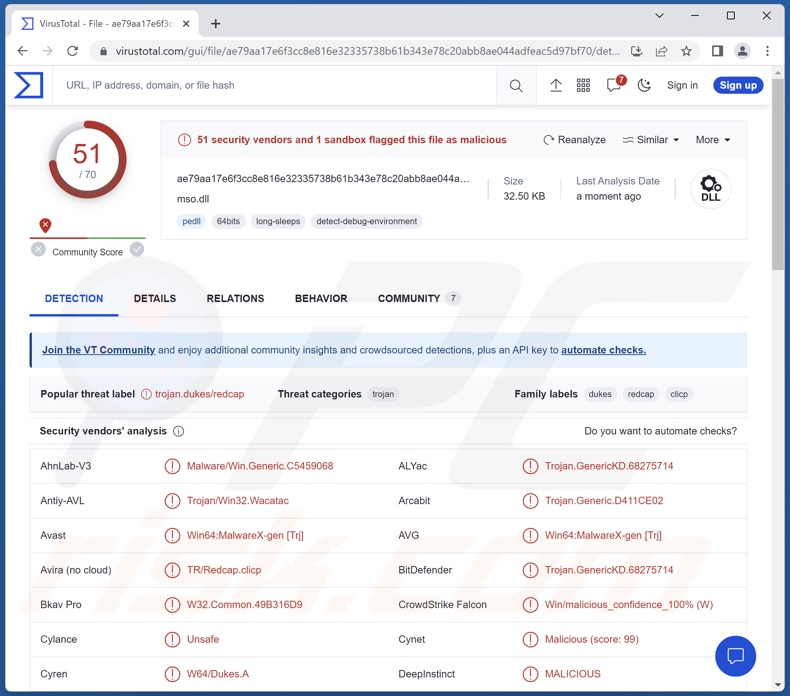

| Nazwy wykrycia (załącznika PDF) | Avast (Other:Malware-gen [Trj]), Combo Cleaner (Trojan.GenericKD.68283668), ESET-NOD32 (PDF/TrojanDropper.Agent.CJ), Kaspersky (Trojan-Dropper.HTML.Agent.cn), Microsoft (Trojan:Win32/Leonem), Pełna lista wykrycia (VirusTotal) |

| Nazwy wykrycia (ładunku PDF) | Avast (Win64:MalwareX-gen [Trj]), Combo Cleaner (Trojan.GenericKD.68275714), ESET-NOD32 (wariant Win64/Dukes.N), Kaspersky (Trojan.Win64.Agent.qwikue), Microsoft (Trojan:Win32/Casdet!rfn), Pełna lista wykrycia (VirusTotal) |

| Objawy | Trojany zostały zaprojektowane tak, aby potajemnie infiltrować komputer ofiary i zachowywać się cicho, w związku z czym na zainfekowanym urządzeniu nie są wyraźnie widoczne żadne szczególne objawy. |

| Metody dystrybucji | Zainfekowane załączniki do wiadomości e-mail, złośliwe reklamy online, socjotechnika, narzedzia „łamania” zabezpieczeń oprogramowania. |

| Zniszczenie | Kradzież haseł i danych bankowych, kradzież tożsamości, dodanie komputera ofiary do botnetu. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Ogólne informacje o malware

Złośliwe oprogramowanie może być ściśle dostosowane do określonego celu lub być niezwykle wszechstronne. Chociaż malware jest najczęściej wykorzystywane do generowania przychodów, jego zastosowanie może być różne. Motywacją ataków mogą być osobiste relacje i urazy atakującego lub względy i okoliczności polityczne/geopolityczne.

Jednak niezależnie od tego, jak działa złośliwe oprogramowanie – jego obecność w systemie zagraża integralności urządzenia i bezpieczeństwu użytkownika. Dlatego wszelkie zagrożenia należy usunąć natychmiast po ich wykryciu.

Przeanalizowaliśmy tysiące próbek malware, a JanelaRAT, Agniane stealer, NightClub, Jorik, XWorm RAT i WikiLoader to tylko kilka z naszych najnowszych artykułów na temat złośliwych programów.

Jak malware Duke dostało się na mój komputer?

Najnowsza kampania przeprowadzona w 2023 r. przez APT29 (The Dukes) wykorzystywała wiadomości spamowe w ukierunkowanych atakach. Spam został wysłany do ministerstw spraw zagranicznych będących przedmiotem zainteresowania Federacji Rosyjskiej (tj. organów należących do NATO). E-maile zawierały złośliwe załączniki w formacie PDF udające zaproszenia dyplomatyczne z ambasady niemieckiej.

Jedna z operacji spamowych nie zawierała ładunku. Dokument zatytułowany „Day of German Unity" wysłał powiadomienie do atakujących po otwarciu załącznika do e-maila. Sugeruje to, że mogła to być operacja zwiadowcza lub test mający na celu sprawdzenie wskaźników skuteczności przynęty.

W ramach drugiej kampanii rozprowadzono plik PDF o nazwie „Farewell to Ambassador of Germany" zawierający wariant malware Duke. W dokumencie tym osadzono kod JavaScript, który został zaimplementowany w celu dostarczenia wieloetapowego ładunku w formacie HTML.

Jeśli plik PDF został otwarty w programie Adobe Acrobat (lub podobnym czytniku), użytkownik zostanie zapytany o osadzony kod i jego wykonanie. Jeśli ofiara na to pozwoliła, uruchamiany był złośliwy dokument HTML nazwany „Invitation_Farewell_DE_EMB".

Następnie łańcuch przeszedł do odzyskania archiwum ZIP zawierającego zakaźną aplikację HTA (aplikację HTML). Łańcuch przeszedł jeszcze kilka etapów, aż do pomyślnej infiltracji szkodliwego oprogramowania Duke.

Grupa Dukes istnieje już od ponad dekady i wykorzystuje różnorodne techniki do rozsyłania swoich szkodliwych programów. Dlatego zestawy narzędzi malware opisane w tym artykule mogą pojawiać się w różnych łańcuchach infekcji, a także w różnych plikach i przynętach.

Ten podmiot APT został powiązany z podobną kampanią spamową, w której przynętą ukryto zaproszenia dyplomatyczne z ambasady Norwegii, a celem tej operacji były również podmioty powiązane ze sprawami zagranicznymi. Zupełnie inna kampania połączona z APT29 wykorzystywała pliki torrent do rozpowszechniania OnionDuke'a w latach 2013–2015.

Aby rozszerzyć ogólnie stosowane techniki dystrybucji malware: złośliwe oprogramowanie jest rozsyłane głównie poprzez złośliwe załączniki/linki w wiadomościach spamowych (np. e-mailach, wiadomościach prywatnych/czatach, SMS-ach itp.), pobrania typu drive-by (potajemne/oszukańcze), niewiarygodne kanały pobierania (np. witryny z freeware i stron trzecich, sieci udostępniania P2P itp.), oszustwa internetowe, złośliwe reklamy, nielegalne narzędzia do aktywacji oprogramowania („łamania" zabezpieczeń oprogramowania) i fałszywe aktualizacje.

Niektóre złośliwe programy mogą nawet samodzielnie rozsyłać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej (np. zewnętrznych dysków twardych, dysków flash USB itp.).

Jak uniknąć instalacji malware?

Zdecydowanie zalecamy ostrożne traktowanie przychodzących e-maili i innych wiadomości. Nie należy otwierać załączników ani linków znalezionych w podejrzanych/nieistotnych wiadomościach, ponieważ mogą one spowodować infekcję. Zalecamy używanie wersji pakietu Microsoft Office po 2010 roku, ponieważ posiadają one tryb „Widoku chronionego", który uniemożliwia automatyczne wykonywanie makropoleceń.

Kolejnym zaleceniem jest zachowanie ostrożności podczas przeglądania sieci, ponieważ fałszywe i złośliwe treści online zwykle wydają się autentyczne i nieszkodliwe.

Ponadto wszystkie pliki do pobrania muszą być pobierane z oficjalnych i zweryfikowanych kanałów. Równie ważne jest aktywowanie i aktualizowanie programów przy użyciu funkcji/narzędzi dostarczonych przez legalnych programistów, ponieważ te nabyte od stron trzecich mogą zawierać malware.

Musimy podkreślić, że posiadanie i aktualizowanie renomowanego programu antywirusowego jest niezbędne dla bezpieczeństwa urządzenia i użytkownika. Tego oprogramowania należy używać do regularnego skanowania systemu oraz usuwania zagrożeń i problemów. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy wykonanie skanowania za pomocą Combo Cleaner, aby automatycznie usunąć obecne oprogramowanie.

Znane komponenty i moduły zestawu narzędzi:

Zestaw narzędzi PinchDuke:

- Złodziej danych

- Loader (wiele)

Zestaw narzędzi GeminiDuke:

- Złodziej danych

- Loader

- Składnik zapewniający trwałość (wiele)

Zestaw narzędzi CosmicDuke:

- Złodziej danych

- Loader (wiele)

- Składnik zapewniający trwałość (wiele)

- Komponent eskalacji uprawnień

Zestaw narzędzi MiniDuke:

- Backdoor

- Downloader

- Loader

Zestaw narzędzi CozyDuke:

- Backdoor

- Złodzieje danych (zrzutów ekranu, haseł, skrótów haseł)

- Dropper

- Składnik zapewniający trwałość (wiele)

Zestaw narzędzi OnionDuke:

- Złodzieje danych (haseł etc.)

- DDoS

- Dropper

- Loader

- Spam w sieciach społecznościowych

Zestaw narzędzi SeaDuke:

- Backdoor

Zestaw narzędzi HammerDuke:

- Backdoor

Zestaw narzędzi CloudDuke:

- Backdoor (dwa warianty)

- Downloader

- Loader

Złośliwy załącznik PDF dystrybuujący wariant malware Duke:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest Duke?

- KROK 1. Manualne usuwanie malware Duke.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner.

Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Opcje zaawansowane systemu Windows, a następnie wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, a w otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Twój komputer zostanie teraz ponownie uruchomiony w „Zaawansowanym menu opcji uruchamiania". Kliknij przycisk „Rozwiąż problemy", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania".

Kliknij przycisk „Uruchom ponownie". Twój komputer uruchomi się ponownie na ekranie Ustawienia uruchamiania. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane".

W menu opcji zaawansowanych wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W następnym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po znalezieniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany malware Duke. Czy trzeba sformatować urządzenie pamięci masowej, aby się go pozbyć?

Ogólnie rzecz biorąc, usuwanie malware nie wymaga formatowania.

Jakie są największe problemy, jakie może powodować malware Duke?

Zagrożenia stwarzane przez infekcję zależą od możliwości szkodliwego oprogramowania i sposobu działania cyberprzestępców. Rodzina malware Duke składa się z zestawów narzędzi zaprojektowanych do różnych celów, począwszy od pobierania/instalowania dodatkowej szkodliwej zawartości po ekstrakcję danych.

Zwykle infekcje wysokiego ryzyka niosą ze sobą następujące zagrożenia: infekcje wielu systemów, zmniejszoną wydajność lub awarię systemu, utratę danych, poważne problemy prywatności, znaczne straty finansowe i kradzież tożsamości. Zestawy narzędzi Duke są wykorzystywane przez grupę APT29, wspieraną przez państwo rosyjskie. Jeszcze większe zagrożenie mogą stanowić ataki motywowane względami politycznymi/geopolitycznymi.

Jaki jest cel szkodliwego oprogramowania Duke?

Jak wspomniano w poprzedniej odpowiedzi, szkodliwe programy Duke są wykorzystywane przez sponsorowaną przez państwo rosyjską grupę mającą powiązania ze Służbą Wywiadu Zagranicznego Federacji Rosyjskiej (SVR RF). Dlatego te zestawy narzędzi malware są wykorzystywane w atakach skupiających się na gromadzeniu informacji wywiadowczych i cyberszpiegostwie z istotnym elementem politycznym/geopolitycznym.

Ogólnie rzecz biorąc, złośliwe oprogramowanie jest wykorzystywane przede wszystkim w celu osiągnięcia zysku; inne powody obejmują zabawę cyberprzestępców, osobiste zemsty, zakłócenia procesów (np. stron internetowych, usług, firm itp.) i haktywizm.

Jak malware Duke przeniknęło do mojego komputera?

Zestawy narzędzi szkodliwego oprogramowania Duke były dystrybuowane przy użyciu różnych technik. Ostatnia kampania przeprowadzona w 2023 r. obejmowała wiadomości spamowe zawierające złośliwe pliki PDF udające zaproszenia dyplomatyczne z ambasady niemieckiej. Kampania ta była skierowana do ministerstw spraw zagranicznych należących do NATO.

Prawdopodobne są jednak inne przynęty i metody dystrybucji. Do najczęściej stosowanych technik należą: poczta spamowa, oszustwa internetowe, złośliwe reklamy, podejrzane kanały pobierania (np. witryny z freeware i bezpłatnym hostingiem plików, sieci udostępniania P2P itp.), nielegalne narzędzia aktywacji oprogramowania („łamania" zabezpieczeń oprogramowania) oraz fałszywych aktualizacji. Ponadto niektóre złośliwe programy mogą samorozsyłać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej.

Czy Combo Cleaner ochroni mnie przed malware?

Tak, Combo Cleaner jest w stanie wykryć i usunąć większość znanych infekcji złośliwym oprogramowaniem. Należy pamiętać, że złośliwe programy wysokiej klasy mają tendencję do ukrywania się głęboko w systemach – najważniejsze jest przeprowadzenie pełnego skanowania systemu.

▼ Pokaż dyskusję