Jak usunąć trojana bankowego Remo

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Jakim malware jest Remo?

Remo to trojan bankowy na system Android, który wykorzystuje usługę ułatwień dostępu do nielegalnego zdobywania wrażliwych danych. To złośliwe oprogramowanie koncentruje się w szczególności na ponad 50 aplikacjach bankowych i portfelach kryptowalutowych. Remo kieruje swoje ataki głównie na aplikacje bankowe w regionach Wietnamu i Indii.

Przegląd trojana bankowego Remo

Remo wykorzystuje zaawansowane techniki utrudniające inżynierię wsteczną i szyfruje ciągi znaków w swoich plikach. Po instalacji Remo łączy się z serwerem zarządzania i kontroli, aby uzyskać listę konkretnych aplikacji bankowych i portfeli kryptowalutowych, które planuje zaatakować. Ta lista zawiera szczegółowe informacje, takie jak identyfikator aplikacji, nazwa pakietu, nazwa i informacja o tym, czy jest ona wyłączona.

Po uzyskaniu listy docelowych aplikacji malware sprawdza, czy aplikacje te są zainstalowane na zaatakowanym urządzeniu. Następnie wysyła nazwy, nazwy pakietów i numery wersji każdej docelowej aplikacji do serwera zarządzania i kontroli. Jednocześnie Remo prosi ofiarę o włączenie usługi Dostępność.

Po aktywowaniu tej usługi Remo wykorzystuje ją do wykonywania działań trojanów bankowych, utrudniania odinstalowania i uzyskiwania automatycznych uprawnień. Ponadto malware stale wysyła różne informacje z zainfekowanego urządzenia do serwera zarządzania i kontroli.

Dane te obejmują szczegółowe informacje, takie jak to, czy usługa ułatwień dostępu jest aktywna, nazwa aktualnie aktywnej aplikacji, dane w schowku, ustawienia strefy czasowej i podstawowe informacje o urządzeniu. Warto zauważyć, że szkodliwe oprogramowanie konsekwentnie zbiera zawartość schowka, umożliwiając mu uzyskanie wrażliwych danych z zainfekowanego urządzenia bez konieczności uzyskania wyraźnych uprawnień.

Gdy ofiara udzieli pozwolenia na usługę dostępności, malware wykorzystuje ją do znalezienia na urządzeniu ofiary konkretnych aplikacji bankowych lub portfeli kryptowalutowych. Gdy złośliwe oprogramowanie wykryje ofiarę korzystającą z którejkolwiek z tych aplikacji, wykonuje zrzut ekranu całego tekstu aktualnie wyświetlanego na ekranie.

Osoba atakująca może wykorzystać skradzione informacje do wydobycia poświadczeń i innych wrażliwych danych z docelowej aplikacji.

Malware Remo śledzi również pola wprowadzania tekstu w docelowych aplikacjach (rejestruje naciśnięcia klawiszy) i wysyła wszelkie poufne informacje wprowadzone przez ofiarę do serwera zarządzania i kontroli. Co więcej, to złośliwe oprogramowanie kradnie również wszystkie kontakty zapisane na zaatakowanym urządzeniu.

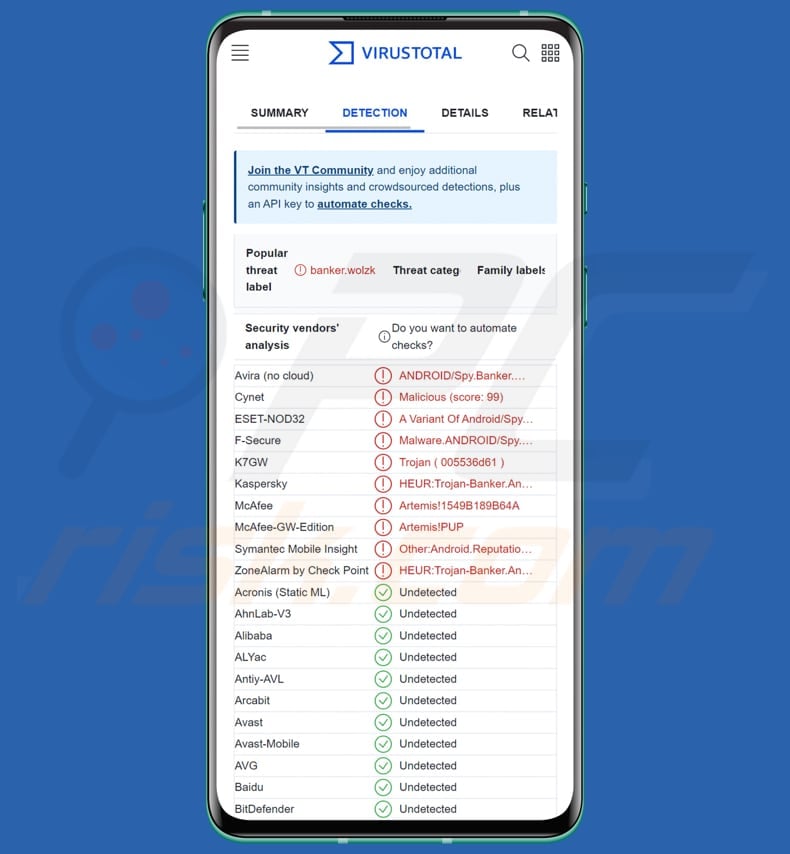

| Nazwa | Trojan bankowy Remo |

| Typ zagrożenia | Złośliwe oprogramowanie na Androida, złośliwa aplikacja, niechciana aplikacja. |

| Nazwy wykrycia | Avira (ANDROID/Spy.Banker.wolzk), Cynet (złośliwy (wynik: 99)), ESET-NOD32 (wariant Android/Spy.Banker.BZD), Kaspersky (HEUR:Trojan-Banker.AndroidOS.Agent.md), Pełna lista (VirusTotal) |

| Objawy | Urządzenie działa wolno, ustawienia systemu są zmieniane bez zgody użytkownika, pojawiają się podejrzane aplikacje, znacznie wzrasta zużycie danych i baterii, przeglądarki przekierowują na podejrzane strony internetowe, pojawiają się natrętne reklamy. |

| Metody dystrybucji | Fałszywe strony Binance i inne, zainfekowane załączniki do e-maili, złośliwe reklamy online, socjotechnika, zwodnicze aplikacje. |

| Zniszczenie | Skradzione dane osobowe, zmniejszona wydajność urządzenia, szybkie rozładowywanie się baterii, zmniejszona prędkość internetu, ogromne straty danych, straty pieniężne, skradziona tożsamość (złośliwe aplikacje mogą wykorzystywać aplikacje komunikacyjne). |

| Usuwanie malware (Android) | Aby usunąć możliwe infekcje malware, przeskanuj urządzenie przenośne profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Wniosek

Remo może wyrządzić swoim ofiarom znaczną krzywdę, naruszając ich bezpieczeństwo osobiste i finansowe. Może kraść wrażliwe dane, w tym dane logowania i dane osobowe, z ukierunkowanych aplikacji bankowych i portfeli kryptowalutowych.

Ponadto kontrola Remo nad usługami dostępności i polami wprowadzania tekstu umożliwia przechwytywanie i przesyłanie poufnych informacji wprowadzanych przez ofiarę, co może prowadzić do kradzieży tożsamości i oszustw finansowych. Co więcej, jego obecność może spowodować pogorszenie ogólnej wydajności urządzenia, co negatywnie wpłynie na cyfrowe doświadczenia ofiary.

Więcej przykładów malware na Androida to MMRat, CraxsRAT i CherryBlos.

Jak Remo dostał się na moje urządzenie?

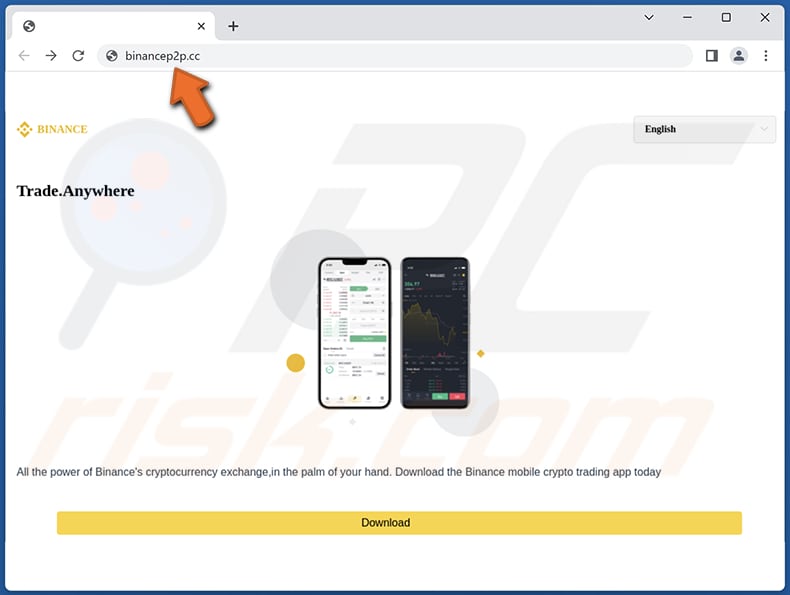

Cyberprzestępcy próbują nakłonić użytkowników do zainstalowania trojana bankowego Remo, korzystając z fałszywej witryny kryptowalutowej Binance. Założyli fałszywą witrynę, która wygląda zupełnie jak prawdziwa i oferuje plik do pobrania, ale w rzeczywistości jest to plik Remo. Podejrzewa się również, że w rozprzestrzenianie Remo zaangażowane są co najmniej dwie inne strony internetowe.

Podmioty zagrażające mogą również wysyłać linki do tych fałszywych witryn za pośrednictwem wiadomości tekstowych lub aplikacji do przesyłania wiadomości, mając nadzieję, że zaskoczą użytkowników i nakłonią ich do pobrania szkodliwego oprogramowania, nie zdając sobie z tego sprawy.

Jak uniknąć instalacji malware?

Aby zachować bezpieczeństwo, podczas pobierania aplikacji korzystaj z zaufanych źródeł, takich jak oficjalne strony i Sklep Google Play. Zawsze czytaj recenzje i oceny przed pobraniem produktów. Regularnie aktualizuj także swoje urządzenie i aplikacje, aby uzyskać najnowsze poprawki zabezpieczeń. Unikaj klikania reklam, linków i okienek pop-up na podejrzanych stronach internetowych.

Nadając aplikacjom uprawnienia, zachowaj ostrożność, dokładnie je sprawdzaj i nie udzielaj im większego dostępu, niż potrzebują. Pomyśl o użyciu dobrych aplikacji antywirusowych lub zabezpieczających do skanowania i zatrzymywania malware na swoim urządzeniu.

Zrzut ekranu fałszywej witryny Binance używanej do dystrybucji malware Remo:

Lista znanych aplikacji obieranych za cel przez Remo:

- ACB

- Agribank

- allo bank

- Bitpie Wallet

- BIDV

- Binance

- BSI Mobile

- Bualuang mBanking

- BRILink Mobile

- Digibank Indonesia

- HDBank

- imtoken

- Input

- Jago

- KBZPay

- K PLUS

- Livin’ by Mandiri

- MetaMask

- MOMO

- MSB

- myBCA

- NEXT

- OCB

- OKX

- PermataMobile X

- Sacombank

- SeaBank

- SCB EASY

- Techcombank

- Ttb Touch

- TPBank

- UOB TMRW

- VCBB

- VietinBank

- Viettel Money

- Vitien

- VPBank

- ZaloPay

Szybkie menu:

- Wprowadzenie

- Jak usunąć historię przeglądania z przeglądarki Chrome?

- Jak wyłączyć powiadomienia przeglądarki w przeglądarce Chrome?

- Jak przywrócić przeglądarkę Chrome?

- Jak usunąć historię przeglądania z przeglądarki Firefox?

- Jak wyłączyć powiadomienia przeglądarki w przeglądarce Firefox?

- Jak przywrócić przeglądarkę Firefox?

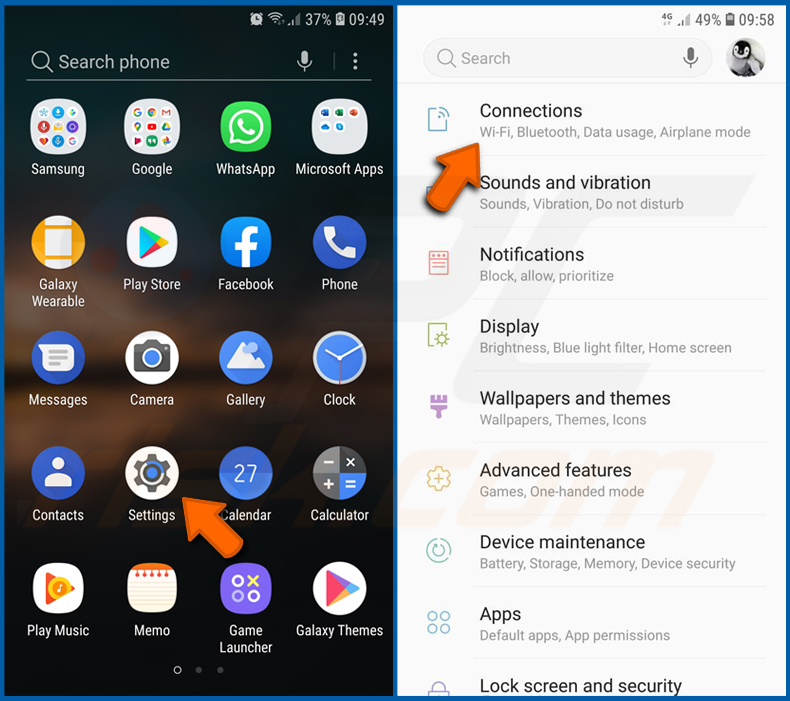

- Jak odinstalować potencjalnie niechciane i/lub złośliwe aplikacje?

- Jak uruchomić urządzenie z Androidem w "Trybie awaryjnym"?

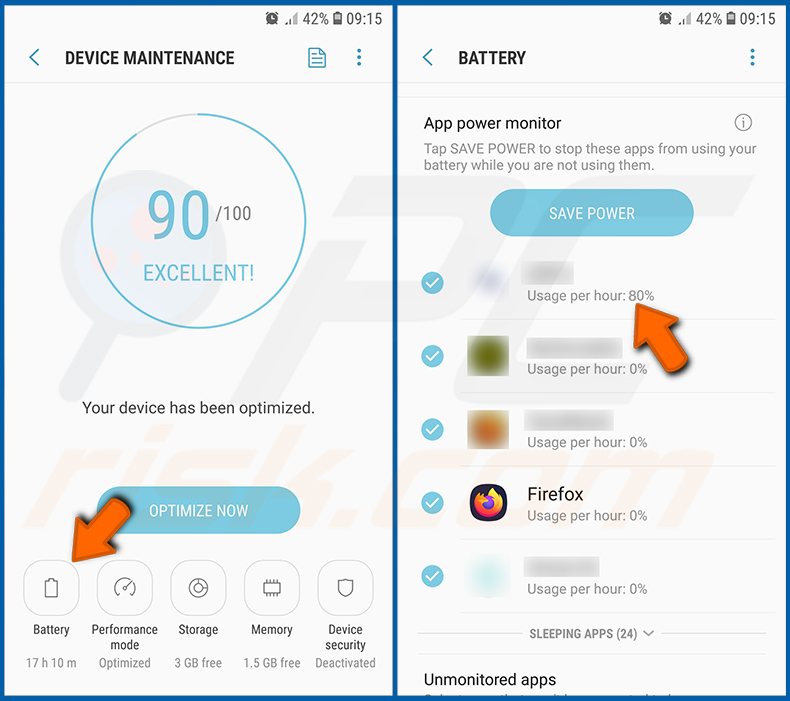

- Jak sprawdzić zużycie baterii przez różne aplikacje?

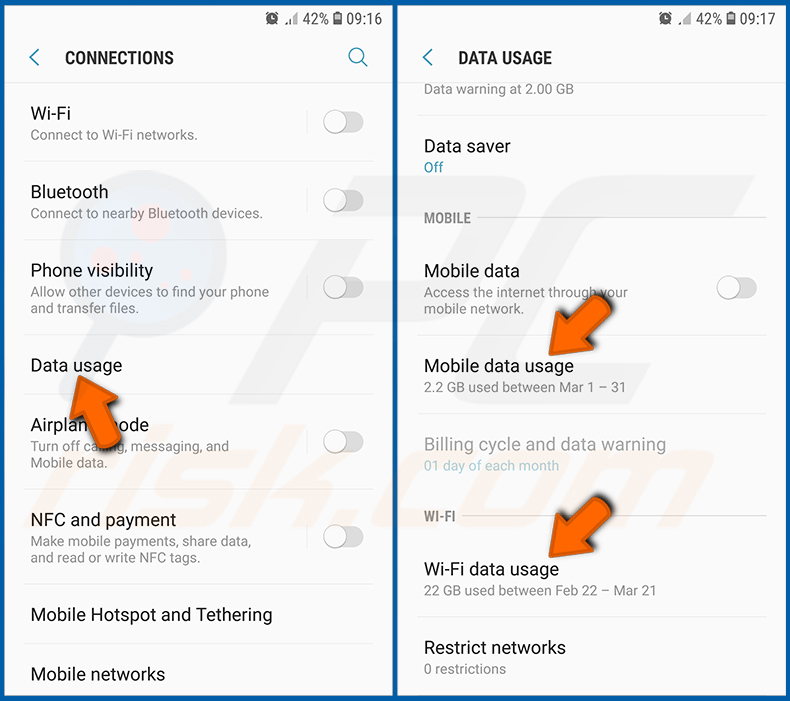

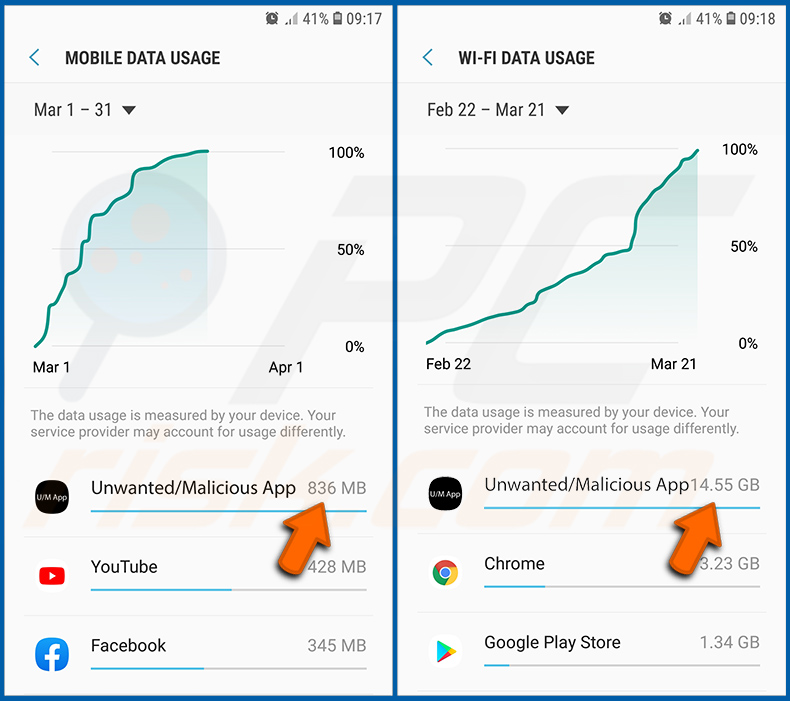

- Jak sprawdzić zużycie danych przez różne aplikacje?

- Jak zainstalować najnowsze aktualizacje oprogramowania?

- Jak przywrócić system do jego stanu domyślnego?

- Jak wyłączyć aplikacje, które mają uprawienia administratora?

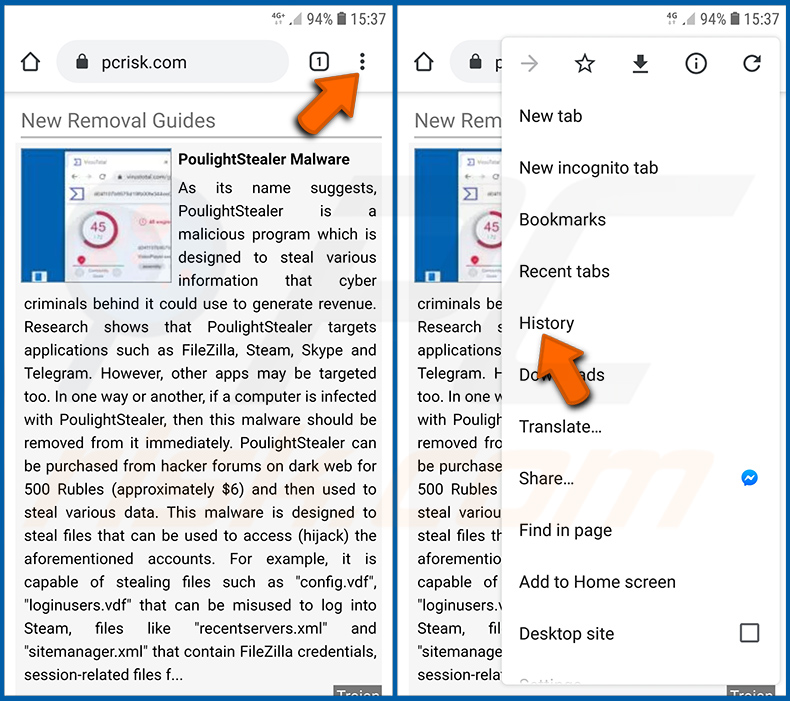

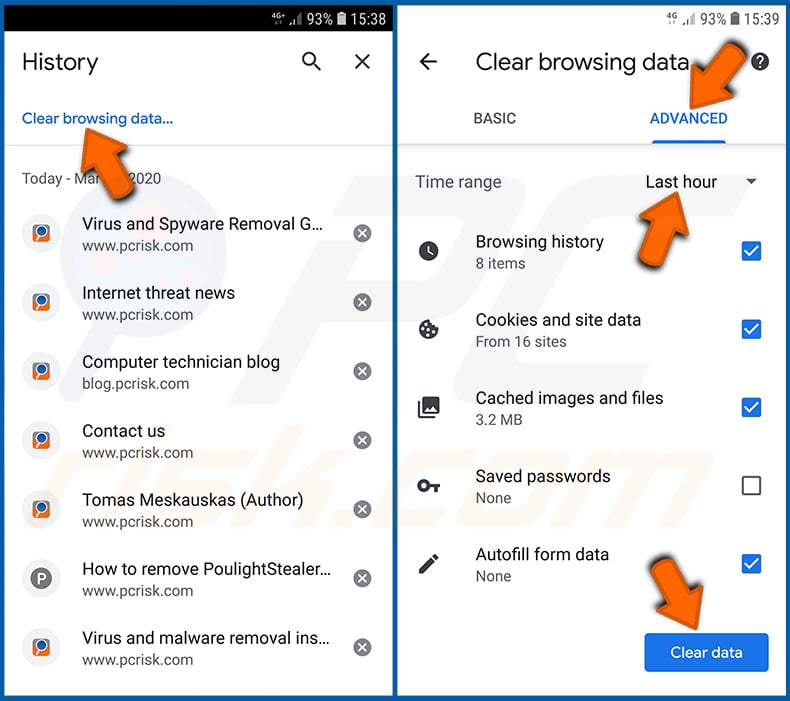

Usuń historię przeglądania z przeglądarki Chrome:

Stuknij przycisk „Menu" (trzy kropki w prawym górnym rogu ekranu) i w otwartym menu rozwijanym wybierz „Historię".

Stuknij „Wyczyść dane przeglądania". Wybierz zakładkę „ZAAWANSOWANE". Wybierz zakres czasu i typy danych, które chcesz usunąć i stuknij „Wyczyść dane".

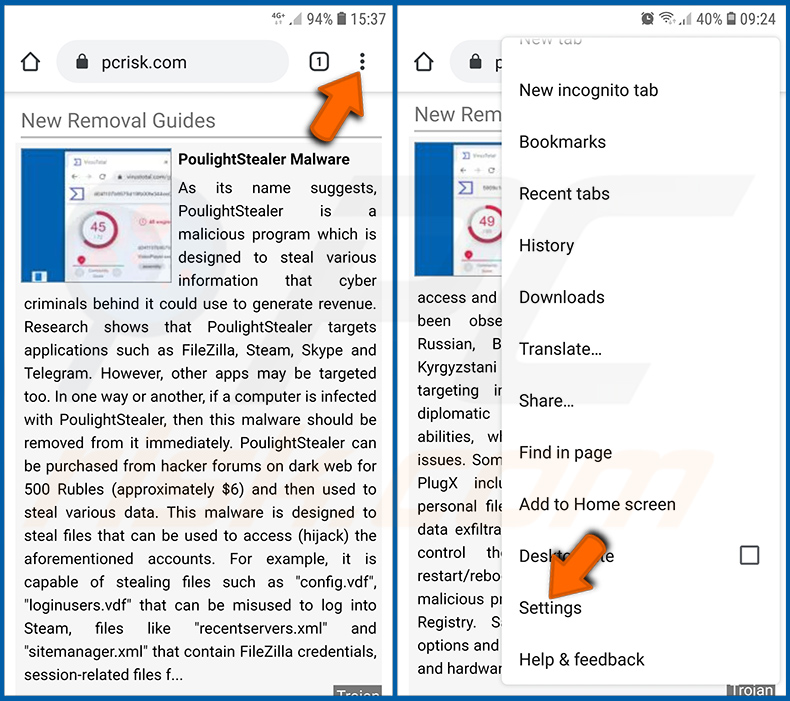

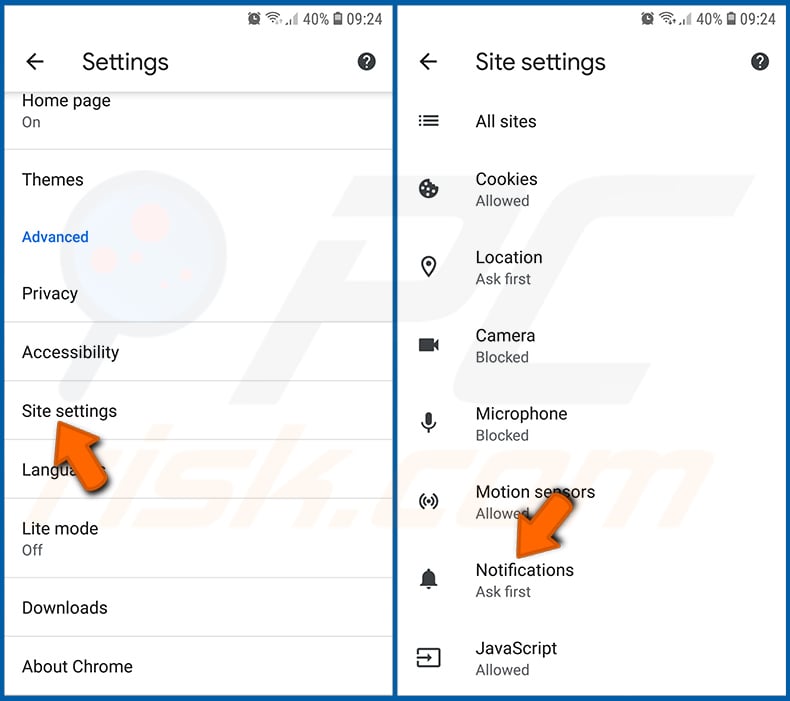

Wyłącz powiadomienia przeglądarki w przeglądarce Chrome:

Stuknij przycisk „Menu" (trzy kropki w prawym górnym rogu ekranu) i w otwartym menu rozwijanym wybierz „Ustawienia".

Przewiń w dół, aż zobaczysz opcję „Ustawienia witryny" i kliknij ją. Przewiń w dół, aż zobaczysz opcję „Powiadomienia" i stuknij ją.

Znajdź witryny, które wyświetlają powiadomienia przeglądarki. Stuknij je i kliknij „Wyczyść i zresetuj". Spowoduje to usunięcie uprawnień przyznanych tym witrynom w celu wyświetlania powiadomień. Jednak, jeśli ponownie odwiedzisz tę samą witrynę może ona ponownie poprosić o zgodę. Możesz wybrać czy udzielić tych uprawnień, czy nie (jeśli zdecydujesz się odmówić, witryna przejdzie do sekcji „Zablokowane" i nie będzie już prosić o zgodę).

Przywróć przeglądarkę Chrome:

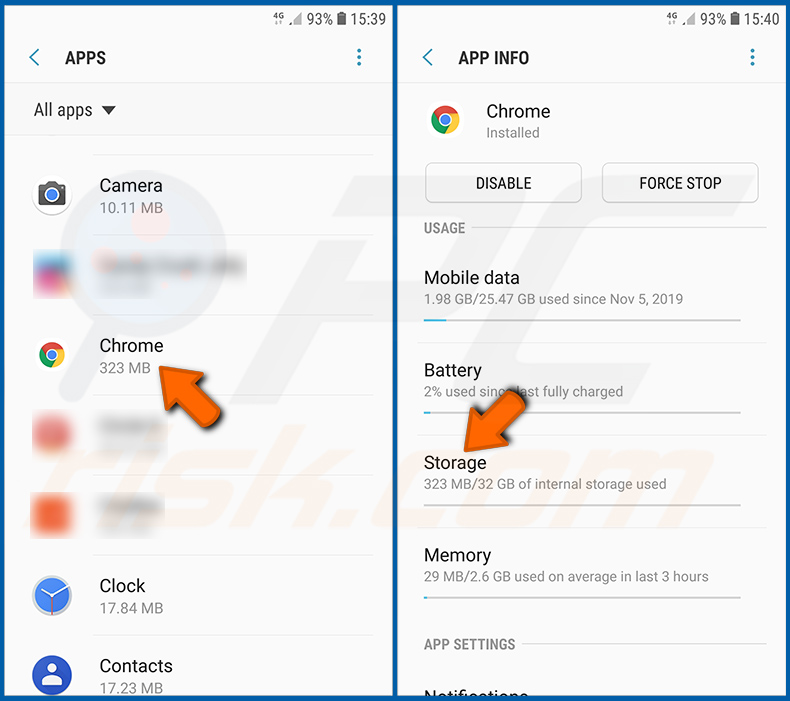

Przejdź do sekcji „Ustawienia". Przewiń w dół, aż zobaczysz „Aplikacje" i stuknij tę opcję.

Przewiń w dół, aż znajdziesz aplikację „Chrome". Wybierz ją i stuknij opcję „Pamięć".

Stuknij „ZARZĄDZAJ PAMIĘCIĄ", a następnie „WYCZYŚĆ WSZYSTKIE DANE" i potwierdź czynność, stukając „OK". Pamiętaj, że przywrócenie przeglądarki usunie wszystkie przechowywane w niej dane. W związku z tym wszystkie zapisane loginy/hasła, historia przeglądania, ustawienia niestandardowe i inne dane zostaną usunięte. Będziesz także musiał ponownie zalogować się do wszystkich stron internetowych.

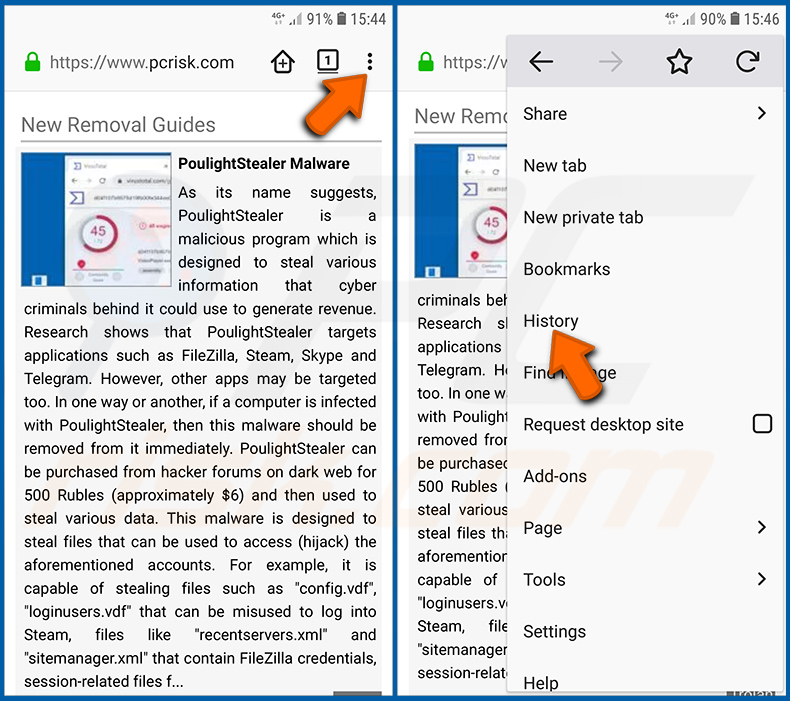

Usuń historię przeglądania z przeglądarki Firefox:

Stuknij przycisk „Menu" (trzy kropki w prawym górnym rogu ekranu) i w otwartym menu rozwijanym wybierz „Historię".

Przewiń w dół, aż zobaczysz „Wyczyść prywatne dane" i stuknij tę opcję. Wybierz typy danych, które chcesz usunąć i stuknij „WYCZYŚĆ DANE".

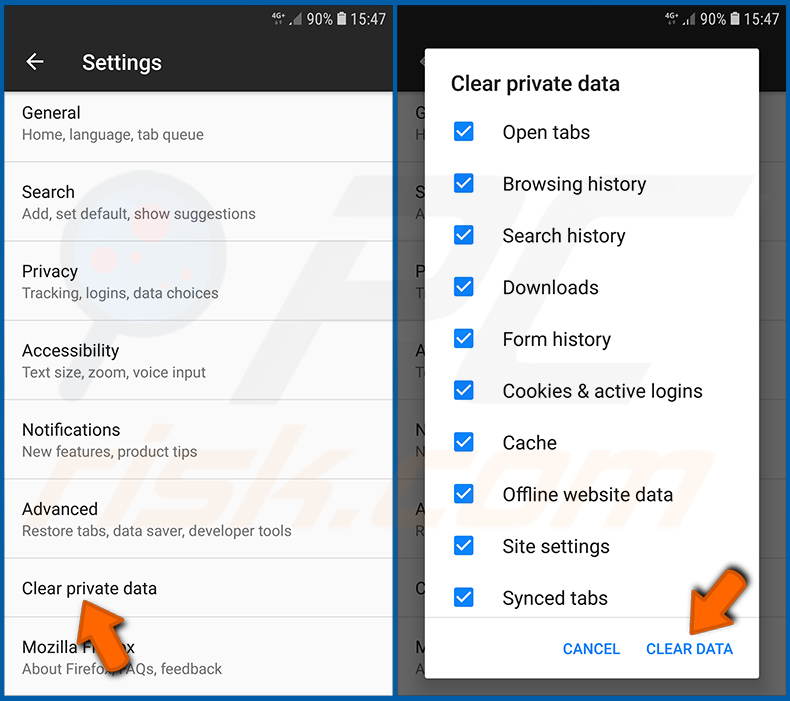

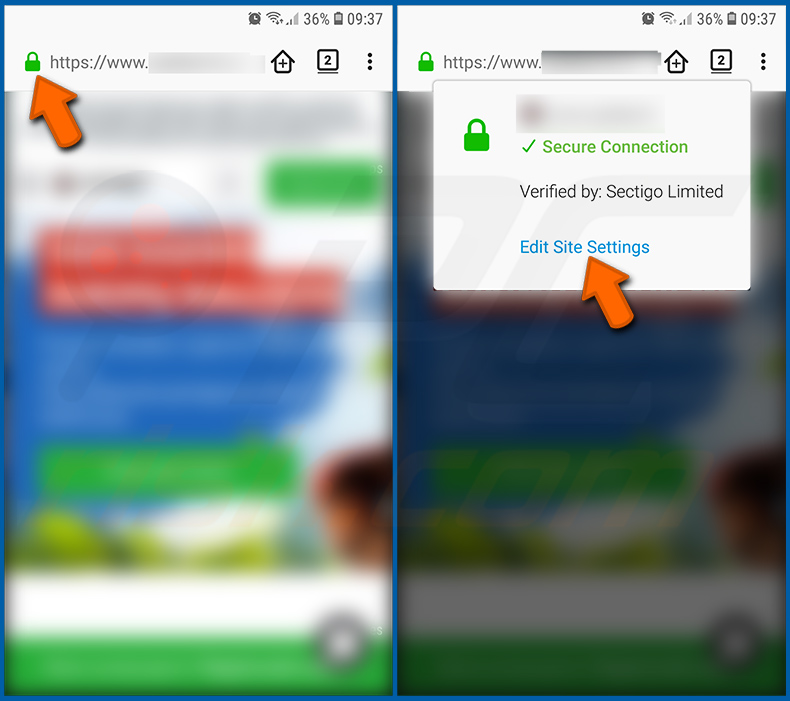

Wyłącz powiadomienia przeglądarki w przeglądarce Firefox:

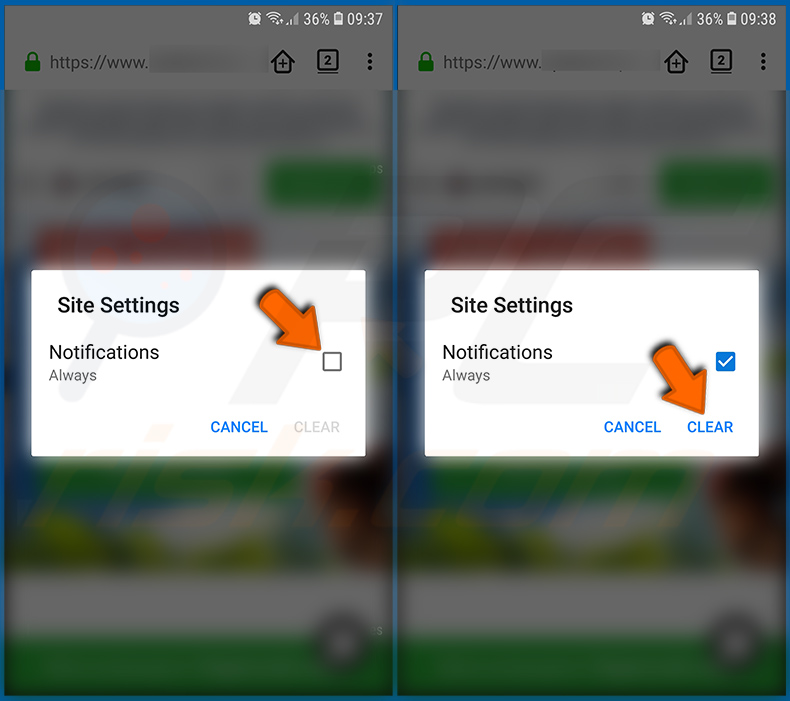

Odwiedź witrynę, która wyświetla powiadomienia przeglądarki. Stuknij ikonę wyświetlaną po lewej stronie paska adresu URL (ikona niekoniecznie będzie oznaczać „Kłódkę") i wybierz „Edytuj ustawienia witryny".

W otwartym okienku pop-up zaznacz opcję „Powiadomienia" i stuknij „WYCZYŚĆ".

Przywróć przeglądarkę Firefox:

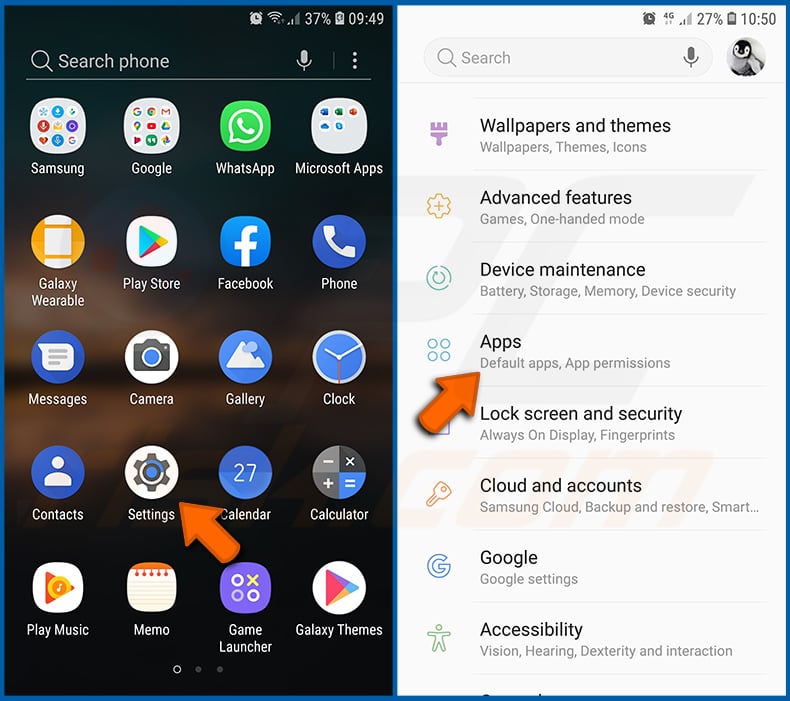

Przejdź do „Ustawień". Przewiń w dół, aż zobaczysz „Aplikacje" i stuknij tę opcję.

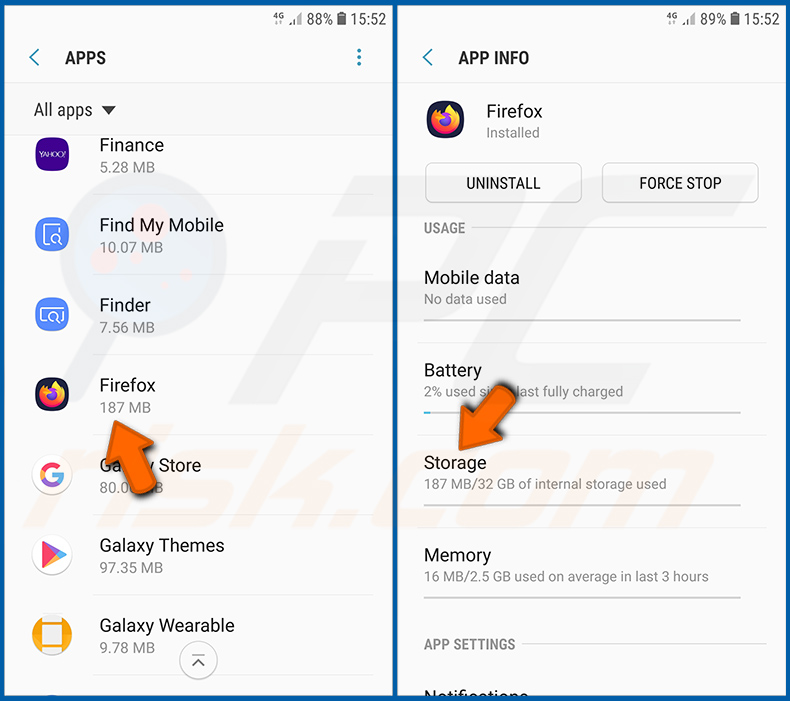

Przewiń w dół, aż znajdziesz aplikację „Firefox". Wybierz ją i wybierz opcję „Pamięć".

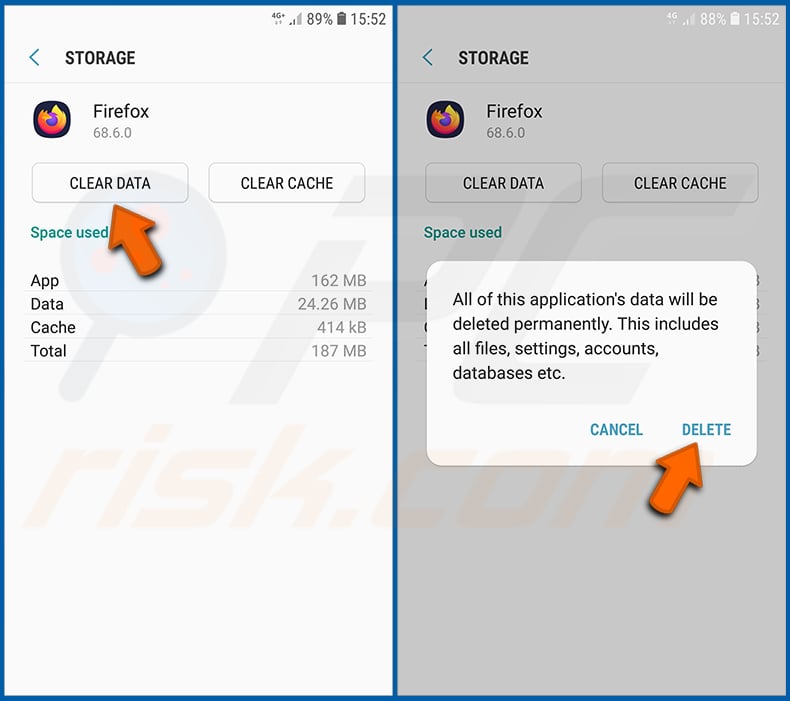

Stuknij „WYCZYŚĆ DANE" i potwierdź akcję stukając „USUŃ". Pamiętaj, że przywrócenie przeglądarki usunie wszystkie przechowywane w niej dane. W związku z tym wszystkie zapisane loginy/hasła, historia przeglądania, ustawienia niestandardowe i inne dane zostaną usunięte. Będziesz także musiał ponownie zalogować się do wszystkich stron internetowych.

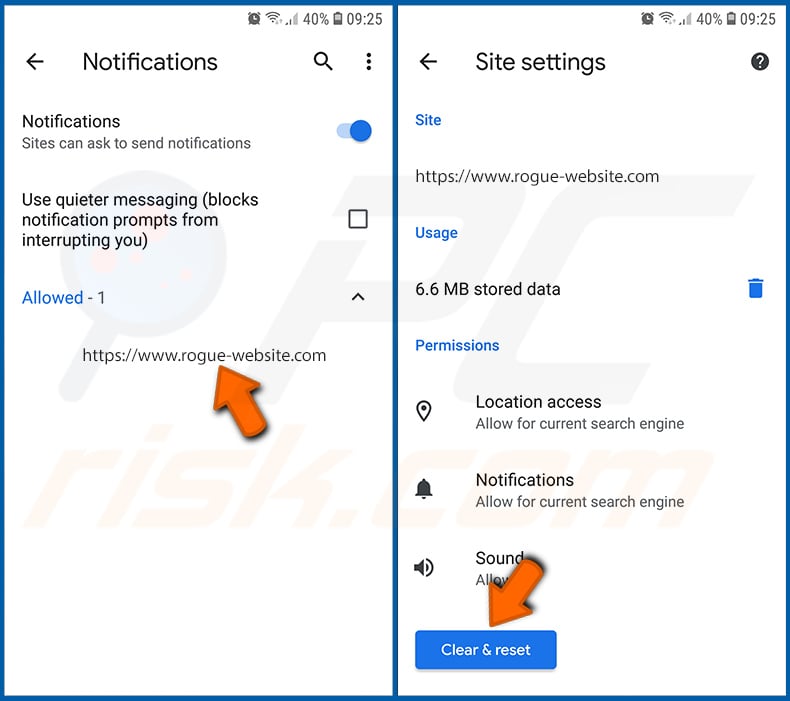

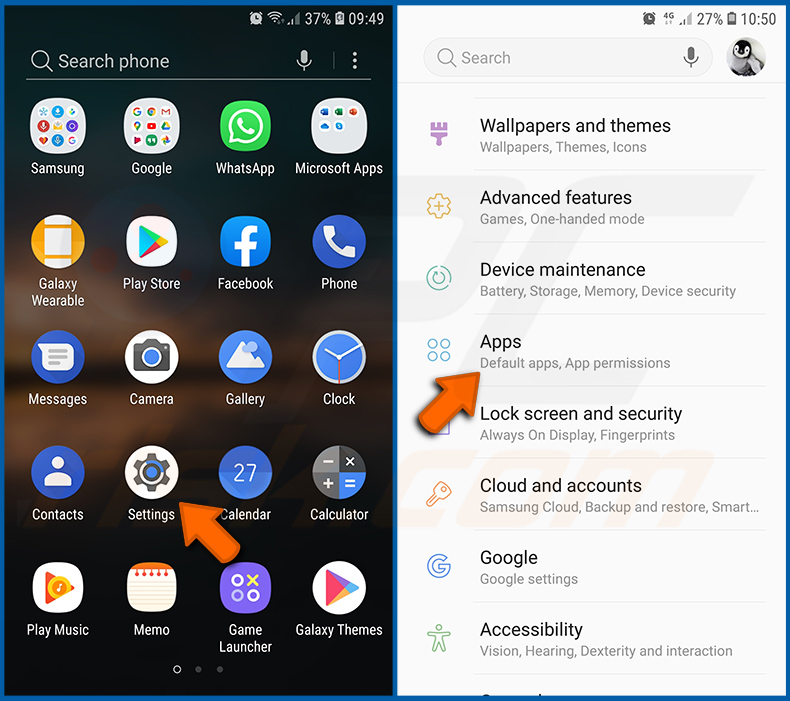

Odinstaluj potencjalnie niechciane i/lub złośliwe aplikacje:

Przejdź do „Ustawienia". Przewiń w dół, aż zobaczysz „Aplikacje" i stuknij tę opcję.

Przewiń w dół, aż zobaczysz potencjalnie niechcianą i/lub złośliwą aplikację. Wybierz ją i stuknij „Odinstaluj". Jeśli z jakiegoś powodu nie możesz usunąć wybranej aplikacji (np. wyświetla się komunikat o błędzie), spróbuj użyć „Trybu awaryjnego".

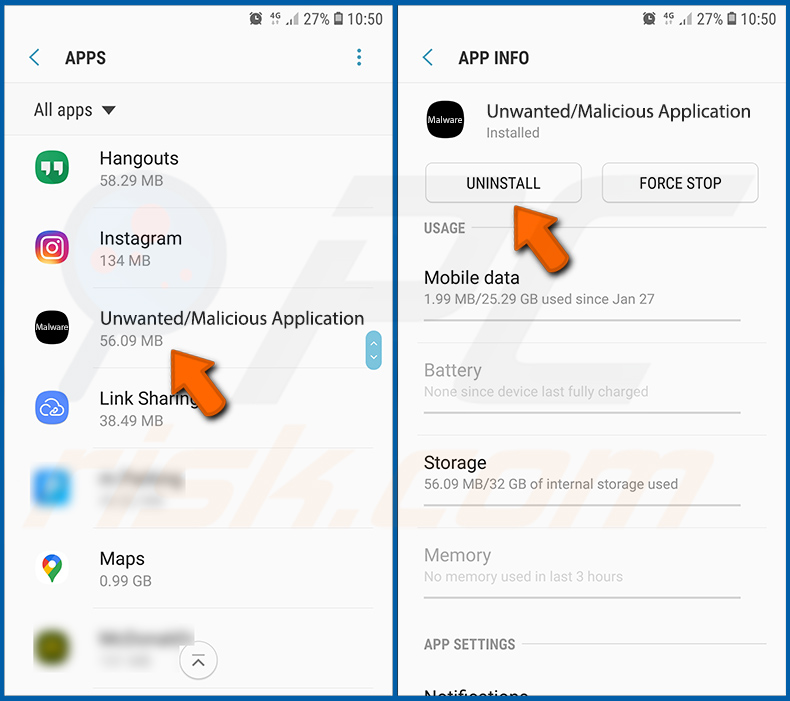

Uruchom urządzenie z Androidem w „Trybie awaryjnym":

„Tryb awaryjny" w systemie operacyjnym Android tymczasowo wyłącza uruchamianie wszystkich aplikacji innych firm. Korzystanie z tego trybu to dobry sposób na diagnozowanie i rozwiązywanie różnych problemów (np. usuwanie złośliwych aplikacji, które uniemożliwiają to, gdy urządzenie działa „normalnie").

Naciśnij przycisk „Zasilanie" i przytrzymaj go, aż zobaczysz ekran „Wyłącz". Stuknij ikonę „Wyłącz" i przytrzymaj ją. Po kilku sekundach pojawi się opcja „Tryb awaryjny" i będzie ją kliknąć, aby ponownie uruchomić urządzenie.

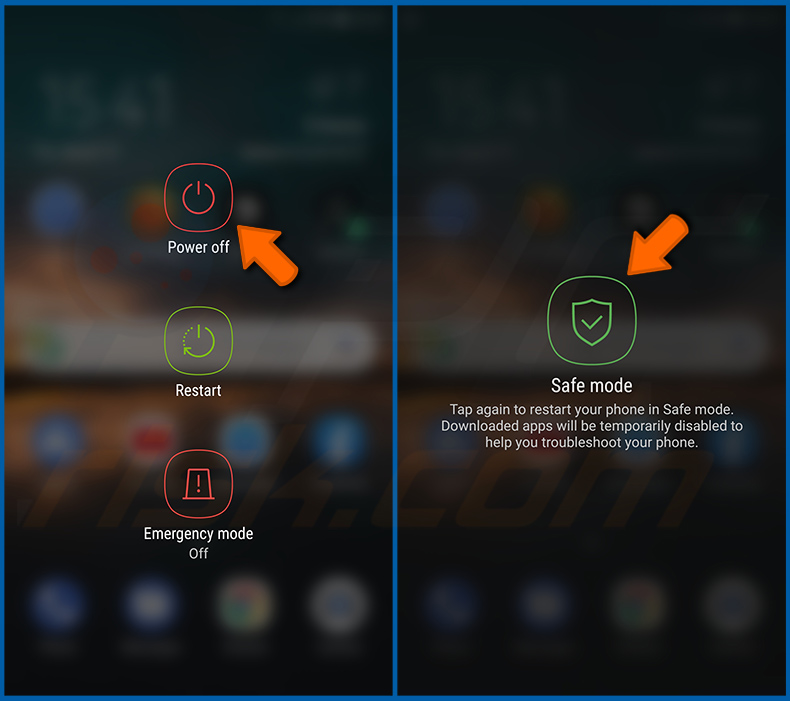

Sprawdź zużycie baterii przez różne aplikacje:

Przejdź do „Ustawień". Przewiń w dół, aż zobaczysz opcję „Konserwacja urządzenia" i stuknij ją.

Stuknij „Baterię" i sprawdź użycie każdej aplikacji. Legalne/oryginalne aplikacje są zaprojektowane tak, aby zużywać jak najmniej energii, aby zapewnić najlepsze wrażenia użytkownika i oszczędzać energię. Dlatego wysokie zużycie baterii może wskazywać, że aplikacja jest złośliwa.

Sprawdź wykorzystanie danych przez różne aplikacje:

Przejdź do „Ustawień". Przewiń w dół, aż zobaczysz opcję „Połączenia" i stuknij ją.

Przewiń w dół, aż zobaczysz „Użycie danych" i wybierz tę opcję. Podobnie jak w przypadku baterii, legalne/oryginalne aplikacje są zaprojektowane tak, aby maksymalnie zminimalizować zużycie danych. Dlatego znaczne wykorzystanie danych może wskazywać na obecność złośliwej aplikacji. Pamiętaj, że niektóre złośliwe aplikacje mogą być zaprojektowane do działania tylko wtedy, gdy urządzenie jest połączone z siecią bezprzewodową. Z tego powodu należy sprawdzić użycie danych mobilnych i Wi-Fi.

Jeśli znajdziesz aplikację, która wykorzystuje znaczące dane, mimo że nigdy jej nie używasz, zdecydowanie zalecamy jej natychmiastowe odinstalowanie.

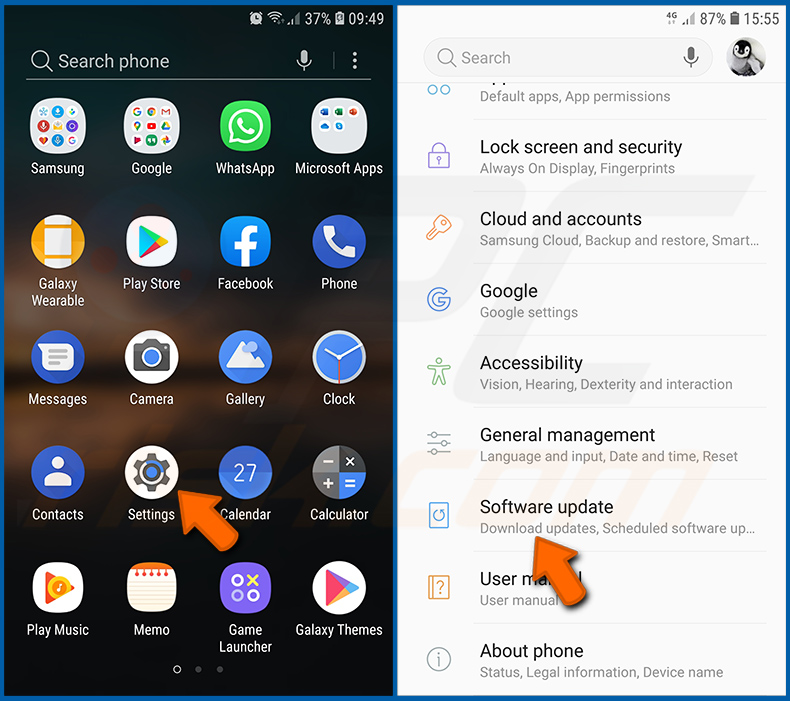

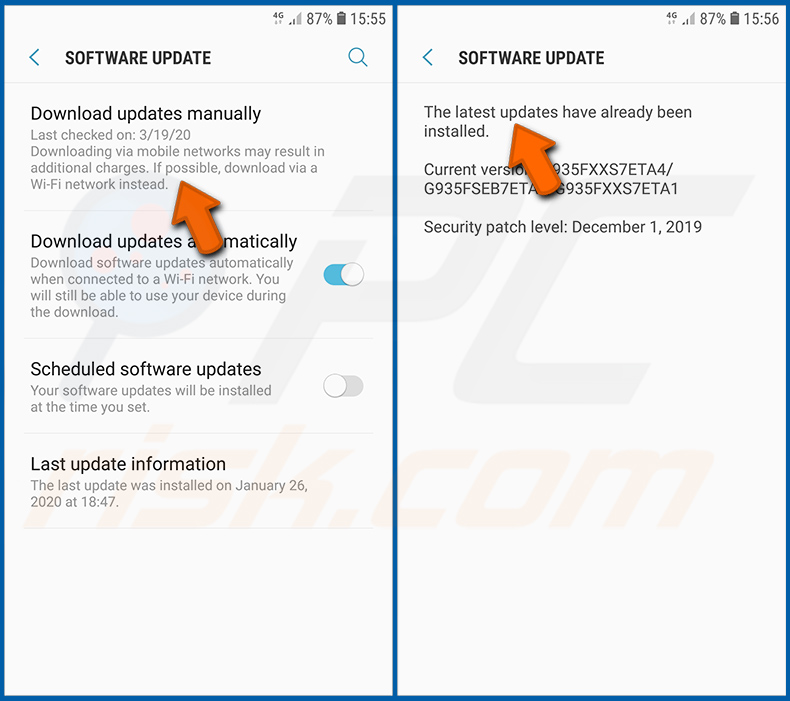

Zainstaluj najnowsze aktualizacje oprogramowania:

Utrzymywanie aktualności oprogramowania to dobra praktyka zapewniająca bezpieczeństwo urządzeń. Producenci urządzeń nieustannie publikują różne łatki bezpieczeństwa i aktualizacje Androida, aby naprawić błędy i luki, które mogą być wykorzystywane przez cyberprzestępców. Nieaktualny system jest znacznie bardziej podatny na ataki. Dlatego zawsze należy upewnić się, że oprogramowanie urządzenia jest aktualne.

Przejdź do „Ustawień". Przewiń w dół, aż zobaczysz opcję „Aktualizacje oprogramowania" i stuknij ją.

Stuknij opcję „Pobierz aktualizacje ręcznie" i sprawdź, czy są dostępne aktualizacje. Jeśli tak, zainstaluj je natychmiast. Zalecamy również włączenie opcji „Pobieraj aktualizacje automatycznie". Pozwoli to systemowi powiadomić cię o wydaniu aktualizacji i/lub zainstalować ją automatycznie.

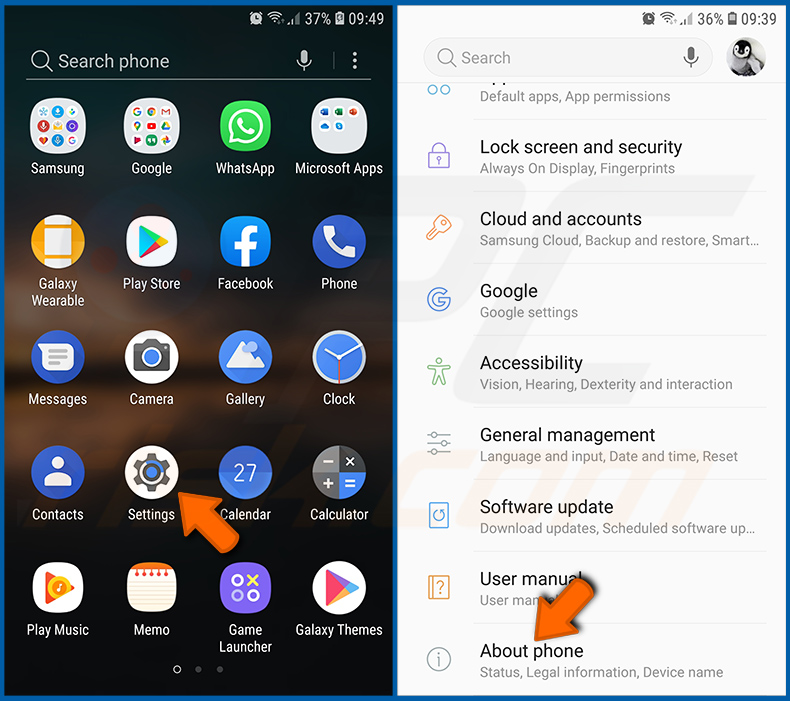

Przywróć system do stanu domyślnego:

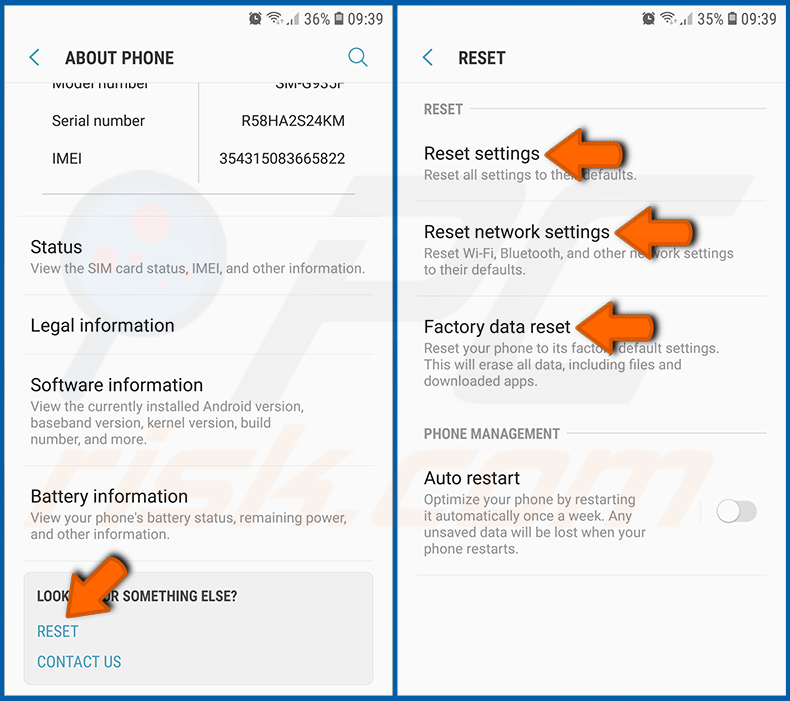

Wykonanie „Resetu do ustawień fabrycznych" to dobry sposób na usunięcie wszystkich niechcianych aplikacji, przywrócenie ustawień systemowych do wartości domyślnych i ogólne wyczyszczenie urządzenia. Pamiętaj również, że wszystkie dane w urządzeniu zostaną usunięte, w tym zdjęcia, pliki wideo/audio, numery telefonów (przechowywane w urządzeniu, a nie na karcie SIM), wiadomości SMS itd. Oznacza to, że urządzenie zostanie przywrócone do stanu początkowego/fabrycznego.

Możesz także przywrócić podstawowe ustawienia systemowe lub po prostu ustawienia sieciowe.

Przejdź do „Ustawień". Przewiń w dół, aż zobaczysz opcję „Informacje o telefonie" i stuknij ją.

Przewiń w dół, aż zobaczysz opcję „Przywróć" i stuknij ją. Teraz wybierz akcję, którą chcesz wykonać:

„Przywróć ustawienia" – przywróć wszystkie ustawienia systemowe do domyślnych;

„Przywróć ustawienia sieciowe" – przywróć wszystkie ustawienia związane z siecią do domyślnych;

„Przywróć dane fabryczne" – przywróć cały system i całkowicie usuń wszystkie zapisane dane.

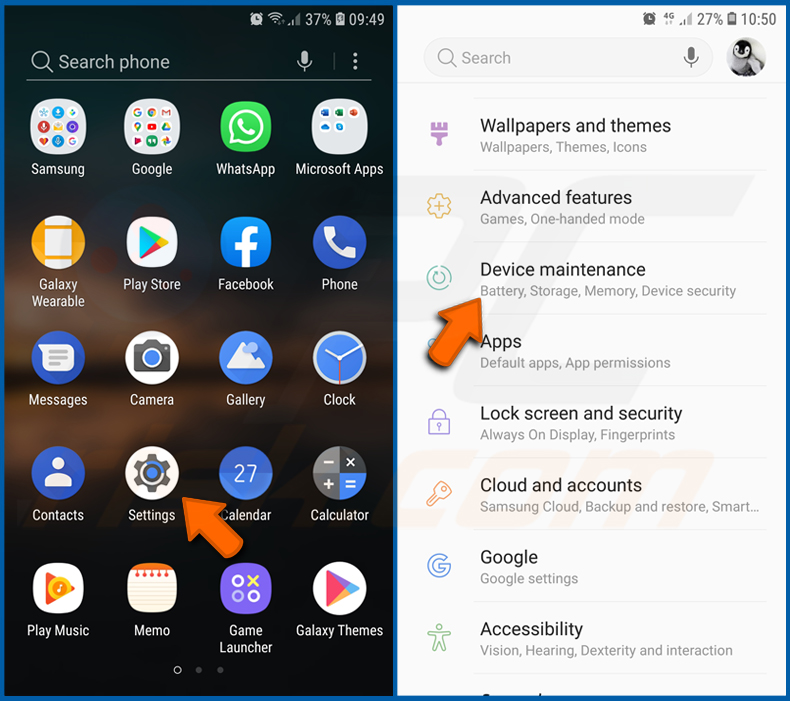

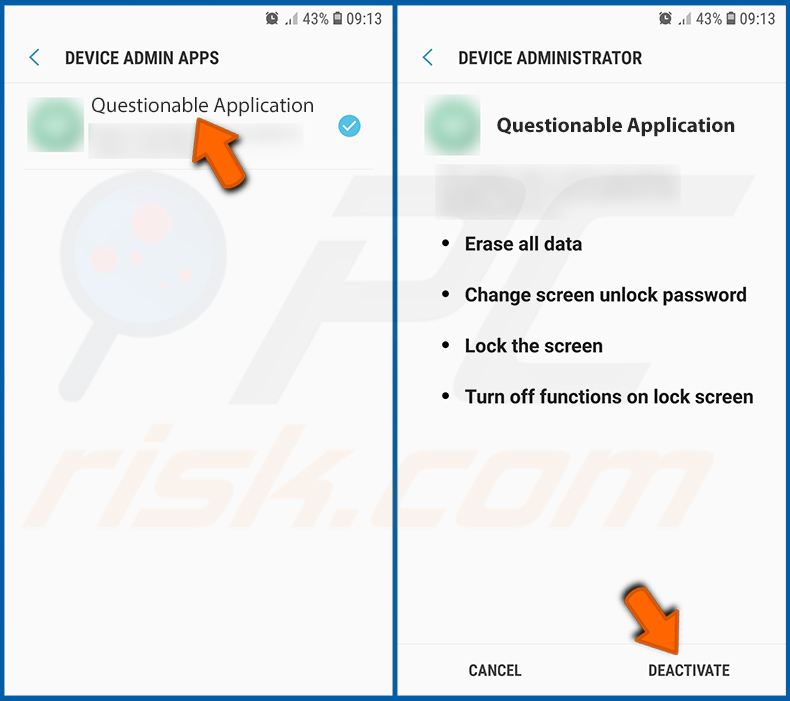

Wyłącz aplikacje, które mają uprawnienia administratora:

Jeśli złośliwa aplikacja uzyska uprawnienia administratora, może poważnie uszkodzić system. Aby urządzenie było jak najbardziej bezpieczne, należy zawsze sprawdzać, które aplikacje mają takie uprawnienia i wyłączać te, które nie powinny.

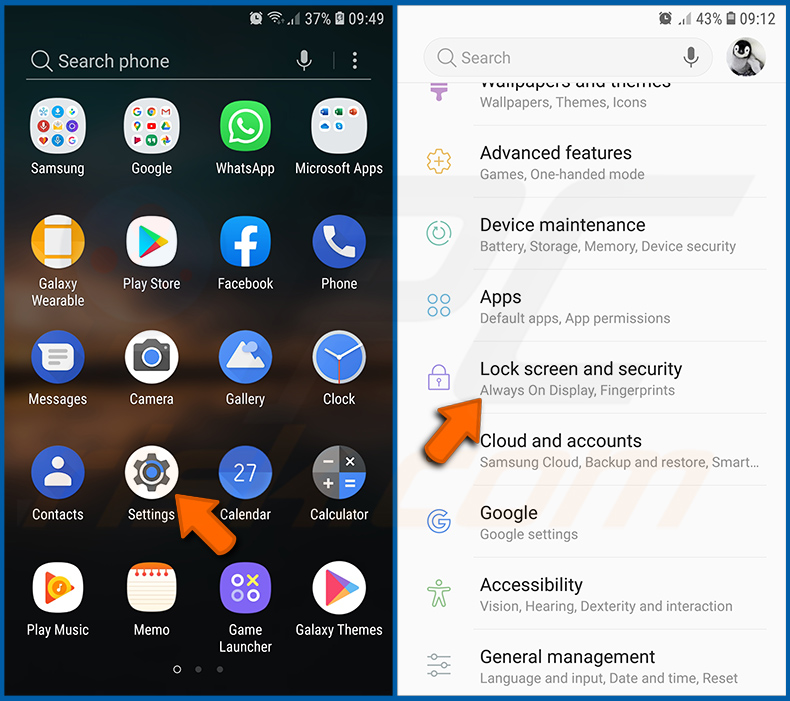

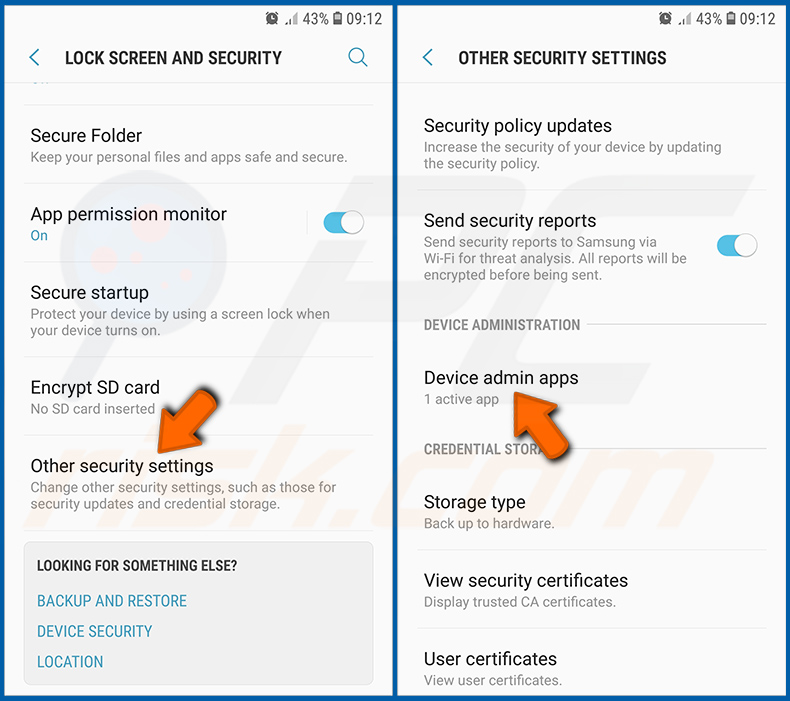

Przejdź do „Ustawień". Przewiń w dół, aż zobaczysz opcję „Blokadę ekranu i bezpieczeństwo" i stuknij ją.

Przewiń w dół, aż zobaczysz „Inne ustawienia zabezpieczeń". Stuknij tę opcję, a następnie stuknij „Aplikacje administratora urządzenia".

Zidentyfikuj aplikacje, które nie powinny mieć uprawnień administratora. Stuknij je, a następnie stuknij „WYŁĄCZ".

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany malware Remo. Czy trzeba sformatować urządzenie pamięci masowej, aby się go pozbyć?

Jeśli masz do czynienia z infekcją malware Remo na swoim urządzeniu, jednym z potencjalnych rozwiązań jest sformatowanie urządzenia pamięci masowej. Należy jednak pamiętać, że spowoduje to całkowite usunięcie wszystkich danych z urządzenia. Alternatywą dla formatowania może być użycie zaufanego oprogramowania antywirusowego, takiego jak Combo Cleaner, w celu usunięcia malware.

Jakie są największe problemy, jakie może powodować złośliwe oprogramowanie?

Malware może narazić twoje wrażliwe dane osobowe i finansowe na ryzyko, potencjalnie prowadząc do kradzieży tożsamości i szkód finansowych. Ponadto może zakłócić normalne funkcjonowanie urządzenia, prowadząc do awarii systemu, spadku wydajności i uszkodzenia danych. Bardziej zaawansowane malware może nawet zablokować dostęp do plików, żądając zapłaty za ich udostępnienie, co może skutkować utratą danych i wymuszeniami finansowymi.

Jaki jest cel złośliwego oprogramowania Remo?

Remo ma na celu kradzież poufnych informacji, takich jak dane logowania i dane osobowe, z obieranych za cel aplikacji bankowych i portfeli kryptowalutowych. Osiąga to poprzez wykorzystanie usługi dostępności i monitorowanie pól wprowadzania tekstu. Dodatkowo Remo może przechwytywać kontakty przechowywane na zainfekowanym urządzeniu.

Jak malware Remo przeniknęło do mojego urządzenia?

Szkodliwe oprogramowanie Remo przedostaje się do urządzeń w zwodniczy sposób poprzez fałszywe witryny przypominające strony Binance. Cyberprzestępcy korzystają z tych witryn, aby oferować pliki do pobrania, które, nieznane użytkownikom, zawierają Remo. Podejrzenia sugerują, że w rozprzestrzenianie wirusa mogą być zaangażowane co najmniej dwie inne strony. Podmioty zagrażające wysyłają linki do tych fałszywych witryn za pośrednictwem SMS-ów lub komunikatorów, aby nakłonić użytkowników do pobrania złośliwego oprogramowania.

Czy Combo Cleaner ochroni mnie przed malware?

Z pewnością Combo Cleaner jest w stanie wykryć i usunąć większość znanych złośliwych programów. Niemniej jednak zidentyfikowanie niektórych nieuchwytnych złośliwych programów może być trudne, dlatego zaleca się wykonanie pełnego skanowania systemu, aby upewnić się, że wychwycisz wszelkie potencjalne zagrożenia.

▼ Pokaż dyskusję