Usuwanie malware botnet bankowy Tremendous z twojego urządzenia z Androidem

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Jakim malware jest Tremendous?

Botnet bankowy Tremendous to złośliwe oprogramowanie przeznaczone dla systemu Android. To malware jest bardzo wszechstronne i ma wiele możliwości. Niektóre z nich obejmują automatyczne wykonywanie poleceń, wstrzykiwanie złośliwego kodu do aplikacji/procesów, rejestrowanie naciśnięć klawiszy, zarządzanie SMS-ami i połączeniami itp.

Złośliwe oprogramowanie wysokiego ryzyka, takie jak Tremendous, może powodować różne poważne problemy – dlatego najważniejsze jest jego natychmiastowe usunięcie.

Przegląd malware Tremendous

Tremendous jest w stanie eskalować swoje przywileje i uzyskiwać uprawnienia administratora, uzyskując w ten sposób dodatkowe uprawnienia do swoich szkodliwych działań.

To malware zbiera odpowiednie dane urządzenia, w tym adres IP (geolokalizację) i listę zainstalowanych aplikacji. Może wstrzykiwać złośliwy kod do aplikacji i procesów. Program może także usuwać aplikacje i ich pamięć podręczną/pamięć.

Tremous może zarządzać plikami ofiar (np. przenosić, czytać, kopiować, pobierać, usuwać itp.), a nawet przeglądać je według określonych kryteriów wyszukiwania. Otwieranie aplikacji i stron internetowych również mieści się w możliwościach programu Ogromne. Malware może również automatycznie wykonywać polecenia. Jego możliwości kradzieży danych obejmują rejestrowanie naciśnięć klawiszy (tj. nagrywanie naciśnięć klawiszy) i robienie zrzutów ekranu.

Tremous posiada rozbudowane funkcjonalności związane z komunikacją. Może zdobywać listy kontaktów i dodawać nowe. Program może wyodrębniać historię połączeń, a także przekazywać i wykonywać połączenia. Możliwości szkodliwego oprogramowania związane z SMS-ami obejmują czytanie, przekierowywanie, ukrywanie i wysyłanie wiadomości tekstowych (na numery określone przez osobę atakującą lub kontakty ofiary). Funkcje te oznaczają, że Tremendous może zostać wykorzystany jako malware Toll Fraud.

Dodatkowo może czytać e-maile wysyłane na konta Gmail. To, w połączeniu z funkcjami związanymi z SMS-ami, sugeruje, że Tremendous może zostać wykorzystane do przechwytywania/wdrażania kodów OTP (hasła jednorazowe) i 2FA/MFA (uwierzytelniania dwu-wieloskładnikowego) – dlatego cyberprzestępcy mogą mieć możliwość kradzieży kont, które z nich korzystają, lub ułatwiają wieloetapowe przelewy pieniężne.

Program może również przeprowadzić tę czynność w trybie cichym, ukrywając wiadomości 2FA/MFA i wyłączając dźwięk urządzenia. Tremous może zablokować urządzenie – minimalizując w ten sposób natychmiastową reakcję ofiary w przypadku wykrycia jego działań.

Kolejną funkcją malware jest wysyłanie wiadomości WhatsApp. Ten program może zarządzać powiadomieniami push poprzez ich odczytywanie, usuwanie i wysyłanie. Ogromny cel to różne konta, a dzięki wielu funkcjom może z łatwością dokonać ich kradzieży. To malware wykorzystuje również techniki zabezpieczające przed wykryciem, takie jak wyłączanie Google Play Protect.

Warto wspomnieć, że twórcy malware często udoskonalają swoje oprogramowanie i metody – dlatego potencjalne przyszłe warianty Tremendous mogą mieć inne/dodatkowe możliwości.

Podsumowując, dzięki szerokiej liście możliwości – zastosowania programu Tremendous są ogromne, podobnie jak zagrożenia związane z tym szkodliwym oprogramowaniem. Ogólnie rzecz biorąc, infekcje wysokiego ryzyka mogą prowadzić do poważnych problemów prywatności, znacznych strat finansowych, a nawet kradzieży tożsamości.

| Nazwa | Malware botnet bankowy Tremendous |

| Typ zagrożenia | Złośliwe oprogramowanie na Androida, złośliwa aplikacja |

| Objawy | Urządzenie działa wolno, ustawienia systemu są zmieniane bez zgody użytkownika, znacznie wzrasta zużycie danych i baterii, przeglądarki przekierowują na podejrzane strony internetowe. |

| Metody dystrybucji | Zainfekowane załączniki e-maili, złośliwe reklamy online, socjotechnika, zwodnicze aplikacje, oszukańcze strony internetowe. |

| Zniszczenie | Skradzione dane osobowe (prywatne wiadomości, loginy/hasła itp.), zmniejszona wydajność urządzenia, szybkie rozładowywanie się baterii, zmniejszona prędkość internetu, ogromne straty danych, straty pieniężne, skradziona tożsamość (złośliwe aplikacje mogą wykorzystywać aplikacje komunikacyjne). |

| Usuwanie malware (Android) | Aby usunąć możliwe infekcje malware, przeskanuj urządzenie przenośne profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Ogólne informacje o malware

Zbadaliśmy liczne próbki złośliwego oprogramowania, a Phoenix, Remo, MMRat i CraxsRAT to tylko kilka z naszych najnowszych artykułów na temat programów przeznaczonych dla urządzeń z systemem Android.

Złośliwe oprogramowanie może mieć niezwykle specyficzne cele lub szeroki zakres możliwości. Jednak niezależnie od sposobu działania malware i celów cyberprzestępców – obecność złośliwego oprogramowania w systemie zagraża integralności urządzenia i bezpieczeństwu użytkownika. Dlatego wszelkie zagrożenia należy usuwać natychmiast po wykryciu.

Jak Tremendous dostało się na moje urządzenie?

Złośliwe oprogramowanie rozsyła się głównie poprzez wykorzystanie taktyk phishingu i socjotechniki. Malware jest zwykle ukrywane pod postacią zwykłych programów/plików multimedialnych lub dołączane do nich.

Do najpowszechniej stosowanych metod dystrybucji zaliczają się: pobrania typu drive-by (potajemne i zwodnicze), złośliwe załączniki i linki w spamie (np. e-mailach, wiadomościach prywatnych/czatach, SMS-y itp.), oszustwa internetowe, złośliwe reklamy, podejrzane kanały pobierania (np. witryny z freeware i bezpłatnym hostingiem plików, zewnętrzne sklepy z aplikacjami, sieci udostępniania peer-to-peer itp.), pirackie treści, nielegalne narzędzia do aktywacji oprogramowania („łamania" zabezpieczeń oprogramowania) i fałszywe aktualizacje.

Niektóre złośliwe programy mogą nawet samodzielnie rozsyłać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej (np. zewnętrznych dysków twardych, dysków flash USB itp.).

Jak uniknąć instalacji malware?

Zdecydowanie zalecamy zachowanie czujności podczas przeglądania sieci, ponieważ fałszywe i niebezpieczne treści online zwykle wydają się uzasadnione i nieszkodliwe. Należy rozszerzyć czujność na przychodzące e-maile, wiadomości prywatne/błyskawiczne, SMS-y i inne wiadomości. Nie wolno otwierać załączników ani linków znalezionych w podejrzanych/nieistotnych wiadomościach, ponieważ mogą one spowodować infekcję.

Ponadto wszystkie pliki do pobrania muszą pochodzić z oficjalnych i zweryfikowanych źródeł. Kolejnym zaleceniem jest aktywowanie i aktualizacja programów przy użyciu oryginalnych funkcji/narzędzi, ponieważ te uzyskane od stron trzecich mogą zawierać malware.

Musimy podkreślić znaczenie posiadania zainstalowanego i regularnie aktualizowanego renomowanego programu antywirusowego. Tego oprogramowania należy używać do regularnego skanowania systemu oraz usuwania wykrytych zagrożeń i problemów.

Wygląd malware Tremendous promowanego na forach hakerskich (GIF):

Szybkie menu:

- Wprowadzenie

- Jak usunąć historię przeglądania z przeglądarki Chrome?

- Jak wyłączyć powiadomienia przeglądarki w przeglądarce Chrome?

- Jak przywrócić przeglądarkę Chrome?

- Jak usunąć historię przeglądania z przeglądarki Firefox?

- Jak wyłączyć powiadomienia przeglądarki w przeglądarce Firefox?

- Jak przywrócić przeglądarkę Firefox?

- Jak odinstalowac potencjalnie niechciane i/lub złośliwe aplikacje?

- Jak uruchomić urządzenie z Androidem w "Trybie awaryjnym"?

- Jak sprawdzić zużycie baterii przez różne aplikacje?

- Jak sprawdzić wykorzystanie danych przez różne aplikacje?

- Jak zainstalować najnowsze aktualizacje oprogramowania?

- Jak przywrócić system do jego stanu domyślnego?

- Jak wyłączyć aplikacje, które mają uprawnienia administratora?

Usuń historię przeglądania z przeglądarki Chrome:

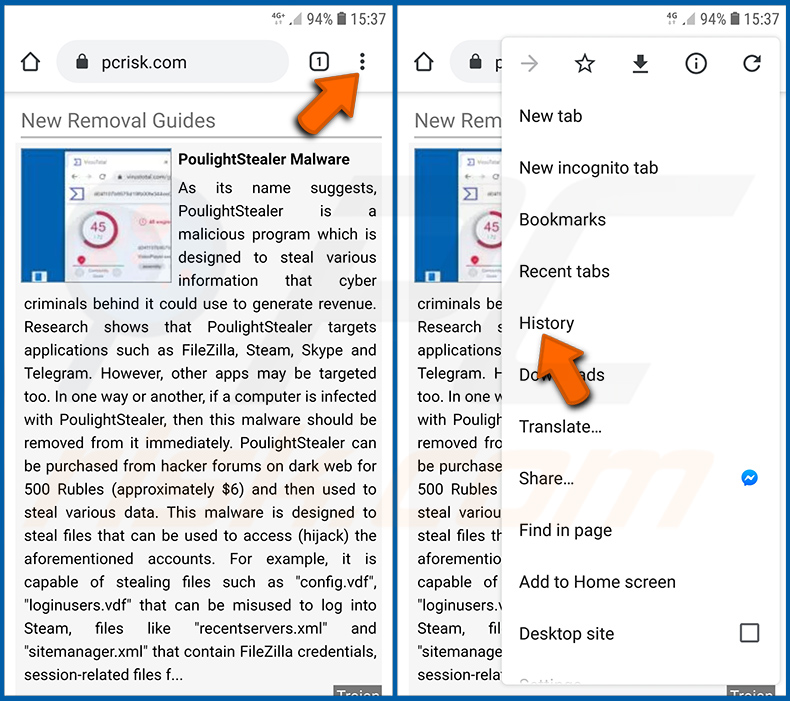

Stuknij przycisk „Menu" (trzy kropki w prawym górnym rogu ekranu) i w otwartym menu rozwijanym wybierz „Historię".

Stuknij „Wyczyść dane przeglądania". Wybierz zakładkę „ZAAWANSOWANE". Wybierz zakres czasu i typy danych, które chcesz usunąć i stuknij „Wyczyść dane".

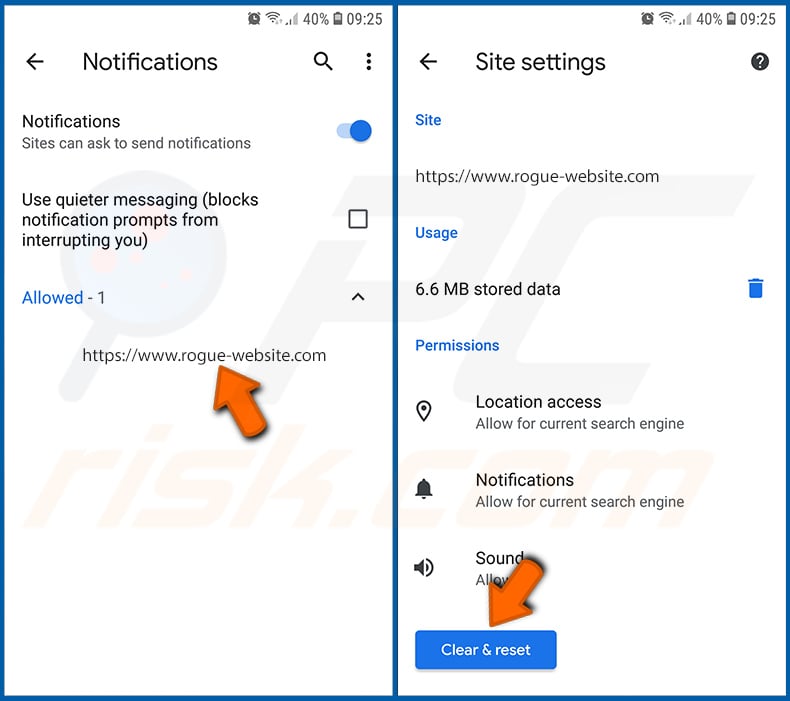

Wyłącz powiadomienia przeglądarki w przeglądarce Chrome:

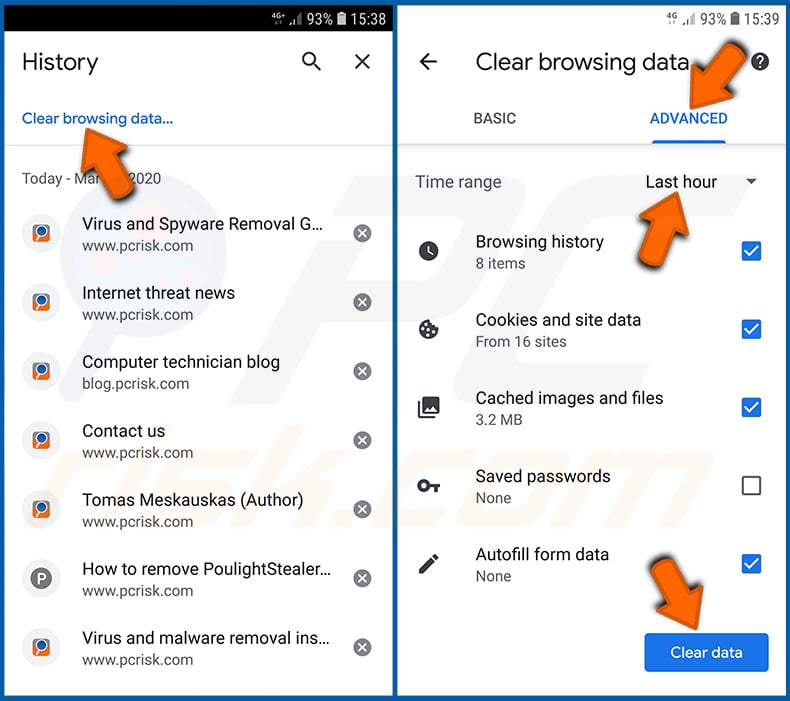

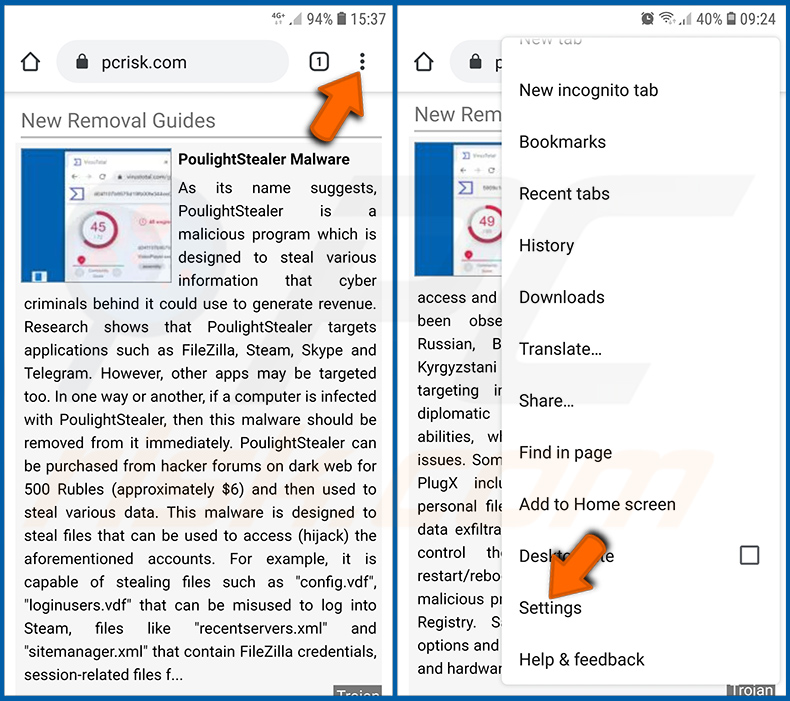

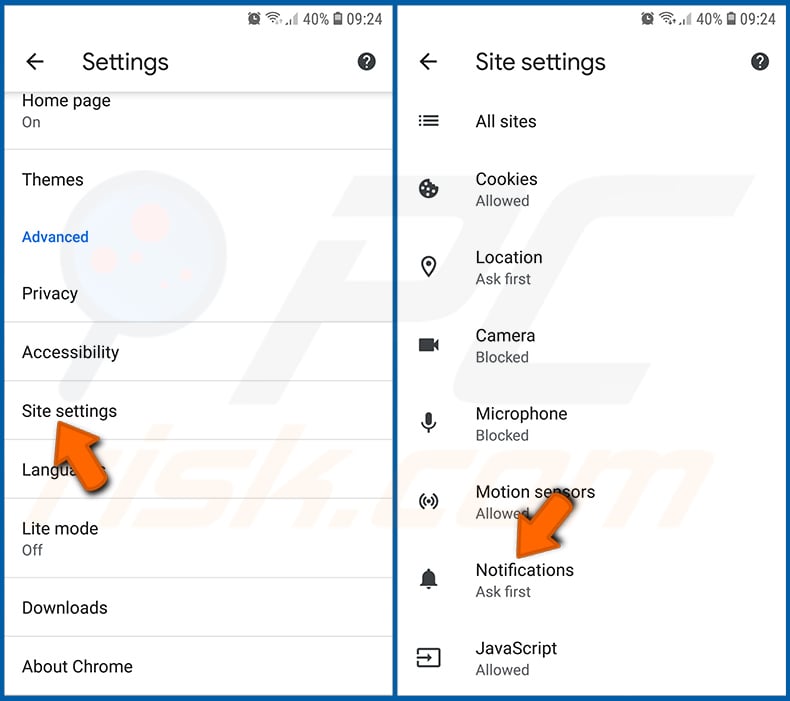

Stuknij przycisk „Menu" (trzy kropki w prawym górnym rogu ekranu) i w otwartym menu rozwijanym wybierz „Ustawienia".

Przewiń w dół, aż zobaczysz opcję „Ustawienia witryny" i kliknij ją. Przewiń w dół, aż zobaczysz opcję „Powiadomienia" i stuknij ją.

Znajdź witryny, które wyświetlają powiadomienia przeglądarki. Stuknij je i kliknij „Wyczyść i zresetuj". Spowoduje to usunięcie uprawnień przyznanych tym witrynom w celu wyświetlania powiadomień. Jednak, jeśli ponownie odwiedzisz tę samą witrynę może ona ponownie poprosić o zgodę. Możesz wybrać czy udzielić tych uprawnień, czy nie (jeśli zdecydujesz się odmówić, witryna przejdzie do sekcji „Zablokowane" i nie będzie już prosić o zgodę).

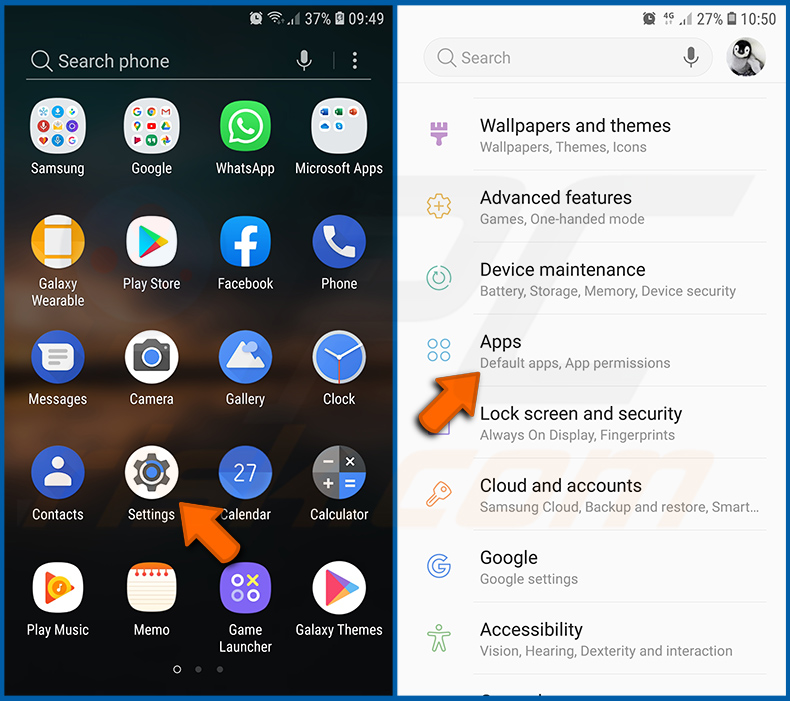

Przywróć przeglądarkę Chrome:

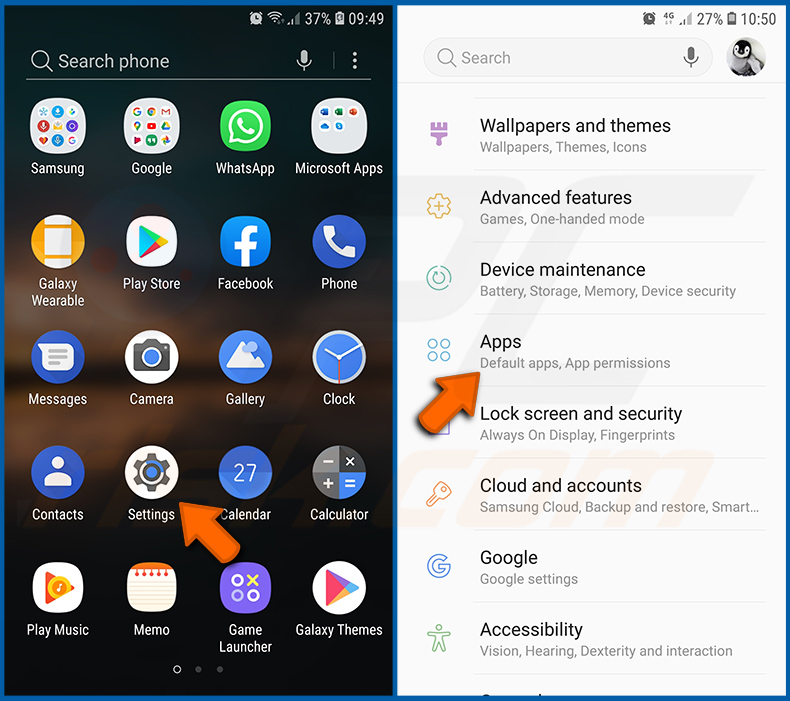

Przejdź do sekcji „Ustawienia". Przewiń w dół, aż zobaczysz „Aplikacje" i stuknij tę opcję.

Przewiń w dół, aż znajdziesz aplikację „Chrome". Wybierz ją i stuknij opcję „Pamięć".

Stuknij „ZARZĄDZAJ PAMIĘCIĄ", a następnie „WYCZYŚĆ WSZYSTKIE DANE" i potwierdź czynność, stukając „OK". Pamiętaj, że przywrócenie przeglądarki usunie wszystkie przechowywane w niej dane. W związku z tym wszystkie zapisane loginy/hasła, historia przeglądania, ustawienia niestandardowe i inne dane zostaną usunięte. Będziesz także musiał ponownie zalogować się do wszystkich stron internetowych.

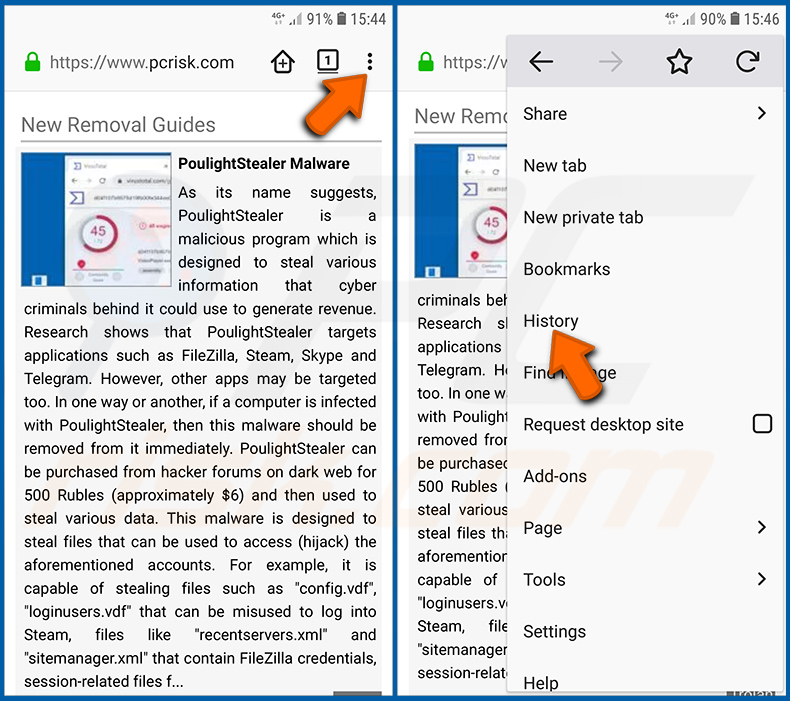

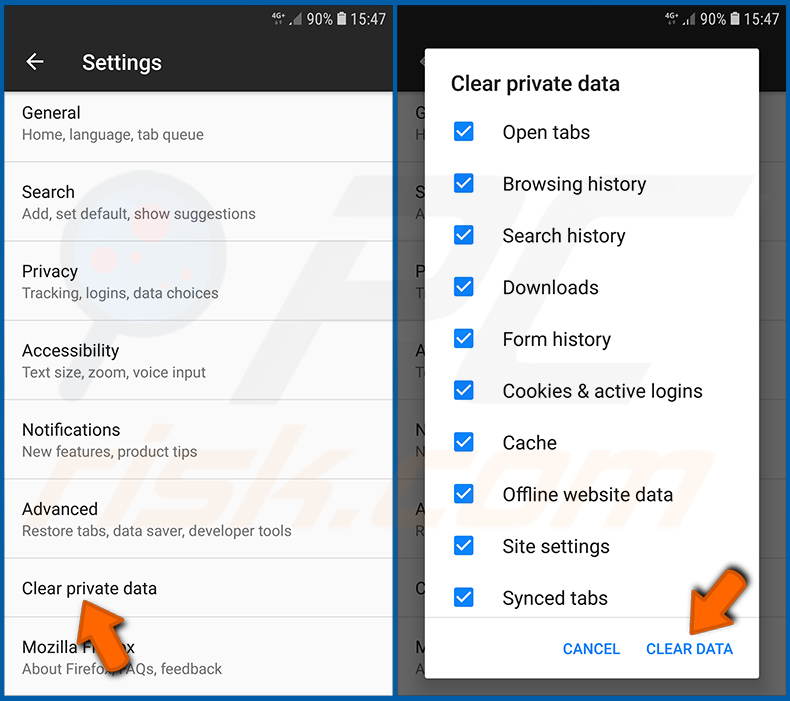

Usuń historię przeglądania z przeglądarki Firefox:

Stuknij przycisk „Menu" (trzy kropki w prawym górnym rogu ekranu) i w otwartym menu rozwijanym wybierz „Historię".

Przewiń w dół, aż zobaczysz „Wyczyść prywatne dane" i stuknij tę opcję. Wybierz typy danych, które chcesz usunąć i stuknij „WYCZYŚĆ DANE".

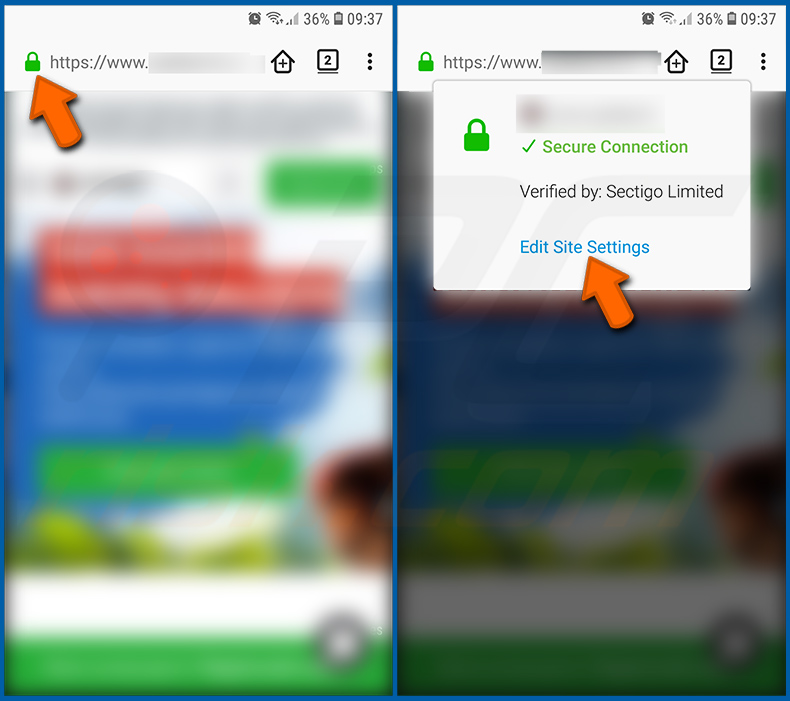

Wyłącz powiadomienia przeglądarki w przeglądarce Firefox:

Odwiedź witrynę, która wyświetla powiadomienia przeglądarki. Stuknij ikonę wyświetlaną po lewej stronie paska adresu URL (ikona niekoniecznie będzie oznaczać „Kłódkę") i wybierz „Edytuj ustawienia witryny".

W otwartym okienku pop-up zaznacz opcję „Powiadomienia" i stuknij „WYCZYŚĆ".

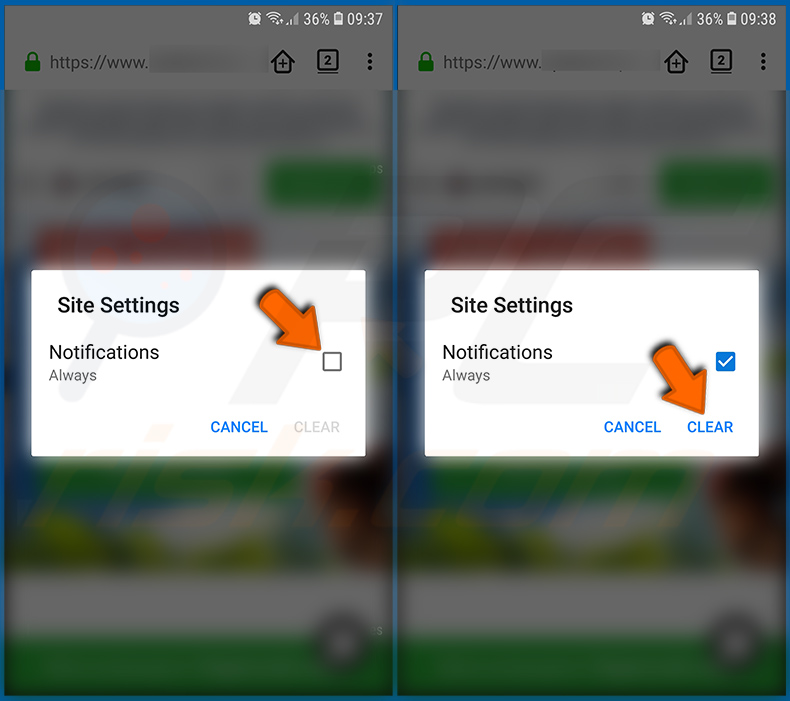

Przywróć przeglądarkę Firefox:

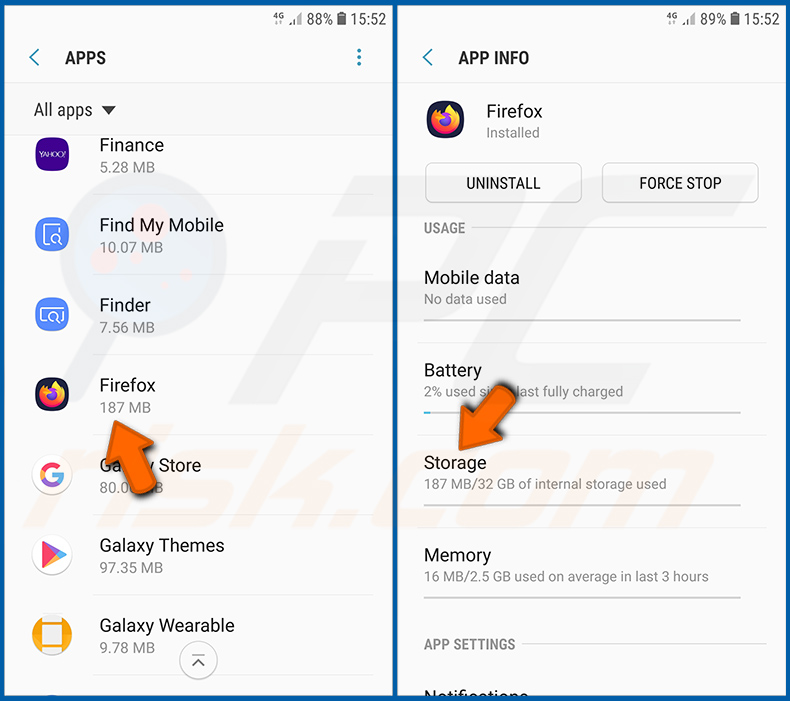

Przejdź do „Ustawień". Przewiń w dół, aż zobaczysz „Aplikacje" i stuknij tę opcję.

Przewiń w dół, aż znajdziesz aplikację „Firefox". Wybierz ją i wybierz opcję „Pamięć".

Stuknij „WYCZYŚĆ DANE" i potwierdź akcję stukając „USUŃ". Pamiętaj, że przywrócenie przeglądarki usunie wszystkie przechowywane w niej dane. W związku z tym wszystkie zapisane loginy/hasła, historia przeglądania, ustawienia niestandardowe i inne dane zostaną usunięte. Będziesz także musiał ponownie zalogować się do wszystkich stron internetowych.

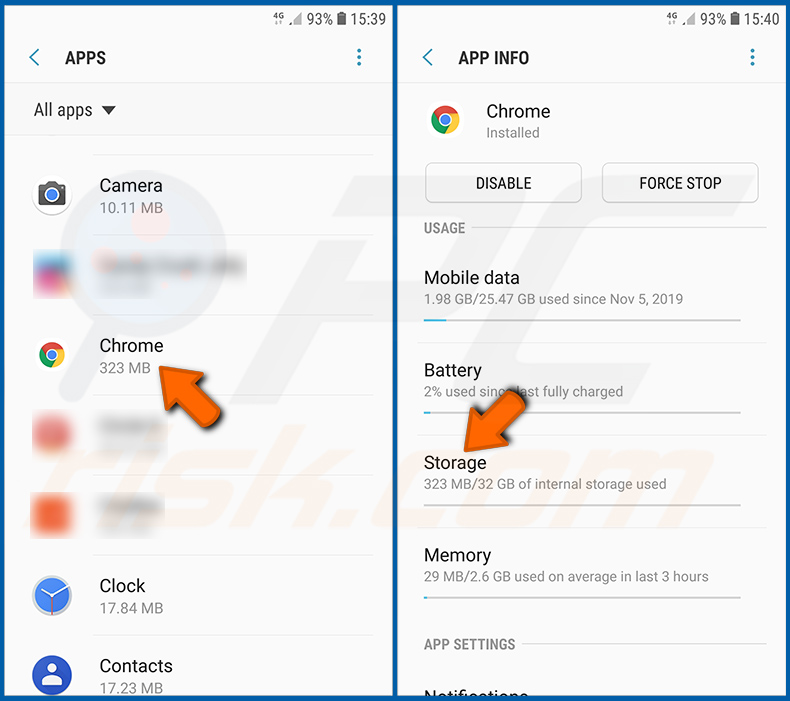

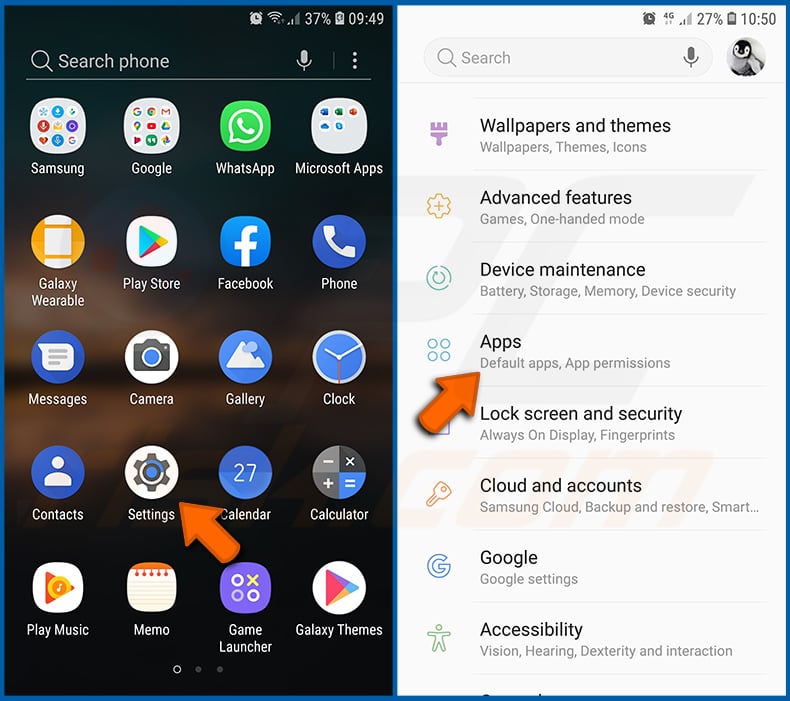

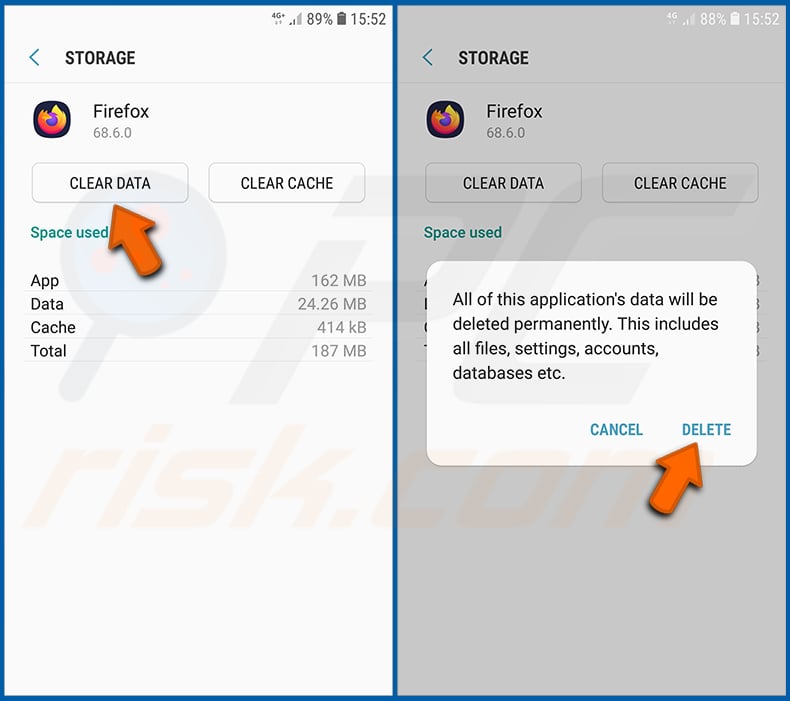

Odinstaluj potencjalnie niechciane i/lub złośliwe aplikacje:

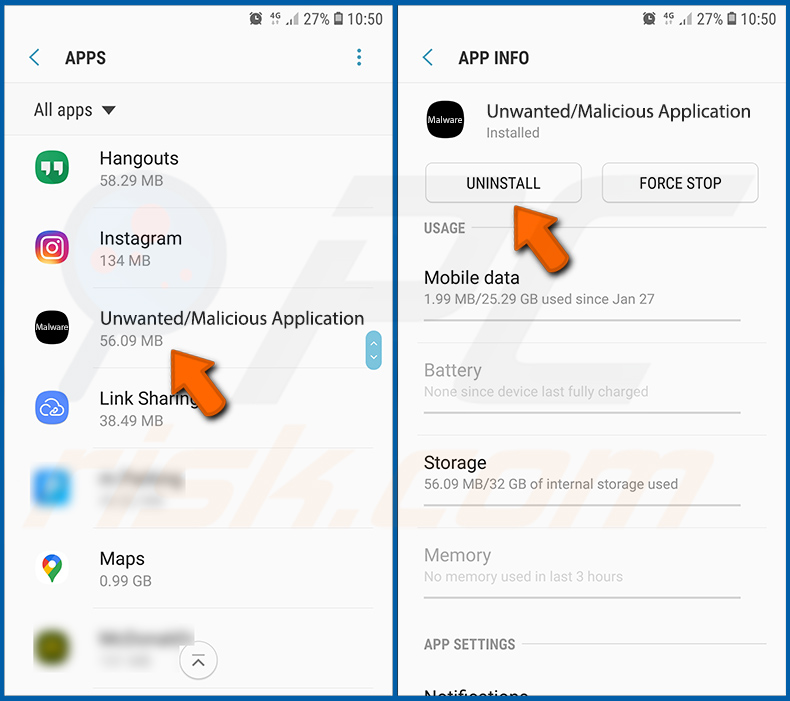

Przejdź do „Ustawień". Przewiń w dół, aż zobaczysz „Aplikacje" i stuknij tę opcję.

Przewiń w dół, aż zobaczysz potencjalnie niechcianą i/lub złośliwą aplikację. Wybierz ją i stuknij „Odinstaluj". Jeśli z jakiegoś powodu nie możesz usunąć wybranej aplikacji (np. wyświetla się komunikat o błędzie), spróbuj użyć „Trybu awaryjnego".

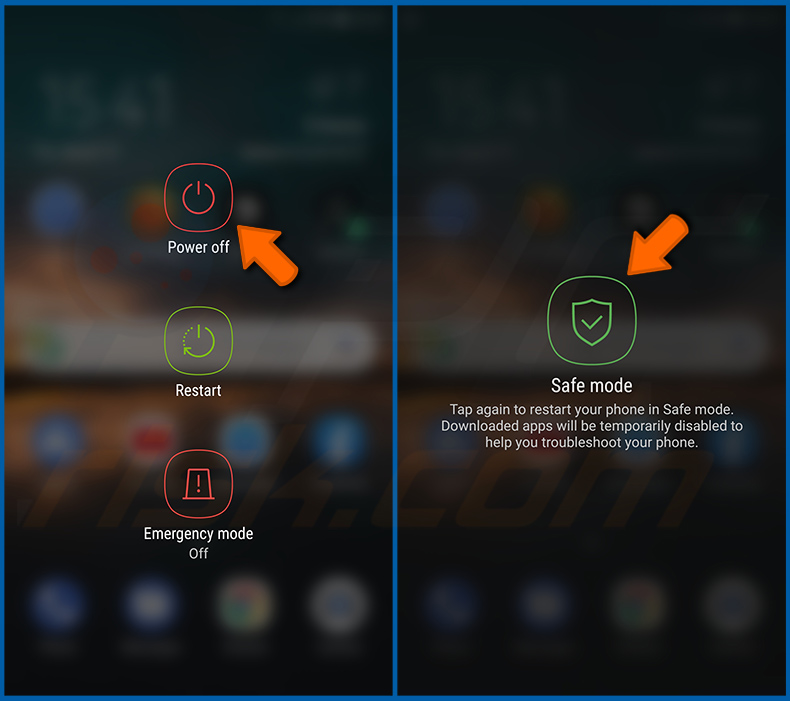

Uruchom urządzenie z Androidem w „Trybie awaryjnym":

„Tryb awaryjny" w systemie operacyjnym Android tymczasowo wyłącza uruchamianie wszystkich aplikacji innych firm. Korzystanie z tego trybu to dobry sposób na diagnozowanie i rozwiązywanie różnych problemów (np. usuwanie złośliwych aplikacji, które uniemożliwiają to, gdy urządzenie działa „normalnie").

Naciśnij przycisk „Zasilanie" i przytrzymaj go, aż zobaczysz ekran „Wyłącz". Stuknij ikonę „Wyłącz" i przytrzymaj ją. Po kilku sekundach pojawi się opcja „Tryb awaryjny" i będzie ją kliknąć, aby ponownie uruchomić urządzenie.

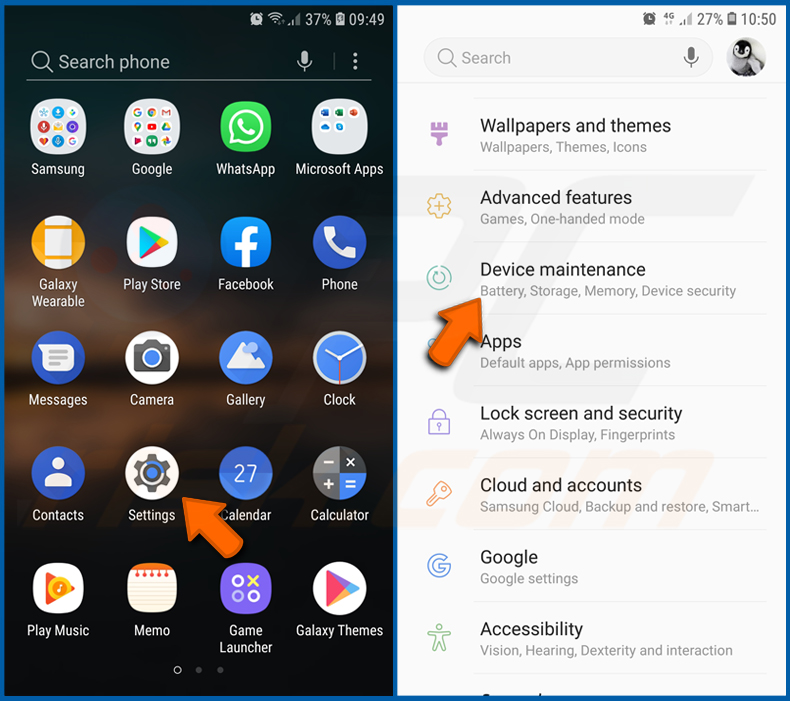

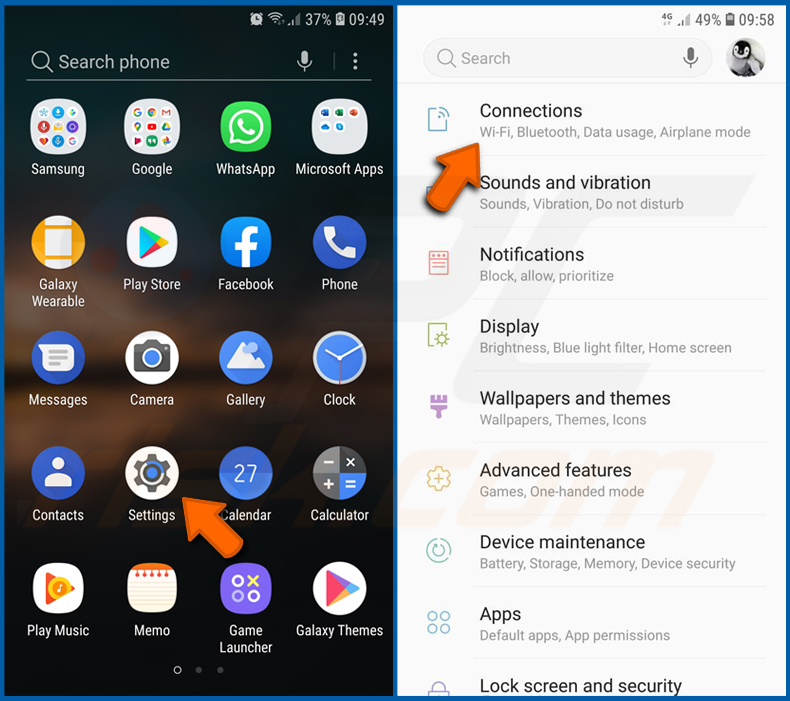

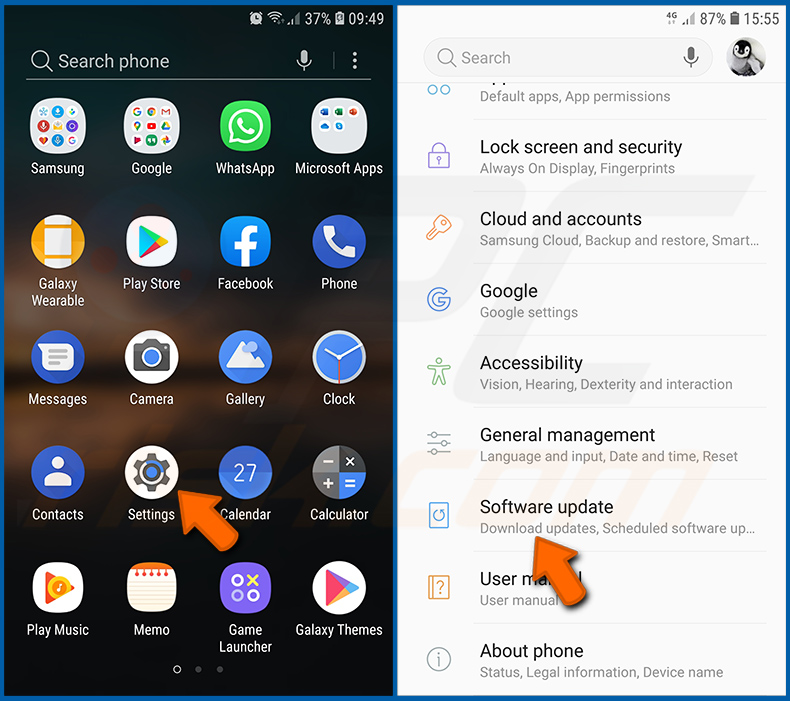

Sprawdź zużycie baterii przez różne aplikacje:

Przejdź do „Ustawień". Przewiń w dół, aż zobaczysz opcję „Konserwacja urządzenia" i stuknij ją.

Stuknij „Baterię" i sprawdź użycie każdej aplikacji. Legalne/oryginalne aplikacje są zaprojektowane tak, aby zużywać jak najmniej energii, aby zapewnić najlepsze wrażenia użytkownika i oszczędzać energię. Dlatego wysokie zużycie baterii może wskazywać, że aplikacja jest złośliwa.

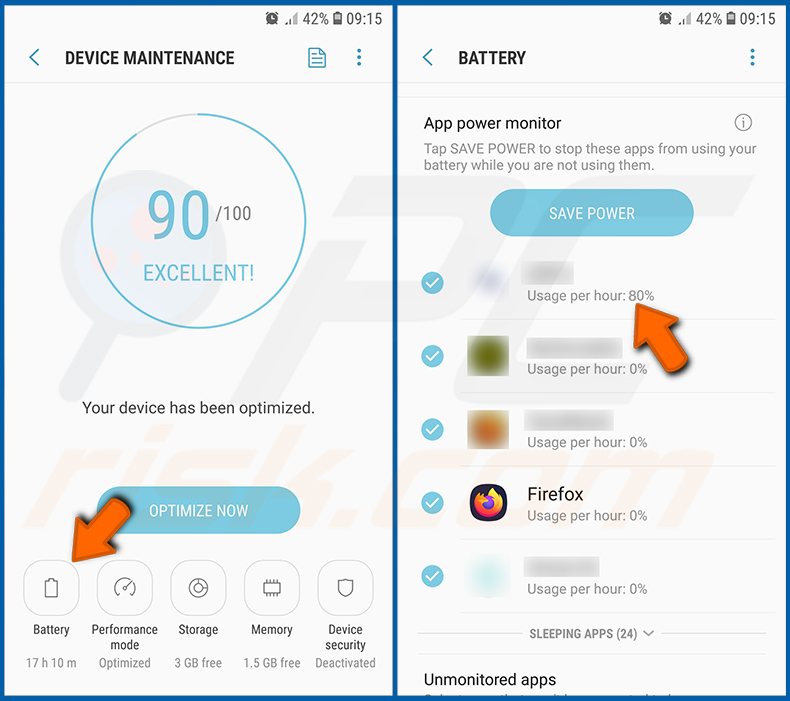

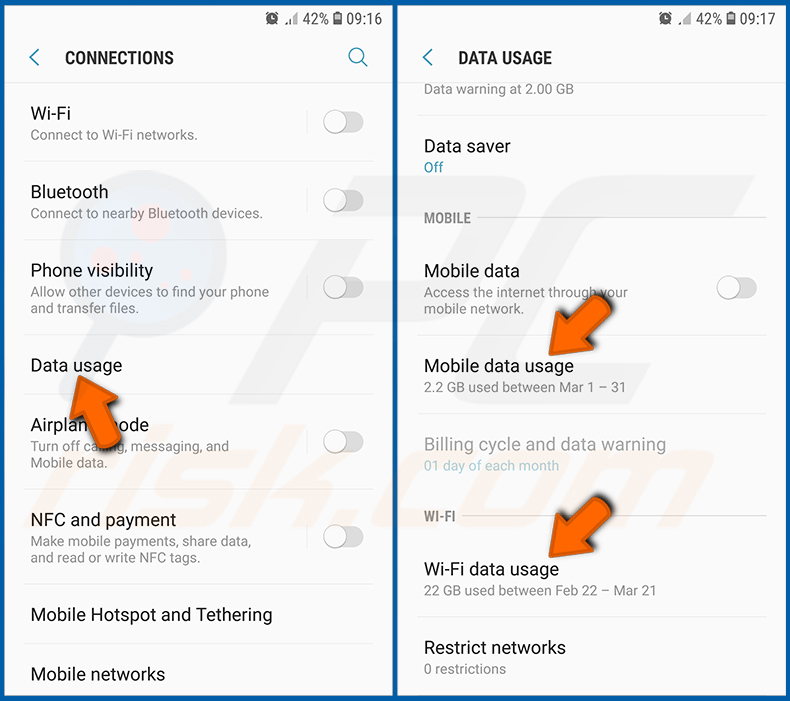

Sprawdź wykorzystanie danych przez różne aplikacje:

Przejdź do „Ustawień". Przewiń w dół, aż zobaczysz opcję „Połączenia" i stuknij ją.

Przewiń w dół, aż zobaczysz „Użycie danych" i wybierz tę opcję. Podobnie jak w przypadku baterii, legalne/oryginalne aplikacje są zaprojektowane tak, aby maksymalnie zminimalizować zużycie danych. Dlatego znaczne wykorzystanie danych może wskazywać na obecność złośliwej aplikacji. Pamiętaj, że niektóre złośliwe aplikacje mogą być zaprojektowane do działania tylko wtedy, gdy urządzenie jest połączone z siecią bezprzewodową. Z tego powodu należy sprawdzić użycie danych mobilnych i Wi-Fi.

Jeśli znajdziesz aplikację, która wykorzystuje znaczące dane, mimo że nigdy jej nie używasz, zdecydowanie zalecamy jej natychmiastowe odinstalowanie.

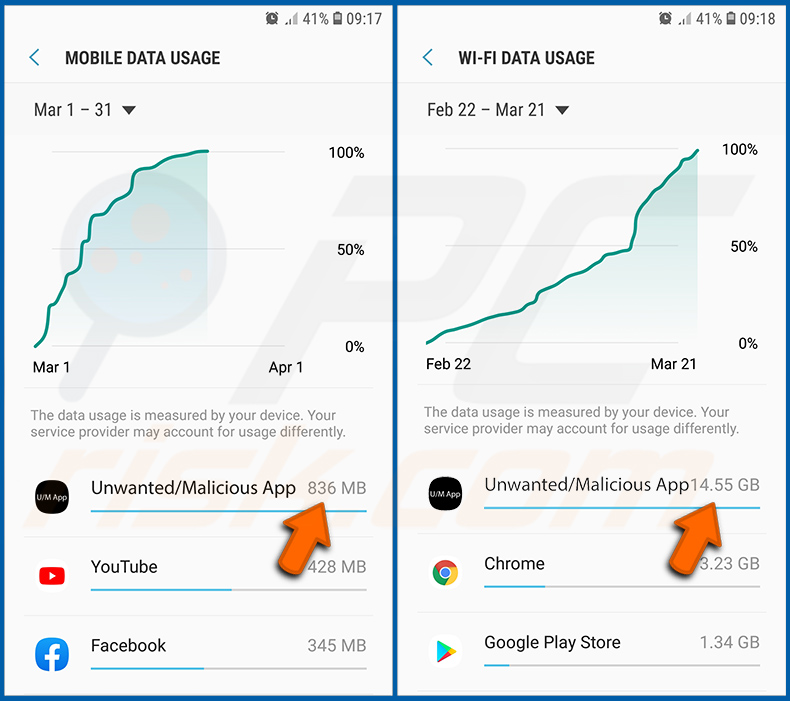

Zainstaluj najnowsze aktualizacje oprogramowania:

Utrzymywanie aktualności oprogramowania to dobra praktyka zapewniająca bezpieczeństwo urządzeń. Producenci urządzeń nieustannie publikują różne łatki bezpieczeństwa i aktualizacje Androida, aby naprawić błędy i luki, które mogą być wykorzystywane przez cyberprzestępców. Nieaktualny system jest znacznie bardziej podatny na ataki. Dlatego zawsze należy upewnić się, że oprogramowanie urządzenia jest aktualne.

Przejdź do „Ustawień". Przewiń w dół, aż zobaczysz opcję „Aktualizacje oprogramowania" i stuknij ją.

Stuknij opcję „Pobierz aktualizacje ręcznie" i sprawdź, czy są dostępne aktualizacje. Jeśli tak, zainstaluj je natychmiast. Zalecamy również włączenie opcji „Pobieraj aktualizacje automatycznie". Pozwoli to systemowi powiadomić cię o wydaniu aktualizacji i/lub zainstalować ją automatycznie.

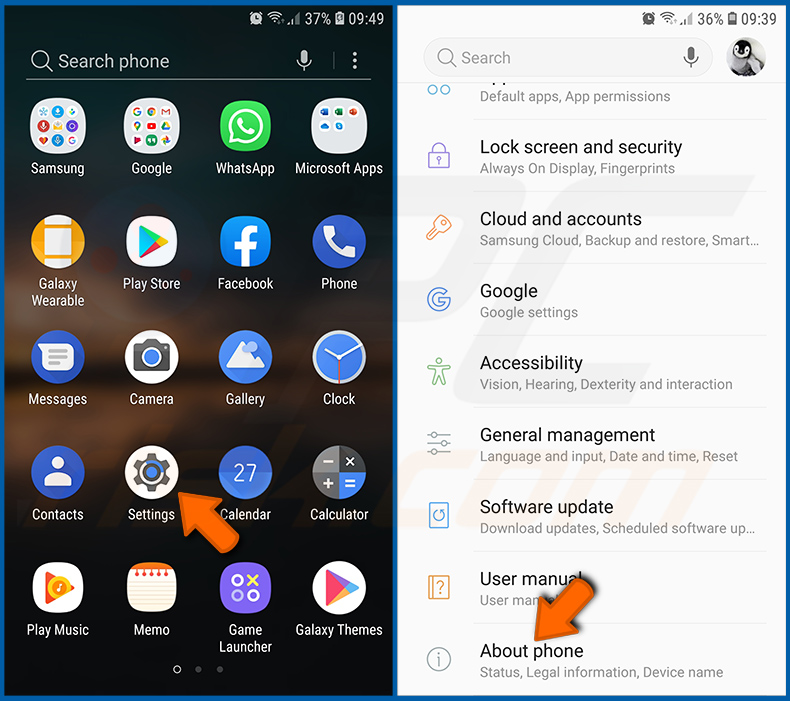

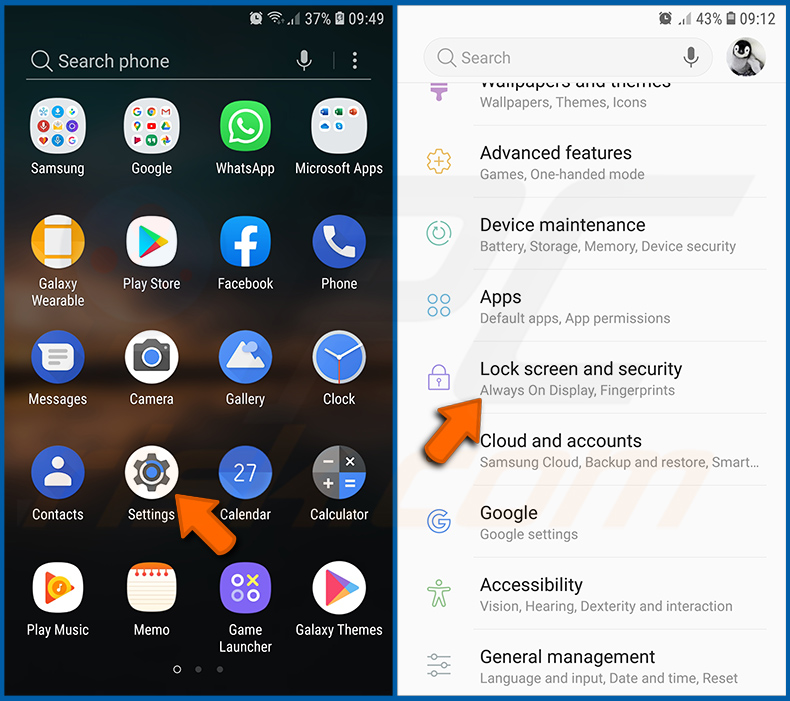

Przywróć system do stanu domyślnego:

Wykonanie „Resetu do ustawień fabrycznych" to dobry sposób na usunięcie wszystkich niechcianych aplikacji, przywrócenie ustawień systemowych do wartości domyślnych i ogólne wyczyszczenie urządzenia. Pamiętaj również, że wszystkie dane w urządzeniu zostaną usunięte, w tym zdjęcia, pliki wideo/audio, numery telefonów (przechowywane w urządzeniu, a nie na karcie SIM), wiadomości SMS itd. Oznacza to, że urządzenie zostanie przywrócone do stanu początkowego/fabrycznego.

Możesz także przywrócić podstawowe ustawienia systemowe lub po prostu ustawienia sieciowe.

Przejdź do „Ustawienia". Przewiń w dół, aż zobaczysz opcję „Informacje o telefonie" i stuknij ją.

Przewiń w dół, aż zobaczysz opcję „Przywróć" i stuknij ją. Teraz wybierz akcję, którą chcesz wykonać:

„Przywróć ustawienia" – przywróć wszystkie ustawienia systemowe do domyślnych;

„Przywróć ustawienia sieciowe" – przywróć wszystkie ustawienia związane z siecią do domyślnych;

„Przywróć dane fabryczne" – przywróć cały system i całkowicie usuń wszystkie zapisane dane.

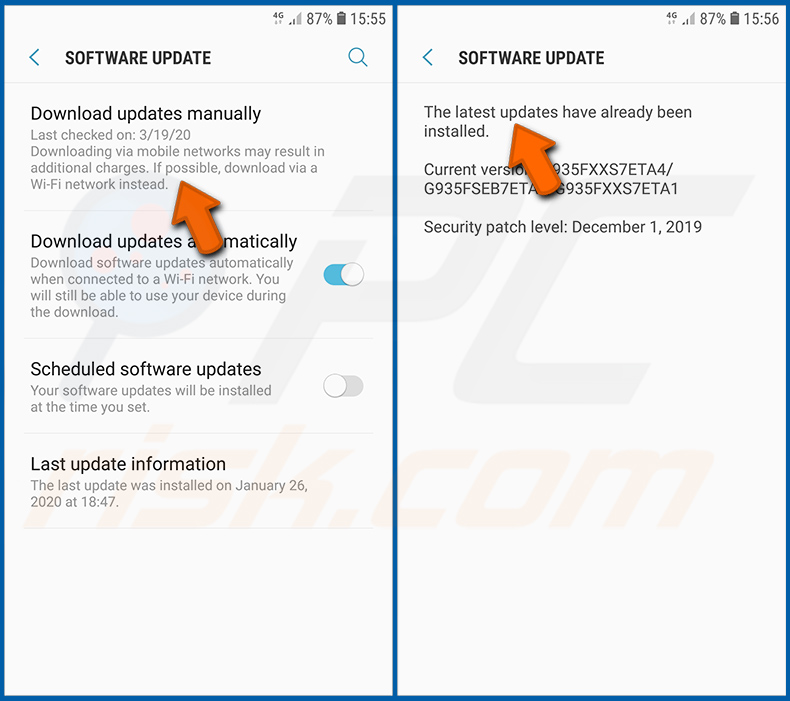

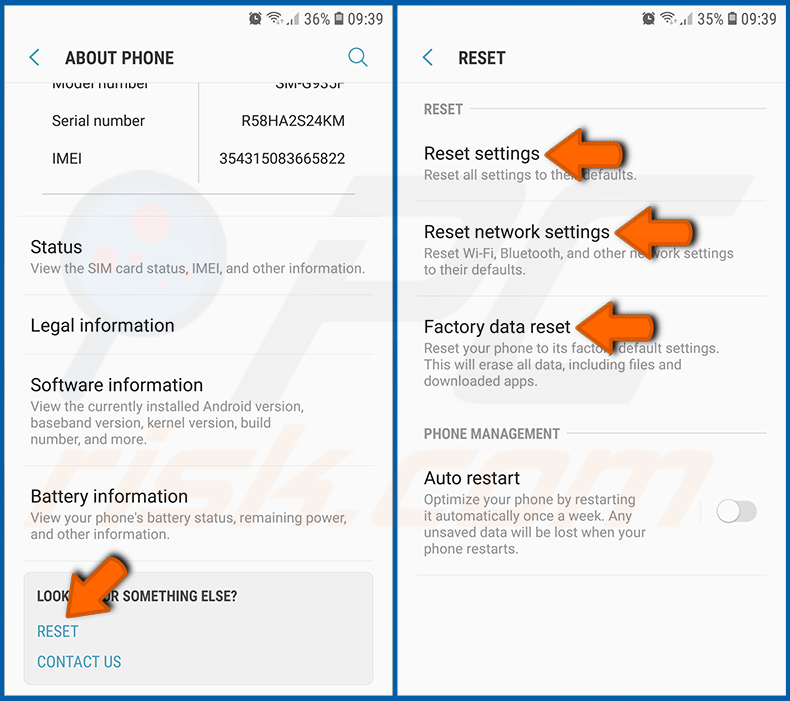

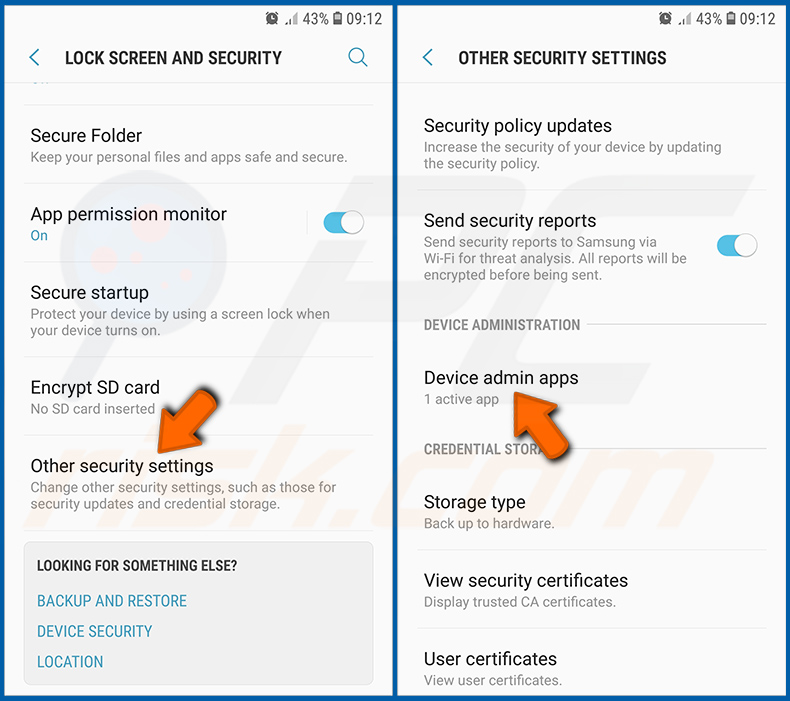

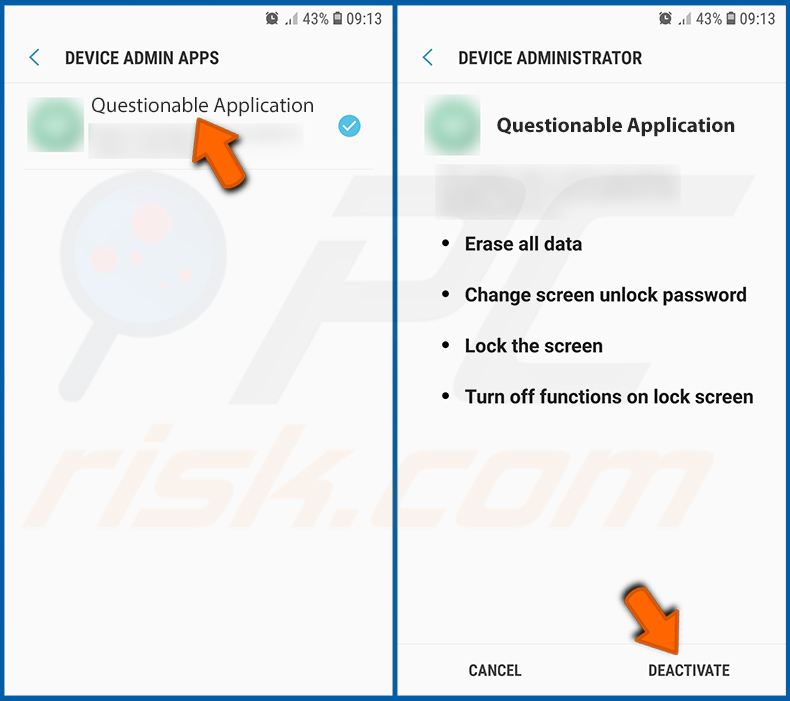

Wyłącz aplikacje, które mają uprawnienia administratora:

Jeśli złośliwa aplikacja uzyska uprawnienia administratora, może poważnie uszkodzić system. Aby urządzenie było jak najbardziej bezpieczne, należy zawsze sprawdzać, które aplikacje mają takie uprawnienia i wyłączać te, które nie powinny.

Przejdź do „Ustawień". Przewiń w dół, aż zobaczysz opcję „Blokadę ekranu i bezpieczeństwo" i stuknij ją.

Przewiń w dół, aż zobaczysz „Inne ustawienia zabezpieczeń". Stuknij tę opcję, a następnie stuknij „Aplikacje administratora urządzenia".

Zidentyfikuj aplikacje, które nie powinny mieć uprawnień administratora. Stuknij je, a następnie stuknij „WYŁĄCZ".

Często zadawane pytania (FAQ)

Moje urządzenie z Androidem zostało zainfekowane ogromnym złośliwym oprogramowaniem. Czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Usuwanie złośliwego oprogramowania rzadko wymaga formatowania.

Jakie są największe problemy, jakie może powodować złośliwe oprogramowanie Tremous?

Zagrożenia związane z infekcją zależą od funkcjonalności programu i sposobu działania cyberprzestępców. Tremendous to bardzo wszechstronny szkodliwy program o szerokim zastosowaniu. Ogólnie rzecz biorąc, tego rodzaju złośliwe oprogramowanie może prowadzić do poważnych problemów prywatności, znacznych strat finansowych, a nawet kradzieży tożsamości.

Jaki jest cel ogromnego złośliwego oprogramowania?

Większość szkodliwych programów służy do generowania przychodów. Jednak cyberprzestępcy mogą również wykorzystywać złośliwe oprogramowanie do rozrywki lub zakłócania procesów (np. stron internetowych, usług, firm, organizacji itp.). Ataki te mogą być przypadkowe lub motywowane osobistymi urazami, haktywizmem, a nawet powodami politycznymi/geopolitycznymi.

W jaki sposób ogromne złośliwe oprogramowanie przeniknęło do mojego urządzenia z Androidem?

Złośliwe oprogramowanie rozprzestrzenia się głównie poprzez pobieranie typu drive-by, oszustwa internetowe, złośliwe reklamy, e-maile/wiadomości spamowe, niewiarygodne źródła pobierania (np. witryny z bezpłatnym oprogramowaniem i witryny stron trzecich, sieci udostępniania P2P itp.), nielegalne narzędzia aktywacyjne („łamania" programów) i fałszywe aktualizacje. Ponadto niektóre złośliwe programy potrafią samorozsyłać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Tak, Combo Cleaner jest przeznaczony do usuwania wszelkiego rodzaju zagrożeń. Jest w stanie wykryć i wyeliminować większość znanych infekcji złośliwym oprogramowaniem. Należy pamiętać, że złośliwe oprogramowanie wysokiej klasy zwykle ukrywa się głęboko w systemach – wykonanie pełnego skanowania systemu jest niezbędne.

▼ Pokaż dyskusję