Uniknij zostania oszukanym przez e-maile oszustwa „Hello Perv"

![]() Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Jakim e-mailem jest „Hello Perv"?

„Hello Perv" to jedno z wielu oszustw przedstawianych jako e-mail z groźbami i żądaniem okupu. W tym przypadku cyberprzestępcy próbują oszukać osoby (odbiorców e-maili) tak, aby uwierzyły, że otrzymali kompromitujące filmy i będą je rozpowszechniać, jeśli ich żądania nie zostaną spełnione.

Nie ma się czym martwić, ponieważ wszystkie oświadczenia oszustwa „Hello Perv" są fałszywe. Najlepszą opcją jest zignorowanie tych twierdzeń i usunięcie tego e-maila.

Przegląd oszustwa e-mailowego „Hello Perv"

Oszuści stojący za tą kampanią twierdzą, że odbiorca odwiedził strony pornograficzne, z których jedna zainfekowała komputer wirusem. Wyjaśniają, że odtwarzając wideo, odbiorca spowodował pobranie i instalację malware. W efekcie komputer został zainfekowany programem, który potrafił nagrywać filmy odbiorcy (za pośrednictwem kamery internetowej).

Cyberprzestępcy twierdzą, że nagrali film przedstawiający masturbację odbiorcy i sfabrykowali go tak, aby sprawiał wrażenie, jakby w tym czasie oglądano pornografię dziecięcą (poprzez włączenie do edycji filmu odbiorcy i pornografii dziecięcej). Twierdzą również, że zebrali wszystkie kontakty, które były przechowywane na komputerze.

Głównym celem tego oszustwa jest oszukanie osób, aby uwierzyły, że te działania zostały przeprowadzone i zachęcenie ich do zapłacenia cyberprzestępcom 500 euro w Bitcoinach (na podany portfel Bitcoin).

Twierdzą, że filmy zostaną usunięte po otrzymaniu płatności. Jednak, jeśli transakcja nie zostanie dokonana w ciągu 24 godzin, rozpowszechnią film, wysyłając go do wszystkich kontaktów użytkownika. Próbują także wmówić osobom, że mogą monitorować wszystko, co użytkownicy robią na swoich komputerach.

Twierdzenia te są fałszywe i nie należy im ufać. Jeśli otrzymasz tego e-maila, po prostu go zignoruj/usuń i nigdy nie ufaj podobnym oszustwom.

| Nazwa | Hello Perv Email Scam |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Objawy | Nieautoryzowane zakupy w internecie, zmiana hasła do konta internetowego, kradzież tożsamości, nielegalny dostęp do komputera. |

| Metody dystrybucji | Zwodnicze e-maile, fałszywe reklamy pop-up online, techniki zatruwania wyszukiwarek, błędnie napisane domeny. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, strata pieniężna, kradzież tożsamości. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Podobnych oszustw jest wiele. Inne przykłady to: I Hacked Your Device, I Am A Spyware Software Developer i So I'm The Hacker Who Broke Your Email. Te e-maile są często wykorzystywane do oszukiwania osób, aby uwierzyły, że cyberprzestępcy nagrali poniżające i kompromitujące filmy lub zrobili tego typu zdjęcie.

Głównym celem jest zwykle wyłudzenie pieniędzy od osób poprzez żądanie zapłaty okupu (za pośrednictwem kryptowaluty). Jednak inne kampanie spamowe infekują komputery wirusami wysokiego ryzyka, takimi jak LokiBot, TrickBot, Emotet, AZORult, Adwind itd.

Oszuści wysyłają e-maile zawierające złośliwe załączniki, takie jak dokumenty Microsoft Office, dokumenty PDF, pliki wykonywalne (.exe), pliki archiwów itp. Po otwarciu załączniki te pobierają i instalują infekcje komputerowe, które następnie powodują inne infekcje (takie jak ransomware), straty finansowe, problemy z bezpieczeństwem, prywatnością itd.

Wirusy rozsyłają się za pomocą złośliwych załączników do e-maili, kradnąc hasła i loginy, dane bankowe i inne wrażliwe informacje, które można wykorzystać do generowania przychodów.

Otrzymujemy wiele opinii od zaniepokojonych użytkowników na temat tego oszukańczego e-maila. Oto najpopularniejsze pytanie, jakie otrzymujemy:

Pyt.: Cześć, zespole pcrisk.com. Otrzymałem e-mail z informacją, że ktoś włamał się do mojego komputera i że mają moje wideo. Teraz proszą o okup w Bitcoinach. Myślę, że to musi być prawda, ponieważ w e-mailu podano moje prawdziwe imię i nazwisko oraz hasło. Co powinienem zrobić?

Odp.: Nie przejmuj się tym e-mailem. Ani hakerzy, ani cyberprzestępcy nie zinfiltrowali/nie zhakowali twojego komputera i nie ma żadnego filmu przedstawiającego oglądanie przez ciebie filmów pornograficznych.

Po prostu zignoruj wiadomość i nie wysyłaj żadnych Bitcoinów. Twój adres e-mail, imię i nazwisko oraz hasło zostały prawdopodobnie skradzione z zaatakowanej witryny, takiej jak Yahoo (naruszenia tych witryn są częste). Jeśli masz wątpliwości, możesz sprawdzić, czy twoje konta nie zostały przejęte, odwiedzając witrynę haveibeenpwned.

Jak kampanie spamowe infekują komputery?

Złośliwe załączniki (rozsyłane za pośrednictwem e-maili) infekują komputery po ich otwarciu. Komputer nie może zostać zainfekowany bez uprzedniego otwarcia załącznika. Przykładowo, jeśli e-mail zawiera dokument Microsoft Office, po otwarciu zostanie wyświetlona prośba o włączenie poleceń makr. Włączenie ich umożliwi zainfekowanemu dokumentowi pobranie i zainstalowanie złośliwego programu.

Jeśli załącznik jest plikiem archiwum, będzie zawierał plik wykonywalny (lub inny plik), którego otwarcie spowoduje również pobranie i instalację infekcji komputerowej. Dlatego załącznik należy najpierw otworzyć, niezależnie od formatu pliku.

Jak uniknąć instalacji malware?

Nie pobieraj/otwieraj załączników (ani linków internetowych) bez uprzedniego dokładnego przestudiowania otrzymanego e-maila. Jeśli e-mail wydaje się nieistotny lub został otrzymany z podejrzanego, nieznanego/niewiarygodnego adresu e-mail, lepiej nie otwierać załącznika lub linku do strony internetowej.

Ponadto do pobierania lub instalowania oprogramowania nie należy korzystać z programów do pobierania oprogramowania stron trzecich, instalatorów, nieoficjalnych witryn, sieci peer-to-peer i innych podobnych źródeł. Narzędzia pobierania często zarabiają na promowaniu fałszywych aplikacji, które mogą powodować niechciane instalacje, a nawet infekcje komputerowe.

Ostrożnie instaluj i pobieraj oprogramowanie oraz sprawdzaj wszystkie „Niestandardowe", „Zaawansowane" ustawienia/opcje i inne podobne sekcje konfiguracji pobierania/instalacji. Odznacz oferty instalacji niechcianego oprogramowania i dopiero wtedy zakończ pobieranie/instalację. Aktualizuj swoje oprogramowanie za pomocą wbudowanych funkcji lub narzędzi zapewnionych przez oficjalnych twórców oprogramowania.

Korzystanie z nieoficjalnych/fałszywych aktualizacji może spowodować instalację złośliwych programów zamiast aktualizacji lub poprawek. Używaj pakietu Microsoft Office 2010 lub nowszego, ponieważ nowsze wersje zawierają tryb „Widoku chronionego", który zapobiega instalowaniu/pobieraniu infekcji komputerowych pobranych (zainfekowanych) załączników.

Jeśli otworzyłeś już złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner, aby automatycznie usunąć obecne malware.

Tekst prezentowany w wiadomości e-mail „Hello Perv":

Temat: You are my victim.

Hello, Perv.

You've been looking at porn sites recently .

One at them had my virus on it .

When u started its video, your computer downloaded and launched my malicious software.

After that, I started your camera and recorded a video at u masturbating .

I've gathered all its contacts from your computer.

After that, I put together a video at your Masturbation and added videos with child porn.

In my version at its video, u masturbate to sex with kids.

I'm giving u its opportunity to save your life!

Below I will provide u with its address at My bitcoin wallet.

Send me 500 EURO in BTC.

BTC wlt - 1Pdf1QMXH7e9957vhMskAFKQNi79eoa9Rm, 1JVMTup4zuS1JMGXAYYRgvyr2PUmNnY6g2

(If you don't know what bitcoin / write to buy bitcoin in Google)You have 24 hours after reading its letter.

As soon as my wallet receives its payment , its system will automatically destroy all its dirt that I made.

If u need more time , open its notebook and write " Plz 48"

In that case , u'll have 48 hours to send me its money.

If after a time, I do not see its money in my wallet .

I'll send my dirt to all your colleagues and friends right away.

I can see everything u're doing on your computer , so don't try to trick me.

If I understand that u're just stalling, I will immediately send dirt on your contacts!

Hurry u have little time, save your life!

Drugi wariant e-maila spamowego „Hello Perv":

Tekst prezentowany w tym e-mailu:

Temat: Hi perv. I recorded you masturbating! I have captured '*********.mp4'!

ATTN: *********

THIS IS NOT A JOKE - I AM DEAD SERIOUS!

Hi perv,

The last time you visited a p0rnographic website with teens,

you downloaded and installed software I developed.My program has turned on your camera and recorded

the process of your masturbation.My software has also downloaded all your email contact lists

and a list of your friends on Facebook.I have both the '*********.mp4' with your masturbation

as well as a file with all your contacts on my hard drive.You are very perverted!

If you want me to delete both the files and keep the secret,

you must send me Bitcoin payment. I give you 72 hours for payment.If you don't know how to send Bitcoins, visit Google.

Send 2.000 USD to this Bitcoin address immediately:

3JkyLvpShtrCRFyxnooCD7dQ6n4oBmVtD7

(copy and paste)1 BTC = 3,580 USD right now, so send exactly 0.567380 BTC

to the address provided above.

Do not try to cheat me!

As soon as you open this Email I will know you opened it.This Bitcoin address is linked to you only,

so I will know if you sent the correct amount.

When you pay in full, I will remove the files and deactivate my program.If you don't send the payment, I will send your masturbation video

to ALL YOUR FRIENDS AND ASSOCIATES from your contact list I hacked.Here are the payment details again:

Send 0.567380 BTC to this Bitcoin address:

----------------------------------------

3JkyLvpShtrCRFyxnooCD7dQ6n4oBmVtD7, 32r5aJ5KAN7Q1mEd1a9xUhtHh5JfpYkrKX

----------------------------------------You саn visit police but nobody will help you. I know what I am doing.

I don't live in your country and I know how to stay anonymous.Don't try to deceive me - I will know it immediately - my spy ware is

recording all the websites you visit and all keys you press.

If you do - I will send this ugly recording to everyone you know,

including your family.Don't cheat me! Don't forget the shame and if you ignore this message your

life will be ruined.I am waiting for your Bitcoin payment.

If you need more time to buy and send 0.567380 BTC,

open your notepad and write '48h plz'.

I will consider giving you another 48 hours before I release the vid.Anonymous Hacker

Lekko zaktualizowany wariant tego e-maila:

Tekst prezentowany w tym oszulańczym e-mailu presented:

Temat: MPORTANT! You have been recorded masturbating! I have Support.mp4!

Hi there,

The last time you visited a porn website with teens,

you downloaded and installed the software I developed.

My program has turned on your camera and recorded

the process of your masturbation.

My software has also grabbed all your email contact lists

and a list of your friends on Facebook.

I have the - Support.mp4 - with you jerking off to teens

as well as a file with all your contacts on my computer.

You are very perverted!

If you want me to delete both the files and keep the secret,

you must send me Bitcoin payment. I give you 72 hours for the payment.

If you don't know how to pay with Bitcoin, visit Google and search.

Send 2.000 USD to this Bitcoin address as soon as possible:

375aStdNuAL2mnBpPGX6RZBPDU5YGCh78B

(copy and paste)

1 BTC = 3,850 USD right now, so send exactly 0.523250 BTC

to the address provided above.

Do not try to cheat me!

As soon as you open this Email I will know you opened it.

I am tracking all actions on your device.

This Bitcoin address is linked to you only,

so I will know when you send the correct amount.

When you pay in full, I will remove both files and deactivate my program.

If you don't send the payment, I will send your masturbation video

to ALL YOUR FRIENDS AND ASSOCIATES from your contact lists I hacked.

Here are the payment details again:

Send 0.523250 BTC to this Bitcoin address:

----------------------------------------

375aStdNuAL2mnBpPGX6RZBPDU5YGCh78B

----------------------------------------

You саn visit police but nobody can help you. I know what I am doing.

I don't live in your country and I know how to stay anonymous.

Don't try to deceive me - I will know it immediately - my spy software is

recording all the websites you visit and all keys you press.

If you do - I will send this ugly recording to everyone you know,

including your family.

Don't cheat me! Don't forget the shame and if you ignore this message your

life will be ruined.

I am waiting for your Bitcoin payment.

You have 72 hours left.

Anonymous Hacker

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest Spam Hello Perv?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

Jak rozpoznać złośliwy e-mail?

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

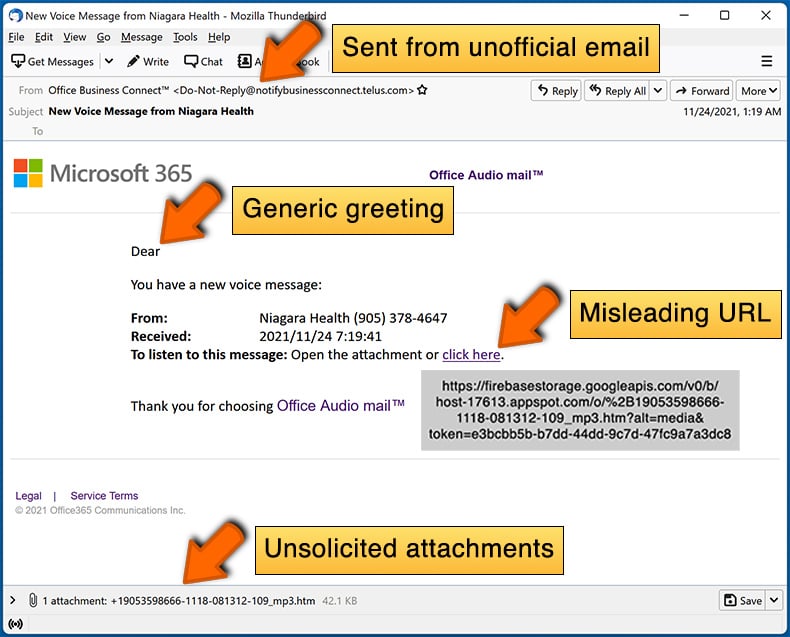

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Dlaczego otrzymałem tego e-maila?

E-maile spamowe nie mają charakteru osobistego, nawet jeśli zawierają szczegółowe informacje istotne dla odbiorców. Ta poczta jest rozpowszechniana w ramach masowych kampanii, dlatego tysiące użytkowników otrzymuje identyczne e-maile.

Czy mój komputer rzeczywiście został zhakowany i czy nadawca ma jakieś informacje?

Nie, wszystkie twierdzenia zawarte w e-mailu „Hello Perv" są fałszywe. Oznacza to, że urządzenie odbiorcy nie zostało zainfekowane, a nadawca nie uzyskał żadnych treści kompromitujących (np. nagrań odbiorcy o charakterze jednoznacznie seksualnym itp.).

Jak cyberprzestępcy zdobyli moje hasło do poczty e-mail?

Oszuści najczęściej zdobywają dane logowania do poczty e-mail poprzez oszustwa phishingowe (np. fałszywe strony logowania do konta, procesy weryfikacji za pomocą danych uwierzytelniających e-mail, formularze rejestracyjne itp.). Dlatego jest bardzo prawdopodobne, że padłeś ofiarą takiego oszustwa. Mniej prawdopodobne scenariusze obejmują zdobycie tych informacji przez cyberprzestępców w wyniku naruszenia danych po stronie użytkownika lub, a co jest jeszcze mniej prawdopodobne, po stronie dostawcy usług.

Wysłałem kryptowalutę na adres podany w tym e-mailu, czy mogę odzyskać pieniądze?

Żadne transakcje kryptowalutowe nie są praktycznie nieodwracalne ze względu na ich praktycznie niewykrywalny charakter.

Podałem swoje dane osobowe, gdy zostałem oszukany przez e-mail spamowy. Co powinienem zrobić?

Jeśli podałeś swoje dane do logowania – natychmiast zmień hasła do wszystkich potencjalnie ujawnionych kont i powiadom ich oficjalne wsparcie. Jeśli jednak ujawniłeś inne dane prywatne (np. dane dowodu osobistego, zdjęcia/skany paszportu, numery kart kredytowych itp.) – niezwłocznie skontaktuj się z odpowiednimi władzami.

Przeczytałem wiadomość spamową, ale nie otworzyłem załącznika. Czy mój komputer jest zainfekowany?

Nie, samo przeczytanie e-maila jest nieszkodliwe. Infekcje są wyzwalane w momencie otwarcia złośliwych załączników lub łączy.

Pobrałem i otworzyłem plik załączony do wiadomości spamowej. Czy mój komputer jest zainfekowany?

Jeśli otwierany plik był plikiem wykonywalnym (.exe, .run itp.) – najprawdopodobniej tak – ponieważ tego typu pliki niemal bez przerwy powodują infekcje. Można jednak uniknąć infekcji, jeśli jest to dokument (.doc, .xls, .one, .pdf itp.). Te formaty mogą wymagać dodatkowej interakcji (np. włączenia poleceń makr, kliknięcia osadzonej zawartości itp.), aby rozpocząć pobieranie/instalowanie malware.

Czy Combo Cleaner usunie infekcje malware obecne w załącznikach do e-maili?

Tak, Combo Cleaner jest w stanie wykryć i usunąć większość znanych infekcji złośliwym oprogramowaniem. Należy podkreślić, że ponieważ wyrafinowane malware zwykle ukrywa się głęboko w systemach, najważniejsze jest wykonanie pełnego skanowania systemu.

▼ Pokaż dyskusję