Jak zidentyfikować takie oszustwa, jak „You Are Now On The Radar Of An International Group Of Hackers"

![]() Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Czym jest „You Are Now On The Radar Of An International Group Of Hackers"?

Podczas sprawdzania e-maila odkryliśmy, że jest to zwodnicza wiadomość podszywająca się pod groźbę hakera. Oszust odpowiedzialny za tę wiadomość zamierza oszukać odbiorców, aby pomyśleli, że kompromitujące filmy zostaną udostępnione innym osobom, jeśli nie spełnią określonych wymagań. Tego typu e-maile są powszechnie określane jako oszustwa sekstorsyjne.

Więcej informacji o oszustwie e-mailowym „You Are Now On The Radar Of An International Group Of Hackers"

Oszust rozpoczyna e-mail od stwierdzenia, że odbiorca ma poważne kłopoty, ale namawia go, aby nie wpadał natychmiast w panikę, stwierdzając, że istnieje potencjalne wyjście. Następnie w e-mailu znajduje się informacja, że odbiorca jest inwigilowany przez międzynarodową grupę hakerów, która pod względem wiedzy specjalistycznej i skali przewyższa osławioną grupę Anonymous.

Oszust twierdzi również, że odbiorca został przyłapany na oglądaniu wysoce kontrowersyjnych i niekonwencjonalnych filmów dla dorosłych, co oszust uważa za naganne. Oszust twierdzi, że dwa miesiące wcześniej zainstalował oprogramowanie szpiegowskie na urządzeniach odbiorcy i uzyskał dostęp do wszystkich jego urządzeń, w tym telefonu, poprzez okienko pop-up w witrynie dla dorosłych.

Następnie oszust grozi, że roześle kompromitujące filmy odbiorcy do wszystkich osób znajdujących się na jego liście kontaktów, jeśli w ciągu 48 godzin nie przeleje on 1 490 $ w Bitcoinach na podany portfel kryptowalutowy.

Odbiorca jest również ostrzegany przed odpowiadaniem na e-mail, kontaktowaniem się z organami ścigania lub próbami resetowania swoich urządzeń, twierdząc, że oszust ma dostęp do wszystkich jego urządzeń i może śledzić ich ruchy.

Celem tego oszustwa jest wyłudzenie pieniędzy od odbiorcy poprzez wykorzystanie strachu i zawstydzenia. Odbiorcy nie powinni spełniać żądań przedstawionych w oszukańczej wiadomości, ponieważ twierdzenia nadawcy są nieprawdziwe. Groźba posiadania kompromitujących filmów i dostępu do urządzeń osobistych jest sfabrykowana, aby wzbudzić strach i zmusić odbiorcę do dokonania płatności.

| Nazwa | You Are Now On The Radar Of An International Group Of Hackers Email Scam |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywe twierdzenie | Odbiorca jest inwigilowany przez międzynarodową grupę hakerów |

| Adres portfela kryptowalutowego cyberprzestępców | 13RuNi9xhDN5ngYy251h4WFDYoE3VA4kPJ |

| Przebranie | List od hakerów |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do komputera. |

| Metody dystrybucji | Zwodnicze e-maile, fałszywe reklamy pop-up online, techniki zatruwania wyszukiwarek, błędnie napisane domeny. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, strata pieniężna, kradzież tożsamości. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Ogólne informacje o podobnych e-mailach oszukańczych

Takie e-maile, zwane oszustwami sekstorsyjnymi, opierają się na strachu i oszustwie w celu wyłudzenia pieniędzy od odbiorców. Zwykle twierdzą, że mają kompromitujące filmy lub informacje o odbiorcy i grożą ich rozpowszechnieniem, jeśli nie dokonają płatności. Twierdzenia te są jednak często bezpodstawne, a oszuści nie mają żadnych faktycznych dowodów.

Odbiorcy nie powinni kontaktować się z oszustem. Powinni natomiast powstrzymać się od dokonywania jakichkolwiek płatności i zgłosić oszustwo władzom. Należy wspomnieć, że tego rodzaju e-maile mogą zostać wykorzystane do nakłonienia odbiorców do aktywowania złośliwego oprogramowania na ich komputerach.

Przykładami podobnych oszustw są: "Operating System Was Compromised Under My Direction", "Hello My Perverted Friend", "This Email Concerns Your Information Security".

Jak kampanie spamowe infekują komputery?

Odbiorcy mogą nieumyślnie złamać zabezpieczenia swoich komputerów za pośrednictwem poczty e-mail, wchodząc w interakcję ze złośliwymi załącznikami lub klikając łącza przekierowujące do witryn zawierających złośliwe oprogramowanie. Na przykład załącznik do e-maila może udawać nieszkodliwy dokument, taki jak plik Word lub PDF, ale w rzeczywistości zawiera malware w postaci pliku wykonywalnego.

Ponadto fałszywe e-maile mogą nakłonić odbiorców do kliknięcia pozornie autentycznych linków, które w rzeczywistości prowadzą do zwodniczych witryn zaprojektowanych w celu rozsyłania takiego malware, takiego jak ransomware lub programy rejestrujące naciśnięcia klawiszy.

Jak uniknąć instalacji malware?

Powstrzymaj się od otwierania załączników lub klikania linków w e-mailach pochodzących z nieznanych lub podejrzanych źródeł, szczególnie jeśli wydają się one nieoczekiwane lub nietypowe. Zainstaluj niezawodne oprogramowanie zabezpieczające i aktualizuj je, aby skutecznie identyfikować i usuwać zagrożenia. Regularnie aktualizuj także systemy operacyjne, przeglądarki internetowe i inne oprogramowanie.

Zachowaj ostrożność podczas interakcji z reklamami i okienkami pop-up, szczególnie tymi na podejrzanych stronach, które wydają się podejrzane lub oferują nierealistyczne obietnice. Nie pobieraj pirackiego oprogramowania ani narzędzi do łamania zabezpieczeń. Pobieraj aplikacje i pliki z oficjalnych witryn internetowych (lub sklepów z aplikacjami).

Jeśli otworzyłeś już złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner, aby automatycznie usunąć obecne malware.

Tekst prezentowany w wiadomości e-mail „You Are Now On The Radar Of An International Group Of Hackers":

Temat: For your own safety, I highly recommend reading this email.

Hello,

You are in big trouble.

However, don't panic right away. Listen to me first, because there is always a way out.You are now on the radar of an international group of hackers, and such things never end well for anyone.

I'm sure you've heard of Anonymous. Well, compared to us, they are a bunch of schoolboys.

We are a worldwide network of several thousand professionals, each with their own role.Someone hacks corporate and government networks, someone cooperates with intelligence agencies on the most delicate tasks,

and someone (including me) deals with people like you to maintain the infrastructure of our group.

"What kind of people like me?" - that is the question you are probably asking yourself now.The answer is simple: people who like to watch highly controversial and, shall we say,

unconventional pornography on the internet that most normal people would consider perverted.

But not you!In order to leave you without any doubts, I'll explain how I found it out.

Two months ago, my colleagues and I installed spyware software on your computer and then gained access to all of your devices, including your phone.

It was easy - one of those many pop-ups on porn sites was our work.I think you already understand that we would not write to an ordinary man who watches "vanilla" and even hardcore porn - there is nothing special about that.

But the things you're watching are beyond good and evil.

So after accessing your phone and computer cameras, we recorded you masturbating to extremely controversial videos.

There is a close-up footage of you and a little square on the right with the videos you're pleasing yourself.

However, as I said earlier, there is always a way out, because even the most degraded sinner deserves leniency.

You are lucky today because I am not a sadist who enjoys other people's suffering.

Only money matters to me.Here is your salvation: you must transfer $1490 in Bitcoin to this BTC cryptocurrency wallet: 13RuNi9xhDN5ngYy251h4WFDYoE3VA4kPJ

You have exactly 48 hours to make the payment, so think less, and do more.

As soon as I receive confirmation of the transaction, I will delete all compromising content and permanently disable our computer worm.

Believe me, I always abide by gentleman's agreements. Even with people who are hardly gentlemen. Because it's nothing personal, just business.If I do not receive a payment, I will send all videos of you to every person in your contact list, messengers and email.

Relatives, loved ones, colleagues, friends-everyone you've ever been in contact with will receive them.

You understand perfectly well that you will never be able to wash this stain on your reputation.

Everyone will remember you as sick as fuck.

Your life will be completely ruined, and, most likely, only a tightened noose around your neck will be able to save the day.If you haven't dealt with crypto before, I suppose it won't be difficult for you to figure it all out.

Simply type in the "crypto exchange" into the search bar and pay with a credit card. Besides, based on your browser history, you are a savvy user.

When you want to, you can dig into the darkest depths of the Internet, so I'm sure you will be able to find out what is what.Here is what my colleagues and I should warn you against:

...Do not reply to this email. Do you really think we are so stupid to be tracked by an email address? This is a temporary disposable email.

As soon as I clicked "Send", it was gone for good.

...Forget about law-enforcement authorities. As soon as I see that you are trying to contact them, the compromising material will be published.

Remember, I have access to all your devices, and I can even track your movements.

...Do not reset your devices to factory settings and do not try to get rid of your devices.

It won't help in any way. Look above - my All-seeing eye is watching all your actions. It is easy to hunt you down.I am sorry that we met in such circumstances. Probably, everything could be different if you had been more careful about what you are doing on the Internet.

Watch yourself from now on, because even such things that you previously considered insignificant can destroy your life in the future like a butterfly effect.

I hope this is goodbye forever. However, it depends on you.P.S. The countdown is on. The choice is yours.

Pełny wygląd oszustwa e-mailowego „You Are Now On The Radar Of An International Group Of Hackers":

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest Oszustwo sekstorsyjne You Are Now On The Radar Of An International Group Of Hackers?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

Jak rozpoznać złośliwy e-mail?

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

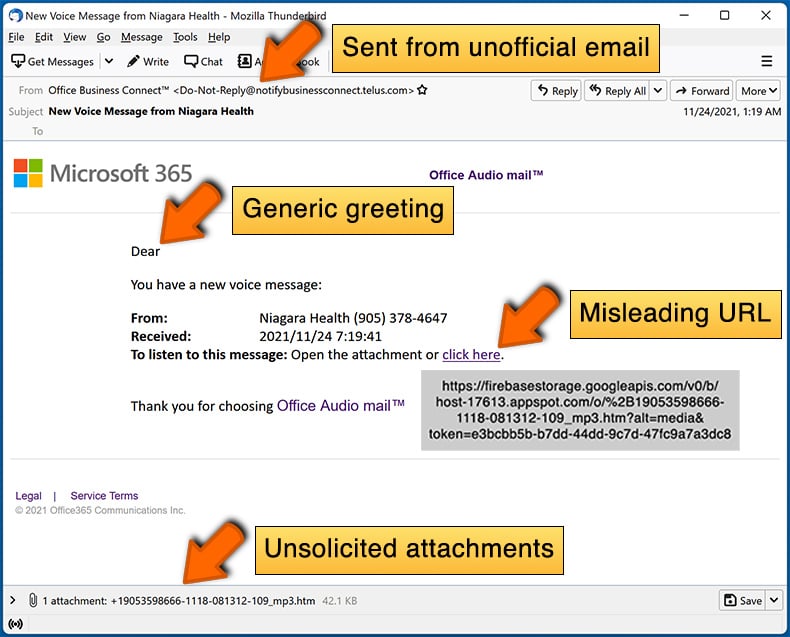

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Dlaczego otrzymałem tego e-maila?

Otrzymany e-mail jest prawdopodobnie częścią szeroko zakrojonej kampanii oszukańczej, której celem są niczego niepodejrzewające osoby. Oszustwa te są często wysyłane masowo na wiele adresów e-mail w nadziei, że niektórzy odbiorcy padną ofiarą oszustwa.

Podałem moje dane osobowe, gdy oszukał mnie ten e-mail. Co powinienem zrobić?

Zgłoś oszustwo odpowiednim władzom, takim jak lokalny organ ścigania. Zmień również hasła do wszystkich kont internetowych, które mogły zostać przejęte.

Czy mój komputer rzeczywiście został zhakowany i czy nadawca ma jakieś informacje?

Jest mało prawdopodobne, że twój komputer został faktycznie zhakowany, a nadawca prawdopodobnie nie ma o tobie żadnych kompromitujących informacji. Oszuści często stosują taktykę zastraszania i sfabrykowane twierdzenia, aby oszukać osoby, aby uwierzyły, że ich urządzenia zostały przejęte.

Jak cyberprzestępcy zdobyli moje hasło do poczty e-mail?

Cyberprzestępcy mogli zdobyć twoje hasło w wyniku naruszenia bezpieczeństwa danych, w wyniku którego informacje skradzione ze strony internetowej, na której się zarejestrowałeś, mogły obejmować twoje dane logowania. Ponadto mogli zdobyć twoje hasło ze strony phishingowej lub innego rodzaju fałszywej strony internetowej, na której zostało ono podane.

Wysłałem kryptowalutę na adres podany w takim e-mailu. Czy mogę odzyskać pieniądze?

Niestety odzyskanie kryptowaluty wysłanej na fałszywy adres podany w oszukańczej wiadomości jest niezwykle trudne. Transakcje kryptowalutowe są zazwyczaj nieodwracalne, co oznacza, że po wysłaniu środków na adres nie można ich odzyskać ani zwrócić.

Czy Combo Cleaner usunie infekcje malware obecne w załączniku do e-maila?

Z pewnością Combo Cleaner jest w stanie wykryć i usunąć prawie wszystkie rozpoznane infekcje złośliwym oprogramowaniem. Należy pamiętać, że wyrafinowane malware może ukrywać się głęboko w systemie. W związku z tym przeprowadzenie kompleksowego pełnego skanowania systemu jest konieczne, aby zapewnić dokładne wykrycie i usunięcie.

▼ Pokaż dyskusję