Jak usunąć złośliwe oprogramowanie typu Sharp Stealer z systemu operacyjnego

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Jakiego rodzaju złośliwym oprogramowaniem jest Sharp?

Sharp to złośliwe oprogramowanie typu stealer. Ten złośliwy program jest w stanie wyodrębnić wrażliwe informacje z przeglądarek, oprogramowania związanego z grami, komunikatorów, portfeli kryptowalut i innych aplikacji.

Opierając się na profilu danych poszukiwanym przez Sharp Stealer, możliwe jest, że to złośliwe oprogramowanie jest skierowane do graczy. Sprzedaż tych informacji (np. kont, cennych zasobów w grze, rzeczywistych danych finansowych itp.) jest popularna w cyberprzestępczości.

Przegląd złośliwego oprogramowania Sharp

Sharp stealer zbiera dane urządzenia podczas infiltracji, np, CPU, RAM, GPU, szczegóły systemu operacyjnego, sieci Wi-Fi, adres MAC, ustawienia wyświetlania, adres IP (geolokalizacja), schowek itp.

To złośliwe oprogramowanie przeszukuje zainfekowany system pod kątem następujących przeglądarek: Google Chrome, Mozilla Firefox, Microsoft Edge, Opera, Atom, Brave, Comodo, Epic Privacy, Gecko, Iridium, Slimjet, UR i Yandex. Z przeglądarek złodziej może wyodrębnić historię przeglądania, pliki cookie, autouzupełnianie, hasła itp.

Wirus poszukuje również danych logowania, danych finansowych i innych poufnych informacji z innych aplikacji.

Złośliwe oprogramowanie atakuje oprogramowanie związane z grami (Epic Games, Minecraft, Roblox, Steam, Ubisoft, VimeWorld itp.), klientów poczty e-mail (Microsoft Outlook), komunikatory (Discord, Jabber, Telegram, Viber itp.), klientów FTP (FileZilla, Total Commander itp.), sieci VPN (CyberGhost, ExpressVPN, NordVPN, OpenVPN, PIA, ProtonVPN itp.) oraz różnych portfeli kryptowalut.

Warto zauważyć, że twórcy złośliwego oprogramowania często ulepszają swoje oprogramowanie i metodologie. Dlatego potencjalne przyszłe wersje Sharp mogą mieć dodatkowe/różne funkcje i cechy.

Podsumowując, obecność oprogramowania takiego jak Sharp Stealer na urządzeniach może prowadzić do infekcji systemu, poważnych problemów z prywatnością, strat finansowych i kradzieży tożsamości.

| Nazwa | Sharp malware |

| Typ zagrożenia | Trojan, złodziej, wirus wykradający hasła. |

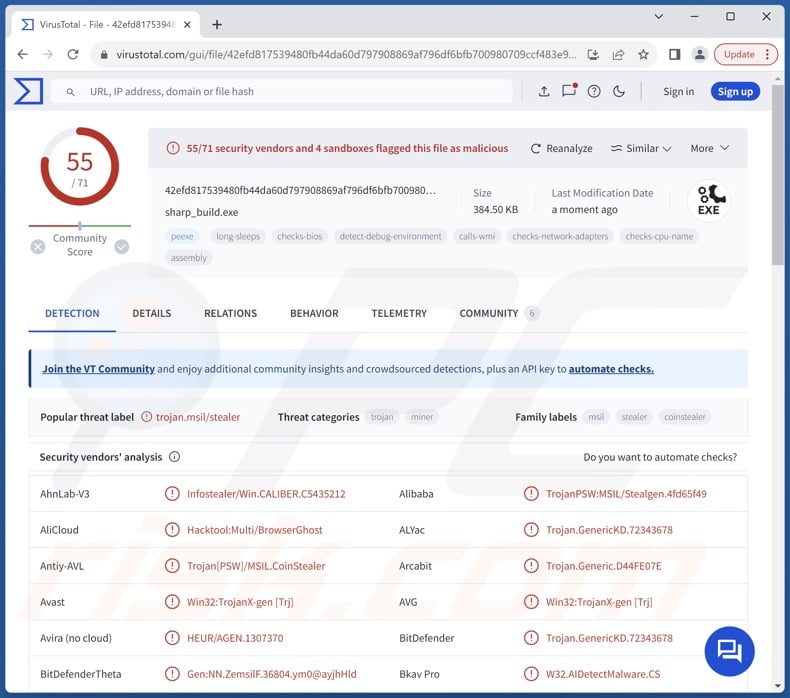

| Nazwy wykrywania | Avast (Win32:TrojanX-gen [Trj]), Combo Cleaner (Trojan.GenericKD.72343678), ESET-NOD32 (Wariant MSIL/PSW.CoinStealer.CC), Kaspersky (HEUR:Trojan-PSW.MSIL.Stealer.gen), Microsoft (PWS:MSIL/Stealgen.GA!MTB), Pełna lista wykryć (VirusTotal) |

| Objawy | Trojany są zaprojektowane tak, aby ukradkiem infiltrować komputer ofiary i pozostawać cichym, a zatem żadne szczególne objawy nie są wyraźnie widoczne na zainfekowanym komputerze. |

| Metody dystrybucji | Zainfekowane załączniki wiadomości e-mail, złośliwe reklamy online, inżynieria społeczna, "pęknięcia" oprogramowania. |

| Uszkodzenie | Skradzione hasła i informacje bankowe, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Przykłady złośliwego oprogramowania typu stealer

Napisaliśmy niezliczone artykuły na temat złośliwego oprogramowania; Sams, Nova, Glorysprout, Tweaks, a Planet to tylko niektóre z nich.Złośliwe oprogramowanie może mieć wiele różnych szkodliwych funkcji, a funkcje kradzieży danych są powszechne w różnych typach złośliwego oprogramowania.

Jednak niezależnie od tego, jak działa złośliwe oprogramowanie - jego obecność w systemie zagraża integralności urządzenia i bezpieczeństwu użytkownika. Dlatego wszystkie zagrożenia muszą być eliminowane natychmiast po wykryciu.

Jak Sharp przeniknął do mojego komputera?

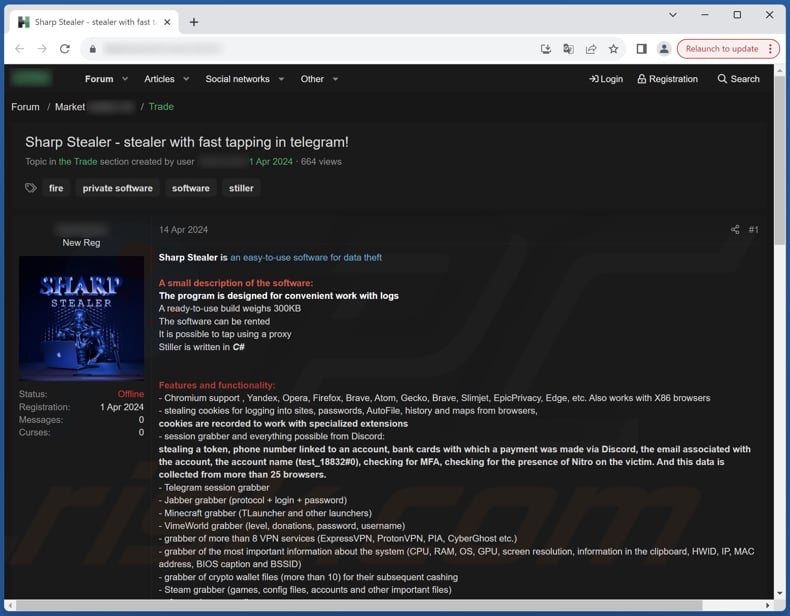

Twórcy Sharp Stealera oferują go na sprzedaż na Telegramie i forach hakerskich. Dlatego sposób rozprzestrzeniania się tego programu zależy od cyberprzestępców, którzy go używają.

Ogólnie rzecz biorąc, złośliwe oprogramowanie rozprzestrzenia się poprzez phishing i techniki inżynierii społecznej. Złośliwe programy są zazwyczaj ukryte pod postacią legalnych/zwykłych plików. Mogą to być archiwa (RAR, ZIP itp.), pliki wykonywalne (.exe, .run itp.), dokumenty (Microsoft Office, Microsoft OneNote, PDF itp.), JavaScript itd.

Najbardziej rozpowszechnione metody dystrybucji obejmują: loadery/backdoory typu trojany, pobieranie drive-by (ukradkowe/zwodnicze), złośliwe załączniki/linki w spamie (np, ), oszustwami internetowymi, niewiarygodnymi źródłami pobierania (np. witrynami z freeware i stronami trzecimi, sieciami udostępniania P2P itp.), nielegalną aktywacją programów ("cracking"), fałszywymi aktualizatorami i złośliwymi reklamami.

Niektóre złośliwe programy mogą nawet samodzielnie rozprzestrzeniać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej (np. zewnętrznych dysków twardych, pamięci flash USB itp.).

Jak uniknąć instalacji złośliwego oprogramowania?

Zdecydowanie zalecamy ostrożne traktowanie przychodzących wiadomości e-mail i innych wiadomości. Nie wolno otwierać załączników ani linków znalezionych w podejrzanych/nieprawidłowych wiadomościach, ponieważ mogą one być zakaźne. Należy zachować czujność podczas przeglądania, ponieważ oszukańcze i niebezpieczne treści online zwykle wydają się autentyczne i nieszkodliwe.

Ponadto wszystkie pliki do pobrania muszą pochodzić z oficjalnych i zweryfikowanych kanałów. Innym zaleceniem jest aktywacja i aktualizacja oprogramowania przy użyciu legalnych funkcji/narzędzi, ponieważ te uzyskane od stron trzecich mogą zawierać złośliwe oprogramowanie.

Musimy podkreślić znaczenie posiadania niezawodnego i aktualnego programu antywirusowego. Programy zabezpieczające muszą być używane do regularnego skanowania systemu i usuwania wykrytych zagrożeń i problemów. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy uruchomienie skanowania za pomocą Combo Cleaner, aby automatycznie wyeliminować infiltrowane złośliwe oprogramowanie.

Ostre złośliwe oprogramowanie promowane na forum hakerskim:

Ostre złośliwe oprogramowanie promowane na Telegramie:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Co to jest Sharp?

- KROK 1. Ręczne usuwanie złośliwego oprogramowania Sharp.

- KROK 2. Sprawdź, czy komputer jest czysty.

Jak ręcznie usunąć złośliwe oprogramowanie?

Ręczne usuwanie złośliwego oprogramowania jest skomplikowanym zadaniem - zwykle najlepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Do usunięcia tego złośliwego oprogramowania zalecamy użycie Combo Cleaner.

Jeśli chcesz usunąć złośliwe oprogramowanie ręcznie, pierwszym krokiem jest zidentyfikowanie nazwy złośliwego oprogramowania, które próbujesz usunąć. Oto przykład podejrzanego programu działającego na komputerze użytkownika:

W przypadku sprawdzenia listy programów uruchomionych na komputerze, na przykład przy użyciu funkcji task manager, i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś kontynuować te kroki:

Pobierz program o nazwie Autoruns. Ten program pokazuje automatycznie uruchamiane aplikacje, rejestr i lokalizacje systemu plików:

Pobierz program o nazwie Autoruns. Ten program pokazuje automatycznie uruchamiane aplikacje, rejestr i lokalizacje systemu plików:

Uruchom ponownie komputer w trybie awaryjnym:

Uruchom ponownie komputer w trybie awaryjnym:

Użytkownicy systemów Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij przycisk Start, kliknij przycisk Zamknij, kliknij przycisk Uruchom ponownie, kliknij przycisk OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Zaawansowane opcje systemu Windows, a następnie wybierz z listy Tryb awaryjny z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy systemu Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci - przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, w otwartym oknie "Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk "Uruchom ponownie". Komputer uruchomi się ponownie i przejdzie do menu "Zaawansowane opcje uruchamiania". Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij "Ustawienia uruchamiania".

Kliknij przycisk "Uruchom ponownie". Komputer uruchomi się ponownie na ekranie ustawień startowych. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy systemu Windows 10: Kliknij logo Windows i wybierz ikonę zasilania. W otwartym menu kliknij "Uruchom ponownie", przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij "Rozwiązywanie problemów", a następnie wybierz "Opcje zaawansowane".

W menu opcji zaawansowanych wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W następnym oknie należy kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 10 w "Trybie awaryjnym z obsługą sieci":

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij "Opcje" u góry i odznacz opcje "Ukryj puste lokalizacje" i "Ukryj wpisy systemu Windows". Po zakończeniu tej procedury kliknij ikonę "Odśwież".

W aplikacji Autoruns kliknij "Opcje" u góry i odznacz opcje "Ukryj puste lokalizacje" i "Ukryj wpisy systemu Windows". Po zakończeniu tej procedury kliknij ikonę "Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz wyeliminować.

Należy zapisać jego pełną ścieżkę i nazwę. Należy pamiętać, że niektóre złośliwe oprogramowanie ukrywa nazwy procesów pod legalnymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz "Usuń".

Po usunięciu złośliwego oprogramowania za pomocą aplikacji Autoruns (zapewnia to, że złośliwe oprogramowanie nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać nazwę złośliwego oprogramowania na komputerze. Pamiętaj, aby włączyć ukryte pliki i foldery przed kontynuowaniem. Jeśli znajdziesz nazwę pliku złośliwego oprogramowania, pamiętaj o jego usunięciu.

Uruchom ponownie komputer w trybie normalnym. Wykonanie tych kroków powinno usunąć złośliwe oprogramowanie z komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Jeśli nie posiadasz takich umiejętności, usuwanie złośliwego oprogramowania pozostaw programom antywirusowym i chroniącym przed złośliwym oprogramowaniem.

Kroki te mogą nie działać w przypadku zaawansowanych infekcji złośliwym oprogramowaniem. Jak zawsze najlepiej jest zapobiegać infekcjom, niż później próbować usunąć złośliwe oprogramowanie. Aby zapewnić bezpieczeństwo komputera, zainstaluj najnowsze aktualizacje systemu operacyjnego i korzystaj z oprogramowania antywirusowego. Aby upewnić się, że komputer jest wolny od infekcji złośliwym oprogramowaniem, zalecamy przeskanowanie go za pomocą Combo Cleaner.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany złośliwym oprogramowaniem Sharp, czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Nie, usunięcie Sharpa nie wymaga tak drastycznych środków.

Jakie są największe problemy, które może powodować złośliwe oprogramowanie Sharp?

Zagrożenia związane z infekcją zależą od możliwości złośliwego oprogramowania i sposobu działania cyberprzestępców. Sharp to złodziej informacji, którego celem są hasła, dane finansowe, kryptowaluty i inne poufne dane. Infekcje tego typu mogą prowadzić do poważnych problemów z prywatnością, strat finansowych i kradzieży tożsamości.

Jaki jest cel złośliwego oprogramowania Sharp?

Złośliwe oprogramowanie jest wykorzystywane głównie w celach zarobkowych. Jednak cyberprzestępcy mogą również wykorzystywać złośliwe programy do rozrywki, realizacji osobistych urazów, zakłócania procesów (np. stron internetowych, usług, firm itp.) oraz przeprowadzania ataków motywowanych politycznie/geopolitycznie.

Jak złośliwe oprogramowanie Sharp przeniknęło do mojego komputera?

Złośliwe oprogramowanie rozprzestrzenia się głównie za pośrednictwem trojanów, pobierania drive-by, oszustw internetowych, spamu, złośliwych reklam, podejrzanych źródeł pobierania (np. witryn z freeware i stron trzecich, sieci udostępniania P2P itp.), nielegalnych narzędzi do aktywacji oprogramowania ("cracków") i fałszywych aktualizacji. Niektóre złośliwe programy mogą rozprzestrzeniać się samodzielnie za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Tak, Combo Cleaner został zaprojektowany do skanowania urządzeń i eliminowania wszelkiego rodzaju zagrożeń. Potrafi wykryć i usunąć większość znanych infekcji złośliwym oprogramowaniem. Należy pamiętać, że wykonanie pełnego skanowania systemu jest niezbędne, ponieważ wysokiej klasy złośliwe programy mają tendencję do ukrywania się głęboko w systemach.

▼ Pokaż dyskusję