Jak uniknąć oszustw, takich jak oszustwo e-mailowe Crypto.com

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Czym jest fałszywa wiadomość e-mail od crypto[.]com?

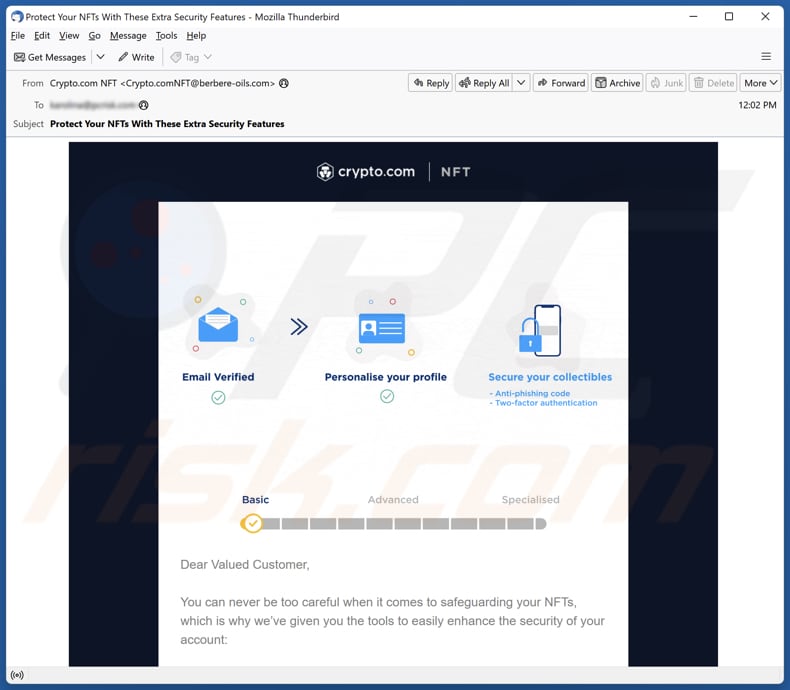

Zidentyfikowaliśmy, że ten e-mail jest zwodniczą wiadomością podszywającą się pod powiadomienie dotyczące bezpieczeństwa konta NFT odbiorcy. Wiadomości e-mail tego typu, sklasyfikowane jako oszustwa phishingowe, są tworzone przez oszustów w celu nakłonienia odbiorców do ujawnienia poufnych informacji. Zaleca się ignorowanie i powstrzymywanie się od angażowania się w takie wiadomości e-mail.

Więcej informacji o fałszywym e-mailu crypto[.]com

Ten phishingowy e-mail podszywa się pod wiadomość od crypto[.]com, legalnej platformy. Twierdzi, że odbiorcy mogą zwiększyć bezpieczeństwo swoich kont NFT za pomocą dodatkowych funkcji. Zachęca odbiorców do skonfigurowania uwierzytelniania dwuskładnikowego i kodu antyphishingowego poprzez kliknięcie podanego przycisku.

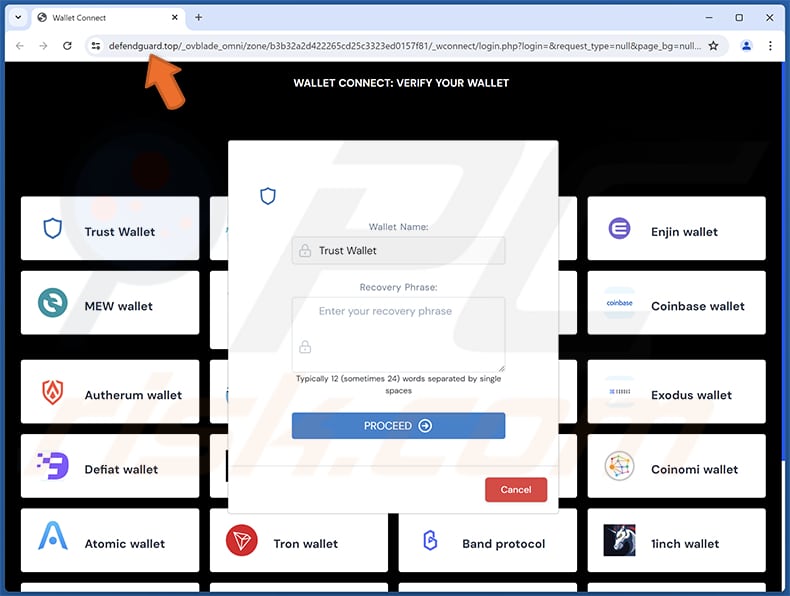

Jednak prawdziwym celem tej wiadomości e-mail jest nakłonienie odbiorców do kliknięcia wprowadzającego w błąd linku, który otwiera zwodniczą stronę z prośbą o podanie poufnych informacji. Kliknięcie przycisku "Skonfiguruj teraz" otwiera fałszywą witrynę zaprojektowaną w celu zwabienia odwiedzających do wybrania dostawcy portfela i wprowadzenia fraz odzyskiwania.

Dostęp ten umożliwia oszustom kradzież środków kryptowalutowych przechowywanych w tych portfelach. Kradzież kryptowalut może mieć poważne konsekwencje finansowe dla ofiar, ponieważ skradzione środki są często trudne lub niemożliwe do odzyskania. Dlatego ważne jest, aby zachować ostrożność i nigdy nie udostępniać poufnych informacji na podejrzanych stronach ani nie odpowiadać takimi danymi na podejrzane wiadomości e-mail.

| Nazwa | Oszustwo e-mailowe Crypto[.]com |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo |

| Fałszywe roszczenie | Odbiorcy mogą chronić swoje NFT za pomocą dodatkowych funkcji bezpieczeństwa |

| Powiązane domeny | defendguard[.]top |

| Nazwy wykryć (defendguard[.]top) | Trustwave (podejrzany), URLQuery (podejrzany), pełna lista wykryć (VirusTotal) |

| Przebranie | List od crypto[.]com |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont online, kradzież tożsamości, nielegalny dostęp do komputera. |

| Metody dystrybucji | Zwodnicze wiadomości e-mail, nieuczciwe wyskakujące reklamy online, techniki zatruwania wyszukiwarek, błędnie napisane domeny. |

| Szkody | Utrata poufnych informacji prywatnych, straty pieniężne, kradzież tożsamości. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Podobne wiadomości phishingowe w ogólności

Wiadomości phishingowe mają zazwyczaj wspólne cechy, takie jak pilne lub kuszące tematy, błędy gramatyczne i prośby o podanie danych osobowych lub podjęcie natychmiastowych działań. Często podszywają się pod renomowane organizacje lub osoby, aby nakłonić odbiorców do otwarcia zwodniczych stron internetowych i ujawnienia poufnych informacji.

W większości przypadków oszuści stojący za tymi wiadomościami e-mail celują w dane logowania, dane karty kredytowej, dane dowodu osobistego, numery ubezpieczenia społecznego lub inne dane osobowe. Ważne jest, aby pamiętać, że fałszywe wiadomości e-mail mogą być wykorzystywane do oszukiwania użytkowników w celu zainfekowania ich komputerów.

Niektóre przykłady wiadomości phishingowych to "A Team Member Shared An Item", "Departament Skarbu - fundusze kompensacyjne" i "Twoje oświadczenie sprawdzone i opłacone".

W jaki sposób kampanie spamowe infekują komputery?

Wiadomości e-mail wykorzystywane przez cyberprzestępców do dostarczania złośliwego oprogramowania zawierają złośliwe linki lub załączniki (pliki). Ich celem jest nakłonienie odbiorców do uruchomienia złośliwego oprogramowania na ich komputerze. Kliknięcie złośliwych linków może prowadzić do stron internetowych, które automatycznie inicjują pobieranie złośliwego oprogramowania lub nakłaniają użytkowników do pobrania i uruchomienia złośliwych plików lub oprogramowania.

Cyberprzestępcy mogą wysyłać złośliwe archiwa ZIP i RAR, dokumenty PDF, pliki ISO, pliki JavaScript, dokumenty MS Office i pliki wykonywalne jako załączniki do wiadomości e-mail. Komputery niekoniecznie zostają zainfekowane po otwarciu załączonych plików.

Na przykład złośliwe dokumenty MS Office mogą infekować komputery, gdy użytkownicy włączają makropolecenia, podczas gdy złośliwe pliki wykonywalne infekują urządzenia zaraz po ich otwarciu.

Jak uniknąć instalacji złośliwego oprogramowania?

Nie otwieraj załączników i linków w nieistotnych lub nieoczekiwanych wiadomościach e-mail z nieznanych adresów. Zawsze sprawdzaj wiadomości e-mail przed otwarciem ich zawartości. Pobieraj oprogramowanie i pliki z wiarygodnych źródeł (oficjalnych stron internetowych i sklepów z aplikacjami). Unikaj pobierania pirackiego oprogramowania, narzędzi do łamania zabezpieczeń, generatorów kluczy lub podobnych treści, ponieważ często zawierają one złośliwe oprogramowanie.

Nie ufaj wyskakującym okienkom i reklamom w podejrzanych witrynach i unikaj wyrażania zgody na otrzymywanie powiadomień z tego rodzaju witryn. Aktualizuj system operacyjny i oprogramowanie oraz regularnie skanuj komputer w poszukiwaniu niechcianego oprogramowania i potencjalnych zagrożeń. Jeśli już otworzyłeś złośliwe załączniki, zalecamy uruchomienie skanowania za pomocą Combo Cleaner, aby automatycznie wyeliminować infiltrowane złośliwe oprogramowanie.

Wygląd wiadomości phishingowej (GIF):

Tekst prezentowany w tej oszukańczej wiadomości e-mail:

Subject: Protect Your NFTs With These Extra Security Features

Dear Valued Customer,

You can never be too careful when it comes to safeguarding your NFTs, which is why we’ve given you the tools to easily enhance the security of your account:

2-Factor Authentication

Protect your login information by confirming your identity with a password and verification emailAnti-Phishing Code

Create a personalised code that will appear in all legitimate emails from Crypto.com NFTClick the button below to set up these security features now:

Set Up NowIf you have any questions, kindly reach out to us at contact@crypto.com. We’re here to help.

Best regards,

The Crypto.com Team© Crypto.com NFT 2024. All Rights Reserved.

Crypto.com

128 Beach Road #27-03 Guoco Midtown Office Singapore 189773

You are receiving this message because you've agreed to receive marketing communications from Crypto.com.

If you would like to stop receiving promotional emails from Crypto.com, click here

(you will stop receiving emails about exclusive offers and benefits)

Zrzut ekranu fałszywej strony internetowej (defendguard[.]top):

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest Crypto.com oszustwo e-mail?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

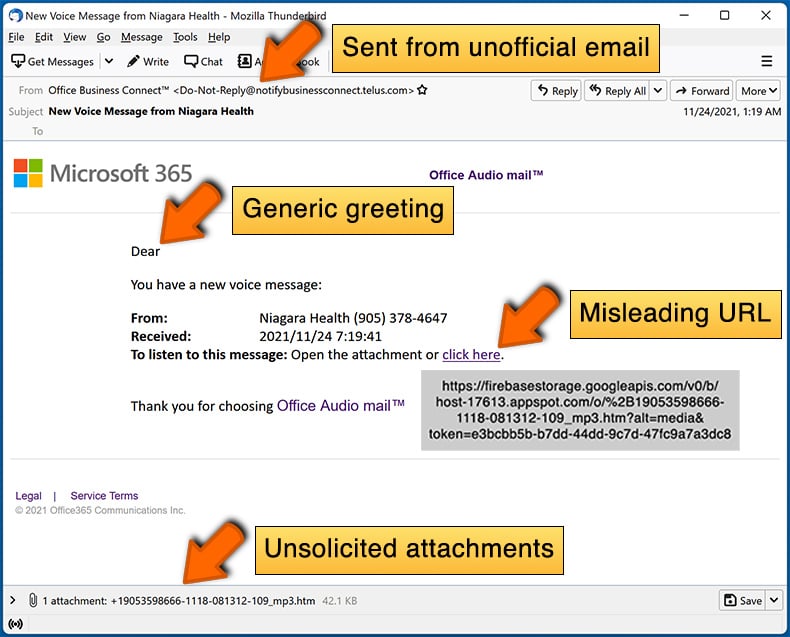

Jak rozpoznać złośliwy e-mail?

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Dlaczego otrzymałem tę wiadomość e-mail?

Oszuści wysyłają identyczne wiadomości e-mail do tysięcy odbiorców, starając się, by przynajmniej jedna osoba padła ich ofiarą. Te oszukańcze wiadomości e-mail nie zawierają imion, nazwisk ani innych danych osobowych.

Podałem swoje dane osobowe, gdy zostałem oszukany przez tę wiadomość e-mail, co powinienem zrobić?

Jeśli podałeś frazę odzyskiwania swojego portfela kryptowalutowego, zmień ją jak najszybciej. Jeśli nie możesz uzyskać dostępu do portfela, natychmiast skontaktuj się z usługodawcą.

Pobrałem i otworzyłem plik załączony do wiadomości e-mail, czy mój komputer jest zainfekowany?

Jeśli plik był wykonywalny, może potencjalnie zainfekować system. Jeśli jednak był to dokument (.pdf, .doc lub podobny), mogłeś uniknąć infekcji, ponieważ samo otwarcie takich dokumentów w niektórych przypadkach nie prowadzi do infiltracji złośliwego oprogramowania do systemu.

Przeczytałem wiadomość e-mail, ale nie otworzyłem załącznika, czy mój komputer jest zainfekowany?

Otwieranie wiadomości e-mail jest bezpieczne (nawet jeśli zawierają one złośliwe pliki lub łącza).

Czy Combo Cleaner usunie infekcje złośliwym oprogramowaniem obecne w załącznikach do wiadomości e-mail?

Tak, Combo Cleaner jest w stanie wykryć i usunąć prawie wszystkie znane zagrożenia. Jednak zaawansowane złośliwe oprogramowanie często ukrywa się głęboko w systemie. Dlatego, aby je wyeliminować, konieczne jest przeprowadzenie pełnego skanowania systemu.

▼ Pokaż dyskusję