Jak wyeliminować złośliwe oprogramowanie Copybara z urządzenia z Androidem

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Jakim rodzajem złośliwego oprogramowania jest Copybara?

Copybara to nazwa złośliwego oprogramowania typu Android, które działa jako RAT (trojan zdalnego dostępu), oprogramowanie szpiegujące i kradnące informacje. Ten złośliwy program został po raz pierwszy odkryty jesienią 2021 roku, a najnowszy wariant pojawił się w listopadzie 2023 roku.

Copybara infiltruje systemy pod przykrywką różnych istniejących i legalnie brzmiących aplikacji. Został wykorzystany do atakowania włoskich i hiszpańskich użytkowników; jednak działania złośliwego oprogramowania mogą również obejmować inne terytoria.

Przegląd złośliwego oprogramowania Copybara

Podobnie jak w przypadku większości złośliwych programów dla systemu Android, Copybara nadużywa usług dostępności. Po instalacji natychmiast prosi użytkownika o włączenie tych usług (jeśli nie są jeszcze włączone).

Usługi ułatwień dostępu w systemie Android zostały zaprojektowane w celu zapewnienia dodatkowej pomocy w interakcji z urządzeniem użytkownikom, którzy jej potrzebują. Mają one szeroki zakres funkcji, w tym odczytywanie ekranu, interakcję z klawiaturą, wykonywanie gestów/naciśnięć itp. Złośliwe oprogramowanie, które nadużywa tych usług, zyskuje ich pełne możliwości, i tak jest w przypadku Copybara.

Po przyznaniu uprawnień Android Accessibility Services program blokuje dostęp do niektórych ustawień, aby uniemożliwić ofiarom odinstalowanie Copybara. Nawiązuje również połączenie ze swoim serwerem C&C (Command and Control).

Jak wspomniano we wstępie, Copybara jest bardzo wszechstronnym złośliwym oprogramowaniem. Może wykonywać różne polecenia na zainfekowanych urządzeniach. Program uzyskuje listę zainstalowanych aplikacji i jedną dla tych, które były ostatnio otwierane. Może również uruchamiać i usuwać aplikacje.

Ponadto Copybara może zarządzać powiadomieniami, tj. blokować te wyświetlane przez określone aplikacje, ukrywać, a nawet usuwać te wiadomości/alerty. Copybara jest w stanie nagrywać ekran (zrzut ekranu) oraz audio/wideo za pośrednictwem mikrofonu i kamer urządzenia.

Zdolności zarządzania wiadomościami SMS umożliwiają złośliwemu oprogramowaniu zbieranie, usuwanie i wysyłanie wiadomości tekstowych na numery pobrane z serwera C&C. Może również wykonywać połączenia telefoniczne na określone numery. Ponieważ Copybara może wysyłać SMS-y i wykonywać połączenia, może być wykorzystywana jako złośliwe oprogramowanie Toll Fraud.

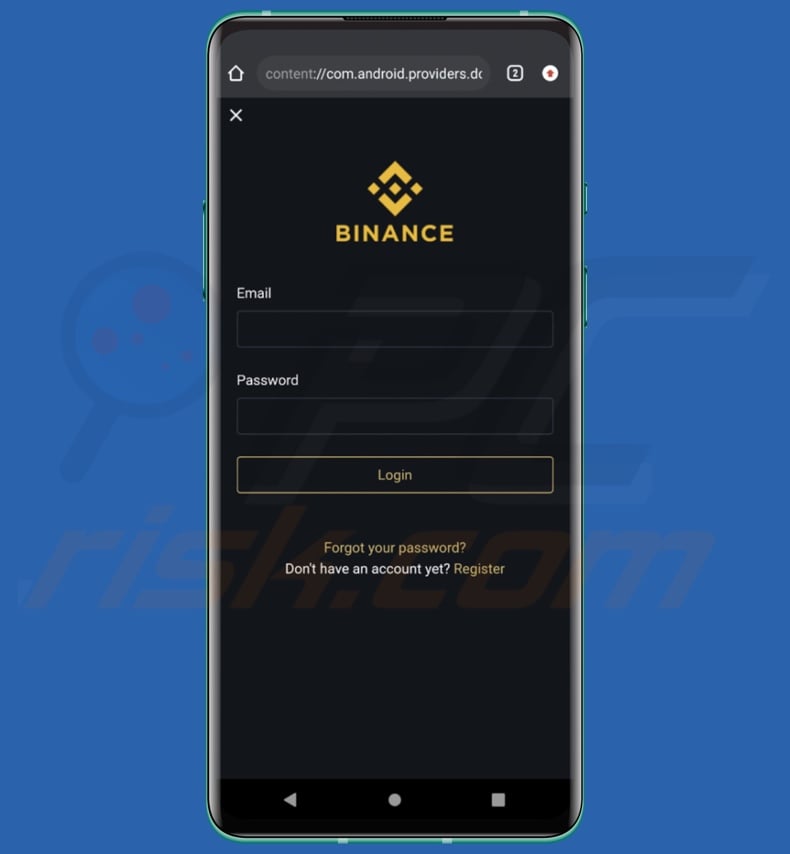

Nadużywając usług dostępności, program może działać jako keylogger, tj. rejestrować naciśnięcia klawiszy. Głównym sposobem wykorzystania Copybara jest przeprowadzanie ataków typu overlay. Pobiera strony phishingowe ze swojego serwera C&C i używa ich do nakładania prawdziwych aplikacji.

Nakładki rejestrują wprowadzone informacje - takie jak dane logowania (nazwy użytkowników/hasła). Copybara była wykorzystywana do atakowania klientów międzynarodowych instytucji finansowych (np. BNP Paribas), a także regionalnych firm hiszpańskich i włoskich. Szukała również informacji związanych z portfelami i platformami kryptowalutowymi (np. Binance).

Inne funkcje tego programu obejmują blokowanie urządzenia (potencjalnie po poproszeniu użytkownika o utworzenie nowego wzoru blokady / hasła), ustawianie tła na czarny ekran, czyszczenie historii przeglądania, zmianę jasności ekranu, ukrywanie / wyświetlanie ikony aplikacji i tak dalej.

Warto zauważyć, że twórcy złośliwego oprogramowania często ulepszają swoje oprogramowanie i metodologie. Dlatego potencjalne przyszłe wersje Copybara mogą być bardziej usprawnione lub mieć dodatkowe/różne możliwości.

Podsumowując, obecność oprogramowania takiego jak Copybara na urządzeniach może prowadzić do poważnych problemów z prywatnością, strat finansowych i kradzieży tożsamości.

| Nazwa | Copybara virus |

| Typ zagrożenia | Złośliwe oprogramowanie Android, złośliwa aplikacja. |

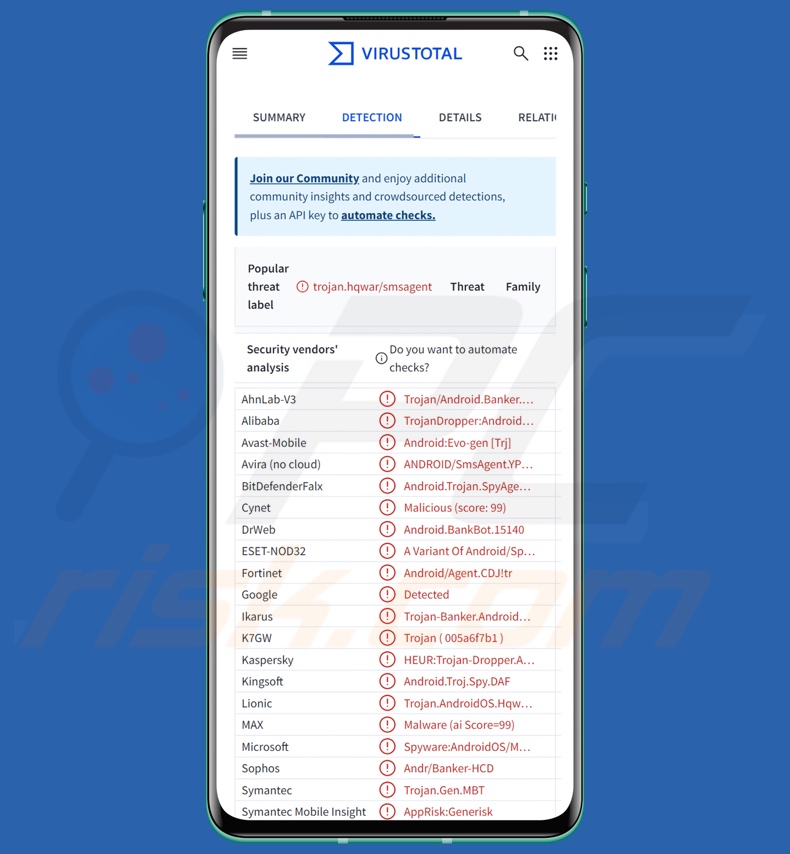

| Nazwy wykryć | Avast-Mobile (Android:Evo-gen [Trj]), DrWeb (Android.BankBot.15140), ESET-NOD32 (Wariant Android/Spy.Agent.DAF), Kaspersky (HEUR:Trojan-Dropper.AndroidOS.Hqwar.bk), Pełna lista (VirusTotal) |

| Objawy | Urządzenie działa wolno, ustawienia systemowe są modyfikowane bez zgody użytkownika, pojawiają się podejrzane aplikacje, znacznie wzrasta zużycie danych i baterii, przeglądarki przekierowują na podejrzane strony internetowe. |

| Metody dystrybucji | Zainfekowane załączniki wiadomości e-mail, złośliwe reklamy online, inżynieria społeczna, zwodnicze aplikacje, oszukańcze strony internetowe. |

| Szkody | Kradzież danych osobowych (prywatnych wiadomości, loginów/haseł itp.), spadek wydajności urządzenia, szybkie rozładowanie baterii, spadek prędkości Internetu, ogromne straty danych, straty pieniężne, kradzież tożsamości (złośliwe aplikacje mogą nadużywać aplikacji komunikacyjnych). |

| Usuwanie malware (Android) | Aby usunąć możliwe infekcje malware, przeskanuj urządzenie przenośne profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Przykłady złośliwego oprogramowania dla systemu Android

Pisaliśmy o wielu złośliwych programach ukierunkowanych na Androida; NGate, Spy.Banker, LianSpy, BlankBot i BingoMod to tylko kilka z naszych najnowszych artykułów.

Złośliwe oprogramowanie może działać na różne sposoby; może mieć szerokie zastosowanie lub służyć tylko wąskiemu celowi. Niezależnie jednak od sposobu działania złośliwego oprogramowania - jego obecność w systemie zagraża bezpieczeństwu urządzenia i użytkownika. Dlatego wszystkie zagrożenia muszą być eliminowane natychmiast po wykryciu.

Jak Copybara przeniknęła na moje urządzenie?

W przeszłości warianty Copybara były najczęściej rozprzestrzeniane za pośrednictwem silnie społecznie zaprojektowanych połączeń głosowych. Ofiary otrzymywały instrukcje dotyczące instalacji złośliwego oprogramowania za pośrednictwem tych połączeń telefonicznych.

Zaobserwowano infiltrację urządzeń pod postacią następujących aplikacji - BNP Paribas, IPTV (Internet Protocol Television) i Google Chrome. Phishing i socjotechnika są standardem w rozprzestrzenianiu złośliwego oprogramowania.

Najczęściej stosowane techniki dystrybucji obejmują: pobieranie drive-by (ukradkowe/zwodnicze), wątpliwe źródła pobierania (np. witryny z darmowym oprogramowaniem i darmowymi hostingami plików, sieci udostępniania P2P, sklepy z aplikacjami innych firm itp.), złośliwe załączniki/linki w spamie (np. SMS-y, połączenia, e-maile, wiadomości DM/PM, posty w mediach społecznościowych itp.), oszustwa internetowe, pirackie treści, nielegalne narzędzia do aktywacji oprogramowania ("cracking") i fałszywe aktualizacje.

Ponadto niektóre złośliwe programy mogą rozprzestrzeniać się samodzielnie za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej (np. zewnętrznych dysków twardych, pamięci flash USB itp.).

Warto zauważyć, że złośliwe oprogramowanie można napotkać na legalnych platformach pobierania (np. Google Play Store). Chociaż jego żywotność na takich platformach może być krótka (ponieważ złośliwe aplikacje są szybko usuwane), cyberprzestępcy mogą uznać to za wystarczająco opłacalne.

Jak uniknąć instalacji złośliwego oprogramowania?

Zdecydowanie zalecamy sprawdzenie oprogramowania przed pobraniem lub zakupem, np. poprzez przeczytanie warunków i recenzji ekspertów/użytkowników, sprawdzenie niezbędnych uprawnień i zweryfikowanie legalności dewelopera. Wszystkie pliki do pobrania muszą pochodzić z oficjalnych i zweryfikowanych kanałów.

Ponadto oprogramowanie musi być aktywowane i aktualizowane przy użyciu funkcji/narzędzi dostarczanych przez legalnych twórców, ponieważ nielegalne narzędzia do aktywacji produktów ("cracking") i aktualizacje innych firm mogą zawierać złośliwe oprogramowanie.

Innym zaleceniem jest zachowanie czujności podczas przeglądania stron internetowych, ponieważ fałszywe i niebezpieczne treści online zwykle wydają się autentyczne i nieszkodliwe. Do przychodzących e-maili i innych wiadomości należy podchodzić ostrożnie. Nie wolno otwierać załączników ani linków, ponieważ mogą one być złośliwe.

Zainstalowanie i aktualizowanie renomowanego programu antywirusowego ma kluczowe znaczenie dla integralności urządzenia i bezpieczeństwa użytkownika. Programy zabezpieczające muszą być używane do regularnego skanowania systemu i usuwania wykrytych zagrożeń/problemów.

Wygląd przebrań używanych przez złośliwe oprogramowanie Copybara (źródło obrazu - Zscaler):

Wygląd nakładki phishingowej wyświetlanej przez złośliwe oprogramowanie Copybara (źródło obrazu - Zscaler):

Szybkie menu:

- Wprowadzenie

- Jak usunąć historię przeglądania w przeglądarce Chrome?

- Jak wyłączyć powiadomienia przeglądarki w przeglądarce Chrome?

- Jak zresetować przeglądarkę Chrome?

- Jak usunąć historię przeglądania w przeglądarce Firefox?

- Jak wyłączyć powiadomienia przeglądarki w przeglądarce Firefox?

- Jak zresetować przeglądarkę Firefox?

- Jak odinstalować potencjalnie niechciane i/lub złośliwe aplikacje?

- Jak uruchomić urządzenie z Androidem w trybie awaryjnym?

- Jak sprawdzić zużycie baterii przez różne aplikacje?

- Jak sprawdzić wykorzystanie danych przez różne aplikacje?

- Jak zainstalować najnowsze aktualizacje oprogramowania?

- Jak zresetować system do stanu domyślnego?

- Jak wyłączyć aplikacje z uprawnieniami administratora?

Usuń historię przeglądania z przeglądarki internetowej Chrome:

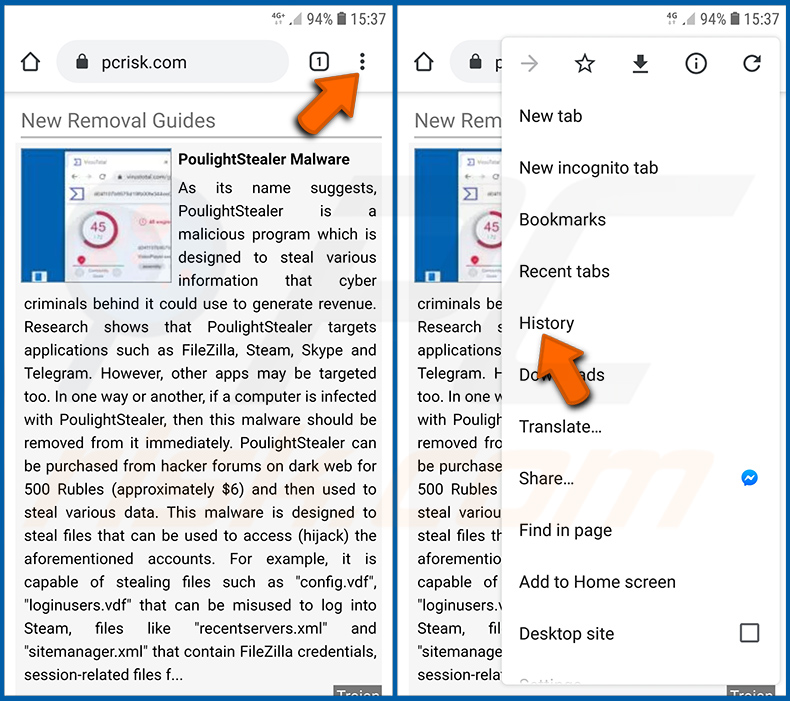

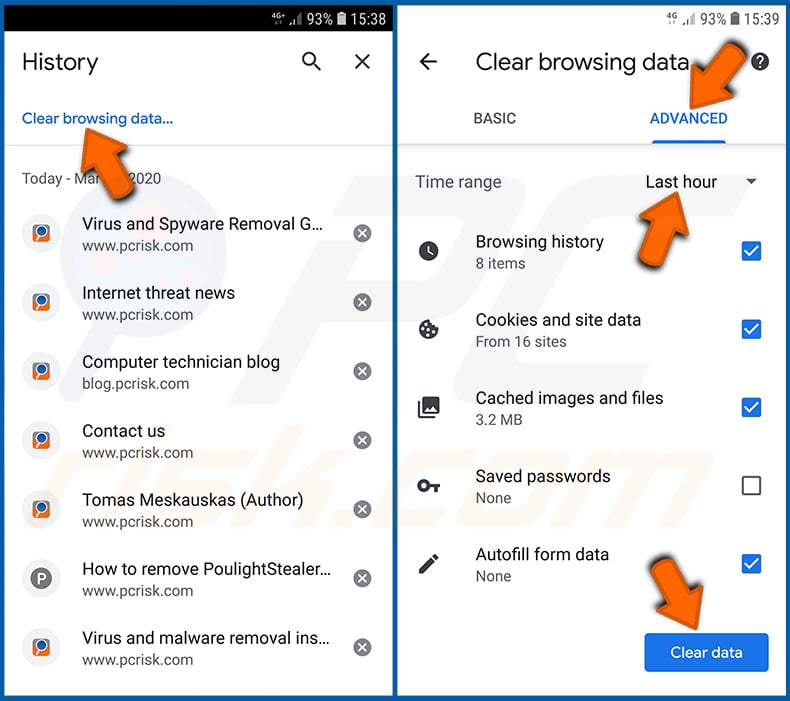

Stuknij przycisk "Menu" (trzy kropki w prawym górnym rogu ekranu) i wybierz "Historia" w otwartym menu rozwijanym.

Stuknij "Wyczyść dane przeglądania", wybierz zakładkę "ZAAWANSOWANE", wybierz zakres czasu i typy danych, które chcesz usunąć, a następnie stuknij "Wyczyść dane".

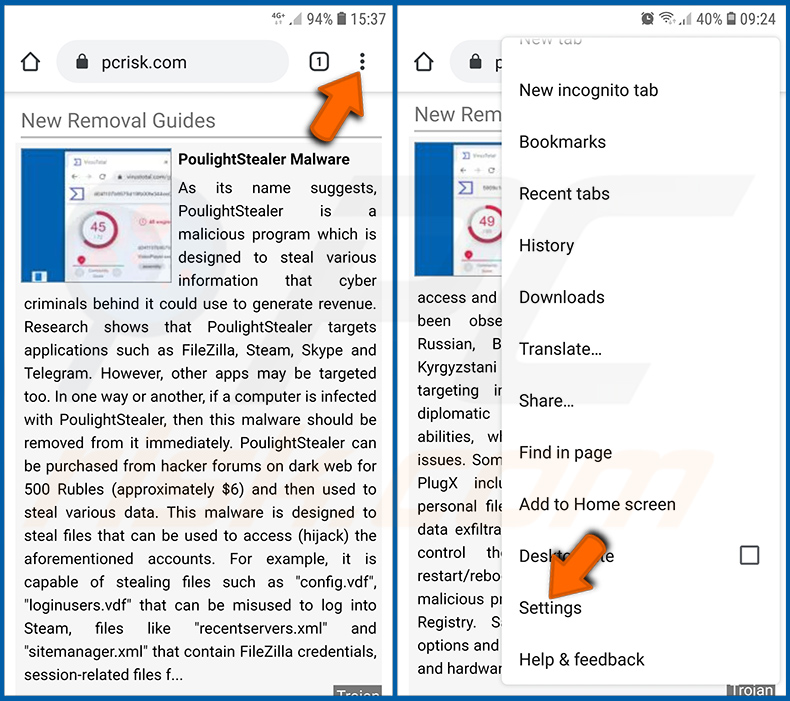

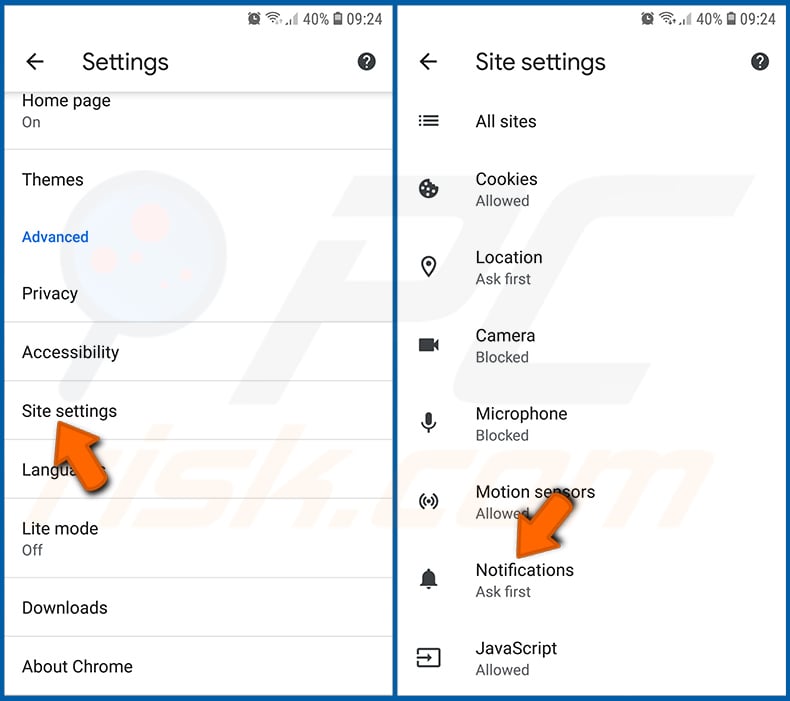

Wyłącz powiadomienia przeglądarki w przeglądarce Chrome:

Naciśnij przycisk "Menu" (trzy kropki w prawym górnym rogu ekranu) i wybierz "Ustawienia" w otwartym menu rozwijanym.

Przewiń w dół, aż zobaczysz opcję "Ustawienia witryny" i dotknij jej. Przewiń w dół, aż zobaczysz opcję "Powiadomienia" i dotknij jej.

Znajdź witryny, które dostarczają powiadomienia przeglądarki, dotknij ich i kliknij "Wyczyść i zresetuj". Spowoduje to usunięcie uprawnień przyznanych tym witrynom do dostarczania powiadomień. Jednak po ponownym odwiedzeniu tej samej witryny może ona ponownie poprosić o pozwolenie. Możesz wybrać, czy chcesz udzielić tych uprawnień, czy nie (jeśli zdecydujesz się odmówić, witryna przejdzie do sekcji "Zablokowane" i nie będzie już pytać o pozwolenie).

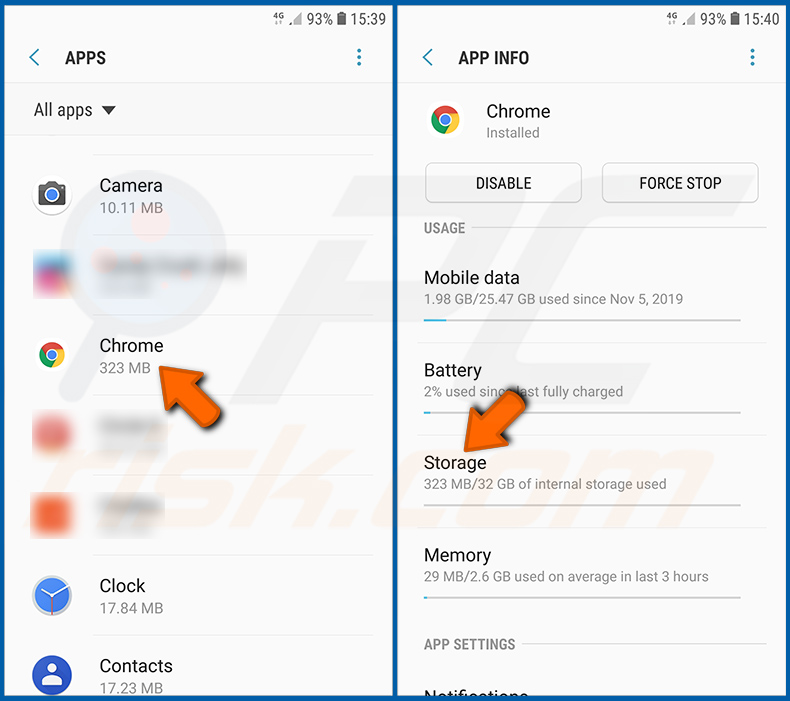

Zresetuj przeglądarkę internetową Chrome:

Przejdź do "Ustawień", przewiń w dół, aż zobaczysz "Aplikacje" i dotknij jej.

Przewiń w dół, aż znajdziesz aplikację "Chrome", wybierz ją i dotknij opcji "Pamięć".

Stuknij "ZARZĄDZAJ PAMIĘCIĄ", a następnie "WYCZYŚĆ WSZYSTKIE DANE" i potwierdź akcję, stukając "OK". Należy pamiętać, że zresetowanie przeglądarki spowoduje usunięcie wszystkich przechowywanych w niej danych. Oznacza to, że wszystkie zapisane loginy/hasła, historia przeglądania, ustawienia inne niż domyślne i inne dane zostaną usunięte. Konieczne będzie również ponowne zalogowanie się do wszystkich witryn.

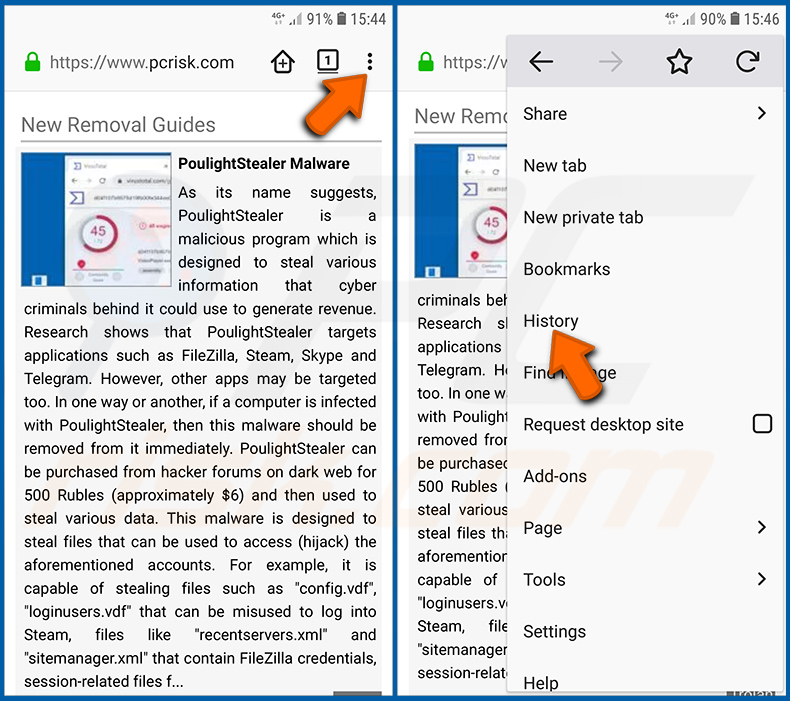

Usuwanie historii przeglądania w przeglądarce Firefox:

Stuknij przycisk "Menu" (trzy kropki w prawym górnym rogu ekranu) i wybierz "Historia" w otwartym menu rozwijanym.

Przewiń w dół, aż zobaczysz "Wyczyść prywatne dane" i dotknij go. Wybierz typy danych, które chcesz usunąć i dotknij "WYCZYŚĆ DANE".

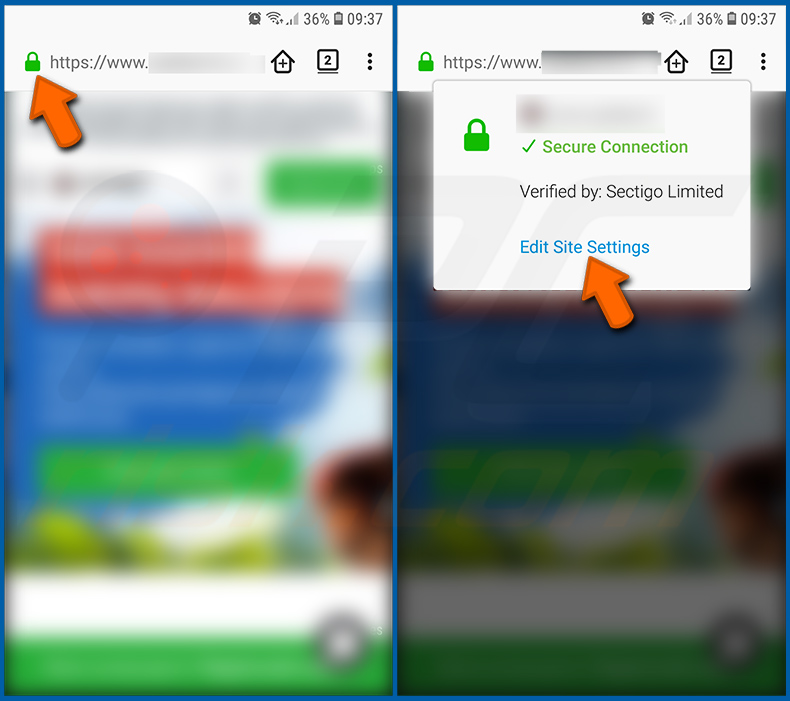

Wyłącz powiadomienia przeglądarki w przeglądarce Firefox:

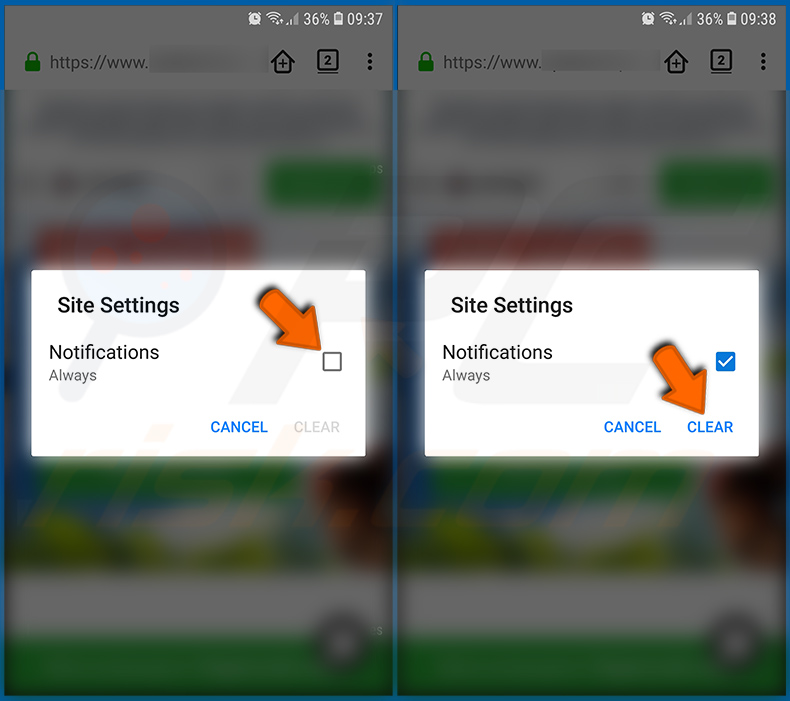

Odwiedź witrynę, która dostarcza powiadomienia przeglądarki, dotknij ikony wyświetlanej po lewej stronie paska adresu URL (ikona niekoniecznie będzie "kłódką") i wybierz "Edytuj ustawienia witryny".

W otwartym wyskakującym okienku zaznacz opcję "Powiadomienia" i naciśnij "WYCZYŚĆ".

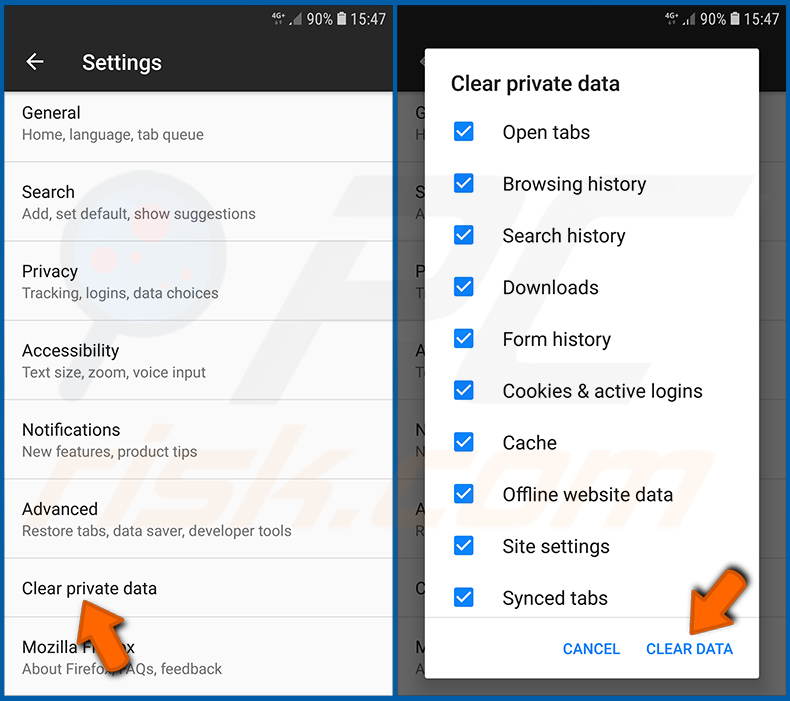

Zresetuj przeglądarkę Firefox:

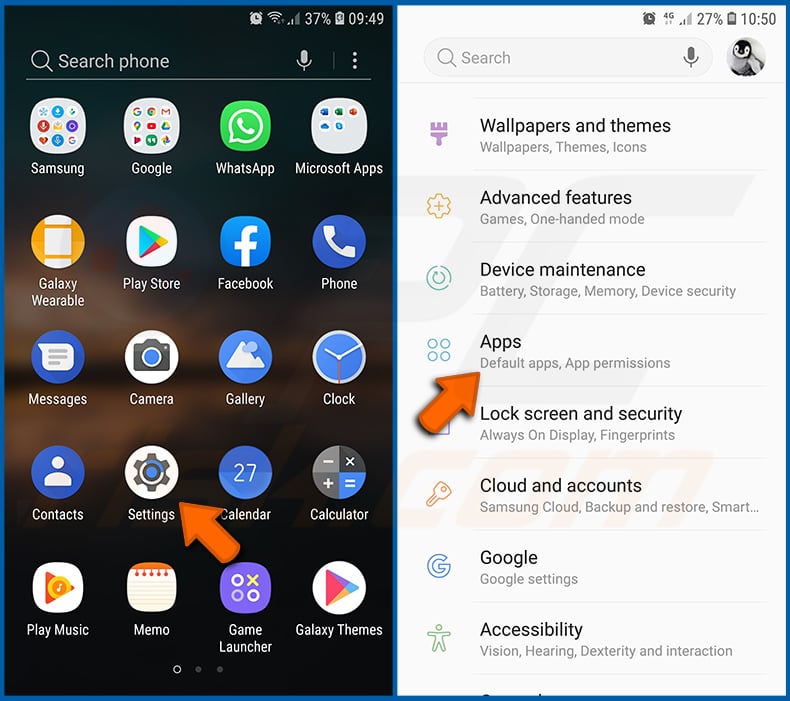

Przejdź do "Ustawień", przewiń w dół, aż zobaczysz "Aplikacje" i dotknij jej.

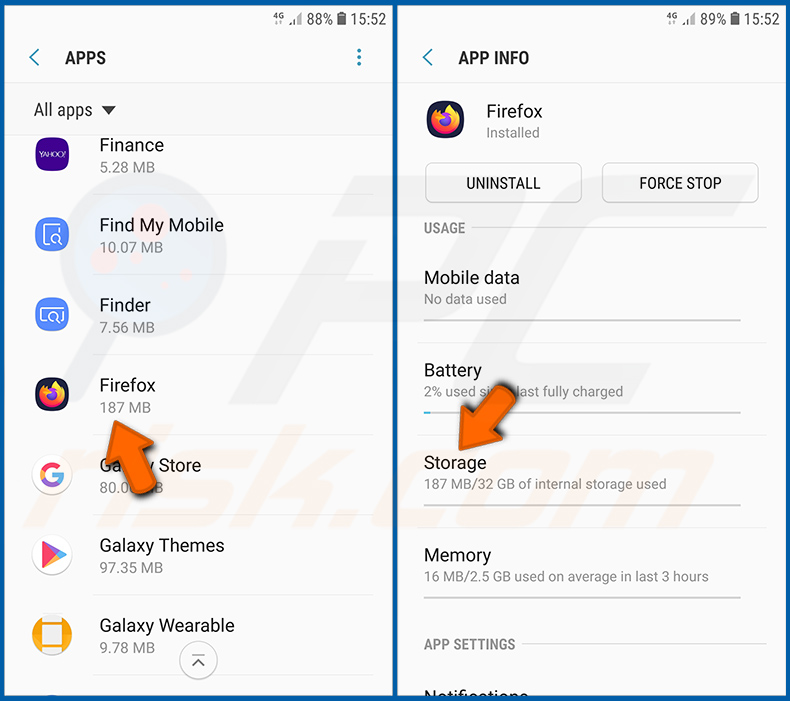

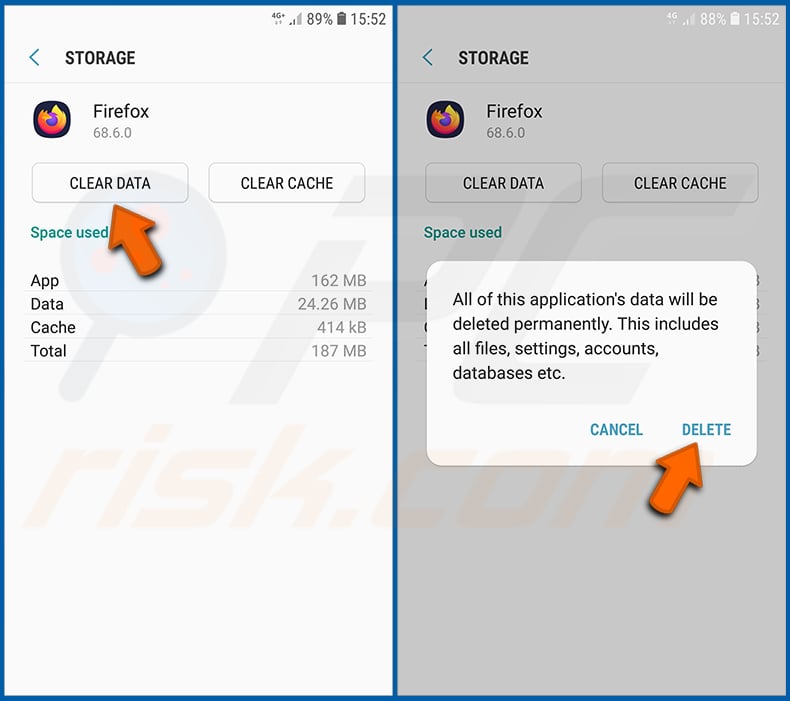

Przewiń w dół, aż znajdziesz aplikację "Firefox", wybierz ją i dotknij opcji "Pamięć".

Stuknij "WYCZYŚĆ DANE" i potwierdź akcję, stukając "USUŃ". Należy pamiętać, że zresetowanie przeglądarki spowoduje usunięcie wszystkich przechowywanych w niej danych. Oznacza to, że wszystkie zapisane loginy/hasła, historia przeglądania, ustawienia inne niż domyślne i inne dane zostaną usunięte. Konieczne będzie również ponowne zalogowanie się do wszystkich witryn.

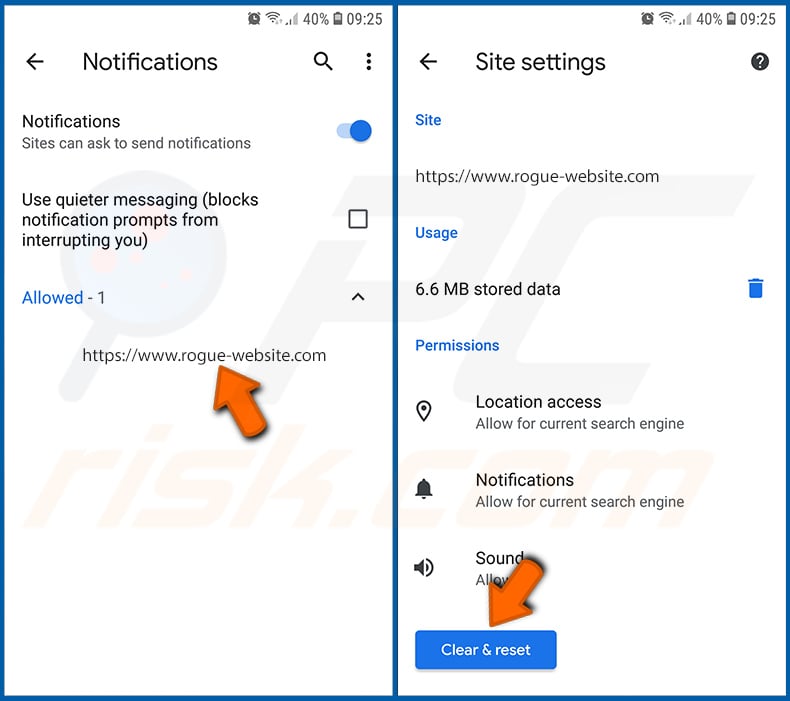

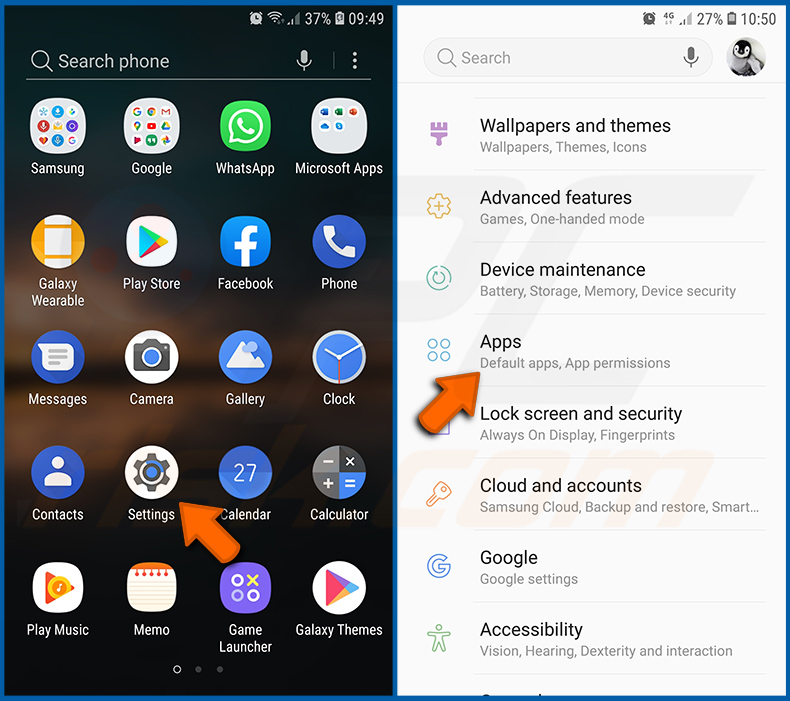

Odinstaluj potencjalnie niechciane i/lub złośliwe aplikacje:

Przejdź do "Ustawień", przewiń w dół, aż zobaczysz "Aplikacje" i dotknij go.

Przewiń w dół, aż zobaczysz potencjalnie niechcianą i/lub złośliwą aplikację, wybierz ją i dotknij "Odinstaluj". Jeśli z jakiegoś powodu nie możesz usunąć wybranej aplikacji (np. pojawia się komunikat o błędzie), spróbuj użyć "Trybu awaryjnego".

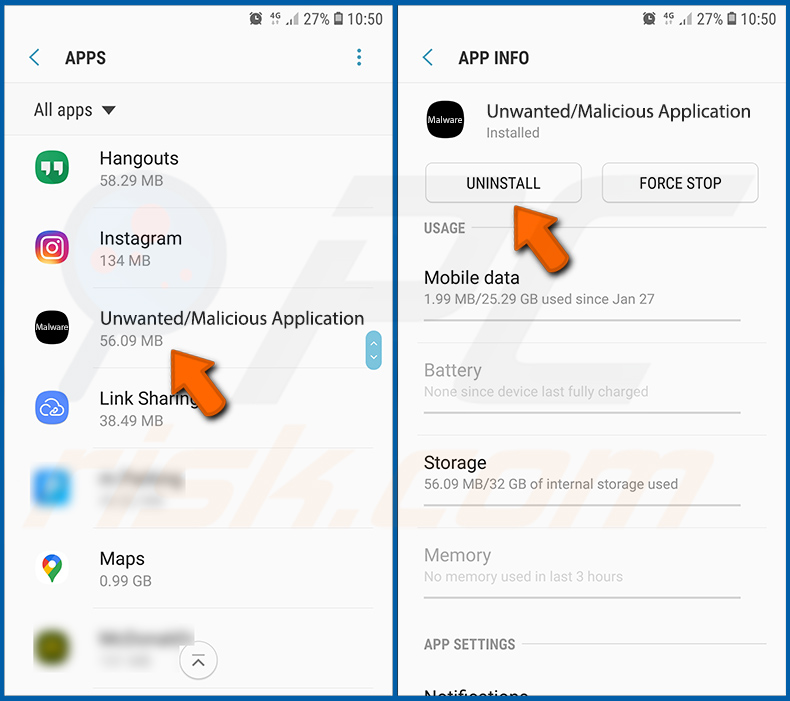

Uruchom urządzenie z Androidem w "trybie awaryjnym":

"Tryb bezpieczny" w systemie operacyjnym Android tymczasowo uniemożliwia uruchamianie wszystkich aplikacji innych firm. Korzystanie z tego trybu jest dobrym sposobem na diagnozowanie i rozwiązywanie różnych problemów (np. usuwanie złośliwych aplikacji, które uniemożliwiają użytkownikom wykonywanie tych czynności, gdy urządzenie działa "normalnie").

Naciśnij przycisk "Power" i przytrzymaj go, aż zobaczysz ekran "Power off". Stuknij ikonę "Wyłącz" i przytrzymaj ją. Po kilku sekundach pojawi się opcja "Tryb bezpieczny", którą będzie można uruchomić po ponownym uruchomieniu urządzenia.

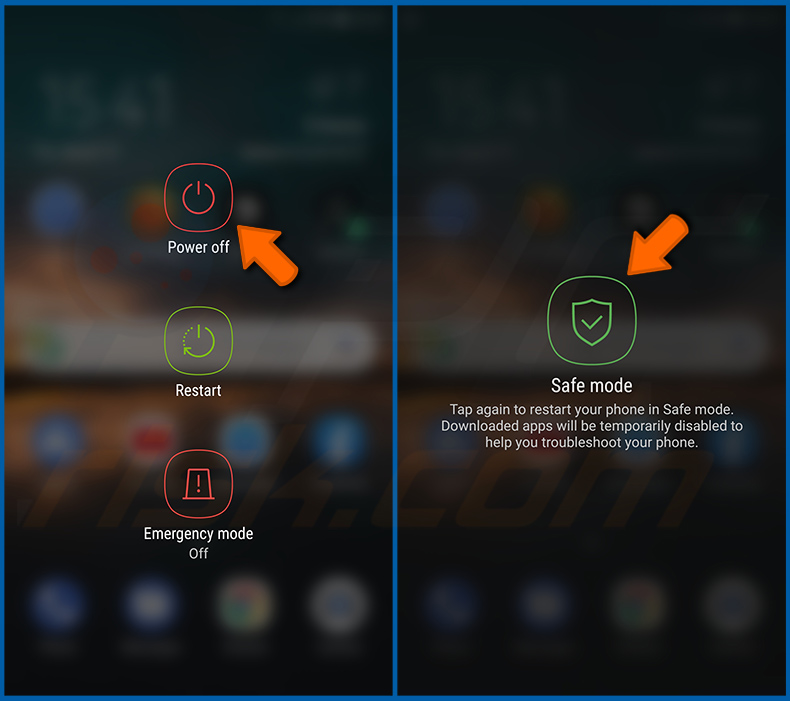

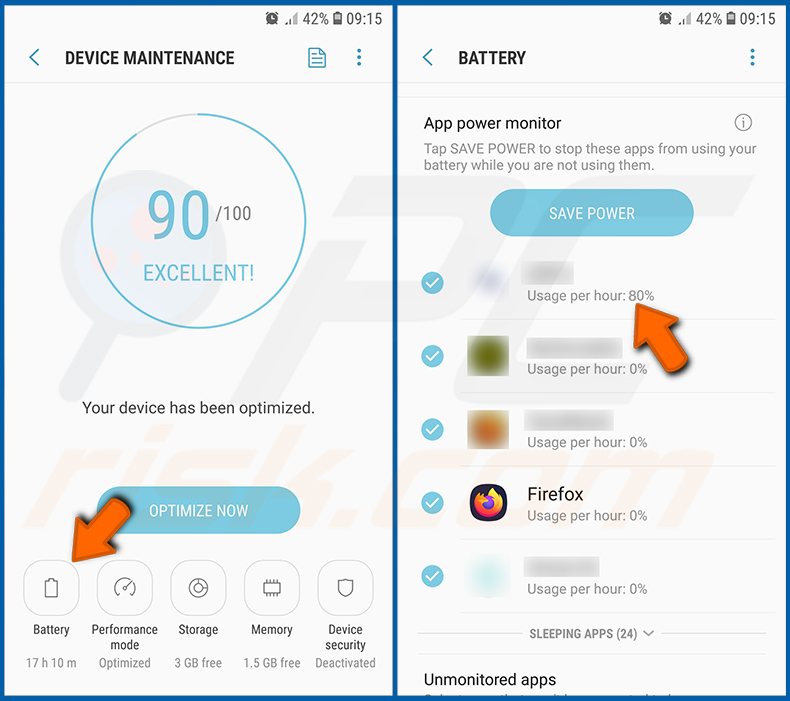

Sprawdź zużycie baterii przez różne aplikacje:

Przejdź do "Ustawień", przewiń w dół, aż zobaczysz "Konserwacja urządzenia" i stuknij ją.

Stuknij "Bateria" i sprawdź użycie każdej aplikacji. Legalne/oryginalne aplikacje są zaprojektowane tak, aby zużywać jak najmniej energii, aby zapewnić jak najlepsze wrażenia użytkownika i oszczędzać energię. Dlatego wysokie zużycie baterii może wskazywać, że aplikacja jest złośliwa.

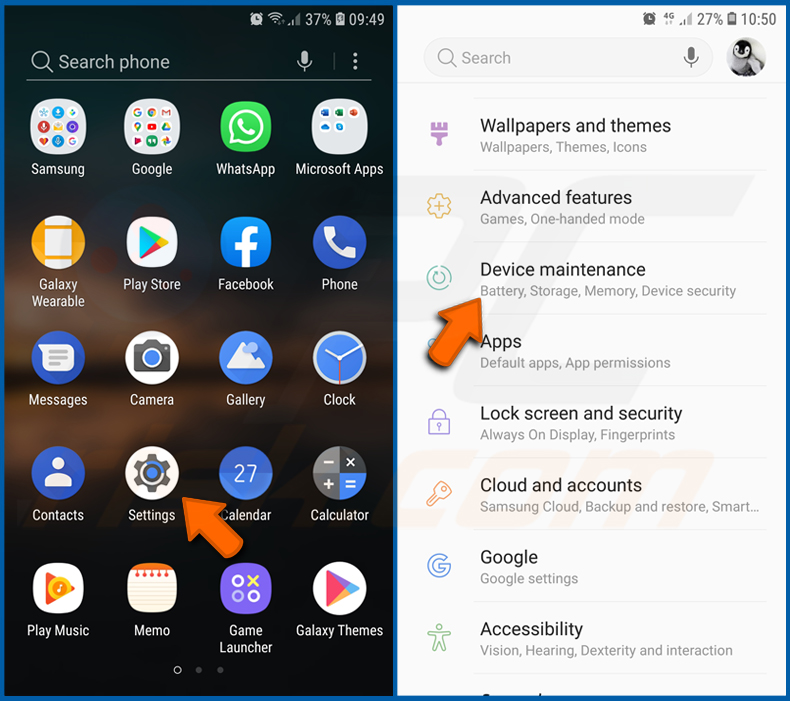

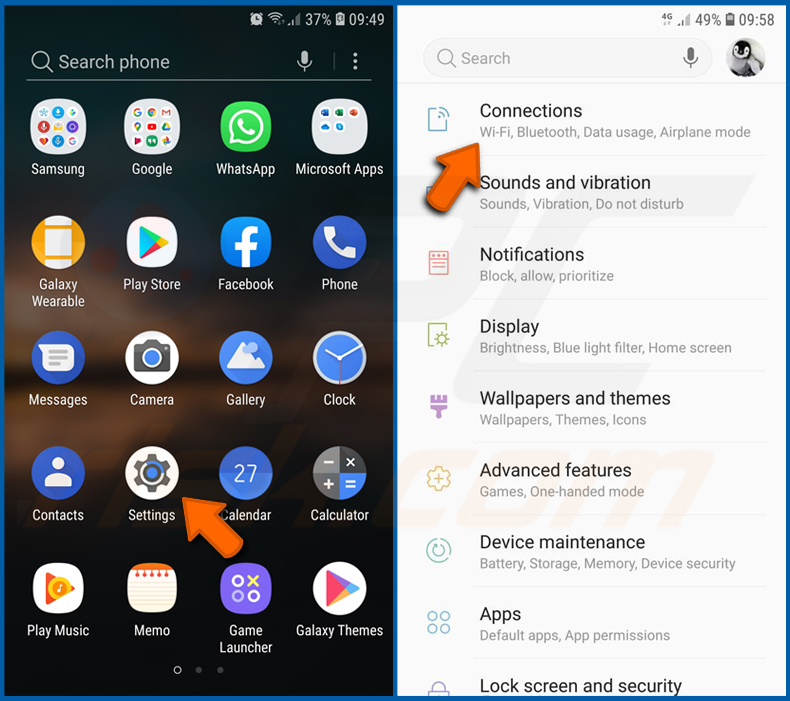

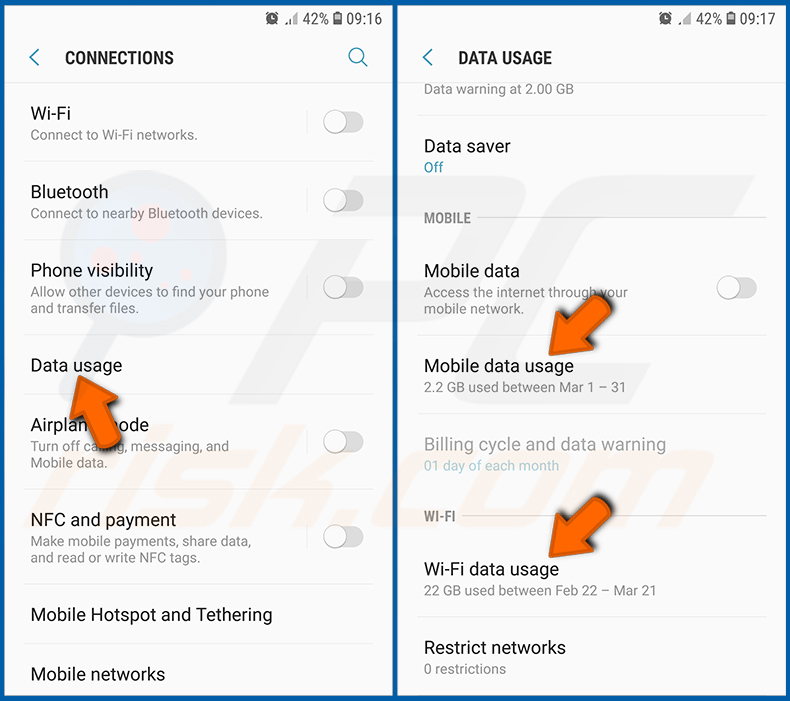

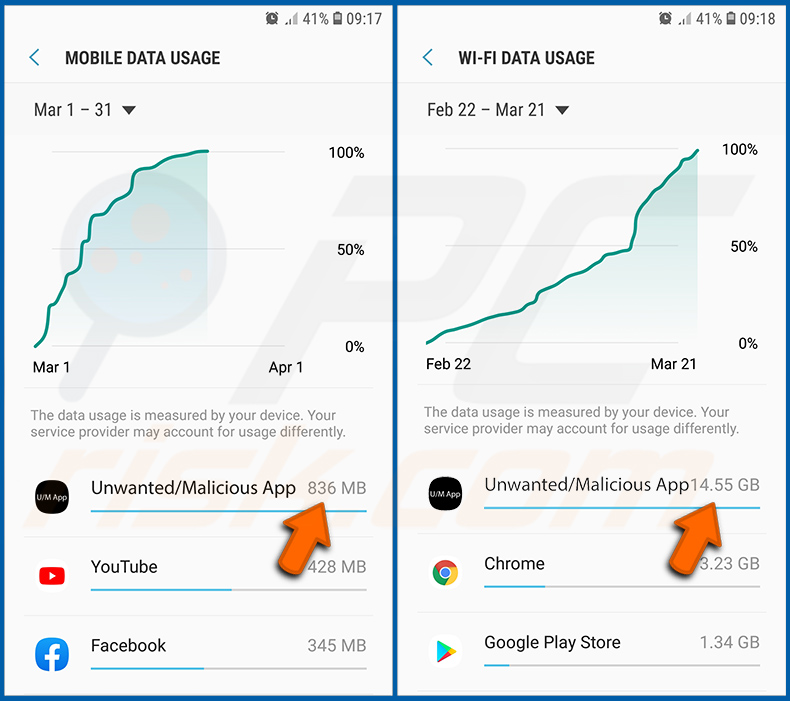

Sprawdź zużycie danych przez różne aplikacje:

Przejdź do "Ustawień", przewiń w dół, aż zobaczysz "Połączenia" i dotknij go.

Przewiń w dół, aż zobaczysz "Wykorzystanie danych" i wybierz tę opcję. Podobnie jak w przypadku baterii, legalne / oryginalne aplikacje są zaprojektowane tak, aby zminimalizować zużycie danych w jak największym stopniu. Oznacza to, że duże zużycie danych może wskazywać na obecność złośliwej aplikacji. Należy pamiętać, że niektóre złośliwe aplikacje mogą być zaprojektowane do działania, gdy urządzenie jest podłączone tylko do sieci bezprzewodowej. Z tego powodu należy sprawdzić wykorzystanie danych zarówno w sieci komórkowej, jak i Wi-Fi.

Jeśli znajdziesz aplikację, która zużywa dużo danych, mimo że nigdy jej nie używasz, zdecydowanie zalecamy odinstalowanie jej tak szybko, jak to możliwe.

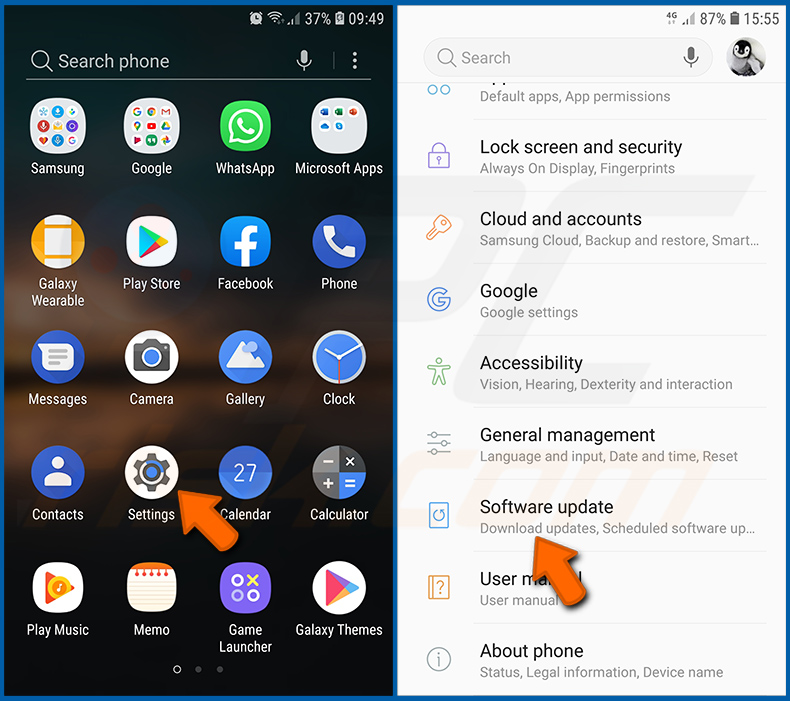

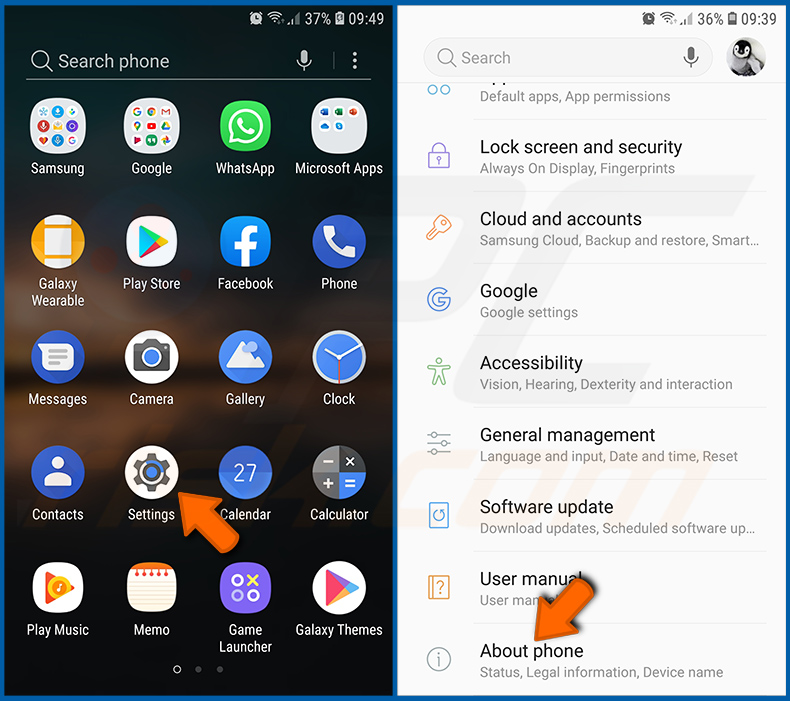

Zainstaluj najnowsze aktualizacje oprogramowania:

Utrzymywanie aktualnego oprogramowania jest dobrą praktyką, jeśli chodzi o bezpieczeństwo urządzenia. Producenci urządzeń stale wydają różne poprawki bezpieczeństwa i aktualizacje Androida w celu naprawienia błędów i usterek, które mogą być wykorzystywane przez cyberprzestępców. Nieaktualny system jest znacznie bardziej podatny na ataki, dlatego zawsze należy upewnić się, że oprogramowanie urządzenia jest aktualne.

Przejdź do "Ustawień", przewiń w dół, aż zobaczysz "Aktualizację oprogramowania" i dotknij jej.

Stuknij "Pobierz aktualizacje ręcznie" i sprawdź, czy dostępne są jakieś aktualizacje. Jeśli tak, zainstaluj je natychmiast. Zalecamy również włączenie opcji "Pobieraj aktualizacje automatycznie" - umożliwi to systemowi powiadamianie o wydaniu aktualizacji i/lub jej automatyczną instalację.

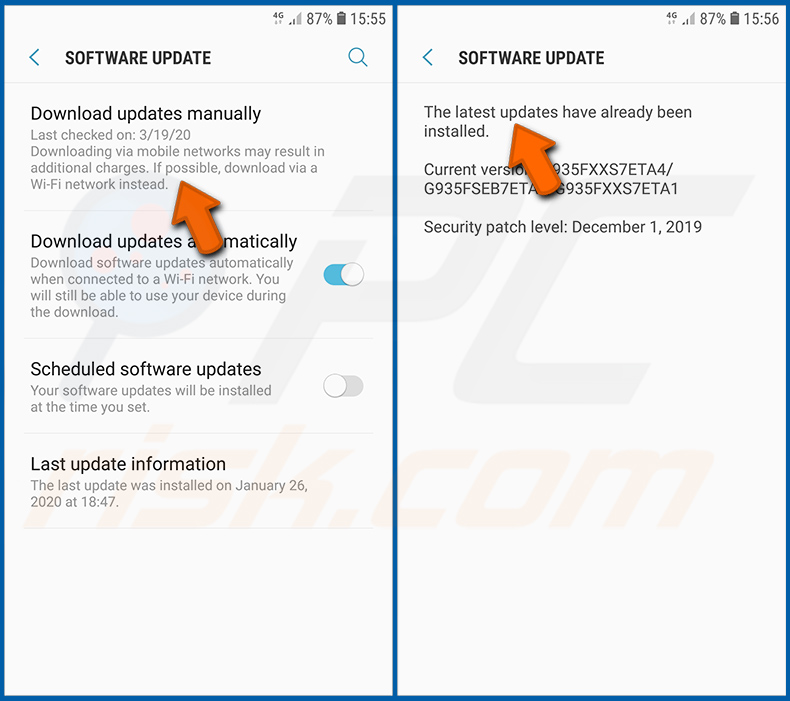

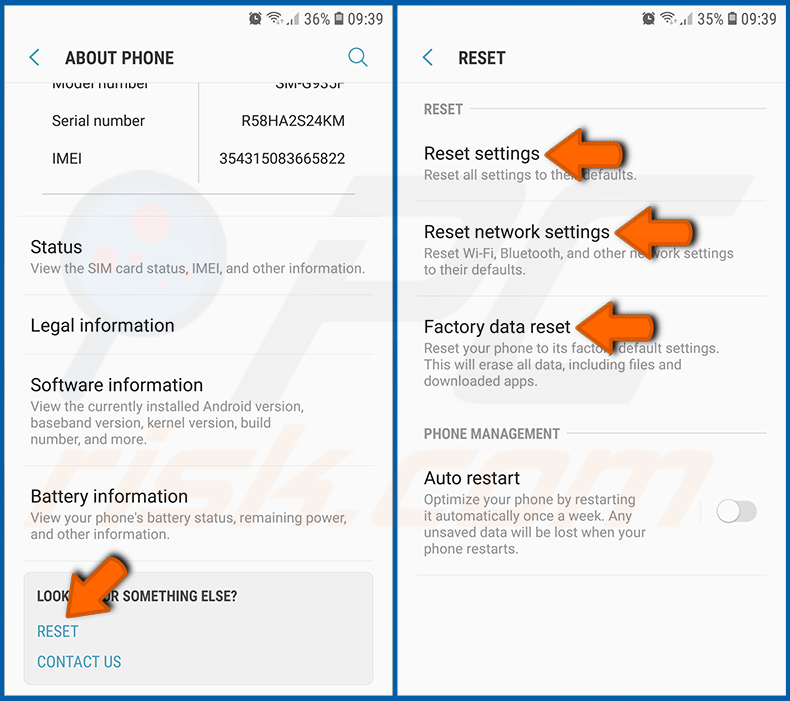

Zresetuj system do stanu domyślnego:

Przywrócenie ustawień fabrycznych to dobry sposób na usunięcie wszystkich niechcianych aplikacji, przywrócenie domyślnych ustawień systemu i ogólne wyczyszczenie urządzenia. Należy jednak pamiętać, że wszystkie dane w urządzeniu zostaną usunięte, w tym zdjęcia, pliki wideo / audio, numery telefonów (przechowywane w urządzeniu, a nie na karcie SIM), wiadomości SMS i tak dalej. Innymi słowy, urządzenie zostanie przywrócone do stanu pierwotnego.

Możesz również przywrócić podstawowe ustawienia systemowe i/lub po prostu ustawienia sieciowe.

Przejdź do "Ustawień", przewiń w dół, aż zobaczysz "Informacje o telefonie" i dotknij go.

Przewiń w dół, aż zobaczysz "Resetuj" i dotknij go. Teraz wybierz czynność, którą chcesz wykonać:

"Resetuj ustawienia" - przywróć wszystkie ustawienia systemowe do wartości domyślnych;

"Resetuj ustawienia sieciowe" - przywróć wszystkie ustawienia związane z siecią do wartości domyślnych;

"Przywracanie danych fabrycznych" - zresetuj cały system i całkowicie usuń wszystkie zapisane dane;

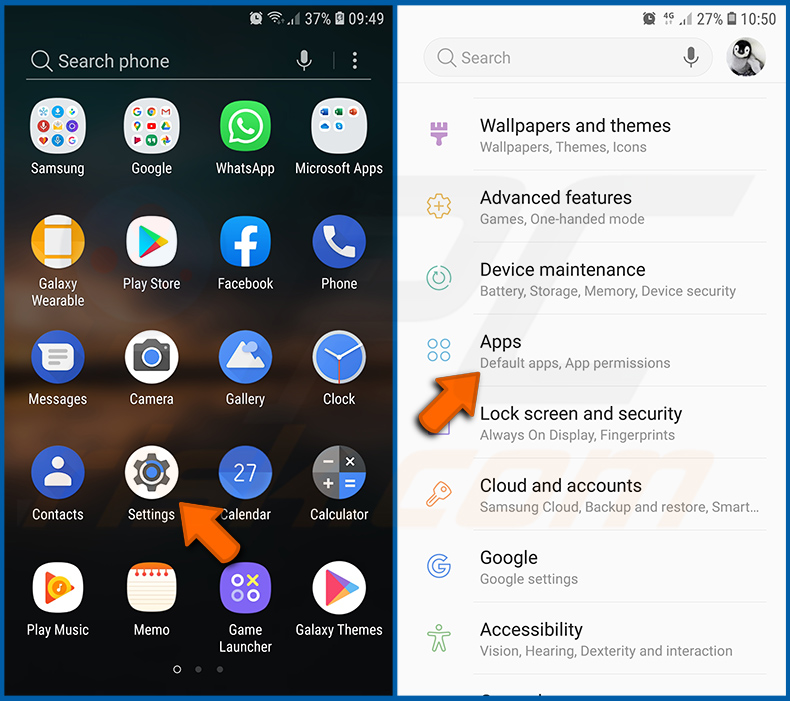

Wyłącz aplikacje, które mają uprawnienia administratora:

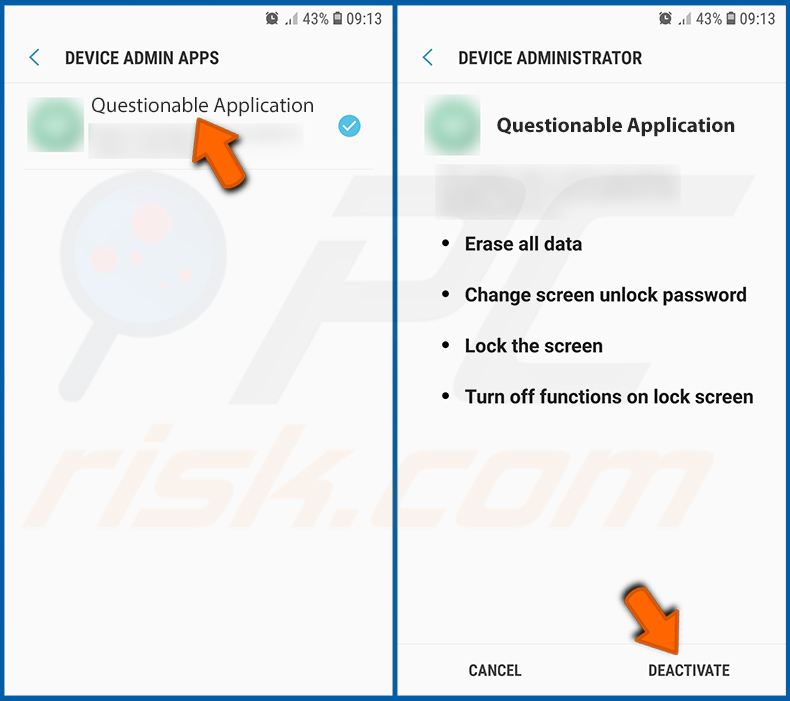

Jeśli złośliwa aplikacja uzyska uprawnienia administratora, może poważnie uszkodzić system. Aby zapewnić maksymalne bezpieczeństwo urządzenia, należy zawsze sprawdzać, które aplikacje mają takie uprawnienia i wyłączać te, które nie powinny.

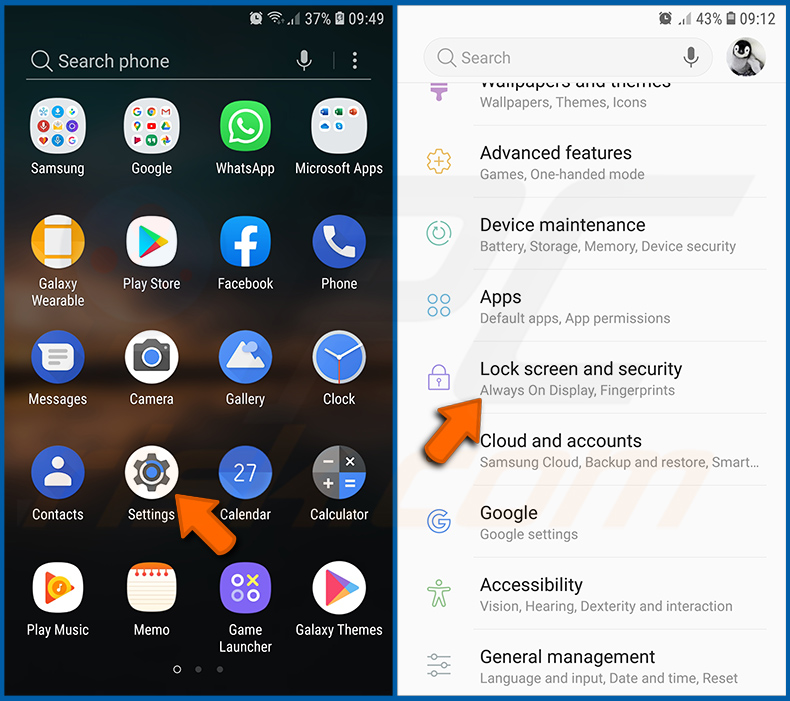

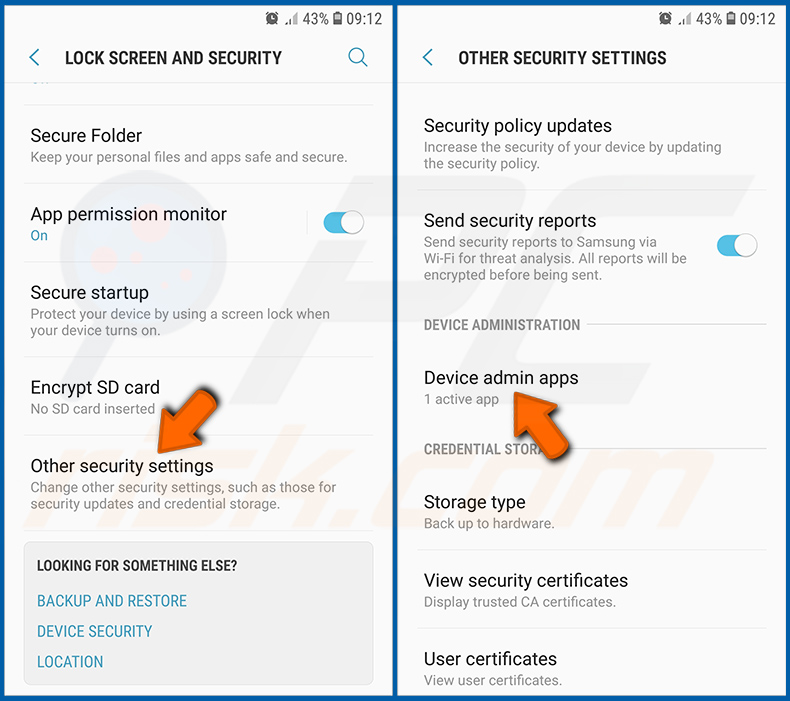

Przejdź do "Ustawień", przewiń w dół, aż zobaczysz "Ekran blokady i zabezpieczenia" i dotknij go.

Przewiń w dół, aż zobaczysz "Inne ustawienia zabezpieczeń", dotknij go, a następnie dotknij "Aplikacje administratora urządzenia".

Zidentyfikuj aplikacje, które nie powinny mieć uprawnień administratora, stuknij je, a następnie stuknij "DEAKTYWUJ".

Często zadawane pytania (FAQ)

Moje urządzenie z Androidem jest zainfekowane złośliwym oprogramowaniem Copybara, czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Usuwanie złośliwego oprogramowania rzadko wymaga formatowania.

Jakie są największe problemy, które może spowodować złośliwe oprogramowanie Copybara?

Zagrożenia związane z infekcją zależą od możliwości złośliwego programu i sposobu działania cyberprzestępców. Copybara to wszechstronne narzędzie, które umożliwia atakującym zdalne kontrolowanie zainfekowanych urządzeń, nagrywanie ekranów / audio / wideo, kradzież komunikacji, uzyskiwanie różnych danych logowania itp. Infekcje tego rodzaju wiążą się z poważnymi kwestiami prywatności, stratami finansowymi i kradzieżą tożsamości.

Jaki jest cel złośliwego oprogramowania Copybara?

Złośliwe oprogramowanie jest wykorzystywane głównie do generowania przychodów. Jednak cyberprzestępcy mogą również wykorzystywać złośliwe oprogramowanie do rozrywki, prowadzenia osobistych zemst, zakłócania procesów (np. witryn, usług, firm itp.), angażowania się w haktywizm i przeprowadzania ataków motywowanych politycznie/geopolitycznie.

W jaki sposób złośliwe oprogramowanie Copybara przeniknęło do mojego urządzenia z Androidem?

Zaobserwowano, że Copybara rozprzestrzenia się za pośrednictwem połączeń głosowych, podczas których ofiary były instruowane, jak pobrać/zainstalować złośliwe oprogramowanie. Możliwe są jednak inne metody dystrybucji.

Ogólnie rzecz biorąc, złośliwe oprogramowanie rozprzestrzenia się poprzez pobieranie drive-by, spam (np. połączenia telefoniczne, SMS-y, e-maile, wiadomości PM/DM, posty w mediach społecznościowych itp.), oszustwa internetowe, podejrzane kanały pobierania (np. witryny z darmowym oprogramowaniem i darmowymi plikami, sieci udostępniania P2P, sklepy z aplikacjami innych firm itp.), nielegalne narzędzia do aktywacji oprogramowania ("cracks"), pirackie treści i fałszywe aktualizacje. Niektóre złośliwe programy mogą nawet samodzielnie rozprzestrzeniać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Tak, Combo Cleaner został zaprojektowany do skanowania urządzeń i eliminowania wszelkiego rodzaju zagrożeń. Potrafi wykryć i usunąć większość znanych infekcji złośliwym oprogramowaniem. Pamiętaj, że wyrafinowane złośliwe programy zwykle ukrywają się głęboko w systemach - dlatego wykonanie pełnego skanowania systemu jest kluczowe.

▼ Pokaż dyskusję