Usuwanie złośliwego oprogramowania BugSleep typu backdoor

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Jakim rodzajem złośliwego oprogramowania jest BugSleep?

BugSleep to nazwa złośliwego oprogramowania typu backdoor. Złośliwe oprogramowanie z tej kategorii jest zwykle wykorzystywane na początkowych etapach infekcji w celu przygotowania systemów do dalszej infiltracji lub gromadzenia danych bazowych. BugSleep może wykonywać szereg poleceń na urządzeniach i manipulować plikami ofiar.

To złośliwe oprogramowanie jest niestandardowym backdoorem, który istnieje co najmniej od wiosny 2024 roku. Jest używany przez aktora zagrożeń o nazwie "MuddyWater"; grupa ta jest powiązana z Ministerstwem Wywiadu Islamskiej Republiki Iranu (MOIS). BugSleep został po raz pierwszy zaobserwowany w ataku wykorzystanym przeciwko firmie z siedzibą w Izraelu.

Przegląd złośliwego oprogramowania BugSleep

BugSleep ma funkcje zapobiegające wykrywaniu i analizie, w tym wykrywanie podczas wykonywania w środowisku piaskownicy. Po infiltracji ten backdoor podejmuje działania w celu zapewnienia trwałości. Ustawia się jako zaplanowane zadanie, powtarzające się co trzydzieści minut. Złośliwy program może również przejść w tryb uśpienia, a niektóre wersje mogą zmienić ten czas bezczynności.

Ponadto BugSleep może wstrzykiwać swój kod powłoki do legalnych procesów, takich jak PowerShell, Microsoft Edge, Google Chrome, Opera, AnyDesk i OneDrive. Program ten może wykonywać polecenia i zarządzać plikami poprzez ich zapisywanie i pobieranie (kradzież).

Twórcy złośliwego oprogramowania często ulepszają swoje oprogramowanie i metodologie, a dowody sugerują, że BugSleep jest aktywnie rozwijany. Ten backdoor został poddany usuwaniu błędów i zawiera nieużywany kod. Dlatego potencjalne przyszłe iteracje BugSleep mogą być bardziej usprawnione lub zawierać dodatkowe/różne funkcje.

Podsumowując, obecność oprogramowania takiego jak BugSleep na urządzeniach może prowadzić do wielu infekcji systemu, poważnych problemów z prywatnością, strat finansowych i kradzieży tożsamości.

Należy wspomnieć, że złośliwe oprogramowanie wykorzystywane przeciwko celom o wysokiej wrażliwości (jak BugSleep) może stanowić zagrożenie o jeszcze większym znaczeniu.

| Nazwa | BugSleep malware |

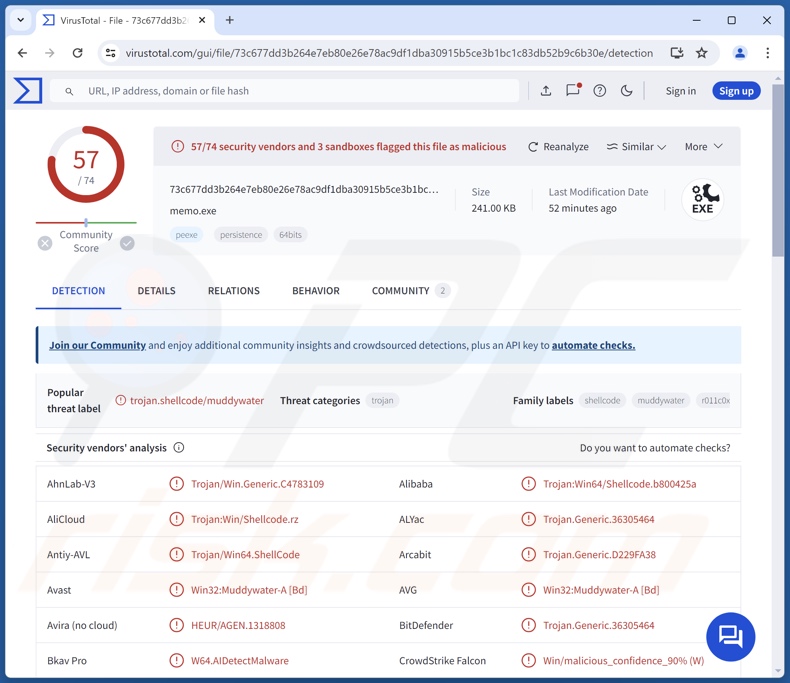

| Typ zagrożenia | Trojan, backdoor |

| Nazwy wykryć | Avast (Win32:Muddywater-A [Bd]), Combo Cleaner (Trojan.Generic.36305464), ESET-NOD32 (Wariant Win64/Agent.YM), Kaspersky (Trojan.Win64.Shellcode.rc), Microsoft (Trojan:Win64/Donut.C!MTB), Pełna lista wykryć (VirusTotal) |

| Objawy | Trojany są zaprojektowane tak, aby ukradkiem infiltrować komputer ofiary i pozostawać cichym, a zatem żadne szczególne objawy nie są wyraźnie widoczne na zainfekowanym komputerze. |

| Metody dystrybucji | Zainfekowane załączniki wiadomości e-mail, złośliwe reklamy online, inżynieria społeczna, "pęknięcia" oprogramowania. |

| Szkody | Kradzież haseł i informacji bankowych, kradzież tożsamości, dodanie komputera ofiary do botnetu. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Przykłady złośliwego oprogramowania typu backdoor

Warmcookie, NICECURL, TAMECAT, MadMxShel i XRed to tylko niektóre z naszych najnowszych artykułów na temat złośliwego oprogramowania typu backdoor.

Jak wspomniano we wstępie, ten rodzaj oprogramowania jest zwykle wdrażany na początkowych etapach infekcji. Programy te mogą być wykorzystywane do przygotowywania systemów, badania luk w zabezpieczeniach, zapewniania trwałości, rekonesansu, a nawet pobierania/instalowania dodatkowych złośliwych programów lub treści.

Należy podkreślić, że niezależnie od sposobu działania złośliwego oprogramowania - jego obecność w systemie zagraża integralności urządzenia i bezpieczeństwu użytkownika. Dlatego wszystkie zagrożenia muszą zostać wyeliminowane natychmiast po wykryciu.

Jak BugSleep przeniknął do mojego komputera?

BugSleep jest rozpowszechniany za pośrednictwem kampanii spamowych (malspam). Jest to standardowa praktyka grupy zagrożeń "MuddyWater", która jest powiązana z MOIS. BugSleep został wykorzystany do ataku na izraelską firmę.

MuddyWater jest niezwykle aktywny na Bliskim Wschodzie, ale prowadził również kampanie w krajach spoza tego regionu. Grupa wykorzystywała zarówno ukierunkowane, jak i ogólne przynęty w swoim złośliwym spamie. Ten aktor zagrożeń próbował zainfekować sieci powiązane z liniami lotniczymi, biurami podróży, organizacjami informacyjnymi, gminami (Izrael) i innymi podmiotami.

Przynęty w wiadomościach e-mail zawierały co najmniej nazwy docelowych organizacji, ale różniły się tematyką (np. oprogramowanie branżowe, kursy online, webinaria itp.). Przynęta została również ponownie wykorzystana; ten sam szablon został wykorzystany w kampanii w Arabii Saudyjskiej i przeciwko izraelskiej firmie (ta ostatnia rozpowszechniała BugSleep).

MuddyWater wysyłał spam napisany w językach lokalnych i angielskim. Zazwyczaj złośliwy spam jest wysyłany przy użyciu skradzionych kont e-mail, które są powiązane z celem.

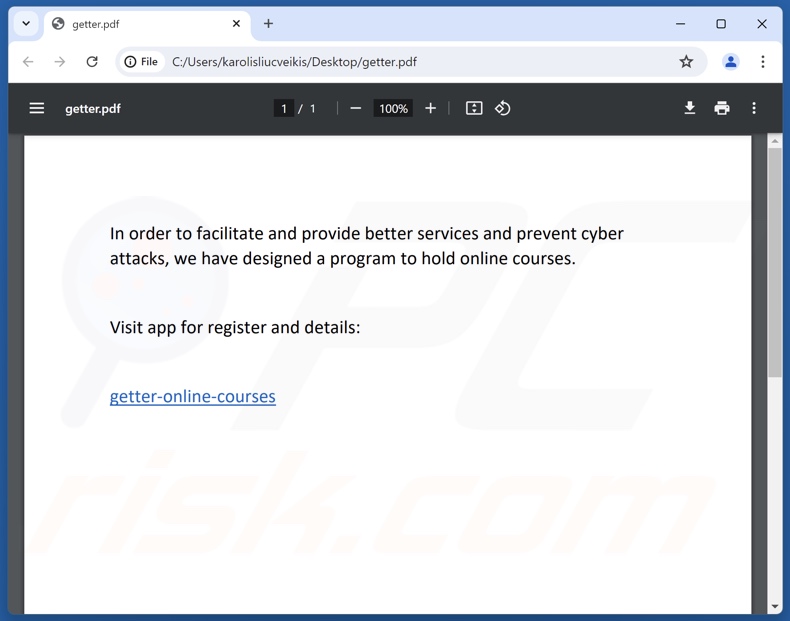

Aby rozszerzyć kampanię rozprzestrzeniającą BugSleep, wiadomości e-mail zawierały załącznik PDF zawierający link, który prowadził do pobrania archiwum ZIP. Plik ten był hostowany poprzez nadużycie usługi udostępniania plików Egnyte.

Egnyte jest szeroko stosowany w środowiskach korporacyjnych do udostępniania plików przez Internet. Wspomniana grupa zagrożeń wykorzystała subdomeny Egnyte, które zawierają nazwy docelowych podmiotów, a gdy strona internetowa jest otwierana - może podążać za modą nazewnictwa używaną przez cel i zawierać odpowiedniego nadawcę.

Pobrane archiwum zawierało plik wykonywalny BugSleep. To złośliwe oprogramowanie może następnie samodzielnie wstrzykiwać się do prawdziwych procesów i wykonywać czynności związane z trwałością przed połączeniem się z serwerem C&C (Command and Control).

BugSleep może być jednak rozpowszechniany przy użyciu innych metod. Cyberprzestępcy polegają głównie na taktykach phishingowych i socjotechnicznych w celu rozprzestrzeniania złośliwego oprogramowania. Złośliwe programy są zwykle ukryte lub dołączone do zwykłej zawartości.

Złośliwe pliki mają różne formaty, np. archiwa (ZIP, RAR itp.), pliki wykonywalne (.exe, .run itp.), dokumenty (Microsoft Office, Microsoft OneNote, PDF itp.), JavaScript itp. Gdy złośliwy plik zostanie wykonany, uruchomiony lub w inny sposób otwarty (np. klikając osadzone łącza/pliki, włączając makra itp.) - rozpoczyna się łańcuch infekcji.

Rozpowszechnione techniki dystrybucji obejmują: złośliwe załączniki/linki w spamie (np. wiadomości e-mail, DM/PM itp.), pobieranie drive-by (ukradkowe/zwodnicze), oszustwa internetowe, złośliwe reklamy, podejrzane źródła pobierania (np. witryny z freeware i stron trzecich, sieci udostępniania P2P itp.), pirackie treści, nielegalne narzędzia do aktywacji oprogramowania ("cracking") i fałszywe aktualizacje.

Co więcej, niektóre złośliwe programy mogą samodzielnie rozprzestrzeniać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej (np. zewnętrznych dysków twardych, pamięci flash USB itp.).

Jak uniknąć instalacji złośliwego oprogramowania?

Zdecydowanie zalecamy ostrożne podchodzenie do przychodzących e-maili i innych wiadomości. Nie otwieraj załączników ani linków znalezionych w podejrzanych/nieprawdziwych wiadomościach, ponieważ mogą one być złośliwe. Ponadto należy zachować czujność podczas przeglądania, ponieważ oszukańcze i niebezpieczne treści online zwykle wydają się autentyczne i nieszkodliwe.

Innym zaleceniem jest pobieranie tylko z oficjalnych i zweryfikowanych kanałów. Zalecamy aktywowanie i aktualizowanie programów przy użyciu funkcji/narzędzi dostarczanych przez legalnych deweloperów, ponieważ te pozyskane od stron trzecich mogą zawierać złośliwe oprogramowanie.

Zainstalowanie i aktualizowanie renomowanego programu antywirusowego ma kluczowe znaczenie dla bezpieczeństwa urządzenia/użytkownika. Oprogramowanie to musi być używane do regularnego skanowania systemu oraz usuwania zagrożeń i problemów. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy uruchomienie skanowania za pomocą Combo Cleaner, aby automatycznie wyeliminować infiltrowane złośliwe oprogramowanie.

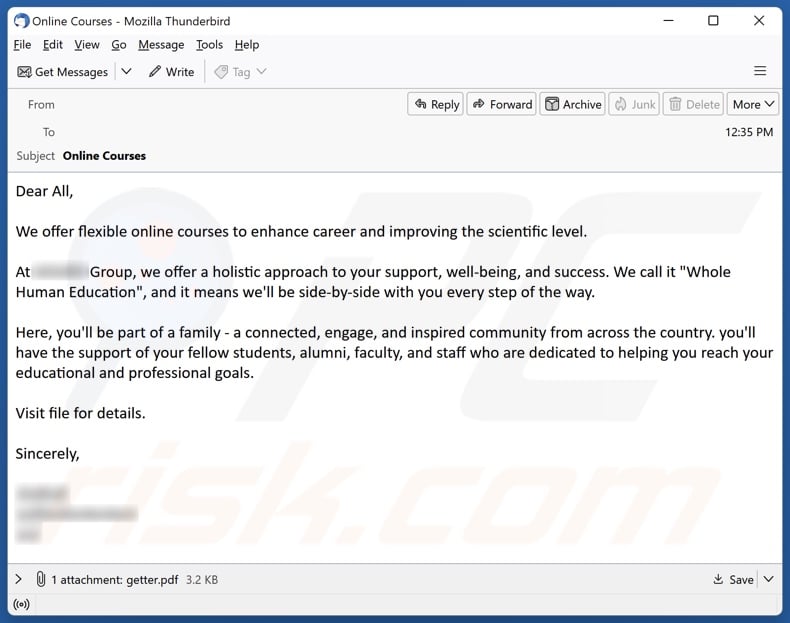

Zrzut ekranu wiadomości spamowej rozpowszechniającej złośliwe oprogramowanie BugSleep typu backdoor:

Tekst przedstawiony w tej wiadomości e-mail:

Subject: Online Courses

Dear All,

We offer flexible online courses to enhance career and improving the scientific level.

At - Group, we offer a holistic approach to your support, well-being, and success. We call it "Whole Human Education", and it means we'll be side-by-side with you every step of the way.

Here, you'll be part of a family - a connected, engage, and inspired community from across the country. you'll have the support of your fellow students, alumni, faculty, and staff who are dedicated to helping you reach your educational and professional goals.

Visit file for details.

Sincerely,-

Zrzut ekranu złośliwego załącznika rozprzestrzeniającego BugSleep ("getter.pdf"):

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest BugSleep?

- KROK 1. Ręczne usuwanie złośliwego oprogramowania BugSleep.

- KROK 2. Sprawdź, czy komputer jest czysty.

Jak ręcznie usunąć złośliwe oprogramowanie?

Ręczne usuwanie złośliwego oprogramowania jest skomplikowanym zadaniem - zwykle najlepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Do usunięcia tego złośliwego oprogramowania zalecamy użycie Combo Cleaner.

Jeśli chcesz usunąć złośliwe oprogramowanie ręcznie, pierwszym krokiem jest zidentyfikowanie nazwy złośliwego oprogramowania, które próbujesz usunąć. Oto przykład podejrzanego programu działającego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład za pomocą menedżera zadań , i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś kontynuować te kroki:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, rejestr i lokalizacje systemu plików:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, rejestr i lokalizacje systemu plików:

Uruchom ponownie komputer w trybie awaryjnym:

Uruchom ponownie komputer w trybie awaryjnym:

Użytkownicy systemów Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Opcji zaawansowanych systemu Windows, a następnie wybierz z listy Tryb awaryjny z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy systemu Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci - przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, w otwartym oknie "Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk "Uruchom ponownie". Komputer uruchomi się ponownie i przejdzie do menu "Zaawansowane opcje uruchamiania". Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij "Ustawienia uruchamiania".

Kliknij przycisk "Uruchom ponownie". Komputer uruchomi się ponownie na ekranie ustawień startowych. Naciśnij klawisz F5, aby uruchomić system w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy systemu Windows 10: Kliknij logo Windows i wybierz ikonę zasilania. W otwartym menu kliknij "Uruchom ponownie", przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij "Rozwiązywanie problemów", a następnie wybierz "Opcje zaawansowane".

W menu opcji zaawansowanych wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W następnym oknie należy kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 10 w "Trybie awaryjnym z obsługą sieci":

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij "Opcje" u góry i odznacz opcje "Ukryj puste lokalizacje" i "Ukryj wpisy systemu Windows". Po zakończeniu tej procedury kliknij ikonę "Odśwież".

W aplikacji Autoruns kliknij "Opcje" u góry i odznacz opcje "Ukryj puste lokalizacje" i "Ukryj wpisy systemu Windows". Po zakończeniu tej procedury kliknij ikonę "Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz wyeliminować.

Powinieneś zapisać jego pełną ścieżkę i nazwę. Należy pamiętać, że niektóre złośliwe oprogramowanie ukrywa nazwy procesów pod legalnymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz "Usuń".

Po usunięciu złośliwego oprogramowania za pomocą aplikacji Autoruns (gwarantuje to, że złośliwe oprogramowanie nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać nazwę złośliwego oprogramowania na komputerze. Pamiętaj, aby włączyć ukryte pliki i foldery przed kontynuowaniem. Jeśli znajdziesz nazwę pliku złośliwego oprogramowania, usuń go.

Uruchom ponownie komputer w trybie normalnym. Wykonanie tych kroków powinno usunąć złośliwe oprogramowanie z komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Jeśli nie masz takich umiejętności, pozostaw usuwanie złośliwego oprogramowania programom antywirusowym i anty-malware.

Te kroki mogą nie zadziałać w przypadku zaawansowanych infekcji złośliwym oprogramowaniem. Jak zawsze najlepiej jest zapobiegać infekcjom, niż później próbować usunąć złośliwe oprogramowanie. Aby zapewnić bezpieczeństwo komputera, należy instalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby upewnić się, że komputer jest wolny od infekcji złośliwym oprogramowaniem, zalecamy przeskanowanie go za pomocą Combo Cleaner.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany złośliwym oprogramowaniem BugSleep, czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Usuwanie złośliwego oprogramowania rzadko wymaga tak drastycznych środków.

Jakie są największe problemy, które może spowodować złośliwe oprogramowanie BugSleep?

Zagrożenia stwarzane przez infekcję zależą od funkcjonalności złośliwego oprogramowania i sposobu działania cyberprzestępców. BugSleep to program typu backdoor zdolny do zapewnienia trwałości, wykonywania poleceń i kradzieży plików.

Ogólnie rzecz biorąc, takie infekcje mogą skutkować wieloma infekcjami systemu, poważnymi kwestiami prywatności, stratami finansowymi i kradzieżą tożsamości. Warto zauważyć, że BugSleep został wykorzystany przeciwko celom o wysokiej wrażliwości - a ataki tego rodzaju mogą stanowić zagrożenie o większym znaczeniu.

Jaki jest cel złośliwego oprogramowania BugSleep?

Złośliwe oprogramowanie służy przede wszystkim do generowania przychodów. Jednak cyberprzestępcy mogą również wykorzystywać złośliwe programy do rozrywki, prowadzenia osobistych zemst, zakłócania procesów (np. stron internetowych, usług, firm, organizacji itp.), angażowania się w haktywizm i przeprowadzania ataków motywowanych politycznie/geopolitycznie.

Warto wspomnieć, że BugSleep jest powiązany z irańskim Ministerstwem Wywiadu i Bezpieczeństwa (MOIS), co sugeruje solidne motywacje geopolityczne.

Jak złośliwe oprogramowanie BugSleep przeniknęło do mojego komputera?

BugSleep został rozpowszechniony za pośrednictwem malspamu (złośliwych kampanii spamowych). Inne metody rozprzestrzeniania się nie są mało prawdopodobne.

Złośliwe oprogramowanie rozprzestrzenia się głównie poprzez pobieranie drive-by download, oszustwa internetowe, złośliwe reklamy, niezaufane źródła pobierania (np. witryny z darmowym oprogramowaniem i darmowymi plikami, sieci udostępniania P2P itp.), pirackie treści, nielegalne narzędzia do aktywacji oprogramowania ("cracks") i fałszywe aktualizacje. Niektóre złośliwe programy mogą nawet samodzielnie rozprzestrzeniać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Tak, Combo Cleaner jest w stanie wykryć i wyeliminować prawie wszystkie znane infekcje złośliwym oprogramowaniem. Należy podkreślić, że wykonanie pełnego skanowania systemu jest najważniejsze, ponieważ wysokiej klasy złośliwe oprogramowanie zwykle ukrywa się głęboko w systemach.

▼ Pokaż dyskusję