Instrukcje usuwania złośliwego oprogramowania CryptoAITools

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Jakim rodzajem złośliwego oprogramowania jest CryptoAITools?

CryptoAITools to nazwa wieloplatformowego złośliwego oprogramowania, które ma na celu kradzież kryptowaluty. Oprogramowanie to może infekować systemy operacyjne Windows i Mac.

CryptoAITools to złośliwy pakiet Pythona, który był dystrybuowany za pośrednictwem PyPI (Python Package Index) i GitHub. W znanych kampaniach to złośliwe oprogramowanie było rozpowszechniane pod wyrafinowanym przebraniem jako narzędzie do handlu kryptowalutami.

Przegląd złośliwego oprogramowania CryptoAITools

Po udanej infiltracji CryptoAITools określa system operacyjny, na którym został uruchomiony (Windows lub Mac). To złośliwe oprogramowanie przedstawia ofiarom przynętę - interaktywny interfejs z pozornie funkcjonalnymi funkcjami handlu kryptowalutami. W tle CryptoAITools dokonuje rozległej kradzieży danych.

Oprogramowanie gromadzi różne poufne informacje, takie jak historia przeglądania, pliki cookie, zapisane dane logowania (hasła/frazy) oraz dane związane z kryptowalutami i rozszerzeniami przeglądarki opartymi na kryptowalutach. Wśród celów CryptoAITools znajdują się Atomic, Bitcoin, Electrum, Ethereum, Exodus i inne.

Ponadto to złośliwe oprogramowanie może eksfiltrować pliki z folderów Pobrane, Dokumenty i Pulpit - szukając tych związanych z kryptowalutami, danymi finansowymi, hasłami i innymi istotnymi informacjami. W szczególności na urządzeniach Mac CryptoAITools atakuje dane z aplikacji Apple Notes i Stickies.

Celem tego ataku jest kradzież kryptowaluty; dlatego CryptoAITools dąży do uzyskania informacji, które umożliwiłyby kradzież zasobów cyfrowych.

Złośliwe oprogramowanie uzyskuje dodatkowe funkcje, pobierając ładunki ze strony internetowej kontrolowanej przez atakujących. W momencie badania CryptoAITools pobrał dodatkową zawartość ze strony coinsw[.]app. Gdyby ofiara zbadała tę witrynę, znalazłaby oficjalnie wyglądającą stronę promującą usługę bota do handlu kryptowalutami, która zawiera wiele fałszywych recenzji świadczących o rzekomej legalności witryny.

Warto zauważyć, że twórcy złośliwego oprogramowania często ulepszają swoje kreacje i metodologie; dlatego możliwe przyszłe wersje CryptoAITools mogą mieć dodatkowe/różne możliwości lub funkcje.

Podsumowując, obecność oprogramowania takiego jak CryptoAITools na urządzeniach może skutkować wieloma infekcjami systemu, poważnymi kwestiami prywatności, stratami finansowymi i potencjalnie - kradzieżą tożsamości.

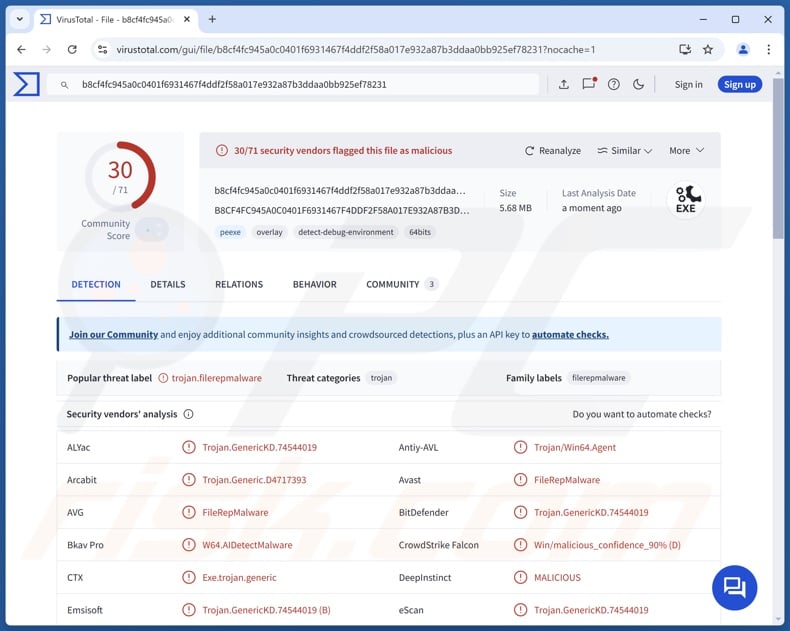

| Nazwa | CryptoAITools virus |

| Typ zagrożenia | Trojan, wirus wykradający hasła. |

| Nazwy wykrywania (CryptoAITools) | Avast (FileRepMalware), Combo Cleaner (Trojan.GenericKD.74544019), ESET-NOD32 (Wariant Generik.HQYOKDF), Malwarebytes (Spyware.CoinStealer.Python), Microsoft (Trojan:Win32/Wacatac.B!ml), Pełna lista wykryć (VirusTotal) |

| Powiązane domeny | coinsw[.]app |

| Nazwy wykrywania (coinsw[.]app) | Bfore.Ai PreCrime (złośliwy), ESET (złośliwe oprogramowanie), Fortinet (złośliwe oprogramowanie), Kaspersky (złośliwe oprogramowanie), Sophos (złośliwe oprogramowanie), Pełna lista wykryć (VirusTotal) |

| Serwujący adres IP (coinsw[.]app) | 104.21.17.86 |

| Objawy | Trojany są zaprojektowane tak, aby ukradkiem infiltrować komputer ofiary i pozostawać cichym, a zatem żadne szczególne objawy nie są wyraźnie widoczne na zainfekowanym komputerze. |

| Metody dystrybucji | Zainfekowane załączniki wiadomości e-mail, złośliwe reklamy online, inżynieria społeczna, "pęknięcia" oprogramowania. |

| Szkody | Skradzione hasła, kryptowaluty i informacje finansowe, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Przykłady złośliwego oprogramowania ukierunkowanego na kryptowaluty

Zbadaliśmy niezliczone próbki złośliwego oprogramowania; XAVIER ERA, PureStealer, Kral, Seidr, SilentCryptoMiner i Yunit to tylko niektóre z naszych najnowszych artykułów na temat programów, które mają złośliwe zdolności związane z kryptowalutami.

Złośliwe oprogramowanie może mieć wiele możliwości lub tylko niezwykle specyficzną funkcjonalność. Niezależnie jednak od sposobu działania złośliwego oprogramowania - jego obecność w systemie zagraża integralności urządzenia i bezpieczeństwu użytkownika. Dlatego wszystkie zagrożenia muszą być eliminowane natychmiast po wykryciu.

Jak CryptoAITools przeniknął do mojego komputera?

Zaobserwowano, że CryptoAITools rozprzestrzenia się za pośrednictwem PyPI (Python Package Index) i GitHub. Od tego czasu złośliwe oprogramowanie zostało usunięte z PyPI, ale nie przed pobraniem go ponad tysiąc razy. Na PyPI CryptoAITools był reklamowany jako narzędzie do handlu kryptowalutami.

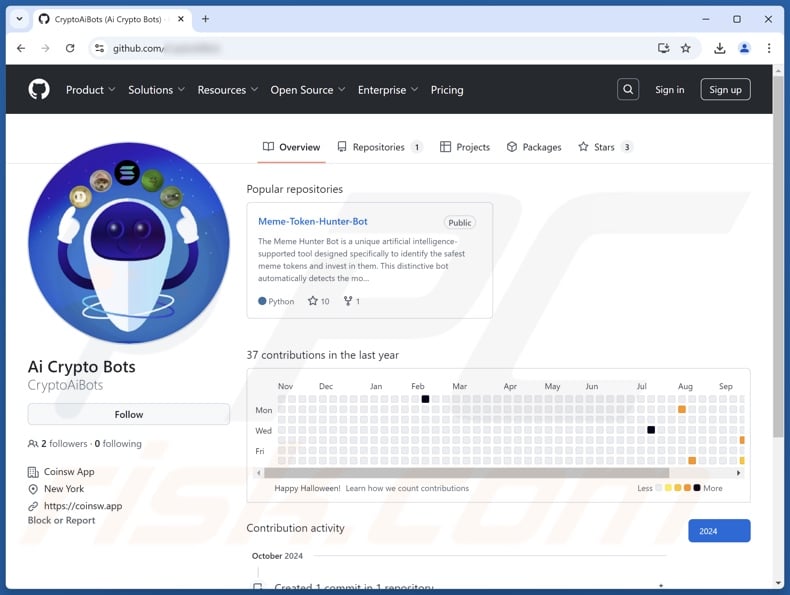

Repozytorium GitHub rozprzestrzeniające to złośliwe oprogramowanie promuje je jako "Meme Token Hunter Bot" - bota opartego na sztucznej inteligencji, który przeprowadza transakcje tokenami meme w czasie rzeczywistym w sieci Solana.

Cyberprzestępcy stworzyli wrażenie legalności repozytorium, utrzymując aktywną obecność na GitHub. Inną metodą tworzenia iluzji reputacji jest prowadzenie przez przestępców fałszywego kanału "wsparcia" na Telegramie dla rzekomego narzędzia handlowego.

Należy wspomnieć, że inne techniki dystrybucji nie są wykluczone. Ogólnie rzecz biorąc, złośliwe oprogramowanie jest rozprzestrzeniane przy użyciu taktyk phishingowych i socjotechnicznych. Złośliwe programy są zwykle ukryte lub dołączone do legalnych/niewinnie brzmiących treści.

Najbardziej rozpowszechnione metody dystrybucji obejmują: pobieranie drive-by (ukradkowe/zwodnicze), złośliwe załączniki/linki w spamie (np. e-maile, wiadomości PM/DM, posty w mediach społecznościowych itp.), oszustwa internetowe, złośliwe reklamy, niezaufane źródła pobierania (np. witryny z freeware i stron trzecich, sieci udostępniania Peer-to-Peer itp.), nielegalne narzędzia do aktywacji oprogramowania ("cracks") i fałszywe aktualizacje.

Ponadto niektóre złośliwe programy mogą rozprzestrzeniać się samodzielnie za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej (np. zewnętrznych dysków twardych, pamięci flash USB itp.).

Jak uniknąć instalacji złośliwego oprogramowania?

Ostrożność jest najważniejsza dla bezpieczeństwa urządzenia i użytkownika. Dlatego zawsze sprawdzaj oprogramowanie i pobieraj je tylko z oficjalnych/zaufanych kanałów. Aktywuj i aktualizuj programy przy użyciu oryginalnych funkcji/narzędzi, ponieważ te uzyskane od stron trzecich mogą zawierać złośliwe oprogramowanie.

Ponadto należy zachować czujność podczas przeglądania, ponieważ Internet jest pełen zwodniczych i złośliwych treści. Traktuj przychodzące wiadomości e-mail i inne wiadomości z ostrożnością; nie otwieraj załączników ani linków znalezionych w podejrzanych wiadomościach.

Niezbędne jest zainstalowanie i aktualizowanie niezawodnego programu antywirusowego. Programy zabezpieczające muszą być używane do regularnego skanowania systemu i usuwania wykrytych zagrożeń i problemów. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy uruchomienie skanowania za pomocą Combo Cleaner, aby automatycznie wyeliminować infiltrowane złośliwe oprogramowanie.

Zrzut ekranu strony internetowej, z której CryptoAITools pobiera dodatkowe ładunki (coinsw[.]app):

![Witryna, z której złośliwe oprogramowanie CryptoAITools pobiera ładunki (coinsw[.]app)](/images/stories/screenshots202411/cryptoaitools-malware-payload-website.jpg)

Zrzut ekranu repozytorium GitHub, które promuje CryptoAITools jako "Meme Token Hunter Bot":

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Co to jest CryptoAITools?

- KROK 1. Ręczne usuwanie złośliwego oprogramowania CryptoAITools.

- KROK 2. Sprawdź, czy komputer jest czysty.

Jak ręcznie usunąć złośliwe oprogramowanie?

Ręczne usuwanie złośliwego oprogramowania jest skomplikowanym zadaniem - zwykle najlepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Do usunięcia tego złośliwego oprogramowania zalecamy użycie Combo Cleaner.

Jeśli chcesz usunąć złośliwe oprogramowanie ręcznie, pierwszym krokiem jest zidentyfikowanie nazwy złośliwego oprogramowania, które próbujesz usunąć. Oto przykład podejrzanego programu działającego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład za pomocą menedżera zadań , i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś kontynuować te kroki:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, rejestr i lokalizacje systemu plików:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, rejestr i lokalizacje systemu plików:

Uruchom ponownie komputer w trybie awaryjnym:

Uruchom ponownie komputer w trybie awaryjnym:

Użytkownicy systemów Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Opcji zaawansowanych systemu Windows, a następnie wybierz z listy Tryb awaryjny z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy systemu Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci - przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, w otwartym oknie "Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk "Uruchom ponownie". Komputer uruchomi się ponownie i przejdzie do menu "Zaawansowane opcje uruchamiania". Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij "Ustawienia uruchamiania".

Kliknij przycisk "Uruchom ponownie". Komputer uruchomi się ponownie na ekranie ustawień startowych. Naciśnij klawisz F5, aby uruchomić system w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy systemu Windows 10: Kliknij logo Windows i wybierz ikonę zasilania. W otwartym menu kliknij "Uruchom ponownie", przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij "Rozwiązywanie problemów", a następnie wybierz "Opcje zaawansowane".

W menu opcji zaawansowanych wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W następnym oknie należy kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 10 w "Trybie awaryjnym z obsługą sieci":

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij "Opcje" u góry i odznacz opcje "Ukryj puste lokalizacje" i "Ukryj wpisy systemu Windows". Po zakończeniu tej procedury kliknij ikonę "Odśwież".

W aplikacji Autoruns kliknij "Opcje" u góry i odznacz opcje "Ukryj puste lokalizacje" i "Ukryj wpisy systemu Windows". Po zakończeniu tej procedury kliknij ikonę "Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz wyeliminować.

Powinieneś zapisać jego pełną ścieżkę i nazwę. Należy pamiętać, że niektóre złośliwe oprogramowanie ukrywa nazwy procesów pod legalnymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz "Usuń".

Po usunięciu złośliwego oprogramowania za pomocą aplikacji Autoruns (gwarantuje to, że złośliwe oprogramowanie nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać nazwę złośliwego oprogramowania na komputerze. Pamiętaj, aby włączyć ukryte pliki i foldery przed kontynuowaniem. Jeśli znajdziesz nazwę pliku złośliwego oprogramowania, usuń go.

Uruchom ponownie komputer w trybie normalnym. Wykonanie tych kroków powinno usunąć złośliwe oprogramowanie z komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Jeśli nie masz takich umiejętności, pozostaw usuwanie złośliwego oprogramowania programom antywirusowym i anty-malware.

Te kroki mogą nie zadziałać w przypadku zaawansowanych infekcji złośliwym oprogramowaniem. Jak zawsze najlepiej jest zapobiegać infekcjom, niż później próbować usunąć złośliwe oprogramowanie. Aby zapewnić bezpieczeństwo komputera, należy instalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby upewnić się, że komputer jest wolny od infekcji złośliwym oprogramowaniem, zalecamy przeskanowanie go za pomocą Combo Cleaner.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany złośliwym oprogramowaniem CryptoAITools, czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Usuwanie złośliwego oprogramowania rzadko wymaga formatowania.

Jakie są największe problemy, które może powodować złośliwe oprogramowanie CryptoAITools?

Zagrożenia związane z infekcją zależą od funkcjonalności złośliwego oprogramowania i celów cyberprzestępców. Celem CryptoAITools jest kradzież kryptowaluty, a to złośliwe oprogramowanie może pobierać/instalować dodatkową złośliwą zawartość. Infekcje tego rodzaju mogą skutkować wieloma infekcjami systemu, poważnymi problemami z prywatnością, stratami finansowymi i kradzieżą tożsamości.

Jaki jest cel złośliwego oprogramowania CryptoAITools?

Złośliwe oprogramowanie jest wykorzystywane głównie w celu uzyskania korzyści finansowych. Jednak cyberprzestępcy używają również złośliwego oprogramowania do rozrywki, realizacji osobistych urazów, zakłócania procesów (np. witryn, usług, firm itp.), angażowania się w haktywizm i przeprowadzania ataków motywowanych politycznie/geopolitycznie.

W jaki sposób złośliwe oprogramowanie CryptoAITools przeniknęło do mojego komputera?

CryptoAITools był rozpowszechniany pod przykrywką narzędzi związanych z kryptowalutami za pośrednictwem PyPI i GitHub. Możliwe są również inne techniki rozprzestrzeniania.

Ogólnie rzecz biorąc, złośliwe oprogramowanie rozprzestrzenia się poprzez pobieranie drive-by, oszustwa internetowe, wiadomości e-mail/wiadomości spamowe, złośliwe reklamy, podejrzane kanały pobierania (np. strony internetowe z darmowym oprogramowaniem i darmowymi hostingami plików, sieci udostępniania Peer-to-Peer itp. Niektóre złośliwe programy mogą rozprzestrzeniać się samodzielnie za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Combo Cleaner jest w stanie wykryć i usunąć prawie wszystkie znane infekcje złośliwym oprogramowaniem. Należy pamiętać, że wysokiej klasy złośliwe oprogramowanie zwykle ukrywa się głęboko w systemach - dlatego wykonanie pełnego skanowania systemu jest kluczowe.

▼ Pokaż dyskusję