Jak zapobiec uszkodzeniu systemu przez Legion Loader

![]() Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Czym jest Legion Loader?

Legion Loader to złośliwy program zaprojektowany do infekowania systemów 2-3 innymi programami tego typu (lub więcej). Badania pokazują, że Legion Loader jest używany do rozprzestrzeniania programów kradnących informacje (takich jak Vidar, Predator the Thief i Raccoon Stealer), backdoorów, programów kradnących kryptowaluty i górnika kryptowalut.

Legion Loader może zatem powodować wiele problemów. Jeśli system jest zainfekowany tym złośliwym oprogramowaniem (lub innym złośliwym oprogramowaniem zainstalowanym za jego pośrednictwem), należy go natychmiast usunąć.

Wspomniane wyżej programy do kradzieży informacji rejestrują dane, które mogą być wykorzystywane do generowania przychodów na różne sposoby. Na przykład Vidar może kraść adresy IP, historie przeglądania, portfele kryptowalut, zapisane hasła, dane z klientów komunikatorów i tak dalej.

To złośliwe oprogramowanie może również wykonywać zrzuty ekranu i infekować systemy oprogramowaniem ransomware GandCrab 5.0.4. Predator the Thief jest w stanie rejestrować pliki cookie, zapisane loginy, hasła i inne informacje zapisane w przeglądarkach internetowych. Jest w stanie wykraść dane uwierzytelniające klientów Steam, Discord, FileZilla i WinFTP.

Racoon Stealer może być wykorzystywany do kradzieży haseł, plików cookie przeglądarki i danych autouzupełniania, które są zapisywane w przeglądarkach ofiar. Może być również wykorzystywany do kradzieży danych portfela kryptowalut. Wszystkie te złośliwe programy są wykorzystywane przez cyberprzestępców do kradzieży poufnych informacji.

Zasadniczo są one ukierunkowane na szczegóły, które mogą zostać niewłaściwie wykorzystane do dokonywania nieuczciwych transakcji i zakupów oraz wykonywania działań w celu generowania przychodów, powodując w ten sposób straty finansowe ofiar. Co więcej, jednym z ładunków Legion Loader jest "backdoor".

Oprogramowanie tego typu pozwala cyberprzestępcom zdalnie kontrolować zainfekowane maszyny - zapewnia im zdalny dostęp do komputerów ofiar. Zazwyczaj backdoory są wykorzystywane do infekowania komputerów dodatkowym złośliwym oprogramowaniem i wykonywania innych złośliwych zadań.

Ponadto Legion Loader zawiera wbudowany program do kradzieży kryptowalut oparty na PowerShell, który sprawdza używane portfele kryptowalut i kradnie pliki portfeli oraz przechowywane dane uwierzytelniające związane z kryptowalutami. Następnie przesyła skradzione informacje na serwer dowodzenia i kontroli (C&C) kontrolowany przez cyberprzestępców.

Legion Loader jest również w stanie zainstalować koparkę kryptowalut. Programy tego typu wykorzystują sprzęt komputerowy do wydobywania kryptowalut. W większości przypadków proces ten powoduje wysokie zużycie GPU i/lub CPU i zwiększa zużycie energii elektrycznej, prowadząc tym samym do wyższych rachunków za prąd. Ogólnie rzecz biorąc, oprogramowanie tego typu jest dystrybuowane w celu generowania przychodów kosztem ofiary.

| Nazwa | Legion Loader virus |

| Typ zagrożenia | Trojan, wirus wykradający hasła, złośliwe oprogramowanie bankowe, oprogramowanie szpiegujące. |

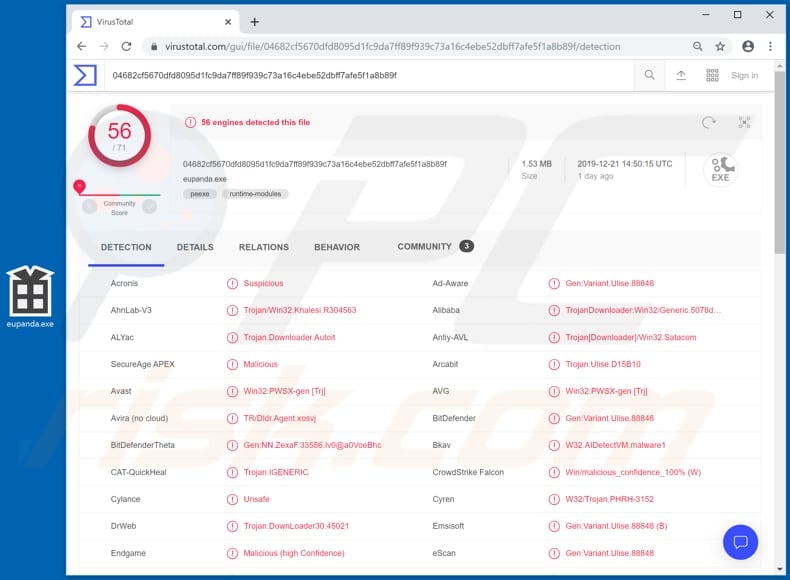

| Nazwy wykryć | Avast (Win32:PWSX-gen [Trj]), BitDefender (Gen:Variant.Ulise.88848), ESET-NOD32 (Wariant Win32/TrojanDownloader.Agent.EWC), Kaspersky (HEUR:Trojan-Downloader.Win32.Generic), Pełna lista (VirusTotal) |

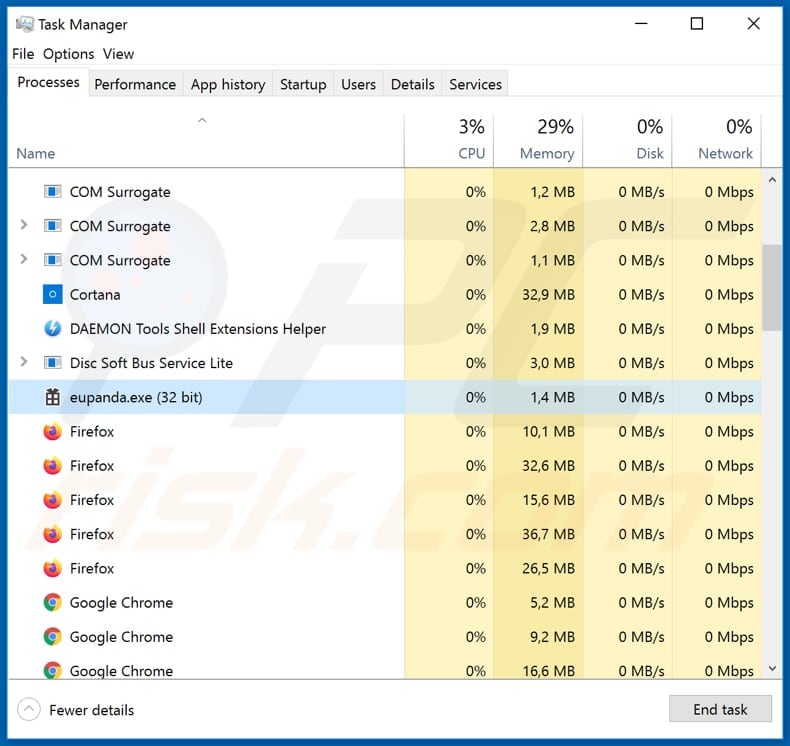

| Nazwy złośliwych procesów | eupanda.exe (nazwa procesu może się różnić) |

| Ładunek | Vidar, Predator the Thief i Raccoon Stealer wykradające informacje, koparka i kradzież kryptowalut, backdoor. |

| Objawy | Trojany są zaprojektowane tak, aby ukradkiem infiltrować komputer ofiary i pozostawać cichym, a zatem żadne szczególne objawy nie są wyraźnie widoczne na zainfekowanym komputerze. |

| Metody dystrybucji | Zainfekowane załączniki wiadomości e-mail, złośliwe reklamy online, inżynieria społeczna, "pęknięcia" oprogramowania. |

| Szkody | Kradzież haseł i informacji bankowych, kradzież tożsamości, dodanie komputera ofiary do botnetu. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Osoby posiadające komputery zainfekowane Legion Loader są narażone na ryzyko kradzieży tożsamości, utraty pieniędzy i/lub danych, problemy związane z prywatnością, instalację innego złośliwego oprogramowania itp. Legion Loader jest złośliwym oprogramowaniem wysokiego ryzyka i powinien zostać natychmiast usunięty.

Nie wiadomo dokładnie, w jaki sposób cyberprzestępcy rozprzestrzeniają ten program, jednak prawdopodobnie odbywa się to za pośrednictwem popularnej metody dystrybucji złośliwego oprogramowania.

Jak Legion Loader przeniknął do mojego komputera?

W większości przypadków cyberprzestępcy rozprzestrzeniają złośliwe oprogramowanie za pomocą kampanii spamowych (wiadomości e-mail), fałszywych aktualizacji oprogramowania, niewiarygodnych kanałów pobierania oprogramowania i narzędzi, trojanów i nieoficjalnych narzędzi aktywacyjnych ("cracking"). Korzystając z kampanii spamowych, wysyłają wiadomości e-mail zawierające złośliwe załączniki lub łącza internetowe, które pobierają złośliwe pliki.

Przykłady załączanych plików to Microsoft Office, dokumenty PDF, pliki wykonywalne (.exe), pliki JavaScript i archiwa, takie jak ZIP, RAR itp. Po otwarciu załączniki te powodują instalację złośliwego oprogramowania.

Fałszywe narzędzia do aktualizacji oprogramowania zazwyczaj infekują systemy, wykorzystując wady/błędy lub inne luki w zabezpieczeniach nieaktualnych programów zainstalowanych w systemie operacyjnym (instalując złośliwe programy zamiast aktualizować te zainstalowane).

Sieci peer-to-peer (np. eMule, klienci torrent), programy do pobierania stron trzecich, strony z darmowym oprogramowaniem i darmowym hostingiem plików oraz inne podobne kanały/źródła pobierania są często wykorzystywane do rozprzestrzeniania złośliwego oprogramowania. Systemy zostają zainfekowane, gdy ludzie pobierają i otwierają złośliwy plik przesłany przez cyberprzestępców.

Zazwyczaj pliki te są zamaskowane jako nieszkodliwe i legalne. Trojany to złośliwe programy, które często powodują infekcje łańcuchowe. Dlatego też, jeśli system jest już zainfekowany trojanem, ten złośliwy program spowoduje instalację dodatkowego złośliwego oprogramowania.

Nieoficjalne narzędzia aktywacyjne ("cracking") to programy, które rzekomo aktywują inne, płatne (licencjonowane) oprogramowanie bezpłatnie (tj. w celu ominięcia płatnej aktywacji), jednak są one zaprojektowane przez cyberprzestępców, którzy dążą do rozprzestrzeniania złośliwego oprogramowania. Osoby korzystające z tych narzędzi ryzykują zainfekowanie swoich systemów złośliwym oprogramowaniem wysokiego ryzyka.

Jak uniknąć instalacji złośliwego oprogramowania

Nie ufaj nieistotnym wiadomościom e-mail zawierającym załączniki lub łącza internetowe, zwłaszcza jeśli są one otrzymywane z nieznanych, podejrzanych adresów. Załączone pliki mogą zainfekować komputery złośliwym oprogramowaniem. Wszystkie programy powinny być pobierane z oficjalnych stron internetowych i za pośrednictwem bezpośrednich linków do pobierania.

Innym kanałom/narzędziom nie można ufać. Aktualizacje nie powinny być instalowane za pomocą narzędzi innych firm. Jedynym bezpiecznym sposobem aktualizacji zainstalowanego oprogramowania jest użycie narzędzi i/lub zaimplementowanych funkcji zaprojektowanych przez oficjalnych deweloperów. Zainstalowanego oprogramowania nie należy aktywować za pomocą narzędzi innych firm.

Jest to nielegalne i może spowodować instalację złośliwego oprogramowania. Dbaj o bezpieczeństwo systemów, regularnie skanując je renomowanym oprogramowaniem antywirusowym lub antyszpiegowskim. Ważne jest, aby upewnić się, że zainstalowane oprogramowanie tego typu jest aktualne. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy uruchomienie skanowania za pomocą Combo Cleaner, aby automatycznie wyeliminować infiltrowane złośliwe oprogramowanie.

Proces Legion Loader w Menedżerze zadań ("eupanda.exe")

Aktualizacja z 7 stycznia 2025 r. - LegionLoader dostarcza szkodliwe rozszerzenie Chrome, które może zmieniać zawartość wiadomości e-mail i śledzić aktywność przeglądania. Wykorzystuje również CursedChrome, rozszerzenie Chrome, które zamienia zainfekowane przeglądarki w serwery proxy HTTP, umożliwiając atakującym przeglądanie stron internetowych tak, jakby byli ofiarami.

Rozszerzenie może również robić zrzuty ekranu aktywnej karty, zarządzać dostępem do kont Facebook, Coinbase i Google Pay, a nawet wykonywać działania finansowe, takie jak wypłacanie kryptowaluty. Od sierpnia 2024 r. LegionLoader dostarcza stealery wraz z rozszerzeniami Chrome, takimi jak LummaC2, Rhadamanthys i StealC.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Co to jest Legion Loader?

- KROK 1. Ręczne usuwanie złośliwego oprogramowania Legion Loader.

- KROK 2. Sprawdź, czy komputer jest czysty.

Jak ręcznie usunąć złośliwe oprogramowanie?

Ręczne usuwanie złośliwego oprogramowania jest skomplikowanym zadaniem - zwykle najlepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Do usunięcia tego złośliwego oprogramowania zalecamy użycie Combo Cleaner.

Jeśli chcesz usunąć złośliwe oprogramowanie ręcznie, pierwszym krokiem jest zidentyfikowanie nazwy złośliwego oprogramowania, które próbujesz usunąć. Oto przykład podejrzanego programu działającego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład za pomocą menedżera zadań , i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś kontynuować te kroki:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, rejestr i lokalizacje systemu plików:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, rejestr i lokalizacje systemu plików:

Uruchom ponownie komputer w trybie awaryjnym:

Uruchom ponownie komputer w trybie awaryjnym:

Użytkownicy systemów Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Opcji zaawansowanych systemu Windows, a następnie wybierz z listy Tryb awaryjny z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy systemu Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci - przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, w otwartym oknie "Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk "Uruchom ponownie". Komputer uruchomi się ponownie i przejdzie do menu "Zaawansowane opcje uruchamiania". Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij "Ustawienia uruchamiania".

Kliknij przycisk "Uruchom ponownie". Komputer uruchomi się ponownie na ekranie ustawień startowych. Naciśnij klawisz F5, aby uruchomić system w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy systemu Windows 10: Kliknij logo Windows i wybierz ikonę zasilania. W otwartym menu kliknij "Uruchom ponownie", przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij "Rozwiązywanie problemów", a następnie wybierz "Opcje zaawansowane".

W menu opcji zaawansowanych wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W następnym oknie należy kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 10 w "Trybie awaryjnym z obsługą sieci":

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij "Opcje" u góry i odznacz opcje "Ukryj puste lokalizacje" i "Ukryj wpisy systemu Windows". Po zakończeniu tej procedury kliknij ikonę "Odśwież".

W aplikacji Autoruns kliknij "Opcje" u góry i odznacz opcje "Ukryj puste lokalizacje" i "Ukryj wpisy systemu Windows". Po zakończeniu tej procedury kliknij ikonę "Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz wyeliminować.

Powinieneś zapisać jego pełną ścieżkę i nazwę. Należy pamiętać, że niektóre złośliwe oprogramowanie ukrywa nazwy procesów pod legalnymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy nad jego nazwą i wybierz "Usuń".

Po usunięciu złośliwego oprogramowania za pomocą aplikacji Autoruns (gwarantuje to, że złośliwe oprogramowanie nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać nazwę złośliwego oprogramowania na komputerze. Pamiętaj, aby włączyć ukryte pliki i foldery przed kontynuowaniem. Jeśli znajdziesz nazwę pliku złośliwego oprogramowania, usuń go.

Uruchom ponownie komputer w trybie normalnym. Wykonanie tych kroków powinno usunąć złośliwe oprogramowanie z komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Jeśli nie masz takich umiejętności, pozostaw usuwanie złośliwego oprogramowania programom antywirusowym i anty-malware.

Te kroki mogą nie zadziałać w przypadku zaawansowanych infekcji złośliwym oprogramowaniem. Jak zawsze najlepiej jest zapobiegać infekcjom, niż później próbować usunąć złośliwe oprogramowanie. Aby zapewnić bezpieczeństwo komputera, należy instalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby upewnić się, że komputer jest wolny od infekcji złośliwym oprogramowaniem, zalecamy przeskanowanie go za pomocą Combo Cleaner.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany Legion Loader, czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Jeśli komputer jest zainfekowany Legion Loader, sformatowanie urządzenia pamięci masowej jest jednym ze sposobów usunięcia złośliwego oprogramowania, ale jest to środek ekstremalny. Przed podjęciem tego kroku należy rozważyć użycie narzędzia zabezpieczającego, takiego jak Combo Cleaner, do przeskanowania całego systemu i usunięcia złośliwego oprogramowania.

Jakie są największe problemy, które może powodować złośliwe oprogramowanie?

Złośliwe oprogramowanie może powodować różne problemy, takie jak utrata danych, kradzież danych osobowych lub pieniędzy, awarie systemu i powolne działanie. Może również prowadzić do dodatkowych infekcji.

Jaki jest cel Legion Loader?

Celem Legion Loader jest dostarczanie złośliwych ładunków, zazwyczaj służy jako mechanizm dostarczania innego szkodliwego oprogramowania, takiego jak złośliwe rozszerzenia Chrome, oprogramowanie ransomware lub kradnące informacje.

Jak Legion Loader przeniknął do mojego komputera?

Legion Loader rozprzestrzenia się poprzez pobieranie drive-by, gdzie użytkownicy są wprowadzani w błąd, aby odwiedzić strony internetowe (takie jak RapidShare i MEGA), które hostują fałszywe pliki instalacyjne. Użytkownicy nieświadomie infekują swoje komputery złośliwym oprogramowaniem Legion Loader podczas pobierania i uruchamiania tych plików.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Tak, Combo Cleaner może wykryć i usunąć prawie wszystkie znane infekcje złośliwym oprogramowaniem. Jednak zaawansowane złośliwe oprogramowanie często ukrywa się głęboko w systemie, dlatego konieczne jest wykonanie pełnego skanowania systemu, aby zapewnić jego usunięcie.

▼ Pokaż dyskusję