Jak usunąć złośliwe oprogramowanie FlexibleFerret z komputera Mac

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Jakim rodzajem złośliwego oprogramowania jest FlexibleFerret?

FlexibleFerret to złośliwe oprogramowanie należące do rodziny złośliwego oprogramowania dla komputerów Mac o nazwie "Ferret". Ta grupa programów jest powiązana z północnokoreańskimi aktorami zagrożeń. Programy Ferret (w tym FlexibleFerret) były rozpowszechniane za pośrednictwem fałszywych rozmów kwalifikacyjnych i repozytoriów oprogramowania.

Przegląd złośliwego oprogramowania FlexibleFerret

FlexibleFerret dostaje się do systemów za pośrednictwem pakietu instalacyjnego Apple (PKG). Konfiguracja ta obejmuje dwie aplikacje - "InstallerAlert.app" i "versus.app", skrypt postinstall.sh w folderze nadrzędnym oraz samodzielny plik binarny o nazwie "zoom".

Komponenty te są wykorzystywane do dalszej infekcji, zapewnienia trwałości i maskowania złośliwego oprogramowania przed wykryciem. Niektóre z komponentów udają legalne części systemu operacyjnego, a aplikacja jest podpisana ważnym podpisem programisty Apple i identyfikatorem zespołu (oba zostały unieważnione w momencie pisania tego tekstu).

Podczas infekcji ofiarom mogą być prezentowane fałszywe komunikaty o błędach, które imitują prawdziwe. Komunikat "Ten plik jest uszkodzony i nie można go otworzyć" ma na celu oszukanie użytkowników, aby uwierzyli, że rzekomo legalna aplikacja nie powiodła się.

InvisibleFerret jest jednym z programów z rodziny Ferret. Warto zauważyć, że aktorzy stojący za tą grupą złośliwego oprogramowania wykorzystywali również OtterCookie w swoich atakach. Jest prawdopodobne, że FlexibleFerret dzieli funkcje z InvisibleFerret, które obejmują funkcje typu backdoor i ekstrakcję/eksfiltrację danych. Możliwe jest również, że motywacje stojące za infekcjami FlexibleFerret są zbieżne z tymi związanymi z kampaniami OtterCookie.

Należy wspomnieć, że twórcy złośliwego oprogramowania często ulepszają swoje oprogramowanie i metodologie. Dlatego potencjalne przyszłe wersje FlexibleFerret mogą oferować dodatkowe/różne funkcje i cechy.

Podsumowując, obecność złośliwego oprogramowania wysokiego ryzyka na urządzeniach może prowadzić do infekcji systemu, utraty danych, poważnych problemów z prywatnością, strat finansowych i kradzieży tożsamości.

| Nazwa | FlexibleFerret virus |

| Typ zagrożenia | Złośliwe oprogramowanie dla komputerów Mac, wirus Mac |

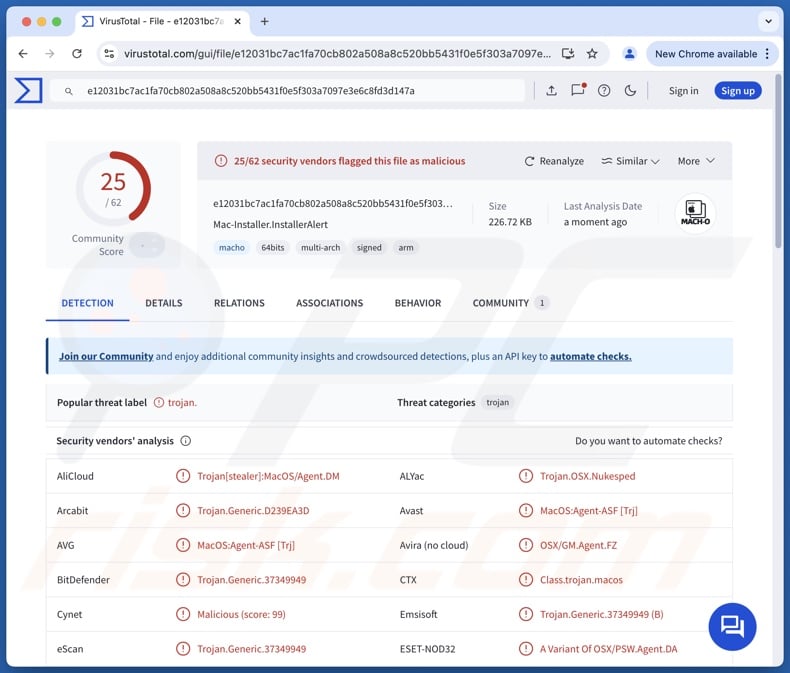

| Nazwy wykryć | Avast (MacOS:Agent-ASF [Trj]), Combo Cleaner (Trojan.Generic.37349949), ESET-NOD32 (Wariant OSX/PSW.Agent.DA), Fortinet (OSX/Agent.DA!tr.pws), Kaspersky (HEUR:Trojan-PSW.OSX.Agent.f), Pełna lista wykryć (VirusTotal) |

| Objawy | Złośliwe oprogramowanie zostało zaprojektowane tak, aby potajemnie infiltrować urządzenie ofiary i pozostać cichym, a zatem żadne szczególne objawy nie są wyraźnie widoczne na zainfekowanym komputerze. |

| Metody dystrybucji | Zainfekowane załączniki wiadomości e-mail, złośliwe reklamy online, inżynieria społeczna, "pęknięcia" oprogramowania. |

| Szkody | Kradzież haseł i informacji bankowych, kradzież tożsamości, dodanie komputera ofiary do botnetu. |

| Usuwanie malware (Mac) | Aby usunąć możliwe infekcje malware, przeskanuj komputer Mac profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Przykłady złośliwego oprogramowania ukierunkowanego na komputery Mac

Pisaliśmy o wielu złośliwych programach; LightSpy, Multiverze, PondRAT, TodoSwift i Cthulhu to tylko kilka z naszych artykułów na temat złośliwego oprogramowania dla komputerów Mac.

Oprogramowanie w tej klasyfikacji może być zdolne do różnych złośliwych działań; może być bardzo wszechstronne lub zaprojektowane do niezwykle wąskiego celu. Niezależnie jednak od sposobu działania złośliwego oprogramowania - jego obecność w systemie zagraża integralności urządzenia i bezpieczeństwu użytkownika. Dlatego wszystkie zagrożenia muszą zostać wyeliminowane natychmiast po wykryciu.

Jak FlexibleFerret przeniknął do mojego komputera?

Jak wspomniano we wstępie, FlexibleFerret i inne programy należące do rodziny Ferret są rozpowszechniane przy użyciu dwóch metod.

Jedna wykorzystuje przynęty związane z rozmowami kwalifikacyjnymi, w których ofiary są oszukiwane, aby komunikować się z fałszywymi ankieterami. Następnie cyberprzestępcy udostępniają linki prowadzące do stron wyświetlających błędy, które wymagają zainstalowania oprogramowania. Alternatywnie, ofiary mogą zostać poproszone o zainstalowanie oprogramowania do rozmowy wideo; aplikacje mogą być przedstawiane jako legalne istniejące produkty do wideokonferencji.

Inną metodą jest rozprzestrzenianie się za pośrednictwem repozytoriów, takich jak GitHub. Ofiary mogą zostać zwabione do pobrania/instalacji za pośrednictwem zwodniczych repozytoriów lub komentarzy zawierających instrukcje dotyczące rozwiązywania problemów z komputerami Mac.

Jednak FlexibleFerret może być również rozprzestrzeniany przy użyciu innych technik. Phishing i socjotechnika są standardem w dystrybucji złośliwego oprogramowania.

Powszechne metody obejmują: pobieranie drive-by (ukradkowe/zwodnicze), podejrzane kanały pobierania (np. witryny z darmowym oprogramowaniem i darmowymi plikami, sieci udostępniania P2P itp.), oszustwa internetowe, złośliwe załączniki lub linki w wiadomościach e-mail/spamie, złośliwe reklamy, pirackie programy/media, nielegalne narzędzia do aktywacji oprogramowania ("cracks") i fałszywe aktualizacje.

Ponadto niektóre złośliwe programy mogą rozprzestrzeniać się samodzielnie za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej (np. zewnętrznych dysków twardych, pamięci flash USB itp.).

Jak uniknąć instalacji złośliwego oprogramowania?

Zdecydowanie zalecamy sprawdzanie oprogramowania i pobieranie go wyłącznie z oficjalnych / zweryfikowanych źródeł. Programy muszą być aktywowane i aktualizowane przy użyciu funkcji/narzędzi dostarczanych przez prawdziwych twórców, ponieważ nielegalne narzędzia aktywacyjne ("cracking") i aktualizacje innych firm mogą zawierać złośliwe oprogramowanie.

Innym zaleceniem jest zachowanie czujności podczas przeglądania Internetu, ponieważ jest on pełen zwodniczych i niebezpiecznych treści. Do przychodzących e-maili i innych wiadomości należy podchodzić ostrożnie. Nie wolno otwierać załączników ani linków znajdujących się w podejrzanych/nieistotnych wiadomościach e-mail, ponieważ mogą one być zakaźne.

Zainstalowanie i aktualizowanie renomowanego programu antywirusowego ma kluczowe znaczenie dla bezpieczeństwa urządzenia/użytkownika. Oprogramowanie zabezpieczające musi być używane do regularnego skanowania systemu oraz usuwania zagrożeń i problemów. Jeśli komputer jest już zainfekowany, zalecamy uruchomienie skanowania za pomocą Combo Cleaner, aby automatycznie wyeliminować infiltrowane złośliwe oprogramowanie.

Natychmiastowe automatyczne usunięcie malware na Mac:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania na Mac. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner dla Mac

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest ograniczony trzydniowy okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

Usuwanie potencjalnie niechcianych aplikacji:

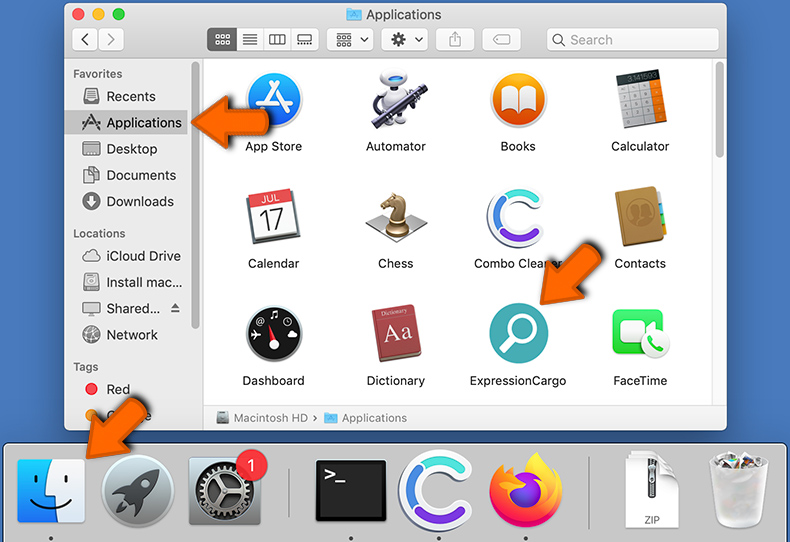

Usuń potencjalnie niechciane aplikacje z folderu "Aplikacje":

Kliknij ikonę Find era, w oknie Findera wybierz "Aplikacje". W folderze aplikacji poszukaj "MPlayerX", "NicePlayer" lub innych podejrzanych aplikacji i przeciągnij je do Kosza. Po usunięciu potencjalnie niechcianych aplikacji, które powodują reklamy online, przeskanuj komputer Mac w poszukiwaniu wszelkich pozostałych niepożądanych składników.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany złośliwym oprogramowaniem FlexibleFerret, czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Nie, usuwanie złośliwego oprogramowania rzadko wymaga tak drastycznych środków.

Jakie są największe problemy, które może spowodować złośliwe oprogramowanie FlexibleFerret?

Zagrożenia związane z infekcją zależą od możliwości złośliwego oprogramowania i celów cyberprzestępców. Ogólnie rzecz biorąc, infekcje wysokiego ryzyka mogą prowadzić do utraty danych, poważnych problemów z prywatnością, strat finansowych i kradzieży tożsamości.

Jaki jest cel złośliwego oprogramowania FlexibleFerret?

Podstawową motywacją ataków złośliwego oprogramowania jest zysk. Jednak cyberprzestępcy mogą również wykorzystywać złośliwe programy do rozrywki, prowadzenia osobistych zemst, zakłócania procesów (np. stron internetowych, usług, organizacji itp.), angażowania się w haktywizm i przeprowadzania ataków motywowanych politycznie/geopolitycznie.

W jaki sposób złośliwe oprogramowanie FlexibleFerret przeniknęło do mojego komputera?

FlexibleFerret rozprzestrzenia się poprzez fałszywe rozmowy kwalifikacyjne (np. fałszywe pobieranie/instalowanie aplikacji do wideokonferencji itp.) i repozytoria oprogramowania. Możliwe są również inne metody.

Ogólnie rzecz biorąc, złośliwe oprogramowanie rozprzestrzenia się za pośrednictwem oszustw internetowych, spamu, pobierania drive-by, podejrzanych źródeł pobierania (np. nieoficjalnych i bezpłatnych witryn hostujących pliki, sieci udostępniania P2P itp.), nielegalnych narzędzi do aktywacji oprogramowania ("cracków") i fałszywych aktualizacji. Niektóre złośliwe programy mogą nawet samodzielnie rozprzestrzeniać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Tak, Combo Cleaner został zaprojektowany do skanowania urządzeń i eliminowania wszelkiego rodzaju zagrożeń. Jest w stanie wykryć i usunąć większość znanych infekcji złośliwym oprogramowaniem. Pamiętaj, że wyrafinowane złośliwe oprogramowanie ma tendencję do ukrywania się głęboko w systemach - dlatego wykonanie pełnego skanowania systemu jest kluczowe.

▼ Pokaż dyskusję