Jak usunąć złośliwe oprogramowanie backdoor Squidoor

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Jakim rodzajem złośliwego oprogramowania jest Squidoor?

Squidoor to złośliwe oprogramowanie typu backdoor, które atakuje systemy operacyjne Windows i Linux. Programy należące do tej klasyfikacji otwierają "tylne drzwi" do docelowych maszyn, aby przygotować je do dalszej infekcji, a niektóre mogą nawet pobierać/instalować złośliwe oprogramowanie.

Squidoor istnieje co najmniej od wiosny 2023 roku. Ten złośliwy program był wykorzystywany w kampaniach cyberszpiegowskich wymierzonych w podmioty rządowe, obronne, edukacyjne, telekomunikacyjne i inne sfery o wysokiej wrażliwości w Azji Południowo-Wschodniej i Ameryce Południowej. Istnieją pewne dowody łączące tę aktywność z aktorem zagrożeń z siedzibą w Chinach.

Przegląd złośliwego oprogramowania Squidoor

Squidoor to wysokiej klasy backdoor zaprojektowany ze szczególnym naciskiem na ukrywanie się. Zaobserwowano, że to złośliwe oprogramowanie infiltruje urządzenia, wykorzystując luki w serwerach IIS (Internet Information Services).

Po początkowej infiltracji Squidoor wdraża wiele powłok sieciowych, które służą jako trwałe backdoory i umożliwiają atakującym utrzymanie dostępu i kontroli. Skuteczna samorozprzestrzenianie się tego programu na różne serwery również opiera się na powłokach sieciowych.

Squidoor ma funkcje zapobiegające wykrywaniu i analizie, takie jak wykrywanie, gdy jest wykonywany na maszynie wirtualnej lub w środowiskach piaskownicy. Wykorzystuje mechanizmy zapewniające trwałość, takie jak ustawianie się jako zaplanowane zadanie.

Co ciekawe, ten złośliwy program wykorzystuje wiele metod łączenia się ze swoim serwerem C&C (Command and Control) - dziesięć dla systemu Windows i dziewięć dla systemów operacyjnych Linux. Tunelowanie przez DNS (Domain Name System) lub ICMP (Internet Control Message Protocol) oraz Microsoft Outlook - to tylko niektóre z taktyk połączenia C&C w systemie Windows.

Squidoor to modułowe złośliwe oprogramowanie, które może poruszać się bocznie przez sieci, wykonywać dowolne polecenia, gromadzić dane urządzenia, przeszukiwać katalogi i pliki, eksfiltrować (kraść) pliki, wyświetlać listę uruchomionych procesów, działać jako trojan wstrzykujący (tj. wstrzykiwać złośliwy kod do procesów / oprogramowania) oraz pobierać / instalować dodatkowe złośliwe oprogramowanie i złośliwą zawartość.

Podstawowe wyodrębnione dane urządzenia obejmują: szczegóły systemu operacyjnego, nazwę urządzenia, nazwę użytkownika i typ (uprawnienia), adresy IP i tak dalej. Squidoor może komunikować się i wysyłać polecenia do swoich modułów. Znane z nich miały możliwość wykonywania dowolnych poleceń, wykonywania skryptów PowerShell (bez polegania na pliku binarnym powershell.exe), wprowadzania (przesyłania) plików, usuwania plików/danych i kradzieży określonych plików.

Jak wspomniano we wstępie, backdoor ten był wykorzystywany w kampaniach wymierzonych w krytyczne branże i wrażliwe organizacje. W tych atakach złośliwe oprogramowanie było wykorzystywane do gromadzenia danych na temat działania docelowych podmiotów i kluczowych urzędników/personelu.

Należy wspomnieć, że twórcy złośliwego oprogramowania często ulepszają swoje oprogramowanie i metodologie. Dlatego też potencjalne przyszłe iteracje Squidoor mogą mieć dodatkowe/różne funkcje.

Podsumowując, obecność oprogramowania takiego jak Squidoor na urządzeniach może prowadzić do wielu infekcji systemu, poważnych problemów z prywatnością, strat finansowych i kradzieży tożsamości.

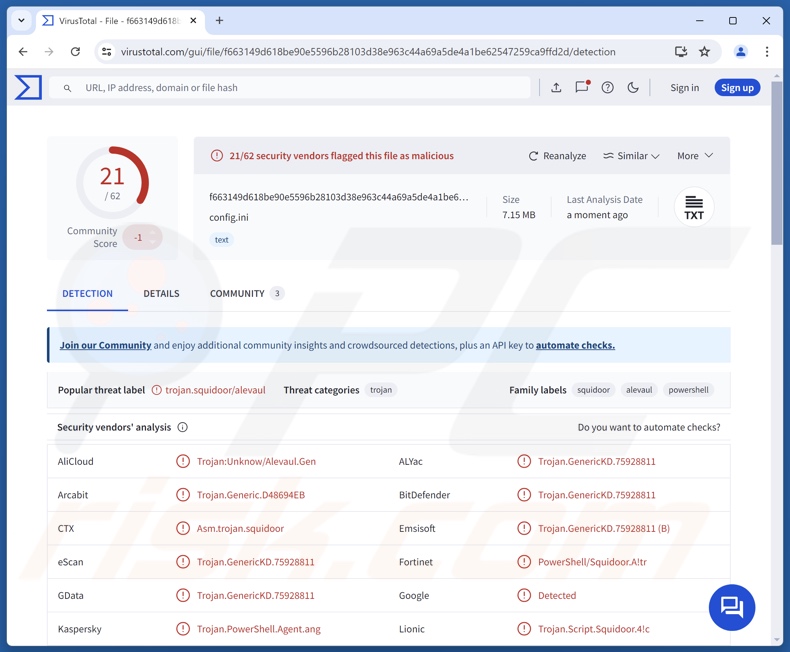

| Nazwa | Squidoor malware |

| Typ zagrożenia | Trojan, backdoor. |

| Nazwy wykryć | Combo Cleaner (Trojan.GenericKD.75928811), Fortinet (PowerShell/Squidoor.A!tr), Ikarus (Win32.Outbreak), Kaspersky (Trojan.PowerShell.Agent.ang), Microsoft (Trojan:Win32/Alevaul!rfn), Pełna lista wykryć (VirusTotal) |

| Objawy | Trojany są zaprojektowane tak, aby ukradkiem infiltrować komputer ofiary i pozostawać cichym, a zatem żadne szczególne objawy nie są wyraźnie widoczne na zainfekowanym komputerze. |

| Metody dystrybucji | Zainfekowane załączniki wiadomości e-mail, złośliwe reklamy online, inżynieria społeczna, "pęknięcia" oprogramowania. |

| Szkody | Kradzież haseł i informacji bankowych, kradzież tożsamości, dodanie komputera ofiary do botnetu. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Przykłady złośliwego oprogramowania typu backdoor

Pisaliśmy o wielu złośliwych programach; EagerBee, TorNet, SlowStepper i InvisibleFerret to tylko kilka z naszych ostatnich artykułów na temat backdoorów.

Złośliwe oprogramowanie to szeroki termin, który obejmuje programy o różnych możliwościach. Nie jest ono również ograniczone do swojej klasyfikacji/rodzaju. Na przykład funkcje wykradania danych są powszechne we wszystkich rodzajach złośliwego oprogramowania, a programy wykradające dane są często używane w połączeniu z innymi programami.

Należy podkreślić, że niezależnie od sposobu działania złośliwego oprogramowania - jego obecność w systemie zagraża integralności urządzenia i bezpieczeństwu użytkownika. Dlatego wszystkie zagrożenia muszą zostać wyeliminowane natychmiast po wykryciu.

Jak Squidoor przeniknął do mojego komputera?

Złośliwe oprogramowanie rozprzestrzenia się głównie w oparciu o taktyki phishingowe i socjotechniczne. W przypadku wykorzystania przeciwko podmiotom wysokiego ryzyka, kampanie złośliwego oprogramowania mogą być niezwykle ukierunkowane (silnie spersonalizowane).

Złośliwe oprogramowanie jest zwykle ukryte lub dołączone do zwykłych programów/plików multimedialnych. Występują one w różnych formatach, np. archiwa (ZIP, RAR itp.), pliki wykonywalne (.exe, .run itp.), dokumenty (Microsoft Office, Microsoft OneNote, PDF itp.), JavaScript itp. Samo otwarcie złośliwego pliku może wystarczyć do zainicjowania łańcucha infekcji.

Najbardziej rozpowszechnione metody dystrybucji złośliwego oprogramowania obejmują: złośliwe załączniki/linki w spamie (np. e-maile, wiadomości PM/DM, SMS-y, posty w mediach społecznościowych/na forach itp.), pobieranie drive-by (ukradkowe/zwodnicze), oszustwa internetowe, złośliwe reklamy, niezaufane kanały pobierania (np. witryny z freeware i stron trzecich, sieci udostępniania Peer-to-Peer itp.), pirackie treści, nielegalne narzędzia do aktywacji oprogramowania ("cracks") i fałszywe aktualizacje.

Ponadto niektóre złośliwe programy mogą rozprzestrzeniać się samodzielnie za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej (np. zewnętrznych dysków twardych, pamięci flash USB itp.).

Jak uniknąć instalacji złośliwego oprogramowania?

Zdecydowanie zalecamy zachowanie czujności podczas przeglądania, ponieważ Internet jest pełen zwodniczych i złośliwych treści. Do przychodzących e-maili i innych wiadomości należy podchodzić ostrożnie. Nie wolno otwierać załączników ani linków znalezionych w podejrzanych/nieprawidłowych wiadomościach, ponieważ mogą one być zakaźne.

Innym zaleceniem jest pobieranie tylko z oficjalnych i zweryfikowanych źródeł. Ponadto wszystkie programy muszą być aktywowane i aktualizowane przy użyciu legalnych funkcji/narzędzi, ponieważ te uzyskane od stron trzecich mogą zawierać złośliwe oprogramowanie.

Musimy podkreślić znaczenie posiadania zainstalowanego i aktualizowanego niezawodnego programu antywirusowego. Oprogramowanie to musi być używane do regularnego skanowania systemu i usuwania wykrytych zagrożeń i problemów. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy uruchomienie skanowania za pomocą Combo Cleaner, aby automatycznie wyeliminować infiltrowane złośliwe oprogramowanie.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest Squidoor?

- KROK 1. Ręczne usuwanie złośliwego oprogramowania Squidoor.

- KROK 2. Sprawdź, czy komputer jest czysty.

Jak ręcznie usunąć złośliwe oprogramowanie?

Ręczne usuwanie złośliwego oprogramowania jest skomplikowanym zadaniem - zwykle najlepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Do usunięcia tego złośliwego oprogramowania zalecamy użycie Combo Cleaner.

Jeśli chcesz usunąć złośliwe oprogramowanie ręcznie, pierwszym krokiem jest zidentyfikowanie nazwy złośliwego oprogramowania, które próbujesz usunąć. Oto przykład podejrzanego programu działającego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład za pomocą menedżera zadań , i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś kontynuować te kroki:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, rejestr i lokalizacje systemu plików:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, rejestr i lokalizacje systemu plików:

Uruchom ponownie komputer w trybie awaryjnym:

Uruchom ponownie komputer w trybie awaryjnym:

Użytkownicy systemów Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Opcji zaawansowanych systemu Windows, a następnie wybierz z listy Tryb awaryjny z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy systemu Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci - przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, w otwartym oknie "Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk "Uruchom ponownie". Komputer uruchomi się ponownie i przejdzie do menu "Zaawansowane opcje uruchamiania". Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij "Ustawienia uruchamiania".

Kliknij przycisk "Uruchom ponownie". Komputer uruchomi się ponownie na ekranie ustawień startowych. Naciśnij klawisz F5, aby uruchomić system w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy systemu Windows 10: Kliknij logo Windows i wybierz ikonę zasilania. W otwartym menu kliknij "Uruchom ponownie", przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij "Rozwiązywanie problemów", a następnie wybierz "Opcje zaawansowane".

W menu opcji zaawansowanych wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W następnym oknie należy kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 10 w "Trybie awaryjnym z obsługą sieci":

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij "Opcje" u góry i odznacz opcje "Ukryj puste lokalizacje" i "Ukryj wpisy systemu Windows". Po zakończeniu tej procedury kliknij ikonę "Odśwież".

W aplikacji Autoruns kliknij "Opcje" u góry i odznacz opcje "Ukryj puste lokalizacje" i "Ukryj wpisy systemu Windows". Po zakończeniu tej procedury kliknij ikonę "Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz wyeliminować.

Powinieneś zapisać jego pełną ścieżkę i nazwę. Należy pamiętać, że niektóre złośliwe oprogramowanie ukrywa nazwy procesów pod legalnymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy nad jego nazwą i wybierz "Usuń".

Po usunięciu złośliwego oprogramowania za pomocą aplikacji Autoruns (gwarantuje to, że złośliwe oprogramowanie nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać nazwę złośliwego oprogramowania na komputerze. Pamiętaj, aby włączyć ukryte pliki i foldery przed kontynuowaniem. Jeśli znajdziesz nazwę pliku złośliwego oprogramowania, usuń go.

Uruchom ponownie komputer w trybie normalnym. Wykonanie tych kroków powinno usunąć złośliwe oprogramowanie z komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Jeśli nie masz takich umiejętności, pozostaw usuwanie złośliwego oprogramowania programom antywirusowym i anty-malware.

Te kroki mogą nie zadziałać w przypadku zaawansowanych infekcji złośliwym oprogramowaniem. Jak zawsze najlepiej jest zapobiegać infekcjom niż później próbować usunąć złośliwe oprogramowanie. Aby zapewnić bezpieczeństwo komputera, należy instalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby upewnić się, że komputer jest wolny od infekcji złośliwym oprogramowaniem, zalecamy przeskanowanie go za pomocą Combo Cleaner.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany złośliwym oprogramowaniem Squidoor, czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Usuwanie złośliwego oprogramowania rzadko wymaga formatowania.

Jakie są największe problemy, które może powodować złośliwe oprogramowanie Squidoor?

Zagrożenia stwarzane przez złośliwe oprogramowanie zależą od jego możliwości i sposobu działania atakujących. Squidoor otwiera "tylne drzwi" do komputerów - może powodować infekcje łańcuchowe, przemieszczać się bocznie przez sieci, zbierać poufne dane itp. W związku z tym program ten może powodować liczne infekcje systemu, poważne problemy z prywatnością, straty finansowe i kradzież tożsamości.

Jaki jest cel złośliwego oprogramowania Squidoor?

Zaobserwowano, że Squidoor jest wykorzystywany do cyberszpiegostwa w podejrzanych atakach motywowanych geopolitycznie. Jednak może być również wykorzystywany do innych celów. Najbardziej rozpowszechnioną motywacją jest zysk finansowy. Jednak złośliwe oprogramowanie może być również wykorzystywane do rozrywki atakujących, prowadzenia osobistych zemst, zakłócania procesów (np. stron internetowych, usług, organizacji, firm itp.) oraz angażowania się w haktywizm.

W jaki sposób złośliwe oprogramowanie Squidoor przeniknęło do mojego komputera?

Złośliwe oprogramowanie rozprzestrzenia się głównie poprzez pobieranie drive-by, oszustwa internetowe, spam, złośliwe reklamy, podejrzane źródła pobierania (np. strony internetowe z freeware i stronami trzecimi, sieci udostępniania P2P itp.), nielegalne narzędzia do aktywacji oprogramowania ("cracki"), pirackie treści i fałszywe aktualizacje. Niektóre złośliwe programy mogą nawet samodzielnie rozprzestrzeniać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Combo Cleaner jest w stanie wykryć i wyeliminować prawie wszystkie znane infekcje złośliwym oprogramowaniem. Należy wspomnieć, że wykonanie pełnego skanowania systemu jest niezbędne, ponieważ wyrafinowane złośliwe programy mają tendencję do ukrywania się głęboko w systemach.

▼ Pokaż dyskusję