Jak wyeliminować Triton RAT z zainfekowanych urządzeń

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Jakim rodzajem złośliwego oprogramowania jest Triton RAT?

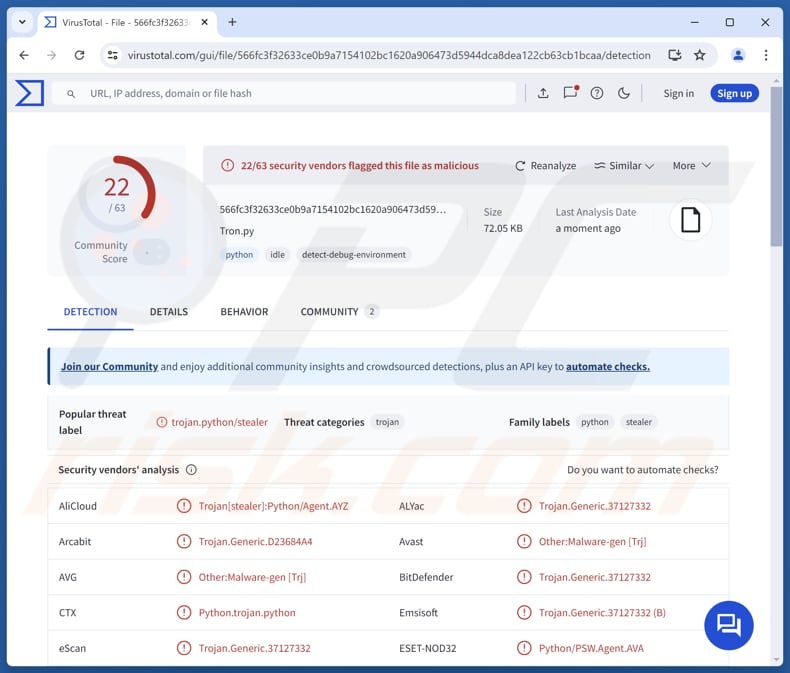

Podczas sprawdzania próbek złośliwego oprogramowania przesłanych do VirusTotal odkryliśmy Triton RAT, trojana zdalnego dostępu umożliwiającego atakującym wykonywanie różnych złośliwych działań na zainfekowanym urządzeniu. W większości przypadków RAT są wykorzystywane do kradzieży poufnych informacji i (lub) dostarczania dodatkowych złośliwych ładunków. Ofiary powinny natychmiast usunąć Triton RAT.

Więcej informacji o Triton RAT

Triton RAT ma różne możliwości, w tym możliwość rejestrowania naciśnięć klawiszy, pobierania i przesyłania plików, wykonywania poleceń powłoki, kradzieży danych zapisanych w schowku, zbierania informacji o systemie, kradzieży zapisanych haseł i uzyskiwania dostępu do kamery internetowej ofiary. Złośliwe oprogramowanie może również zmieniać tapetę ofiary i nagrywać ekran.

Ponadto Triton RAT może wyodrębniać pliki cookie bezpieczeństwa Roblox (przechowywane w przeglądarkach Brave, Chrome, Chromium, Edge, Firefox i Opera), zbierać dane Wi-Fi i unikać wykrycia. Keylogging umożliwia Triton RAT przechwytywanie każdego naciśnięcia klawisza wpisanego przez ofiarę, w tym poufnych informacji, takich jak nazwy użytkowników, hasła, dane kart kredytowych, wiadomości osobiste i inne poufne dane.

Pobieranie i przesyłanie plików umożliwia Triton RAT przesyłanie plików między zainfekowanym systemem a atakującym. Cyberprzestępcy mogą wykorzystywać tę funkcję do pobierania złośliwego oprogramowania (i innych ładunków) oraz przesyłania skradzionych plików, takich jak dokumenty, obrazy lub inne poufne dane.

Zdolność Triton RAT do wykonywania poleceń powłoki pozwala atakującym na zdalne kontrolowanie systemu, wykonywanie zadań takich jak manipulowanie plikami, kończenie procesów, a nawet instalowanie dodatkowego złośliwego oprogramowania. Zdolność do kradzieży informacji ze schowka zapewnia cyberprzestępcom dostęp do wszystkiego, co jest w nim przechowywane (np. haseł lub danych karty kredytowej).

Triton RAT jest również zdolny do kradzieży plików cookie bezpieczeństwa Roblox, które są plikami cookie przeglądarki przechowującymi dane sesji użytkownika. Te pliki cookie mogą być wykorzystane do uzyskania dostępu do konta Roblox poprzez ominięcie uwierzytelniania dwuskładnikowego (2FA). Inne funkcje umożliwiają cyberprzestępcom dostęp do tych samych lub innych poufnych informacji.

Wszystkie skradzione dane są przesyłane do Telegrama za pośrednictwem bota Telegrama.

| Nazwa | Trojan zdalnego dostępu Triton |

| Typ zagrożenia | Trojan zdalnego dostępu (RAT) |

| Nazwy wykrywania | Avast (Other:Malware-gen [Trj]), Combo Cleaner (Trojan.Generic.37127332), ESET-NOD32 (Python/PSW.Agent.AVA), Kaspersky (HEUR:Trojan-PSW.Python.Agent.gen), Tencent (Win32.Trojan-QQPass.QQRob.Wwhl), Pełna lista (VirusTotal) |

| Objawy | Trojany zdalnej administracji są zaprojektowane tak, aby ukradkiem infiltrować komputer ofiary i pozostawać cichym, a zatem żadne szczególne objawy nie są wyraźnie widoczne na zainfekowanym komputerze. |

| Metody dystrybucji | Zainfekowane załączniki wiadomości e-mail, złośliwe reklamy online, inżynieria społeczna, "pęknięcia" oprogramowania, oszustwa związane z pomocą techniczną. |

| Szkody | Kradzież haseł i informacji bankowych, kradzież tożsamości, dodanie komputera ofiary do botnetu, dodatkowe infekcje komputerowe, straty pieniężne, przejęcie konta. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Możliwe szkody

Podsumowując, Triton RAT to niebezpieczne złośliwe oprogramowanie o szerokim zakresie możliwości zaprojektowanych w celu naruszenia prywatności i bezpieczeństwa użytkowników. Liczne funkcje Triton RAT sprawiają, że jest to potężne narzędzie dla atakujących, umożliwiające im eksfiltrację cennych danych, kontrolowanie zainfekowanego urządzenia, instalowanie większej ilości złośliwego oprogramowania i wykonywanie innych złośliwych działań.

Więcej przykładów RAT to Bee RAT, StilachiRAT i NonEuclid RAT.

W jaki sposób Triton RAT przeniknął do mojego komputera?

Aktorzy zagrożeń stosują wiele metod, aby nakłonić użytkowników do zainfekowania komputerów. Często umieszczają złośliwe oprogramowanie w pirackim oprogramowaniu, narzędziach do łamania zabezpieczeń i generatorach kluczy lub stosują taktyki, takie jak oszustwa związane z pomocą techniczną, zwodnicze i złośliwe reklamy oraz fałszywe wiadomości e-mail ze złośliwymi załącznikami lub linkami.

Ponadto podmioty stanowiące zagrożenie mogą rozpowszechniać złośliwe oprogramowanie za pośrednictwem sieci peer-to-peer (P2P), zewnętrznych programów do pobierania, zainfekowanych witryn internetowych, zainfekowanych napędów USB lub wykorzystując luki w oprogramowaniu. Głównym celem jest zmanipulowanie użytkowników do wykonywania określonych działań, które prowadzą do naruszenia bezpieczeństwa systemu.

Jak uniknąć instalacji złośliwego oprogramowania?

Aktualizuj system operacyjny i oprogramowanie oraz regularnie skanuj system za pomocą zaufanego narzędzia zabezpieczającego, aby wykryć potencjalne zagrożenia. Zachowaj ostrożność podczas otwierania załączników do wiadomości e-mail lub klikania linków, zwłaszcza jeśli pochodzą one z nieznanych lub podejrzanych źródeł.

Unikaj interakcji z podejrzanymi linkami, wyskakującymi okienkami lub reklamami z niewiarygodnych witryn internetowych i unikaj przyznawania im uprawnień do powiadomień. Zawsze pobieraj oprogramowanie i pliki z legalnych źródeł lub znanych sklepów z aplikacjami, unikając witryn stron trzecich i pirackich treści.

Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy uruchomienie skanowania za pomocą Combo Cleaner, aby automatycznie wyeliminować infiltrowane złośliwe oprogramowanie.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest Triton RAT?

- KROK 1. Ręczne usuwanie złośliwego oprogramowania Triton RAT.

- KROK 2. Sprawdź, czy komputer jest czysty.

Jak ręcznie usunąć złośliwe oprogramowanie?

Ręczne usuwanie złośliwego oprogramowania jest skomplikowanym zadaniem - zwykle najlepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Do usunięcia tego złośliwego oprogramowania zalecamy użycie Combo Cleaner.

Jeśli chcesz usunąć złośliwe oprogramowanie ręcznie, pierwszym krokiem jest zidentyfikowanie nazwy złośliwego oprogramowania, które próbujesz usunąć. Oto przykład podejrzanego programu działającego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład za pomocą menedżera zadań , i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś kontynuować te kroki:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, rejestr i lokalizacje systemu plików:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, rejestr i lokalizacje systemu plików:

Uruchom ponownie komputer w trybie awaryjnym:

Uruchom ponownie komputer w trybie awaryjnym:

Użytkownicy systemów Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Opcji zaawansowanych systemu Windows, a następnie wybierz z listy Tryb awaryjny z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy systemu Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci - przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, w otwartym oknie "Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk "Uruchom ponownie". Komputer uruchomi się ponownie i przejdzie do menu "Zaawansowane opcje uruchamiania". Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij "Ustawienia uruchamiania".

Kliknij przycisk "Uruchom ponownie". Komputer uruchomi się ponownie na ekranie ustawień startowych. Naciśnij klawisz F5, aby uruchomić system w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy systemu Windows 10: Kliknij logo Windows i wybierz ikonę zasilania. W otwartym menu kliknij "Uruchom ponownie", przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij "Rozwiązywanie problemów", a następnie wybierz "Opcje zaawansowane".

W menu opcji zaawansowanych wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W następnym oknie należy kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 10 w "Trybie awaryjnym z obsługą sieci":

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij "Opcje" u góry i odznacz opcje "Ukryj puste lokalizacje" i "Ukryj wpisy systemu Windows". Po zakończeniu tej procedury kliknij ikonę "Odśwież".

W aplikacji Autoruns kliknij "Opcje" u góry i odznacz opcje "Ukryj puste lokalizacje" i "Ukryj wpisy systemu Windows". Po zakończeniu tej procedury kliknij ikonę "Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz wyeliminować.

Powinieneś zapisać jego pełną ścieżkę i nazwę. Należy pamiętać, że niektóre złośliwe oprogramowanie ukrywa nazwy procesów pod legalnymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy nad jego nazwą i wybierz "Usuń".

Po usunięciu złośliwego oprogramowania za pomocą aplikacji Autoruns (gwarantuje to, że złośliwe oprogramowanie nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać nazwę złośliwego oprogramowania na komputerze. Pamiętaj, aby włączyć ukryte pliki i foldery przed kontynuowaniem. Jeśli znajdziesz nazwę pliku złośliwego oprogramowania, usuń go.

Uruchom ponownie komputer w trybie normalnym. Wykonanie tych kroków powinno usunąć złośliwe oprogramowanie z komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Jeśli nie masz takich umiejętności, pozostaw usuwanie złośliwego oprogramowania programom antywirusowym i anty-malware.

Te kroki mogą nie zadziałać w przypadku zaawansowanych infekcji złośliwym oprogramowaniem. Jak zawsze najlepiej jest zapobiegać infekcjom niż później próbować usunąć złośliwe oprogramowanie. Aby zapewnić bezpieczeństwo komputera, należy instalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby upewnić się, że komputer jest wolny od infekcji złośliwym oprogramowaniem, zalecamy przeskanowanie go za pomocą Combo Cleaner.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany Triton RAT, czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Aby usunąć Triton RAT, najlepiej jest użyć zaufanego programu antywirusowego lub narzędzia do usuwania złośliwego oprogramowania, takiego jak Combo Cleaner, do skanowania i czyszczenia urządzenia. Chociaż formatowanie pamięci może usunąć złośliwe oprogramowanie, spowoduje to również usunięcie wszystkich danych z urządzenia.

Jakie są największe problemy, które może powodować złośliwe oprogramowanie?

Działania i szkody powodowane przez złośliwe oprogramowanie różnią się w zależności od jego typu. Może ono prowadzić do takich problemów, jak szyfrowanie danych, straty finansowe, dalsze infekcje, kradzież tożsamości i inne poważne konsekwencje.

Jaki jest cel Triton RAT?

Celem Triton RAT jest uzyskanie nieautoryzowanego dostępu do zainfekowanych systemów i umożliwienie cyberprzestępcom zdalnej kontroli. Pozwala to atakującym na kradzież poufnych informacji, wykonywanie złośliwych poleceń i manipulowanie systemem.

Jak złośliwe oprogramowanie przeniknęło do mojego komputera?

Podmioty stanowiące zagrożenie wykorzystują różne metody, aby nakłonić użytkowników do zainfekowania swoich komputerów, takie jak ukrywanie złośliwego oprogramowania w pirackim oprogramowaniu, narzędziach do łamania zabezpieczeń i generatorach kluczy, a także wykorzystywanie oszustw, złośliwych reklam i zwodniczych wiadomości e-mail. Mogą również rozpowszechniać złośliwe oprogramowanie za pośrednictwem sieci P2P, zewnętrznych programów do pobierania, zainfekowanych stron internetowych, zainfekowanych napędów USB lub wykorzystując luki w oprogramowaniu.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Combo Cleaner może wykryć i usunąć większość infekcji złośliwym oprogramowaniem, ale niektóre zaawansowane zagrożenia mogą ukrywać się głęboko w systemie. Aby zapewnić całkowite usunięcie, kluczowe jest wykonanie pełnego skanowania systemu, które pomaga zidentyfikować głęboko osadzone złośliwe oprogramowanie, które w przeciwnym razie mogłoby pozostać niezauważone.

▼ Pokaż dyskusję