Jak usunąć trojana bankowego TsarBot z urządzenia z Androidem

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Jakim rodzajem złośliwego oprogramowania jest TsarBot?

TsarBot to wielofunkcyjne złośliwe oprogramowanie atakujące urządzenia z systemem Android. W szczególności jest to trojan bankowy zaprojektowany w celu uzyskania informacji związanych z ponad 750 aplikacjami związanymi z finansami z różnych regionów.

TsarBot był atakowany przez użytkowników z Australii, Francji, Indii, Polski, Zjednoczonych Emiratów Arabskich i Wielkiej Brytanii. Istnieją dowody sugerujące, że trojan ten został opracowany przez rosyjskojęzycznego programistę.

Przegląd złośliwego oprogramowania TsarBot

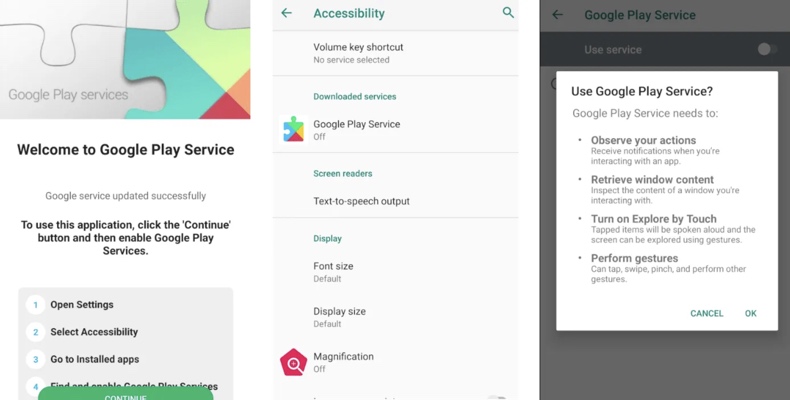

TsarBot nadużywa Android Accessibility Services, modus operandi, który jest standardem dla złośliwego oprogramowania atakującego systemy operacyjne Android. Usługi te mają na celu zapewnienie dodatkowej pomocy w interakcji z urządzeniem użytkownikom, którzy tego wymagają (np. czytanie ekranu, manipulowanie ekranem dotykowym, symulowanie wprowadzania danych z klawiatury itp.) Dlatego złośliwe oprogramowanie, które nadużywa usług dostępności, zyskuje wszystkie ich możliwości.

W momencie przeprowadzania badań TsarBot ukrywał się jako aktualizacja Usług Google Play z prośbą o włączenie Usług ułatwień dostępu dla systemu Android.

Podstawową zdolnością TsarBota jest pozyskiwanie poufnych danych z różnych aplikacji poprzez ataki nakładkowe. Po nawiązaniu kontaktu ze swoim serwerem C&C (Command and Control) pobiera nakładki dla docelowych aplikacji i porównuje je z listą oprogramowania zainstalowanego na zainfekowanym urządzeniu. Jeśli zostanie znaleziona interesująca aplikacja, złośliwe oprogramowanie pobiera powiązany pakiet.

Jak wspomniano we wstępie, trojan ten atakuje ponad 750 aplikacji, w tym aplikacje bankowe, finansowe, kryptowalutowe, e-commerce (sklep internetowy) i aplikacje społecznościowe. Atak polega na nałożeniu na prawdziwą aplikację ekranu phishingowego, który rejestruje wprowadzone informacje.

Nakładkami mogą być strony logowania, formularze płatności itp. - cyberprzestępcy mogą za ich pośrednictwem uzyskać dane logowania, dane osobowe oraz numery kart kredytowych/debetowych. Po przeprowadzeniu udanego ataku nakładkowego (wyodrębnieniu wrażliwych danych) odpowiednia aplikacja jest usuwana z listy docelowej, aby zapobiec ponownemu atakowi.

TsarBot może również zdalnie sterować urządzeniami poprzez wykonywanie gestów, przeciągnięć i stuknięć. W związku z tym może wykonywać różne nieuczciwe operacje (takie jak dokonywanie transakcji pieniężnych) - ukrywając aktywność pod ciemnym ekranem. Ten złośliwy program ma możliwość keyloggingu (tj. nagrywania naciśnięć klawiszy).

TsarBot może przechwytywać wiadomości SMS; zdolność ta może zostać wykorzystana do uzyskania kodów OTP (haseł jednorazowych) i 2FA/MFA (uwierzytelniania dwu-/wieloskładnikowego). Inne możliwości obejmują pozyskiwanie danych blokady urządzenia (wzór, hasło lub PIN), powiększanie/pomniejszanie, wyświetlanie ekranu głównego, uruchamianie określonej aplikacji, wklejanie tekstu itp.

Należy wspomnieć, że twórcy złośliwego oprogramowania często ulepszają swoje dzieła i metodologie. Dlatego potencjalne przyszłe wersje TsarBota mogą mieć dodatkowe/różne funkcje i cechy.

Podsumowując, obecność oprogramowania takiego jak trojan bankowy TsarBot na urządzeniach może prowadzić do poważnych problemów z prywatnością, strat finansowych i kradzieży tożsamości.

| Nazwa | TsarBot malware |

| Typ zagrożenia | Złośliwe oprogramowanie na Androida, złośliwa aplikacja, trojan, trojan bankowy. |

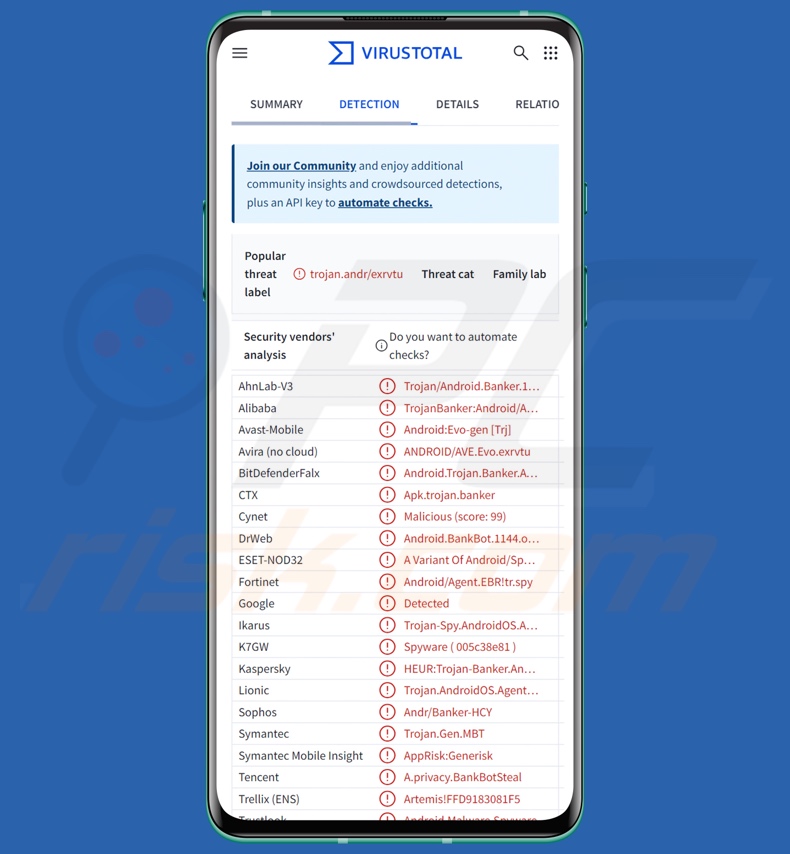

| Nazwy wykrywania | Avast-Mobile (Android:Evo-gen [Trj]), Combo Cleaner (Android.Trojan.Banker.ATD), ESET-NOD32 (Wariant Android/Spy.Agent.EBR), Kaspersky (HEUR:Trojan-Banker.AndroidOS.Agent.ue), Pełna lista (VirusTotal) |

| Objawy | Urządzenie działa wolno, ustawienia systemowe są modyfikowane bez zgody użytkownika, pojawiają się podejrzane aplikacje, znacznie wzrasta zużycie danych i baterii. |

| Metody dystrybucji | Zainfekowane załączniki wiadomości e-mail, złośliwe reklamy online, inżynieria społeczna, zwodnicze aplikacje, oszukańcze strony internetowe. |

| Powiązane domeny | solphoton[.]io; solphoton[.]app; cashraven[.]online |

| Szkody | Kradzież danych osobowych (prywatnych wiadomości, loginów/haseł itp.), spadek wydajności urządzenia, szybkie rozładowanie baterii, spadek prędkości Internetu, ogromne straty danych, straty pieniężne, kradzież tożsamości (złośliwe aplikacje mogą nadużywać aplikacji komunikacyjnych). |

| Usuwanie malware (Android) | Aby usunąć możliwe infekcje malware, przeskanuj urządzenie przenośne profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Przykłady trojanów na Androida

Crocodilus, PlayPraetor, Marcher i ToxicPanda to tylko kilka z naszych najnowszych artykułów na temat złośliwego oprogramowania na Androida atakującego dane finansowe.

Złośliwe oprogramowanie może mieć wiele różnych możliwości lub być zaprojektowane do wąskiego celu. Niezależnie jednak od sposobu działania złośliwego oprogramowania - jego obecność w systemie zagraża integralności urządzenia i bezpieczeństwu użytkownika. Dlatego wszystkie zagrożenia muszą być eliminowane natychmiast po wykryciu.

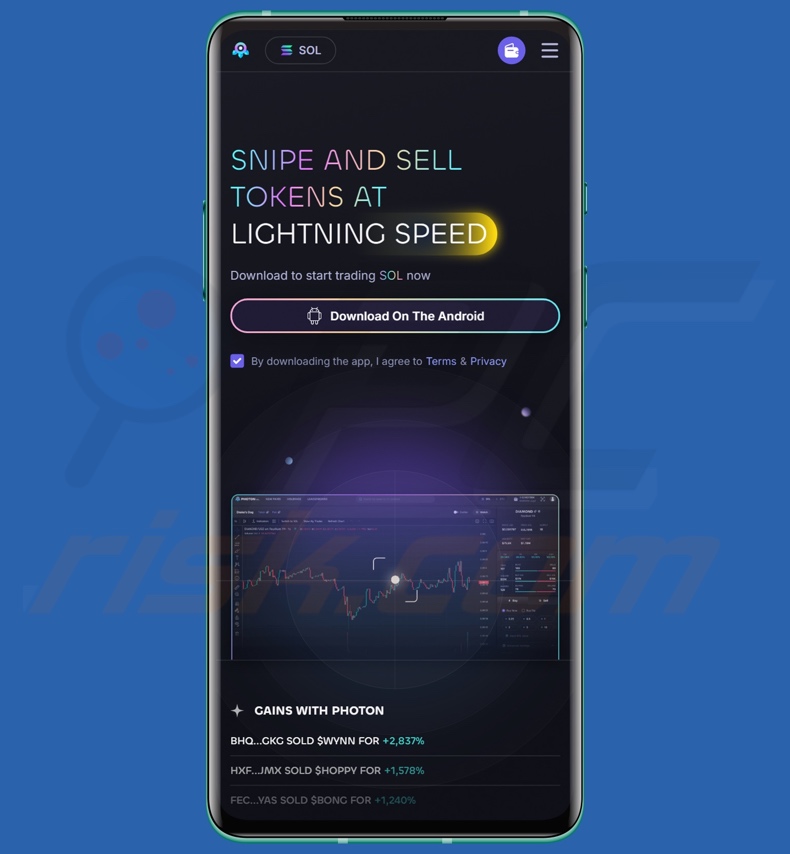

Jak TsarBot przeniknął do mojego komputera?

TsarBot został rozprzestrzeniony za pośrednictwem złośliwych stron internetowych przebranych za istniejące platformy finansowe lub strony wykorzystujące przynęty skoncentrowane na pasywnym dochodzie. Jednym z godnych uwagi przykładów była strona imitująca zdecentralizowaną platformę handlową Photon SOL, oferująca aplikację handlową do pobrania, której oficjalna strona nie oferuje.

Możliwe są również inne metody dystrybucji. Taktyki phishingowe i socjotechniczne są standardem w rozprzestrzenianiu złośliwego oprogramowania. Złośliwe oprogramowanie jest często ukryte lub dołączone do zwykłej zawartości.

Najbardziej rozpowszechnione techniki dystrybucji obejmują: pobieranie drive-by (ukradkowe/zwodnicze), złośliwe reklamy, oszustwa internetowe, podejrzane kanały pobierania (np. witryny z darmowym oprogramowaniem i darmowymi plikami, sieci udostępniania P2P, sklepy z aplikacjami innych firm itp.), złośliwe załączniki/linki w spamie (np. e-maile, SMS-y, wiadomości PM/DM itp.), pirackie treści, nielegalne narzędzia do aktywacji oprogramowania ("cracks") i fałszywe aktualizacje.

Ponadto niektóre złośliwe programy mogą samodzielnie rozprzestrzeniać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej (np. zewnętrznych dysków twardych, pamięci flash USB itp.).

Jak uniknąć instalacji złośliwego oprogramowania?

Ostrożność jest kluczem do bezpieczeństwa urządzenia i użytkownika. Dlatego zawsze należy sprawdzić oprogramowanie przed jego pobraniem lub zakupem. Pobieraj tylko z oficjalnych i zweryfikowanych źródeł. Aktywuj i aktualizuj programy za pomocą funkcji/narzędzi dostarczonych przez legalnych deweloperów, ponieważ te uzyskane od stron trzecich mogą zawierać złośliwe oprogramowanie.

Ponadto należy zachować czujność podczas przeglądania, ponieważ Internet jest pełen zwodniczych i złośliwych treści. Traktuj przychodzące e-maile i inne wiadomości z ostrożnością; nie otwieraj załączników ani linków znajdujących się w podejrzanych/nieistotnych wiadomościach.

Niezwykle ważne jest, aby mieć zainstalowany i aktualizowany niezawodny program antywirusowy. Oprogramowanie zabezpieczające musi być używane do regularnego skanowania systemu i usuwania wykrytych zagrożeń.

Fałszywa strona Photon SOL rozpowszechniająca trojana TsarBot:

TsarBot proszący o zezwolenie na dostępność jako aktualizację Usług Google Play (źródło obrazu - Cyble):

Przykłady nakładek wyświetlanych przez TsarBot (źródło obrazu - Cyble):

Szybkie menu:

- Wprowadzenie

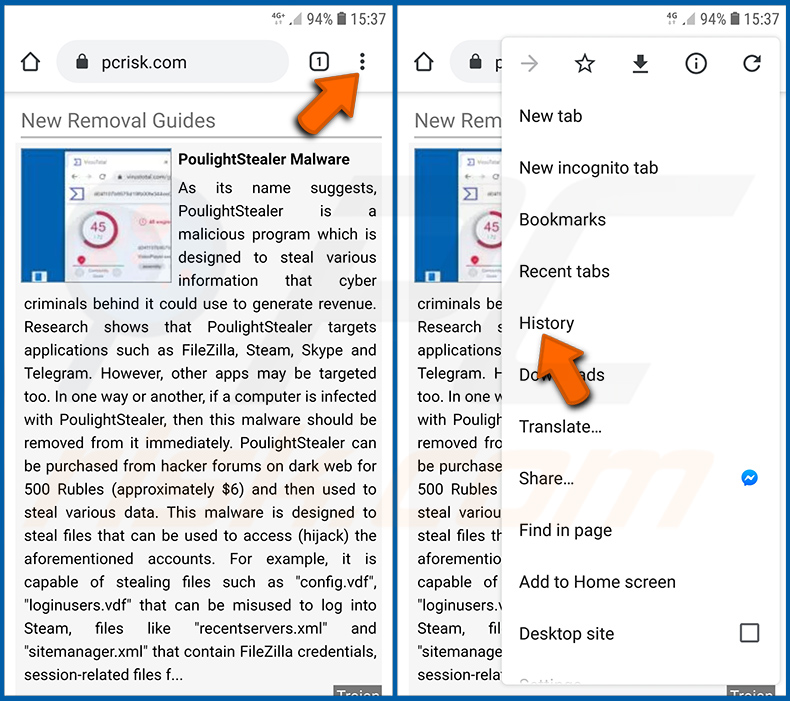

- Jak usunąć historię przeglądania w przeglądarce Chrome?

- Jak wyłączyć powiadomienia przeglądarki w przeglądarce Chrome?

- Jak zresetować przeglądarkę Chrome?

- Jak usunąć historię przeglądania w przeglądarce Firefox?

- Jak wyłączyć powiadomienia przeglądarki w przeglądarce Firefox?

- Jak zresetować przeglądarkę Firefox?

- Jak odinstalować potencjalnie niechciane i/lub złośliwe aplikacje?

- Jak uruchomić urządzenie z Androidem w trybie awaryjnym?

- Jak sprawdzić zużycie baterii przez różne aplikacje?

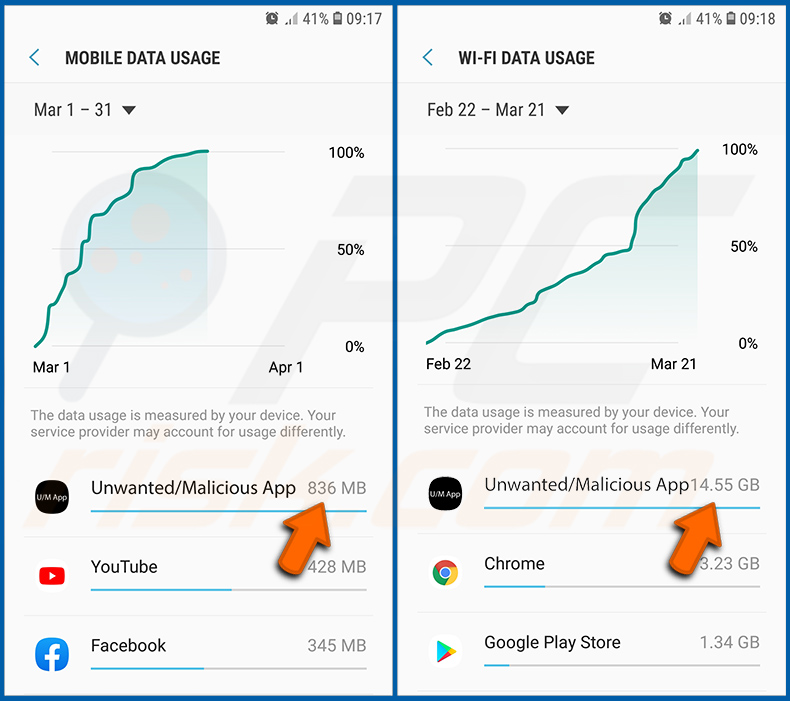

- Jak sprawdzić wykorzystanie danych przez różne aplikacje?

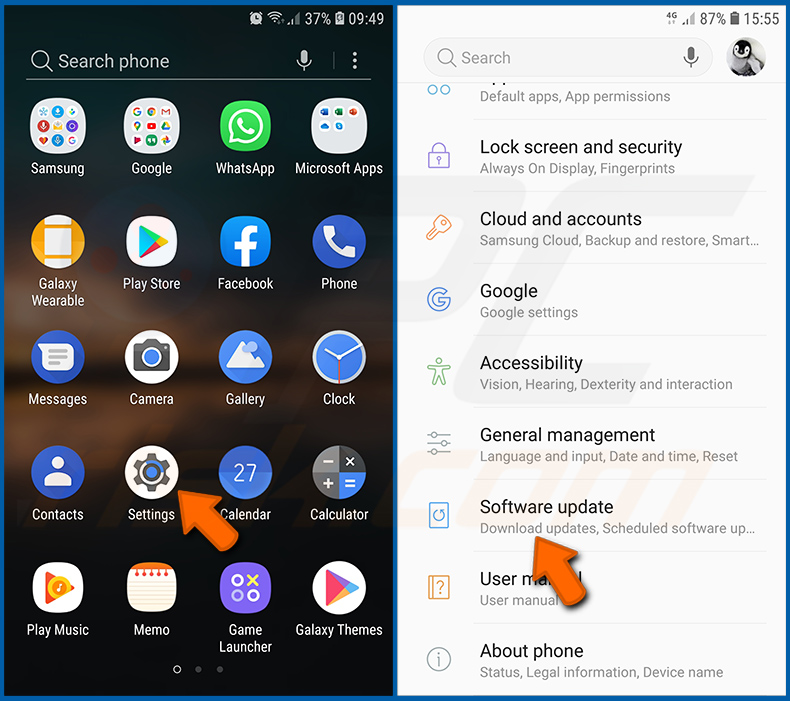

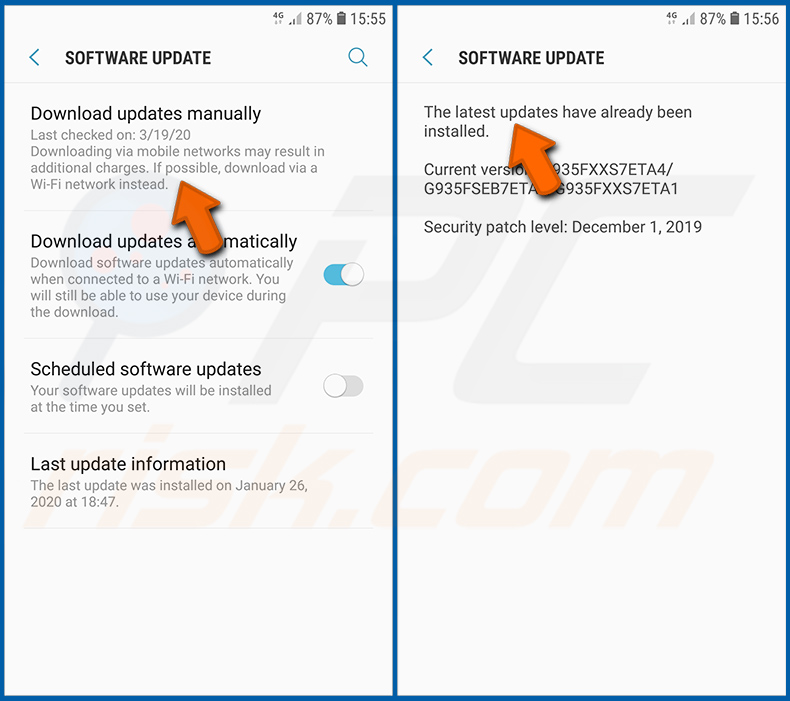

- Jak zainstalować najnowsze aktualizacje oprogramowania?

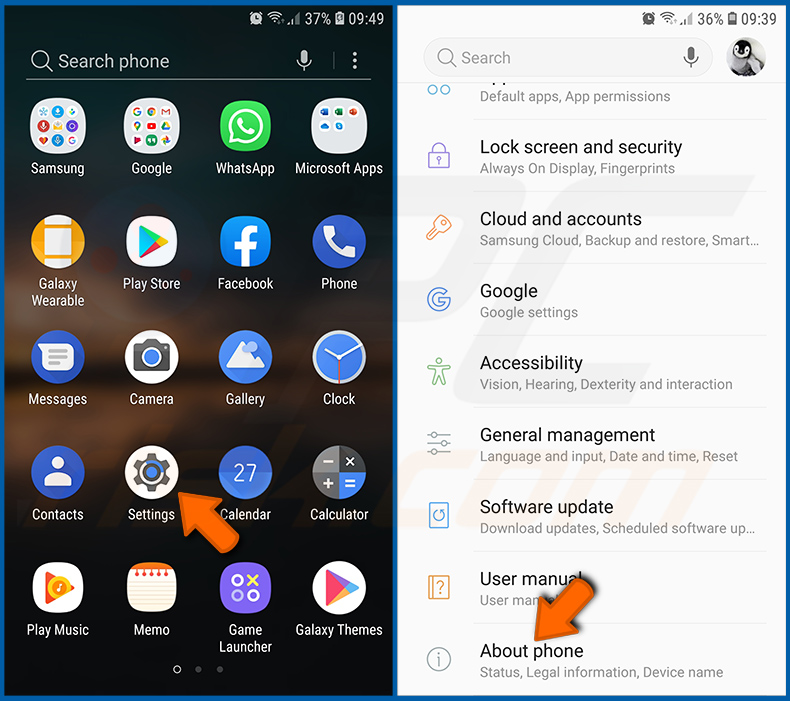

- Jak zresetować system do stanu domyślnego?

- Jak wyłączyć aplikacje z uprawnieniami administratora?

Usuń historię przeglądania z przeglądarki internetowej Chrome:

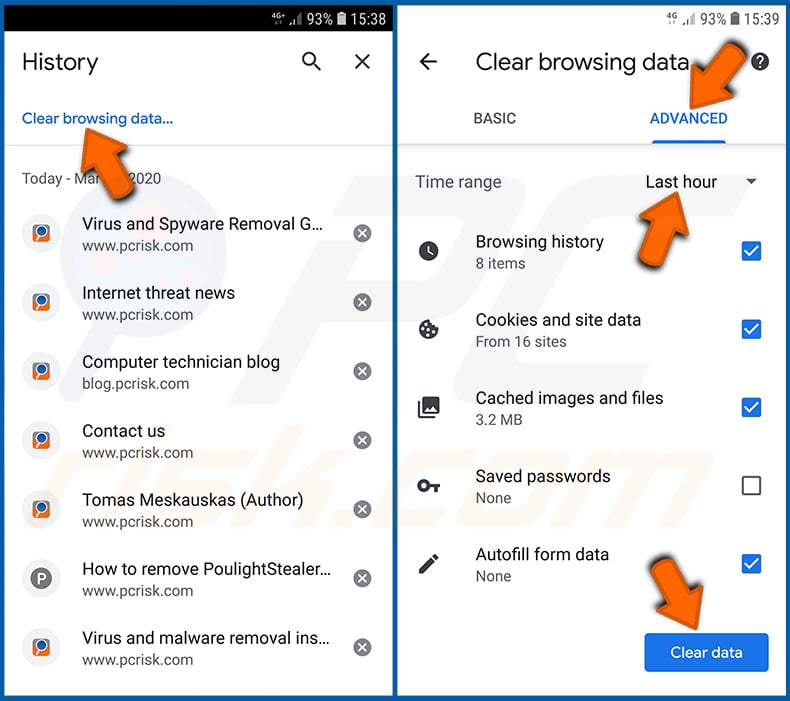

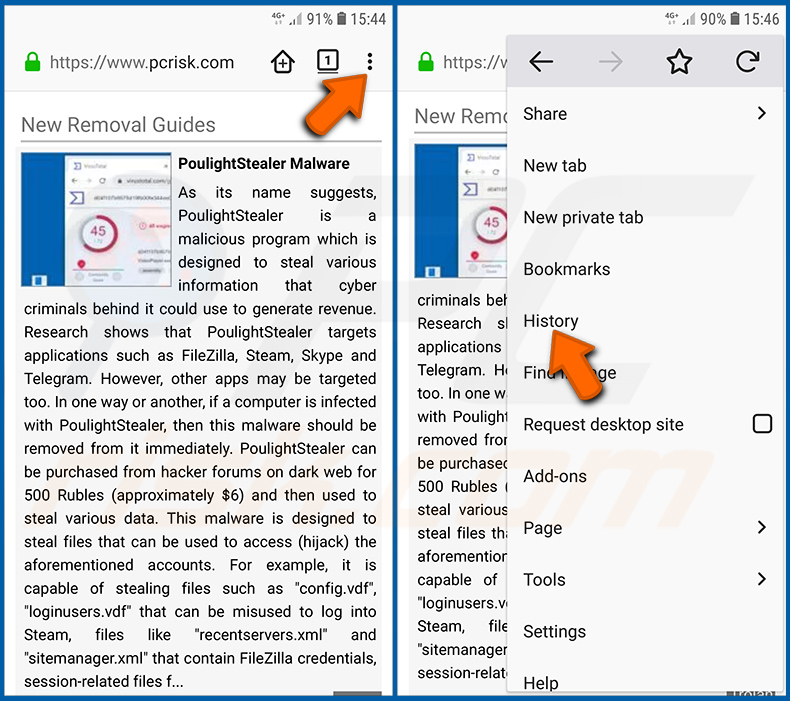

Dotknij przycisku "Menu" (trzy kropki w prawym górnym rogu ekranu) i wybierz "Historia" w otwartym menu rozwijanym.

Stuknij "Wyczyść dane przeglądania", wybierz zakładkę "ZAAWANSOWANE", wybierz zakres czasu i typy danych, które chcesz usunąć, a następnie stuknij "Wyczyść dane".

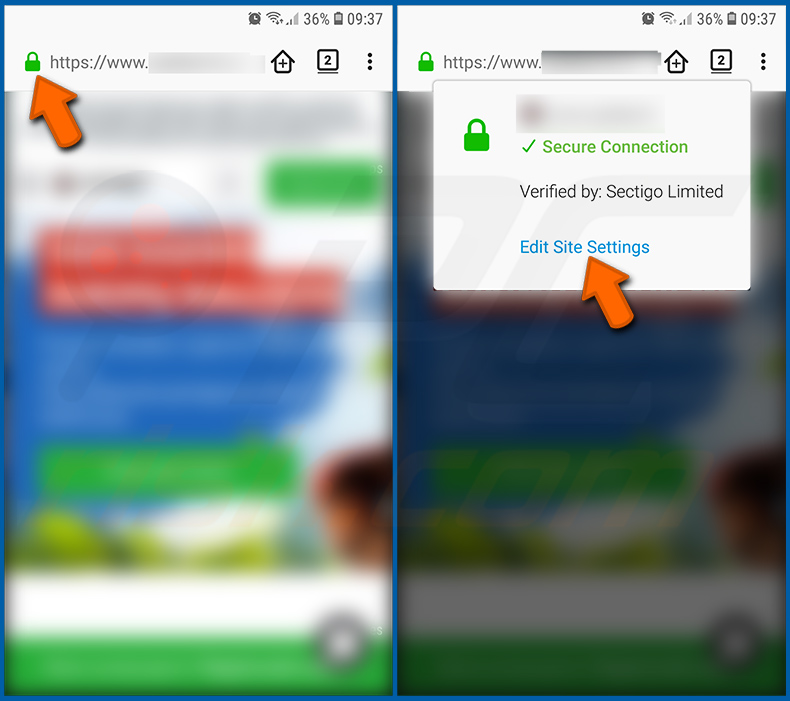

Wyłącz powiadomienia przeglądarki w przeglądarce Chrome:

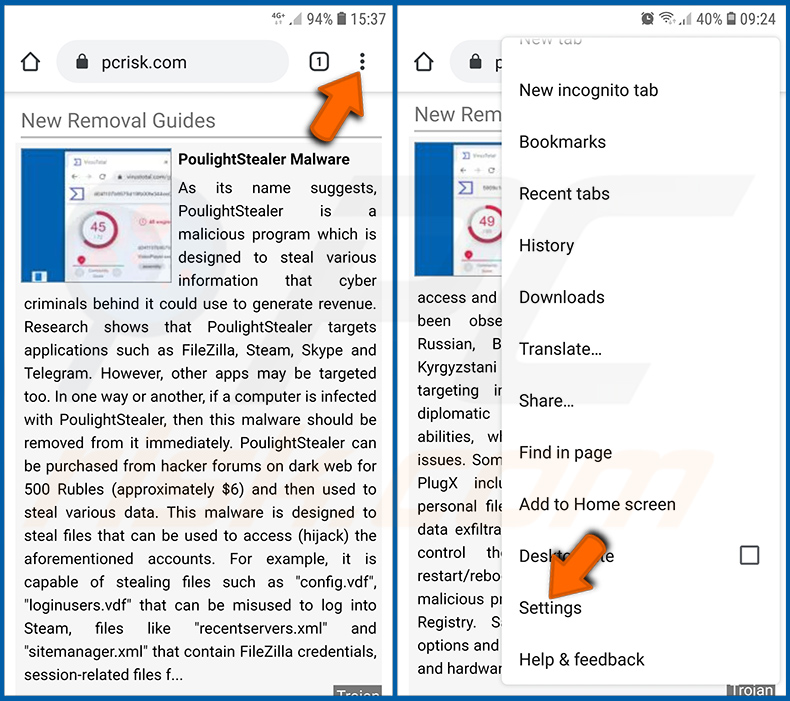

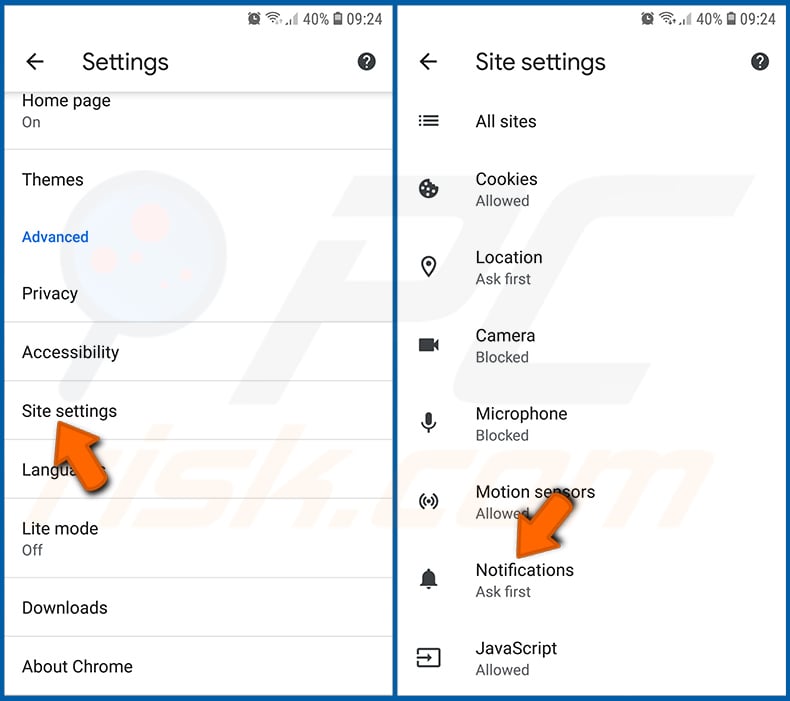

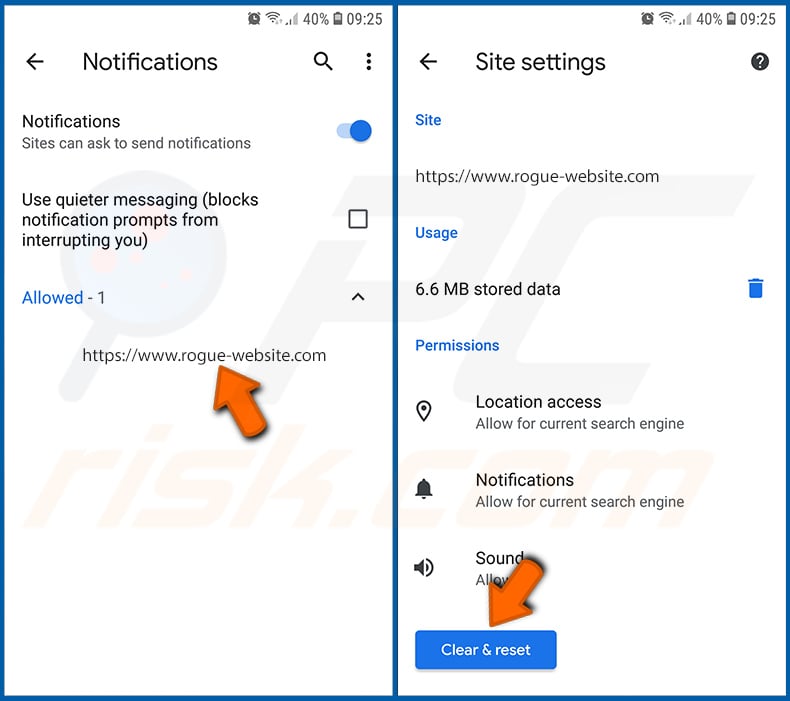

Naciśnij przycisk "Menu" (trzy kropki w prawym górnym rogu ekranu) i wybierz "Ustawienia" w otwartym menu rozwijanym.

Przewiń w dół, aż zobaczysz opcję "Ustawienia witryny" i dotknij jej. Przewiń w dół, aż zobaczysz opcję "Powiadomienia" i dotknij jej.

Znajdź witryny, które dostarczają powiadomienia przeglądarki, dotknij ich i kliknij "Wyczyść i zresetuj". Spowoduje to usunięcie uprawnień przyznanych tym witrynom do dostarczania powiadomień. Jednak po ponownym odwiedzeniu tej samej witryny może ona ponownie poprosić o pozwolenie. Możesz wybrać, czy chcesz udzielić tych uprawnień, czy nie (jeśli zdecydujesz się odmówić, witryna przejdzie do sekcji "Zablokowane" i nie będzie już pytać o pozwolenie).

Zresetuj przeglądarkę internetową Chrome:

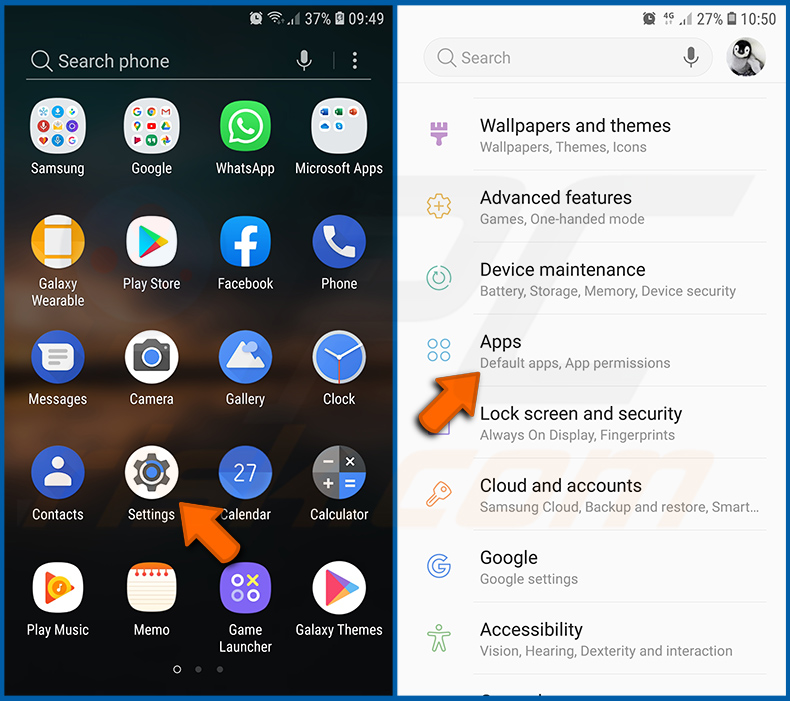

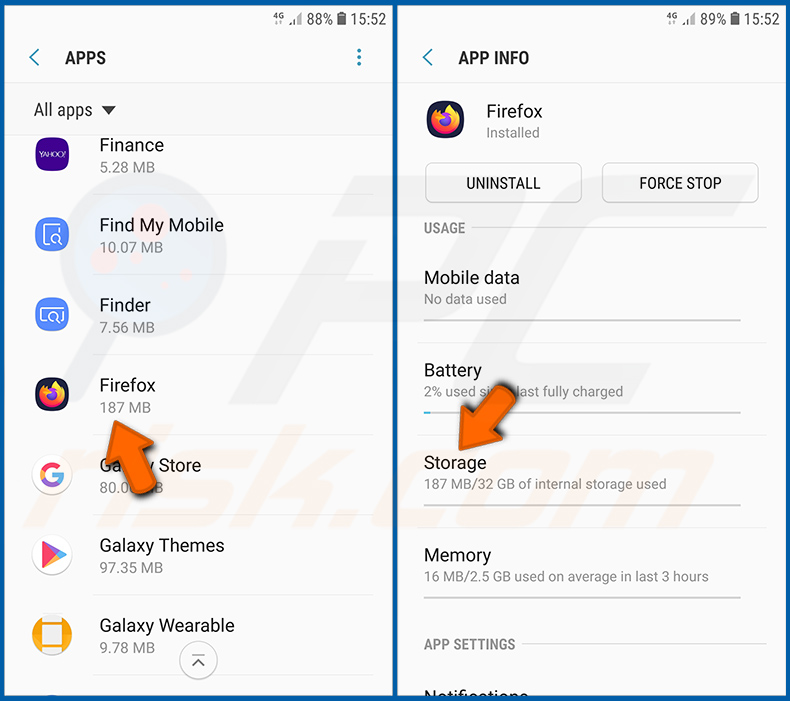

Przejdź do "Ustawienia", przewiń w dół, aż zobaczysz "Aplikacje" i dotknij go.

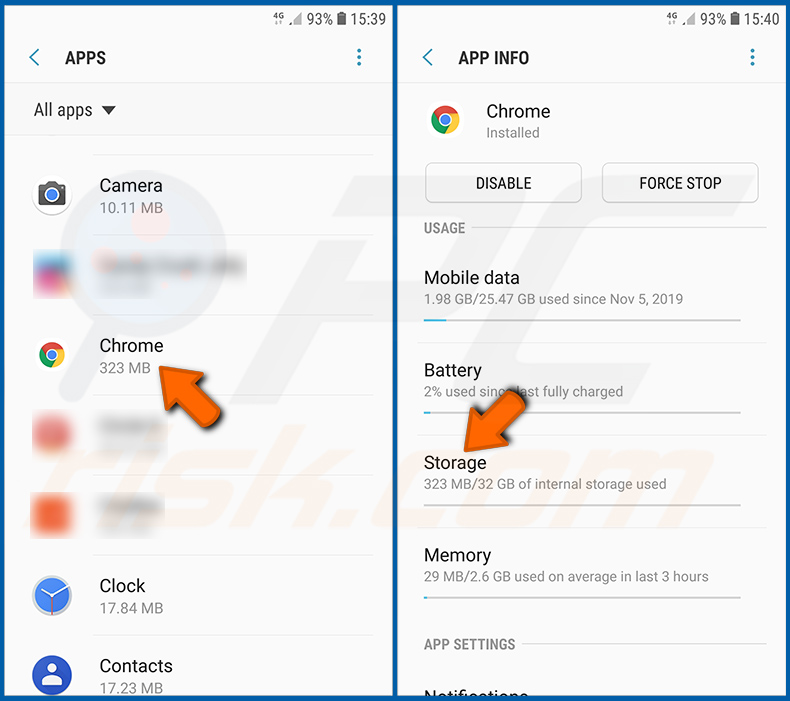

Przewiń w dół, aż znajdziesz aplikację "Chrome", wybierz ją i dotknij opcji "Pamięć".

Stuknij "ZARZĄDZAJ PAMIĘCIĄ", a następnie "WYCZYŚĆ WSZYSTKIE DANE" i potwierdź czynność, stukając "OK". Należy pamiętać, że zresetowanie przeglądarki spowoduje usunięcie wszystkich przechowywanych w niej danych. Oznacza to, że wszystkie zapisane loginy/hasła, historia przeglądania, ustawienia inne niż domyślne i inne dane zostaną usunięte. Konieczne będzie również ponowne zalogowanie się do wszystkich witryn.

Usuwanie historii przeglądania w przeglądarce Firefox:

Stuknij przycisk "Menu" (trzy kropki w prawym górnym rogu ekranu) i wybierz "Historia" w otwartym menu rozwijanym.

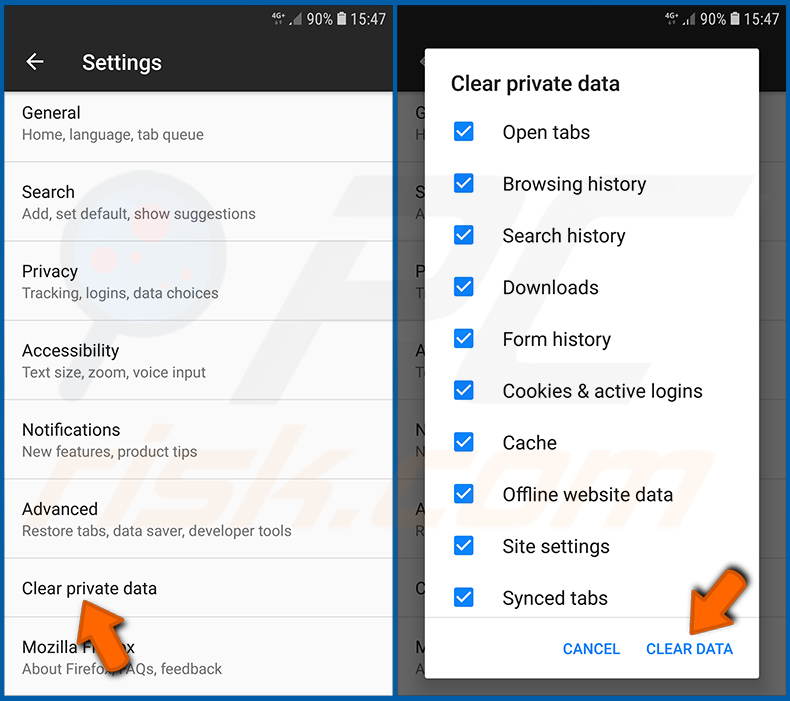

Przewiń w dół, aż zobaczysz "Wyczyść prywatne dane" i dotknij go. Wybierz typy danych, które chcesz usunąć i dotknij "WYCZYŚĆ DANE".

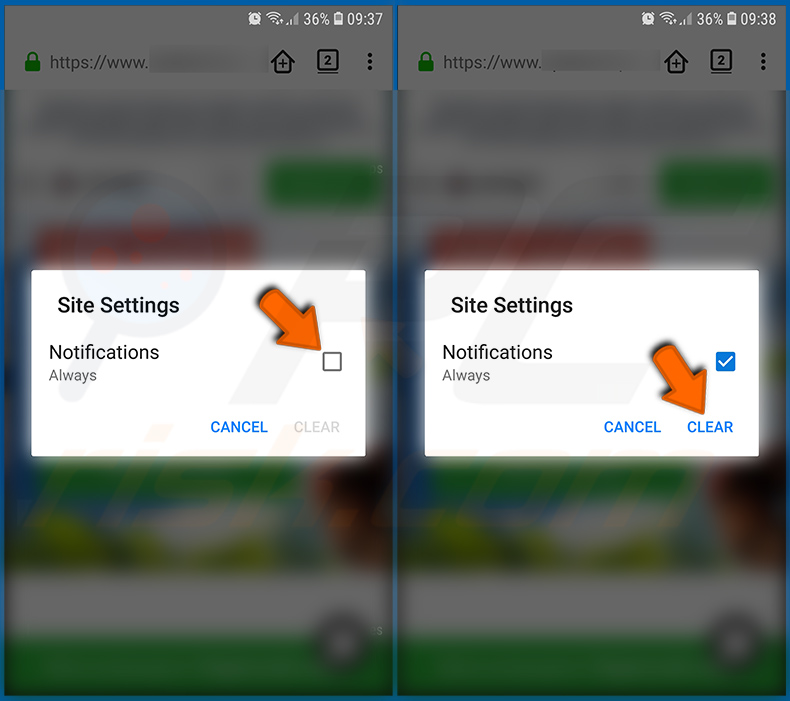

Wyłącz powiadomienia przeglądarki w przeglądarce Firefox:

Odwiedź witrynę, która dostarcza powiadomienia przeglądarki, dotknij ikony wyświetlanej po lewej stronie paska adresu URL (ikona niekoniecznie będzie "kłódką") i wybierz "Edytuj ustawienia witryny".

W otwartym wyskakującym okienku wybierz opcję "Powiadomienia" i dotknij "WYCZYŚĆ".

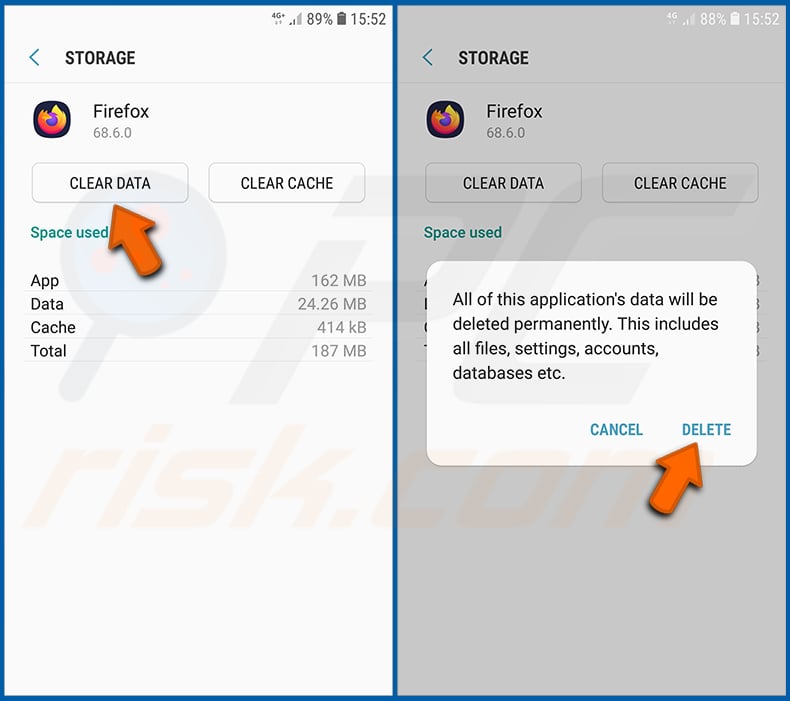

Zresetuj przeglądarkę Firefox:

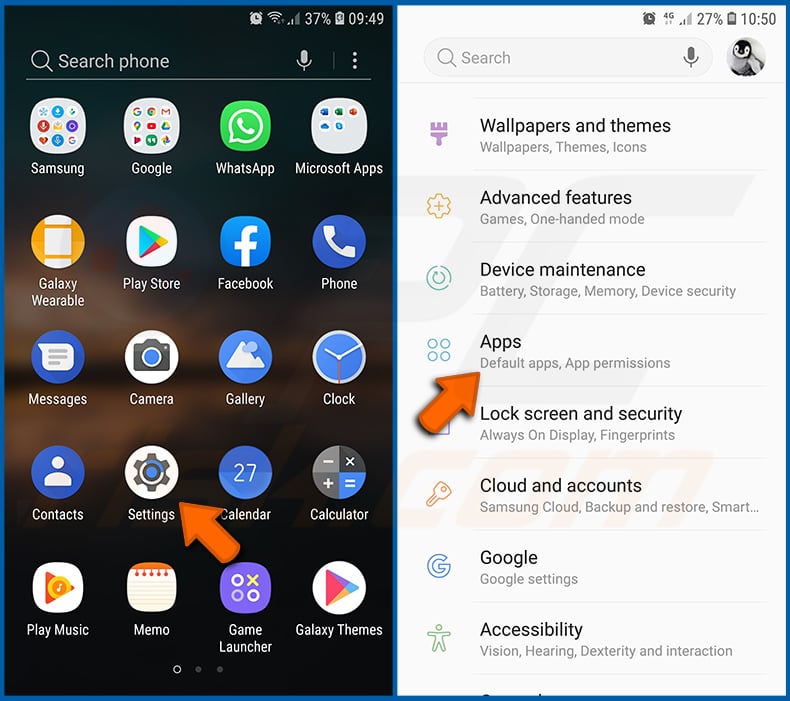

Przejdź do "Ustawienia", przewiń w dół, aż zobaczysz "Aplikacje" i dotknij go.

Przewiń w dół, aż znajdziesz aplikację "Firefox", wybierz ją i dotknij opcji "Pamięć".

Stuknij "WYCZYŚĆ DANE" i potwierdź akcję, stukając "USUŃ". Należy pamiętać, że zresetowanie przeglądarki spowoduje usunięcie wszystkich przechowywanych w niej danych. Oznacza to, że wszystkie zapisane loginy/hasła, historia przeglądania, ustawienia inne niż domyślne i inne dane zostaną usunięte. Konieczne będzie również ponowne zalogowanie się do wszystkich witryn.

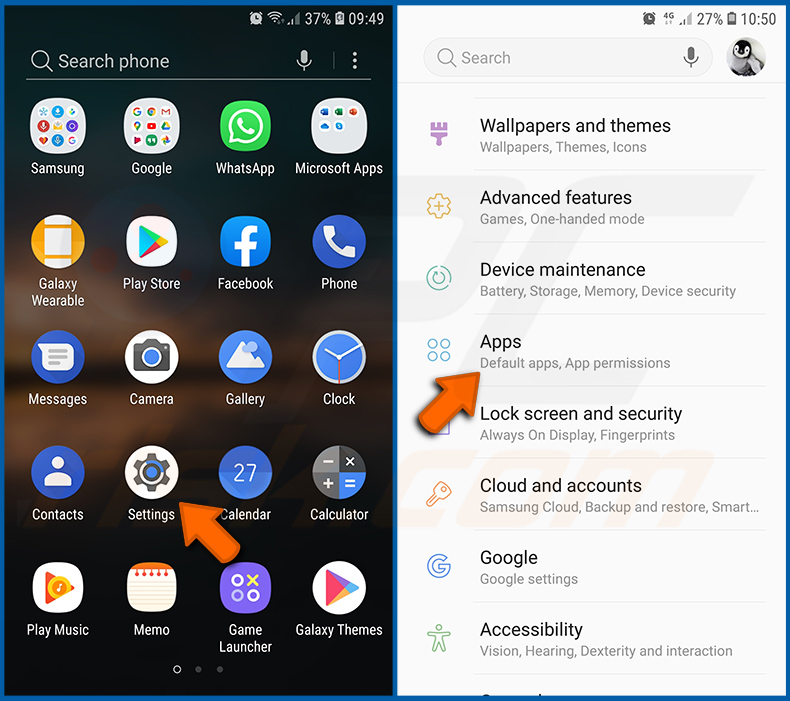

Odinstaluj potencjalnie niechciane i/lub złośliwe aplikacje:

Przejdź do "Ustawienia", przewiń w dół, aż zobaczysz "Aplikacje" i dotknij go.

Przewiń w dół, aż zobaczysz potencjalnie niechcianą i/lub złośliwą aplikację, wybierz ją i dotknij "Odinstaluj". Jeśli z jakiegoś powodu nie możesz usunąć wybranej aplikacji (np. pojawia się komunikat o błędzie), spróbuj użyć "Trybu awaryjnego".

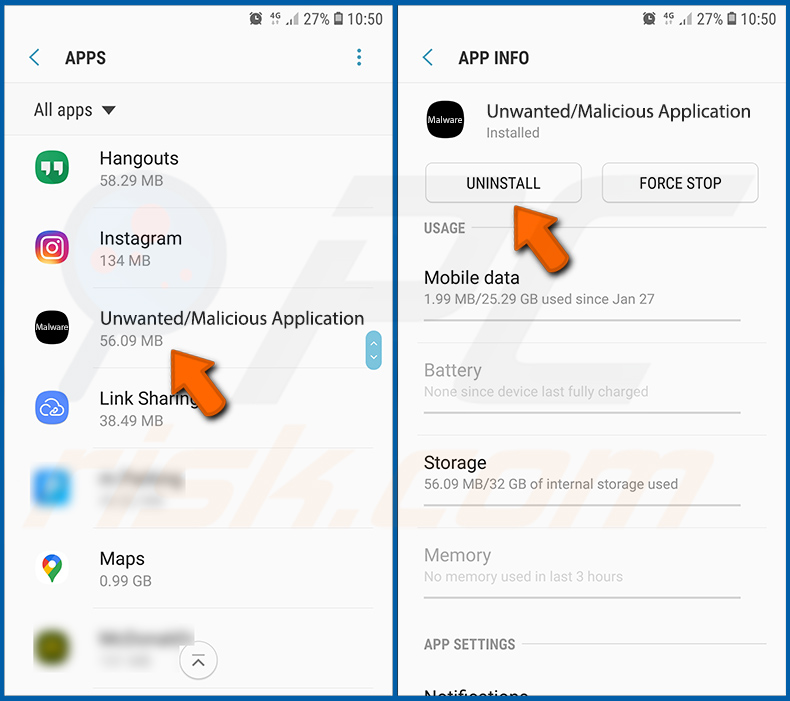

Uruchom urządzenie z Androidem w "trybie awaryjnym":

"Tryb bezpieczny" w systemie operacyjnym Android tymczasowo wyłącza działanie wszystkich aplikacji innych firm. Korzystanie z tego trybu jest dobrym sposobem na diagnozowanie i rozwiązywanie różnych problemów (np. usuwanie złośliwych aplikacji, które przeszkadzają użytkownikom, gdy urządzenie działa "normalnie").

Naciśnij przycisk "Power" i przytrzymaj go, aż zobaczysz ekran "Power off". Stuknij ikonę "Wyłącz" i przytrzymaj ją. Po kilku sekundach pojawi się opcja "Tryb bezpieczny", którą będzie można uruchomić po ponownym uruchomieniu urządzenia.

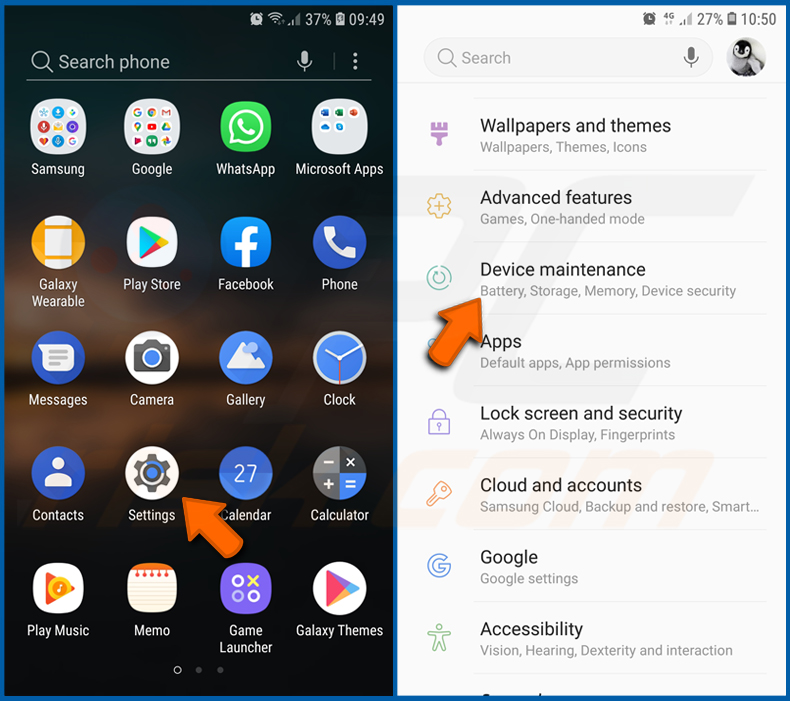

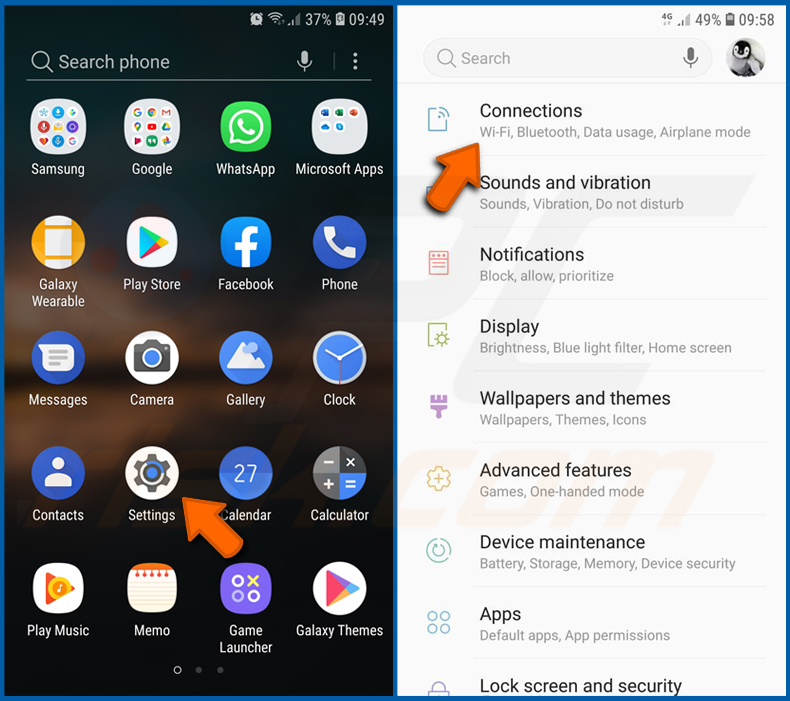

Sprawdź zużycie baterii przez różne aplikacje:

Przejdź do "Ustawienia", przewiń w dół, aż zobaczysz "Konserwacja urządzenia" i dotknij go.

Stuknij "Bateria" i sprawdź zużycie energii przez poszczególne aplikacje. Legalne/oryginalne aplikacje są zaprojektowane tak, aby zużywać jak najmniej energii, aby zapewnić jak najlepsze wrażenia użytkownika i oszczędzać energię. Dlatego wysokie zużycie baterii może wskazywać, że aplikacja jest złośliwa.

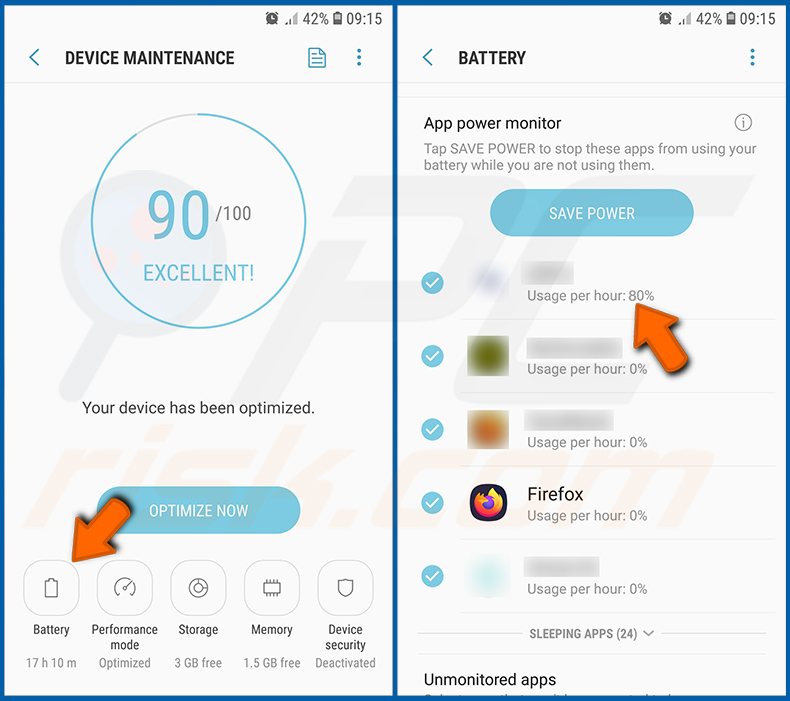

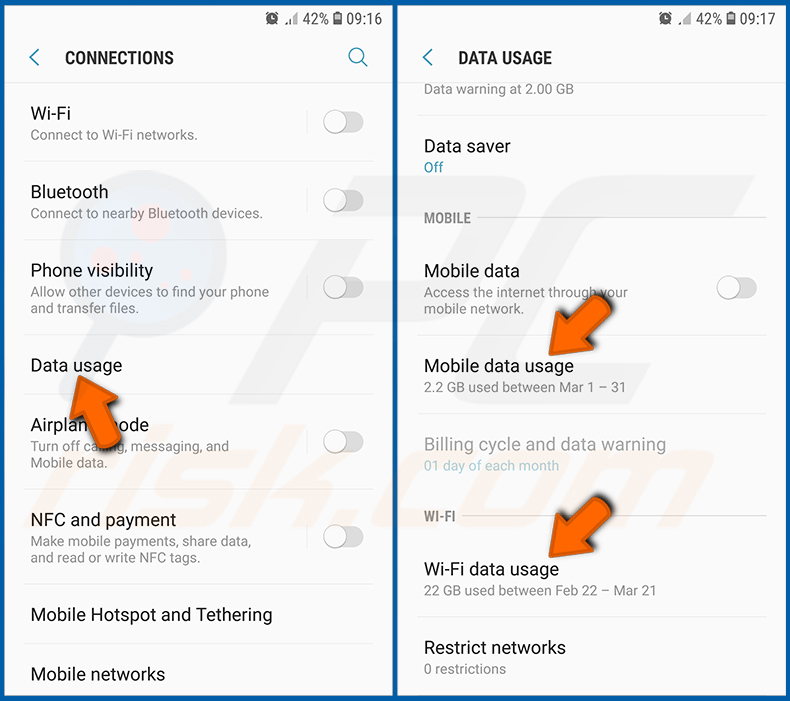

Sprawdź zużycie danych przez różne aplikacje:

Przejdź do "Ustawienia", przewiń w dół, aż zobaczysz "Połączenia" i dotknij go.

Przewiń w dół, aż zobaczysz "Wykorzystanie danych" i wybierz tę opcję. Podobnie jak w przypadku baterii, legalne / oryginalne aplikacje są zaprojektowane tak, aby zminimalizować zużycie danych w jak największym stopniu. Oznacza to, że duże zużycie danych może wskazywać na obecność złośliwej aplikacji. Należy pamiętać, że niektóre złośliwe aplikacje mogą być zaprojektowane do działania, gdy urządzenie jest podłączone tylko do sieci bezprzewodowej. Z tego powodu należy sprawdzić wykorzystanie danych zarówno w sieci komórkowej, jak i Wi-Fi.

Jeśli znajdziesz aplikację, która zużywa dużo danych, mimo że nigdy z niej nie korzystasz, zdecydowanie zalecamy odinstalowanie jej tak szybko, jak to możliwe.

Zainstaluj najnowsze aktualizacje oprogramowania:

Aktualizowanie oprogramowania jest dobrą praktyką, jeśli chodzi o bezpieczeństwo urządzenia. Producenci urządzeń stale wydają różne poprawki bezpieczeństwa i aktualizacje Androida w celu naprawienia błędów i usterek, które mogą być wykorzystywane przez cyberprzestępców. Nieaktualny system jest znacznie bardziej podatny na ataki, dlatego zawsze należy upewnić się, że oprogramowanie urządzenia jest aktualne.

Przejdź do "Ustawienia", przewiń w dół, aż zobaczysz "Aktualizacja oprogramowania" i dotknij go.

Stuknij "Pobierz aktualizacje ręcznie" i sprawdź, czy dostępne są jakieś aktualizacje. Jeśli tak, zainstaluj je natychmiast. Zalecamy również włączenie opcji "Pobieraj aktualizacje automatycznie" - umożliwi to systemowi powiadamianie o wydaniu aktualizacji i/lub jej automatyczną instalację.

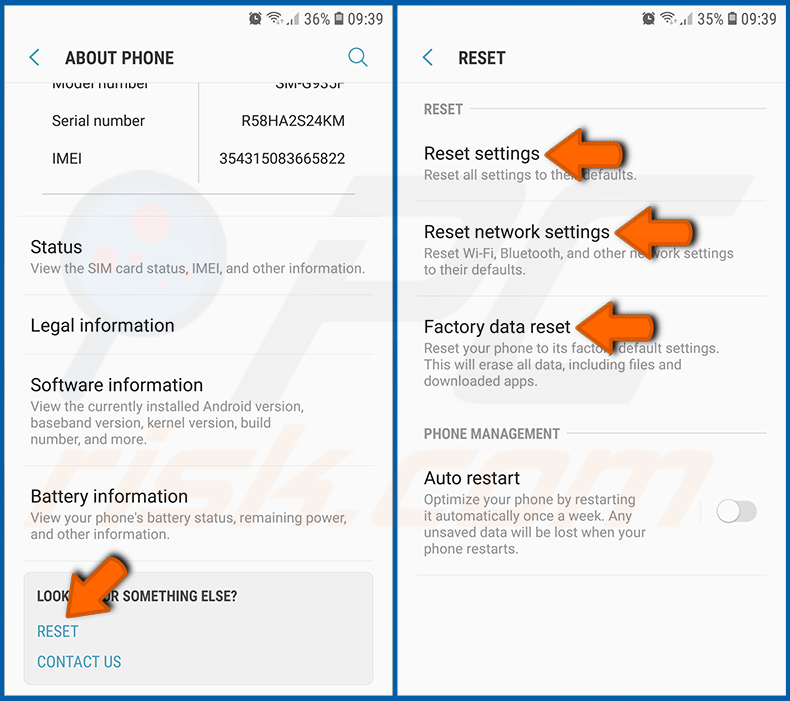

Zresetuj system do stanu domyślnego:

Wykonanie "Factory Reset" jest dobrym sposobem na usunięcie wszystkich niechcianych aplikacji, przywrócenie domyślnych ustawień systemu i ogólne wyczyszczenie urządzenia. Należy jednak pamiętać, że wszystkie dane w urządzeniu zostaną usunięte, w tym zdjęcia, pliki wideo / audio, numery telefonów (przechowywane w urządzeniu, a nie na karcie SIM), wiadomości SMS i tak dalej. Innymi słowy, urządzenie zostanie przywrócone do stanu pierwotnego.

Możesz również przywrócić podstawowe ustawienia systemowe i/lub po prostu ustawienia sieciowe.

Przejdź do "Ustawienia", przewiń w dół, aż zobaczysz "Informacje o telefonie" i dotknij go.

Przewiń w dół, aż zobaczysz "Resetuj" i dotknij go. Teraz wybierz czynność, którą chcesz wykonać:

"Resetuj ustawienia" - przywróć wszystkie ustawienia systemowe do wartości domyślnych;

"Resetuj ustawienia sieciowe" - przywróć wszystkie ustawienia związane z siecią do wartości domyślnych;

"Przywracanie danych fabrycznych" - zresetuj cały system i całkowicie usuń wszystkie zapisane dane;

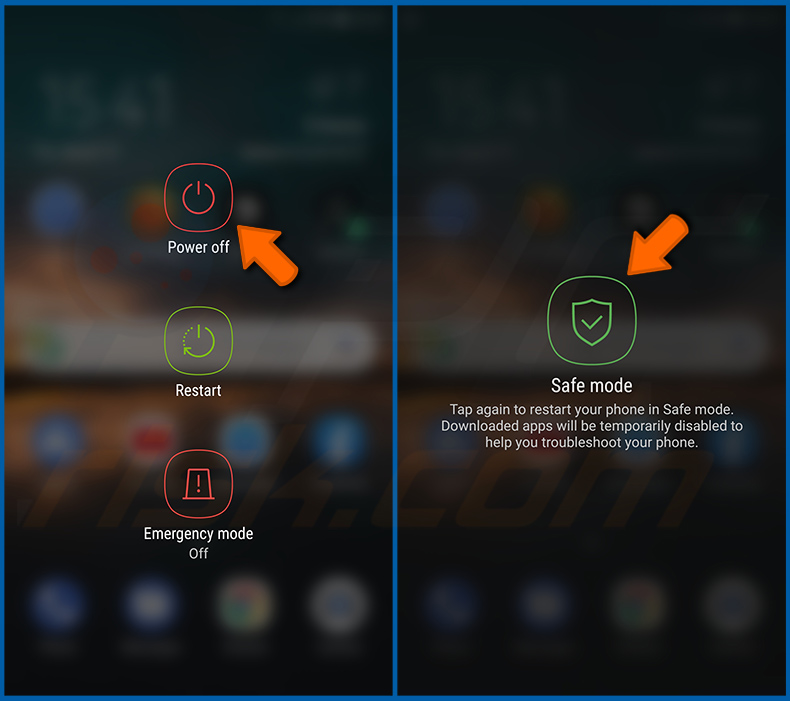

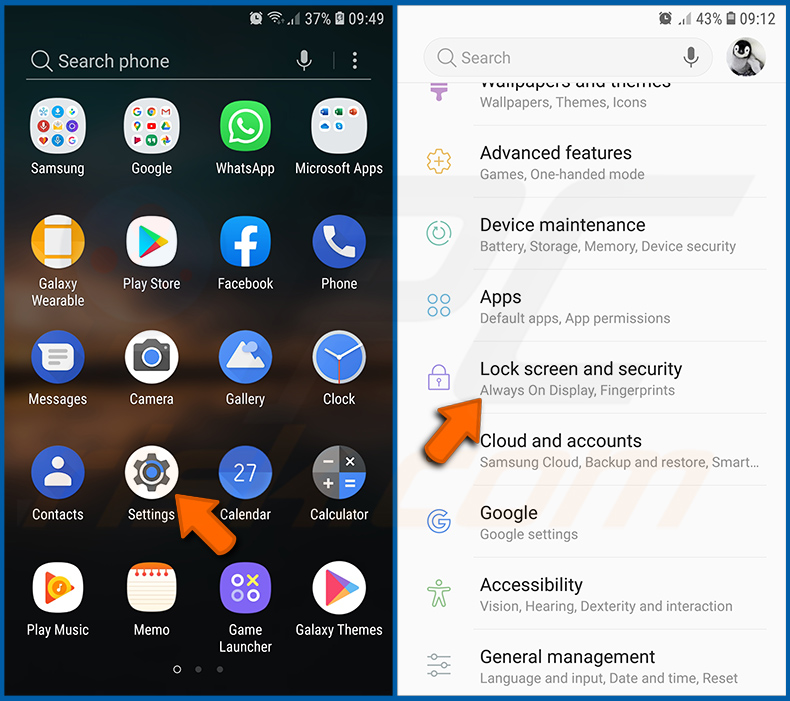

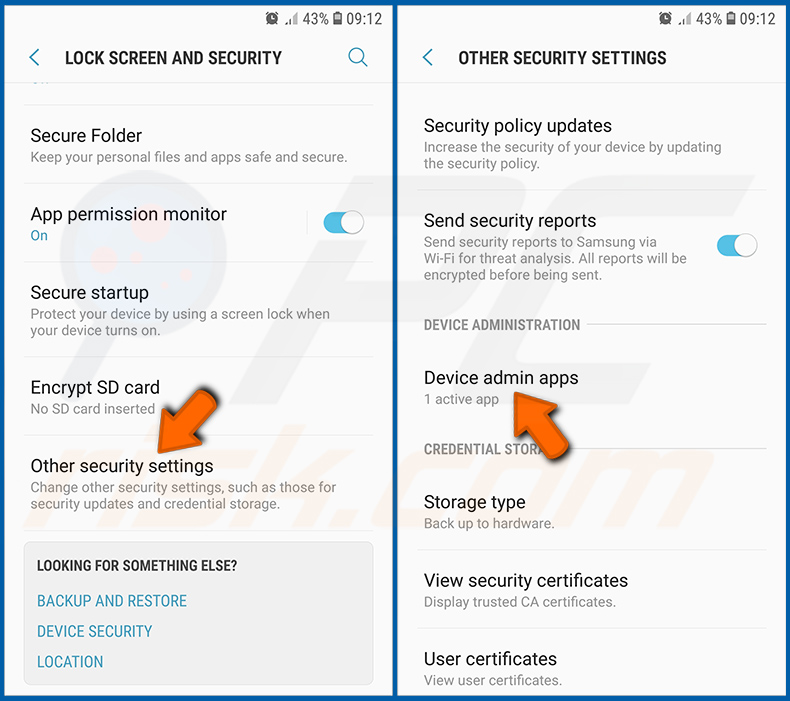

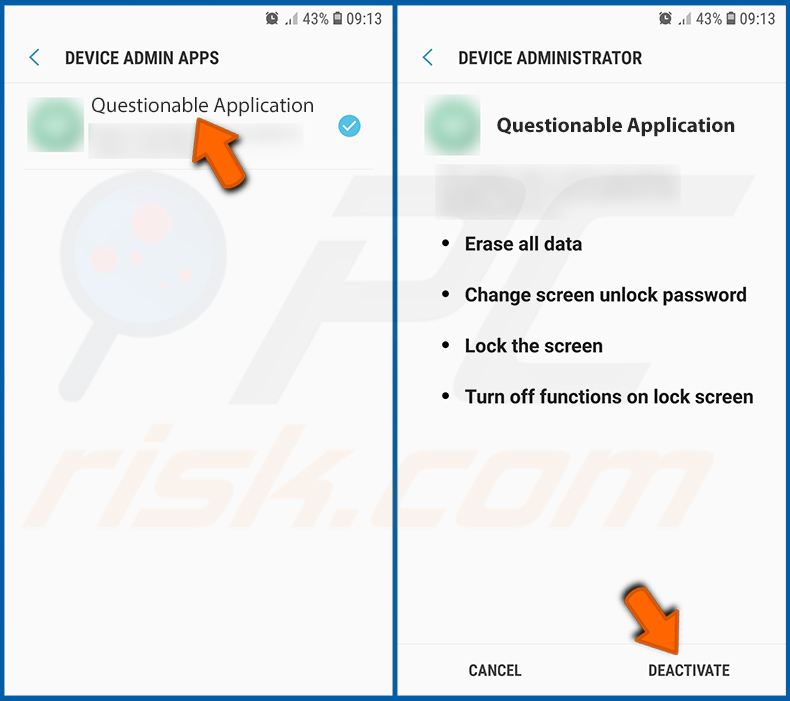

Wyłącz aplikacje, które mają uprawnienia administratora:

Jeśli złośliwa aplikacja uzyska uprawnienia administratora, może poważnie uszkodzić system. Aby zapewnić maksymalne bezpieczeństwo urządzenia, należy zawsze sprawdzać, które aplikacje mają takie uprawnienia i wyłączać te, które nie powinny.

Przejdź do "Ustawień", przewiń w dół, aż zobaczysz "Ekran blokady i zabezpieczenia" i dotknij go.

Przewiń w dół, aż zobaczysz "Inne ustawienia zabezpieczeń", dotknij go, a następnie dotknij "Aplikacje administratora urządzenia".

Zidentyfikuj aplikacje, które nie powinny mieć uprawnień administratora, stuknij je, a następnie stuknij "DEAKTYWUJ".

Często zadawane pytania (FAQ)

Moje urządzenie z Androidem jest zainfekowane złośliwym oprogramowaniem TsarBot, czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Usuwanie złośliwego oprogramowania rzadko wymaga formatowania.

Jakie są największe problemy, które może powodować złośliwe oprogramowanie TsarBot?

Zagrożenia związane z infekcją zależą od możliwości złośliwego programu i celów cyberprzestępców. TsarBot to trojan bankowy, którego celem są informacje związane z finansami, w tym dane logowania (np. bankowość, e-commerce, kryptowaluty itp.) oraz numery kart kredytowych/debetowych. Tego rodzaju infekcje mogą prowadzić do poważnych problemów z prywatnością, strat finansowych i kradzieży tożsamości.

Jaki jest cel złośliwego oprogramowania TsarBot?

Złośliwe oprogramowanie jest wykorzystywane głównie w celu uzyskania korzyści finansowych. Jednak cyberprzestępcy mogą również wykorzystywać złośliwe oprogramowanie do rozrywki, prowadzenia osobistych zemst, zakłócania procesów (np. stron internetowych, usług, firm itp.), angażowania się w haktywizm i przeprowadzania ataków motywowanych politycznie/geopolitycznie.

W jaki sposób złośliwe oprogramowanie TsarBot przeniknęło do mojego urządzenia z Androidem?

TsarBot rozprzestrzenił się za pośrednictwem witryn oszustów wykorzystujących przynęty i przebrania o tematyce finansowej. Różne metody dystrybucji nie są wykluczone.

Ogólnie rzecz biorąc, złośliwe oprogramowanie jest szeroko rozpowszechniane poprzez pobieranie drive-by, oszustwa internetowe, spam, złośliwe reklamy, niezaufane źródła pobierania (np. witryny z darmowym oprogramowaniem i darmowymi plikami, sklepy z aplikacjami innych firm, sieci udostępniania Peer-to-Peer itp.), pirackie treści, nielegalne narzędzia do aktywacji oprogramowania ("cracks") i fałszywe aktualizacje. Niektóre złośliwe programy mogą nawet samodzielnie rozprzestrzeniać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Combo Cleaner został zaprojektowany do skanowania urządzeń i eliminowania wszelkiego rodzaju zagrożeń. Potrafi wykryć i usunąć większość znanych infekcji złośliwym oprogramowaniem. Należy pamiętać, że wykonanie pełnego skanowania systemu jest niezbędne, ponieważ wyrafinowane złośliwe oprogramowanie zazwyczaj ukrywa się głęboko w systemach.

▼ Pokaż dyskusję