Jak odinstalować ransomware EvilQuest z komputera?

![]() Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Jak usunąć EvilQuest z Mac?

Czym jest ransomware EvilQuest?

Osobą, która odkryła EvilQuest, jest Dinesh_Devadoss. Podobnie jak wiele innych złośliwych programów tego typu, EvilQuest szyfruje pliki ofiary i tworzy notatkę z żądaniem okupu. W większości przypadków malware tego typu zmienia nazwy zaszyfrowanych plików, dodając do nich określone rozszerzenie, jednak ransomware nie zmienia ich. Pozostawia plik "READ_ME_NOW.txt" w każdym folderze zawierającym zaszyfrowane dane i wyświetla kolejną notatkę z żądaniem okupu w oknie pop-up. Ponadto to malware jest w stanie wykryć, czy pewne pliki są przechowywane na komputerze, działać jako keylogger i odbierać niektóre polecenia z serwera zarządzania i kontroli.

Jak wyjaśniono w notatkach z żądaniem okupu EvilQuest, to ransomware zapewnia, że ofiary nie będą miały dostępu do dokumentów, zdjęć, filmów, zdjęć i innych plików, szyfrując je algorytmem AES-256. Aby móc ponownie uzyskać dostęp do swoich plików, ofiary, które mają korzystać z usługi odszyfrowania, która kosztuje 50 $, należy dokonać płatności, przesyłając równoważną kwotę w Bitcoin na podany adres portfela BTC. Stwierdzono, że ofiary mają 72 godziny na dokonanie płatności, po czym odszyfrowanie plików nie będzie już możliwe. Pliki powinny zostać odszyfrowane w ciągu 2 godzin po dokonaniu płatności. Podsumowując, ofiary są informowane, że nie można odszyfrować plików bez zapłacenia okupu. Niestety, to prawda: większość programów ransomware szyfruje pliki za pomocą silnych algorytmów szyfrujących, a cyberprzestępcy za nimi są jedynymi, którzy mają narzędzia, które mogą odszyfrować pliki ofiary. Chociaż zdecydowanie zaleca się, aby nie ufać ani tym, ani innym cyberprzestępcom stojącym za atakiem ransomware - w większości przypadków ofiary płacące okup nie otrzymują niczego w zamian. Innymi słowy, zostają oszukane. W takich przypadkach jedynym i bezpłatnym sposobem na odzyskanie plików jest przywrócenie ich z kopii zapasowej. Możliwe jest również zapobiegnięcie dalszemu szyfrowaniu przez zainstalowane ransomware (zaszyfrowaniu niezaszyfrowanych plików) przez odinstalowanie go. Zaszyfrowane pliki pozostają jednak niedostępne nawet po jego odinstalowaniu. Jak wspomniano na początku, EvilQuest może wykryć niektóre pliki, takie jak .wallet.pdf, wallet.png, * .p12 i key.png. Ponadto może odbierać polecenia z serwera zarządzania i kontroli oraz wykonywać je, zapisywać naciśnięcia klawiszy i wykonywać moduły bezpośrednio z pamięci. Funkcja keyloggowania pozwala cyberprzestępcom zapisywać wciśnięte klawisze, co oznacza, że EvilQuest może być wykorzystywane do kradzieży poufnych informacji, takich jak dane karty kredytowej, nazwy użytkowników, hasła i tak dalej. Informacje takie mogą być niewłaściwie wykorzystywane do kradzieży tożsamości, kont, dokonywania nieuczciwych transakcji, zakupów oraz do innych złośliwych celów.

| Nazwa | Wirus EvilQuest |

| Typ zagrożenia | Ransomware, wirus szyfrowania, narzędzie blokowania plików |

| Wiadomość z żądaniem okupu | READ_ME_NOW.txt, okno pop-up |

| Kwota okupu | 50 $ w Bitcoinach |

| Adres portfela BTC | 13roGMpWd7Pb3ZoJyce8eoQpfegQvGHHK7 |

| Nazwy wykrycia | Ad-Aware (Trojan.GenericKD.34092962), BitDefender (Trojan.GenericKD.34092962), ESET-NOD32 (OSX/Filecoder.I), Microsoft (Ransom:MacOS/Filecoder.YA!MTB), Pełna lista wykrycia (VirusTotal) |

| Objawy | Nie można otworzyć plików przechowywanych na twoim komputerze, poprzednio działające pliki mają teraz inne rozszerzenie (na przykład my.docx.locked). Na twoim pulpicie wyświetlana jest wiadomość z żądaniem okupu. Cyberprzestępcy żądają zapłaty okupu (zwykle w Bitcoinach) za odblokowanie twoich plików. |

| Dodatkowe informacje | Nie ma możliwości skontaktowania się z cyberprzestępcami stojącymi za tym ransomware |

| Metody dystrybucji | Zainfekowane załączniki e-mail (makra), witryny torrent, złośliwe reklamy. |

| Zniszczenie | Wszystkie pliki są zaszyfrowane i nie mogą zostać otworzone bez zapłaty okupu. Razem z infekcją ransomware mogą zostać zainstalowane dodatkowe trojany kradnące hasła i infekcje malware. |

| Usuwanie malware (Mac) | Aby usunąć możliwe infekcje malware, przeskanuj komputer Mac profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Warto wspomnieć, że w większości przypadków ransomware atakuje systemy operacyjne Windows, oto kilka przykładów innych szkodliwych programów tego typu: Lxhlp, Zida i .HOW. Zwykle szyfrują one pliki oraz wyświetlają i/lub tworzą notatkę z żądaniem okupu, a jedynymi głównymi różnicami są cena odszyfrowania (wysokość okupu) i algorytm szyfrowania (symetryczny lub asymetryczny), który ransomware wykorzystuje, aby uniemożliwić dostęp do plików. Ofiary mogą przywrócić pliki za darmo/bez konieczności kontaktowania się i płacenia cyberprzestępcom tylko wtedy, gdy ransomware ma pewne luki (błędy, wady). Niestety nie zdarza się to często, a jedynym sposobem na odzyskanie plików po ataku ransomware jest przywrócenie ich z kopii zapasowej. Dlatego zaleca się, aby zawsze mieć kopię zapasową danych i przechowywać ją na zdalnym serwerze (np. w chmurze) lub odłączonym urządzeniu pamięci.

Jak zainstalowano ransomware na moim komputerze?

Badania pokazują, że to konkretne ransomware jest rozpowszechniane za pośrednictwem pirackich wersji popularnego oprogramowania macOS, jednym z przykładów jest piracka wersja oprogramowania Mix In Key. Zwykle pirackie oprogramowanie jest dostępne do pobrania na różnych stronach torrentowych i innych podejrzanych stronach pobierania. Innymi popularnymi sposobami wykorzystywanymi przez cyberprzestępców do rozsyłania ransomware (i innego malware) są kampanie spamowe, trojany, fałszywe aktualizatory oprogramowania, inne podejrzane źródła/kanały pobierania oprogramowania lub narzędzia do „łamania" oprogramowania. W pierwszym przypadku wysyłają wiadomości e-mail zawierające złośliwe załączniki lub linki internetowe służące do pobierania szkodliwych plików. Ich głównym celem jest oszukanie adresatów do otworzenia złośliwego załącznika/pliku, który spowodowałby instalację malware. Niektóre przykłady plików, które cyberprzestępcy dołączają do swoich wiadomości e-mail, to złośliwe dokumenty Microsoft Office, dokumenty PDF, pliki archiwów (takie jak RAR, ZIP), pliki wykonywalne (np .exe) i pliki JavaScript. Trojany to złośliwe programy, które mogą powodować szkody po prostu instalując inne złośliwe oprogramowanie - po instalacji powodują infekcje łańcuchowe. Fałszywe (nieoficjalne) aktualizacje oprogramowania powodują zainstalowanie złośliwych programów zamiast poprawek aktualizacji lub wykorzystują błędy, wady nieaktualnego oprogramowania zainstalowanego na komputerze użytkownika. Przykładami niewiarygodnych kanałów i kanałów pobierania oprogramowania są sieci peer-to-peer (takie jak eMule), bezpłatne witryny z hostingiem plików, strony pobierania freeware, zewnętrzne programy pobierania i inne źródła tego typu. Z reguły złośliwe pliki są maskowane jako zwykłe i nieszkodliwe. Gdy użytkownicy pobierają je i wykonują, infekują komputery malware. Narzędzia do łamania oprogramowania to programy, które mają pomóc użytkownikom w ominięciu aktywacji niektórych programów licencjonowanych (aktywować je bezpłatnie). Jednak najczęściej takie narzędzia nie aktywują żadnego oprogramowania. Zamiast tego po prostu instalują malware, np. ransomware.

Jak uniknąć instalacji złośliwego oprogramowania?

Zdecydowanie zaleca się, aby nie ufać nieistotnym e-mailom otrzymywanym z nieznanych i podejrzanych adresów. Jeśli zawierają załączniki (lub linki internetowe), nie należy ich otwierać. Warto wspomnieć, że e-maile wysłane przez cyberprzestępców często są maskowane jako ważne, oficjalne i legalne. Ponadto ważne jest, aby aktualizować i/lub aktywować zainstalowane oprogramowanie tylko za pomocą wbudowanych funkcji lub narzędzi oficjalnych programistów. W większości przypadków użytkownicy korzystający z nieoficjalnych aktywatorów lub aktualizacji infekują komputery malware. Innym problemem związanym z nieoficjalnymi aktywatorami (narzędziami do „łamania") jest to, że ich użycie do aktywacji jakiegokolwiek licencjonowanego oprogramowania jest nielegalne. Innym sposobem uniknięcia instalacji malware jest pobieranie plików i programów wyłącznie z oficjalnych stron internetowych. Nie powinno się ufać zewnętrznym programom pobierania (i instalacji), nieoficjalnym stronom i sieciom peer-to-peer. I wreszcie, każdy komputer powinien być regularnie skanowany za pomocą renomowanego oprogramowania antyszpiegowskiego lub antywirusowego. Takie oprogramowanie zawsze powinno być regularnie aktualizowane. Jeśli twój komputer jest już zainfekowany PUA, zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner, aby automatycznie je usunąć.

Tekst w oknie pop-up:

Twoje pliki są zaszyfrowane

Wiele twoich ważnych dokumentów, zdjęć, filmów, zdjęć i innych plików nie jest już dostępnych, ponieważ zostały zaszyfrowane.

Być może jesteś zajęty szukaniem sposobu na odzyskanie plików, ale nie marnuj czasu. Nikt nie może odzyskać twoich plików bez naszej usługi odszyfrowania.

Gwarantujemy jednak, że możesz bezpiecznie i łatwo odzyskać swoje pliki, a to kosztuje 50 $ bez żadnych dodatkowych opłat.

Nasza oferta jest ważna przez 3 dni (od teraz!). Pełne szczegóły można znaleźć w pliku READ_ME_NOW.txt znajdującym się na pulpicie

Zrzut ekranu notatki z żądaniem okupu "READ_ME_NOW.txt":

Tekst w tej notatce:

TWOJE WAŻNE PLIKI SĄ ZASZYFROWANE

Wiele twoich dokumentów, zdjęć, filmów, zdjęć i innych plików nie jest już dostępnych, ponieważ zostały zaszyfrowane. Być może jesteś zajęty szukaniem sposobu na odzyskanie plików, ale nie marnuj czasu. Nikt nie może odzyskać twojego pliku bez naszej usługi odszyfrowania.

Używamy 256-bitowego algorytmu AES, więc złamanie tego szyfrowania zajmie ci ponad miliard lat bez znajomości klucza (jeśli nie wierzysz, możesz poszukać o AES w Wikipedii).

W każdym razie gwarantujemy, że możesz bezpiecznie i łatwo odzyskać swoje pliki. Będzie to wymagało od nas skorzystania z pewnej mocy obliczeniowej, energii elektrycznej i pamięci po naszej stronie, więc obowiązuje stała opłata za przetwarzanie w wysokości 50 $. Jest to płatność jednorazowa, bez dodatkowych opłat.

Aby zaakceptować tę ofertę, musisz wpłacić depozyt w ciągu 72 godzin (3 dni) po otrzymaniu tej wiadomości. W przeciwnym razie oferta wygaśnie i utracisz pliki na zawsze.

Płatność musi zostać dokonana w Bitcoin na podstawie kursu Bitcoin/USD w momencie płatności. Adres do dokonania płatności to:

13roGMpWd7Pb3ZoJyce8eoQpfegQvGHHK7

Odszyfrowanie rozpocznie się automatycznie w ciągu 2 godzin po przetworzeniu płatności i potrwa od 2 do 5 godzin w zależności od mocy obliczeniowej twojego komputera. Następnie wszystkie twoje pliki zostaną przywrócone.

TA OFERTA JEST WAŻNA PRZEZ 72 GODZINY OD OTRZYMANIA TEJ WIADOMOŚCI

Zrzut ekranu plików zaszyfrowanych przez EvilQuest:

Złośliwy instalator zaprojektowany do instalacji EvilQuest:

Lista plików związanych z tym instalatorem:

- ~/Library/mixednkey/toolroomd

- ~/Library/AppQuest/com.apple.questd

- ~/Library/LaunchAgents/com.apple.questd.plist

Pamiętaj, że pobieranie oprogramowania z podejrzanych stron Torrent (takich jak ThePirateBay) może prowadzić do różnych infekcji systemowych:

Natychmiastowe automatyczne usunięcie malware na Mac:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania na Mac. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner dla Mac

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest ograniczony trzydniowy okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest ransomware EvilQuest?

- KROK 1. Usuwanie plików i folderów powiązanych z PUA z OSX.

- KROK 2. Usuwanie zwodniczych rozszerzeń z Safari.

- KROK 3. Usuwanie zwodniczych dodatków z Google Chrome.

- KROK 4. Usuwanie potencjalnie niechcianych wtyczek z Mozilla Firefox.

Usuwanie potencjalnie niechcianych aplikacji:

Usuwanie potencjalnie niechcianych aplikacji z twojego folderu "Aplikacje":

Kliknij ikonę Finder. W oknie Finder wybierz "Aplikacje". W folderze aplikacji poszukaj "MPlayerX", "NicePlayer" lub innych podejrzanych aplikacji i przenieś je do Kosza. Po usunięciu potencjalnie niechcianych aplikacji, które powodują reklamy internetowe, przeskanuj swój Mac pod kątem wszelkich pozostałych niepożądanych składników.

Usuwanie plików i folderów powiązanych z wirus evilquest:

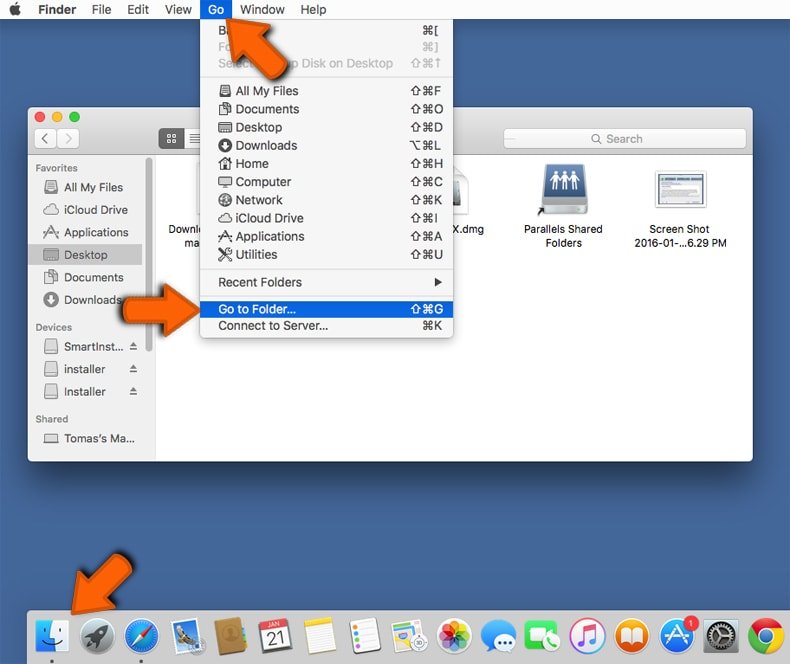

Kliknij ikonę Finder na pasku menu, wybierz Idź i kliknij Idź do Folderu...

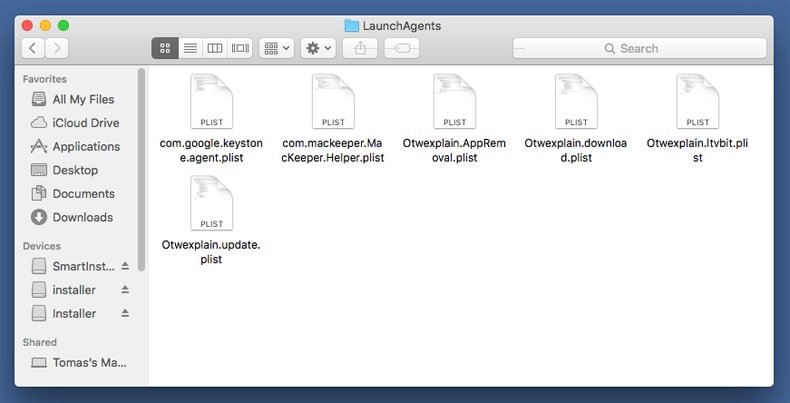

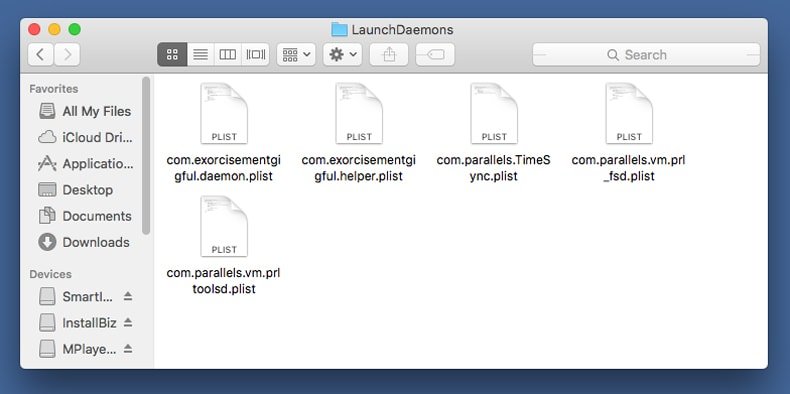

Poszukaj plików wygenerowanych przez adware w folderze /Library/LaunchAgents:

Poszukaj plików wygenerowanych przez adware w folderze /Library/LaunchAgents:

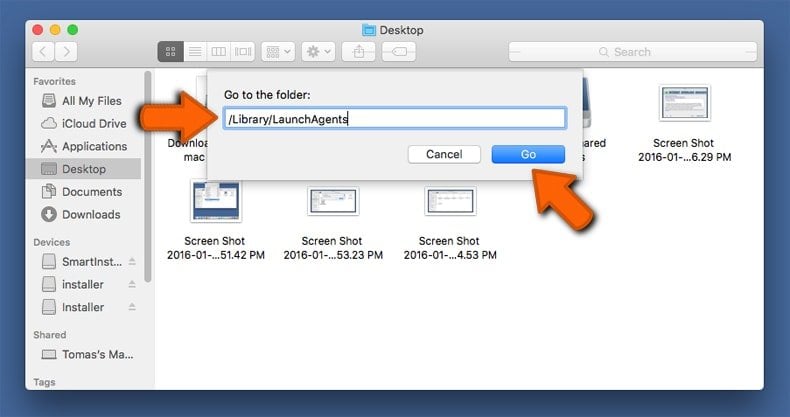

W pasku Przejdź do Folderu... wpisz: /Library/LaunchAgents

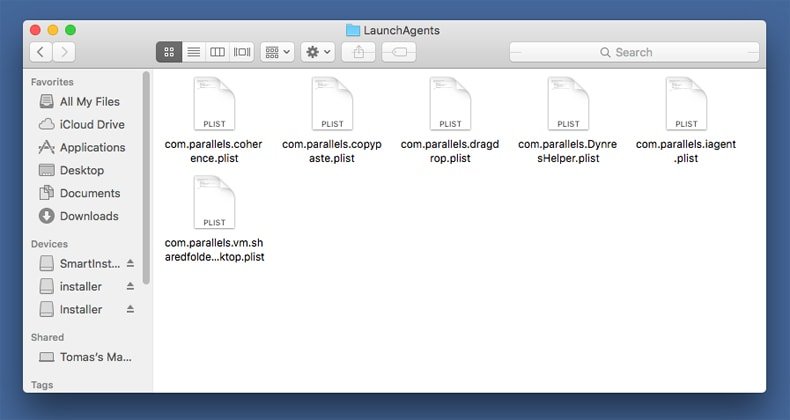

W folderze "LaunchAgents" poszukaj wszelkich ostatnio dodanych i podejrzanych plików oraz przenieś je do Kosza. Przykłady plików wygenerowanych przez adware - "installmac.AppRemoval.plist", "myppes.download.plist", "mykotlerino.ltvbit.plist", "kuklorest.update.plist" itd. Adware powszechnie instaluje wiele plików z tym samym rozszerzeniem.

W folderze "LaunchAgents" poszukaj wszelkich ostatnio dodanych i podejrzanych plików oraz przenieś je do Kosza. Przykłady plików wygenerowanych przez adware - "installmac.AppRemoval.plist", "myppes.download.plist", "mykotlerino.ltvbit.plist", "kuklorest.update.plist" itd. Adware powszechnie instaluje wiele plików z tym samym rozszerzeniem.

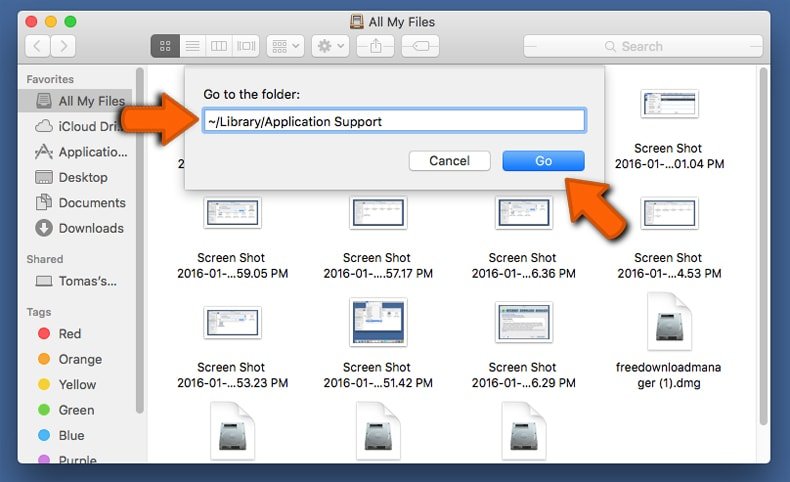

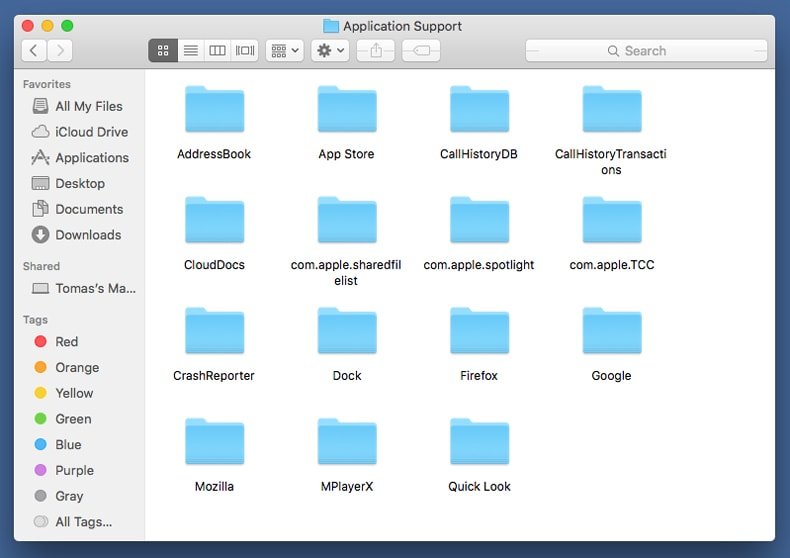

Poszukaj plików wygenerowanych przez adware w folderze /Library/Application Support:

Poszukaj plików wygenerowanych przez adware w folderze /Library/Application Support:

W pasku Przejdź do Folderu... wpisz: /Library/Application Support

W folderze "Application Support" sprawdź wszelkie ostatnio dodane i podejrzane foldery. Przykładowo "MplayerX" lub "NicePlayer" oraz przenieś te foldery do Kosza..

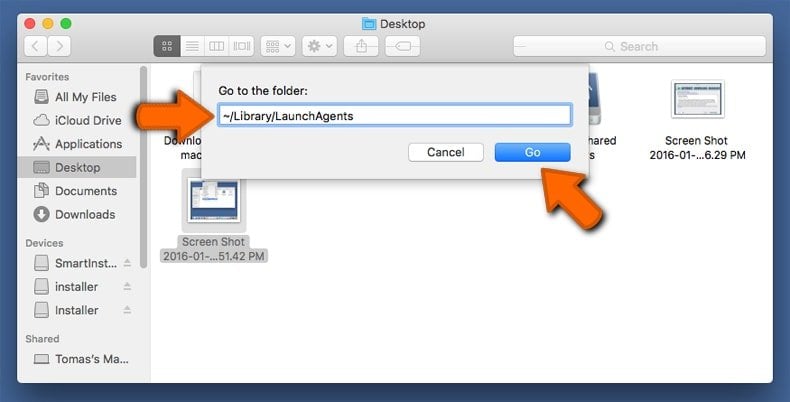

Poszukaj plików wygenerowanych przez adware w folderze ~/Library/LaunchAgents:

Poszukaj plików wygenerowanych przez adware w folderze ~/Library/LaunchAgents:

W pasku Przejdź do Folderu... i wpisz: ~/Library/LaunchAgents

W folderze "LaunchAgents" poszukaj wszelkich ostatnio dodanych i podejrzanych plików oraz przenieś je do Kosza. Przykłady plików wygenerowanych przez adware - "installmac.AppRemoval.plist", "myppes.download.plist", "mykotlerino.ltvbit.plist", "kuklorest.update.plist" itp. Adware powszechnie instaluje szereg plików z tym samym rozszerzeniem.

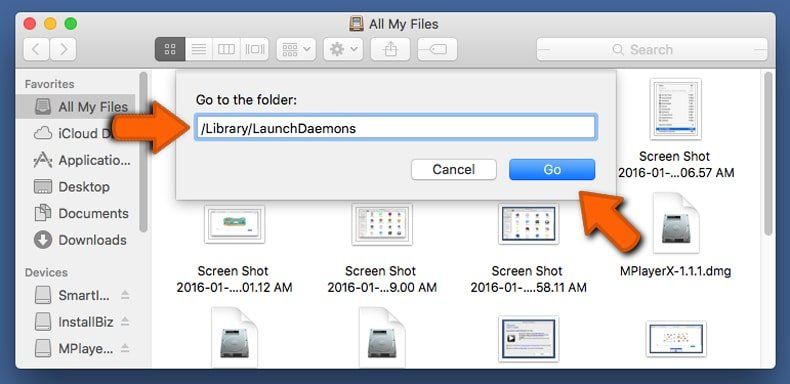

Poszukaj plików wygenerowanych przez adware w folderze /Library/LaunchDaemons:

Poszukaj plików wygenerowanych przez adware w folderze /Library/LaunchDaemons:

W pasku Przejdź do Folderu... wpisz: /Library/LaunchDaemons

W folderze "LaunchDaemons" poszukaj wszelkich podejrzanych plików. Przykładowo: "com.aoudad.net-preferences.plist", "com.myppes.net-preferences.plist", "com.kuklorest.net-preferences.plist", "com.avickUpd.plist" itp. oraz przenieś je do Kosza.

W folderze "LaunchDaemons" poszukaj wszelkich podejrzanych plików. Przykładowo: "com.aoudad.net-preferences.plist", "com.myppes.net-preferences.plist", "com.kuklorest.net-preferences.plist", "com.avickUpd.plist" itp. oraz przenieś je do Kosza.

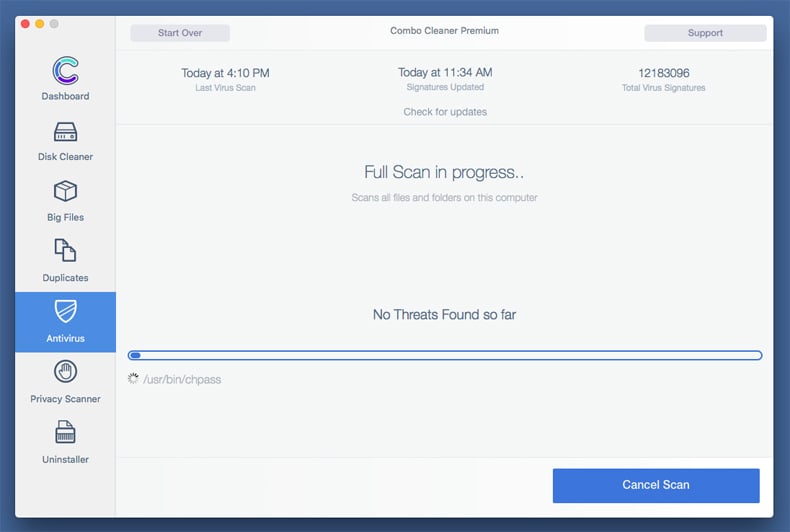

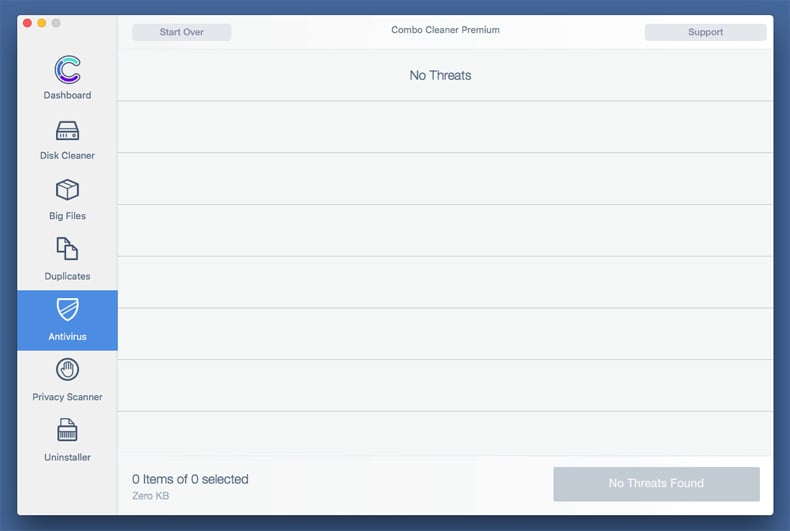

Przeskanuj swój Mac za pomocą Combo Cleaner:

Przeskanuj swój Mac za pomocą Combo Cleaner:

Jeśli wykonałeś wszystkie kroki we właściwej kolejności, twój Mac powinien być wolny od infekcji. Aby mieć pewność, że twój system nie jest zainfekowany, uruchom skanowanie przy użyciu programu Combo Cleaner Antivirus. Pobierz GO TUTAJ. Po pobraniu pliku kliknij dwukrotnie instalator combocleaner.dmg, w otwartym oknie przeciągnij i upuść ikonę Combo Cleaner na górze ikony aplikacji. Teraz otwórz starter i kliknij ikonę Combo Cleaner. Poczekaj, aż Combo Cleaner zaktualizuje bazę definicji wirusów i kliknij przycisk "Start Combo Scan" (Uruchom skanowanie Combo).

Combo Cleaner skanuje twój komputer Mac w poszukiwaniu infekcji malware. Jeśli skanowanie antywirusowe wyświetla "nie znaleziono żadnych zagrożeń" - oznacza to, że możesz kontynuować korzystanie z przewodnika usuwania. W przeciwnym razie, przed kontynuowaniem zaleca się usunięcie wszystkich wykrytych infekcji.

Po usunięciu plików i folderów wygenerowanych przez adware, kontynuuj w celu usunięcia złośliwych rozszerzeń ze swoich przeglądarek internetowych.

Usuwanie strony domowej i domyślnej wyszukiwarki wirus evilquest z przeglądarek internetowych:

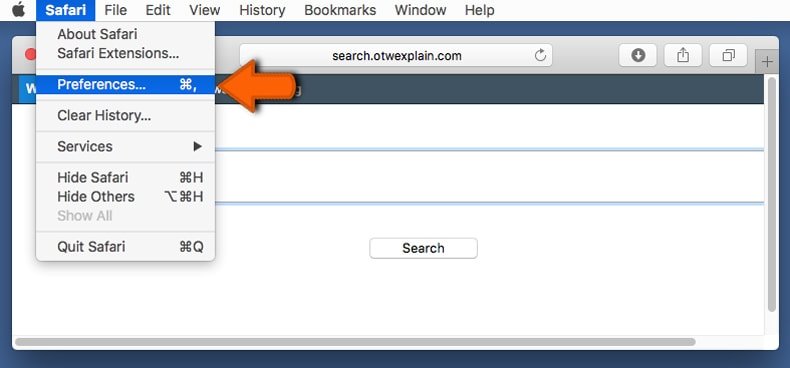

Usuwanie złośliwych rozszerzeń z Safari:

Usuwanie złośliwych rozszerzeń z Safari:

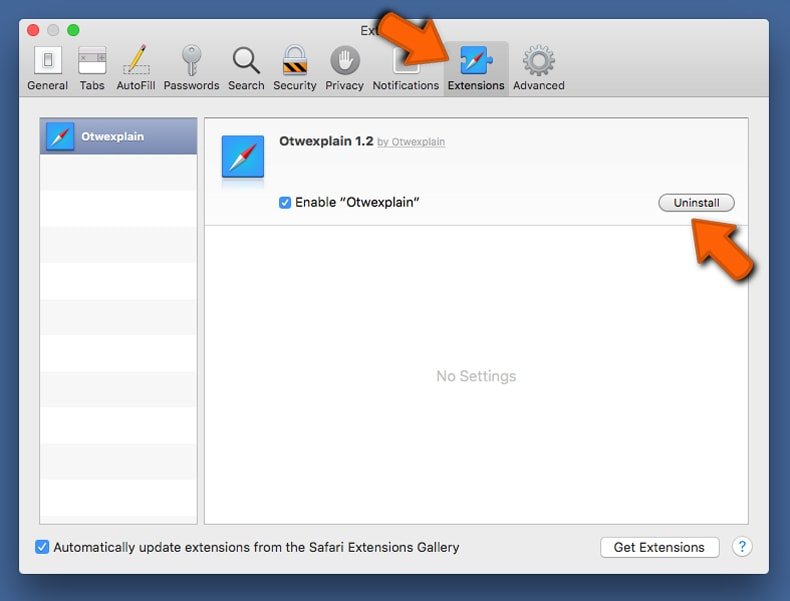

Usuwanie rozszerzeń powiązanych z wirus evilquest z Safari:

Otwórz przeglądarkę Safari. Z paska menu wybierz "Safari" i kliknij "Preferencje...".

W oknie "Preferencje" wybierz zakładkę "Rozszerzenia" i poszukaj wszelkich ostatnio zainstalowanych oraz podejrzanych rozszerzeń. Po ich zlokalizowaniu kliknij znajdujących się obok każdego z nich przycisk „Odinstaluj". Pamiętaj, że możesz bezpiecznie odinstalować wszystkie rozszerzenia ze swojej przeglądarki Safari – żadne z nich nie ma zasadniczego znaczenia dla jej prawidłowego działania.

- Jeśli w dalszym ciągu masz problemy z niechcianymi przekierowaniami przeglądarki oraz niechcianymi reklamami - Przywróć Safari.

Usuwanie złośliwych wtyczek z Mozilla Firefox:

Usuwanie złośliwych wtyczek z Mozilla Firefox:

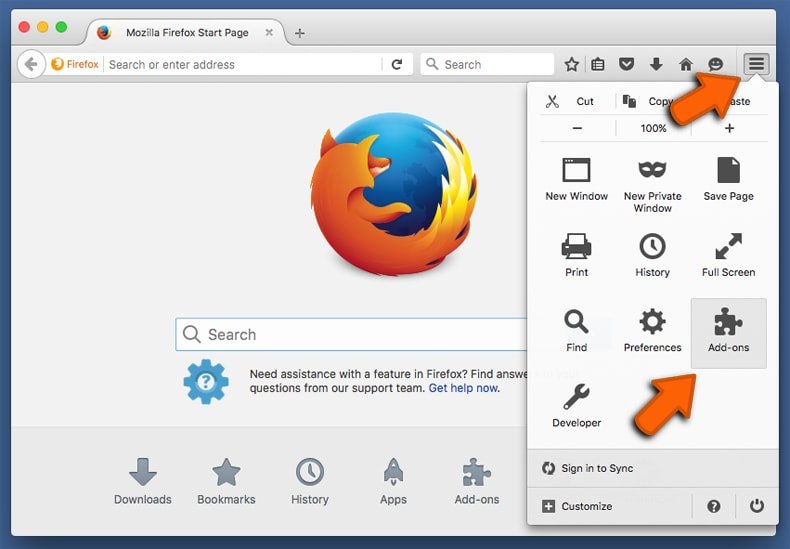

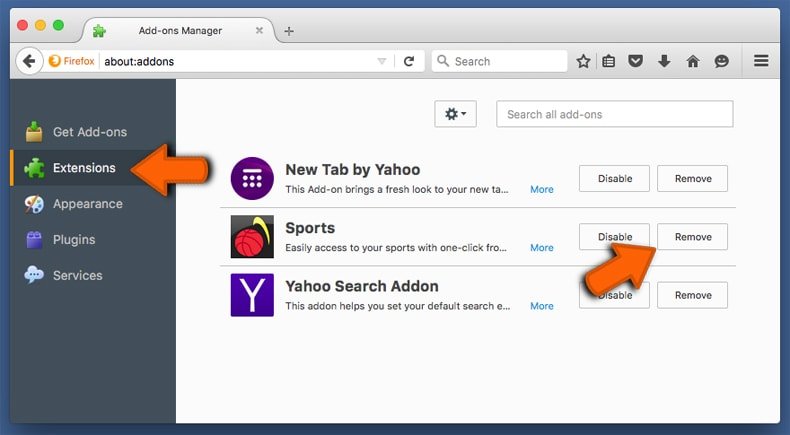

Usuwanie dodatków powiązanych z wirus evilquest z Mozilla Firefox:

Otwórz przeglądarkę Mozilla Firefox. W prawym górnym rogu ekranu kliknij przycisk "Otwórz Menu" (trzy linie poziome). W otwartym menu wybierz "Dodatki".

Wybierz zakładkę "Rozszerzenia" i poszukaj ostatnio zainstalowanych oraz podejrzanych dodatków. Po znalezieniu kliknij przycisk "Usuń" obok każdego z nich. Zauważ, że możesz bezpiecznie odinstalować wszystkie rozszerzenia z przeglądarki Mozilla Firefox – żadne z nich nie ma znaczącego wpływu na jej normalne działanie.

- Jeśli nadal doświadczasz problemów z przekierowaniami przeglądarki oraz niechcianymi reklamami - Przywróć Mozilla Firefox.

Usuwanie złośliwych rozszerzeń z Google Chrome:

Usuwanie złośliwych rozszerzeń z Google Chrome:

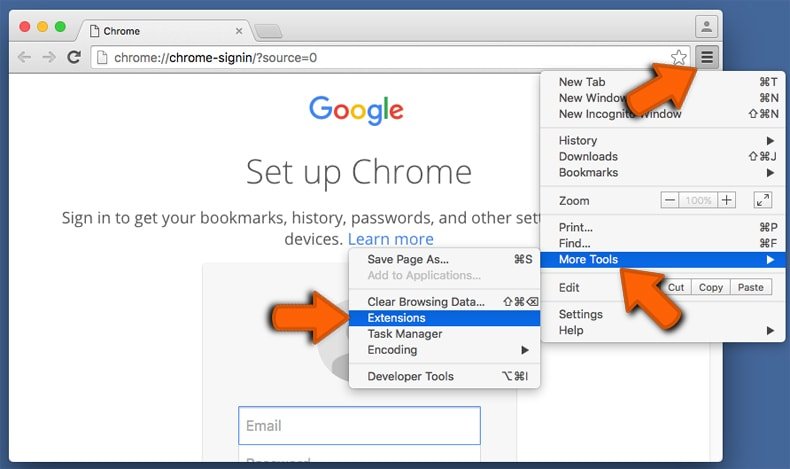

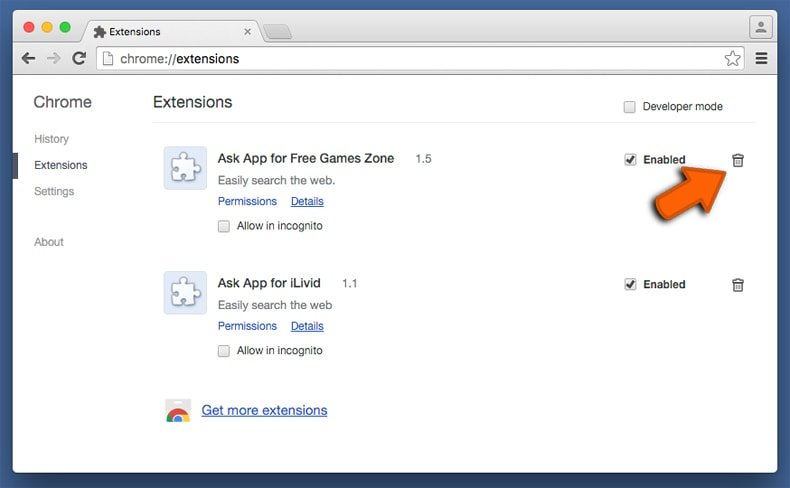

Usuwanie dodatków powiązanych z wirus evilquest z Google Chrome:

Otwórz Google Chrome i kliknij przycisk "Menu Chrome" (trzy linie poziome) zlokalizowany w prawym górnym rogu okna przeglądarki. Z rozwijanego menu wybierz "Więcej narzędzi" oraz wybierz "Rozszerzenia".

W oknie "Rozszerzenia" poszukaj wszelkich ostatnio zainstalowanych i podejrzanych dodatków. Po znalezieniu kliknij przycisk "Kosz" obok każdego z nich. Zauważ, że możesz bezpiecznie odinstalować wszystkie rozszerzenia z przeglądarki Google Chrome – żadne z nich nie ma znaczącego wpływu na jej normalne działanie.

- Jeśli nadal doświadczasz problemów z przekierowaniami przeglądarki oraz niechcianymi reklamami - PrzywróćGoogle Chrome.

▼ Pokaż dyskusję