Jak usunąć ElectroRAT z systemu opracyjnego?

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Jak usunąć ElectroRAT z Mac?

Czym jest ElectroRAT?

ElectroRAT to nazwa trojana zdalnego dostępu (RAT) napisanego w języku programowania Go i przeznaczonego do atakowania użytkowników systemów Windows, MacOS i Linux. Wiadomo, że cyberprzestępcy stojący za ElectroRAT atakują głównie użytkowników kryptowalut. Ten RAT jest dystrybuowany za pośrednictwem strojanizowanych aplikacji Jamm, eTrader i DaoPoker.

Wspomniane aplikacje Jamm i eTrader to aplikacje do zarządzania handlem kryptowalutami, a DaoPoker to aplikacja do pokera kryptowalutowego. Mówiąc prosto, wszystkie trzy są związane z kryptowalutą. Wiadomo, że te aplikacje (ich strony do pobrania) są lub przynajmniej były promowane przez fałszywych użytkowników na niektórych forach związanych z kryptowalutami i blockchain, a także za pośrednictwem Twittera i Telegrama. Po otwarciu każda z tych ztrojanowanych aplikacji ładuje swój graficzny interfejs użytkownika (GUI) i uruchamia ElectroRAT (który działa ukryty w tle systemu).

ElectroRAT ma takie możliwości, jak przesyłanie plików z dysku, pobieranie plików i wykonywanie poleceń na komputerze ofiary, keylogging (zapisywanie naciśnięć klawiszy) i robienie zrzutów ekranu. Złośliwe oprogramowanie z funkcją keyloggera umożliwia cyberprzestępcom zapisywanie danych wprowadzanych z klawiatury, co oznacza, że mogą używać takiego malware do kradzieży danych osobowych, które ofiary wprowadzają za pomocą klawiatury, na przykład danych karty kredytowej, danych logowania (adresów e-mail, nazw użytkowników, haseł) i innych poufnych informacji, które można wykorzystać do kradzieży różnych kont, tożsamości i wykorzystania ich do oszukańczych zakupów, transakcji, wysyłania spamu itp. i/lub do innych złośliwych celów. Ponadto, ElectroRAT może być używany do kradzieży plików przechowywanych na komputerze ofiary lub, na przykład, do pobierania i uruchamiania złośliwych plików, które zostałyby zaprojektowane do instalowania malware innego typu.

| Nazwa | Trojan zdalnego dostępu ElectroRAT |

| Typ zagrożenia | Trojan zdalnego dostępu |

| Nazwy wykrycia (eTrader-0.1.0_mchos.dmg) | AegisLab (Trojan.OSX.Generic.4!c), BitDefender (Trojan.MAC.Agent.IV), GData (Trojan.MAC.Agent.IV), Kaspersky (HEUR:Backdoor.Linux.Electro.gen), Pełna lista (VirusTotal) |

| Nazwy wykrycia (eTrader app) | AegisLab (Trojan.Multi.Generic.4!c), BitDefender (Trojan.MAC.Agent.IV), FireEye (Trojan.MAC.Agent.IV), MAX (Malware (ai Score=81)), Pełna lista (VirusTotal) |

| Nazwa(y) złośliwego procesu | mdworker (jego nazwa może się różnić) |

| Objawy | Trojany zdalnego dostępu są zaprojektowane, aby podstępnie infiltrować komputer ofiary i pozostawać cichymi, w wyniku czego na zainfekowanej maszynie nie ma jasno widocznych objawów. |

| Dodatkowe informacje | Ten RAT obiera za cel użytkowników Windows, MacOS i Linux |

| Metody dystrybucji | Strojanizowane aplikacje Jamm, eTrade i DaoPoker. |

| Zniszczenie | Skradzione hasła i informacje bankowe, kradzież tożsamości, instalacja dodatkowego malware, strata pieniędzy i danych. |

| Usuwanie malware (Mac) | Aby usunąć możliwe infekcje malware, przeskanuj komputer Mac profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Ponieważ, cyberprzestępcy stojący za ElectroRAT atakują głównie użytkowników kryptowalut, prawdopodobne jest, że ofiary stracą dostęp do swoich portfeli kryptowalutowych lub innych kont związanych z kryptowalutami. Jednak celem mogą być również konta innych typów. Tak czy inaczej, ofiary ataku ElectroRAT powinny jak najszybciej usunąć to malware, zmienić swoje hasła i przenieść swoją kryptowalutę na inny portfel. Więcej przykładów RAT to Eleanor i Proton.

Jak malware zostało zainstalowane na moim komputerze?

Jak wspomniano w poprzednich akapitach, ElectroRAT jest rozpowszechniany za pośrednictwem strojanizowanych aplikacji Jamm, eTrader i DaoPoker, które były promowane na różnych forach związanych z kryptowalutami i blockchain, Twitterze i Telegramie. Należy wspomnieć, że te aplikacje są przeznaczone do działania na wszystkich trzech systemach operacyjnych Windows, MacOS i Linux. Kilka przykładów innych sposobów rozsyłania złośliwego oprogramowania przez cyberprzestępców to kampanie złośliwego spamu (e-maile ze złośliwymi załącznikami lub linkami), nieoficjalne narzędzia do aktywacji oprogramowania („łamania"), niektóre trojany i nieoficjalne narzędzia do aktualizacji oprogramowania.

Jak uniknąć instalacji złośliwego oprogramowania?

Nie można ufać nieistotnym e-mailom, które zawierają pliki (załączniki) lub linki, otrzymywanym z nieznanych i podejrzanych adresów. Powszechne jest, że takie e-maile są częścią jakiejś kampanii złośliwego spamu, która ma na celu nakłonienie odbiorców do zainfekowania ich komputerów. Oprogramowania nie należy pobierać za pośrednictwem zewnętrznych programów do pobierania, z nieoficjalnych stron, sieci peer-to-peer (takich jak eMule, klienci torrent) itp. ani instalować za pośrednictwem zewnętrznych instalatorów. Pliki i programy należy pobierać za pośrednictwem oficjalnych witryn oraz bezpośrednich linków do pobierania. Zainstalowane oprogramowanie należy aktualizować wyłącznie za pomocą narzędzi zaprojektowanych przez jego oficjalnych programistów. To samo dotyczy jego aktywacji. Większość nieoficjalnych narzędzi innych firm służy do instalowania malware. Ponadto, nielegalne jest aktywowanie licencjonowanego oprogramowania za pomocą nieoficjalnych narzędzi lub używanie pirackiego oprogramowania. Komputer powinien mieć zainstalowane renomowane oprogramowanie antywirusowe lub antyszpiegowskie, które powinno być regularnie używane. Jeśli twój komputer jest już zainfekowany PUA, zalecamy wykonanie skanowania za pomocą Combo Cleaner, aby automatycznie je usunąć.

Instalator strojanizowanej aplikacji eTrade:

Ogólny interfejs użytkownika strojanizowanego eTrader:

Natychmiastowe automatyczne usunięcie malware na Mac:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania na Mac. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner dla Mac

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest ograniczony trzydniowy okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest ElectroRAT?

- KROK 1. Usuwanie plików i folderów powiązanych z PUA z OSX.

- KROK 2. Usuwanie złośliwych rozszerzeń z Safari.

- KROK 3. Usuwanie zwodniczych dodatków z Google Chrome.

- KROK 4. Usuwanie potencjalnie niechcianych wtyczek z Mozilla Firefox.

Film pokazujący, jak usunąć adware i porywaczy przeglądarki z komputera Mac:

Usuwanie potencjalnie niechcianych aplikacji:

Usuwanie potencjalnie niechcianych aplikacji powiązanych z twojego folderu "Aplikacje":

Kliknij ikonę Finder. W oknie Finder wybierz "Aplikacje". W folderze aplikacji poszukaj "MPlayerX", "NicePlayer" lub innych podejrzanych aplikacji i przenieś je do Kosza. Po usunięciu potencjalnie niechcianych aplikacji, które powodują reklamy internetowe, przeskanuj swój Mac pod kątem wszelkich pozostałych niepożądanych składników.

Usuwanie plików i folderów powiązanych z trojan zdalnego dostępu electrorat:

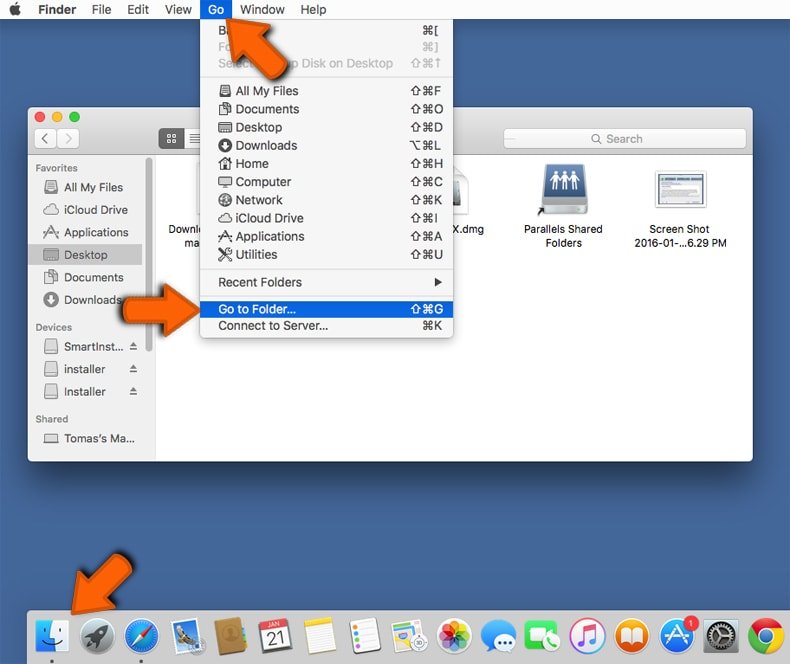

Kliknij ikonę Finder na pasku menu, wybierz Idź i kliknij Idź do Folderu...

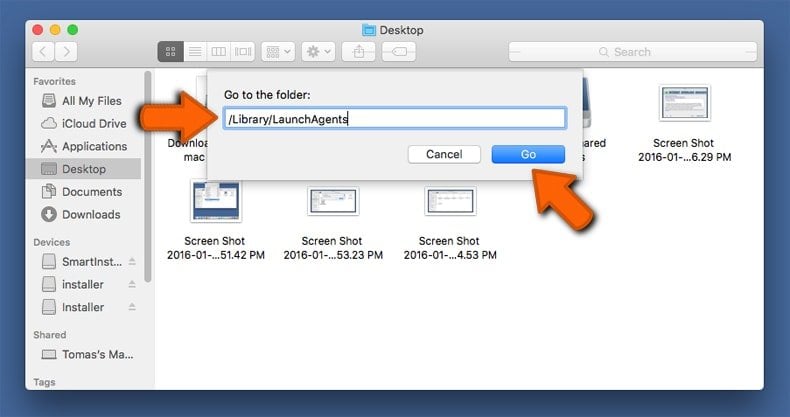

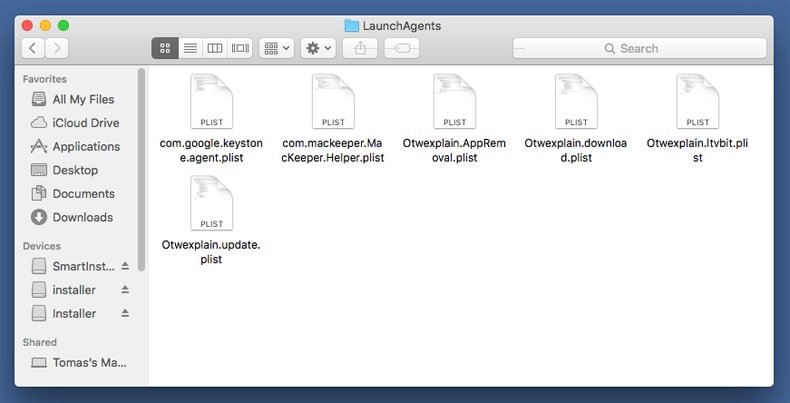

Poszukaj plików wygenerowanych przez adware w folderze /Library/LaunchAgents:

Poszukaj plików wygenerowanych przez adware w folderze /Library/LaunchAgents:

W pasku Przejdź do Folderu... wpisz: /Library/LaunchAgents

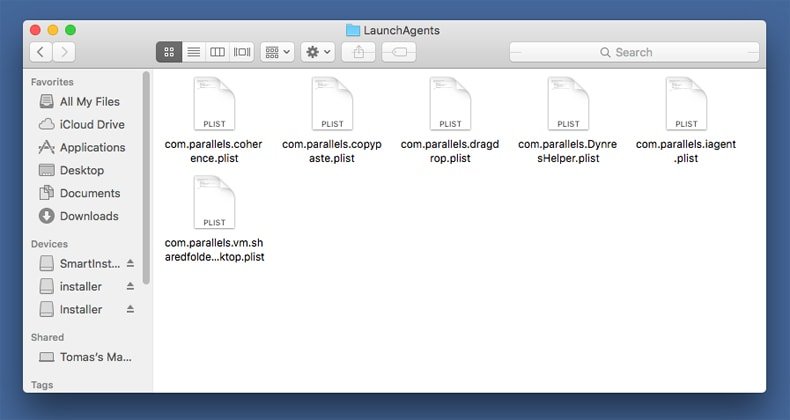

W folderze "LaunchAgents" poszukaj wszelkich ostatnio dodanych i podejrzanych plików oraz przenieś je do Kosza. Przykłady plików wygenerowanych przez adware - "installmac.AppRemoval.plist", "myppes.download.plist", "mykotlerino.ltvbit.plist", "kuklorest.update.plist" itd. Adware powszechnie instaluje wiele plików z tym samym rozszerzeniem.

W folderze "LaunchAgents" poszukaj wszelkich ostatnio dodanych i podejrzanych plików oraz przenieś je do Kosza. Przykłady plików wygenerowanych przez adware - "installmac.AppRemoval.plist", "myppes.download.plist", "mykotlerino.ltvbit.plist", "kuklorest.update.plist" itd. Adware powszechnie instaluje wiele plików z tym samym rozszerzeniem.

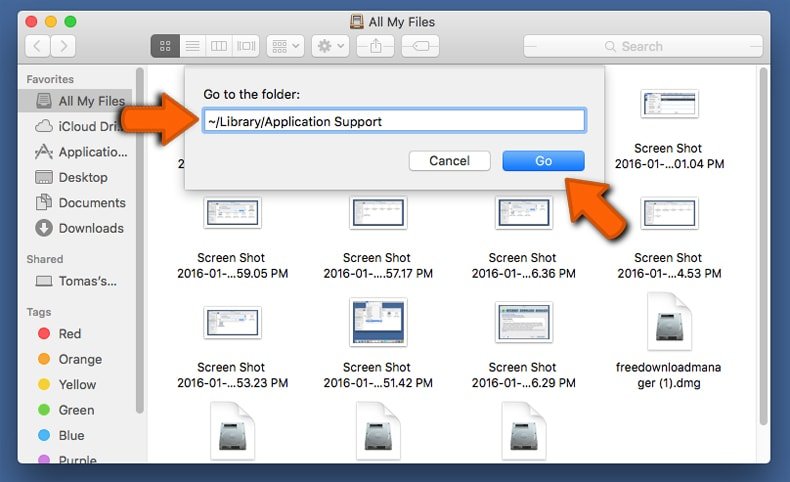

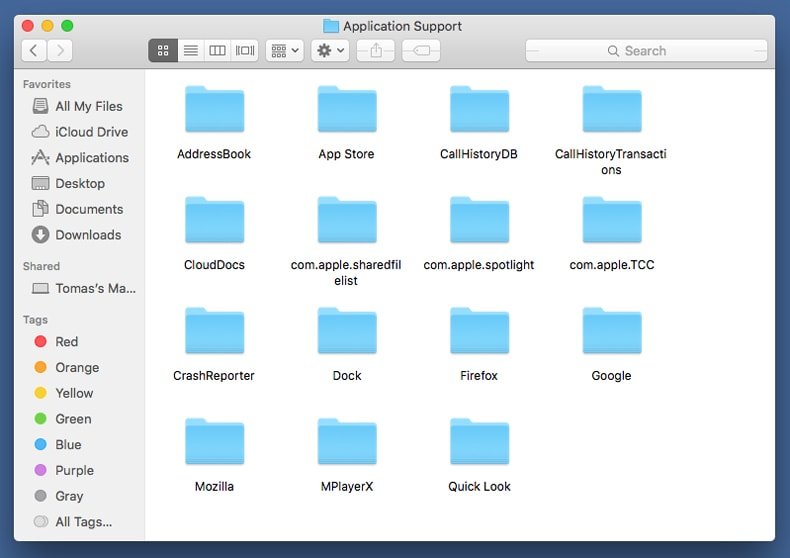

Poszukaj plików wygenerowanych przez adware w folderze /Library/Application Support:

Poszukaj plików wygenerowanych przez adware w folderze /Library/Application Support:

W pasku Przejdź do Folderu... wpisz: /Library/Application Support

W folderze "Application Support" sprawdź wszelkie ostatnio dodane i podejrzane foldery. Przykładowo "MplayerX" lub "NicePlayer" oraz przenieś te foldery do Kosza..

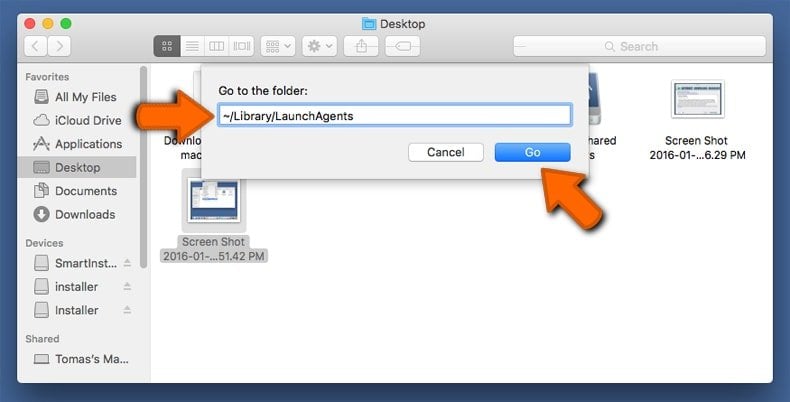

Poszukaj plików wygenerowanych przez adware w folderze ~/Library/LaunchAgents:

Poszukaj plików wygenerowanych przez adware w folderze ~/Library/LaunchAgents:

W pasku Przejdź do Folderu... i wpisz: ~/Library/LaunchAgents

W folderze "LaunchAgents" poszukaj wszelkich ostatnio dodanych i podejrzanych plików oraz przenieś je do Kosza. Przykłady plików wygenerowanych przez adware - "installmac.AppRemoval.plist", "myppes.download.plist", "mykotlerino.ltvbit.plist", "kuklorest.update.plist" itp. Adware powszechnie instaluje szereg plików z tym samym rozszerzeniem.

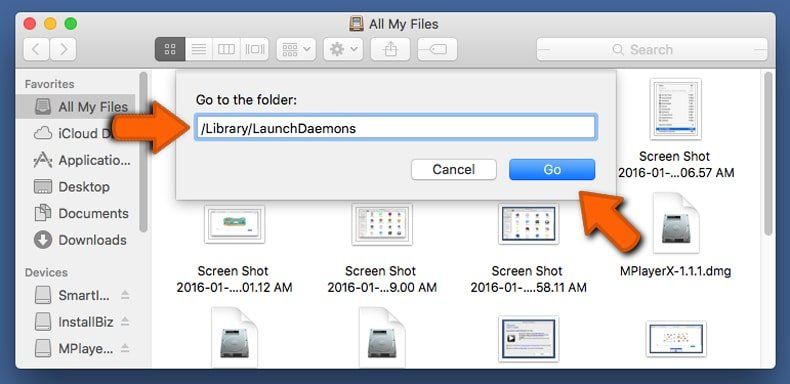

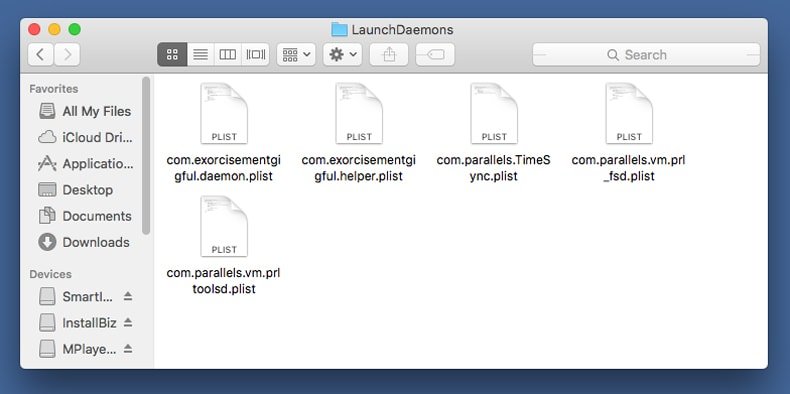

Poszukaj plików wygenerowanych przez adware w folderze /Library/LaunchDaemons:

Poszukaj plików wygenerowanych przez adware w folderze /Library/LaunchDaemons:

W pasku Przejdź do Folderu... wpisz: /Library/LaunchDaemons

W folderze "LaunchDaemons" poszukaj wszelkich podejrzanych plików. Przykładowo: "com.aoudad.net-preferences.plist", "com.myppes.net-preferences.plist", "com.kuklorest.net-preferences.plist", "com.avickUpd.plist" itp. oraz przenieś je do Kosza.

W folderze "LaunchDaemons" poszukaj wszelkich podejrzanych plików. Przykładowo: "com.aoudad.net-preferences.plist", "com.myppes.net-preferences.plist", "com.kuklorest.net-preferences.plist", "com.avickUpd.plist" itp. oraz przenieś je do Kosza.

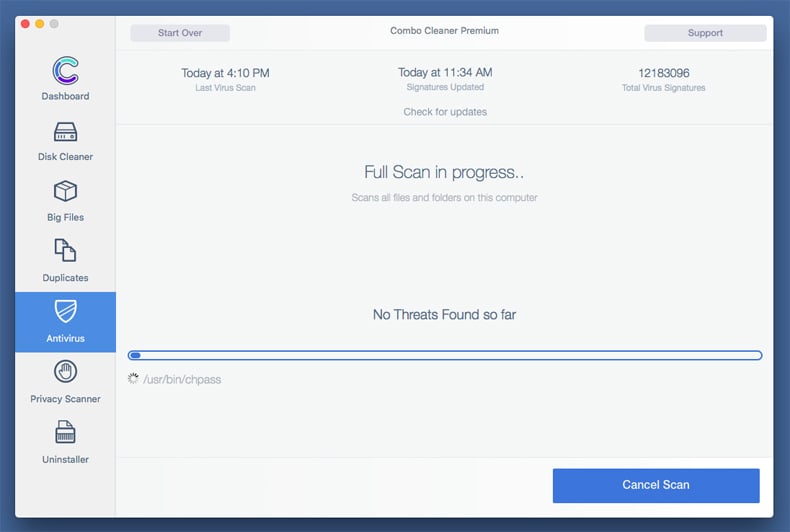

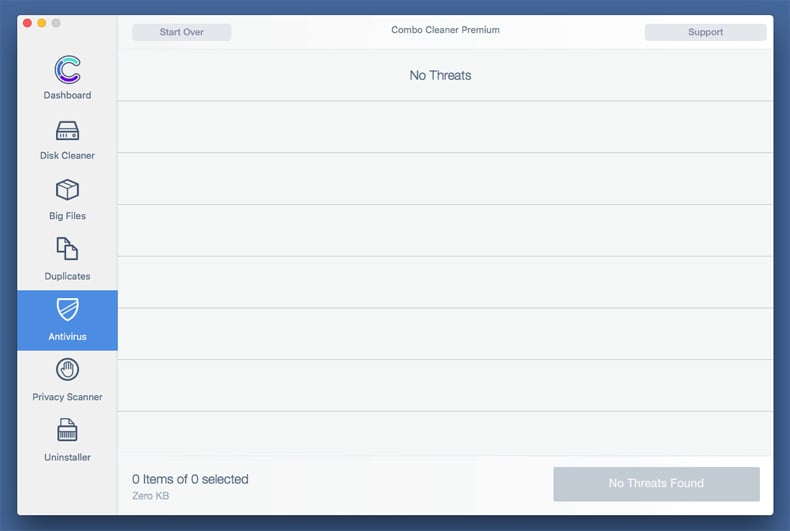

Przeskanuj swój Mac za pomocą Combo Cleaner:

Przeskanuj swój Mac za pomocą Combo Cleaner:

Jeśli wykonałeś wszystkie kroki we właściwej kolejności, twój Mac powinien być wolny od infekcji. Aby mieć pewność, że twój system nie jest zainfekowany, uruchom skanowanie przy użyciu programu Combo Cleaner Antivirus. Pobierz GO TUTAJ. Po pobraniu pliku kliknij dwukrotnie instalator combocleaner.dmg, w otwartym oknie przeciągnij i upuść ikonę Combo Cleaner na górze ikony aplikacji. Teraz otwórz starter i kliknij ikonę Combo Cleaner. Poczekaj, aż Combo Cleaner zaktualizuje bazę definicji wirusów i kliknij przycisk "Start Combo Scan" (Uruchom skanowanie Combo).

Combo Cleaner skanuje twój komputer Mac w poszukiwaniu infekcji malware. Jeśli skanowanie antywirusowe wyświetla "nie znaleziono żadnych zagrożeń" - oznacza to, że możesz kontynuować korzystanie z przewodnika usuwania. W przeciwnym razie, przed kontynuowaniem zaleca się usunięcie wszystkich wykrytych infekcji.

Po usunięciu plików i folderów wygenerowanych przez adware, kontynuuj w celu usunięcia złośliwych rozszerzeń ze swoich przeglądarek internetowych.

Usuwanie strony domowej i domyślnej wyszukiwarki trojan zdalnego dostępu electrorat z przeglądarek internetowych:

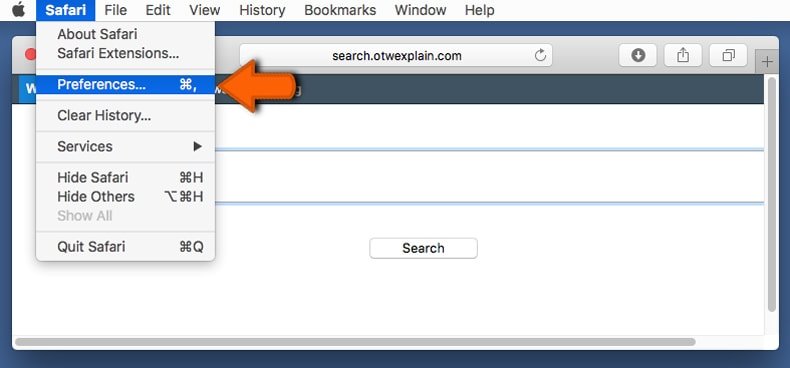

Usuwanie złośliwych rozszerzeń z Safari:

Usuwanie złośliwych rozszerzeń z Safari:

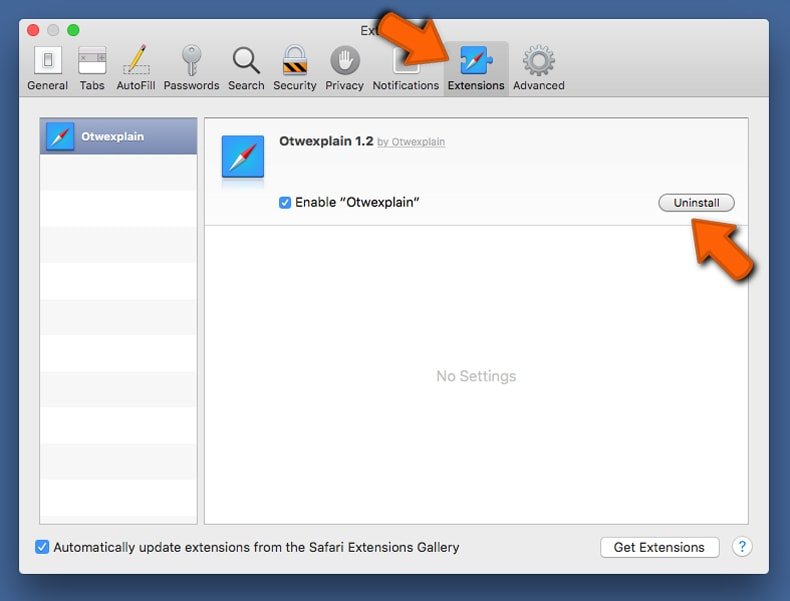

Usuwanie rozszerzeń powiązanych z trojan zdalnego dostępu electrorat z Safari:

Otwórz przeglądarkę Safari. Z paska menu wybierz "Safari" i kliknij "Preferencje...".

W oknie "Preferencje" wybierz zakładkę "Rozszerzenia" i poszukaj wszelkich ostatnio zainstalowanych oraz podejrzanych rozszerzeń. Po ich zlokalizowaniu kliknij znajdujących się obok każdego z nich przycisk „Odinstaluj". Pamiętaj, że możesz bezpiecznie odinstalować wszystkie rozszerzenia ze swojej przeglądarki Safari – żadne z nich nie ma zasadniczego znaczenia dla jej prawidłowego działania.

- Jeśli w dalszym ciągu masz problemy z niechcianymi przekierowaniami przeglądarki oraz niechcianymi reklamami - Przywróć Safari.

Usuwanie złośliwych wtyczek z Mozilla Firefox:

Usuwanie złośliwych wtyczek z Mozilla Firefox:

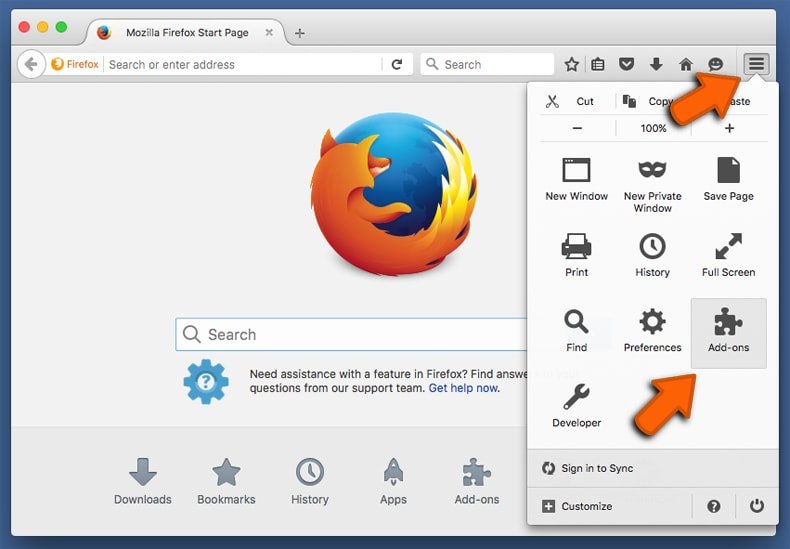

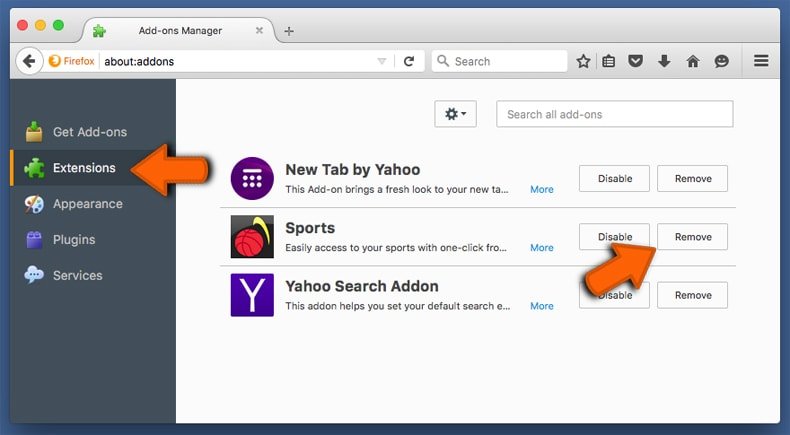

Usuwanie dodatków powiązanych z trojan zdalnego dostępu electrorat z Mozilla Firefox:

Otwórz przeglądarkę Mozilla Firefox. W prawym górnym rogu ekranu kliknij przycisk "Otwórz Menu" (trzy linie poziome). W otwartym menu wybierz "Dodatki".

Wybierz zakładkę "Rozszerzenia" i poszukaj ostatnio zainstalowanych oraz podejrzanych dodatków. Po znalezieniu kliknij przycisk "Usuń" obok każdego z nich. Zauważ, że możesz bezpiecznie odinstalować wszystkie rozszerzenia z przeglądarki Mozilla Firefox – żadne z nich nie ma znaczącego wpływu na jej normalne działanie.

- Jeśli nadal doświadczasz problemów z przekierowaniami przeglądarki oraz niechcianymi reklamami - Przywróć Mozilla Firefox.

Usuwanie złośliwych rozszerzeń z Google Chrome:

Usuwanie złośliwych rozszerzeń z Google Chrome:

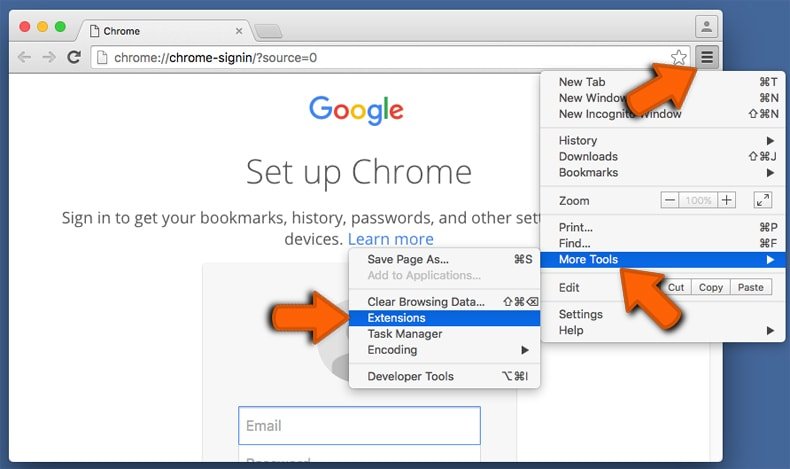

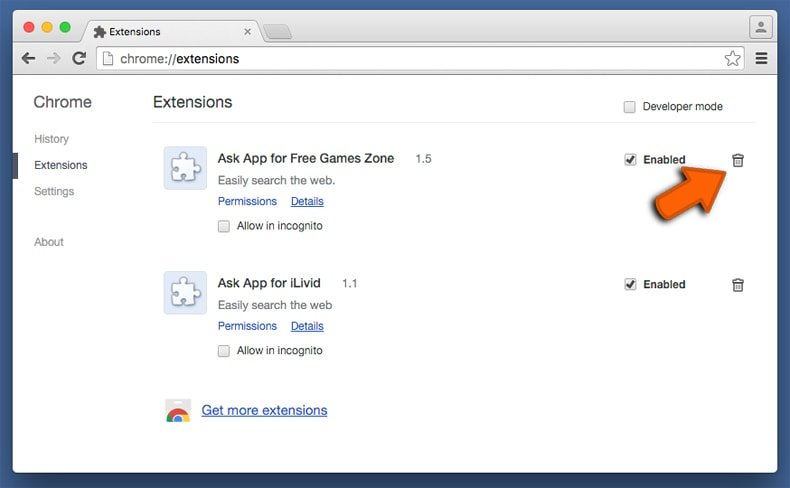

Usuwanie dodatków powiązanych z trojan zdalnego dostępu electrorat z Google Chrome:

Otwórz Google Chrome i kliknij przycisk "Menu Chrome" (trzy linie poziome) zlokalizowany w prawym górnym rogu okna przeglądarki. Z rozwijanego menu wybierz "Więcej narzędzi" oraz wybierz "Rozszerzenia".

W oknie "Rozszerzenia" poszukaj wszelkich ostatnio zainstalowanych i podejrzanych dodatków. Po znalezieniu kliknij przycisk "Kosz" obok każdego z nich. Zauważ, że możesz bezpiecznie odinstalować wszystkie rozszerzenia z przeglądarki Google Chrome – żadne z nich nie ma znaczącego wpływu na jej normalne działanie.

- Jeśli nadal doświadczasz problemów z przekierowaniami przeglądarki oraz niechcianymi reklamami - PrzywróćGoogle Chrome.

▼ Pokaż dyskusję