Jak usunąć aplikację ProtocolPort?

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Jak usunąć ProtocolPort z Mac?

Czym jest ProtocolPort?

ProtocolPort to aplikacja, która nigdy nie powinna być instalowana w systemie operacyjnym ani w przeglądarce: generuje reklamy, zmienia ustawienia przeglądarki, aby zmusić użytkowników do odwiedzenia określonego adresu i zbiera dane związane z przeglądaniem internetu. Zasadniczo, ta aplikacja działa jako adware i porywacz przeglądarki. Należy wspomnieć, że programiści rozsyłają ProtocolPort za pomocą fałszywego instalatora Adobe Flash Player, aby nakłonić użytkowników do zainstalowania jej. Aplikacje, które użytkownicy pobierają i instalują nieświadomie, nazywane są potencjalnie niechcianymi aplikacjami (PUA).

Adware to rodzaj niechcianego oprogramowania, na którym zarabia się, projektując je w celu generowania reklam. Powszechne jest, że reklamy te są zwodnicze i po kliknięciu otwierają podejrzane witryny lub powodują niechciane pobrania, a nawet instalacje (istnieje rodzaj reklam, które mogą pobierać i instalować niechciane oprogramowanie, uruchamiając określone skrypty). Dlatego też klikanie reklam generowanych przez ProtocolPort nie jest bezpieczne. Co więcej, ProtocolPort działa nie tylko jako adware, ale także jako porywacz przeglądarki: zmienia ustawienia przeglądarki - zmienia adres domyślnej wyszukiwarki, strony domowej i nowej karty na adres fałszywej wyszukiwarki. Dlatego ProtocolPort zmusza swoich użytkowników do korzystania z fałszywej wyszukiwarki, która albo pokazuje wyniki generowane przez inną legalną lub podejrzaną wyszukiwarkę, bądź też pokazuje własne wyniki, które mogą zawierać zwodnicze wyniki (i podejrzane reklamy). Aby uniemożliwić ProtocolPort generowanie reklam i otwieranie określonego adresu, należy ją odinstalować.

Jest bardzo prawdopodobne, że ProtocolPort zbiera informacje związane z przeglądaniem, takie jak geolokalizacje, wprowadzone zapytania wyszukiwania, adresy odwiedzanych stron, adresy IP itp., a nawet poufne dane (na przykład dane karty kredytowej, numery telefonów, hasła). Takie informacje mogą być wykorzystywane do złośliwych celów, na przykład do dokonywania nieautoryzowanych transakcji, zakupów, kradzieży tożsamości, kont. Ponadto, niektóre dane mogą zostać wykorzystane do celów marketingowych, sprzedane stronom trzecim (potencjalnie cyberprzestępcom) lub można na nich zarabiać w inny sposób. Są to główne powody, dla których nie można ufać aplikacjom takim jak ProtocolPort.

| Nazwa | Reklamy ProtocolPort |

| Typ zagrożenia | Adware, malware Mac, wirus Mac |

| Nazwy wykrycia | Avast (MacOS:AdAgent-AB [Adw]), BitDefender (Adware.MAC.Generic.19928), ESET-NOD32 (OSX/Agent.BJ), Kaspersky (Not-a-virus:HEUR:AdWare.OSX.Agent.l), Pełna lista wykrycia (VirusTotal) |

| Objawy | Twój Mac staje się wolniejszy niż normalnie, widzisz niechciane reklamy pop-up, jesteś przekierowywany na podejrzane witryny. |

| Metody dystrybucji | Zwodnicze reklamy pop-up, instalatory bezpłatnego oprogramowania (sprzedaż wiązana), fałszywe instalatory Flash Player, pobrania pliku torrent. |

| Zniszczenie | Śledzenie przeglądania internetu (potencjalne problemy prywatności), wyświetlanie niechcianych reklam, przekierowania na podejrzane witryny, utrata prywatnych informacji. |

| Usuwanie malware (Mac) | Aby usunąć możliwe infekcje malware, przeskanuj komputer Mac profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Więcej przykładów aplikacji, takich jak ProtocolPort, to ApolloResults, OriginalModule i AnalyzerDivision. Takie aplikacje często są fałszywie reklamowane: są promowane jako legalne, przydatne aplikacje, podczas gdy w rzeczywistości ich głównym celem jest generowanie przychodów dla ich programistów. Co więcej, aplikacje takie jak ProtocolPort są nie tylko bezużyteczne dla ich użytkowników, ale także mogą powodować różne problemy. Użytkownicy, którzy już zainstalowali aplikację tego typu w swoich przeglądarkach lub komputerach, powinni ją jak najszybciej usunąć i nigdy więcej nie pobierać podobnych aplikacji.

Jak zainstalowano ProtocolPort na moim komputerze?

Wiadomo, że instalator ProtocolPort jest zamaskowany jako instalator Adobe Flash Player. Ważne jest, aby wiedzieć, że fałszywe instalatory mogą być używane do dystrybucji ransomware, trojanów i innych złośliwych programów. Innymi popularnym sposobem nakłonienia użytkowników do pobrania i zainstalowania PUA jest połączenie ich z innymi programami. Innymi słowy, aby dołączyć PUA do narzędzi pobierania i instalacji innych programów. Zwykle użytkownicy mogą zrezygnować ze wszystkich dołączonych aplikacji za pomocą „Niestandardowych", „Zaawansowanych" i innych podobnych ustawień lub odznaczając pola wyboru dostępne w programach pobierania i instalatorach. Użytkownicy zgadzają się na pobranie i zainstalowanie niechcianych aplikacji po zakończeniu pobierania i instalacji z domyślnymi ustawieniami. W niektórych przypadkach PUA są dystrybuowane poprzez projektowanie reklam wykonujących określone skrypty. Chociaż niechciane pobrania lub instalacje nie występują, dopóki użytkownicy nie klikną tych reklam.

Jak uniknąć instalacji potencjalnie niechcianych aplikacji?

Zaleca się, aby nie otwierać plików do pobrania z nieoficjalnych witryn, sieci peer-to-peer, takich jak klienci torrent, eMule, zewnętrzne programy do pobierania itp., ani nie używać instalatorów innych firm do instalowania oprogramowania. Wszelkie pliki i aplikacje należy pobierać z wiarygodnych, oficjalnych witryn oraz wyłącznie za pośrednictwem bezpośrednich linków. Ważne jest również sprawdzenie programów do pobierania, instalatorów pod kątem ustawień lub pól wyboru i sprawdzenie, czy można ich użyć do rezygnacji z dołączonych aplikacji. Należy to zawsze zrobić przed zakończeniem pobierania/instalacji. Ponadto, zaleca się, aby nie ufać (nie klikać) reklamom wyświetlanym na podejrzanych witrynach. Głównie dlatego, że te reklamy mogą otwierać podejrzane witryny lub powodować niechciane pobrania lub instalacje. Ponadto, przeglądarka i komputer nie powinny mieć zainstalowanych żadnych niechcianych, podejrzanych aplikacji. Jeśli twój komputer jest już zainfekowany przez ProtocolPort, zalecamy wykonanie skanowania za pomocą Combo Cleaner, aby automatycznie usunąć to adware.

Fałszywy instalator używany do dystrybucji ProtocolPort (pierwszy krok instalacji):

Fałszywy instalator używany do dystrybucji ProtocolPort (drugi krok instalacji):

Pliki powiązane z adware ProtocolPort, które należy usunąć:

- ~/Library/Application Support/.[random_string]/Services/com.ProtocolPort.service.app

- ~/Library/LaunchAgents/com.ProtocolPort.service.plist

- /Library/Application Support/.[random_string]/System/com.ProtocolPort.system

- /Library/LaunchDaemons/com.ProtocolPort.system.plist

WAŻNA UWAGA! W niektórych przypadkach złośliwe aplikacje, takie jak ProtocolPort, zmieniają systemowe ustawienia serwera proxy, powodując w ten sposób niechciane przekierowania na różne podejrzane witryny.

Przekierowania prawdopodobnie pozostaną nawet po usunięciu samej aplikacji. Dlatego będziesz musiał przywrócić je ręcznie.

Krok 1: Kliknij ikonę koła zębatego w Docku, aby przejść do ustawień systemu. Jeśli ikona nie jest obecna w Docku, możesz ją znaleźć w Launchpadzie.

Krok 2: Przejdź do ustawień sieci.

Krok 3: Wybierz podłączoną sieć i kliknij "Zaawansowane...".

Krok 4: Kliknij zakładkę „Proxy" i odznacz wszystkie protokoły. Powinieneś także ustawić domyślne ustawienia każdego protokołu- "*.local, 169.254/16".

Natychmiastowe automatyczne usunięcie malware na Mac:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania na Mac. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner dla Mac

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest ograniczony trzydniowy okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest ProtocolPort?

- KROK 1. Usuwanie plików i folderów powiązanych z ProtocolPort z OSX.

- KROK 2. Usuwanie reklam ProtocolPort z Safari.

- KROK 3. Usuwanie adware ProtocolPort z Google Chrome.

- KROK 4. Usuwanie reklam ProtocolPort z Mozilla Firefox.

Film pokazujący, jak usunąć adware i porywaczy przeglądarki z komputera Mac:

Usuwanie adware ProtocolPort:

Usuwanie potencjalnie niechcianych aplikacji powiązanych z ProtocolPort z twojego folderu "Aplikacje":

Kliknij ikonę Finder. W oknie Finder wybierz "Aplikacje". W folderze aplikacji poszukaj "MPlayerX", "NicePlayer", lub innych podejrzanych aplikacji i przenieś je do Kosza. Po usunięciu potencjalnie niechcianych aplikacji, które powodują reklamy internetowe, przeskanuj swój Mac pod kątem wszelkich pozostałych niepożądanych składników.

Usuwanie plików i folderów powiązanych z reklamy protocolport:

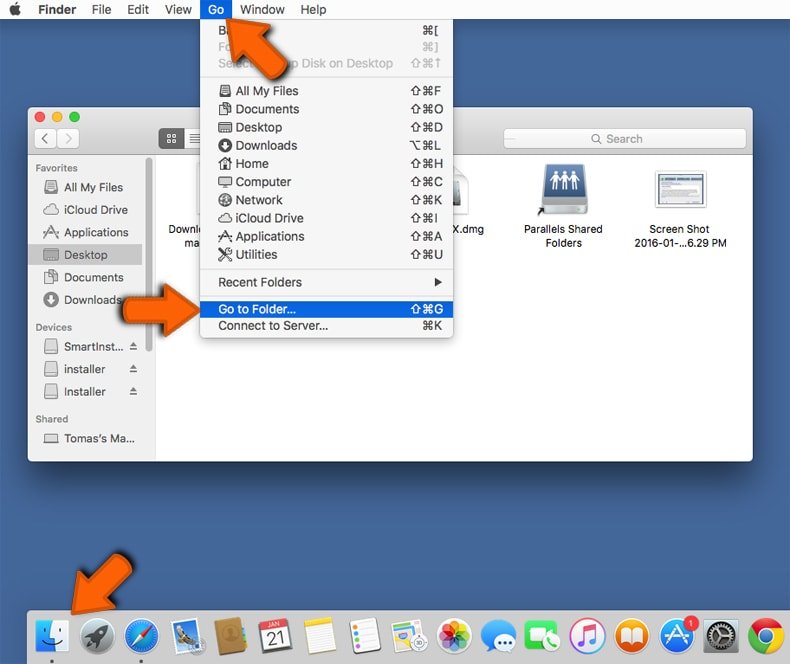

Kliknij ikonę Finder na pasku menu, wybierz Idź i kliknij Idź do Folderu...

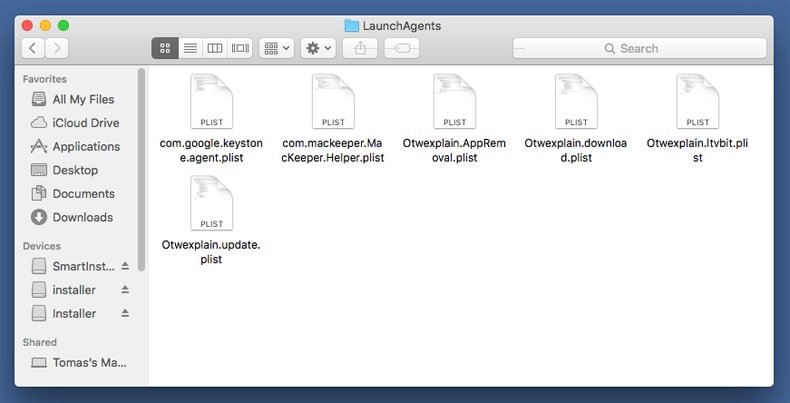

Poszukaj plików wygenerowanych przez adware w folderze /Library/LaunchAgents:

Poszukaj plików wygenerowanych przez adware w folderze /Library/LaunchAgents:

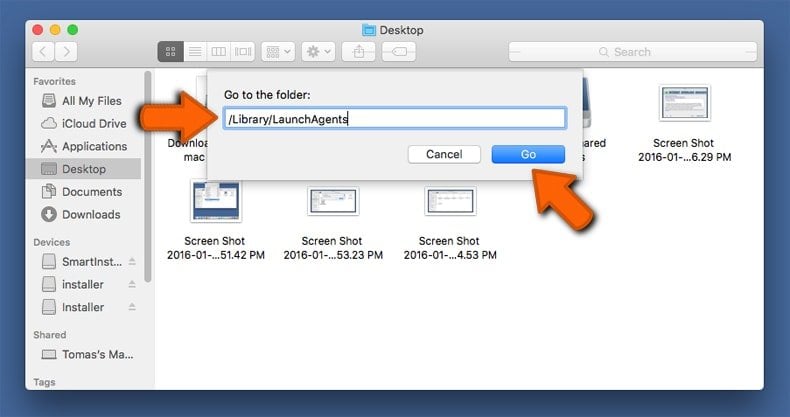

W pasku Przejdź do Folderu... wpisz: /Library/LaunchAgents

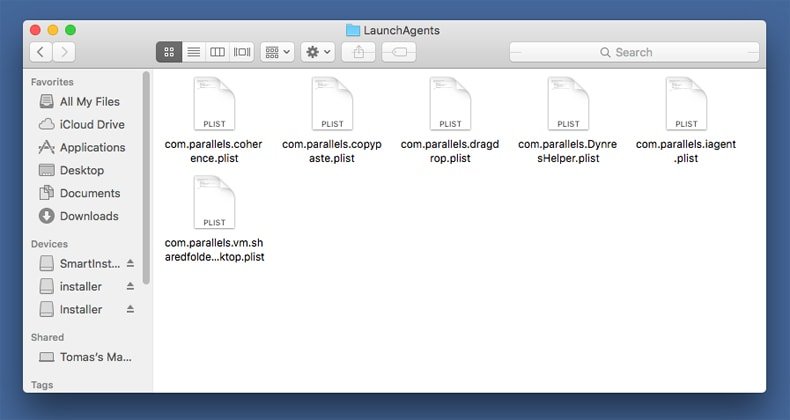

W folderze "LaunchAgents" poszukaj wszelkich ostatnio dodanych i podejrzanych plików oraz przenieś je do Kosza. Przykłady plików wygenerowanych przez adware - "installmac.AppRemoval.plist", "myppes.download.plist", "mykotlerino.ltvbit.plist", "kuklorest.update.plist" itd. Adware powszechnie instaluje wiele plików z tym samym rozszerzeniem.

W folderze "LaunchAgents" poszukaj wszelkich ostatnio dodanych i podejrzanych plików oraz przenieś je do Kosza. Przykłady plików wygenerowanych przez adware - "installmac.AppRemoval.plist", "myppes.download.plist", "mykotlerino.ltvbit.plist", "kuklorest.update.plist" itd. Adware powszechnie instaluje wiele plików z tym samym rozszerzeniem.

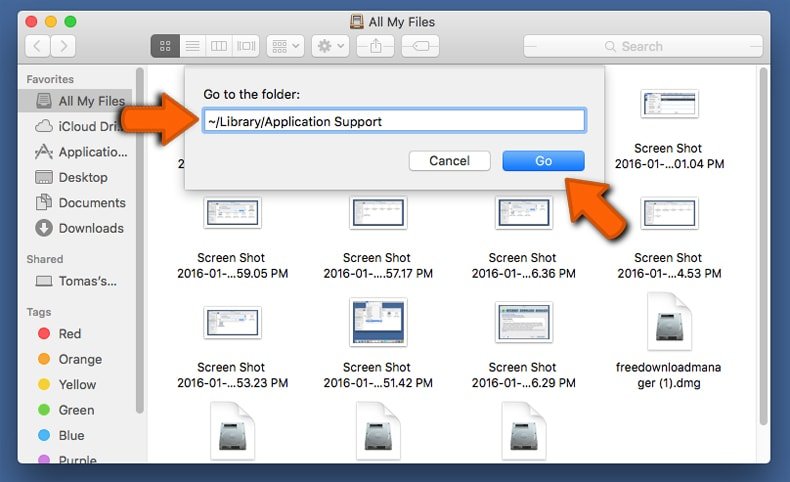

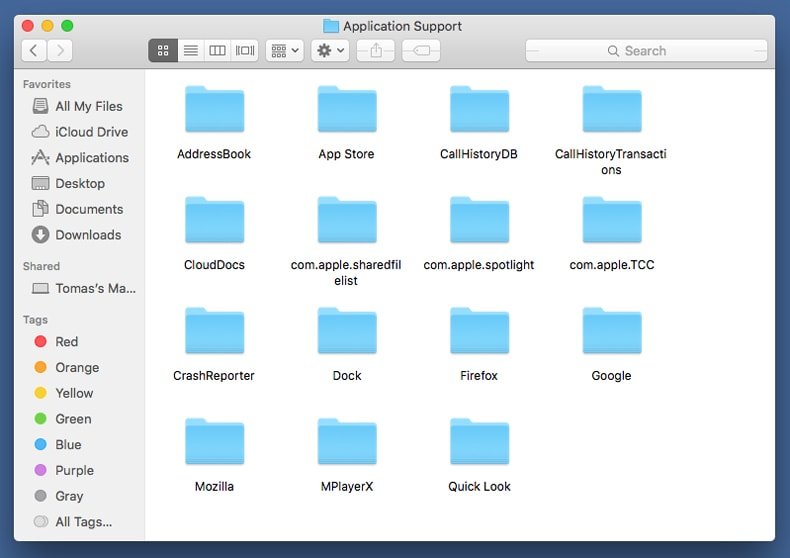

Poszukaj plików wygenerowanych przez adware w folderze /Library/Application Support:

Poszukaj plików wygenerowanych przez adware w folderze /Library/Application Support:

W pasku Przejdź do Folderu... wpisz: /Library/Application Support

W folderze "Application Support" sprawdź wszelkie ostatnio dodane i podejrzane foldery. Przykładowo "MplayerX" lub "NicePlayer" oraz przenieś te foldery do Kosza..

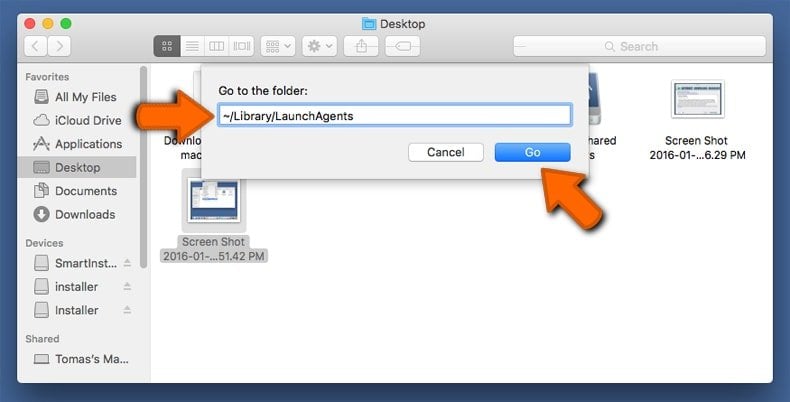

Poszukaj plików wygenerowanych przez adware w folderze ~/Library/LaunchAgents:

Poszukaj plików wygenerowanych przez adware w folderze ~/Library/LaunchAgents:

W pasku Przejdź do Folderu... i wpisz: ~/Library/LaunchAgents

W folderze "LaunchAgents" poszukaj wszelkich ostatnio dodanych i podejrzanych plików oraz przenieś je do Kosza. Przykłady plików wygenerowanych przez adware - "installmac.AppRemoval.plist", "myppes.download.plist", "mykotlerino.ltvbit.plist", "kuklorest.update.plist" itp. Adware powszechnie instaluje szereg plików z tym samym rozszerzeniem.

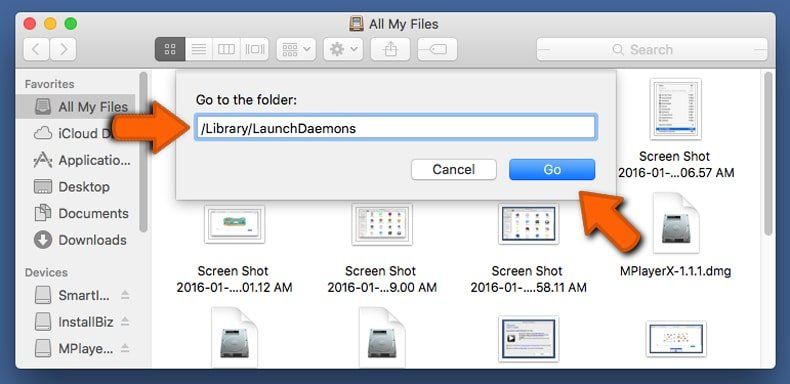

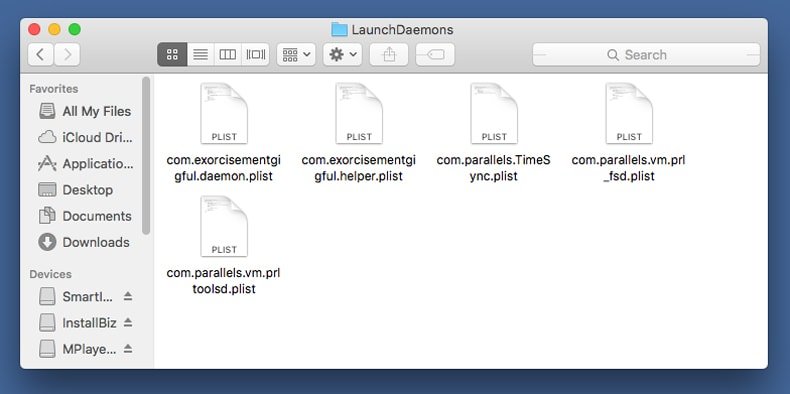

Poszukaj plików wygenerowanych przez adware w folderze /Library/LaunchDaemons:

Poszukaj plików wygenerowanych przez adware w folderze /Library/LaunchDaemons:

W pasku Przejdź do Folderu... wpisz: /Library/LaunchDaemons

W folderze "LaunchDaemons" poszukaj wszelkich podejrzanych plików. Przykładowo: "com.aoudad.net-preferences.plist", "com.myppes.net-preferences.plist", "com.kuklorest.net-preferences.plist", "com.avickUpd.plist" itp. oraz przenieś je do Kosza.

W folderze "LaunchDaemons" poszukaj wszelkich podejrzanych plików. Przykładowo: "com.aoudad.net-preferences.plist", "com.myppes.net-preferences.plist", "com.kuklorest.net-preferences.plist", "com.avickUpd.plist" itp. oraz przenieś je do Kosza.

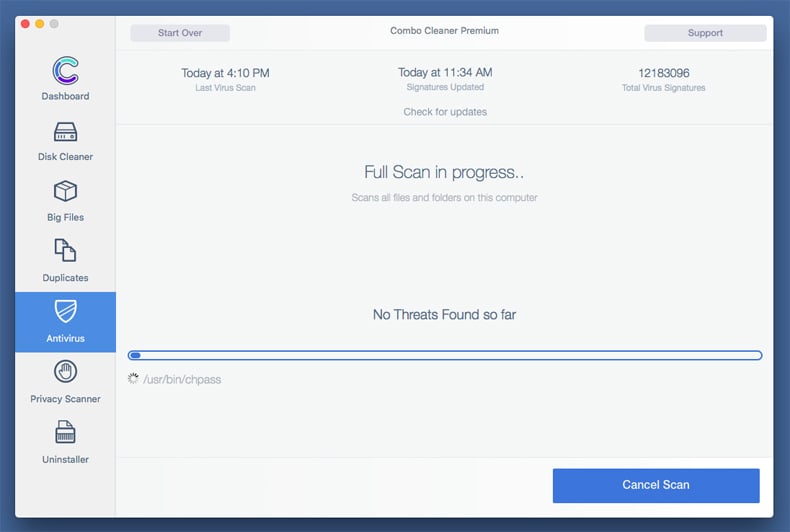

Przeskanuj swój Mac za pomocą Combo Cleaner:

Przeskanuj swój Mac za pomocą Combo Cleaner:

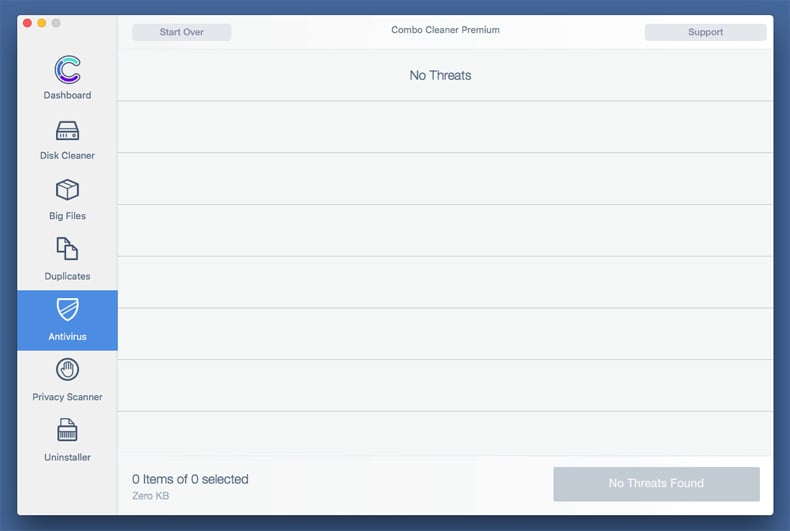

Jeśli wykonałeś wszystkie kroki we właściwej kolejności, twój Mac powinien być wolny od infekcji. Aby mieć pewność, że twój system nie jest zainfekowany, uruchom skanowanie przy użyciu programu Combo Cleaner Antivirus. Pobierz GO TUTAJ. Po pobraniu pliku kliknij dwukrotnie instalator combocleaner.dmg, w otwartym oknie przeciągnij i upuść ikonę Combo Cleaner na górze ikony aplikacji. Teraz otwórz starter i kliknij ikonę Combo Cleaner. Poczekaj, aż Combo Cleaner zaktualizuje bazę definicji wirusów i kliknij przycisk "Start Combo Scan" (Uruchom skanowanie Combo).

Combo Cleaner skanuje twój komputer Mac w poszukiwaniu infekcji malware. Jeśli skanowanie antywirusowe wyświetla "nie znaleziono żadnych zagrożeń" - oznacza to, że możesz kontynuować korzystanie z przewodnika usuwania. W przeciwnym razie, przed kontynuowaniem zaleca się usunięcie wszystkich wykrytych infekcji.

Po usunięciu plików i folderów wygenerowanych przez adware, kontynuuj w celu usunięcia złośliwych rozszerzeń ze swoich przeglądarek internetowych.

Usuwanie strony domowej i domyślnej wyszukiwarki reklamy protocolport z przeglądarek internetowych:

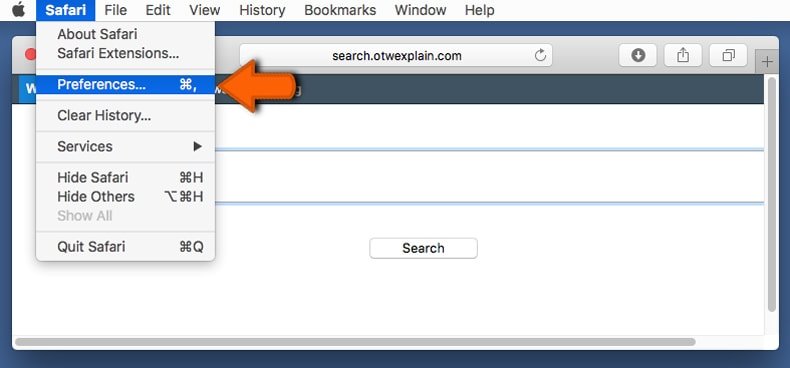

Usuwanie złośliwych rozszerzeń z Safari:

Usuwanie złośliwych rozszerzeń z Safari:

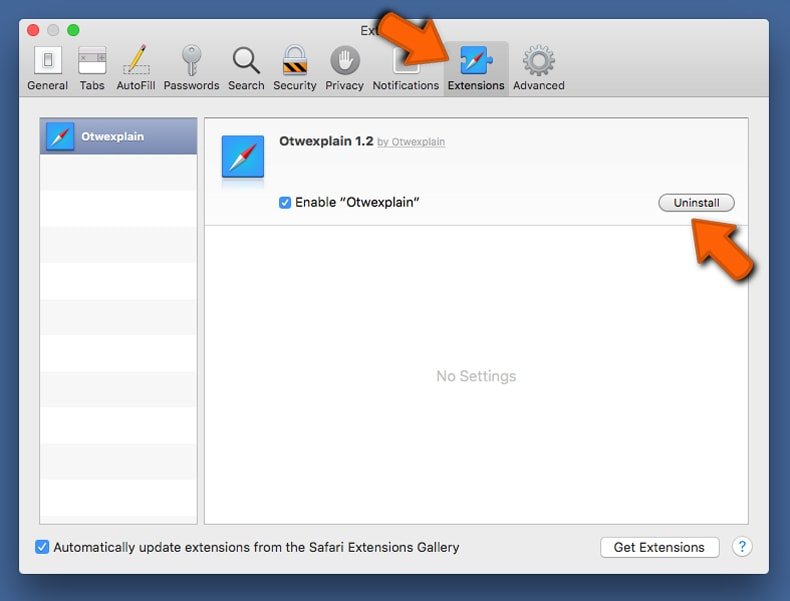

Usuwanie rozszerzeń powiązanych z reklamy protocolport z Safari:

Otwórz przeglądarkę Safari. Z paska menu wybierz "Safari" i kliknij "Preferencje...".

W oknie "Preferencje" wybierz zakładkę "Rozszerzenia" i poszukaj wszelkich ostatnio zainstalowanych oraz podejrzanych rozszerzeń. Po ich zlokalizowaniu kliknij znajdujących się obok każdego z nich przycisk „Odinstaluj". Pamiętaj, że możesz bezpiecznie odinstalować wszystkie rozszerzenia ze swojej przeglądarki Safari – żadne z nich nie ma zasadniczego znaczenia dla jej prawidłowego działania.

- Jeśli w dalszym ciągu masz problemy z niechcianymi przekierowaniami przeglądarki oraz niechcianymi reklamami - Przywróć Safari.

Usuwanie złośliwych wtyczek z Mozilla Firefox:

Usuwanie złośliwych wtyczek z Mozilla Firefox:

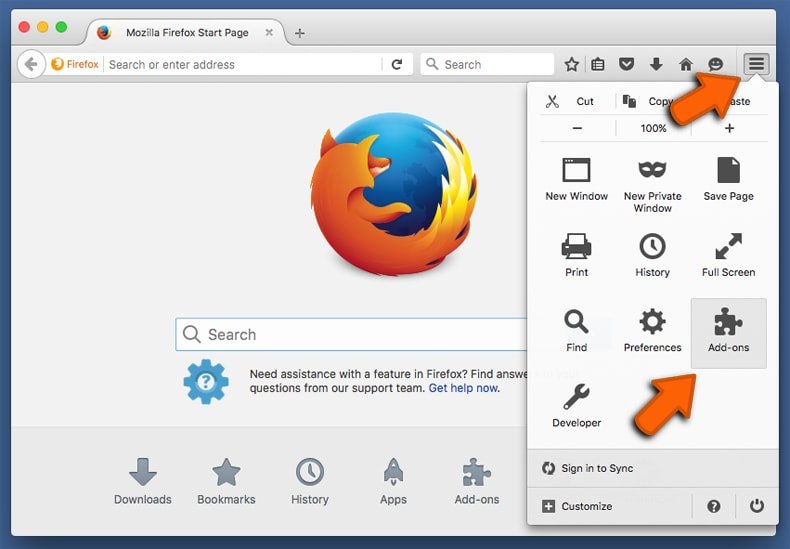

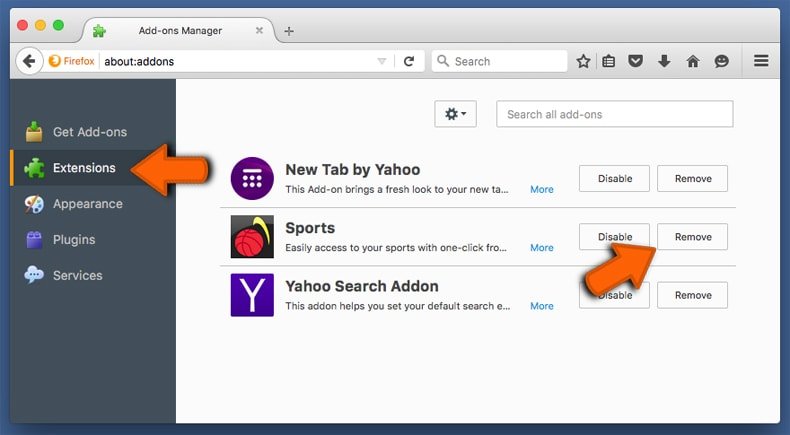

Usuwanie dodatków powiązanych z reklamy protocolport z Mozilla Firefox:

Otwórz przeglądarkę Mozilla Firefox. W prawym górnym rogu ekranu kliknij przycisk "Otwórz Menu" (trzy linie poziome). W otwartym menu wybierz "Dodatki".

Wybierz zakładkę "Rozszerzenia" i poszukaj ostatnio zainstalowanych oraz podejrzanych dodatków. Po znalezieniu kliknij przycisk "Usuń" obok każdego z nich. Zauważ, że możesz bezpiecznie odinstalować wszystkie rozszerzenia z przeglądarki Mozilla Firefox – żadne z nich nie ma znaczącego wpływu na jej normalne działanie.

- Jeśli nadal doświadczasz problemów z przekierowaniami przeglądarki oraz niechcianymi reklamami - Przywróć Mozilla Firefox.

Usuwanie złośliwych rozszerzeń z Google Chrome:

Usuwanie złośliwych rozszerzeń z Google Chrome:

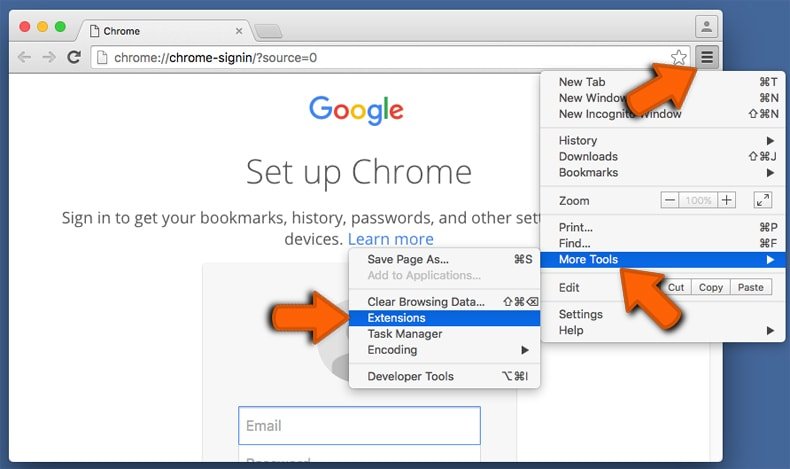

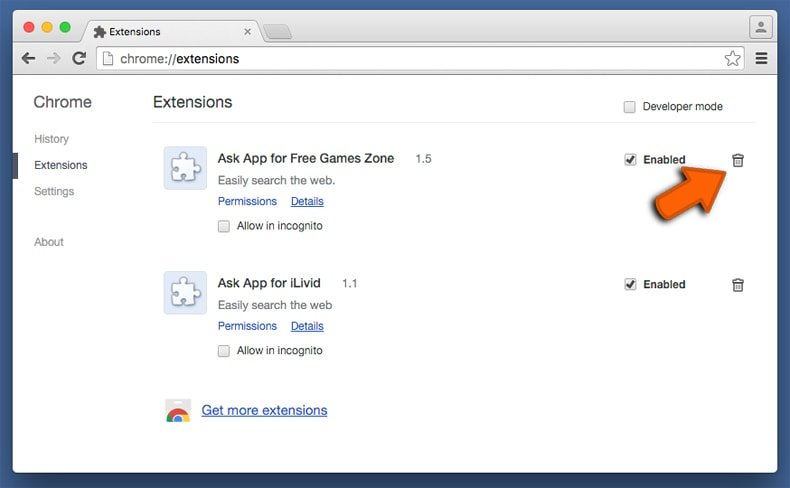

Usuwanie dodatków powiązanych z reklamy protocolport z Google Chrome:

Otwórz Google Chrome i kliknij przycisk "Menu Chrome" (trzy linie poziome) zlokalizowany w prawym górnym rogu okna przeglądarki. Z rozwijanego menu wybierz "Więcej narzędzi" oraz wybierz "Rozszerzenia".

W oknie "Rozszerzenia" poszukaj wszelkich ostatnio zainstalowanych i podejrzanych dodatków. Po znalezieniu kliknij przycisk "Kosz" obok każdego z nich. Zauważ, że możesz bezpiecznie odinstalować wszystkie rozszerzenia z przeglądarki Google Chrome – żadne z nich nie ma znaczącego wpływu na jej normalne działanie.

- Jeśli nadal doświadczasz problemów z przekierowaniami przeglądarki oraz niechcianymi reklamami - PrzywróćGoogle Chrome.

▼ Pokaż dyskusję