Jak rozpoznać oszustwa takie jak "Operating System Fell to My Hacking Expertise"

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Co to jest "Operating System Fell to My Hacking Expertise"?

Sprawdziliśmy tę wiadomość e-mail i dowiedzieliśmy się, że jest to fałszywy list od hakera twierdzącego, że komputer odbiorcy został zhakowany i zainfekowany, a "intrygujący" materiał został uzyskany. Celem oszusta stojącego za tym e-mailem jest wyciągnięcie pieniędzy od niczego niepodejrzewających odbiorców. Ta wiadomość e-mail powinna zostać zignorowana, ponieważ wszystkie jej twierdzenia są fałszywe.

Więcej informacji o oszukańczej wiadomości e-mail "Operating System Fell to My Hacking Expertise"

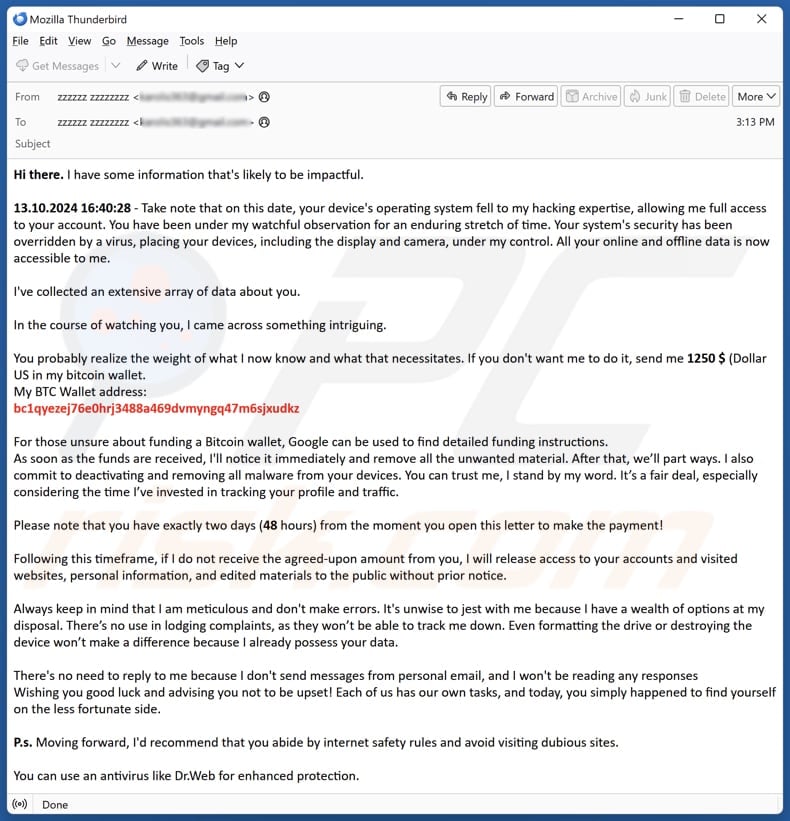

Istnieją dwie (co najmniej) wersje tej wiadomości e-mail. W jednej wersji e-mail grozi odbiorcy, twierdząc, że nadawca włamał się do jego urządzenia i uzyskał dostęp do jego danych osobowych, w tym kamery i wyświetlacza. Nadawca żąda zapłaty w wysokości 1250 USD w Bitcoinach i obiecuje usunąć wszystkie zebrane dane i złośliwe oprogramowanie po ich otrzymaniu.

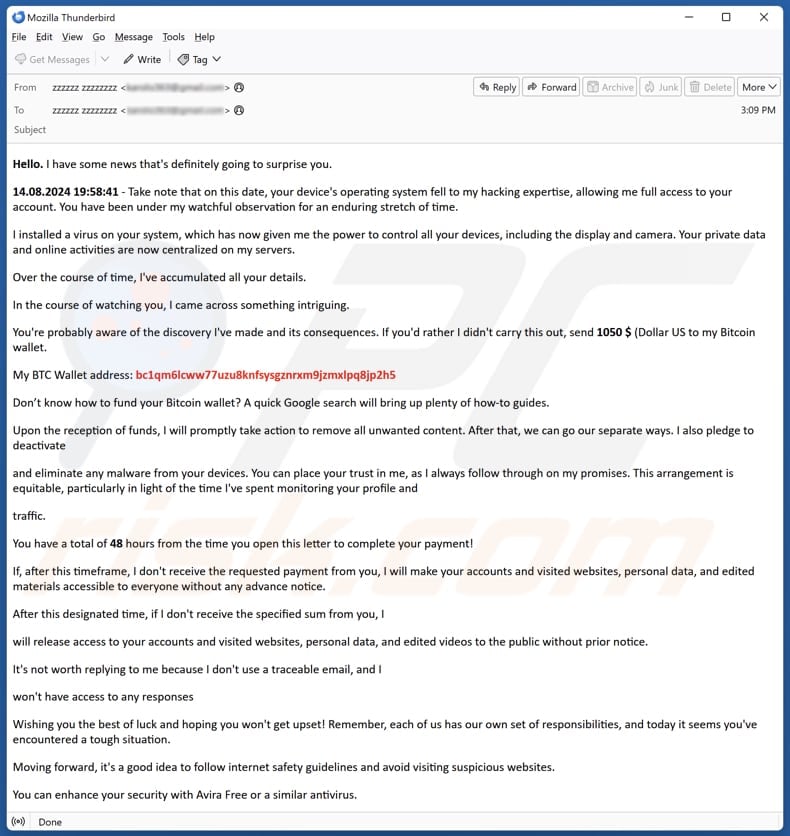

E-mail ostrzega, że jeśli płatność nie zostanie dokonana w ciągu 48 godzin, nadawca udostępni (ujawni) prywatne informacje ofiary online. W innej wersji główną różnicą jest to, że nadawca żąda 1 050 USD w Bitcoinach. Ponadto oba e-maile zawierają różne adresy portfeli BTC.

Odbiorcy powinni ignorować takie wiadomości i nigdy nie płacić oszustom. Transakcje kryptowalutowe są nieodwracalne, co oznacza, że po dokonaniu płatności nie można jej odzyskać. Mówiąc prościej, ofiary nie mają możliwości odzyskania swoich środków kryptowalutowych.

Ważne jest również, aby nie podawać żadnych informacji oszustom. Mogą oni wykorzystać je do złych celów (np. kradzieży tożsamości, uzyskania dostępu do kont osobistych, dokonywania oszukańczych transakcji lub zakupów itp.)

| Nazwa | Oszustwo e-mailowe związane z systemem operacyjnym Fell To My Hacking Expertise |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo |

| Fałszywe roszczenie | Komputer odbiorcy został zhakowany i zainfekowany |

| Adres kryptowaluty cyberprzestępców | bc1qyezej76e0hrj3488a469dvmyngq47m6sjxudkz, bc1qm6lcww77uzu8knfsysgznrxm9jzmxlpq8jp2h5 |

| Przebranie | List od hakera |

| Metody dystrybucji | Zwodnicze wiadomości e-mail. |

| Szkody | Utrata poufnych informacji prywatnych, straty pieniężne, kradzież tożsamości. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Podobne oszukańcze wiadomości e-mail w ogóle

Takie oszukańcze wiadomości e-mail są powszechnie określane jako e-maile wymuszające lub oszustwa typu sextortion. Często zawierają groźby ujawnienia kompromitujących informacji lub danych osobowych, chyba że zostanie zapłacony okup. Groźby zawarte w takich wiadomościach e-mail są fałszywe. Oszuści stojący za takimi wiadomościami e-mail nie mają dostępu do komputerów lub kont ani nie uzyskali poufnych informacji lub upokarzających materiałów.

Niektóre przykłady podobnych oszustw to "Mam dostęp do twojego smartfona", "Is Visiting A More Convenient Way To Reach" i "Malware On Porn Website". Cyberprzestępcy mogą wykorzystywać wiadomości e-mail nie tylko do wyłudzania pieniędzy lub informacji, ale także do dystrybucji złośliwego oprogramowania.

W jaki sposób kampanie spamowe infekują komputery?

Komputery mogą zostać zainfekowane za pośrednictwem wiadomości e-mail poprzez złośliwe załączniki lub linki. Gdy użytkownik otworzy zainfekowany załącznik, taki jak dokument lub plik wykonywalny, może uruchomić złośliwe oprogramowanie, które zagraża systemowi. Jednak nie wszystkie złośliwe pliki mogą infekować komputery natychmiast po ich otwarciu. Na przykład zainfekowane dokumenty MS Office zwykle uruchamiają złośliwe oprogramowanie, gdy użytkownicy włączają polecenia makr.

Fałszywe wiadomości e-mail mogą również zawierać linki, które kierują użytkowników do fałszywych stron internetowych, gdzie mogą nieświadomie pobrać szkodliwe oprogramowanie. Ponadto linki te mogą prowadzić użytkowników do stron internetowych zaprojektowanych w celu automatycznego pobierania złośliwego oprogramowania.

Jak uniknąć instalacji złośliwego oprogramowania?

Zawsze sprawdzaj wiadomości e-mail przed otwarciem załączników lub kliknięciem linków, zwłaszcza jeśli pochodzą one od nieznanych nadawców lub wydają się nieistotne lub podejrzane. Zachowaj ostrożność, klikając reklamy, wyskakujące okienka, przyciski lub linki na podejrzanych stronach internetowych, ponieważ mogą one prowadzić do pobrania szkodliwych plików. Pobieraj oprogramowanie i pliki z zaufanych źródeł, takich jak oficjalne strony internetowe i renomowane sklepy z aplikacjami.

Unikaj korzystania z pirackiego oprogramowania, narzędzi do łamania zabezpieczeń lub generatorów kluczy. Ponadto należy regularnie aktualizować system operacyjny i aplikacje, aby zapewnić bezpieczeństwo systemu. Wreszcie, warto rozważyć użycie niezawodnego programu antywirusowego. Jeśli już otworzyłeś złośliwe załączniki, zalecamy uruchomienie skanowania za pomocą Combo Cleaner, aby automatycznie wyeliminować infiltrowane złośliwe oprogramowanie.

Tekst przedstawiony w liście e-mail "Operating System Fell To My Hacking Expertise":

Hi there. I have some information that's likely to be impactful.

13.10.2024 16:40:28 - Take note that on this date, your device's operating system fell to my hacking expertise, allowing me full access to your account. You have been under my watchful observation for an enduring stretch of time. Your system's security has been overridden by a virus, placing your devices, including the display and camera, under my control. All your online and offline data is now accessible to me.

I've collected an extensive array of data about you.

In the course of watching you, I came across something intriguing.

You probably realize the weight of what I now know and what that necessitates. If you don't want me to do it, send me 1250 $ (Dollar US in my bitcoin wallet.

My BTC Wallet address:

bc1qyezej76e0hrj3488a469dvmyngq47m6sjxudkzFor those unsure about funding a Bitcoin wallet, Google can be used to find detailed funding instructions.

As soon as the funds are received, I'll notice it immediately and remove all the unwanted material. After that, we’ll part ways. I also commit to deactivating and removing all malware from your devices. You can trust me, I stand by my word. It’s a fair deal, especially considering the time I’ve invested in tracking your profile and traffic.Please note that you have exactly two days (48 hours) from the moment you open this letter to make the payment!

Following this timeframe, if I do not receive the agreed-upon amount from you, I will release access to your accounts and visited websites, personal information, and edited materials to the public without prior notice.

Always keep in mind that I am meticulous and don't make errors. It's unwise to jest with me because I have a wealth of options at my disposal. There’s no use in lodging complaints, as they won’t be able to track me down. Even formatting the drive or destroying the device won’t make a difference because I already possess your data.

There's no need to reply to me because I don't send messages from personal email, and I won't be reading any responses

Wishing you good luck and advising you not to be upset! Each of us has our own tasks, and today, you simply happened to find yourself on the less fortunate side.P.s. Moving forward, I'd recommend that you abide by internet safety rules and avoid visiting dubious sites.

You can use an antivirus like Dr.Web for enhanced protection.

Zrzut ekranu drugiego wariantu:

Tekst w tej wiadomości e-mail:

Hello. I have some news that's definitely going to surprise you.

14.08.2024 19:58:41 - Take note that on this date, your device's operating system fell to my hacking expertise, allowing me full access to your account. You have been under my watchful observation for an enduring stretch of time.

I installed a virus on your system, which has now given me the power to control all your devices, including the display and camera. Your private data and online activities are now centralized on my servers.

Over the course of time, I've accumulated all your details.

In the course of watching you, I came across something intriguing.

You're probably aware of the discovery I've made and its consequences. If you'd rather I didn't carry this out, send 1050 $ (Dollar US to my Bitcoin wallet.

My BTC Wallet address: bc1qm6lcww77uzu8knfsysgznrxm9jzmxlpq8jp2h5

Don’t know how to fund your Bitcoin wallet? A quick Google search will bring up plenty of how-to guides.

Upon the reception of funds, I will promptly take action to remove all unwanted content. After that, we can go our separate ways. I also pledge to deactivate

and eliminate any malware from your devices. You can place your trust in me, as I always follow through on my promises. This arrangement is equitable, particularly in light of the time I've spent monitoring your profile and

traffic.

You have a total of 48 hours from the time you open this letter to complete your payment!

If, after this timeframe, I don't receive the requested payment from you, I will make your accounts and visited websites, personal data, and edited materials accessible to everyone without any advance notice.

After this designated time, if I don't receive the specified sum from you, I

will release access to your accounts and visited websites, personal data, and edited videos to the public without prior notice.

It's not worth replying to me because I don't use a traceable email, and I

won't have access to any responses

Wishing you the best of luck and hoping you won't get upset! Remember, each of us has our own set of responsibilities, and today it seems you've encountered a tough situation.

Moving forward, it's a good idea to follow internet safety guidelines and avoid visiting suspicious websites.

You can enhance your security with Avira Free or a similar antivirus.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest Operating System Fell To My Hacking Expertise wymuszenie rozbójnicze?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

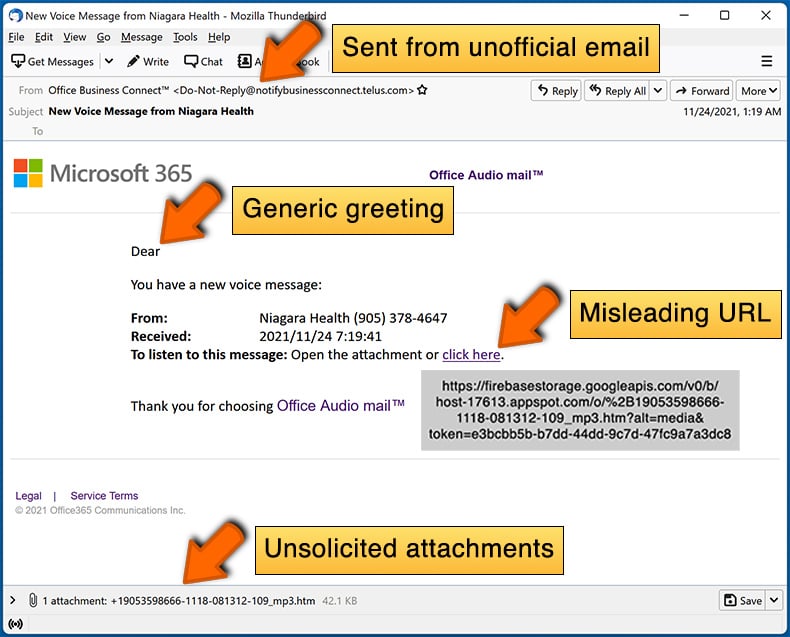

Jak rozpoznać złośliwy e-mail?

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Dlaczego otrzymałem tę wiadomość e-mail?

Prawdopodobnie otrzymałeś tę wiadomość e-mail, ponieważ Twój adres e-mail mógł zostać uzyskany w wyniku naruszenia danych, sprzedany w ciemnej sieci lub w inny sposób. Oszuści często wysyłają te same wiadomości e-mail na losowe adresy, mając nadzieję, że przynajmniej niewielka część odbiorców zaangażuje się w ich wiadomości.

Podałem swoje dane osobowe, gdy zostałem oszukany przez tę wiadomość e-mail, co powinienem zrobić?

Jeśli podałeś jakiekolwiek dane uwierzytelniające do konta, natychmiast zmień wszystkie hasła. Jeśli udostępniłeś inne dane osobowe, takie jak dane karty kredytowej lub dane dowodu osobistego, jak najszybciej skontaktuj się z odpowiednimi organami (np. bankiem lub policją).

Pobrałem i otworzyłem złośliwy plik załączony do wiadomości e-mail, czy mój komputer jest zainfekowany?

To, czy urządzenie jest zainfekowane, może zależeć od typu otwartego pliku. Pliki wykonywalne (takie jak .exe lub .run) zwykle prowadzą do infekcji natychmiast po uruchomieniu. Pliki dokumentów (takie jak .doc, .xls lub .pdf) często wymagają dodatkowych kroków, aby uruchomić instalację złośliwego oprogramowania, takich jak włączenie makropoleceń.

Czy mój komputer rzeczywiście został zhakowany i czy nadawca ma jakieś informacje?

Nie, wszystkie twierdzenia zawarte w takich wiadomościach e-mail są zazwyczaj fałszywe. Oszuści nie posiadają żadnych informacji ani innych materiałów ani nie instalują złośliwego oprogramowania na komputerach.

Wysłałem kryptowalutę na adres podany w takiej wiadomości e-mail, czy mogę odzyskać pieniądze?

Takie transakcje są prawie niemożliwe do wyśledzenia, co oznacza, że nie będziesz w stanie odzyskać swoich środków.

Przeczytałem wiadomość e-mail, ale nie otworzyłem załącznika, czy mój komputer jest zainfekowany?

Samo przeczytanie wiadomości e-mail nie stwarza ryzyka infekcji. Urządzenia mogą stać się zagrożone dopiero po otwarciu złośliwych załączników lub kliknięciu szkodliwych linków.

Czy Combo Cleaner usunie infekcje złośliwym oprogramowaniem obecne w załącznikach do wiadomości e-mail?

Tak, Combo Cleaner może skutecznie wykryć i usunąć prawie wszystkie znane infekcje złośliwym oprogramowaniem. Zaawansowane złośliwe oprogramowanie często ukrywa się głęboko w systemie, więc przeprowadzenie pełnego skanowania systemu jest wysoce wskazane dla zapewnienia dokładnej ochrony.

▼ Pokaż dyskusję