Unikaj oszustw związanych z wiadomościami e-mail twierdzącymi, że twój system został zainfekowany przez RDP

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Jakim rodzajem wiadomości e-mail jest "Your System Was Breached By Remote Desktop Protocol"?

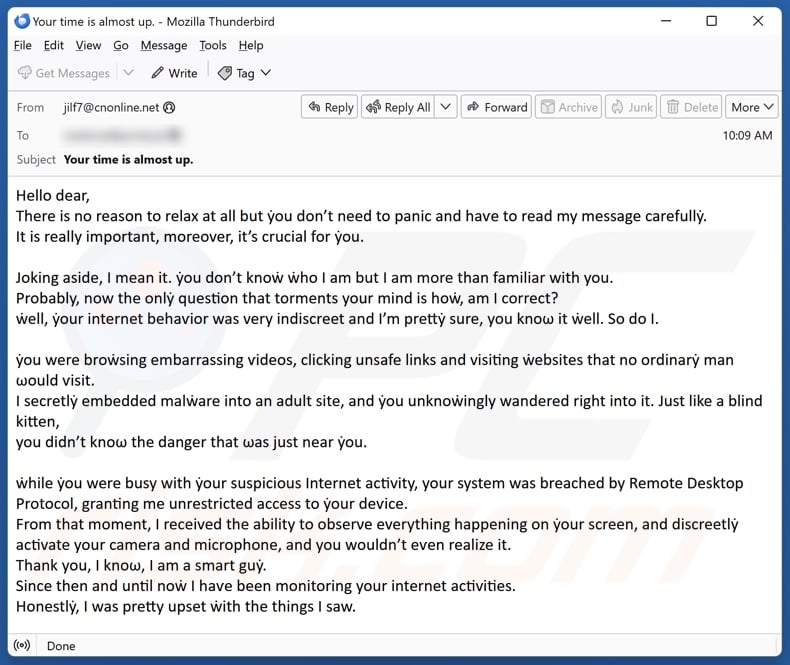

Po przeczytaniu tej wiadomości spamowej "Your System Was Breached By Remote Desktop Protocol" ustaliliśmy, że promuje ona oszustwo związane z sekstorcją.

W tego typu wiadomościach oszuści twierdzą, że zainfekowali urządzenia odbiorców i nagrali kompromitujące wideo, na którym oglądają treści dla dorosłych. Odbiorcy są następnie proszeni o zapłacenie nadawcom, aby zapobiec wyciekowi nagrań.

Należy podkreślić, że wszystkie twierdzenia zawarte w wiadomościach e-mail dotyczących oszustw związanych z sekstorcją są fałszywe; w związku z tym poczta ta nie stanowi zagrożenia dla odbiorców.

Oszustwo e-mailowe "Twój system został naruszony przez protokół pulpitu zdalnego" - przegląd

Wiadomość spamowa o temacie "Twój czas dobiega końca" (może się różnić) informuje odbiorcę, że jego urządzenie zostało zainfekowane, gdy odwiedził zainfekowaną stronę internetową zawierającą treści dla dorosłych. Infekcja została ułatwiona przez RDP (Remote Desktop Protocol).

Infiltrowane złośliwe oprogramowanie było wykorzystywane do monitorowania aktywności ofiary i gromadzenia danych. Oprogramowanie było również wykorzystywane do nagrywania audio / wideo za pomocą mikrofonu i kamery użytkownika oraz robienia zrzutów ekranu podczas oglądania pornografii.

Nagrania i zrzuty ekranu zostały zmontowane w film, który rzekomo znajduje się w posiadaniu nadawcy. Wiadomość instruuje odbiorcę, aby zapłacił 990 USD w kryptowalucie Bitcoin, a jeśli zignoruje te żądania - wideo zostanie wysłane do jego kontaktów (w tym rodziny, przyjaciół, współpracowników itp.).

Jak wspomniano we wstępie, informacje zawarte w tym e-mailu są fałszywe. Oznacza to, że żadne z urządzeń odbiorcy nie zostało zainfekowane przez nadawcę, ani nie posiada żadnych kompromitujących nagrań. Dlatego też ten spam nie stanowi rzeczywistego zagrożenia.

Należy wspomnieć, że płacenie oszustom za sekstortion prowadzi do nieodwracalnych strat finansowych, ponieważ transakcji kryptowalutowych nie można cofnąć ze względu na ich prawie niemożliwy do wyśledzenia charakter.

| Nazwa | "Your System Was Breached By Remote Desktop Protocol" Oszustwo sekstorystyczne |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo |

| Fałszywe roszczenie | Nadawca nagrał wideo z nagością przy użyciu złośliwego oprogramowania i wyśle je do kontaktów odbiorcy, chyba że otrzyma zapłatę. |

| Adres kryptowaluty cyberprzestępców | 1KKo7QtKcWwFLXEiRh8xmGGv3MbBjn7LzC (Bitcoin) |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont online, kradzież tożsamości, nielegalny dostęp do komputera. |

| Metody dystrybucji | Zwodnicze wiadomości e-mail, nieuczciwe wyskakujące reklamy online, techniki zatruwania wyszukiwarek, błędnie napisane domeny. |

| Szkody | Utrata poufnych informacji prywatnych, straty pieniężne, kradzież tożsamości. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Przykłady kampanii oszustw związanych z sekstorcją

Napisaliśmy o tysiącach kampanii spamowych; "Mam dostęp do twojego smartfona", "Is Visiting A More Convenient Way To Reach", "Malware On Porn Website" i "You Are One Of A Kind" to tylko niektóre z naszych artykułów na temat e-maili dotyczących sekstorcji.

Różne oszustwa są promowane za pośrednictwem spamu, w tym phishing, zaliczka, wsparcie techniczne, loteria, zwrot pieniędzy i tak dalej. E-maile te są również wykorzystywane do dystrybucji wszelkiego rodzaju złośliwego oprogramowania.

Wiadomości spamowe są często słabo złożone i pełne błędów gramatycznych / ortograficznych, ale mogą być kompetentnie spreparowane, a nawet wiarygodnie zamaskowane jako wiadomości od prawdziwych podmiotów (np. firm, organizacji, usługodawców, władz itp.).

Ze względu na to, jak powszechna jest ta poczta i jak dobrze może być wykonana - zdecydowanie zalecamy czujność w przypadku przychodzących e-maili, wiadomości PM/DM, SMS-ów i innych wiadomości.

W jaki sposób kampanie spamowe infekują komputery?

Kampanie spamowe rozprzestrzeniają złośliwe oprogramowanie poprzez złośliwe pliki dystrybuowane jako załączniki lub linki do pobrania. Pliki te mogą być archiwami (RAR, ZIP itp.), plikami wykonywalnymi (.exe, .run itp.), dokumentami (PDF, Microsoft Office, Microsoft OneNote itp.), skryptami JavaScript itp.

Po otwarciu zainfekowanego pliku uruchamiany jest łańcuch infekcji. Niektóre formaty wymagają dodatkowej interakcji, aby zainicjować pobieranie/instalację złośliwego oprogramowania. Na przykład pliki Microsoft Office wymagają od użytkowników włączenia makropoleceń (tj. edycji/treści), podczas gdy dokumenty OneNote wymagają kliknięcia osadzonych linków lub plików.

Jak uniknąć instalacji złośliwego oprogramowania?

Ważne jest, aby zachować ostrożność w przypadku przychodzących wiadomości e-mail, DM/PM, SMS-ów i innych wiadomości. Załączniki do wiadomości e-mail i linki mogą być szkodliwe lub złośliwe - dlatego nie należy otwierać/klikać tych wykrytych w podejrzanych/nieistotnych wiadomościach.

Należy wspomnieć, że złośliwe oprogramowanie jest rozpowszechniane przy użyciu różnych technik. Dlatego należy zachować ostrożność podczas przeglądania, ponieważ Internet jest pełen zwodniczych i niebezpiecznych treści.

Ponadto, pobieraj tylko z oficjalnych i godnych zaufania źródeł. Aktywuj i aktualizuj oprogramowanie przy użyciu legalnych funkcji/narzędzi, ponieważ nielegalne narzędzia do aktywacji produktów ("cracking") i aktualizacje innych firm mogą zawierać złośliwe oprogramowanie.

Niezbędne dla bezpieczeństwa urządzenia/użytkownika jest zainstalowanie i aktualizowanie niezawodnego programu antywirusowego. Oprogramowanie zabezpieczające musi być używane do regularnego skanowania systemu i usuwania wykrytych zagrożeń i problemów. Jeśli już otworzyłeś złośliwe załączniki, zalecamy uruchomienie skanowania za pomocą Combo Cleaner, aby automatycznie wyeliminować infiltrowane złośliwe oprogramowanie.

Tekst prezentowany w wiadomości spamowej "Your System Was Breached By Remote Desktop Protocol":

Subject: Your time is almost up.

Hello dear,

There is no reason to relax at all but you don’t need to panic and have to read my message carefully.

It is really important, moreover, it’s crucial for you.

Joking aside, I mean it. you don’t know who I am but I am more than familiar with you.

Probably, now the only question that torments your mind is how, am I correct?

well, your internet behavior was very indiscreet and I’m pretty sure, you know it well. So do I.

you were browsing embarrassing videos, clicking unsafe links and visiting websites that no ordinary man would visit.

I secretly embedded malware into an adult site, and you unknowingly wandered right into it. Just like a blind kitten,

you didn’t know the danger that was just near you.

while you were busy with your suspicious Internet activity, your system was breached by Remote Desktop Protocol, granting me unrestricted access to your device.

From that moment, I received the ability to observe everything happening on your screen, and discreetly activate your camera and microphone, and you wouldn’t even realize it.

Thank you, I know, I am a smart guy.

Since then and until now I have been monitoring your internet activities.

Honestly, I was pretty upset with the things I saw.I was daring to delve far beyond into your digital footprint-call it excessive curiosity, if you will.

The result? An extensive stash of sensitive data extracted from your device, every corner of your web activity examined with scientific precision.

To make matters more... intriguing, I’ve saved these recordings-clips that capture you partaking in, let’s say, pretty controversial moments within the privacy of your home.

These videos and snapshots are damningly clear: one side reveals the content you were watching, and the other...

well, it features you in situations we both know you wouldn’t want to be published for public viewing.

Suffice it to say, I have all the pieces of the puzzle-images, recordings, and details of the far too vivid pictures.

Pictures you definitely wouldn’t want anyone else to see.

However, with just a single click, I could reveal this to every contact you have-no exceptions, no filters.

Now you are hoping for a rescue, I understand. But let me be clear: don’t expect any mercy or second chances from me.

Now, here’s the deal: I’m offering you a way out. Two choices, and what happens next depends entirely on your decision.Option One: Pretend this message doesn’t exist. Ignore me, and you’ll quickly discover the consequences of that choice.

The video will be shared with your entire network. your colleagues, friends, and family will have front-row seats to a spectacle you’d rather they never saw.

Imagine their reactions. Holy shit, what an embarrassment! well, actions have consequences. Don’t play the victim-this is on you.

Option Two: Pay me to keep this matter buried.

Consider it a privacy fee-a small price to ensure your secrets remain where they belong: hidden.

Here’s how it works: once I receive the payment, I’ll erase everything. No leaks. No traces. your life continues as if nothing ever happened. The payment must be made in cryptocurrency-no exceptions.

I’m aiming for a resolution that works for us both, but let me emphasize: my terms are final and non-negotiable.

990 USD to my Bitcoin address below (remove any spaces): 1KKo 7QtKcW wFLXEiRh 8xmGG v3MbBjn 7LzC

Wygląd wiadomości spamowej "Twój system został naruszony przez protokół pulpitu zdalnego" (GIF):

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest "Your System Was Breached By Remote Desktop Protocol" Oszustwo sekstorystyczne?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

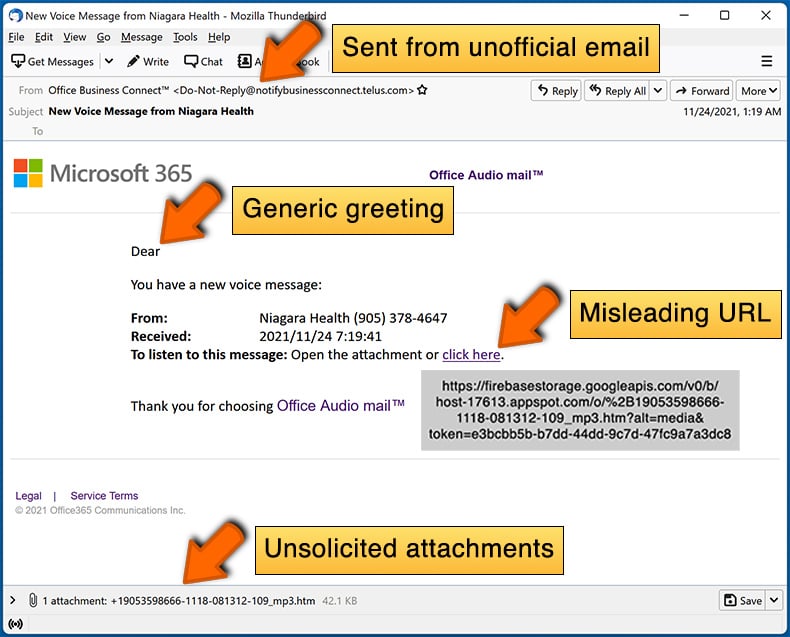

Jak rozpoznać złośliwy e-mail?

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Dlaczego otrzymałem tę wiadomość e-mail?

Niezależnie od wszelkich istotnych informacji, które mogą zawierać wiadomości spamowe, nie są one osobiste. Tysiące użytkowników otrzymuje identyczne lub niezwykle podobne wiadomości, ponieważ cyberprzestępcy wysyłają je w masowych kampaniach z nadzieją, że przynajmniej niektórzy odbiorcy nabiorą się na ich oszustwa.

Czy mój komputer rzeczywiście został zhakowany i czy nadawca ma jakieś informacje?

Nie, wszystkie twierdzenia zawarte w wiadomościach e-mail dotyczących oszustw związanych z sekstorcją są fałszywe. Oznacza to, że nadawca nie zainfekował Twojego urządzenia złośliwym oprogramowaniem ani nie posiada żadnych kompromitujących treści z Twoim udziałem.

W jaki sposób cyberprzestępcy uzyskali moje hasło e-mail?

Spamowe wiadomości e-mail mogą być wysyłane z konta odbiorcy w celu stworzenia wrażenia legalności (np. w celu wzmocnienia fałszywych twierdzeń o włamaniu do urządzenia ofiary). Dane logowania można uzyskać za pomocą oszustw phishingowych. Schematy te obejmują witryny lub pliki zwykle zamaskowane jako strony logowania, które mogą rejestrować wprowadzone informacje; są one często promowane w kampaniach spamowych. Najmniej prawdopodobnym scenariuszem jest to, że cyberprzestępcy uzyskują dane uwierzytelniające w wyniku naruszenia danych po stronie użytkownika lub usługodawcy.

Wysłałem kryptowalutę na adres podany w tej wiadomości e-mail, czy mogę odzyskać pieniądze?

Nie, tych transakcji nie można cofnąć ze względu na ich niemal niemożliwy do wyśledzenia charakter. W związku z tym ofiary spamu typu "Twój system został naruszony przez protokół pulpitu zdalnego" nie mogą odzyskać swoich środków.

Podałem swoje dane osobowe, gdy zostałem oszukany przez spam, co powinienem zrobić?

Jeśli ujawniłeś swoje dane logowania - natychmiast zmień hasła do wszystkich potencjalnie narażonych kont i poinformuj ich oficjalne wsparcie. Jeśli jednak podałeś inne prywatne dane (np. dane dowodu osobistego, skany paszportu, numery kart kredytowych itp.) - niezwłocznie skontaktuj się z odpowiednimi władzami.

Przeczytałem wiadomość spamową, ale nie otworzyłem załącznika, czy mój komputer jest zainfekowany?

Nie, samo przeczytanie wiadomości e-mail nie stanowi zagrożenia infekcją. Systemy są zagrożone, gdy złośliwe załączniki lub linki są otwierane/klikane.

Pobrałem i otworzyłem plik załączony do wiadomości spamowej, czy mój komputer jest zainfekowany?

Jeśli otwarty plik był plikiem wykonywalnym - najprawdopodobniej tak - Twoje urządzenie zostało zainfekowane. Jednak można było tego uniknąć, jeśli był to dokument. Formaty te mogą wymagać dodatkowych działań, aby rozpocząć pobieranie/instalowanie złośliwego oprogramowania (np. włączenie makropoleceń, kliknięcie osadzonej zawartości itp.)

Czy Combo Cleaner usunie infekcje złośliwym oprogramowaniem obecne w załącznikach wiadomości e-mail?

Tak, Combo Cleaner może wykryć i usunąć praktycznie wszystkie znane infekcje złośliwym oprogramowaniem. Należy pamiętać, że wysokiej klasy złośliwe oprogramowanie ma tendencję do ukrywania się głęboko w systemach - dlatego wykonanie pełnego skanowania systemu jest najważniejsze.

▼ Pokaż dyskusję