Jak rozpoznać oszustwa takie jak "Time Is Slipping Away From Your Grasp"

![]() Napisany przez Tomasa Meskauskasa,

Napisany przez Tomasa Meskauskasa,

Jakiego rodzaju oszustwem jest "Time Is Slipping Away From Your Grasp"?

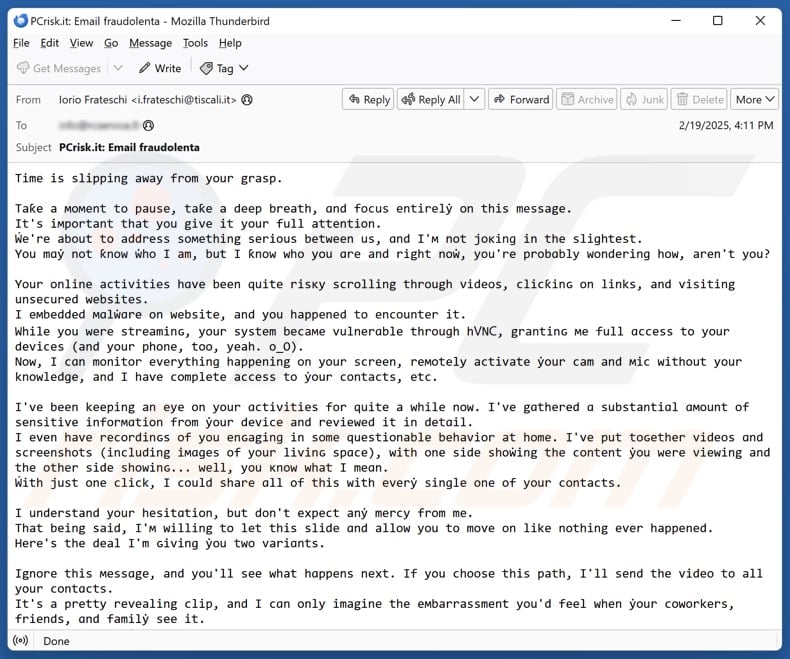

Przeanalizowaliśmy tę wiadomość e-mail i doszliśmy do wniosku, że jest to oszustwo typu sextortion. Ten rodzaj oszustwa zazwyczaj obejmuje fałszywe twierdzenie, że nadawca uzyskał kompromitujące materiały, takie jak zdjęcia lub filmy z nagością. Oszuści stojący za takimi oszustwami żądają okupu, często w kryptowalucie, aby zapobiec ujawnieniu rzekomego materiału.

Więcej informacji na temat wiadomości e-mail "Time Is Slipping Away From Your Grasp"

Oszuści twierdzą, że uzyskali pełny dostęp do urządzeń odbiorców za pomocą złośliwego oprogramowania, rzekomo zainstalowanego podczas odwiedzania niezabezpieczonej strony internetowej. Twierdzą, że złośliwe oprogramowanie pozwoliło im zdalnie aktywować kamerę i mikrofon odbiorcy, nagrywać jego działania i kraść poufne dane.

W wiadomości e-mail stwierdzono, że skompilowano kompromitujące nagrania, pokazujące odbiorcę i treści, które rzekomo oglądał. Oszuści dają dwie opcje: zapłacić "opłatę za prywatność" w wysokości 1500 USD w kryptowalucie Monero (XMR) lub ponieść konsekwencje udostępnienia sfabrykowanych nagrań kontaktom odbiorcy, w tym znajomym, rodzinie i współpracownikom.

Zapewniają również odliczanie 50 godzin, rzekomo rozpoczynające się natychmiast po otwarciu wiadomości e-mail, i zniechęcają do prób ignorowania, negocjowania lub resetowania urządzeń. Nie ma jednak rzeczywistej infekcji złośliwym oprogramowaniem, nagranego materiału filmowego ani realnego zagrożenia. Ktokolwiek otrzyma tę wiadomość e-mail, powinien ją zignorować.

| Nazwa | Oszustwo e-mailowe Time Is Slipping Away From Your Grasp |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo |

| Fałszywe roszczenie | Komputer odbiorcy został naruszony |

| Adres kryptowaluty cyberprzestępców |

88wKr6fytqM7c15y6aVYTzP1vwi4WxVEq3JnMEJdBr3cj3Rq KtWq5xA15d6acJEjXFCKPYBZVPc4YbwP3QUFvK1479h8N8E |

| Przebranie | List od hakera |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont online, kradzież tożsamości, nielegalny dostęp do komputera. |

| Metody dystrybucji | Zwodnicze wiadomości e-mail, nieuczciwe wyskakujące reklamy online, techniki zatruwania wyszukiwarek, błędnie napisane domeny. |

| Szkody | Utrata poufnych informacji prywatnych, straty pieniężne, kradzież tożsamości. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Podobne wiadomości e-mail dotyczące oszustw w ogóle

E-maile wyłudzające okup mają na celu skłonienie ofiar do zapłacenia okupu, ale są fałszywe. W rzeczywistości oszuści nie mają dostępu do urządzeń ani żadnych kompromitujących materiałów. Najlepszą reakcją jest zignorowanie wiadomości e-mail, unikanie kontaktu z nadawcą i zgłoszenie jej jako spamu.

Niektóre przykłady podobnych wiadomości e-mail to "Your System Was Breached By Remote Desktop Protocol Email Scam", "Is Visiting A More Convenient Way To Reach" i "Malware On Porn Website". Należy wspomnieć, że fałszywe wiadomości e-mail mogą być (i często są) wykorzystywane do nakłaniania użytkowników do uruchamiania złośliwego oprogramowania na ich urządzeniach.

W jaki sposób kampanie spamowe infekują komputery?

Podmioty stanowiące zagrożenie wykorzystują pocztę elektroniczną jako narzędzie do rozprzestrzeniania złośliwego oprogramowania poprzez nakłanianie odbiorców do otwierania złośliwych plików PDF, dokumentów Word, plików wykonywalnych, skryptów lub innych załączników zawierających złośliwe oprogramowanie. Do infekcji może dojść, gdy użytkownicy otworzą złośliwe pliki lub podejmą dodatkowe kroki (np. włączą makra w zainfekowanych dokumentach).

Wiadomości e-mail mogą również zawierać linki kierujące użytkowników do złośliwych stron internetowych. Witryny te mogą inicjować automatyczne pobieranie złośliwego oprogramowania lub nakłaniać użytkowników do samodzielnego pobrania i uruchomienia szkodliwego oprogramowania.

Jak uniknąć instalacji złośliwego oprogramowania?

Zachowaj ostrożność w przypadku wiadomości e-mail zawierających łącza lub załączniki, zwłaszcza jeśli są one nieoczekiwane, niezwiązane z Twoją działalnością i (lub) pochodzą od nieznanych nadawców. Pobieraj oprogramowanie i pliki wyłącznie z zaufanych źródeł, takich jak oficjalne strony internetowe lub legalne sklepy z aplikacjami - unikaj nieoficjalnych platform, pirackiego oprogramowania, narzędzi do łamania zabezpieczeń i generatorów kluczy.

Regularnie aktualizuj system operacyjny i oprogramowanie oraz wykonuj skanowanie za pomocą renomowanego oprogramowania zabezpieczającego. Ponadto nie klikaj reklam, wyskakujących okienek, przycisków ani linków na podejrzanych stronach internetowych i nigdy nie udzielaj im pozwolenia na wysyłanie powiadomień. Jeśli już otworzyłeś złośliwe załączniki, zalecamy uruchomienie skanowania za pomocą Combo Cleaner, aby automatycznie wyeliminować infiltrowane złośliwe oprogramowanie.

Wygląd wiadomości e-mail (GIF):

Tekst przedstawiony w liście e-mail "Time Is Slipping Away From Your Grasp":

Subject:

Time is slipping away from your grasp.

Take a moment to pause, take a deep breath, and focus entirely on this message.

It's important that you give it your full attention.

We're about to address something serious between us, and I'm not joking in the slightest.

You may not know who I am, but I know who you are and right now, you're probably wondering how, aren't you?Your online activities have been quite risky scrolling through videos, clicking on links, and visiting unsecured websites.

I embedded malware on website, and you happened to encounter it.

While you were streaming, your system became vulnerable through hVNC, granting me full access to your devices (and your phone, too, yeah. o_O).

Now, I can monitor everything happening on your screen, remotely activate your cam and mic without your knowledge, and I have complete access to your contacts, etc.I've been keeping an eye on your activities for quite a while now. I've gathered a substantial amount of sensitive information from your device and reviewed it in detail.

I even have recordings of you engaging in some questionable behavior at home. I've put together videos and screenshots (including images of your living space), with one side showing the content you were viewing and the other side showing... well, you know what I mean.

With just one click, I could share all of this with every single one of your contacts.I understand your hesitation, but don't expect any mercy from me.

That being said, I'm willing to let this slide and allow you to move on like nothing ever happened.

Here's the deal I'm giving you two variants.Ignore this message, and you'll see what happens next. If you choose this path, I'll send the video to all your contacts.

It's a pretty revealing clip, and I can only imagine the embarrassment you'd feel when your coworkers, friends, and family see it.

But remember actions have consequences.Pay to keep this matter confidential - let's call it a privacy fee.

If you take this option, your secret will remain secure, and no one will ever find out.

As soon as I receive the payment, I'll delete all the evidence. The payment must be made strictly in cryptocurrency.Send 1500 USD in XMR (Monero) cryptocurrency equivalent to my wallet listed below between the "---" symbols:

88wKr6fytqM7c15y6aVYTzP1vwi4WxVEq3JnMEJdBr3cj3Rq KtWq5xA15d6acJEjXFCKPYBZVPc4YbwP3QUFvK1479h8N8E

Hint: type the query in google "buy XMR" or "buy Monero".From this moment, you have exactly 50 hours, and the countdown begins as soon as you open this email.

Once the payment is received, you can be assured that I will honor my commitment.

My system will automatically register the payment and promptly erase all the information I have on you.

Don't waste time replying or trying to negotiate - it's futile.Don't even think about turning off your phone or attempting a factory reset - it won't change anything.

I make no mistakes and just wait for my money.(^_^)

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest Time Is Slipping Away From Your Grasp Oszustwo sekstorystyczne?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

Jak rozpoznać złośliwy e-mail?

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

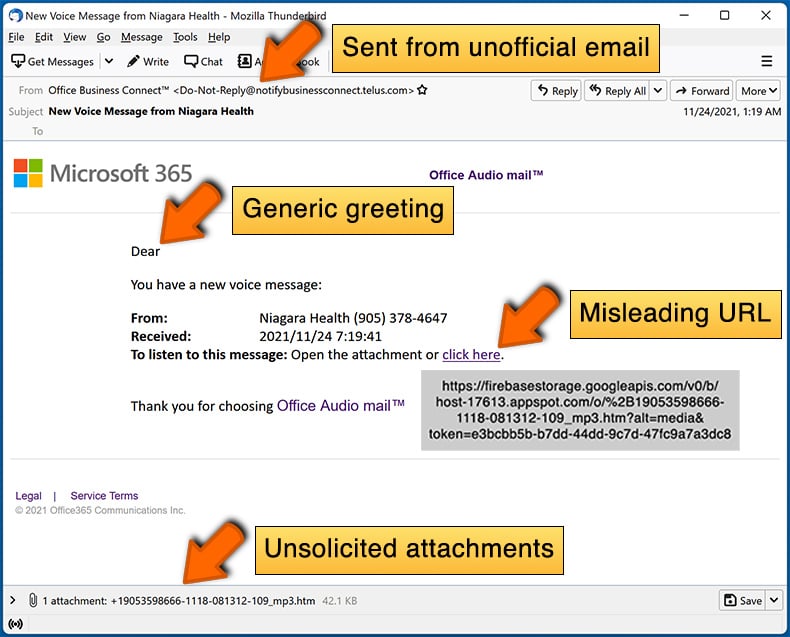

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Dlaczego otrzymałem tę wiadomość e-mail?

Oszuści zazwyczaj wysyłają takie wiadomości e-mail bez kierowania ich do konkretnych osób. Zbierają adresy e-mail z wyciekłych baz danych, fałszywych stron internetowych lub innych źródeł. Gdy mają już listę, rozsyłają tę samą zwodniczą wiadomość do wszystkich odbiorców.

Podałem swoje dane osobowe, gdy zostałem oszukany przez oszukańczą wiadomość e-mail, co powinienem zrobić?

Jeśli udostępniłeś jakiekolwiek dane logowania, powinieneś natychmiast zmienić wszystkie powiązane hasła, aby zapobiec nieautoryzowanemu dostępowi. Jeśli ujawniłeś poufne dane osobowe, takie jak numery kart kredytowych, dane dowodu osobistego lub informacje bankowe, natychmiast skontaktuj się z odpowiednimi władzami.

Pobrałem i otworzyłem złośliwy plik załączony do wiadomości e-mail, czy mój komputer jest zainfekowany?

Zależy to od rodzaju pliku użytego do dostarczenia złośliwego oprogramowania. Złośliwe pliki wykonywalne mogą spowodować natychmiastowe szkody po otwarciu, ale pliki, takie jak dokumenty lub archiwa, zazwyczaj wymagają dodatkowych działań, takich jak włączenie makr lub wyodrębnienie zawartości, zanim złośliwe oprogramowanie będzie mogło zostać aktywowane.

Czy mój komputer rzeczywiście został zhakowany i czy nadawca ma jakieś informacje?

Oszuści często wysyłają fałszywe zagrożenia, aby przestraszyć użytkownika. Jeśli nie pobrałeś i nie otworzyłeś złośliwego pliku lub linku, Twoje urządzenie jest prawdopodobnie bezpieczne.

Wysłałem kryptowalutę na adres podany w takiej wiadomości e-mail, czy mogę odzyskać pieniądze?

Niestety, transakcje kryptowalutowe są nieodwracalne. Po wysłaniu środków nie można ich odzyskać, chyba że odbiorca je zwróci, co jest bardzo mało prawdopodobne w przypadku oszustw.

Przeczytałem wiadomość e-mail, ale nie otworzyłem załącznika, czy mój komputer jest zainfekowany?

Samo otwarcie wiadomości e-mail jest generalnie bezpieczne. Ryzyko wynika z interakcji ze złośliwymi linkami lub plikami/załącznikami.

Czy Combo Cleaner usunie infekcje złośliwym oprogramowaniem, które były obecne w załącznikach do wiadomości e-mail?

Combo Cleaner jest skuteczny w wykrywaniu i usuwaniu większości znanych złośliwych programów, ale zaawansowane zagrożenia mogą pozostać ukryte głęboko w systemie. Aby zapewnić całkowite usunięcie, najlepiej jest uruchomić pełne skanowanie systemu.

▼ Pokaż dyskusję