Wirus Coinhive

![]() Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Instrukcje usuwania Coinhive

Czym jest Coinhive?

Coinhive to usługa, która pozwala twórcom stron internetowych wprowadzać na witryny kod za pomocą skryptów, które wykorzystują komputery użytkowników do wydobywania kryptowaluty Monero. Idea stojąca za Coinhive jest uzasadniona, a sama usługa nie jest szkodliwa. Jednak niektórzy twórcy stron internetowych, którzy wykorzystują tę usługę, stają się chciwi i korzystają z pewnego systemu: kryptowalutę wydobywa się bez zgody użytkowników, a korzystanie z zasobów systemu nie jest przez nich ograniczone. W rezultacie często niewłaściwie wykorzystują do 100% zasobów systemowych bez pozwolenia.

Programiści Coinhive udostępniają interfejs API JavaScript, który można wprowadzić do dowolnej witryny. Gdy użytkownik otworzy witrynę, skrypt natychmiast wykorzystuje zasoby systemowe w celu wydobywania kryptowaluty. Jak wspomniano powyżej, pomysł jest uzasadniony - programiści mają dodatkowy sposób na zarabianie na swoich witrynach, jednak niektórzy przestępcy nie mają granic. Istnieją różne przypadki, w których usługa Coinhive jest nadużywana. Przykładowo, cyberprzestępcy włamują się na legalne strony internetowe i wstrzykują na nie skrypt Coinhive. Istnieją również różne złośliwe witryny (które użytkownicy często odwiedzają nieumyślnie), które również używają Coinhive. Kryminaliści wprowadzają na nie skrypty, które uniemożliwiają zamknięcie kart/okien przeglądarki - aby użytkownicy pozostali na stronie tak długo, jak to możliwe. Zauważ, że Coinhive udostępnia funkcję, która pozwala programistom ograniczyć wykorzystanie zasobów systemowych, jednak przestępcy usuwają ten limit, ponieważ im więcej zasobów jest używanych, tym więcej wydobywanej kryptowaluty. JavaScript jest dobry w wykorzystywaniu zasobów procesora komputera. Dlatego, ponieważ limit jest usuwany, użycie procesora wzrasta do 100%, a system staje się bezużyteczny. Ponadto, system może ulec awarii (prawdopodobnie prowadząc do trwałej utraty danych), a procesor może się przegrzać. Podsumowując, usługa Coinhive jest legalna, ale często nadużywana. Dlatego z punktu widzenia użytkownika Coinhive nie jest godna zaufania ani bezpieczna.

Jak wspomniano, użytkownicy często nieumyślnie odwiedzają złośliwe witryny - są na nie przekierowywani przez potencjalnie niechciane programy typu adware (PUP). Te programy wykorzystują narzędzia do wyświetlania reklam banerowych, pop-up i innych uciążliwych. Reklama pop-up to zasadniczo nowe okno przeglądarki, w którym otwierana jest określona witryna. Wszystkie wyświetlane reklamy mogą potencjalnie prowadzić do witryn korzystających z Coinhive. W ten sposób programiści promują złośliwe strony internetowe za pomocą natrętnych reklam. Ponadto, aplikacje typu adware mogą gromadzić informacje dotyczące aktywności przeglądania Internetu przez użytkowników. Zebrane dane mogą zawierać dane osobowe, które programiści później udostępniają stronom trzecim (potencjalnie cyberprzestępcom). Badania pokazują, że ci ludzie niewłaściwie wykorzystują dane osobowe do generowania przychodów – to zachowanie może prowadzić do poważnych problemów prywatności, a nawet kradzieży tożsamości. Dlatego obecność w systemie aplikacji śledzącej dane może prowadzić do poważnych problemów prywatności, a nawet kradzieży tożsamości. PUP typu adware należy natychmiast odinstalować.

| Nazwa | Coinhive (malware) |

| Typ zagrożenia | Adware, niechciane reklamy, wirus pop-up |

| Objawy | Dostrzeganie ogłoszeń nie pochodzących z przeglądanych stron. Natrętne reklamy pop-up. Zmniejszona prędkość przeglądania sieci. |

| Metody dystrybucji | Zwodnicze reklamy pop-up, instalatory bezpłatnego oprogramowania (sprzedaż wiązana), fałszywe instalatory flash player. |

| Zniszczenie | Zmniejszona wydajność komputera, śledzenie przeglądarki - problemy prywatności, możliwe dodatkowe infekcje malware. |

| Usuwanie | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Większość aplikacji typu adware jest praktycznie identyczna. Programy te oferują "przydatne funkcje" tylko po to, aby sprawiać wrażenie bycia uzasadnionymi i nakłaniać użytkowników do instalacji. Jednak po infiltracji nie dostarczają prawdziwej wartości dla zwykłych użytkowników. Ich jedynym celem jest generowanie przychodów dla programistów, generowanie uciążliwych reklam i zapisywanie danych osobowych.

Jak potencjalnie niechciane programy zostały zainstalowane na moim komputerze?

W celu dystrybuowania adware, programiści wykorzystują wspomniane już natrętne reklamy i zwodniczą metodę marketingową o nazwie "sprzedaż wiązana". Natrętne reklamy mogą prowadzić do złośliwych stron internetowych i uruchamiać skrypty, które pobierają i instalują malware/PUP. "Sprzedaż wiązana" to potajemna instalacja potencjalnie niechcianych programów za pomocą zwykłego oprogramowania/aplikacji. Programiści ukrywają "dołączone" aplikacje w różnych sekcjach (np. "Niestandardowych"/"Zaawansowanych" ustawieniach) procesów pobierania lub instalacji. Ponadto wielu użytkowników klika natrętne reklamy i pomija kroki pobierania/instalacji. Takie zachowanie często prowadzi do nieumyślnej instalacji potencjalnie niechcianych programów. W ten sposób użytkownicy często narażają swoje systemy na ryzyko różnych infekcji i naruszają własną prywatność.

Jak uniknąć instalacji potencjalnie niechcianych aplikacji?

Głównymi przyczynami infekcji komputerowych są niewielka wiedza i nieostrożne zachowanie - kluczem do bezpieczeństwa jest ostrożność. Dlatego, aby zapobiec infiltracji systemu przez PUP, należy zachować szczególną ostrożność podczas przeglądania Internetu, a zwłaszcza podczas pobierania/instalowania oprogramowania. Przestępcy zapewniają, że natrętne reklamy wydają się uzasadnione, a zatem niezwykle trudno jest ustalić, czy są one autentyczne. Jednak po kliknięciu przekierowują one do podejrzanych witryn, takich jak gry hazardowe, randki dla dorosłych, pornografia lub znacznie obniżające wydajność systemu. Jeśli natkniesz się na te przekierowania, natychmiast usuń wszystkie podejrzane aplikacje i wtyczki przeglądarki. Pamiętaj również, aby dokładnie przeanalizować każde okno dialogowe pobierania/instalacji, zrezygnować ze wszystkich dołączonych programów i odrzucić oferty, aby je pobrać/zainstalować. Zalecamy również pobieranie aplikacji z oficjalnych źródeł tylko za pomocą bezpośrednich linków do pobierania. Narzędzia pobierania/instalacji stron trzecich zarabiają poprzez używanie metody "sprzedaży wiązanej" i dlatego nie należy ich używać. Posiadanie legalnego oprogramowania antywirusowego/antyspyware jest również najważniejsze.

Wykorzystanie procesora komputerowego po otwarciu strony internetowej ze skryptem Coinhive:

Przykład strony używającej skryptu Coinhive:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest Coinhive?

- KROK 1. Deinstalacja zwodniczych aplikacji przy pomocy Panelu sterowania.

- KROK 2. Usuwanie adware z Internet Explorer.

- KROK 3. Usuwanie złośliwych rozszerzeń z Google Chrome.

- KROK 4. Usuwanie potencjalnie niechcianych wtyczek z Mozilla Firefox.

- KROK 5. Usuwanie złośliwych rozszerzeń z Safari.

- KROK 6. Usuwanie zwodniczych wtyczek z Microsoft Edge.

Usuwanie potencjalnie niechcianych programów:

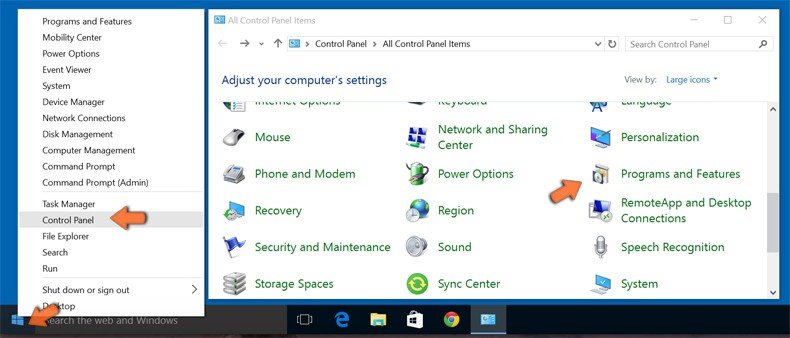

Użytkownicy Windows 10:

Kliknij prawym przyciskiem myszy w lewym dolnym rogu ekranu i w menu szybkiego dostępu wybierz Panel sterowania. W otwartym oknie wybierz Programy i funkcje.

Użytkownicy Windows 7:

Kliknij Start ("logo Windows" w lewym dolnym rogu pulpitu) i wybierz Panel sterowania. Zlokalizuj Programy i funkcje.

Użytkownicy macOS (OSX):

Kliknij Finder i w otwartym oknie wybierz Aplikacje. Przeciągnij aplikację z folderu Aplikacje do kosza (zlokalizowanego w Twoim Docku), a następnie kliknij prawym przyciskiem ikonę Kosza i wybierz Opróżnij kosz.

W oknie odinstalowywania programów, spójrz na wszelkie podejrzane/ostatnio zainstalowane aplikacje, wybierz te wpisy i kliknij przycisk "Odinstaluj" lub "Usuń".

Po odinstalowaniu potencjalnie niechcianego programu, przeskanuj swój komputer pod kątem wszelkich pozostawionych niepożądanych składników lub możliwych infekcji malware. Zalecane oprogramowanie usuwania malware.

Usuwanie złośliwych rozszerzeń z przeglądarek internetowych:

Film pokazujący, jak usunąć potencjalnie niechciane dodatki przeglądarki:

Usuwanie złośliwych dodatków z Internet Explorer:

Usuwanie złośliwych dodatków z Internet Explorer:

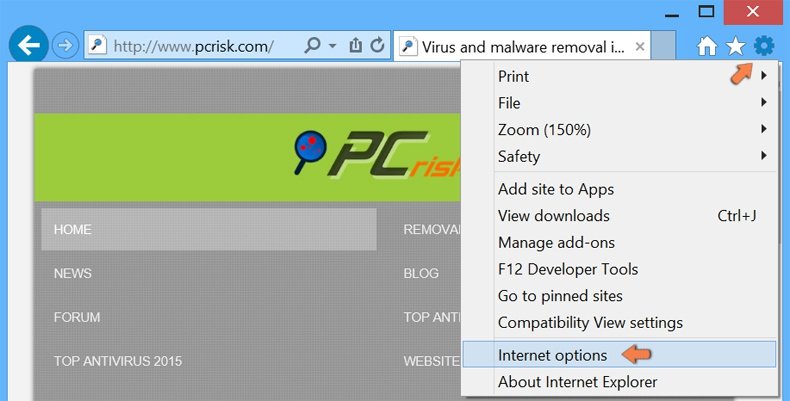

Kliknij ikonę "koła zębatego" ![]() (w prawym górnym rogu przeglądarki Internet Explorer) i wybierz "Zarządzaj dodatkami". Spójrz na wszelkie ostatnio zainstalowane podejrzane rozszerzenia przeglądarki, wybierz te wpisy i kliknij "Usuń".

(w prawym górnym rogu przeglądarki Internet Explorer) i wybierz "Zarządzaj dodatkami". Spójrz na wszelkie ostatnio zainstalowane podejrzane rozszerzenia przeglądarki, wybierz te wpisy i kliknij "Usuń".

Metoda opcjonalna:

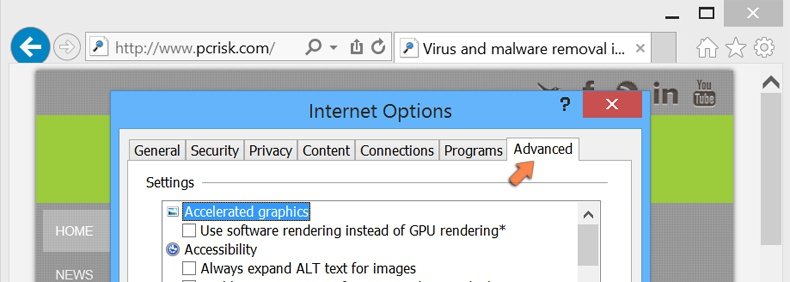

Jeśli nadal występują problemy z usunięciem coinhive (malware), możesz zresetować ustawienia programu Internet Explorer do domyślnych.

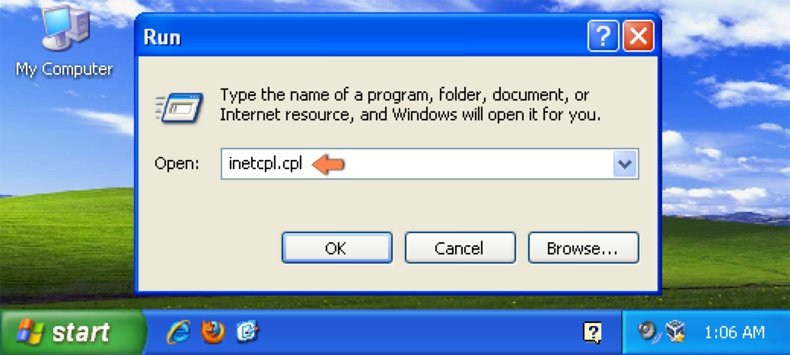

Użytkownicy Windows XP: Kliknij Start i kliknij Uruchom. W otwartym oknie wpisz inetcpl.cpl. W otwartym oknie kliknij na zakładkę Zaawansowane, a następnie kliknij Reset.

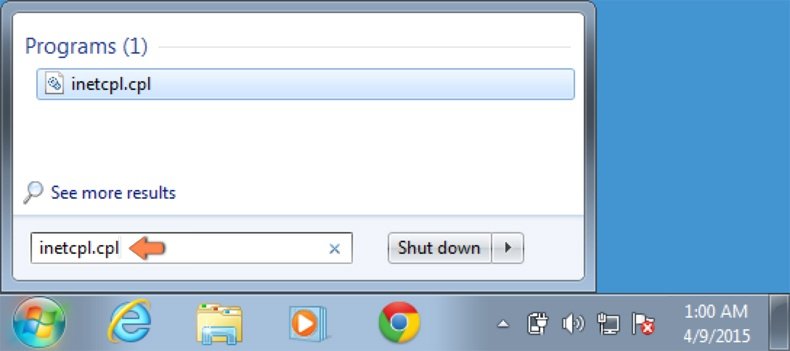

Użytkownicy Windows Vista i Windows 7: Kliknij logo systemu Windows, w polu wyszukiwania wpisz inetcpl.cpl i kliknij enter. W otwartym oknie kliknij na zakładkę Zaawansowane, a następnie kliknij Reset.

Użytkownicy Windows 8: Otwórz Internet Explorer i kliknij ikonę koła zębatego. Wybierz Opcje internetowe.

W otwartym oknie wybierz zakładkę Zaawansowane.

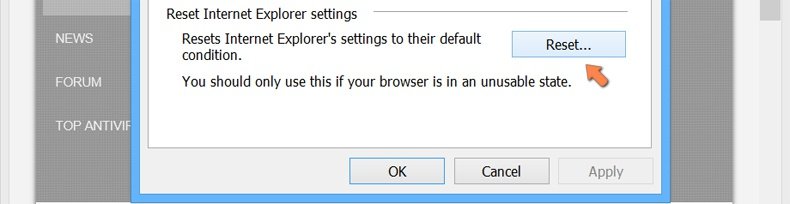

Kliknij przycisk Reset.

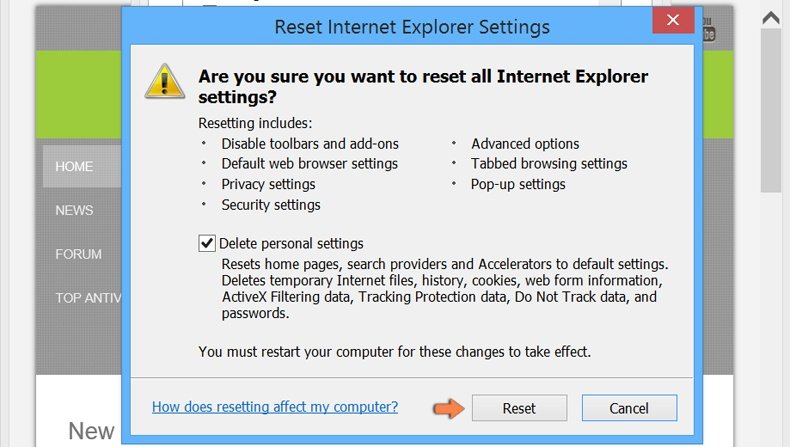

Potwierdź, że chcesz przywrócić ustawienia domyślne przeglądarki Internet Explorer, klikając przycisk Reset.

Usuwanie złośliwych rozszerzeń z Google Chrome:

Usuwanie złośliwych rozszerzeń z Google Chrome:

Kliknij ikonę menu Chrome ![]() (w prawym górnym rogu przeglądarki Google Chrome), wybierz "Więcej narzędzi" i kliknij "Rozszerzenia". Zlokalizuj wszelkie ostatnio zainstalowane i podejrzane dodatki, wybierz te wpisy i kliknij ikonę kosza.

(w prawym górnym rogu przeglądarki Google Chrome), wybierz "Więcej narzędzi" i kliknij "Rozszerzenia". Zlokalizuj wszelkie ostatnio zainstalowane i podejrzane dodatki, wybierz te wpisy i kliknij ikonę kosza.

Metoda opcjonalna:

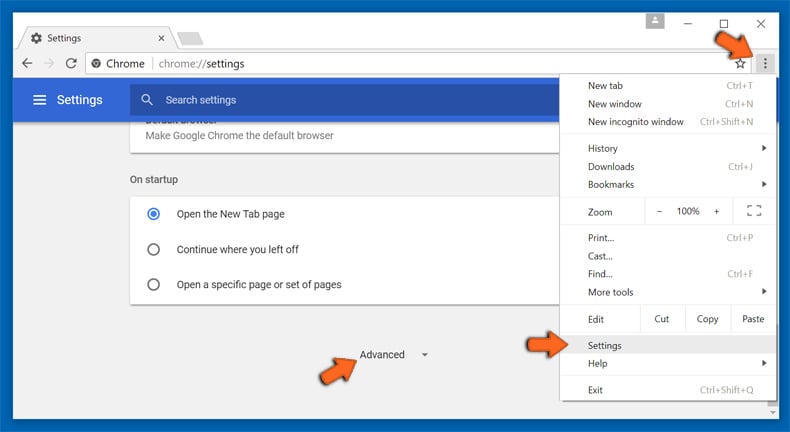

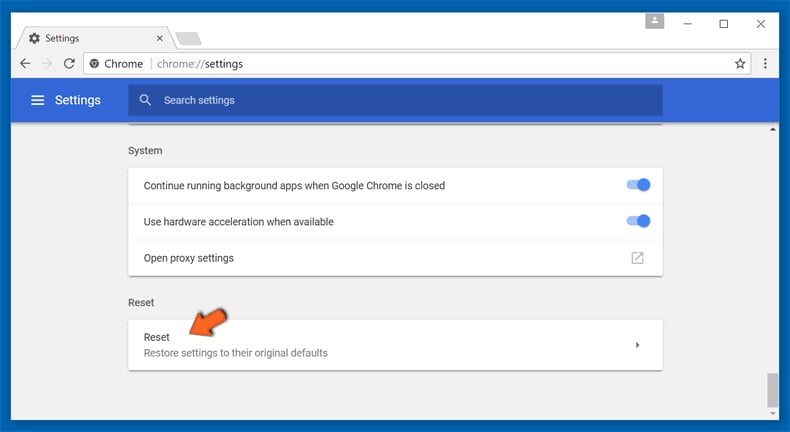

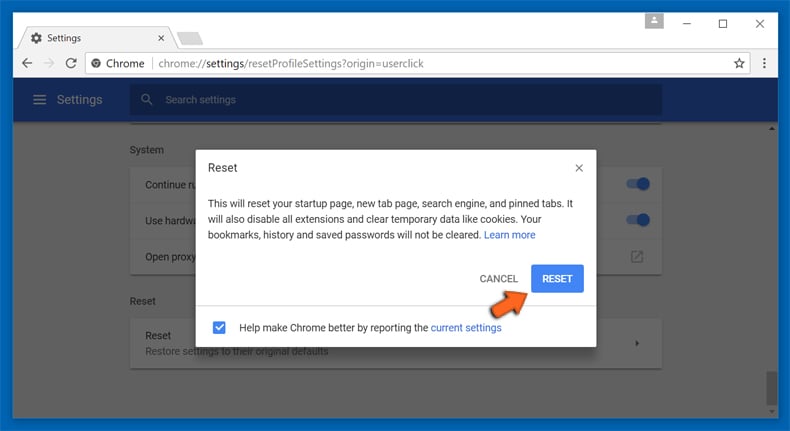

Jeśli nadal masz problem z usunięciem coinhive (malware), przywróć ustawienia swojej przeglądarki Google Chrome. Kliknij ikonę menu Chrome ![]() (w prawym górnym rogu Google Chrome) i wybierz Ustawienia. Przewiń w dół do dołu ekranu. Kliknij link Zaawansowane….

(w prawym górnym rogu Google Chrome) i wybierz Ustawienia. Przewiń w dół do dołu ekranu. Kliknij link Zaawansowane….

Po przewinięciu do dołu ekranu, kliknij przycisk Resetuj (Przywróć ustawienia do wartości domyślnych).

W otwartym oknie potwierdź, że chcesz przywrócić ustawienia Google Chrome do wartości domyślnych klikając przycisk Resetuj.

Usuwanie złośliwych wtyczek z Mozilla Firefox:

Usuwanie złośliwych wtyczek z Mozilla Firefox:

Kliknij menu Firefox ![]() (w prawym górnym rogu okna głównego), i wybierz "Dodatki". Kliknij "Rozszerzenia" i w otwartym oknie usuń wszystkie ostatnio zainstalowane i podejrzane wtyczki przeglądarki.

(w prawym górnym rogu okna głównego), i wybierz "Dodatki". Kliknij "Rozszerzenia" i w otwartym oknie usuń wszystkie ostatnio zainstalowane i podejrzane wtyczki przeglądarki.

Metoda opcjonalna:

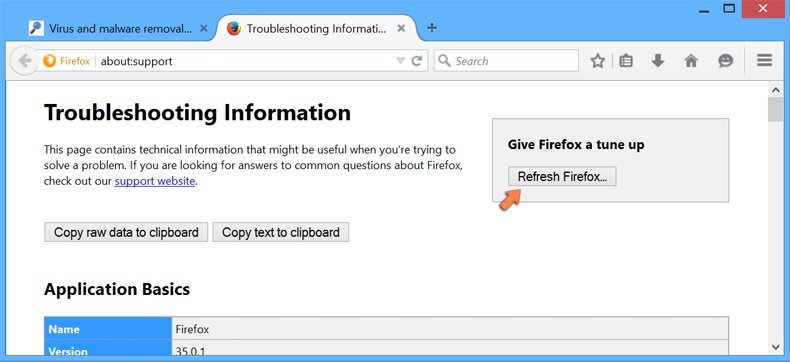

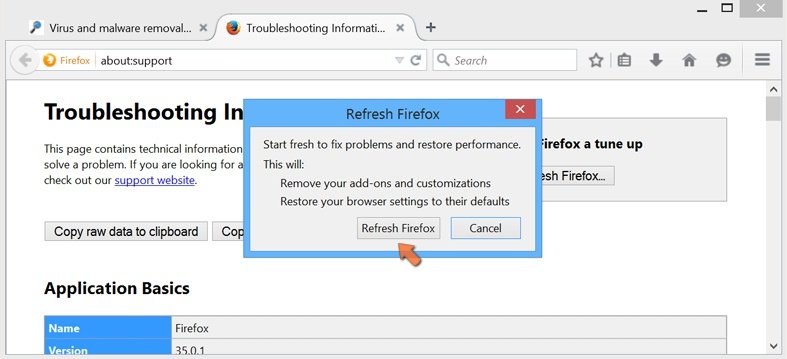

Użytkownicy komputerów, którzy mają problemy z usunięciem coinhive (malware), mogą zresetować ustawienia Mozilla Firefox do domyślnych.

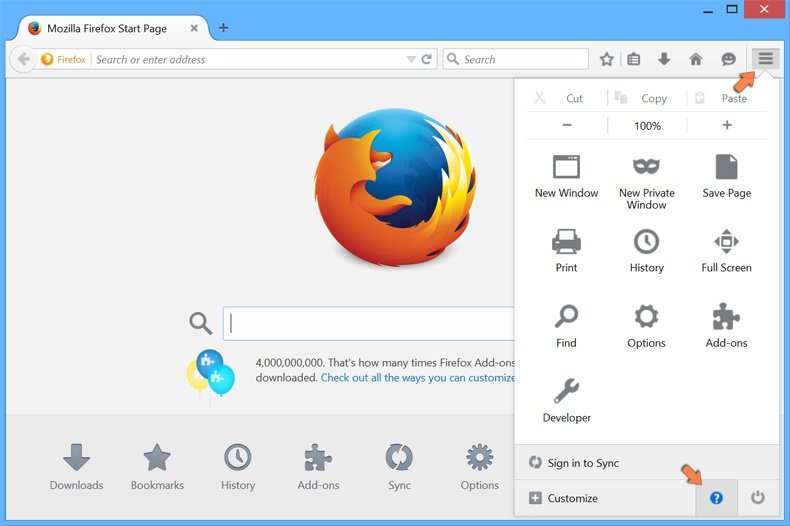

Otwórz Mozilla Firefox i w prawym górnym rogu okna głównego kliknij menu Firefox ![]() . W otworzonym menu kliknij na ikonę Otwórz Menu Pomoc

. W otworzonym menu kliknij na ikonę Otwórz Menu Pomoc![]() .

.

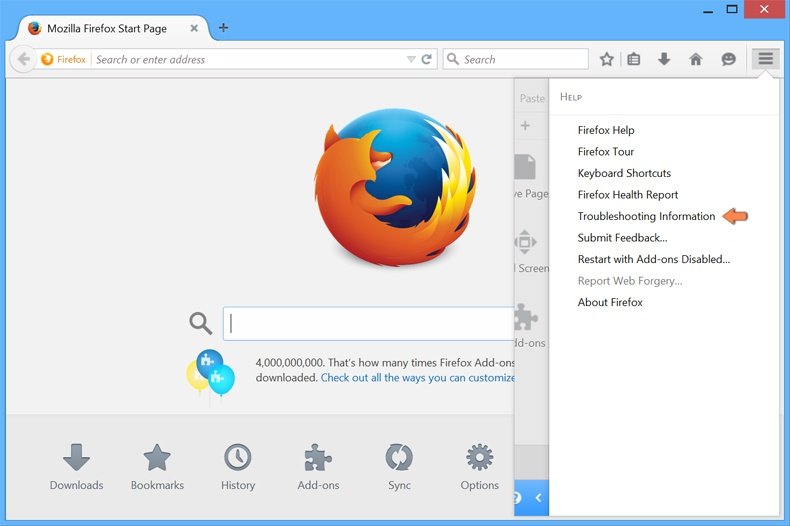

Wybierz Informacje dotyczące rozwiązywania problemów.

W otwartym oknie kliknij na przycisk Reset Firefox.

W otwartym oknie potwierdź, że chcesz zresetować ustawienia Mozilla Firefox do domyślnych klikając przycisk Reset.

Usuwanie złośliwych rozszerzeń z Safari:

Usuwanie złośliwych rozszerzeń z Safari:

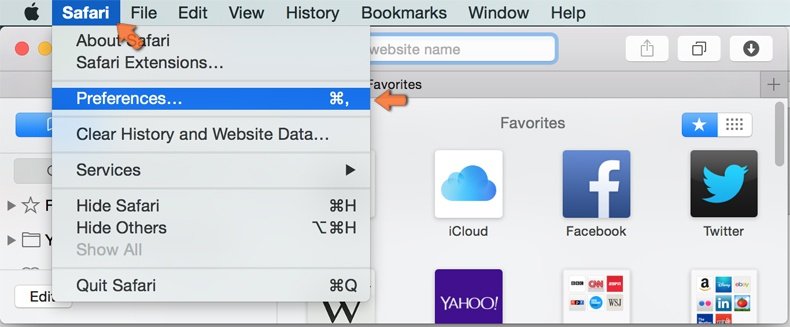

Upewnij się, że Twoja przeglądarka Safari jest aktywna, kliknij menu Safari i wybierz Preferencje....

W otwartym oknie kliknij rozszerzenia, zlokalizuj wszelkie ostatnio zainstalowane podejrzane rozszerzenia, wybierz je i kliknij Odinstaluj.

Metoda opcjonalna:

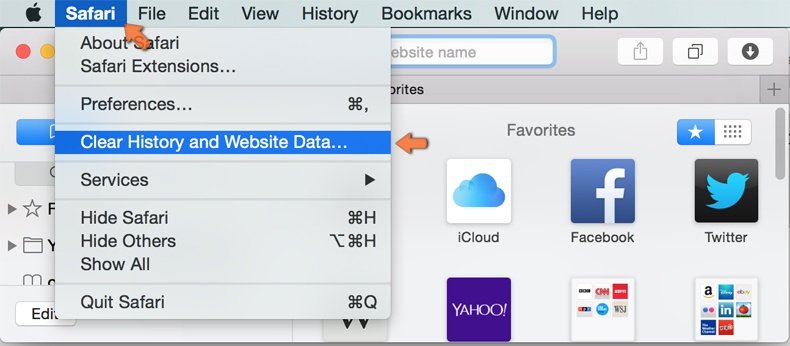

Upewnij się, że Twoja przeglądarka Safari jest aktywna i kliknij menu Safari. Z rozwijanego menu wybierz Wyczyść historię i dane witryn...

W otwartym oknie wybierz całą historię i kliknij przycisk wyczyść historię.

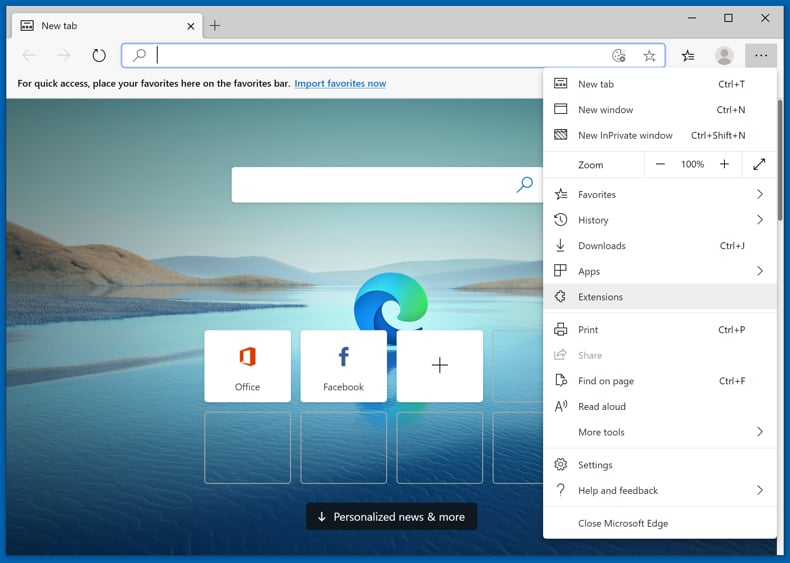

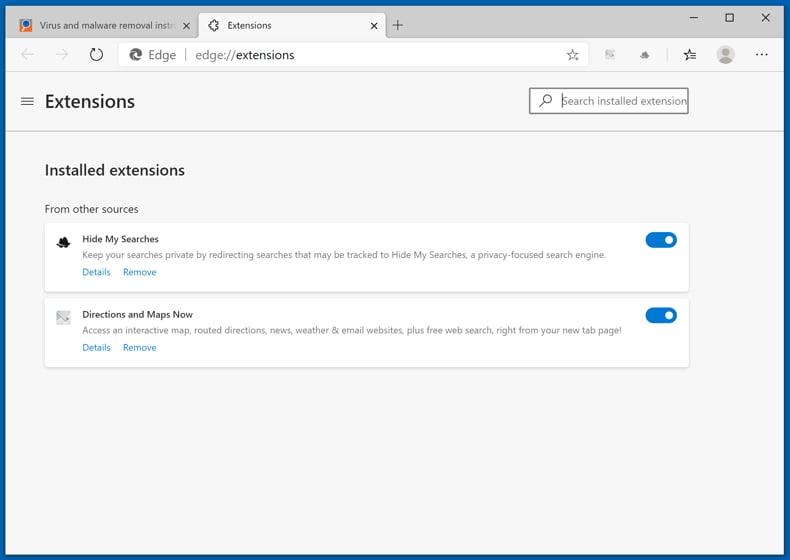

Usuwanie złośliwych rozszerzeń z Microsoft Edge:

Usuwanie złośliwych rozszerzeń z Microsoft Edge:

Kliknij ikonę menu Edge ![]() (w prawym górnym rogu Microsoft Edge) i wybierz "Rozszerzenia". Znajdź wszystkie ostatnio zainstalowane podejrzane dodatki przeglądarki i kliknij "Usuń" pod ich nazwami.

(w prawym górnym rogu Microsoft Edge) i wybierz "Rozszerzenia". Znajdź wszystkie ostatnio zainstalowane podejrzane dodatki przeglądarki i kliknij "Usuń" pod ich nazwami.

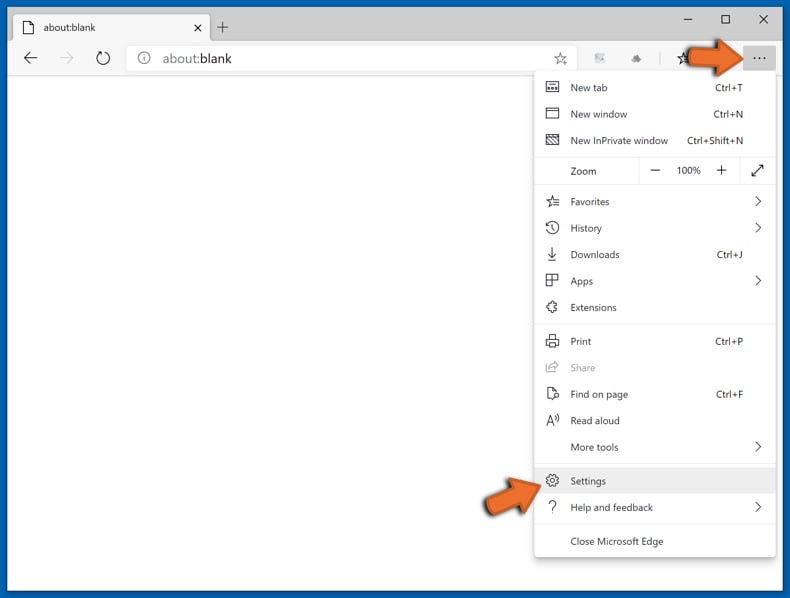

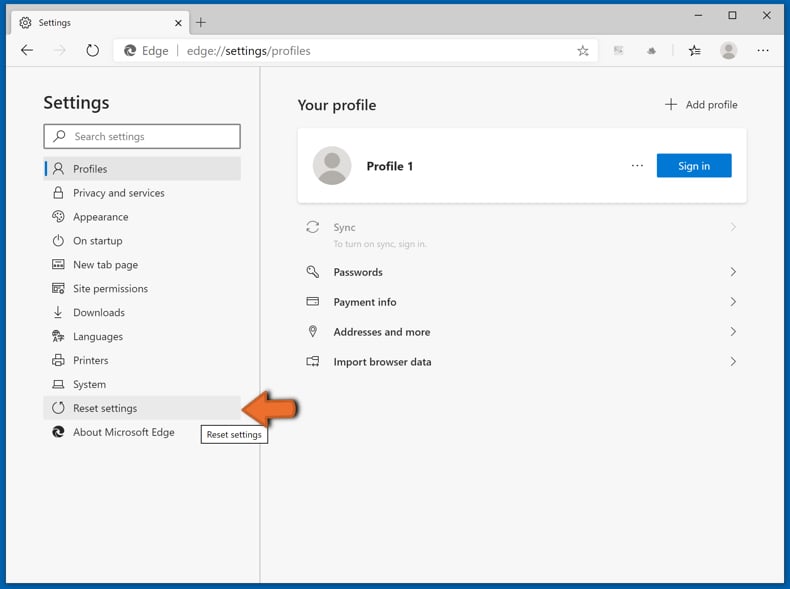

Metoda opcjonalna:

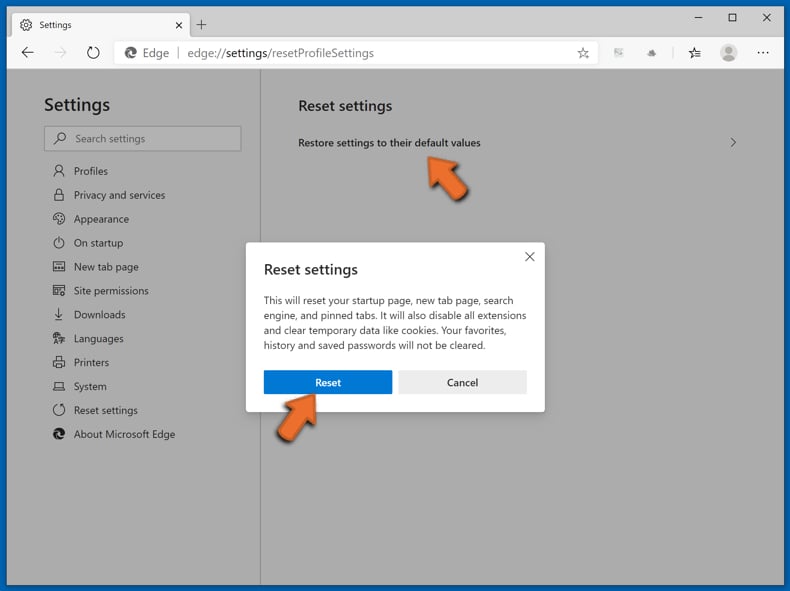

Jeśli nadal masz problemy z usunięciem aktualizacji modułu Microsoft Edge przywróć ustawienia przeglądarki Microsoft Edge. Kliknij ikonę menu Edge ![]() (w prawym górnym rogu Microsoft Edge) i wybierz Ustawienia.

(w prawym górnym rogu Microsoft Edge) i wybierz Ustawienia.

W otwartym menu ustawień wybierz Przywróć ustawienia.

Wybierz Przywróć ustawienia do ich wartości domyślnych. W otwartym oknie potwierdź, że chcesz przywrócić ustawienia Microsoft Edge do domyślnych, klikając przycisk Przywróć.

- Jeśli to nie pomogło, postępuj zgodnie z tymi alternatywnymi instrukcjami wyjaśniającymi, jak przywrócić przeglądarkę Microsoft Edge.

Podsumowanie:

Najpopularniejsze adware i potencjalnie niechciane aplikacje infiltrują przeglądarki internetowe użytkownika poprzez pobrania bezpłatnego oprogramowania. Zauważ, że najbezpieczniejszym źródłem pobierania freeware są strony internetowe jego twórców. Aby uniknąć instalacji adware bądź bardzo uważny podczas pobierania i instalowania bezpłatnego oprogramowania. Podczas instalacji już pobranego freeware, wybierz Własne lub Zaawansowane opcje instalacji - ten krok pokaże wszystkie potencjalnie niepożądane aplikacje, które są instalowane wraz z wybranym bezpłatnym programem.

Najpopularniejsze adware i potencjalnie niechciane aplikacje infiltrują przeglądarki internetowe użytkownika poprzez pobrania bezpłatnego oprogramowania. Zauważ, że najbezpieczniejszym źródłem pobierania freeware są strony internetowe jego twórców. Aby uniknąć instalacji adware bądź bardzo uważny podczas pobierania i instalowania bezpłatnego oprogramowania. Podczas instalacji już pobranego freeware, wybierz Własne lub Zaawansowane opcje instalacji - ten krok pokaże wszystkie potencjalnie niepożądane aplikacje, które są instalowane wraz z wybranym bezpłatnym programem.

Pomoc usuwania:

Jeśli masz problemy podczas próby usunięcia adware coinhive (malware) ze swojego komputera, powinieneś zwrócić się o pomoc na naszym forum usuwania malware.

Opublikuj komentarz:

Jeśli masz dodatkowe informacje na temat coinhive (malware) lub jego usunięcia, prosimy podziel się swoją wiedzą w sekcji komentarzy poniżej.

Źródło: https://www.pcrisk.com/removal-guides/12449-coinhive-virus

▼ Pokaż dyskusję